CSRF漏洞

1.SQL注入2.XSS漏洞3.文件上传漏洞

4.CSRF漏洞

5.SSRF漏洞6.文件包含漏洞7.代码执行命令8.命令执行漏洞9.变量覆盖漏洞10.代码审计笔记11.业务逻辑漏洞12.SRC-漏洞应急响应平台13.信息收集14.反序列化漏洞15.中间件安全16.等级保护基本要求17.应急响应简介18.框架漏洞-RCE19.dc-2靶机20.GOBY联合AWVS21.GOBY联合XRAY22.春秋云镜CVE-2022-29464 (WSO2文件上传漏洞)23.春秋云镜CVE-2022-28525(ED01-CMS v20180505 存在任意文件上传漏洞)24.春秋云镜CVE-2022-28512CSRF-跨站请求伪造(客户端请求伪造) 原理:

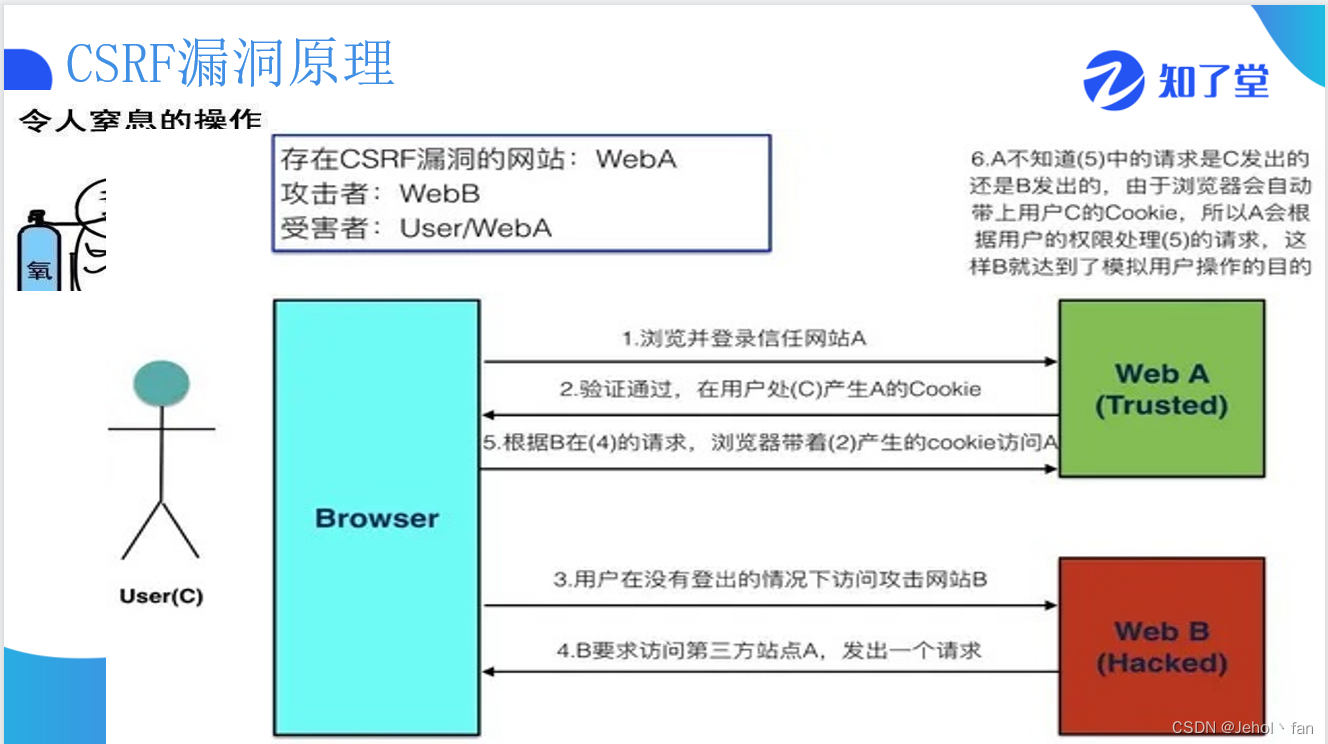

一:CSRF攻击:攻击者盗用了你的身份(即用了你的COOKIE),以你的名义进行某些非法操作。CSRF能够修改你的密码,使用你的账户发送邮件,获取你的敏感信息,甚至盗走你的财产等。 攻击者盗用了你的身份 对于网站而言,身份的标识为cookie

二:要完成一次CSRF攻击,受害者必须依次完成两个步骤:

1:登录受信任网站A,并在本地生成Cookie

2:在不登出A的情况下,访问恶意网站B

3:必须是同一浏览器,因为不同浏览器不能相互利用COOKIE

XSS:获取你的cookie,知道cookie具体的值 CSRF:盗取cookie,不知道cookie具体的值

__EOF__

本文作者:Crushz

本文链接:https://www.cnblogs.com/Crushz-2024/p/18390448.html

关于博主:Crushz

版权声明:转载请注明来源哟~ QAQ

声援博主:UP UP UP !!!

本文链接:https://www.cnblogs.com/Crushz-2024/p/18390448.html

关于博主:Crushz

版权声明:转载请注明来源哟~ QAQ

声援博主:UP UP UP !!!

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 无需6万激活码!GitHub神秘组织3小时极速复刻Manus,手把手教你使用OpenManus搭建本

· C#/.NET/.NET Core优秀项目和框架2025年2月简报

· Manus爆火,是硬核还是营销?

· 终于写完轮子一部分:tcp代理 了,记录一下

· 【杭电多校比赛记录】2025“钉耙编程”中国大学生算法设计春季联赛(1)