【NSSCTF逆向】《PZthon》

题目到手是一道EXE

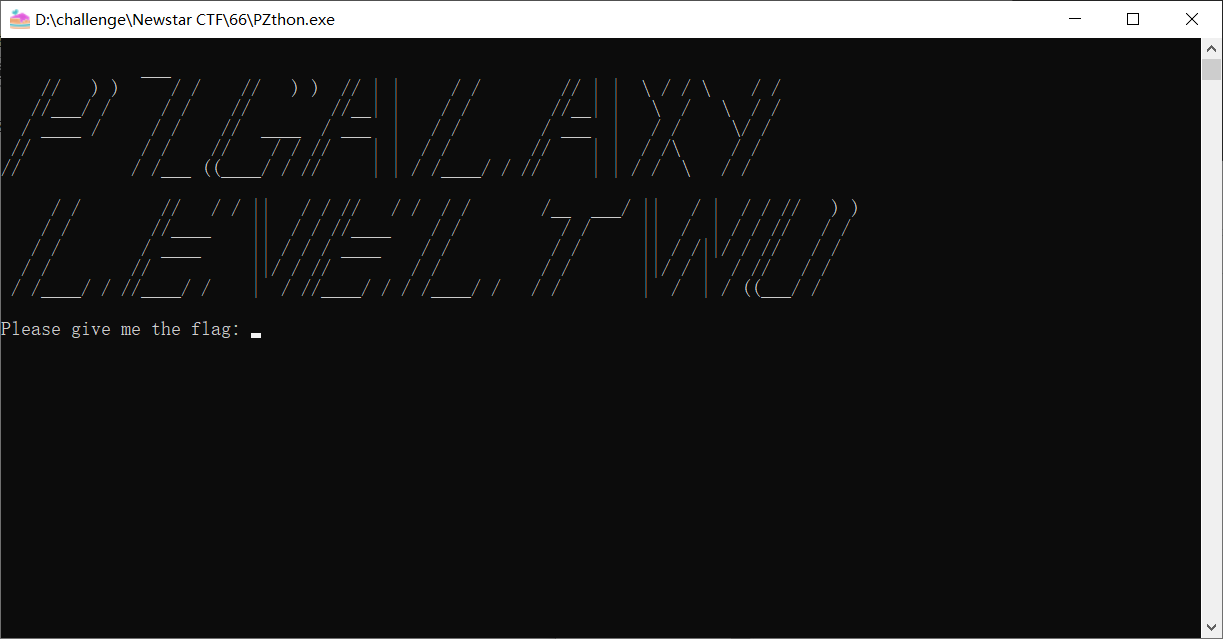

打开来是这个样子,输入flag判对错

查壳

没壳,直接扔ida里面

。

。

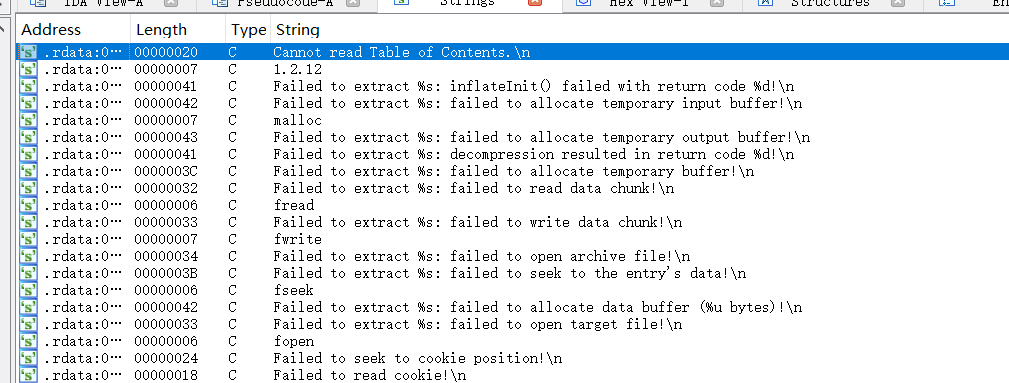

是一些python的信息。

开始还没想到解包,想就着这个程序流程分析下去了。

。

走正确的路吧

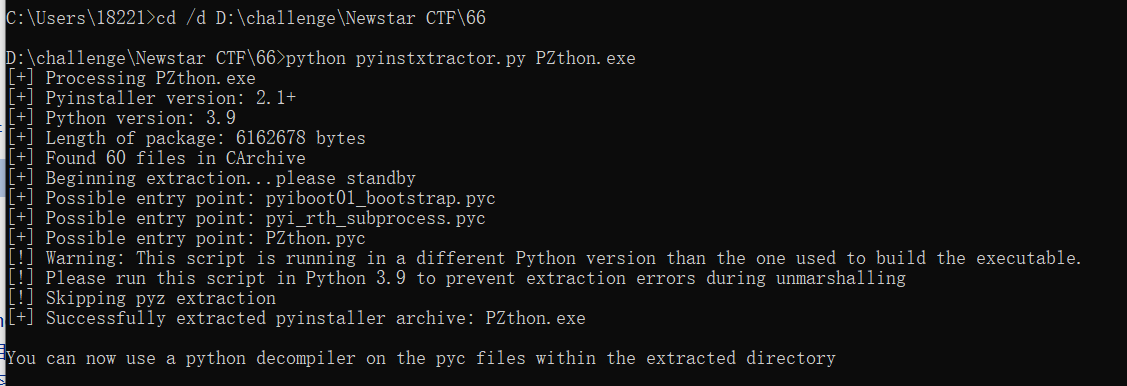

用工具解包exe

有了这个pyc之后,然后

https://tool.lu/pyc/

就这个网站

def hello():

art = '\n ___ \n // ) ) / / // ) ) // | | / / // | | \\ / / \\ / / \n //___/ / / / // //__| | / / //__| | \\ / \\ / / \n / ____ / / / // ____ / ___ | / / / ___ | / / \\/ / \n // / / // / / // | | / / // | | / /\\ / / \n// / /___ ((____/ / // | | / /____/ / // | | / / \\ / / \n \n / / // / / || / / // / / / / /__ ___/ || / | / / // ) ) \n / / //____ || / / //____ / / / / || / | / / // / / \n / / / ____ || / / / ____ / / / / || / /||/ / // / / \n / / // ||/ / // / / / / ||/ / | / // / / \n / /____/ / //____/ / | / //____/ / / /____/ / / / | / | / ((___/ / \n'

print(art)

return bytearray(input('Please give me the flag: ').encode())

enc = [

115,

121,

116,

114,

110,

76,

37,

96,

88,

116,

113,

112,

36,

97,

65,

125,

103,

37,

96,

114,

125,

65,

39,

112,

70,

112,

118,

37,

123,

113,

69,

79,

82,

84,

89,

84,

77,

76,

36,

112,

99,

112,

36,

65,

39,

116,

97,

36,

102,

86,

37,

37,

36,

104]

data = hello()

for i in range(len(data)):

data[i] = data[i] ^ 21

if bytearray(enc) == data:

print('WOW!!')

else:

print('I believe you can do it!')

input('To be continue...')

程序流程很明显

就是我们输入的字符串异或21,然后和enc比较。

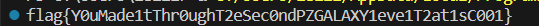

逆向思路就是

enc = [

115,

121,

116,

114,

110,

76,

37,

96,

88,

116,

113,

112,

36,

97,

65,

125,

103,

37,

96,

114,

125,

65,

39,

112,

70,

112,

118,

37,

123,

113,

69,

79,

82,

84,

89,

84,

77,

76,

36,

112,

99,

112,

36,

65,

39,

116,

97,

36,

102,

86,

37,

37,

36,

104]

for i in enc:

print(chr(i^21),end='')

本文作者:Corax0o0

本文链接:https://www.cnblogs.com/Corax0o0/p/17790871.html

版权声明:本作品采用知识共享署名-非商业性使用-禁止演绎 2.5 中国大陆许可协议进行许可。

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步