ATT&CK 实战 - 红日安全 vulnstack (二) 环境部署(劝退水文)

靶机下载地址:http://vulnstack.qiyuanxuetang.net/vuln/detail/3/

靶场简述

红队实战系列,主要以真实企业环境为实例搭建一系列靶场,通过练习、视频教程、博客三位一体学习。本次红队环境主要Access Token利用、WMI利用、域漏洞利用SMB relay,EWS relay,PTT(PTC),MS14-068,GPP,SPN利用、黄金票据/白银票据/Sid History/MOF等攻防技术。

关于靶场统一登录密码:1qaz@WSX

Bypass UAC

Windows系统NTLM获取(理论知识:Windows认证)

Access Token利用(MSSQL利用)

WMI利用

网页代理,二层代理,特殊协议代理(DNS,ICMP)

域内信息收集

域漏洞利用:SMB relay,EWS relay,PTT(PTC),MS14-068,GPP,SPN利用

域凭证收集

后门技术(黄金票据/白银票据/Sid History/MOF)

网络拓补:

DC

IP:10.10.10.10 OS:Windows 2012(64)

应用:AD域

WEB

IP1:10.10.10.80 IP2:192.168.111.80 OS:Windows 2008(64)

应用:Weblogic 10.3.6 MSSQL 2008

PC

IP1:10.10.10.201 IP2:192.168.111.201 OS:Windows 7(32)

应用:

攻击机

IP:192.168.111.1 OS:Windows 10(64)

IP:192.168.111.11 OS:Parrot(64)

攻击流程:web -> PC -> 域控

首先对WEB主机进行网络配置(默认开防火墙)

登录密码:123456@q

但是在红日安全的靶机网站上下载的WEB主机登录时显示密码错误

故直接下载的初始密码未知,需要破解其登录密码,破解经验贴:

https://jingyan.baidu.com/article/6079ad0e97f48828ff86dbe8.html

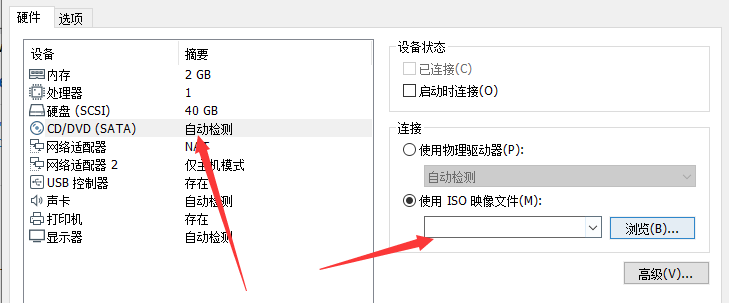

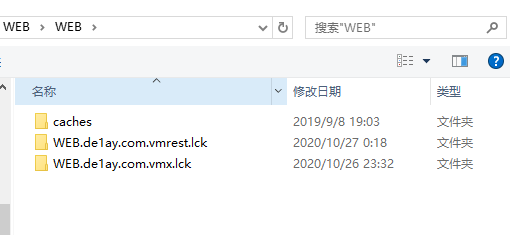

尝试挂载的时候,发现我好像没有iso文件,那怎么挂载:

应该是我眼睛的问题,寻找其他的解决办法

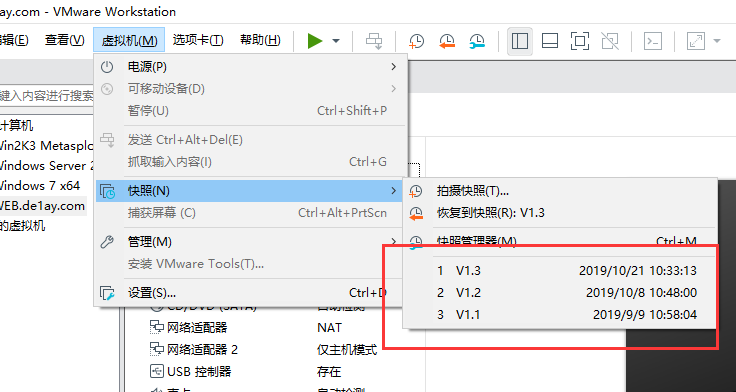

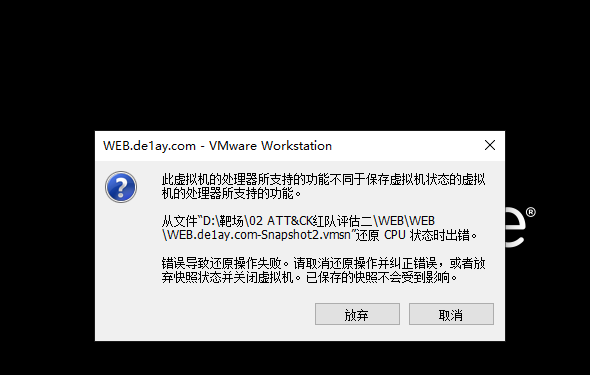

在其他的师傅博客里面,发现存在快照:

恢复至2019/9/9日,尝试使用123456@q密码登录

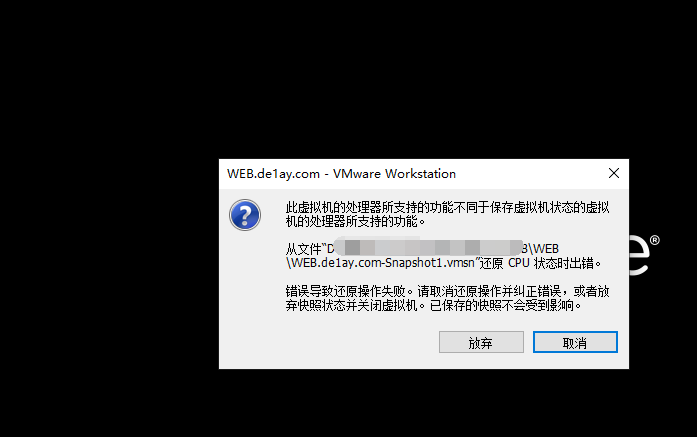

发现恢复快照的时候虚拟机处理器所支持的功能不同于保存虚拟机状态的虚拟机的处理器所支持的功能。

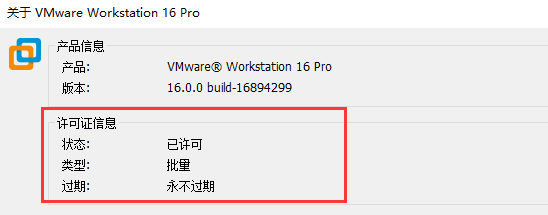

一般这种软件都是向后兼容的,所以可以猜测是我本地VMWare版本太低,呕,赶紧去更新一波

VMware16激活密钥:

*****-*****-*****-*****-*****

更新VMware之后快照还是无法恢复

删除文件夹,重新解压之前下载的靶场压缩包

尝试之后还是无法恢复快照

如果有部署成功的师傅欢迎交流呜呜呜