随笔分类 - 漏洞复现

摘要: 最近在做渗透测试的时候遇到了fastjson-RCE但是反弹shell无果,但还是记录一下。 ##1.实验环境 靶机:kali2020 vulhub 攻击机:win10(用来抓包放包)ubuntu(在这我用的我公网的机器,用来接收shell) ##2.fastjsion简介 Fastjson是一个J

阅读全文

最近在做渗透测试的时候遇到了fastjson-RCE但是反弹shell无果,但还是记录一下。 ##1.实验环境 靶机:kali2020 vulhub 攻击机:win10(用来抓包放包)ubuntu(在这我用的我公网的机器,用来接收shell) ##2.fastjsion简介 Fastjson是一个J

阅读全文

最近在做渗透测试的时候遇到了fastjson-RCE但是反弹shell无果,但还是记录一下。 ##1.实验环境 靶机:kali2020 vulhub 攻击机:win10(用来抓包放包)ubuntu(在这我用的我公网的机器,用来接收shell) ##2.fastjsion简介 Fastjson是一个J

阅读全文

最近在做渗透测试的时候遇到了fastjson-RCE但是反弹shell无果,但还是记录一下。 ##1.实验环境 靶机:kali2020 vulhub 攻击机:win10(用来抓包放包)ubuntu(在这我用的我公网的机器,用来接收shell) ##2.fastjsion简介 Fastjson是一个J

阅读全文

摘要: 今天突然想码字,那就写一下log4j。 ##一、漏洞简介 ###1.漏洞原理 Apache Log4j2 中存在JNDI注入漏洞,当程序将用户输入的数据进行日志记录时,即可触发此漏洞,成功利用此漏洞可以在目标服务器上执行任意代码。 通俗简单的说就是:在打印日志的时候,如果你的日志内容中包含关键词 $

阅读全文

今天突然想码字,那就写一下log4j。 ##一、漏洞简介 ###1.漏洞原理 Apache Log4j2 中存在JNDI注入漏洞,当程序将用户输入的数据进行日志记录时,即可触发此漏洞,成功利用此漏洞可以在目标服务器上执行任意代码。 通俗简单的说就是:在打印日志的时候,如果你的日志内容中包含关键词 $

阅读全文

今天突然想码字,那就写一下log4j。 ##一、漏洞简介 ###1.漏洞原理 Apache Log4j2 中存在JNDI注入漏洞,当程序将用户输入的数据进行日志记录时,即可触发此漏洞,成功利用此漏洞可以在目标服务器上执行任意代码。 通俗简单的说就是:在打印日志的时候,如果你的日志内容中包含关键词 $

阅读全文

今天突然想码字,那就写一下log4j。 ##一、漏洞简介 ###1.漏洞原理 Apache Log4j2 中存在JNDI注入漏洞,当程序将用户输入的数据进行日志记录时,即可触发此漏洞,成功利用此漏洞可以在目标服务器上执行任意代码。 通俗简单的说就是:在打印日志的时候,如果你的日志内容中包含关键词 $

阅读全文

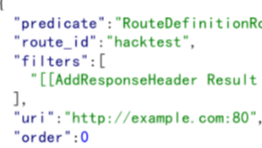

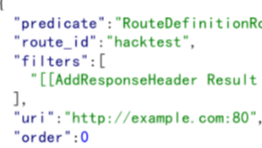

摘要: ##简介 Spring Cloud Gateway是Spring中的一个API网关。其3.1.0及3.0.6版本(包含)以前存在一处SpEL表达式注入漏洞,当攻击者可以访问Actuator API的情况下,将可以利用该漏洞执行任意命令。 影响范围: Spring Cloud Gateway 3.1.

阅读全文

##简介 Spring Cloud Gateway是Spring中的一个API网关。其3.1.0及3.0.6版本(包含)以前存在一处SpEL表达式注入漏洞,当攻击者可以访问Actuator API的情况下,将可以利用该漏洞执行任意命令。 影响范围: Spring Cloud Gateway 3.1.

阅读全文

##简介 Spring Cloud Gateway是Spring中的一个API网关。其3.1.0及3.0.6版本(包含)以前存在一处SpEL表达式注入漏洞,当攻击者可以访问Actuator API的情况下,将可以利用该漏洞执行任意命令。 影响范围: Spring Cloud Gateway 3.1.

阅读全文

##简介 Spring Cloud Gateway是Spring中的一个API网关。其3.1.0及3.0.6版本(包含)以前存在一处SpEL表达式注入漏洞,当攻击者可以访问Actuator API的情况下,将可以利用该漏洞执行任意命令。 影响范围: Spring Cloud Gateway 3.1.

阅读全文

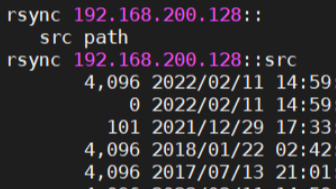

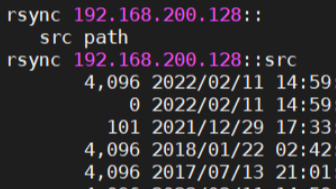

摘要: ##漏洞简介 rsync(remote synchronize)——Linux下实现远程同步功能的软件,能同步更新两处计算机的文件及目录。在同步文件时,可以保持源文件的权限、时间、软硬链接等附加信息。常被用于在内网进行源代码的分发及同步更新,因此使用人群多为开发人员;而开发人员安全意识薄弱、安全技能

阅读全文

##漏洞简介 rsync(remote synchronize)——Linux下实现远程同步功能的软件,能同步更新两处计算机的文件及目录。在同步文件时,可以保持源文件的权限、时间、软硬链接等附加信息。常被用于在内网进行源代码的分发及同步更新,因此使用人群多为开发人员;而开发人员安全意识薄弱、安全技能

阅读全文

##漏洞简介 rsync(remote synchronize)——Linux下实现远程同步功能的软件,能同步更新两处计算机的文件及目录。在同步文件时,可以保持源文件的权限、时间、软硬链接等附加信息。常被用于在内网进行源代码的分发及同步更新,因此使用人群多为开发人员;而开发人员安全意识薄弱、安全技能

阅读全文

##漏洞简介 rsync(remote synchronize)——Linux下实现远程同步功能的软件,能同步更新两处计算机的文件及目录。在同步文件时,可以保持源文件的权限、时间、软硬链接等附加信息。常被用于在内网进行源代码的分发及同步更新,因此使用人群多为开发人员;而开发人员安全意识薄弱、安全技能

阅读全文

浙公网安备 33010602011771号

浙公网安备 33010602011771号