“百度杯”CTF比赛 十二月场 notebook

tip指出,在phpinfo中有文件包含漏洞

打开网页,先尝试注册登录

这里注意,使用burp每次都进行查看

看到

跟文件有关系,那就得注意

打开御剑搜索一波

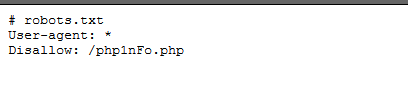

找到了robots.txt

找到phpinfo,进入

然鹅没有什么东西能注意,我尝试了cookie中加入一句话木马,后面phpinfo会显示,但是尖括号都被编码了。

从哪个file参数入手

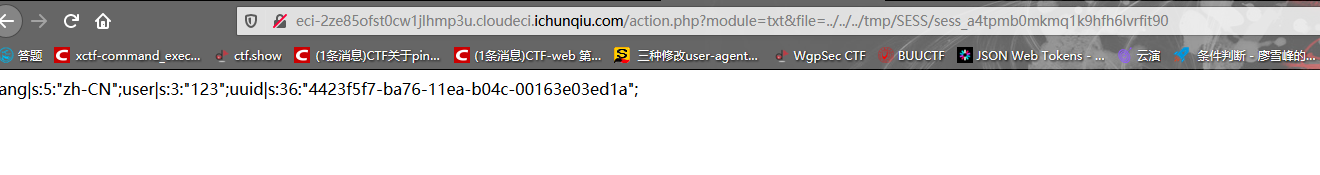

我百度一波大佬的,了解到通过action跳转的phpinfo中,session存入用户可访问的tmp/SESS中

那就从session入手

打开burp获取到PHPSESSION为a4tpmb0mkmq1k9hfh6lvrfit90,但为文件时则为sess_a4tpmb0mkmq1k9hfh6lvrfit90。

由此获得session

能获取到用户名,再通过创建用户名为 <?php @eval($_POST['cmd']); ?>,再次打开

这儿我尝试使用蚁剑无法连接,只能通过hackbar获取

先ls再找flag,flag在源代码中

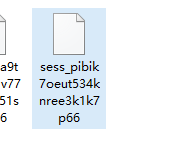

ps:关于php session

在自己存储session位置找到,这个位置在phpinfo中找session.save_path

浙公网安备 33010602011771号

浙公网安备 33010602011771号