bugku 流量分析:flag被盗&这么多流量包&特殊后门

一、flag被盗

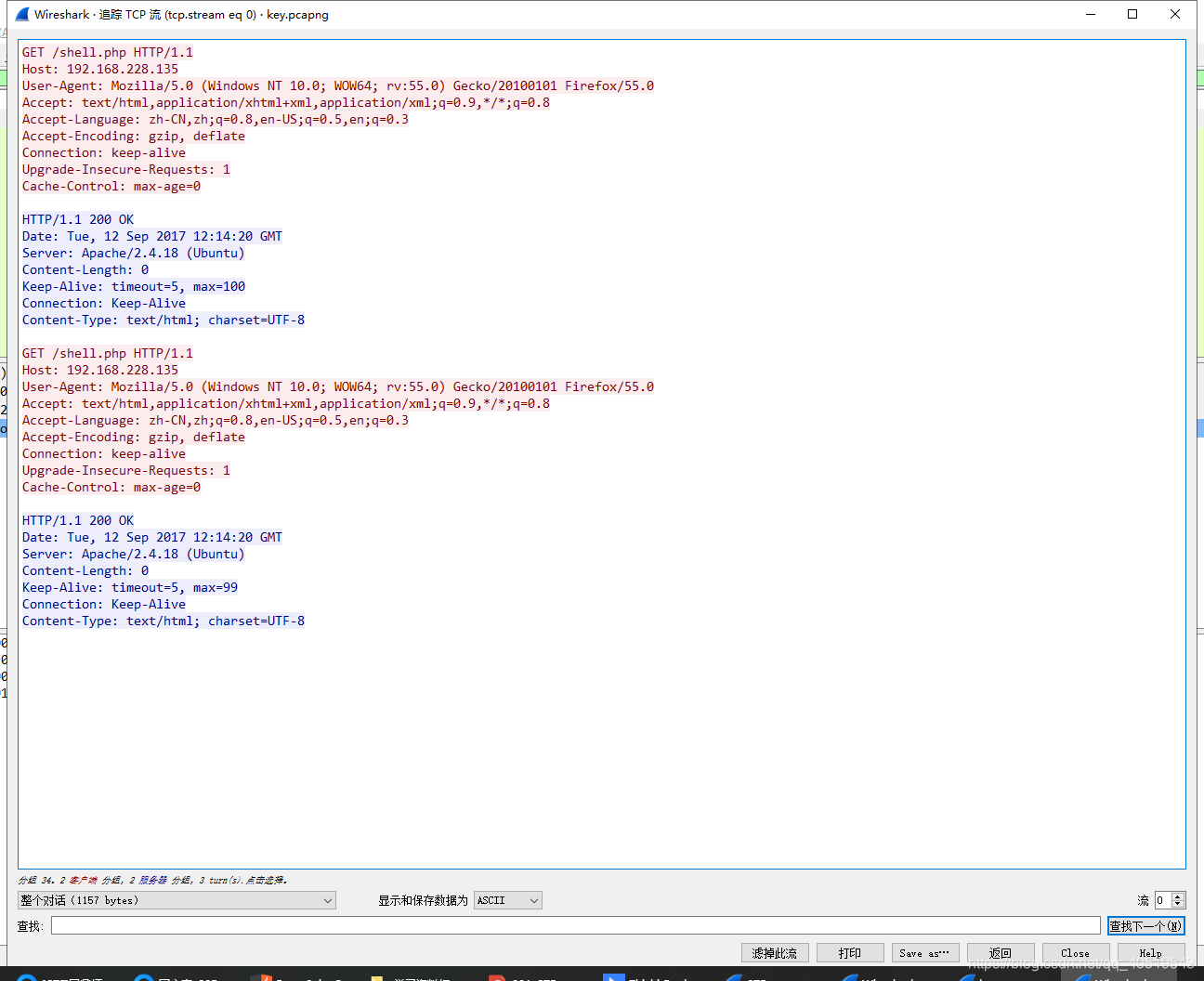

用wireshark打开文件后,随便对一个tcp进行追踪tcp流,就能发现一个shell.php的请求

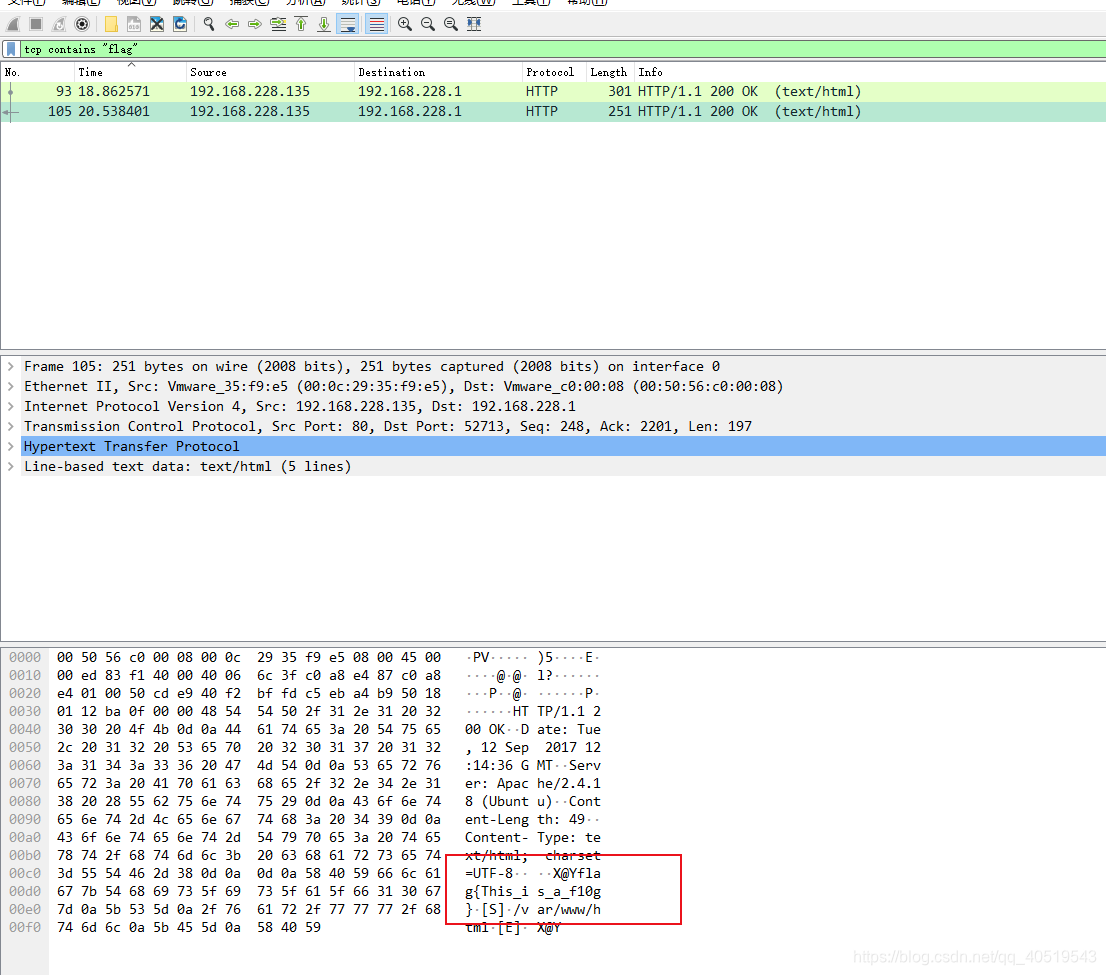

想了下,我直接在过滤器中使用 tcp contains "flag"

二、这么多流量包

打开一看,好多坏包,太多了无法分析,肯定需要使用过滤器对其进行过滤,但是使用tcp contains "flag" 无法获取到flag,想也觉得没这么简单23333

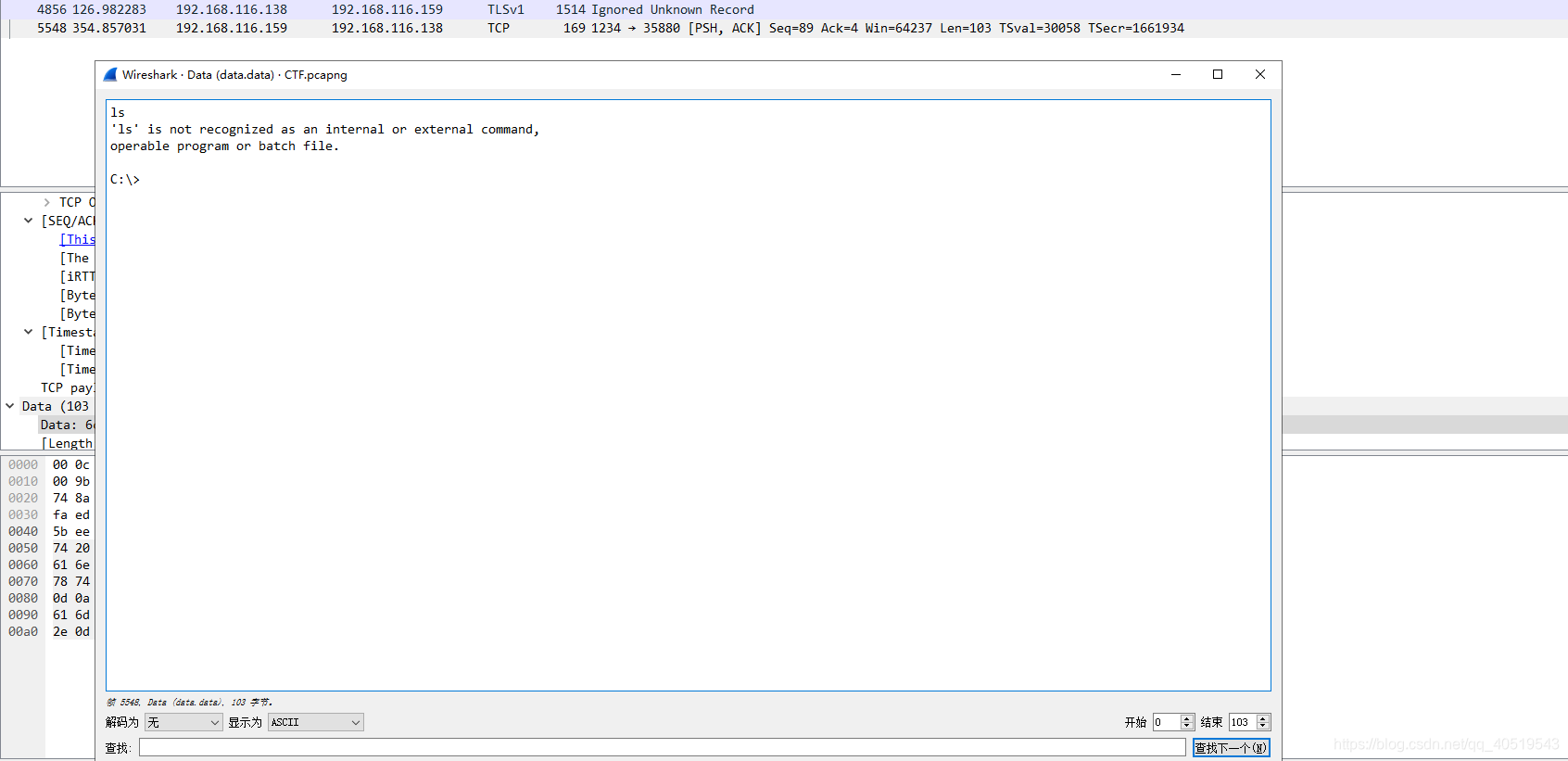

自己找半天没找着,百度晓得一般关键都会包含 “command” 这个词,于是搜索tcp contains "command"

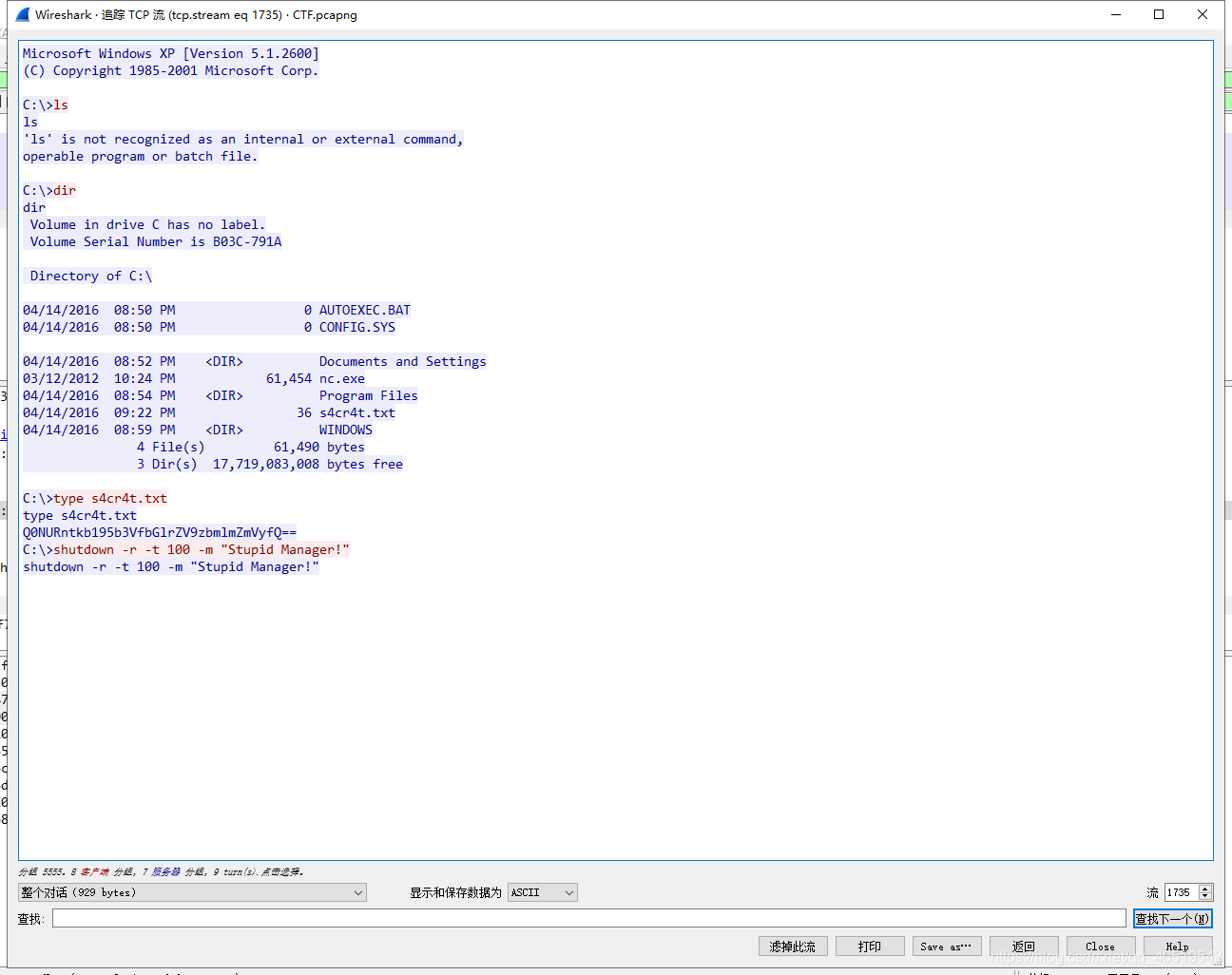

发现最后一个流量包的数据,这是个入侵过程呀

对其进行tcp流追踪,

得到flag的base64,最后解码即可

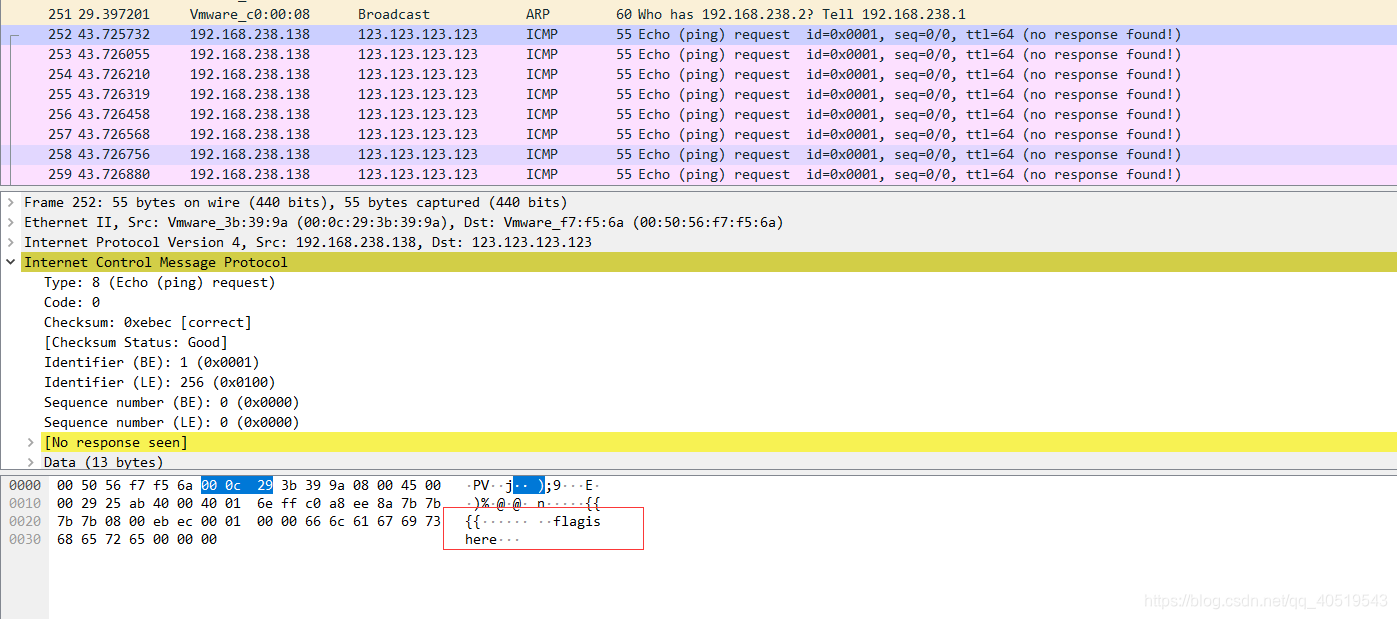

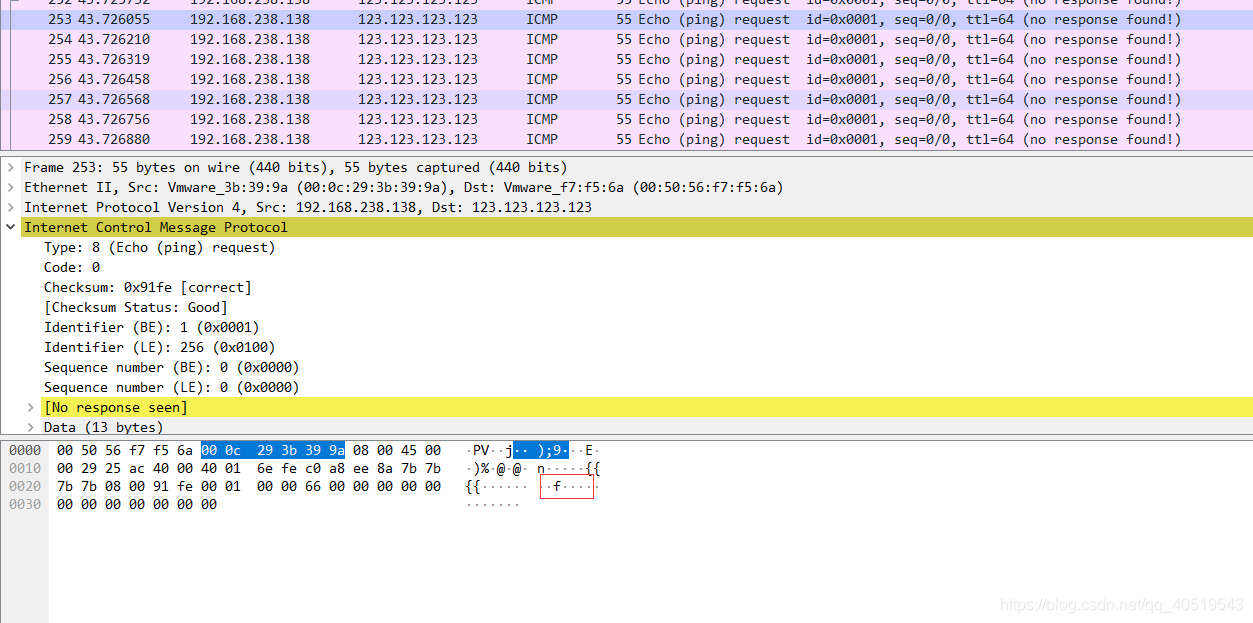

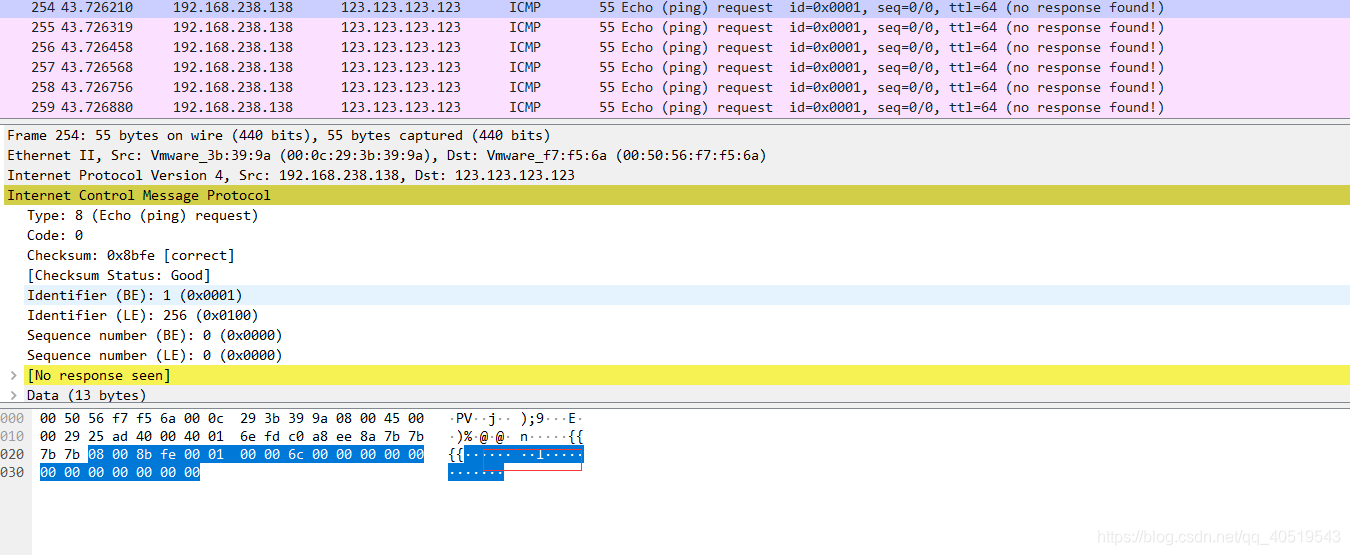

三、特殊后门

跟协议有关系

打开后翻看一下,看到有ping,还很长,打开第一个就提示了

依次打开下面的包即可得到flag

后面不放图了

flag{Icmp_backdoor_can_transfer-some_infomation}

浙公网安备 33010602011771号

浙公网安备 33010602011771号