Pikachu暴力破解——基于表单

Burte Force(暴力破解)概述

“暴力破解”是一攻击具手段,在web攻击中,一般会使用这种手段对应用系统的认证信息进行获取。 其过程就是使用大量的认证信息在认证接口进行尝试登录,直到得到正确的结果。 为了提高效率,暴力破解一般会使用带有字典的工具来进行自动化操作。

理论上来说,大多数系统都是可以被暴力破解的,只要攻击者有足够强大的计算能力和时间,所以断定一个系统是否存在暴力破解漏洞,其条件也不是绝对的。 我们说一个web应用系统存在暴力破解漏洞,一般是指该web应用系统没有采用或者采用了比较弱的认证安全策略,导致其被暴力破解的“可能性”变的比较高。 这里的认证安全策略, 包括:

1.是否要求用户设置复杂的密码;

2.是否每次认证都使用安全的验证码(想想你买火车票时输的验证码~)或者手机otp;

3.是否对尝试登录的行为进行判断和限制(如:连续5次错误登录,进行账号锁定或IP地址锁定等);

4.是否采用了双因素认证;

...等等。

基于表单的暴力破解

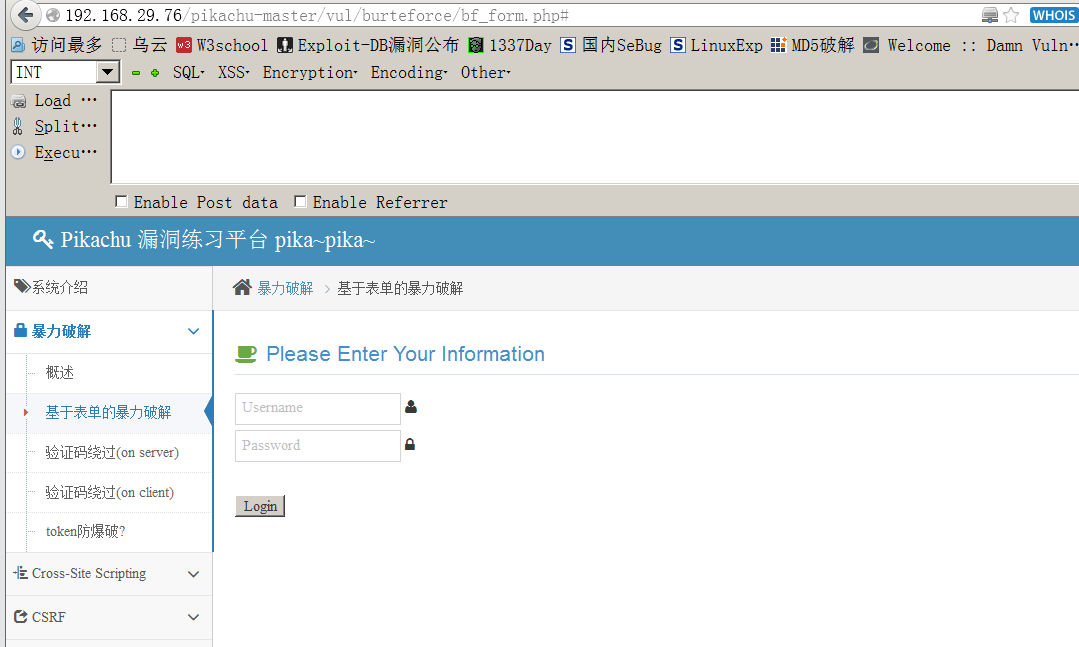

进入暴力破解的子选项:基于表单的暴力破解,如下图:

用正确账号、密码登录和不正确的登陆页面如下:

我们随便输入信息用burp suite 进行抓包

发送到intruder模块,选择Cluster bomb的攻击方式,选择username和password两个参数

各种攻击模式的区别:

- Sinper:一个变量设置一个payload进行攻击

- Battering ram:可以设置两个变量,把payload同时给两个变量

- Pitchfork:两个变量分别设置payload,然后按顺序一一对应进行破解

- Cluster bomb:两个变量分别设置payload,然后交叉列所有情况进行破解(常用)

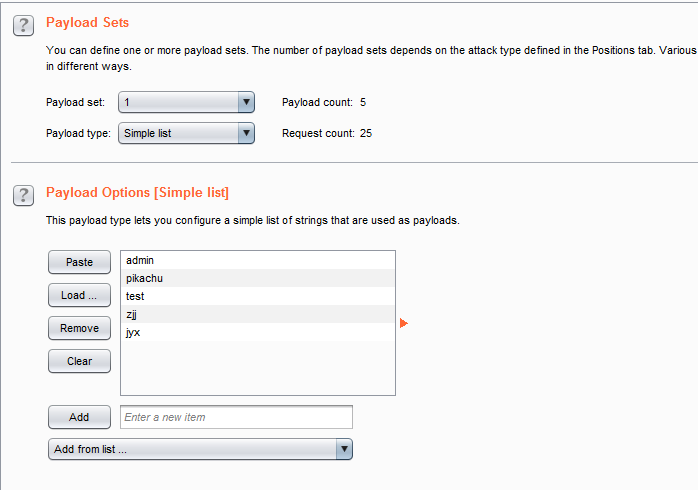

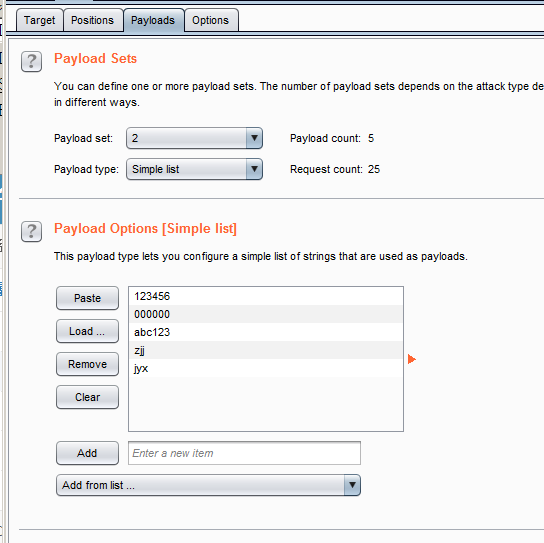

设置payloads,为了实验方便,我自己手动添加几个简单的

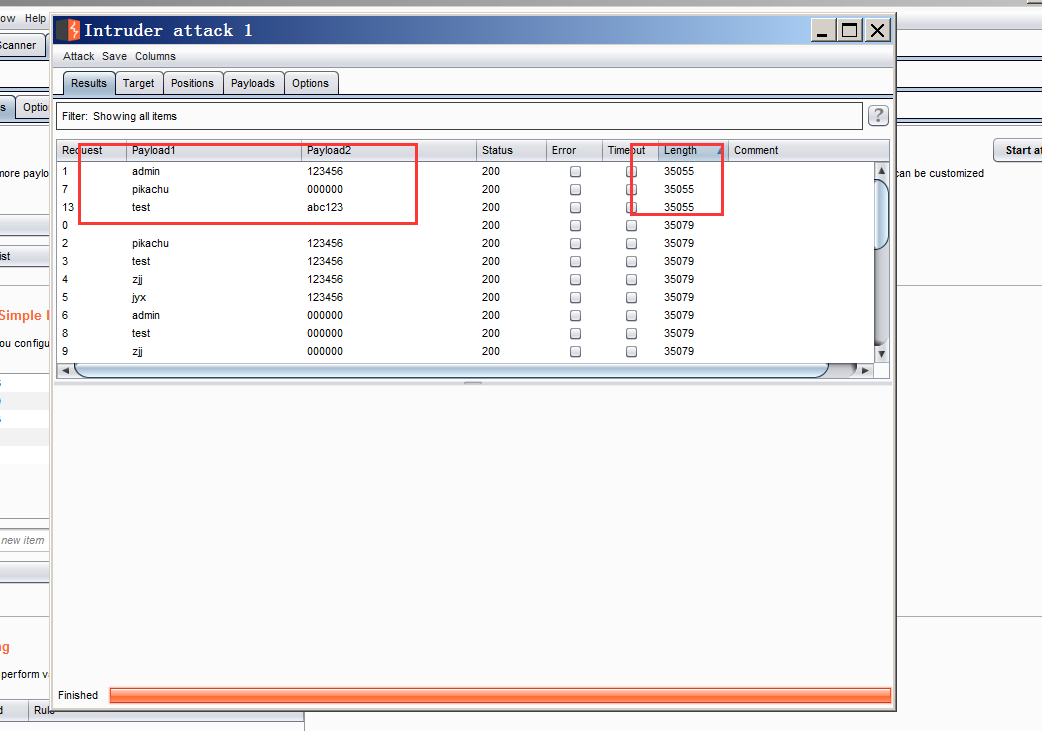

然后点击开始爆破,点击length,仔细查看特殊length的匹配的就是账号密码

现在用这三对账号密码任意一对尝试登录 ,就可以登陆成功

浙公网安备 33010602011771号

浙公网安备 33010602011771号