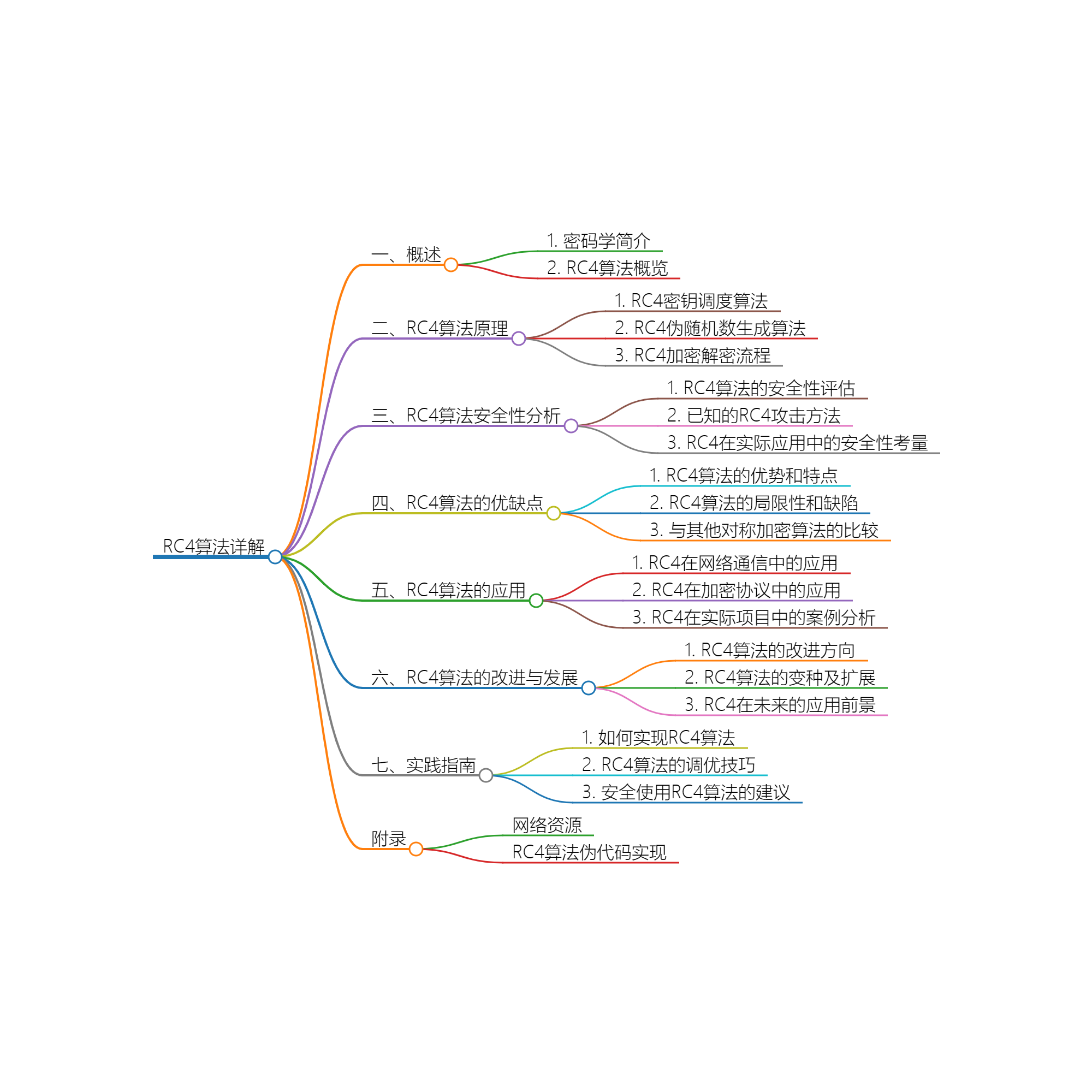

深入解析Rivest Cipher 4:理论与实践

第一章:引言

密码学简介:

密码学是研究如何保护通信和信息安全的学科。它涉及加密算法、解密算法、密钥管理等内容,旨在确保信息在传输和存储过程中不被未经授权的人所获取或篡改。密码学可以分为对称加密和非对称加密两大类,其中对称加密使用相同的密钥进行加密和解密,而非对称加密使用一对密钥,公钥用于加密,私钥用于解密。

Rivest Cipher 4(RC4)概述:

RC4是一种流密码算法,由Ron Rivest于1987年设计。它以其简单、高效和快速的特点而闻名,被广泛应用于各种网络通信和加密协议中,如SSL、WEP等。RC4算法基于密钥调度算法和伪随机数生成算法,通过对明文数据流进行逐字节加密,生成密文数据流。RC4算法的安全性受到一些攻击方法的影响,因此在实际应用中需要谨慎使用,并注意密钥管理和安全性方面的考量。

RC4算法的主要特点包括:

- 快速:RC4算法的加密和解密速度很快,适用于对实时性要求较高的场景。

- 简单:RC4算法的实现相对简单,代码量少,适合在资源受限的环境中使用。

- 灵活:RC4算法支持不同长度的密钥,可以根据需要进行调整。

- 伪随机性:RC4算法生成的密钥流具有良好的伪随机性,难以被预测。

第二章:RC4算法原理

RC4密钥调度算法:

RC4算法的核心是密钥调度算法,用于初始化RC4算法内部的状态向量。密钥调度算法主要包括密钥排列和状态初始化两个步骤:

- 密钥排列(Key Scheduling): 将用户输入的密钥转换为初始的状态向量S,通常是一个长度为256的数组,其中包含0到255的所有可能取值。

- 状态初始化(State Initialization): 利用初始的状态向量S进行状态初始化,即通过一个固定的初始化过程,对状态向量S进行混淆,以增加密钥的影响力。

RC4伪随机数生成算法:

RC4算法通过密钥调度算法生成了一个初始的状态向量S后,接下来使用伪随机数生成算法生成密钥流,实现加密和解密过程。伪随机数生成算法的核心是状态向量S的更新和密钥流的生成,具体步骤如下:

- 初始化阶段: 初始化i和j两个指针,然后通过一系列交换操作打乱状态向量S。

- 伪随机数生成: 通过循环地更新i和j指针,并结合状态向量S的值生成一个伪随机数,即密钥流中的一个字节。

RC4加密解密流程:

RC4算法的加密和解密流程基本相同,主要包括以下几个步骤:

- 初始化: 使用密钥调度算法生成初始的状态向量S,并初始化i和j指针。

- 密钥流生成: 通过伪随机数生成算法循环生成密钥流中的每个字节。

- 加密/解密: 将明文数据流中的每个字节与对应位置的密钥流字节进行异或操作,得到密文数据流或明文数据流。

- 更新状态向量: 在加密/解密过程中,不断更新状态向量S,以便生成下一个密钥流字节。

总的来说,RC4算法通过密钥调度算法初始化状态向量,然后通过伪随机数生成算法生成密钥流,最后通过异或操作实现加密和解密过程。在实际应用中,需要注意密钥的安全性和状态向量的更新,以确保加密通信的安全性。

第三章:RC4算法安全性分析

RC4算法的安全性评估:

RC4算法曾经是广泛使用的流密码算法,但由于其设计上的弱点,其安全性受到了广泛的质疑和评估。

- 弱密钥问题: RC4算法存在弱密钥问题,即某些特定的密钥会导致生成的密钥流具有可预测的模式,这降低了加密的安全性。

- 密钥流初始部分的可预测性: RC4算法生成的密钥流的前几个字节相对容易预测,这可能导致攻击者利用这些信息进行攻击。

- 相关攻击: 通过分析密钥流和初始状态之间的关系,攻击者可能能够推断出密钥流的其他部分,甚至可能恢复出部分密钥信息。

已知的RC4攻击方法:

多种针对RC4的攻击方法已经被提出,以下是一些主要的攻击类型:

- 暴力攻击(Brute-force attack): 对于较短的密钥,攻击者可以尝试所有可能的密钥组合来破解加密。

- 统计攻击(Statistical attack): 通过分析密钥流中的统计特性,攻击者可以推断出密钥信息。

- 相关攻击(Correlation attack): 利用密钥流中字节之间的相关性来恢复密钥。

- 初始字节攻击(Initial byte attack): 针对RC4算法密钥流初始部分的可预测性进行攻击。

- WEP攻击: 针对在WEP协议中使用RC4算法的特定攻击,例如Fluhrer, Mantin, and Shamir (FMS) 攻击。

RC4在实际应用中的安全性考量:

在实际应用中,由于上述安全性的问题,RC4的使用已经受到了限制:

- 避免使用短密钥: 为了防止暴力攻击,应使用足够长度的密钥。

- 避免弱密钥: 在密钥生成过程中应避免使用已知的弱密钥。

- 增强型RC4变体: 研究和开发增强型的RC4变体,以提高算法的安全性。

- 替代算法: 在安全性要求较高的应用中,考虑使用其他更为安全的加密算法,如AES(高级加密标准)。

由于RC4的安全性问题和现代加密标准的需求,RC4已经不被推荐用于新的加密系统,并且在某些情况下已经被正式弃用。

第四章:RC4算法的优缺点

RC4算法的优势和特点:

- 速度和效率: RC4算法因其加解密速度快和计算效率高而闻名,这使得它特别适合在资源受限的环境中,如早期的无线设备和嵌入式系统。

- 算法简单: RC4算法的结构相对简单,易于实现,这使得它可以在各种平台上快速部署。

- 流密码特性: 作为一种流密码,RC4可以生成连续的密钥流,这意味着它可以对数据进行实时加密,而不需要将数据分割成固定大小的块。

- 密钥长度灵活性: RC4支持从1到256位的可变密钥长度,提供了较强的密钥灵活性。

RC4算法的局限性和缺陷:

- 弱密钥问题: RC4存在弱密钥问题,某些密钥可能会导致生成的密钥流具有可预测的模式,这降低了加密的安全性。

- 密钥流初始部分的可预测性: 密钥流的初始部分容易受到攻击,因为它们与密钥之间存在较强的相关性。

- 安全性问题: 随着时间的推移,RC4面临了越来越多的攻击方法,如统计攻击、相关攻击等,这些攻击方法威胁到了RC4的安全性。

- 缺乏安全性证明: RC4没有严格的安全性证明,这是现代加密算法设计中的一个重要考量。

与其他对称加密算法的比较:

-

与AES的比较:

- 速度: RC4通常比AES快,特别是在软件实现上。

- 安全性: AES被认为是更安全的算法,特别是在其高级模式(如AES-256)下。

- 应用场景: AES广泛应用于需要高安全性的场合,而RC4由于其安全性问题,已经逐渐被淘汰。

-

与DES的比较:

- 密钥长度: RC4支持更长的密钥,从而提供了更高的安全性。

- 速度: RC4通常比DES快,因为DES需要更多的计算步骤。

-

与其他流密码的比较:

- 算法复杂度: RC4相对简单,但其他流密码算法,如ChaCha20,提供了更好的安全性和性能平衡。

总的来说,尽管RC4在速度和简单性方面具有优势,但其安全性的缺陷使得它在现代加密中不再推荐使用。其他对称加密算法,如AES和ChaCha20,提供了更好的安全性和性能平衡,因此被广泛推荐用于新的系统和应用。

第五章:RC4算法的应用

RC4在网络通信中的应用:

RC4算法由于其高效的加密速度和简单的实现,曾广泛应用于网络通信的加密中。以下是RC4在网络通信中的一些应用场景:

- 无线网络安全: 在802.11无线网络标准中,RC4曾被用于WEP(有线等效隐私)协议中,用于保护无线数据传输的安全。

- VPN(虚拟私人网络): RC4曾被用于某些VPN解决方案中,以加密在互联网上传输的数据。

- 即时通讯: 在早期的即时通讯软件中,RC4被用于加密通信内容,确保用户消息的隐私。

- Web浏览器安全: RC4曾用于SSL/TLS协议中,为Web浏览器与服务器之间的通信提供加密。

RC4在加密协议中的应用:

- SSL/TLS: RC4曾是SSL/TLS协议中使用的加密算法之一,尽管现在已经被更安全的算法如AES取代。

- WPA(Wi-Fi Protected Access): 在WPA的TKIP(Temporal Key Integrity Protocol)模式中,RC4被用于加密无线网络数据。

- 电子邮件加密: RC4曾被用于某些电子邮件加密解决方案,保护电子邮件内容不被未授权访问。

RC4在实际项目中的案例分析:

-

案例一:无线网络安全

- 在这个案例中,一家公司使用基于RC4的WEP协议来保护其无线网络。然而,由于WEP的加密弱点,特别是与RC4相关的弱密钥问题,攻击者能够通过破解加密来访问网络。

-

案例二:VPN解决方案

- 某VPN提供商在其服务中使用了RC4算法。随着对RC4安全性的担忧日益增加,该提供商不得不升级其系统,以采用更安全的加密算法,如AES。

-

案例三:即时通讯软件

- 一款流行的即时通讯软件曾使用RC4进行端到端加密。随着RC4安全漏洞的暴露,该软件的开发者不得不更新其加密策略,替换为更安全的加密算法。

这些案例表明,尽管RC4在过去被广泛使用,但其安全性问题促使许多组织转向更安全的加密选项。现代加密实践通常建议避免使用RC4,特别是在新的系统设计和安全敏感的应用中。

第六章:RC4算法的改进与发展

RC4算法的改进方向:

- 密钥调度算法的改进: RC4的密钥调度算法存在一些安全性问题,如密钥相关的偏差。改进密钥调度算法可以提高RC4的安全性。

- 密钥长度扩展: 原始的RC4算法使用的密钥长度较短,可以探索如何扩展密钥长度以提高安全性。

- 抗差分分析和线性分析: RC4算法对差分和线性密码分析存在一定的脆弱性,改进RC4以增强其抗差分分析和线性分析的能力。

- 增加混淆环节: 可以考虑在RC4中增加更多的混淆环节,提高算法的复杂性,增加攻击者破解的难度。

RC4算法的变种及扩展:

- Spritz算法: Spritz算法是RC4的一种变种,结合了RC4和Salsa20的特点,具有更高的安全性和性能。

- RC4+算法: RC4+是对RC4算法的改进版本,通过对密钥调度算法和伪随机生成算法进行优化,增强了安全性。

- VMPC算法: VMPC算法是基于RC4的一种变种,具有更好的安全性和性能,被广泛用于无线传感器网络等领域。

- ARC4算法: ARC4是RC4的另一种变种,通过引入更复杂的密钥调度算法和变换操作,提高了安全性。

RC4在未来的应用前景:

尽管RC4算法在过去存在安全性问题,但在一些特定场景下仍可能有应用前景,如对速度要求较高而对安全性要求相对较低的场景。同时,RC4的一些变种和改进版本在一定程度上提高了其安全性,可能在特定领域得到应用。

然而,随着安全性要求的不断提高和密码学领域的发展,现代加密算法如AES已经成为更为主流和安全的选择。因此,未来RC4算法的应用可能会受到限制,更多的是作为历史遗留算法而非首选加密算法。在选择加密算法时,应根据具体需求和安全要求,权衡速度和安全性,选择适合的加密算法

第七章:实践指南

如何实现RC4算法:

- 理解算法原理: 在实现RC4之前,需要充分理解其工作原理,包括密钥调度算法(KSA)和伪随机数生成算法(PRGA)。

- 选择编程语言: RC4算法可以使用多种编程语言实现,如C、C++、Python等。

- 编写KSA: 根据RC4算法的密钥调度算法,初始化一个状态向量S盒,将密钥的每个字节与S盒中的元素进行混合。

- 编写PRGA: 实现伪随机数生成算法,通过S盒生成密钥流,并与明文进行异或操作以实现加密。

- 测试和验证: 实现后,使用已知的测试向量进行测试,确保加密和解密过程正确无误。

RC4算法的调优技巧:

- 优化循环: 在实现过程中,优化循环结构,减少不必要的计算,可以提高算法的执行效率。

- 内存管理: 合理管理内存,避免不必要的内存分配和释放,可以提高性能。

- 并行处理: 在支持并行处理的平台上,可以尝试并行化处理数据,提高加密和解密的吞吐量。

- 代码优化: 使用编译器的优化选项,如-O2或-O3,以及针对特定处理器的优化指令。

安全使用RC4算法的建议:

- 避免密钥重用: RC4算法对密钥重用特别敏感,应确保每次加密都使用不同的密钥。

- 使用足够长的密钥: 选择足够长的密钥长度,以增强算法的安全性。

- 限制应用场景: 由于RC4的安全性存在争议,建议只在安全性要求不高的场景下使用。

- 关注安全更新: 密切关注与RC4相关的安全研究和更新,及时调整使用策略。

- 使用更安全的替代方案: 如果可能,考虑使用更安全的加密算法,如AES,特别是在安全性要求较高的应用中。

- 代码保护: 对实现RC4算法的代码进行保护,防止被未授权访问和修改。

- 安全审计: 定期对使用RC4算法的系统进行安全审计,确保没有潜在的安全漏洞。

附录

网络资源

以下是RC4算法的在线加密和解密:

RC4加密解密 | 一个覆盖广泛主题工具的高效在线平台(amd794.com)

https://amd794.com/rc4encordec

RC4算法伪代码实现

以下是RC4算法的伪代码实现,包括密钥调度算法(KSA)和伪随机数生成算法(PRGA)。请注意,这是伪代码,不是特定编程语言的代码,需要根据实际使用的编程语言进行适当转换。

# RC4算法伪代码实现

# KSA(密钥调度算法)

function KSA(key)

S = [0...255] # 初始化S盒,256个元素

j = 0

for i from 0 to 255

S[i] = i # 初始化S盒

for i from 0 to 255

j = (j + S[i] + key[i % key_length]) mod 256

swap(S[i], S[j]) # 交换S[i]和S[j]

return S

# PRGA(伪随机数生成算法)

function PRGA(S)

i = 0

j = 0

while true

i = (i + 1) mod 256

j = (j + S[i]) mod 256

swap(S[i], S[j]) # 交换S[i]和S[j]

K = S[(S[i] + S[j]) mod 256] # 生成密钥流的一个字节

yield K # 返回密钥流的一个字节

# 加密/解密函数

function RC4(key, data)

S = KSA(key) # 初始化S盒

keystream = PRGA(S) # 生成密钥流

encrypted_data = []

for byte in data

K = next(keystream) # 获取密钥流的下一个字节

encrypted_data.append(byte XOR K) # 使用异或操作加密数据

return encrypted_data

# 主程序

key = ... # 用户密钥,长度可以是任意小于256字节

data = ... # 要加密的数据

# 执行加密

encrypted = RC4(key, data)

在实际实现时,需要注意以下几点:

key应该是一个字节数组,长度可以是任意的,但通常不超过256字节。data是要加密的数据,它也应该是一个字节数组。swap函数用于交换两个元素的位置。XOR是异或操作,通常在编程语言中可以使用位操作符实现。yield在这里表示生成器函数,用于逐字节产生密钥流。在实际编程中,这可能是一个返回值或者通过某种方式逐字节提供密钥流。

请注意,由于RC4算法存在安全漏洞,不建议在新的系统或应用中使用它进行加密。上述伪代码仅供学习和研究之用。

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】凌霞软件回馈社区,博客园 & 1Panel & Halo 联合会员上线

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】博客园社区专享云产品让利特惠,阿里云新客6.5折上折

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 一个费力不讨好的项目,让我损失了近一半的绩效!

· 清华大学推出第四讲使用 DeepSeek + DeepResearch 让科研像聊天一样简单!

· 实操Deepseek接入个人知识库

· CSnakes vs Python.NET:高效嵌入与灵活互通的跨语言方案对比

· Plotly.NET 一个为 .NET 打造的强大开源交互式图表库