谁是Po主?

Tips:当你看到这个提示的时候,说明当前的文章是由原emlog博客系统搬迁至此的,文章发布时间已过于久远,编排和内容不一定完整,还请谅解`

谁是Po主?

日期:2018-6-25 阿珏 教程 浏览:3215次 评论:1条

自从我率先使用了微博的云储存作为二次元随机API的图片储存库后,网上便延伸出很多类似的二次元随机 API,在我知道的这些中 挑选了几个访问看了下,发现很多图片都 相当 眼 熟。并且图片链接也能在我数据库中找到,这不就是我上传的吗?难道他们都是采集我的吗?

当然口说无凭,需要依据

然后 选取了我已知的十个API接口,均为储存在新浪图床的二次元API。挂在服务器上采集了一早上,采集了差不多10万张 ,经过筛选重复无效 的后仅剩一万张左右。令人诧异,说明十个接口数据基本相同

接着通过程序分析出链接的上传者,在这一万张中,有75%的图片均来着幻想领域图床

虽然通过新浪图片地址识别出新浪用户已经不是什么秘密了

在线 演示地址 这个是js版本的,代码可直接右键获取

通过识别可发现,API中的大量图片均来自幻想领域图床微博上传,也就是我自个上传的,那些所谓的API是不是盗版我的,自己心里有b数

原理揭秘:

由于现在注册的微博账号uid都是很 大 ,上传的图片基本都是007打头的,所以下面这张图片 是我 随便在微博上挑了个老号复制过来的

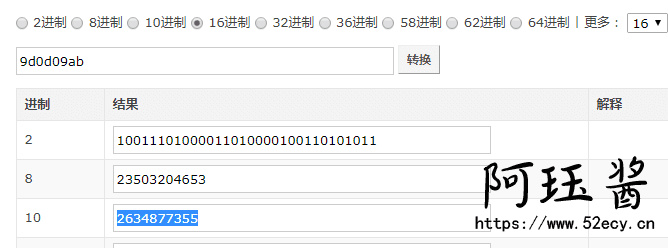

链接为 https://wxt.sinaimg.cn/thumb300/ 9d0d09ably1fsn 7m0jyzzj20m80cidgm .jpg 的图

提 取文件名 9d0d09ably1fsn7m0jyzzj20m80cidgm ,前 8 位

9d0d09ab

然后拼接上微博用户主页地址:https://weibo.com/u/+uid

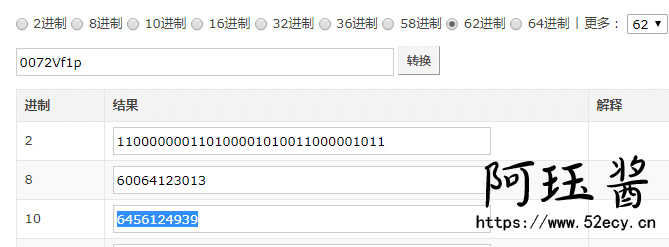

如果出现 是 这种 http://wx1.sinaimg.cn/mw690/ 0072Vf1pgy1foxkfv4t7bj31hc0u018w .jpg ,005、 0 0 6、007 开 头 的这种 就用 62 进制转

至于为什么出现这个应该是发现 8 位 16 进制存不下了 。

https://weibo.com/u/6456124939

网友评论:

龙笑天 3年前 (2018-07-05)

很6 目前用的不知道是谁的接口 怕它失效 也来研究下微博图床的实现 希望顺利~~

作者: 阿珏酱

出处:https://www.cnblogs.com/Ajue/p/18202165

本博客所有文章如无特别注明均为原创。本站使用「CC BY-NC-SA 4.0」创作共享协议,引用或转载请以超链接形式注明作者及出处。

谁是Po主? 自从我率先使用了微博的云储存作为二次元随机API的图片储存库后,网上便延伸出很多类似的二次元随机

谁是Po主? 自从我率先使用了微博的云储存作为二次元随机API的图片储存库后,网上便延伸出很多类似的二次元随机

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· TypeScript + Deepseek 打造卜卦网站:技术与玄学的结合

· 阿里巴巴 QwQ-32B真的超越了 DeepSeek R-1吗?

· 【译】Visual Studio 中新的强大生产力特性

· 【设计模式】告别冗长if-else语句:使用策略模式优化代码结构

· 10年+ .NET Coder 心语 ── 封装的思维:从隐藏、稳定开始理解其本质意义