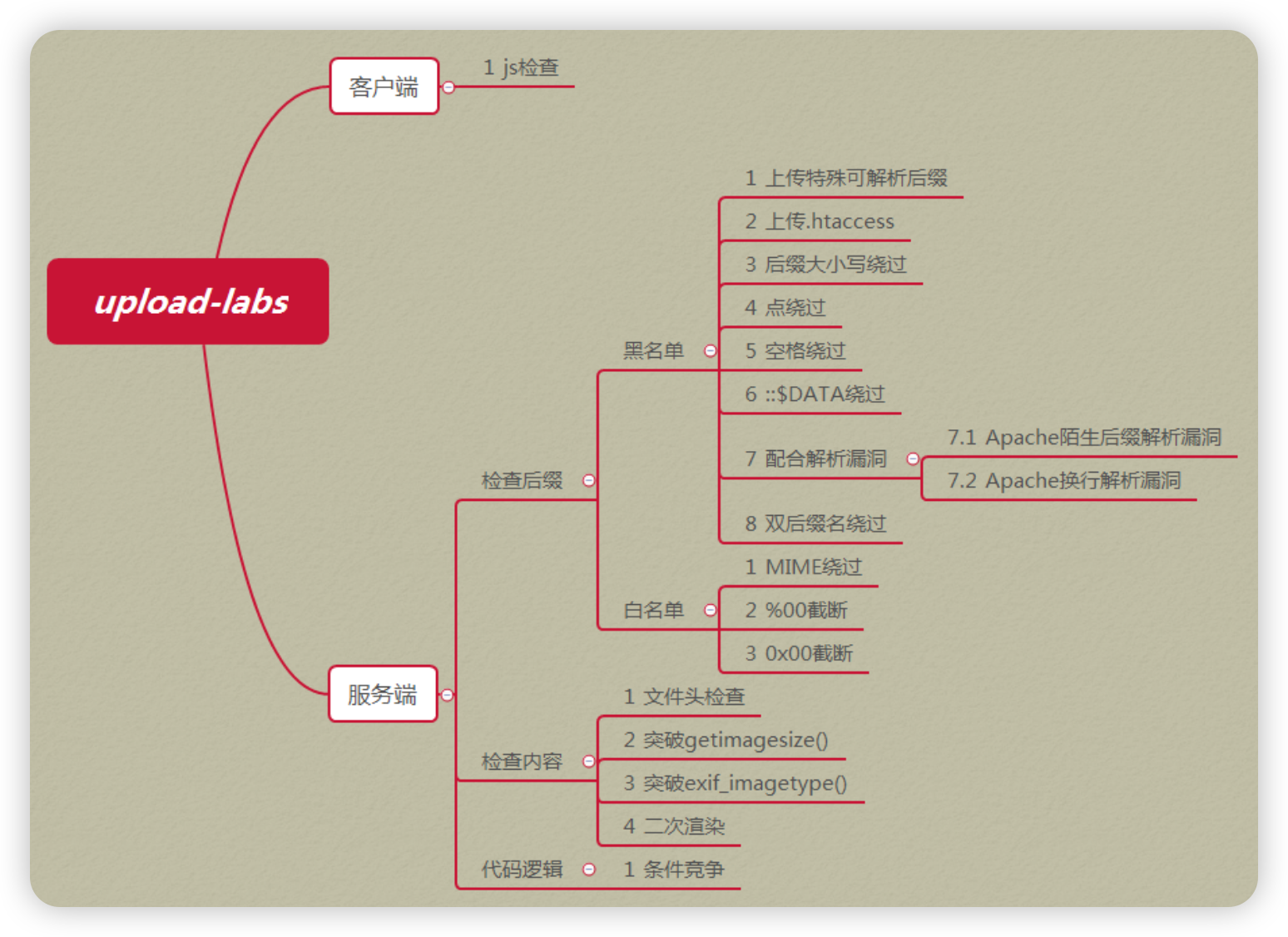

文件上传漏洞汇总

大纲:

一、::$DATA漏洞(仅限Win)

在window的时候如果文件名+"::$DATA"会把::$DATA之后的数据当

成文件流处理,不会检测后缀名,且保持::$DATA之前的文件名,它的

目的就是不检查后缀名

例如:"phpinfo.php::$DATA" Windows会自动去掉末尾的::$DATA

变成"phpinfo.php"

在浏览器中拼接文件路径并去掉::$data后访问

二、.htaccess解析漏洞

代码:SetHandler application/x-httpd-php //解析任何文件为PHP

代码2:AddType application/x-httpd-php jpg //只解析jpg文件为PHP

再上传一句话木马 shell.txt 或者 shell.jpg 文件

三、后缀大小写绕过(仅限Win)

后缀名改为.PHP

四、双写后缀名(仅限敏感字符替换为空) upload-labs第11关

当网站检测php后缀时自动换成空,那么就替换成pphphp //把中间php替换掉,最后也变成php

五、白名单绕过 upload-labs第12关

浙公网安备 33010602011771号

浙公网安备 33010602011771号