记一次服务器22端口被爆破成为肉鸡的经历

早上一醒来就看到手机短信说服务器上木马文件,估摸着是中挖矿病毒了。

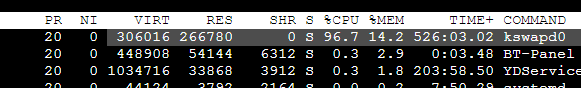

登陆宝塔面板一看,CPU直接跑满

根据云服务商的提示找到crond文件夹,挨个查看用户的定时任务

直接将可疑的定时任务都删除掉就好

1 1 */2 * * /home/stu/.configrc/a/upd>/dev/null 2>&1

@reboot /home/stu/.configrc/a/upd>/dev/null 2>&1

5 8 * * 1 /home/stu/.configrc/b/sync>/dev/null 2>&1

@reboot /home/stu/.configrc/b/sync>/dev/null 2>&1

0 */23 * * * /tmp/.X25-unix/.rsync/c/aptitude>/dev/null 2>&1

同时根据定时任务的命令路径,清除掉/home/stu/.configrc下相关文件和/tmp/.X25-unix文件夹

接下来使用top命令找到可疑的进程使用kill -9 pid杀死他们

运行下面两条命令重启和查看定时任务

systemctl restart crond.service

systemctl status crond.service -l

后续措施

- 更改默认登陆端口,禁用原来的22端口

- 使用组成形式更复杂的密码