CVE-2021-21220 Chrome远程代码执行漏洞复现

可能是没搞明白这个漏洞的原理吧,在复现过程中,不知道poc.html文件放在哪里,也很疑惑两个虚拟机没有进行交互,kali怎么能监听到信息,我傻了,真傻。。。。

理清楚了

在攻击机里搭建web服务,poc.html放在www目录里,受害机在去访问攻击机的网站。

问题1:kali里安装apache2 (有用)

1.在kali里安装apache2的服务

apt-get install apache2

安装好的apache2文件是放在kali的计算机/etc/apache2

运行的文件是在计算机/etc/init.d/apache2

2.搭建web站点kali 默认的web站点在

/计算机/var/www/html

使用命令行进入查看是否有www和html文件夹,如果没有的话,那么就手动创建www和html文件夹mkdir www | mkdir html

3.启动apache2服务在每次需要使用apache2的时候都需要启动apache2服务

service apache2 start

或是/etc/init.d/apache2 start

查看apache2是否开启service apache2 status

或

/etc/init.d/apache2 status

停止apache2服务service apache2 stop

或

/etc/init.d/apache2 stop

4.访问web站点

————————————————

版权声明:本文为CSDN博主「南人旧心1906」的原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接及本声明。

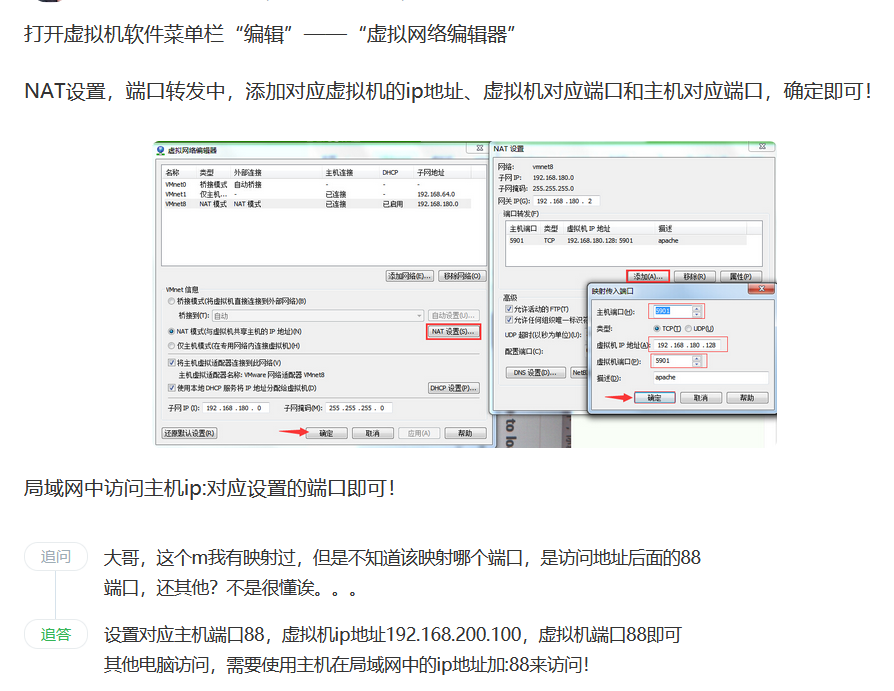

原文链接:https://blog.csdn.net/qq_42133828/article/details/88943920fang问题2:如何让一个虚拟机访问另一个虚拟机的网站

解决方法:有用

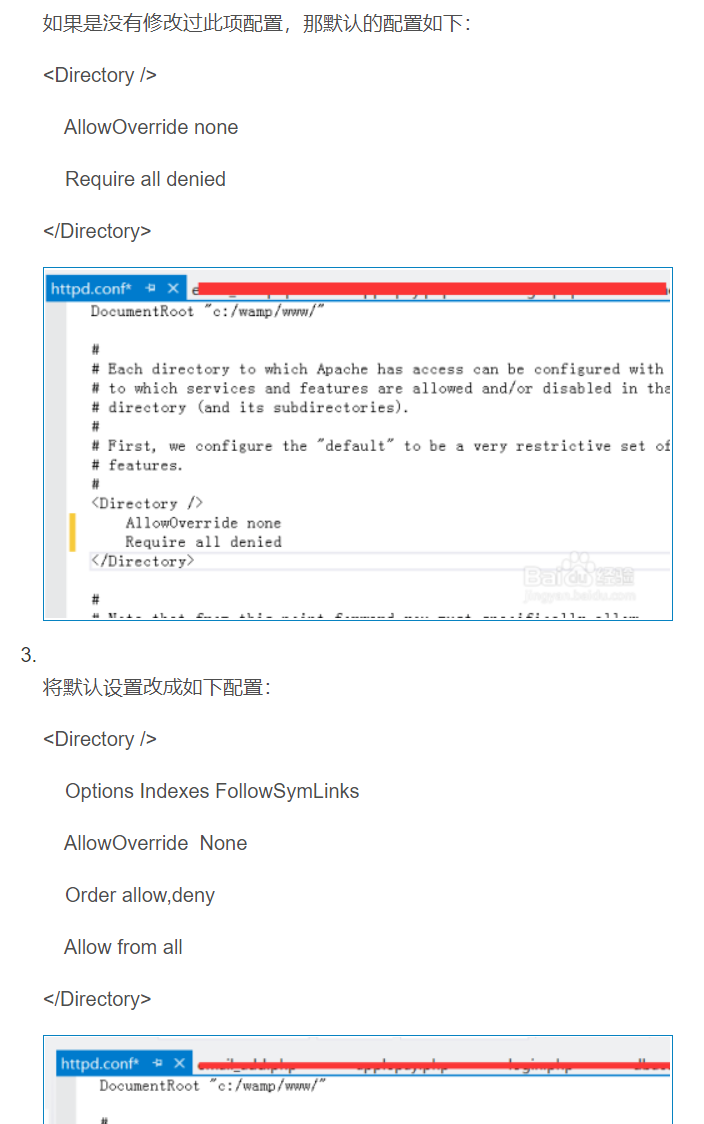

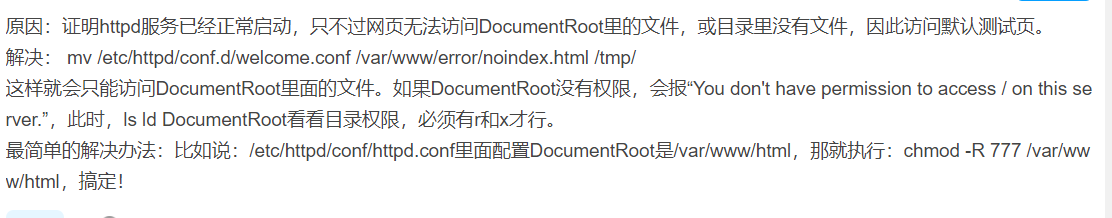

问题3:kali里只能访问apache2页面,没有权限访问别的页面,kali自己访问也是这样

解决方法1:apache.conf中修改————无用

解决方法2:有用

发现压根儿不用安装apache2,打开cmd,输入命令python3 -m http.server 80 ,这就可以开启一个http服务,然后再win7里访问http://xxx.xxx.xx.xx/目录/poc.html (在保存poc.html的目录里打开cmd的话, 访问地址就是http://xxx.xxx.xxx.xxx/poc.html)

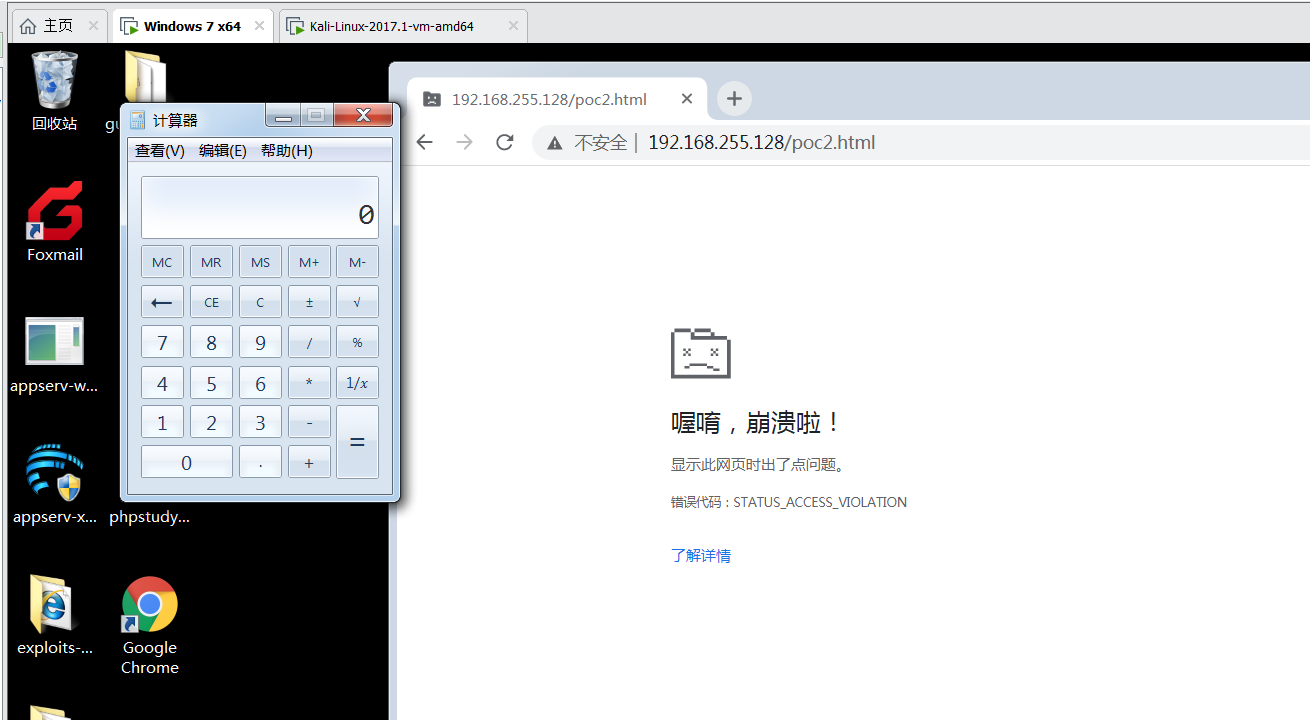

试了半天,就是不像别人那样弹出计算器,去谷歌浏览器一看,好家伙,我好不容易下载的89版前的,你就偷偷摸摸给我更新到92了?气人

问题4:怎么禁用谷歌自动更新?

解决方法: https://www.cnblogs.com/mq0036/p/13947021.html (有用)

然后现在浏览器界面到位了,还是没有弹出计算器啊

应该是我的poc有问题,哎

哈哈哈哈哈,终于出来了,不是POC的问题,是浏览器的问题,嘻嘻,分享下下载地址https://www.chromedownloads.net/chrome64win-stable/1137.html,找了好久,别的都不对