网站渗透—收集信息

通过谷歌搜索,随机搜索到一个后台登录,先尝试用万能密码登录,竟然成功进去了。

这是一个运输服务的网站,后台很简单,但功能很多,可更新,上传文件,删除订单,修改订单,修改密码

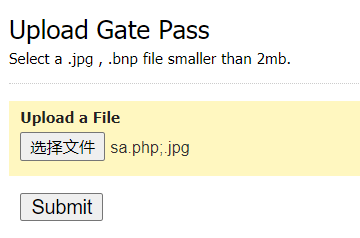

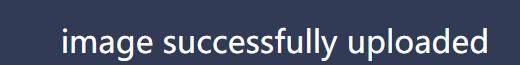

尝试上传木马图片,上传成功,但找不到图片存放的地方

用御剑扫了后台,,结果无

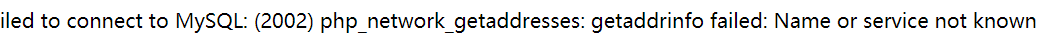

返回页面的上一级目录,显示出很多文件,但都需要链接数据库,具错误提示可知,数据库使用的是mysql

我想那就先看看还能收集什么信息

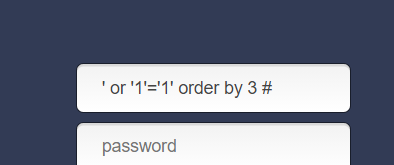

在登录处,我想试试能查出数据库嘛

先尝试用orderby 看有几个字段,如果字段小于或等于正确的,就能成功登录,大于就返回一片白,啥也没有

最后得出结果,有2个字段,尝试union select user(),database() # 没有反应

网上搜索dvbbs(之前以为是这个cms,但后来发现不是),看到又说,有默认数据库地址/data/dvbbs8.mdb,尝试链接,发现有waf;因为不是dvbbs,所以好奇是什么触发了它的警报,尝试发现是.db触发

ModSecurity,有时也称为Modsec,是一种开源web应用程序防火墙,最初设计为Apache http server的一个模块,在apache 2.0下发布的免费软件。mod_security是经常与PHP结合使用的Web应用防火墙。

所以推测该网站用php语言编写的,后台用的apache和mysql.

我从谷歌浏览器复制后台地址到火狐浏览器,竟然没有让我输入密码,而是直接接显示出了后台界面的样子。

暂时想不到别的方法,如果您有思路,请告诉我,感谢!