Kali Linux Web渗透测试手册(第二版) - 2.1 - 被动信息收集

翻译来自:掣雷小组

成员信息:

thr0cyte,Gr33k,花花,MrTools,R1ght0us,7089bAt,

关注下面公众号,跟我一起学习鸭! 另外关注,回复"资源"可获取英文原版PDF一份

前言:

信息收集是一个很有趣的过程,收集到的信息,大部分会影响你攻击面的大小,以及成功与否。找个时间我将各位老哥和我信息收集的方法分享出来,不是绝对的流程,到时拿出来给大家开开思路,剩下的路还得靠自己走,我们一起加油鸭!

另外有些网站,大家想想办法怎么连接吧,我就不太好说了,你懂得!

第二章:侦察

介绍

2.1、被动信息收集

2.2、使用Recon-ng收集信息

2.3、使用Nmap扫描和标识服务

2.4、标识web应用程序防火墙

2.5、确定HTTPS加密参数

2.6、使用浏览器的开发工具分析和更改基本行为

2.7、获取和修改cookie

2.8、利用robots.txt

介绍

不管是针对网络还是web应用程序,渗透测试都有一套相同的流程。这一套流程可以增加我们发现漏洞的可能性,并且利用到尽可能多的漏洞来影响系统。例如:

-

信息收集

-

资产列举

-

漏洞利用

-

维持访问

-

清理痕迹

在渗透测试中,信息收集是测试人员必须做的一件事情,信息收集需要收集存在于网络中的资产,如防火墙、IDS、IPS等。还要尽可能收集所有有关公司、网络、员工的信息。针对于web渗透测试,这一阶段主要讲如何收集web应用,数据库,用户和服务器的信息。

信息收集的质量取决于渗透测试的成功与否。我们得到的信息越多,测试的目标就越多。就有更多的选择去发现漏洞并利用。

2.1、被动信息收集

被动信息收集是指不影响目标系统的前提下获得信息,比如在搜索引擎,数据库缓存等这样的第三方机构收集。

在这节中,我们将从大量在线服务中获取信息,[这些公共来源的数据集合也被称为开源智能(OSINT)]。 被动信息收集可以在测试公共网站或应用中摸清我们目标的一个大概情况并发现对渗透测试人员有用的信息。

准备

为了在公共资源中获取信息,我们需要让kali虚拟机连接互联网,并配置成NAT网络地址转换模式。此步骤可以参考第一章中所介绍的方法,它会教你设置kali及靶机环境,并且设置NAT模式代替Host-only模式。

怎么做…

我们将用zonetransfer.me此域名作为我们的目标,zonetransfer.me是Robin Wood在digi.ninja网站创建的,它可以演示允许公共DNS区域传输的后果。

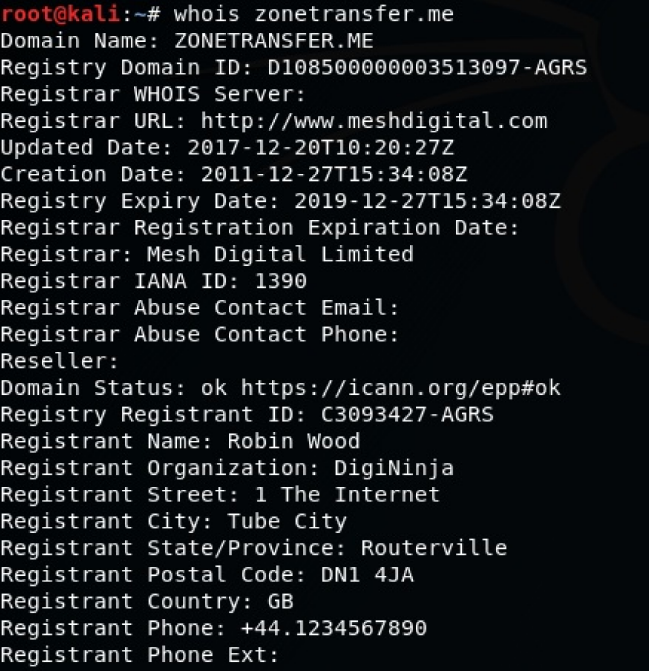

1. 我们首先使用whois获取它的注册信息:

# whois zonetransfer.me

2. 另外一个工具是dig,它可以获取域名信息和DNS解析信息。

# dig ns zonetransfer.me

3. 一旦我们获得了DNS服务器的信息,就可以尝试区域传输攻击来获取服务器解析的所有主机名。仍然使用dig:

# dig axfr @nsztm1.digi.ninja zonetransfer.me

很幸运,dns服务器支持区域传输,我们获得了一个完整的子域列表以及解析情况。接着就可以选择一个脆弱的目标来完成渗透攻击了。

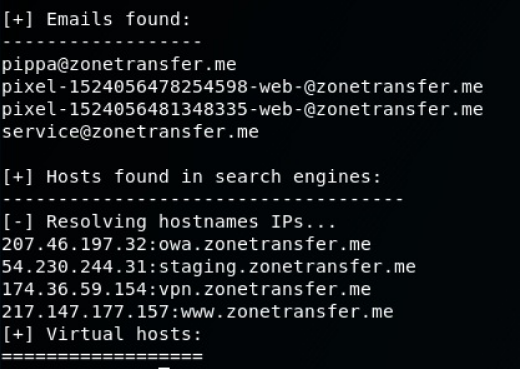

4.现在可以使用theharvester来获取目标网站的邮箱、主机名、IP地址信息。

# theharvester -b all -d zonetransfer.me

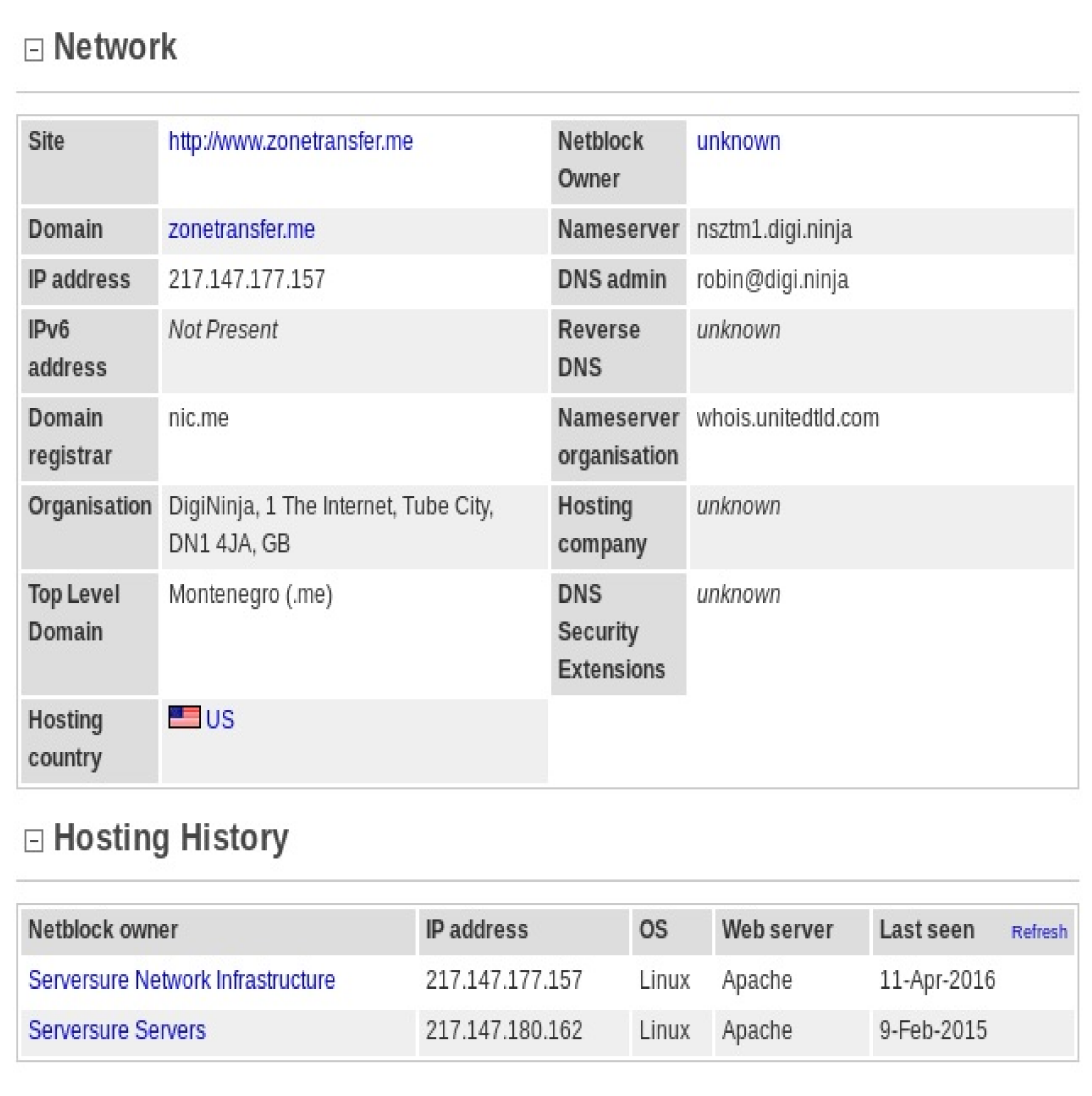

5.如果想不直接查询服务器来获得网站使用的软件版本信息,可以使用Netcraft工具。登陆

https://toolbar.netcraft.com/site_report

输入想查询的域名即可:

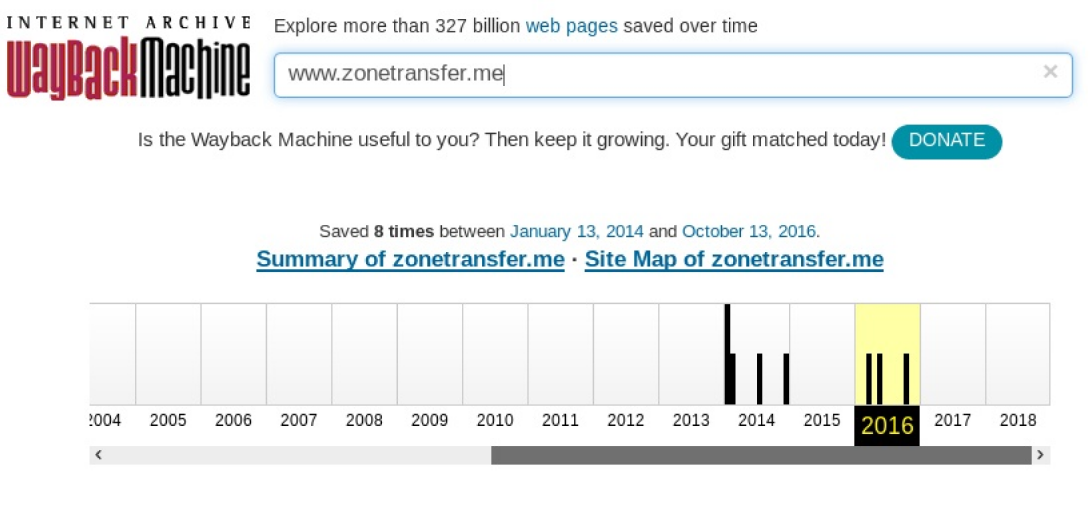

6.获得一个网站以前的页面信息在测试中也很有用。可以在https://archive.org/web/web.php

这个网站回溯网站以前版本的静态副本。

如何工作…

在这节教程中,我们利用了大量不同工具来收集目标信息。在linux命令行中使用whois查询了网站的注册信息,还获得了网站dns服务器的信息和管理员的个人信息,比如管理员的邮箱、公司名、电话等等。Whois还可以查询ip地址的归属者信息。接着,我们使用了dig获取了目标dns服务器的信息,并使用区域传输获得了所有子域名(dig区域传输只适用于没有正确配置的dns服务器)

通过使用harvester,获得了有关于目标域的邮箱、主机名和ip地址,其中-b all选项指使用所有支持的查询,-d后面指定搜索的目标域

然后我们使用netcraft获得了目标网站使用的技术信息和更新以前的情况。这使我们能够在进一步测试中不再查询真实站点。

Wayback machine网站是一种存储网站静态副本并保存记录的服务器。在这里,可以看到旧版本中发布的信息,有时候对web应用的更新可能会泄露敏感数据。

其他

此外,我们可以使用谷歌的高级搜索选项

(https://support.google.com/websearch/answer/2466433)

来查找关于目标域的信息,而无需直接访问它。例如,通过使用

site:site_to_look_into“target_domain”

类似这样的搜索,我们可以在最近发现漏洞、泄漏信息或攻击成功的页面中寻找目标域的存在,可以查看以下一些对你有用的网站:

-

openbugbounty.org:Open Bug Bounty是安全研究人员在面向公众的网站报告和公布漏洞(仅跨站点脚本和跨站点请求伪造)的一个独立站点。所以在谷歌中的搜索将返回所有提到的到“zonetransfe”这是openbugbounty.org所做的。

-

pastebin.com :是一种非常普遍的方法,用于让黑客匿名地去过滤和发布攻击期间所获得的信息。

-

zone-h.org:Zone-H是一个恶意黑客经常去炫耀他们的成就的网站,主要是对网站的破坏。

浙公网安备 33010602011771号

浙公网安备 33010602011771号