20145337《网络对抗技术》恶意代码分析

问题回答

-

如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控。

- 使用Schtasks指令、sysmon、TCPView、WireShark等工具,监控目标主机的CPU占用、进程信息、联网情况、端口开放情况及自启动,注册表等等

-

如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息。

- 首先使用静态分析将其上传至扫描网站。后使用TCPView工具查看正在联网的进程,进行的初步分析,再通过sysmon事件日志,找到怀疑的程序的日志记录,查看其详细信息。在运行该程序前后,分别进行快照,目的是查看它是否修改注册表或者文件。

实践总结与体会

- 通过这次实验,我对怎样查询本机的进程、日志文件、运行程序、开放端口等有了一定的了解。通过灵活运用工具及指令,就能在一定程度上监测恶意代码,让木马程序无处遁形不至于对它们束手无策。但仅仅学会工具的使用还不够(那个pE explorer并没有整明白),自己对代码的分析这块还是比较弱。

实践过程记录

一、系统运行监控

-

使用schtasks分析网络连接情况

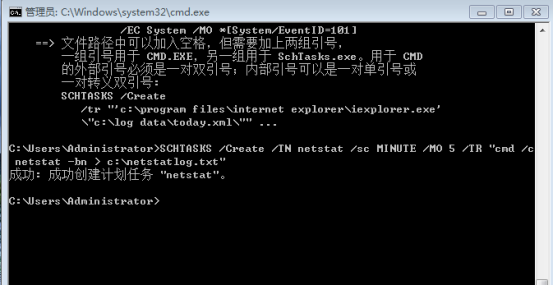

- 新建任务

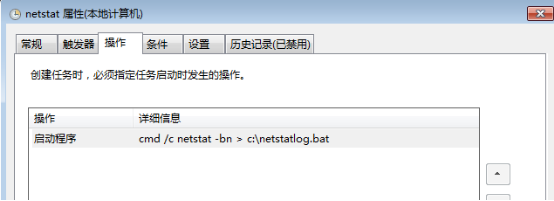

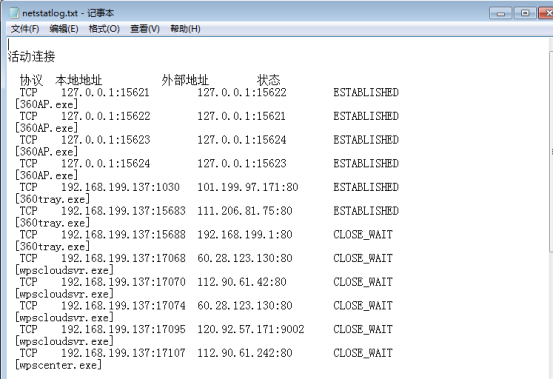

- 再打开计划任务将其中每5分钟执行的指令从"cmd /c netstat -bn > c:\netstatlog.txt"替换为“c:\netstatlog.bat”,打开C:\netstatlog.txt:

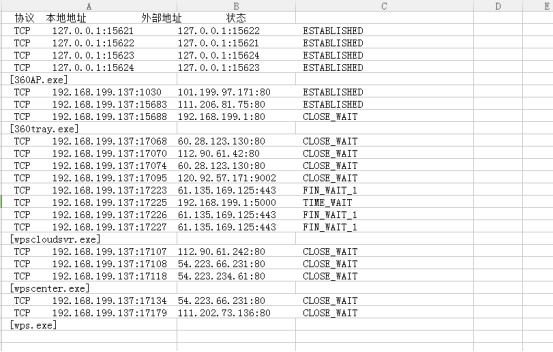

- 将netstatlog.txt另存为.csv使用excel打开并整理,共20条记录

-

使用sysmon工具监控系统运行

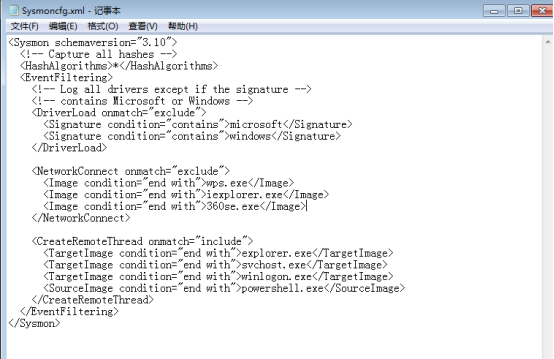

- 创建配置文件,将浏览器和wps什么的加入白名单

-

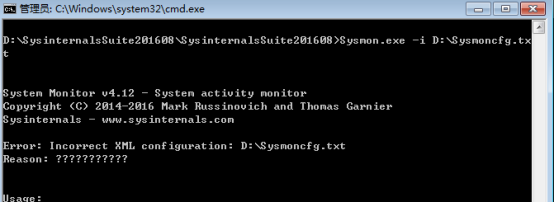

使用Sysmon.exe -i D:\Sysmoncfg.xml指令对sysmon进行安装并更新

-

老是提示不正确的XML,所以又把格式改回txt,可以安装了

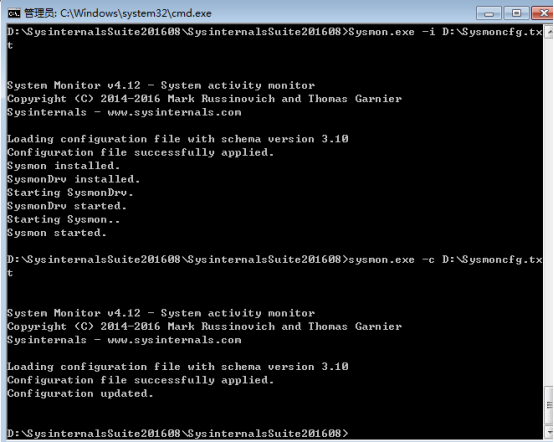

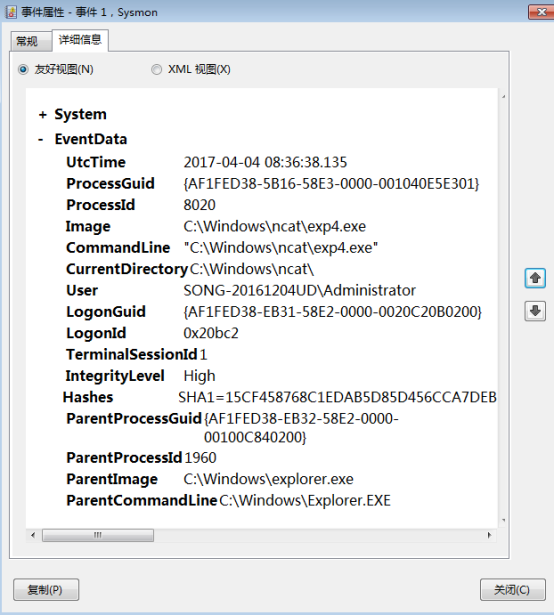

- 查看事件日志

- 找到我的小程序exp4.exe运行时,创建网络连接

- 其中事件=3,指的是登陆类型:网络

- 路径、进程一目了然,我觉着自己也分析不出啥来

二、恶意软件分析

静态分析

- 将实验2生成的后门软件上传至扫描网站,对其进行文件行为分析

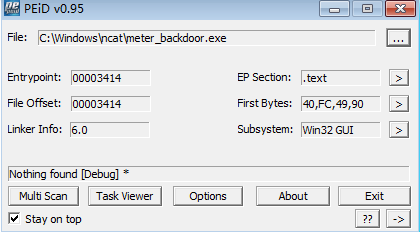

PEiD工具

PEiD(PE Identifier)是一款著名的查壳工具,其功能强大,几乎可以侦测出所有的壳,其数量已超过470 种PE 文档 的加壳类型和签名。 PEiD有三种扫描模式:正常扫描模式、深度扫描模式、核心扫描模式

- 使用PEiD查看是否加壳

- 试了好几次,都是什么都没找到???怎么肥四???难道是PEID版本问题?后来想起来做该实验的时候,没有对它进行加壳操作,那为啥编译信息也没有

Sys Tracer工具

-

在正常情况下,我们在win7虚拟机下快照保存为Snapshot #1;

-

Kali生成相应的后门,将文件通过ncat传到win7虚拟机下后快照保存为Snapshot #3;

-

Kali开启msf监听,在win7下运行后门程序后快照保存为Snapshot #4;

-

Kali对win7虚拟机进行截图后,在win7下快照保存为Snapshot #5;

-

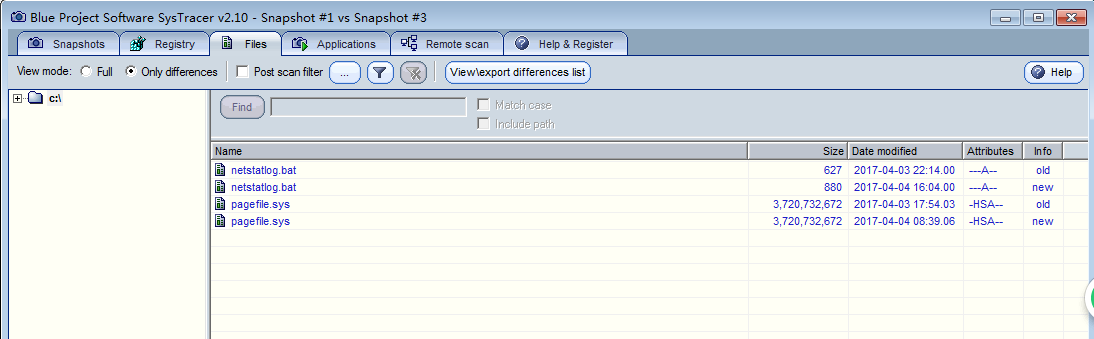

安装到目标机时

- 更改了pagefile.sys和netstatlog.bat

-

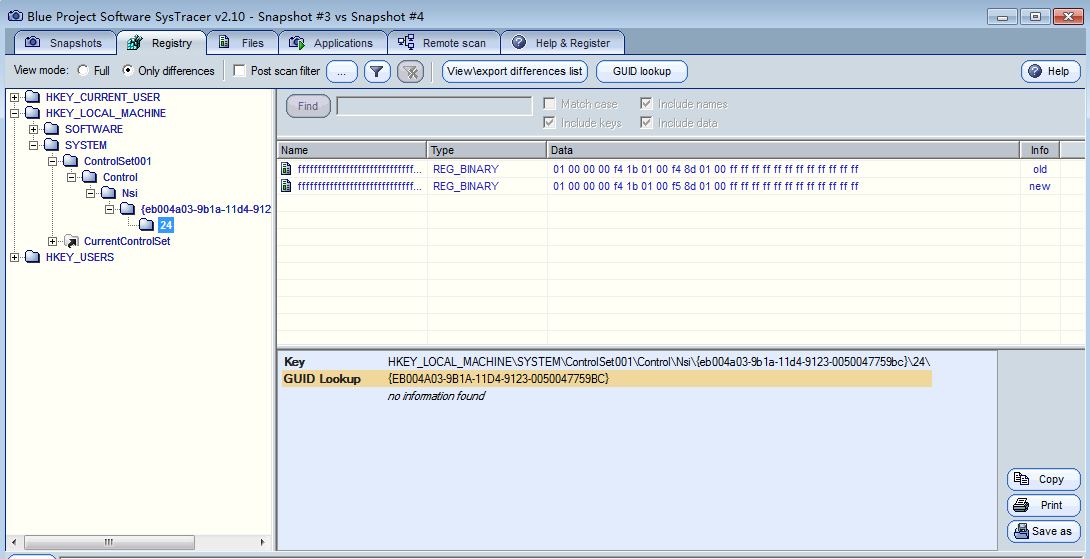

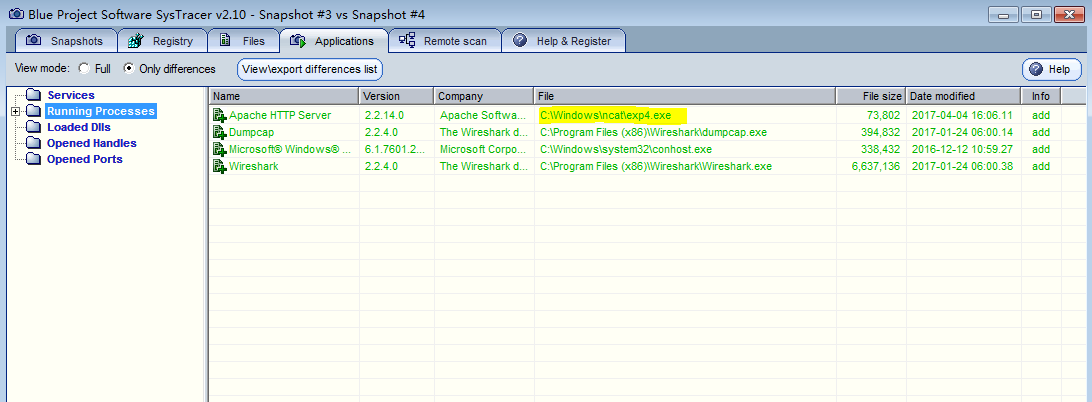

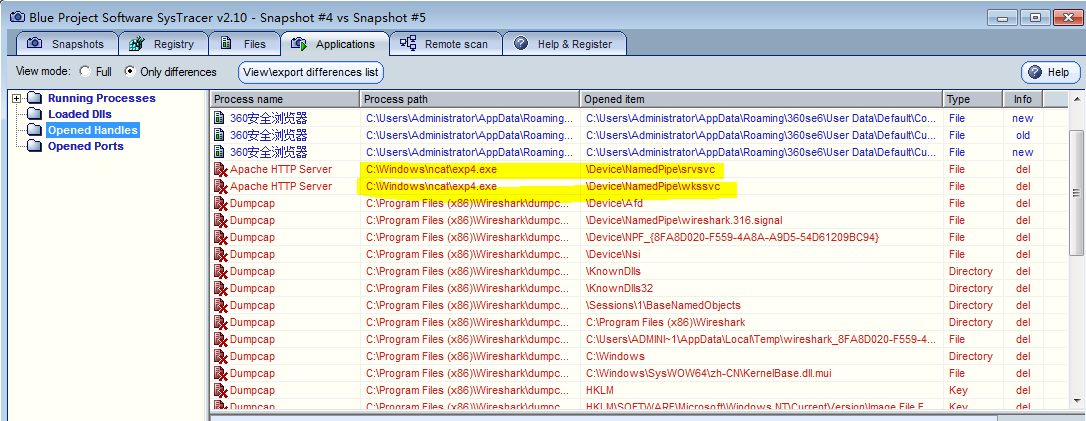

启动回连时

-

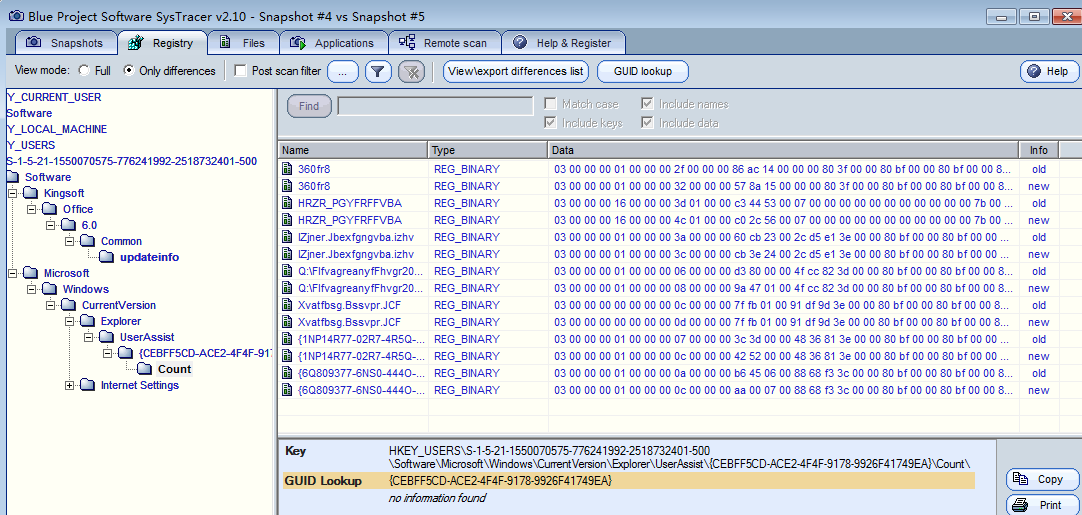

注册表发生了变化

-

新增了应用

-

-

截屏时

-

删除了应用文件

-

新增了注册表

-

WireShark

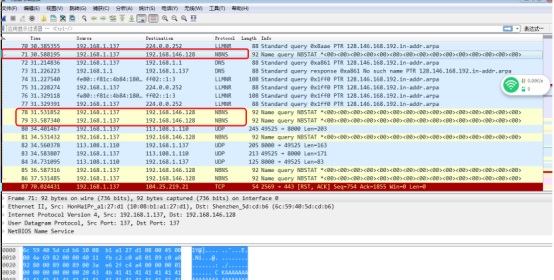

- 在kali方打开监听的时候开始抓包,不过我的截图和别的同学不太一样,没有捕获到握手

-

原来不知道NBNS协议是做什么的

-

如果在局域网络中抓取并观察数据包,会发现有大量的NBNS数据包。

根据以上Windows系统的名字的解析机制,不难看出:如果计算机需要知道一个NetBIOS名称或者域名对应的IP地址,首先会查找本地Hosts文件和NetBIOS缓存,其次会去联系DNS服务器进行解析。如果这几种方式都无法完成解析,则计算机会发出NBNS数据包。

在现实网络中,名字解析(不管是NetBIOS名称解析还是域名解析)的需求是非常巨大的,数据包也非常多。由于局域网的安全限制,或者流氓软件对某些域名的大量访问,或者局域网本地计算机之间的大量访问,都会导致非常多的NBNS数据包。 -

还发现了比较不一样的TCP包,不记得自己请求过连接??按照老师教的查询IP归属地,发现是广东联通

TCPView

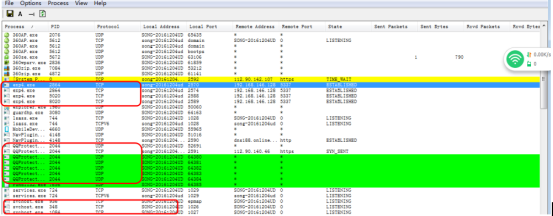

- 用于查看进行tcp连接的进程信息:

-

看到我的后门程序正在运行,端口为5337.不过为什么“QQ Protect”这个程序会时不时的运行?经过查找,这个是Q盾,QQ的安全防护进程,不过我没有打开QQ,也分明禁止QQ自启动了,网上说该程序无法禁止。

-

还有Svchost程序。Svchost.exe 是从动态链接库 (DLL) 中运行的服务的通用主机进程名称。这个程序对系统的正常运行是非常重要,而且是不能被结束的。 windows系统进程分为独立进程和共享进程两种,“svchost.exe”文件存在“%systemroot%system32”目录下,它属于共享进程。随着windows系统服务不断增多,为了节省系统资源,微软把很多服务做成共享方式,交由svchost.exe进程来启动。但svchost进程只作为服务宿主,并不能实现任何服务功能,即它只能提供条件让其他服务在这里被启动,而它自己却不能给用户提供任何服务。