《网络对抗》——逆向及Bof基础实践

《网络对抗》——逆向及Bof基础实践

原理

- 利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数。

- 手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数。

基础知识

-

objdump命令是Linux下的反汇编目标文件或者可执行文件的命令

-

NOP指令执行后,不产生任何结果,可编程控制器中的用户程序全部清除后,用户程序存储器中的指令全部变成NOP指令。

-

EBP是当前函数的存取指针,即存储或者读取数时的指针基地址;ESP就是当前函数的栈顶指针。每一次发生函数的调用(主函数调用子函数)时,在被调用函数初始时,都会把当前函数(主函数)的EBP压栈,以便从子函数返回到主函数时可以获取EBP。

-

bp:基址寄存器(stack pointer),一般在函数中用来保存进入函数时的sp的栈顶基址,SP用以指示栈顶的偏移地址,而BP可 作为堆栈区中的一个基地址

-

将上一个函数的基址入栈,从当前%esp开始作为新基址

push %ebp

%esp,%ebp -

eip是存放当前代码段的偏移地址

实验过程

直接修改程序机器指令,改变程序执行流程

-

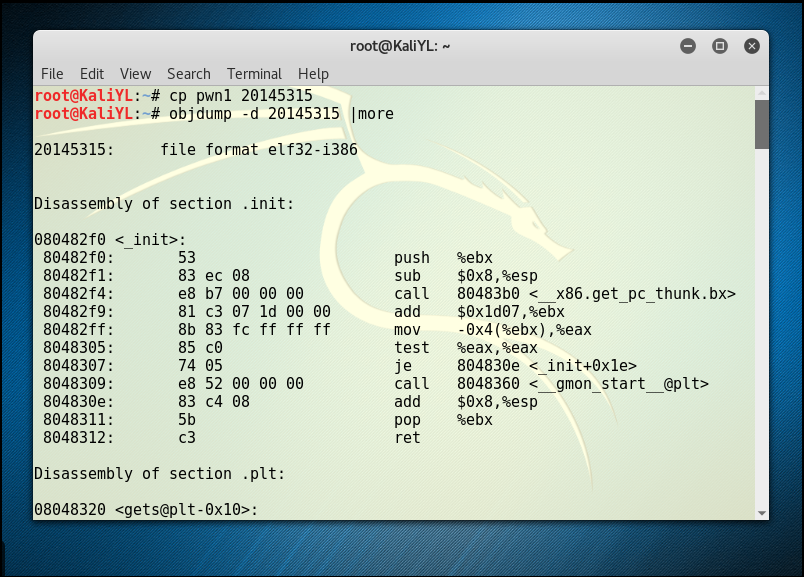

反汇编

-

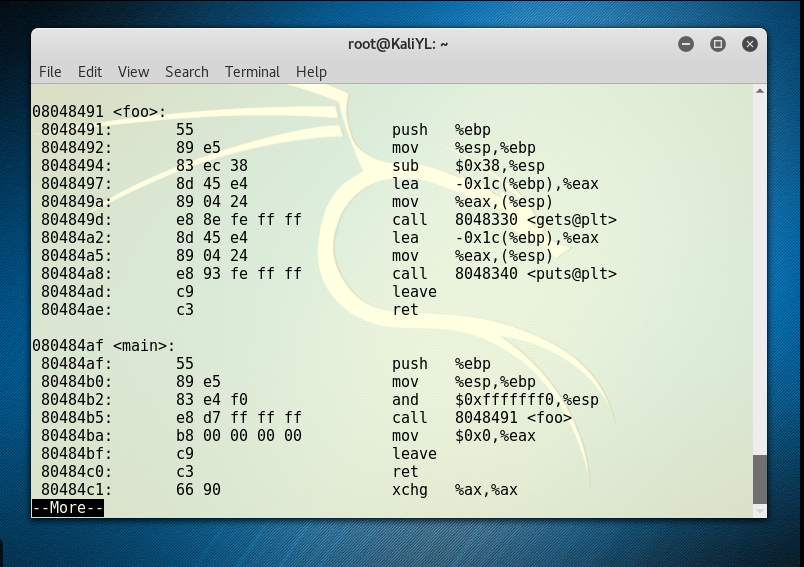

"call 8048491 "是汇编指令,是说这条指令将调用位于地址8048491处的foo函数;其对应机器指令为“e8 d7ffffff”,e8即跳转之意。本来正常流程,此时此刻EIP的值应该是下条指令的地址,即80484ba,但一解释e8这条指令呢,CPU就会转而执行 “EIP + d7ffffff”这个位置的指令。“d7ffffff”是补码,表示-41,41=0x29,80484ba +d7ffffff= 80484ba-0x29正好是8048491这个值,

-

main函数调用foo,对应机器指令为“ e8 d7ffffff”,那我们想让它调用getShell,只要修改“d7ffffff”为,"getShell-80484ba"对应的补码就行。用Windows计算器,直接 47d-4ba就能得到补码,是c3ffffff。

-

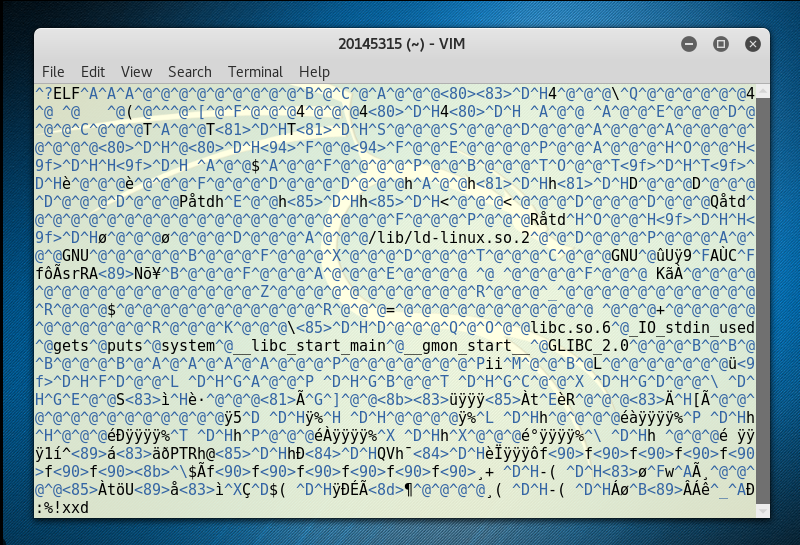

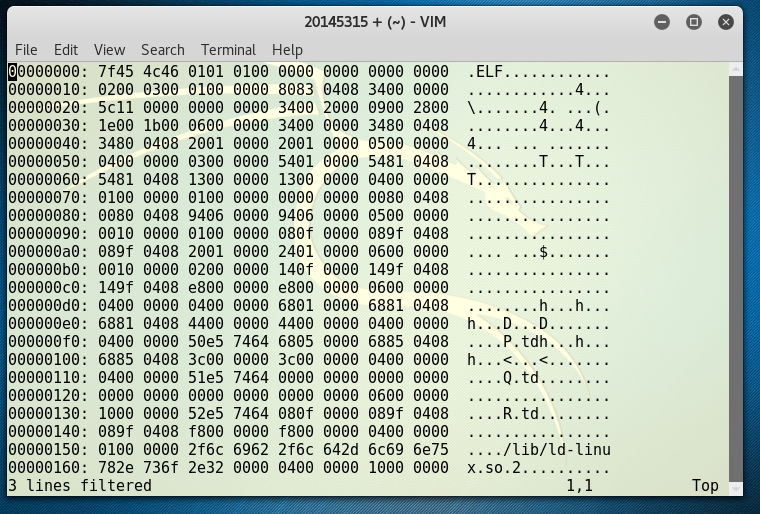

修改可执行文件,将其中的call指令的目标地址由d7ffffff变为c3ffffff。

-

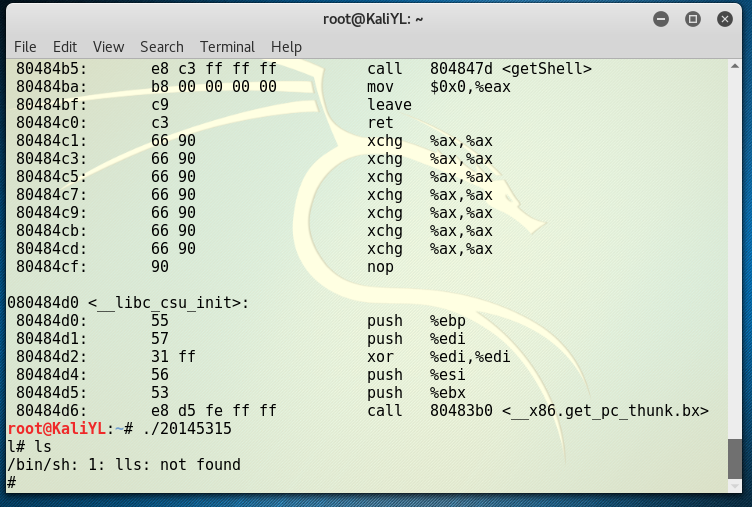

再反汇编看一下,call指令是否正确调用getShell

root@KaliYL:~# objdump -d pwn2 | more

080484af <main>:

80484af: 55 push %ebp

80484b0: 89 e5 mov %esp,%ebp

80484b2: 83 e4 f0 and $0xfffffff0,%esp

80484b5: e8 c3 ff ff ff call 804847d <getShell>

80484ba: b8 00 00 00 00 mov $0x0,%eax

- 运行下改后的代码,会得到shell提示符#

root@KaliYL:~# ./pwn2

ls

通过构造输入参数,造成BOF攻击,改变程序执行流

-

反汇编,了解程序的基本功能

-

确认输入字符串哪几个字符会覆盖到返回地址

-

构造输入字符串

-

然后将input的输入,通过管道符“|”,作为pwn1的输入。