20222415 2024-2025-1 《网络与系统攻防技术》实验五实验报告

1.实验内容

本周学习了Web安全。

2.实验过程

(1)从www.besti.edu.cn、baidu.com、sina.com.cn中选择一个DNS域名进行查询,获取如下信息:

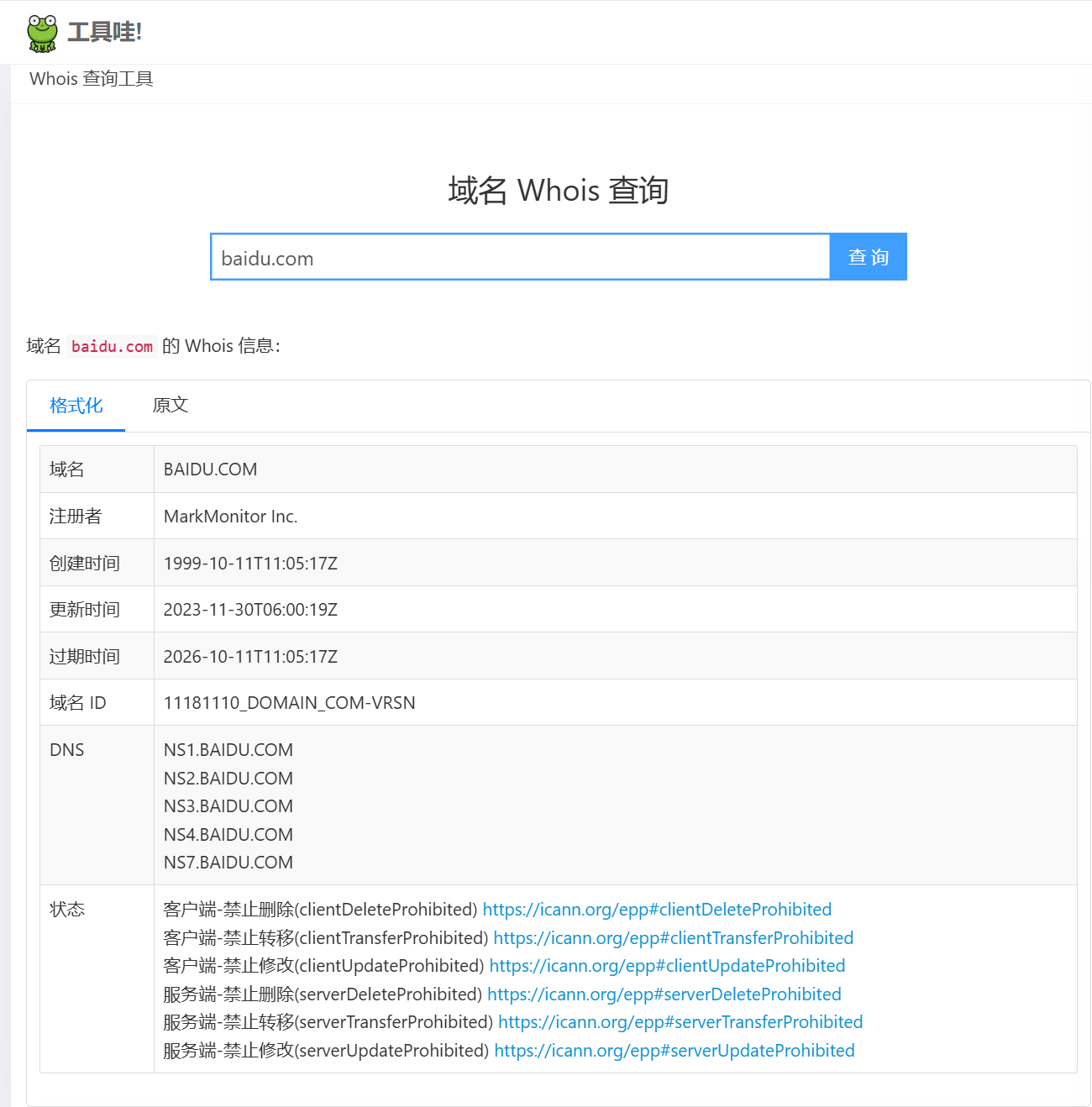

DNS注册人及联系方式

Registrar: MarkMonitor Inc.

Registrar Abuse Contact Email: abusecomplaints@markmonitor.com

Registrar Abuse Contact Phone: +1.2086851750

该域名对应IP地址

110.242.68.66

39.156.66.10

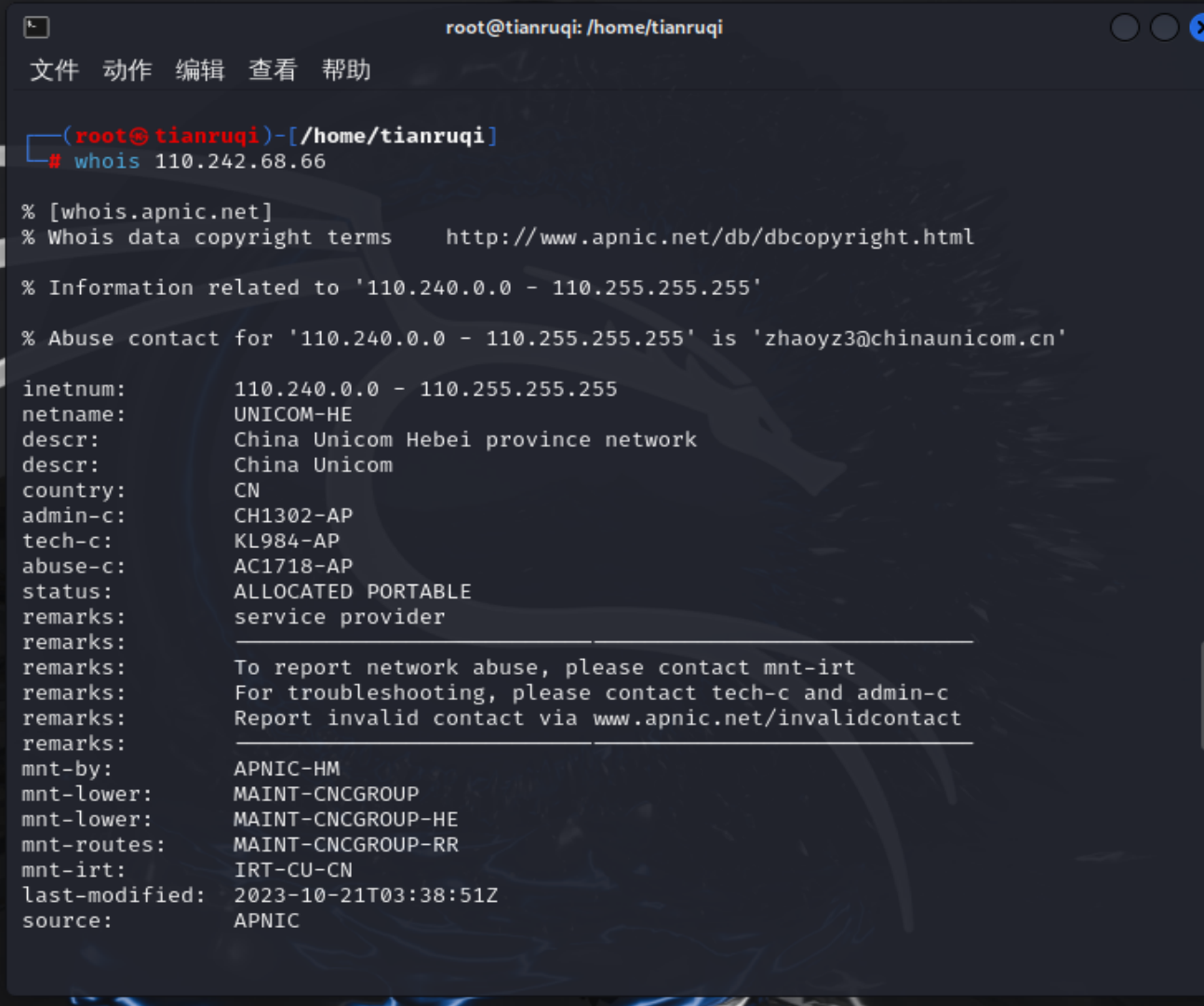

使用whois 110.242.68.66对baidu.com的IP进行查询

IP地址注册人及联系方式

IP地址所在国家、城市和具体地理位置

address: No.21,Financial Street

address: Beijing,100033

address: P.R.China

使用whois baidu.com查询

使用dig daidu.com

使用nslookup baidu.com查询IP

使用traceroute baidu.com

使用tracert baidu.com

访问https://toolwa.com/whois/,查询baidu.com

(2)尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

打开资源监视器,给我远在重庆的好家人打个电话,在资源监视器就可以看到进程了

对ip进行查询,他确实在重庆

(3)使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

靶机IP地址是否活跃

使用nmap -sn 192.168.1.0/24对主机所在网段进行扫描

靶机开放了哪些TCP和UDP端口

使用namp -sU -sT -p- 192.168.1.121进行扫描

靶机安装了什么操作系统,版本是多少

使用nmap -O 192.168.1.121进行扫描

靶机操作系统为Microsoft Windows XP SP2 or SP3。

靶机上安装了哪些服务

(4)使用Nessus开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

靶机上开放了哪些端口

扫出来发现135、139.445开着。

靶机各个端口上网络服务存在哪些安全漏洞

这次扫的时候选advance scan

存在漏洞:

你认为如何攻陷靶机环境,以获得系统访问权

由于存在MS09-001、MS08_067、MS17-010漏洞,根据实验六的经验,可以在攻击机上运行msfconsole,search-show-set-run攻击对应的漏洞。

(5)①通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题。

直接在浏览器搜索我的名字,没发现什么东西

搜学号也只能发现实验报告

②并练习使用Google hack搜集技能完成搜索(至少10种搜索方法)

(1)AND

(2)OR

(3)site指定域名

(4)filetype:PDF

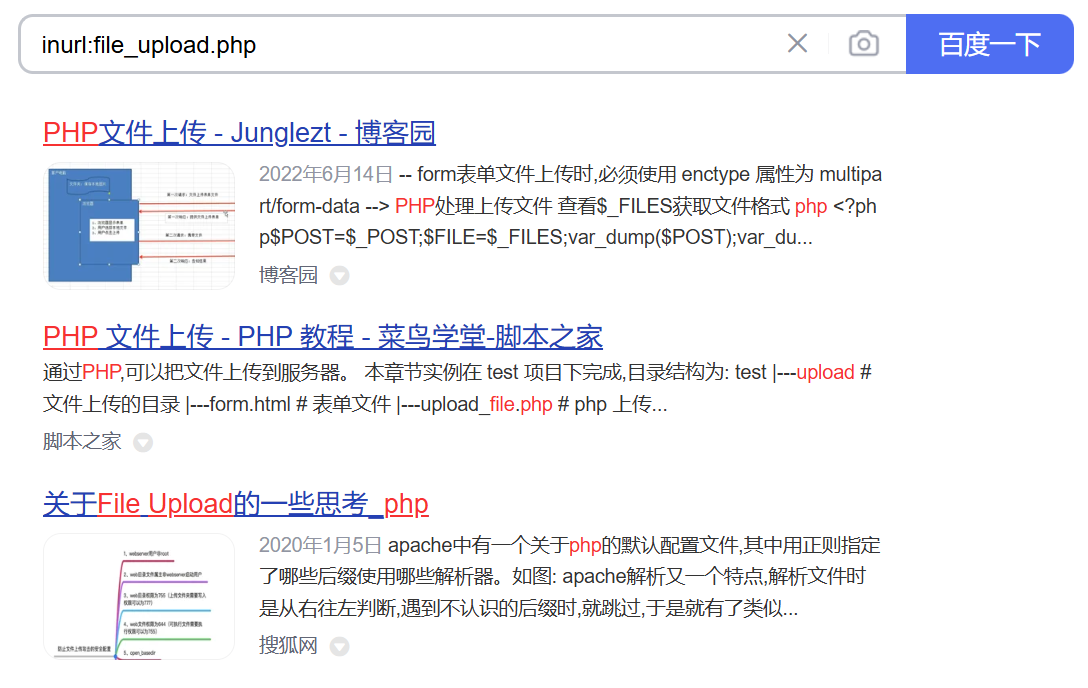

(5)inurl搜索url网址存在特定关键字的网页

(6)intext:powered by wordpress

(7)“”强制搜索结果出现此关键字且不会对关键词切割

(8)NOT 柳公权 -书法

(9)alltitle:后台登录 管理员

(10)inurl:file_upload.php

3.问题及解决方案

- 问题1:Nessus插件下载不成功。

- 问题1解决方案:在发现下载不成功后,我在网上搜索教程+看成功的同学的过程,发现我是过程全对,就结果不对;然后全网我能找到的解决方法就是多尝试几遍,但是我尝试了很多遍都没成功。

所以最后我选择了用拷贝大法来完成这个步骤:)

4.学习感悟、思考等

本次实验我学会了如何通过各类在线和离线工具进行信息搜集。这次试验除了对主机进行扫描获取靶机的信息和漏洞,还实践了获取好友IP得到他的地址和Google hack;做后面两个实验时我真的觉得即使脱离了网络攻防这门课程也很实用。