windows信息搜集篇(一)之(域工作组) 信息收集及工具使用

唔,终于熬到信息搜集了QAQ,可以说是内网渗透的非常重要的一部分吧,下面和小编一起简单了解一下吧。好东西当然要一起分享啦,所以......

00x01.Windows(域工作组) 信息收集

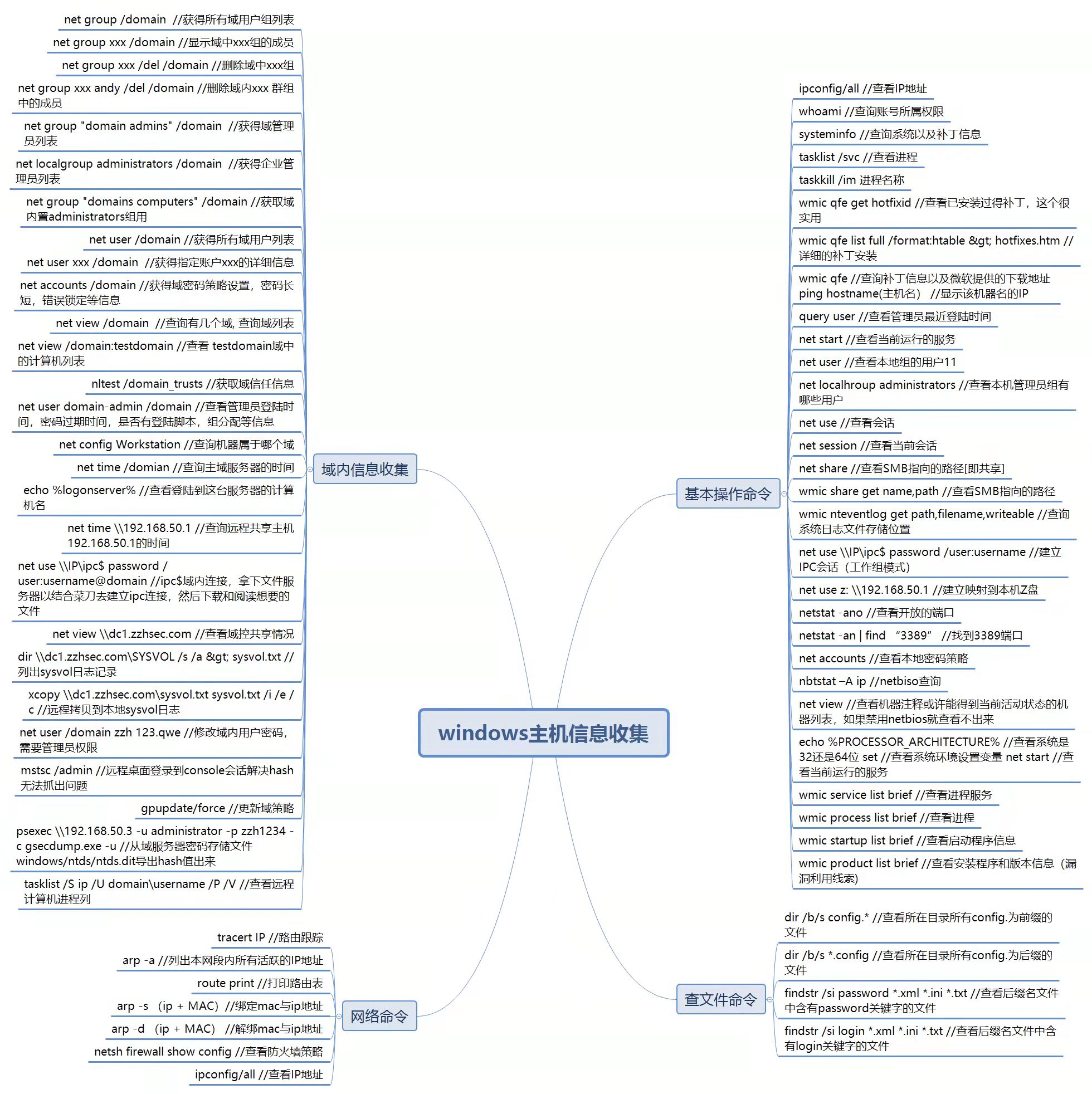

主机信息搜集一般包含以下内容:

操作系统、权限、内网IP地址段、杀软、端口、服务、补丁情况、网络环境情况、共享、会话等如果是域内主机,那么操作系统、应用软件、补丁、服务、杀软等。

贴上一张系统图,了解一下先。

一、Windows(工作组)

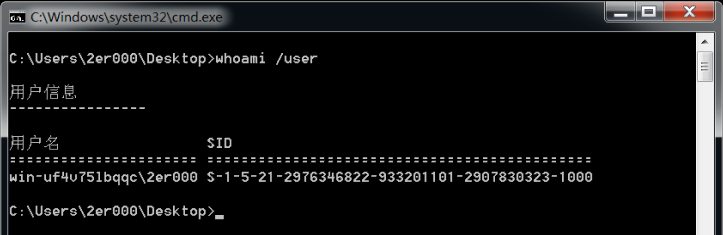

1、查看当前用户(whoami /user)

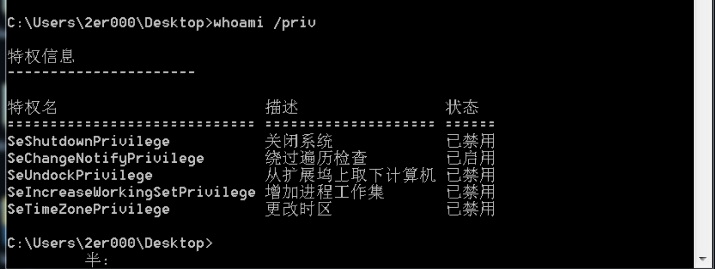

2、查看当前用户权限(whoami /priv)

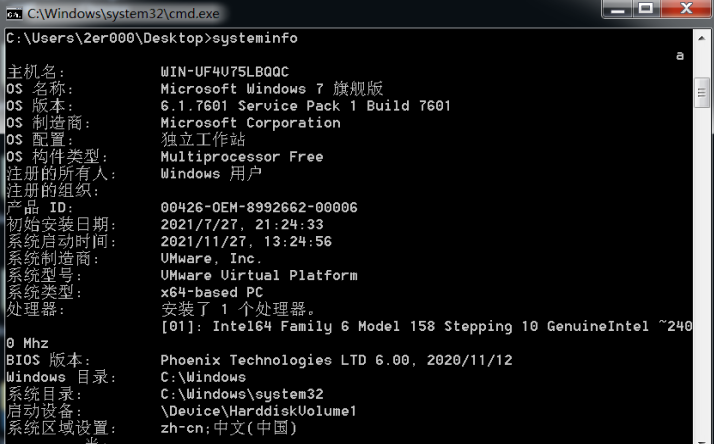

3、查看系统信息(systeminfo)

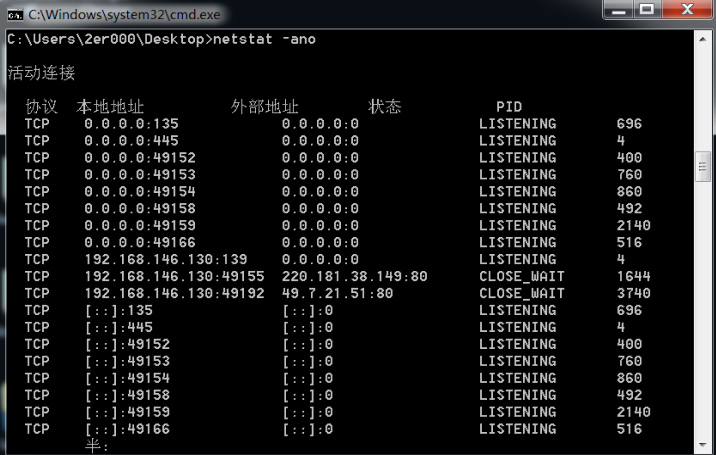

4、查看网络连接状态(netstat -ano)

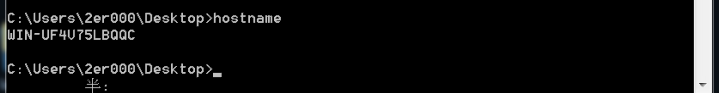

5、机器名(hostname)

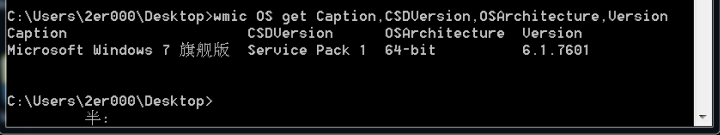

6、当前操作系统

wmic OS get Caption,CSDVersion,OSArchitecture,Version

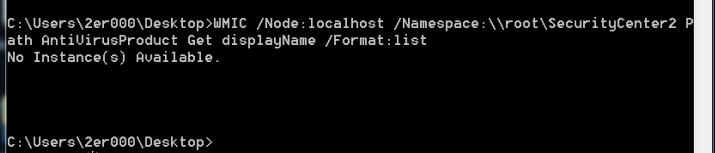

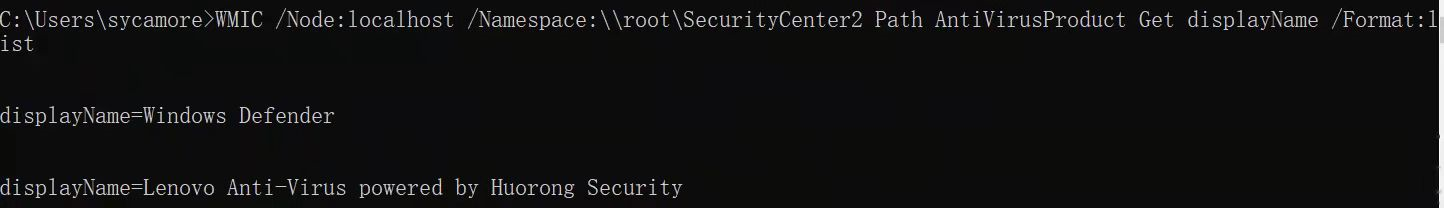

7、查杀软

WMIC /Node:localhost /Namespace:\\root\SecurityCenter2 Path AntiVirusProduct Get displayName /Format:list

这里由于小编把防护给关了,所以没有显示,下面附上大佬的显示图

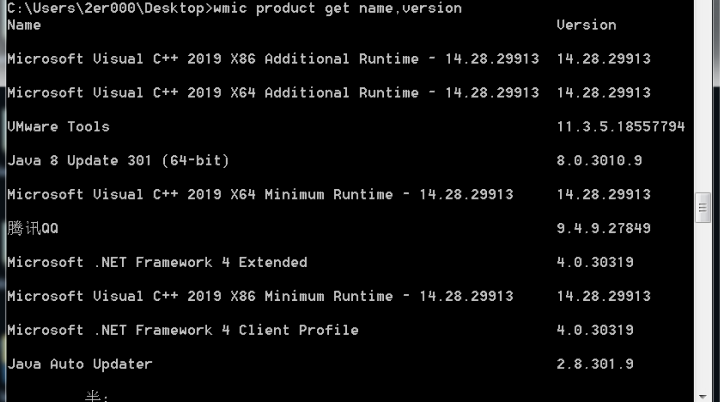

8、查看当前安装的程序

wmic product get name,version

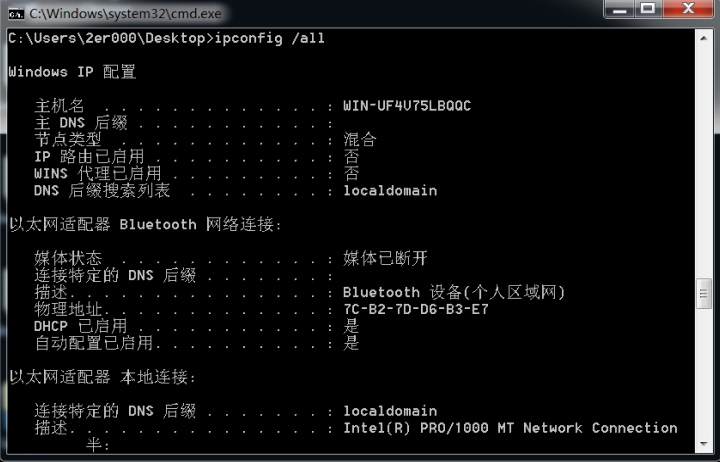

9、查看网络配置(ipconfig /all)

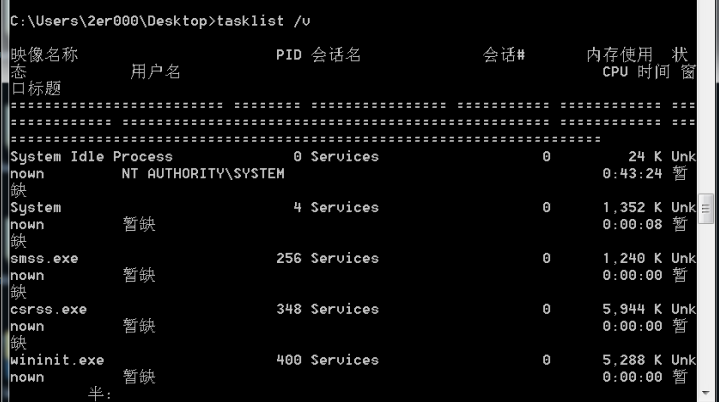

10、查看进程(tasklist /v)

有些进程可能是域用户开启的->通过管理员权限 凭证窃取->窃取域用户的凭证

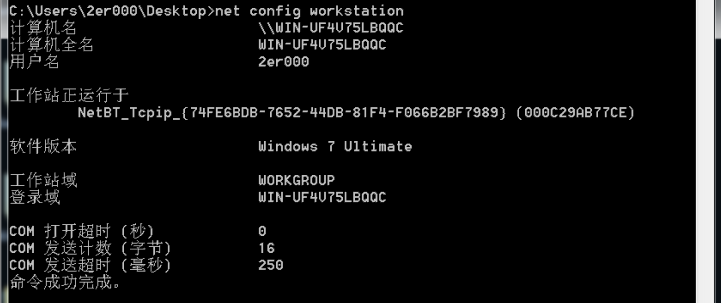

11、查看当前登录域

net config workstation

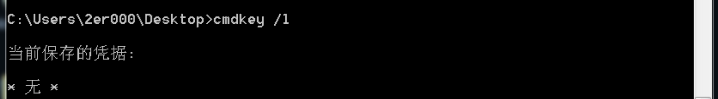

12、远程桌面连接历史记录

cmdkey /l

获取到凭证之后,本地解密

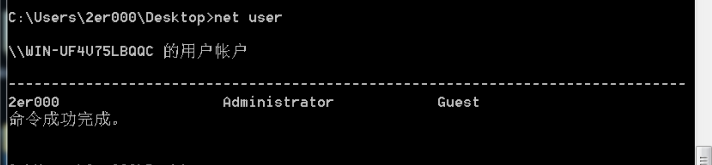

13、查看本机上的用户账号列表

net user

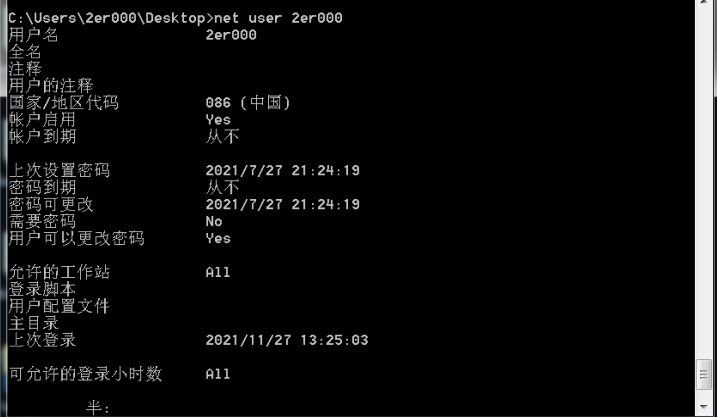

14、查看某个本机用户的具体信息

net user 用户名

15、获取域用户信息

net user /domain #显示所在域的用户名单

net user 域用户/domain #获取某个域用户的详细信息

net user /domain xxx 1231312 #修改域用户的密码,需要域管理员权限

16、获取域用户列表

在域服务器上输入以下命令

daquery user

00x02.常见windows 信息收集工具

一、对象

网站 :源码 robots文件 后台登录

服务器 :IP地址 服务器操作系统类型和版本 端口开放情况

管理员 :个人信息 手机号 社交账号 常用密码 敏感数字

二、网站操作类型识别方式

windows :不区分大小写

Linux :区分大小写

三、网站指纹识别工具

御剑指纹识别

云悉在线指纹识别

kali——whatweb

火狐浏览器插件——Wappalyzer

四、目录扫描/敏感文件扫描

搜索网站目录下面的敏感文件 间接识别网站使用的框架或者内容管理系统

工具 :御剑指纹识别

谷歌黑客语法

site:限制搜索范围的域名

inurl:限制搜索的url中必须存在的内容

intext:限制搜索的页面中必须存在的内容

intitle:限制搜索的页面的标题栏中的内容

filetype:限制搜索的文件类型

五、IP查询

命令:ping nslookup

工具:站长之家 ip138

六、端口扫描

nmap

御剑端口扫描

shell、python脚本

七、whois查询

站长工具

ip138

中国万网

爱站网

八、子域名查询

查询方式:枚举(暴力破解)

工具:子域名挖掘机

九、空间搜索引擎

shadon

钟馗之眼

fofa

十、常见端口

21:文件传输 FTP

22:SSH

23:Telnet

25:电子邮件

53:DNS

67:DHCP

110:POP3

135:RPC

139:NetBIOS

443:HTTPS

445:SMB协议

3306:MySQL

3389:远程桌面

1521:Orale

1433:sql server

00x03什么是信息搜集

信息搜集简单来说就是利用一些手段或者工具,搜集目标的信息。比如IP信息,端口信息,DNS信息甚至是目标的组织架构,有些目标虽然看似不起眼,但是对渗透是否成功起到关键作用。

渗透测试上信息搜集分为两类:主动信息搜集和被动信息搜集。

被动信息搜集

被动信息收集:不与目标直接交互,通过公开渠道可获得的可用的信息。

信息收集内容:

IP地址段 、域名信息 、邮件地址 、文档图片数据 、公司地址 、公司组织架构 、联系电话 / 传真号码 、人员姓名 / 职务 、目标系统使用的技术架构 、公开的商业信息

常用工具

NSLOOKUP

nslookup命令几乎在所有的PC操作系统上都有安装,用于查询DNS的记录,查看域名解析是否正常,在网络故障的时候用来诊断网络问题。信息安全人员,可以通过返回的信息进行信息搜集。

DIG

Dig也是对DNS信息进行搜集的工具,dig 相比nsllooup不光功能更丰富,首先通过默认的上连DNS服务器去查询对应的IP地址,然后再以设置的dnsserver为上连DNS服务器。

Whois

whois就是一个用来查询域名是否已经被注册,以及注册域名的详细信息的数据库(如域名所有人、域名注册商)。通过whois来实现对域名信息的查询。早期的whois查询多以命令列接口存在,但是现在出现了一些网页接口简化的线上查询工具,可以一次向不同的数据库查询。网页接口的查询工具仍然依赖whois协议向服务器发送查询请求,命令列接口的工具仍然被系统管理员广泛使用。whois通常使用TCP协议43端口。每个域名/IP的whois信息由对应的管理机构保存。

google hacking

Google Hacking 是利用谷歌搜索的强大,来在浩瀚的互联网中搜索到我们需要的信息。轻量级的搜索可以搜素出一些遗留后门,不想被发现的后台入口,中量级的搜索出一些用户信息泄露,源代码泄露,未授权访问等等,重量级的则可能是mdb文件下载,CMS 未被锁定install页面,网站配置密码,php远程文件包含漏洞等重要信息

SHODAN

Shodan是一款网络空间搜索引擎,和我们常见的百度谷歌不同,他主要搜索的是存在于互联网中的设备,服务器、摄像头、工控设备、智能家居等,都是他的目标。Shodan不仅可以发现这些设备,并且可以识别出其版本,位置,端口,服务等一些信息,并且进行了一些相应分类。

RECON-NG

Recon-ng是一个信息搜集的框架,它之于信息搜集完全可以和exploit之于metasploit framework、社会工程学之于SET。

主动信息搜集

主动信息搜集是利用一些工具和手段,与搜集的目标发生一些交互,从而获得目标信息的一种行为。

主动信息搜集的过程中无法避免会留下一些痕迹。

常用方法

抓包

用bp等工具进行抓包,获取相关信息。

Netdiscover

NetDiscover通过 ARP 主动和被动分析识别网络主机, 它主要是在无线接口上使用。NetDiscover在不使用 DHCP的无线网络上非常有用。使用 Netdiscover工具可以在网络上扫描 IP地址,检查在线主机或搜索为它们发送的 ARP请求。

NMAP

Nmap (网络映射器)是Gordon Lyon最初编写的一种安全扫描器,用于发现计算机网络上的主机和服务,从而创建网络的“映射”。为了实现其目标,Nmap将特定数据包发送到目标主机,然后分析响应.NMAP强大的网络工具,用于枚举和测试网络。

Scapy

Scapy是一种用于计算机网络的数据包处理工具,由Philippe Biondi用Python编写。它可以伪造或解码数据包,通过网络发送它们,捕获它们,并匹配请求和响应。它还可以用于处理扫描、跟踪路由、探测、单元测试、攻击和网络发现等任务。

Scapy和Scrapy完全不同,它俩虽然都和Python有关,Scapy是网络或者是黑客工具,Scrapy是爬虫框架。

Hping

Hping是一个命令行下使用的TCP/IP数据包组装/分析工具,其命令模式很像Unix下的ping命令,但是它不是只能发送ICMP回应请求,它还可以支持TCP、UDP、ICMP和RAW-IP协议,它有一个路由跟踪模式,能够在两个相互包含的通道之间传送文件。Hping常被用于检测网络和主机,其功能非常强大,可在多种操作系统下运行,如Linux,FreeBSD,NetBSD,OpenBSD,Solaris,MacOs X,Windows。

dmitry

DMitry(Deepmagic Information Gathering Tools 深度信息收集工具)是一个linux下用C语言写的工具。它能够尽可能的获取指定主机目标的信息。基础功能是获取目标的子域名,Email地址,运行时间相关信息,tcp端口,whois信息等等。

感言:

感言?什么感言??还不赶紧不信息搜集???