实验3:OpenFlow协议分析实践

实验3:OpenFlow协议分析实践

一、实验目的

- 能够运用 wireshark 对 OpenFlow 协议数据交互过程进行抓包;

- 能够借助包解析工具,分析与解释 OpenFlow协议的数据包交互过程与机制。

二、实验环境

Ubuntu 20.04 Desktop amd64

三、实验要求

(一)基本要求

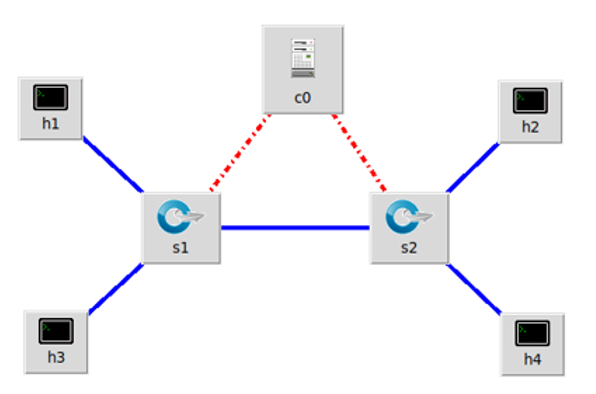

- 搭建下图所示拓扑,完成相关 IP 配置,并实现主机与主机之间的 IP 通信。用抓包软件获取控制器与交换机之间的通信数据。

|

主机 |

IP地址 |

|

h1 |

192.168.0.101/24 |

|

h2 |

192.168.0.102/24 |

|

h3 |

192.168.0.103/24 |

|

h4 |

192.168.0.104/24 |

- 查看抓包结果,分析OpenFlow协议中交换机与控制器的消息交互过程,画出相关交互图或流程图。

- 回答问题:交换机与控制器建立通信时是使用TCP协议还是UDP协议?

(三)实验报告

- 请用Markdown排版;

- 基础要求只需要提交导入到/home/用户名/学号/lab3/目录下的拓扑文件,wireshark抓包的结果截图和对应的文字说明;

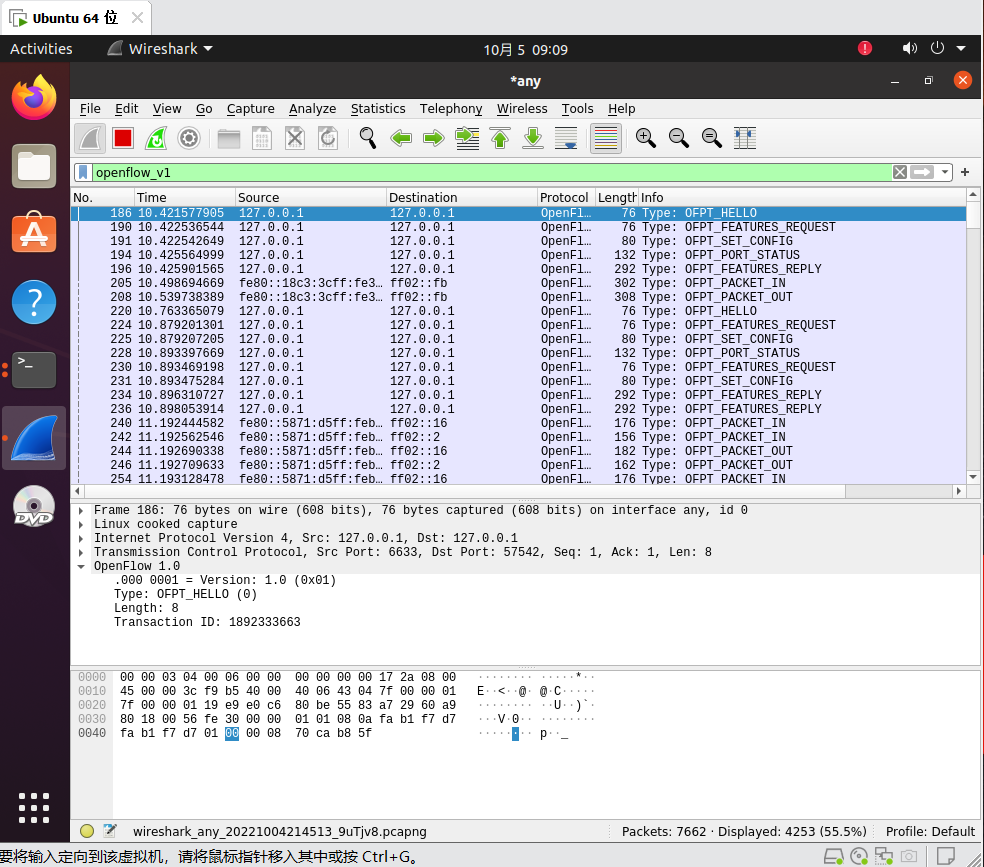

1) hello

控制器6633端口(我最高能支持OpenFlow 1.0) ---> 交换机57542端口

控制器57542端口(我最高能支持OpenFlow 1.3 ---> 交换机6633端口

于是双方建立连接,并使用OpenFlow 1.0

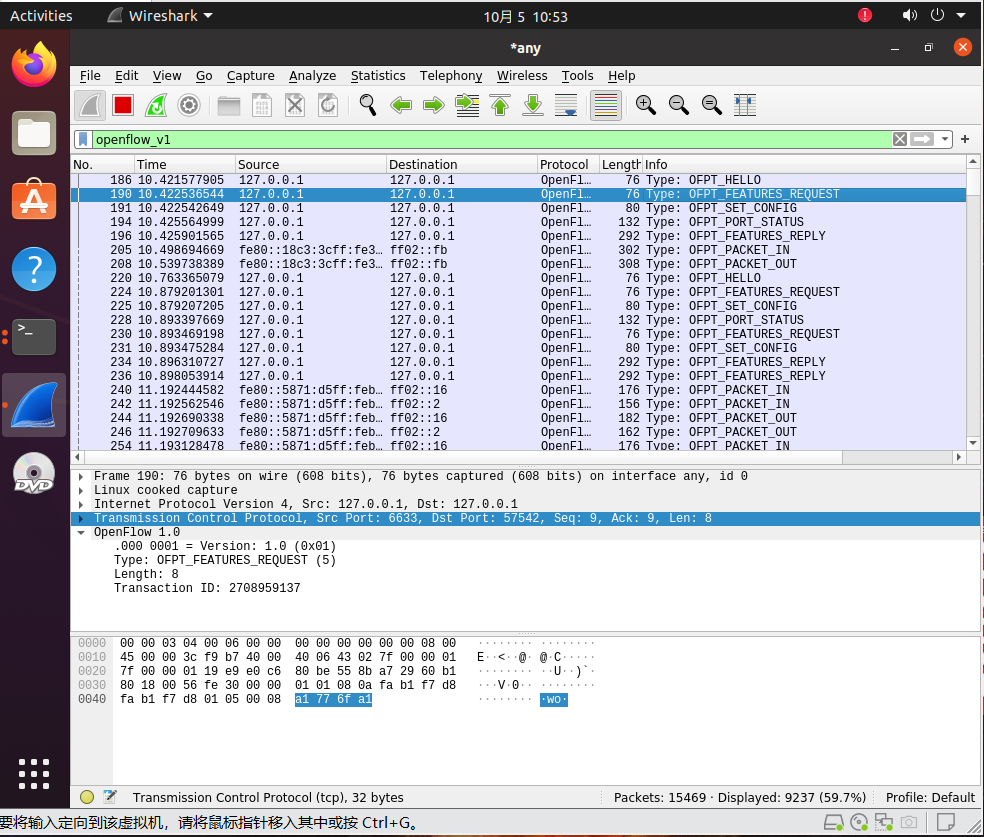

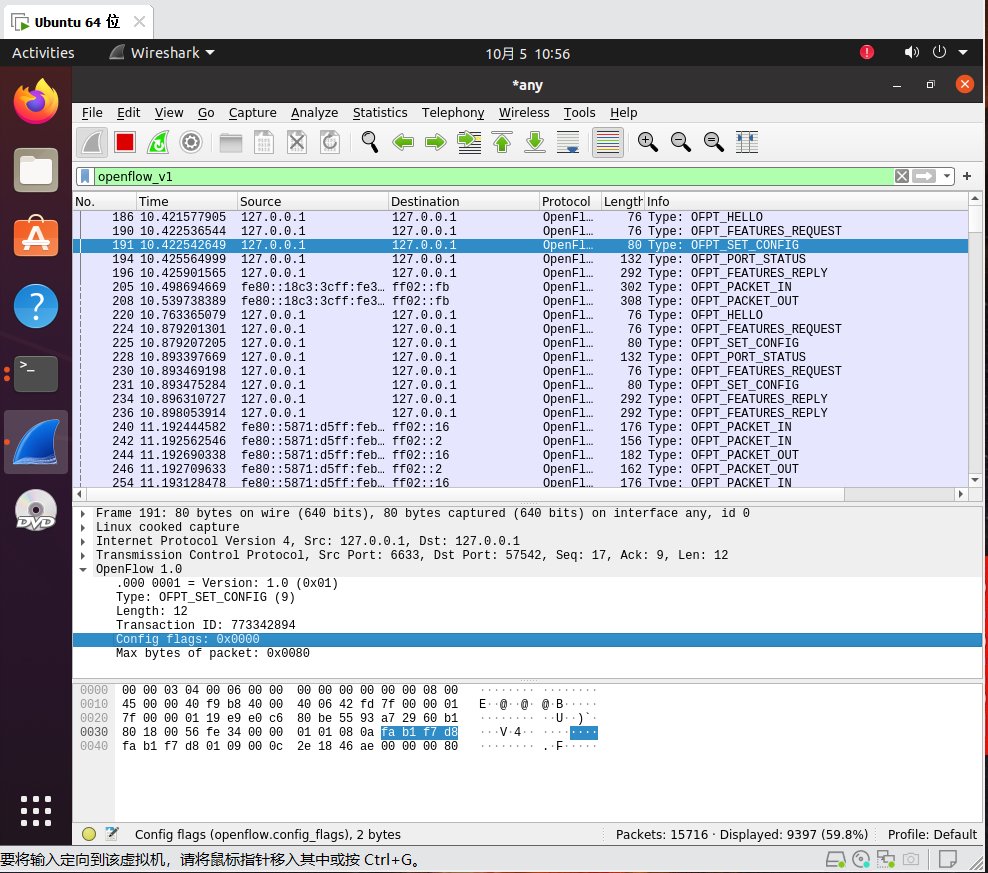

2) Features Request / Set Conig

控制器6633端口(我需要你的特征信息) ---> 交换机57542端口

控制器6633端口(请按照我给你的flag和max bytes of packet进行配置) ---> 交换机57542端口

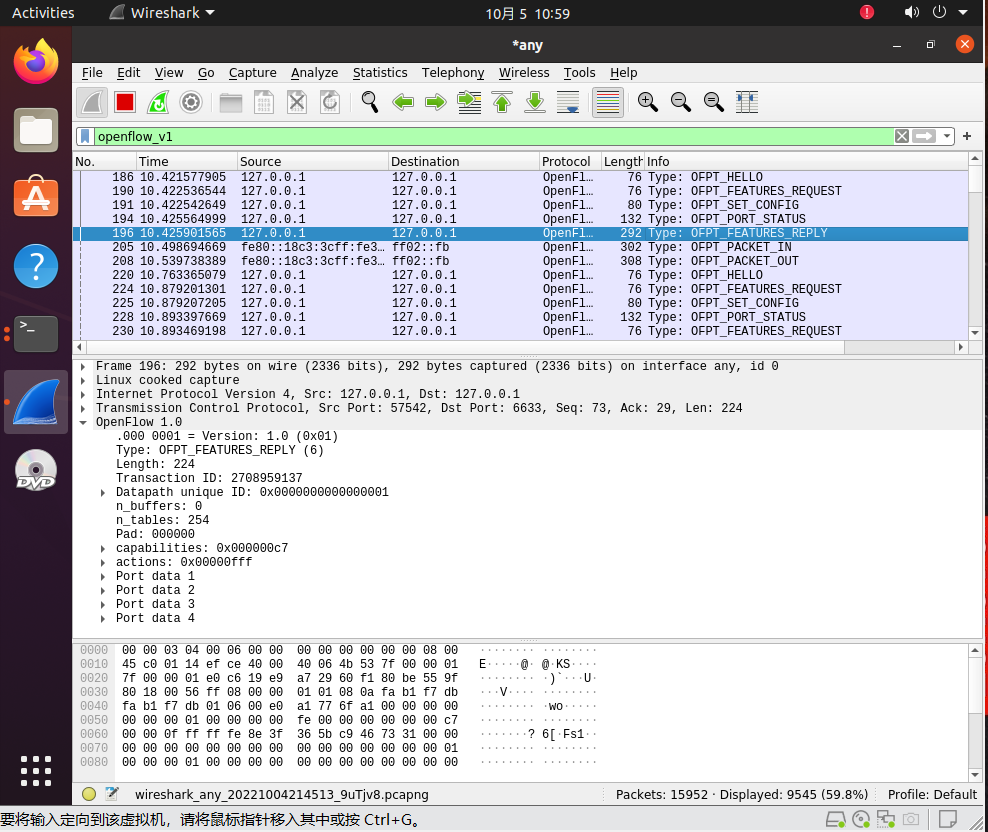

3) Port_Status

当交换机端口发生变化时,告知控制器相应的端口状态。

Features Reply

交换机57542端口(这是我的特征信息,请查收) ---> 控制器6633端口

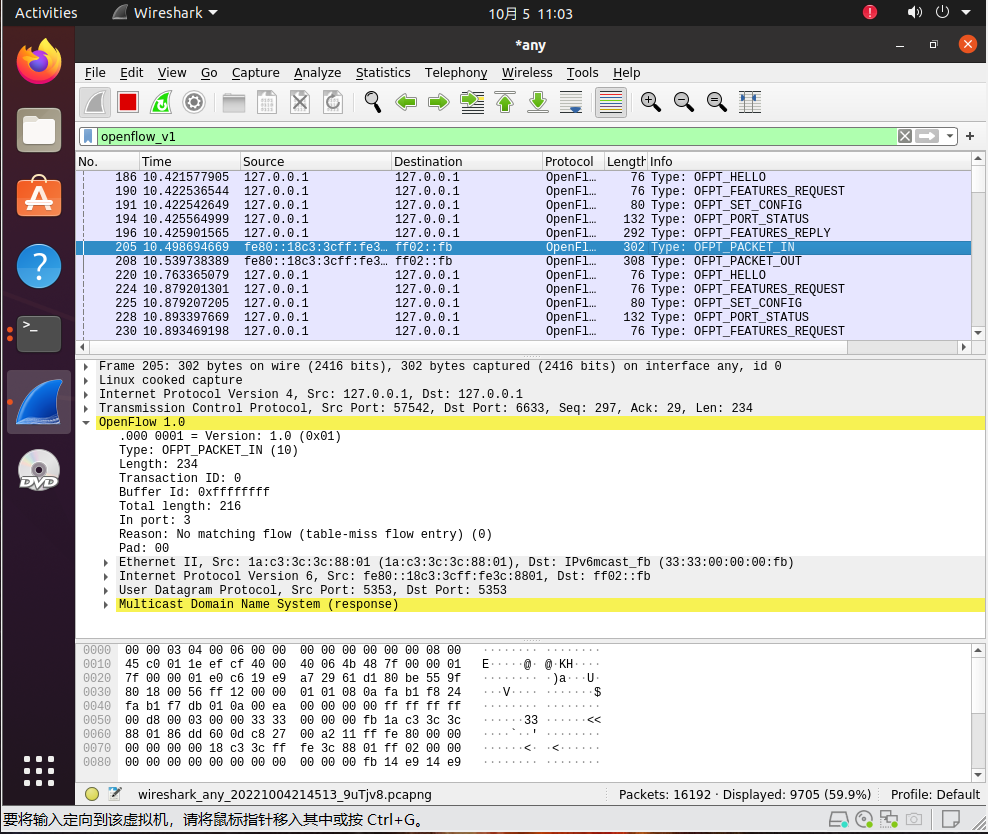

4) Packet_in

交换机57542端口(有数据包进来,请指示)--- 控制器6633端口

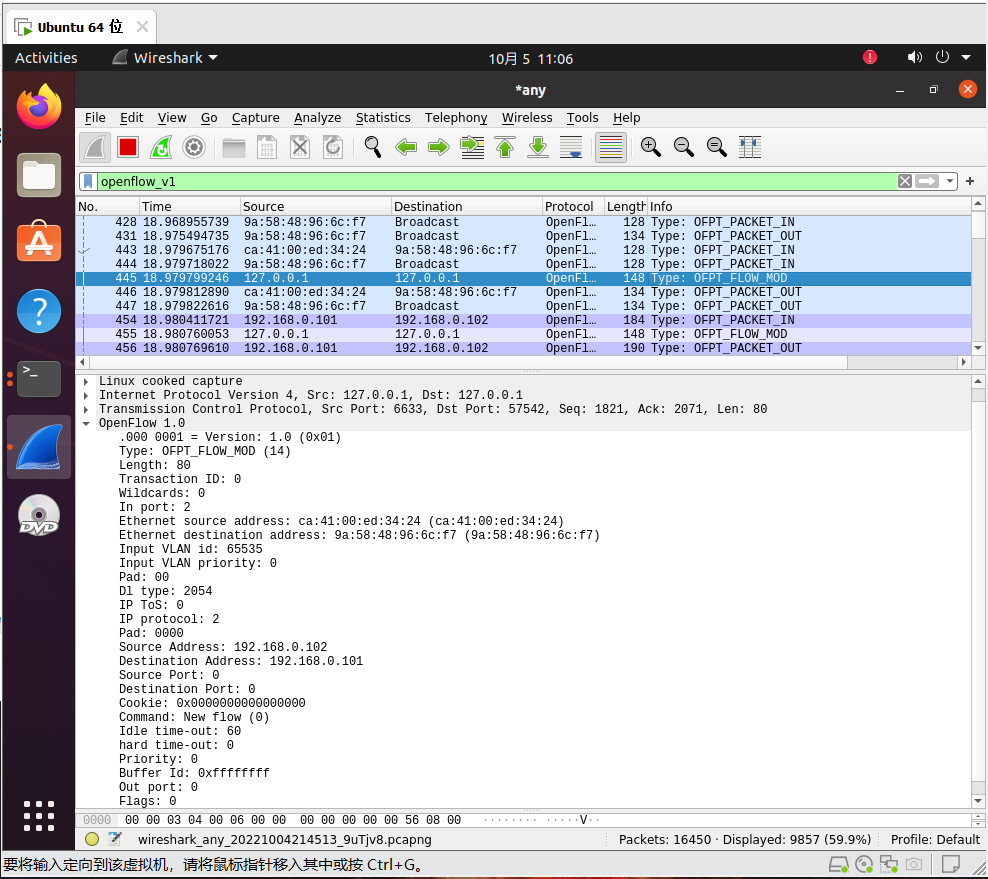

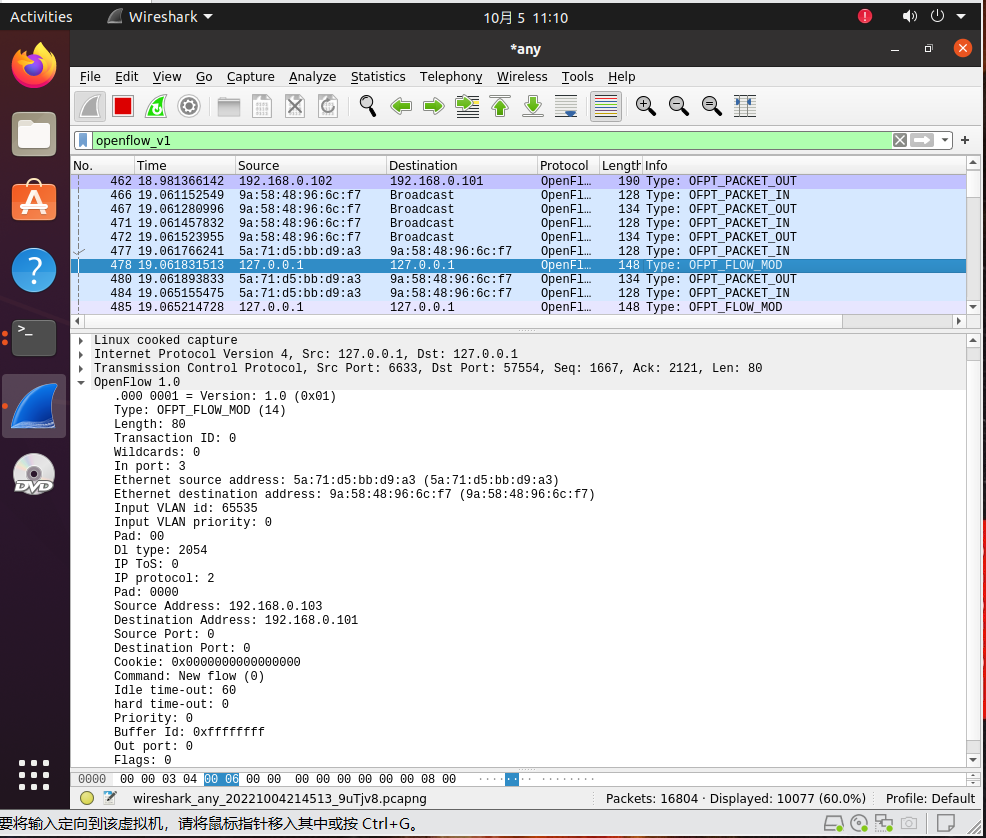

5) Flow_mod

分析抓取的flow_mod数据包,控制器通过6633端口向交换机57542端口、交换机57554端口 下发流表项,指导数据的转发处理

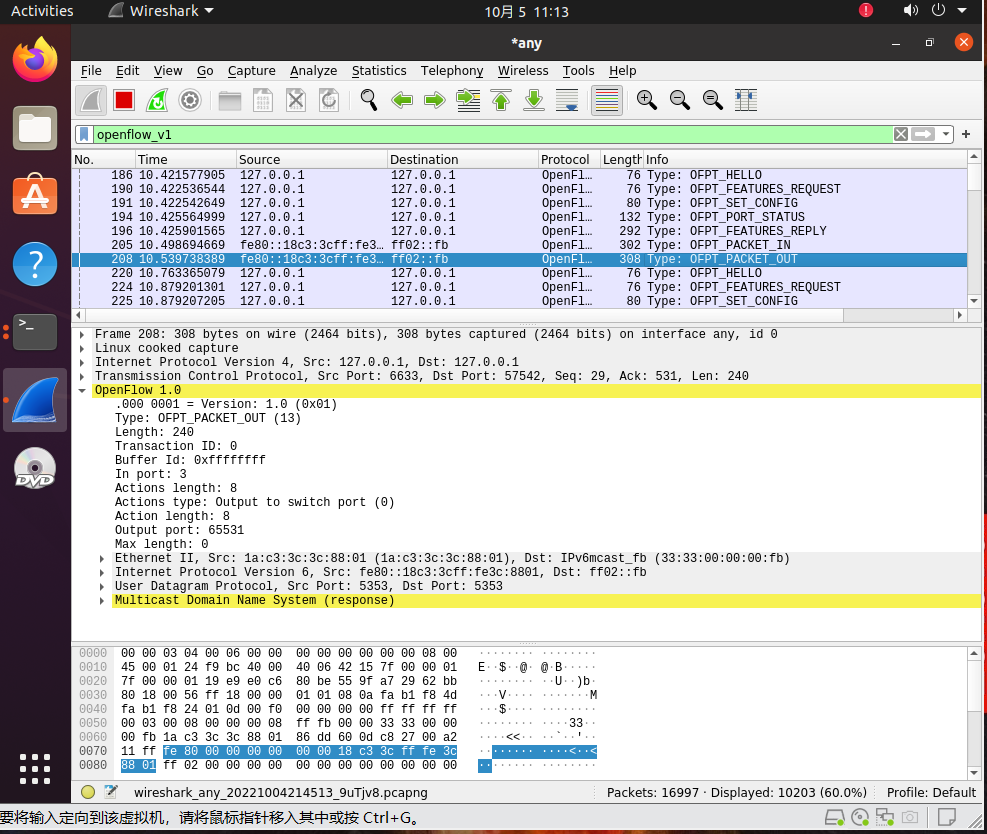

6) Packet_out

控制器6633端口(请按照我给你的action进行处理) ---> 交换机57542端口

告诉输出到交换机的65531端口

回答问题:交换机与控制器建立通信时是使用TCP协议还是UDP协议?

TCP协议

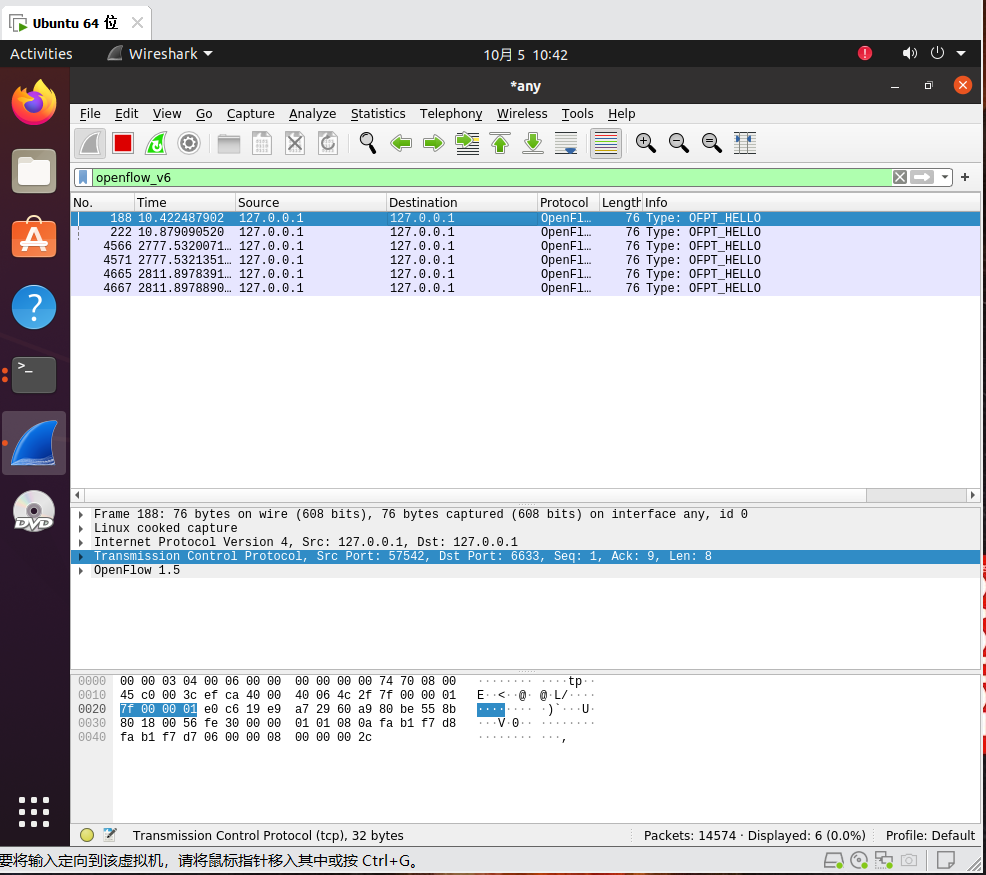

- 个人总结, 本次实验主要学习对于OpenFlow协议包的获取、解析,通过本次实验,对于OpenFlow协议的学习有了更深的理解,在观察交换机52554端口与控制器6633端口之间的Hello时使用wireshark,需要将过滤器改为openflow_v6才能看见数据包。

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 分享一个免费、快速、无限量使用的满血 DeepSeek R1 模型,支持深度思考和联网搜索!

· 使用C#创建一个MCP客户端

· 基于 Docker 搭建 FRP 内网穿透开源项目(很简单哒)

· ollama系列1:轻松3步本地部署deepseek,普通电脑可用

· 按钮权限的设计及实现