20212919-薛莲 第二次实验

网络信息收集

1.实验内容

(1)从www.besti.edu.cn、baidu.com、sina.com.cn中选择一个DNS域名进行查询,获取信息:

(2)尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

(3)使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

(4)使用Nessus开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

(5)通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题。

2.实验步骤

2.1实验准备

本次实验需要上次配置完成的攻击机,靶机,以及蜜网。同时需要电脑安装微信或者QQ。其余所需工具均已再虚拟机中安装。

2.2域名查询

1. DNS注册人及联系方式

进行本次实验之前要确保攻击机,靶机,蜜网处于开机状态。同时确保kali可以连接上互联网,可以随意打开一个网页,看是否能够连接互联网。

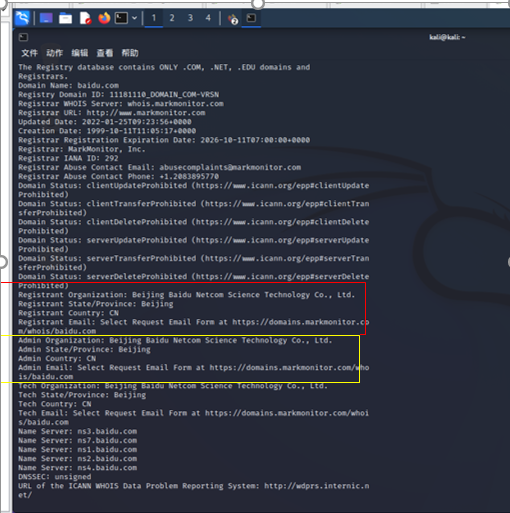

打开Kali Linux的终端,在终端中输入whois baidu.com,然后按回车,弹出如下信息:

红框表示注册人信息,蓝框表示管理人信息。

可以看到:baidu.com是由Beijing Baidu Netcom Science Technology Co., Ltd.在中国北京注册的,出于隐私考虑,某些联系信息处于被屏蔽的状态。

2.查询ip地址

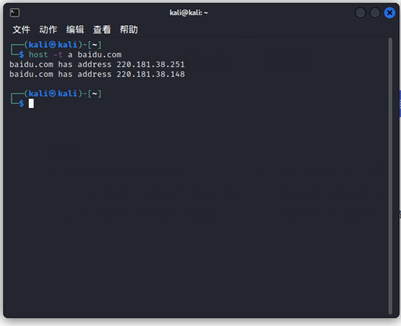

输入命令host -t a baidu.com 回车,显示IP地址。

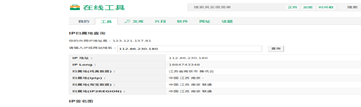

3.IP地址定位

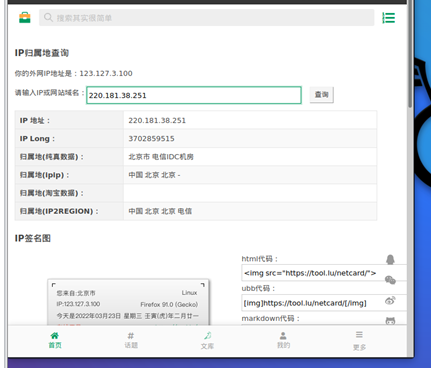

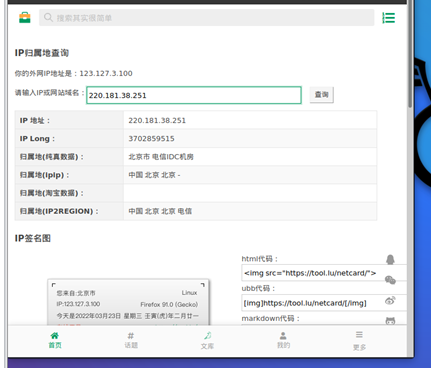

打开浏览器,进入https://tool.lu/ip/

在网页中的IP地址查询输入框中分别输入两个IP地址,点击“查询”,过一会即可查询到该IP地址的信息。

2.3获取好友IP地址

1.获取IP地址

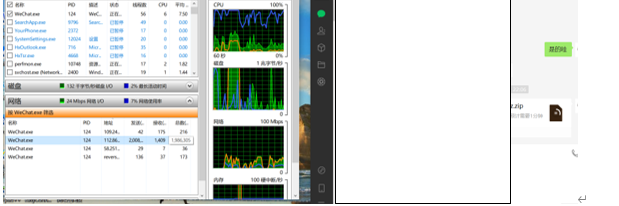

本次操作再主机上进行,首先再搜索框打开资源监视器,并勾选微信项,这是可以看到微信的网络情况,然后和好友互相发送大的文件,发送接收字节数最多的那一项对应的IP地址就是好友的IP地址。

将获取到的IP地址在网站上进行查询

2.4靶机扫描

1. 靶机IP地址是否活跃,开放端口等。

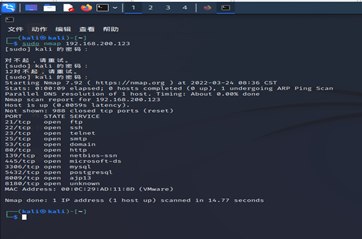

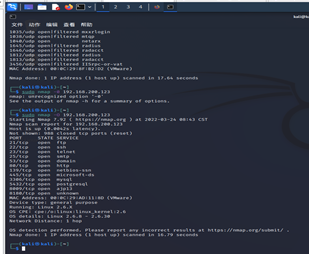

之前为了让Kali联网,将其设置在桥接模式,现在需要给他改回net8;登录Kali Linux攻击机,在Kali攻击机的终端输入命令sudo nmap 192.168.200.123,回车。

可从中看到nmap检测出的信息。其中host up表示活跃

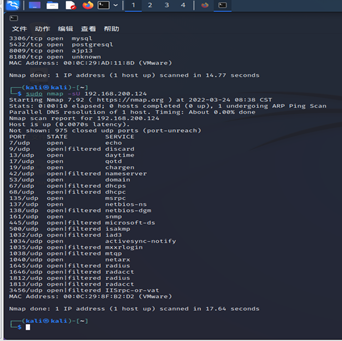

输入命令sudo nmap -sU 192.168.200.124,回车运行,可得到Windows2000虚拟机中开放的UDP端口

2.靶机操作系统情况

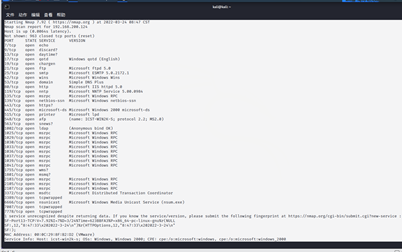

运行命令sudo nmap -O 192.168.200.123,可得到目标Linux主机的操作系统情况。同样,更改IP地址,得到Windows操作系统的情况.

Linuxs主机操作情况

Windows主机操作情况

2.4 扫描

1.靶机开放端口

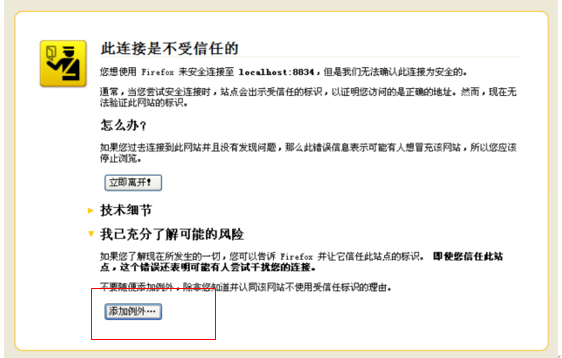

打开winxp的攻击机,找到Nessus,并打开。

打开后添加信任

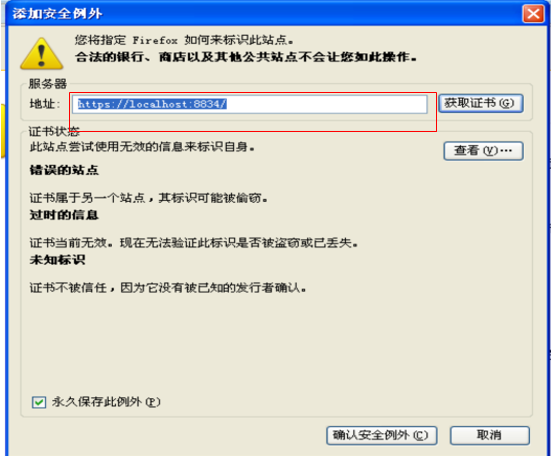

填入网址信息

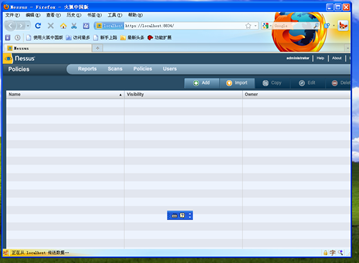

输入用户名密码登陆之后进入下面的界面。

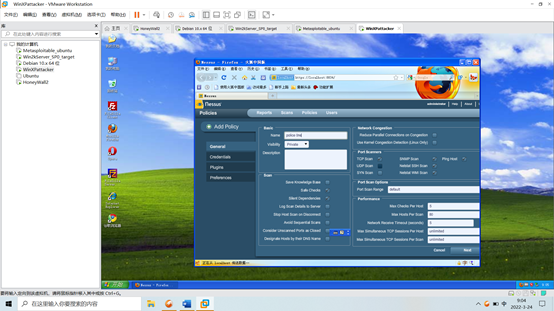

添加新的策略,点击poicles,add。

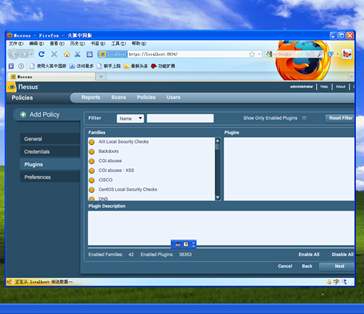

进入之后开始命名,之后无脑下一步杰克完成。

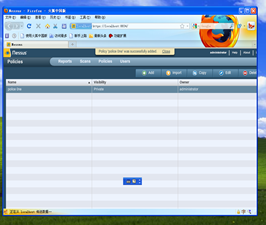

完成之后点击submit完成添加

新建扫描,点击scans,add添加新的扫描。

命名,并选择刚刚添加的策略,设置目标IP地址为靶机IP地址。最后点击运行。

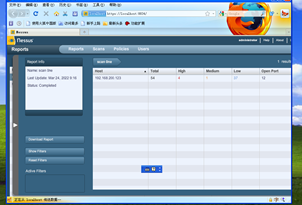

等待运行一会之后点击reports,查看扫描结果

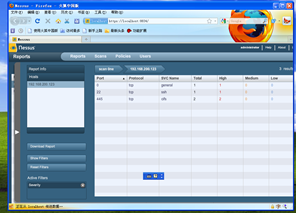

双击打开,查详情

查看ssh这一行

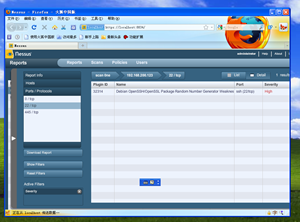

查看漏洞内容

2.5搜索自己在网上的足迹

在浏览器中搜索自己的相关信息,查看是否存在信息泄露的情况。

3.遇到的问题以及解决

1.刚刚开始kali不能连接外网

解决:将攻击机的网络配置更改为直接复制物理主机的网络,从而可以连接到外网。

2.kali更改之后还是不能联网

解决:这种情况下一定要你看看自己的笔记本是否联网了,一定要看(血的教训)

3.物理机突然连不上网

解决:重启,重启可以解决80%的问题。

4.学习感想和体会

实践课一定要多动手,在动手的过程中发现问题并解决问题是学习的最好途径。