实践一:DNS与IP查询

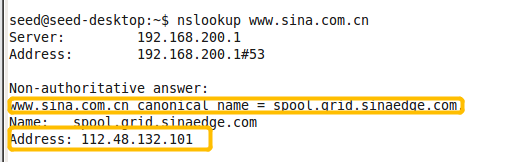

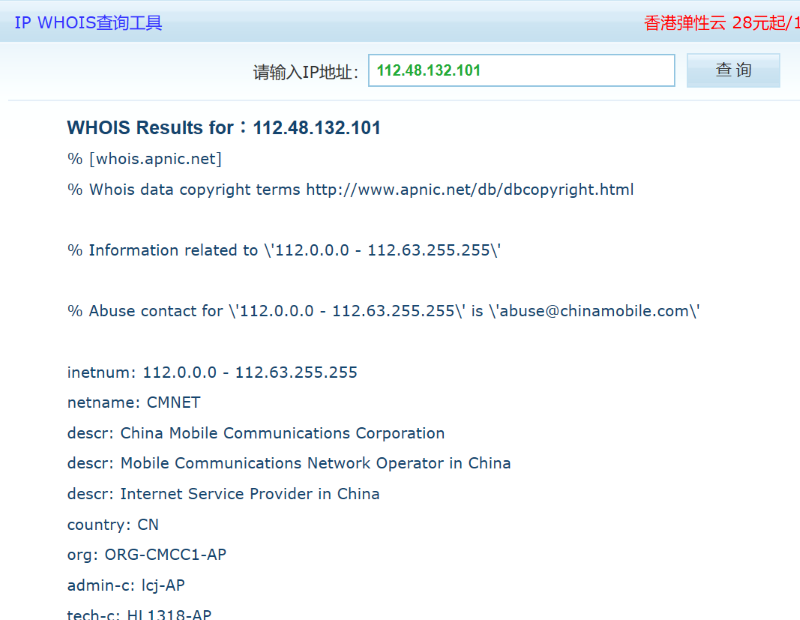

任务一:DNS域名查询获取指定信息

- 通过站长之家:http://whois.chinaz.com/ 查询whois信息。

- 使用ping命令和nslookup命令查询IP地址

- 查询IPwhois信息:http://tool.chinaz.com/ipwhois

结果:http://old.tool.chinaz.com/ipwhois/?q=112.48.132.101

位于福建省厦门市

任务二:获取好友IP地址并查询具体地理位置

用系统自带工具查看qq对方ip地址

但结果并不准确。

实践二:nmap

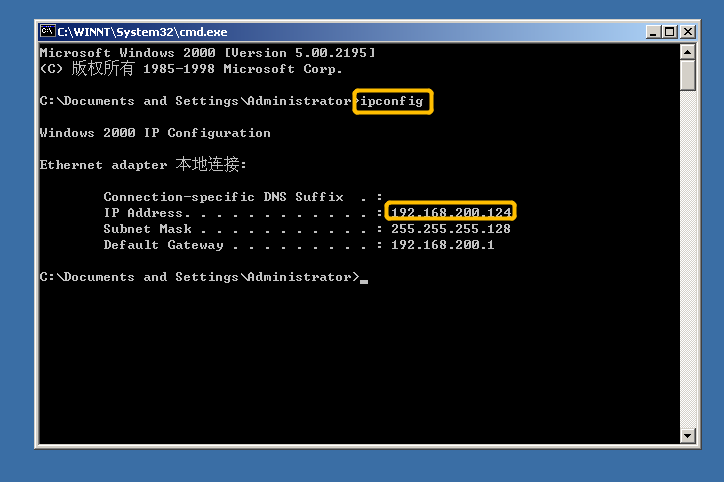

- 首先使用ipconfig命令确定靶机IP地址:192.168.200.124

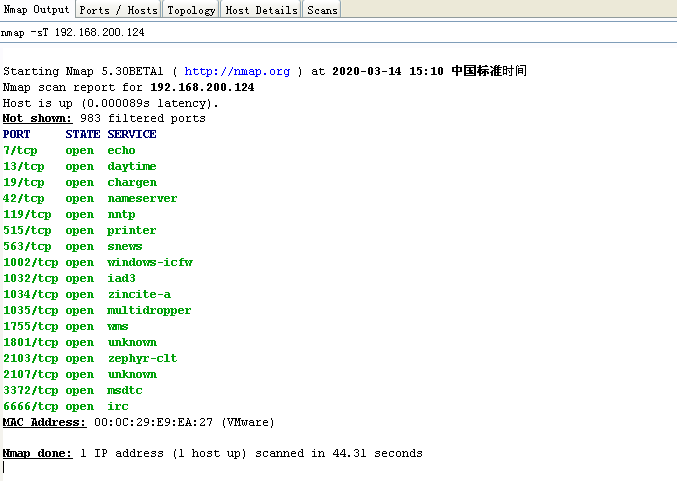

- 在攻击机中使用nmap命令扫描靶机:nmap -PP 192.168.200.124

-PP的ICMP time stamp时间戳扫描在大多数防火墙配置不当时可能会得到回复,可以以此方式来判断目标主机是否存活。倘若目标主机在线,该命令还会探测其开放的端口以及运行的服务。

- 同时得到开放的端口及服务

- 使用TCP connect方式扫描

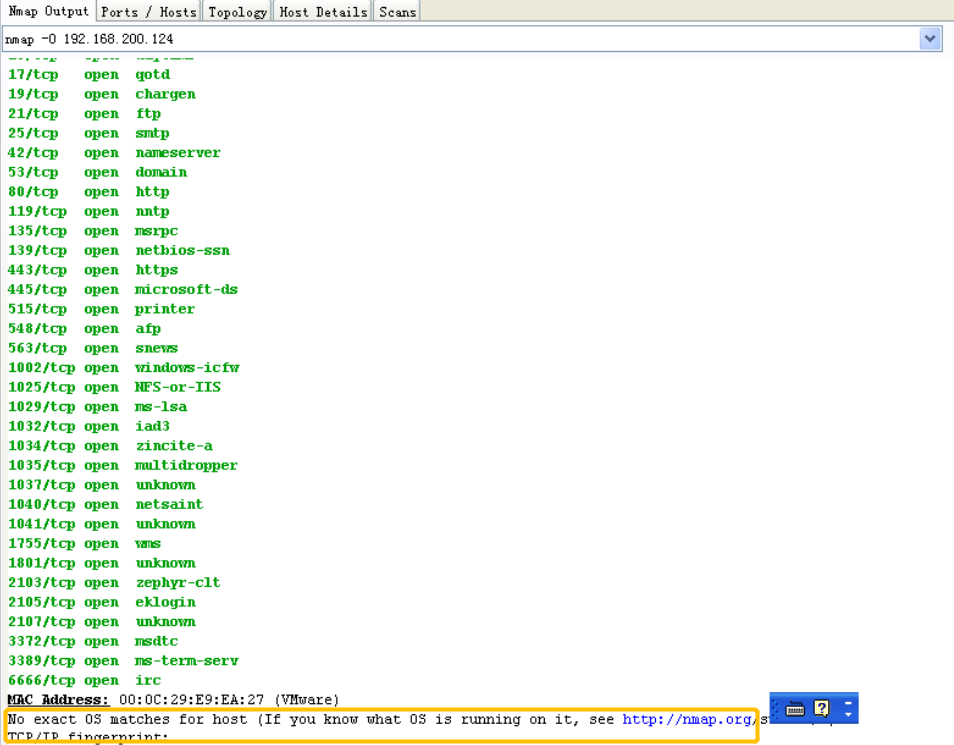

- 使用【nmap -O】命令对靶机的操作系统进行探测,没有匹配

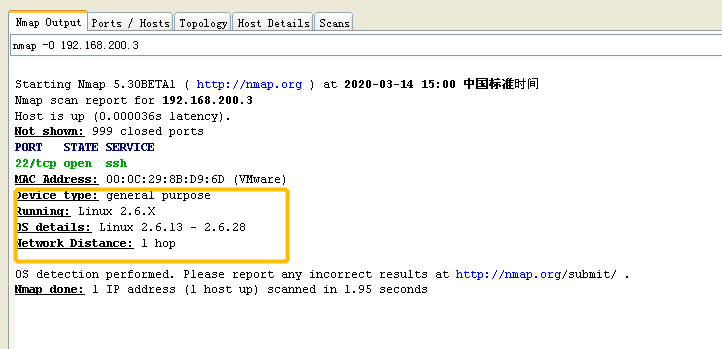

- 然后对seed主机进行探测,结果如下:

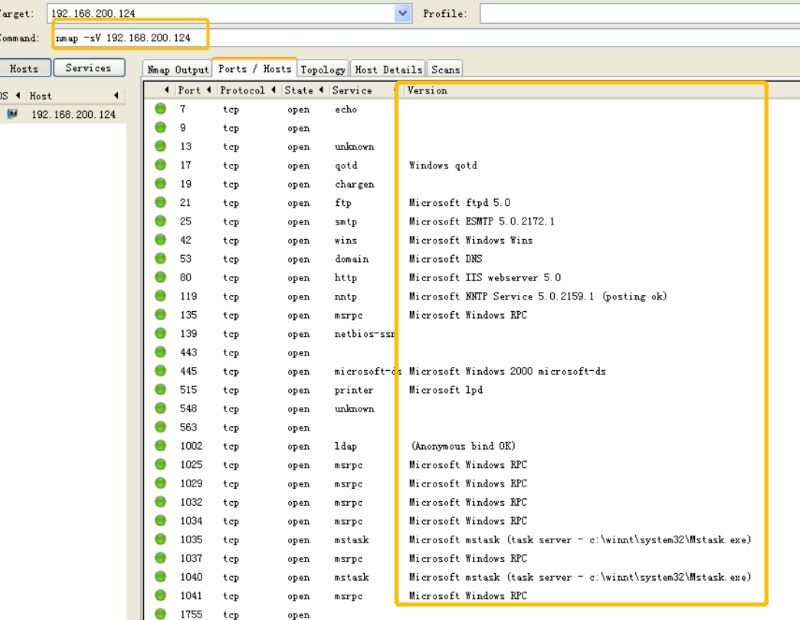

- 使用【nmap -sV】命令对靶机的网络服务类型进行探查

实践三:Nessus

- WinXPAttacker虚拟机中自带Nessus,【开始-所有程序-扫描工具-Nessus-Nessus Client】。首次点击时会提示不安全,点击下面的添加例外。【用户名administrator 密码 mima1234】

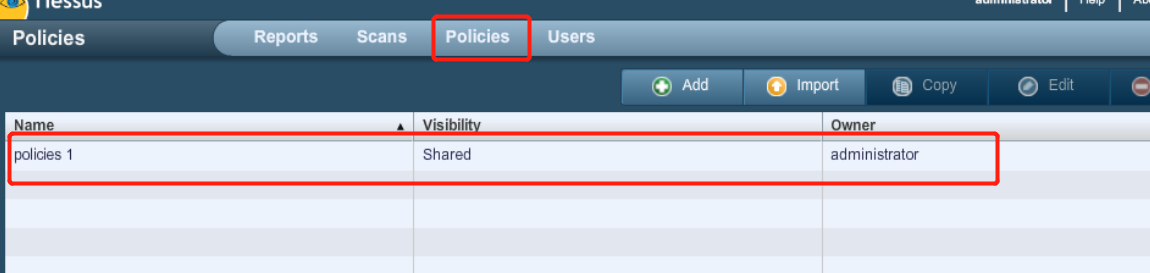

- 然后点击【Policies-Add】添加一个扫描策略,添加完后要重新进一下软件,否侧下一步无法选用。

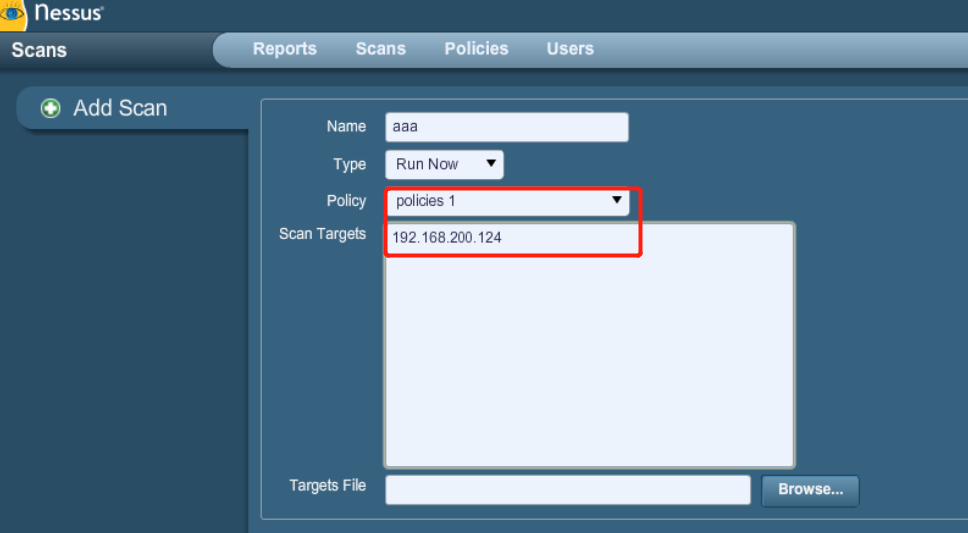

- 然后点击【Scans-Add】添加一个扫描并开始扫描。

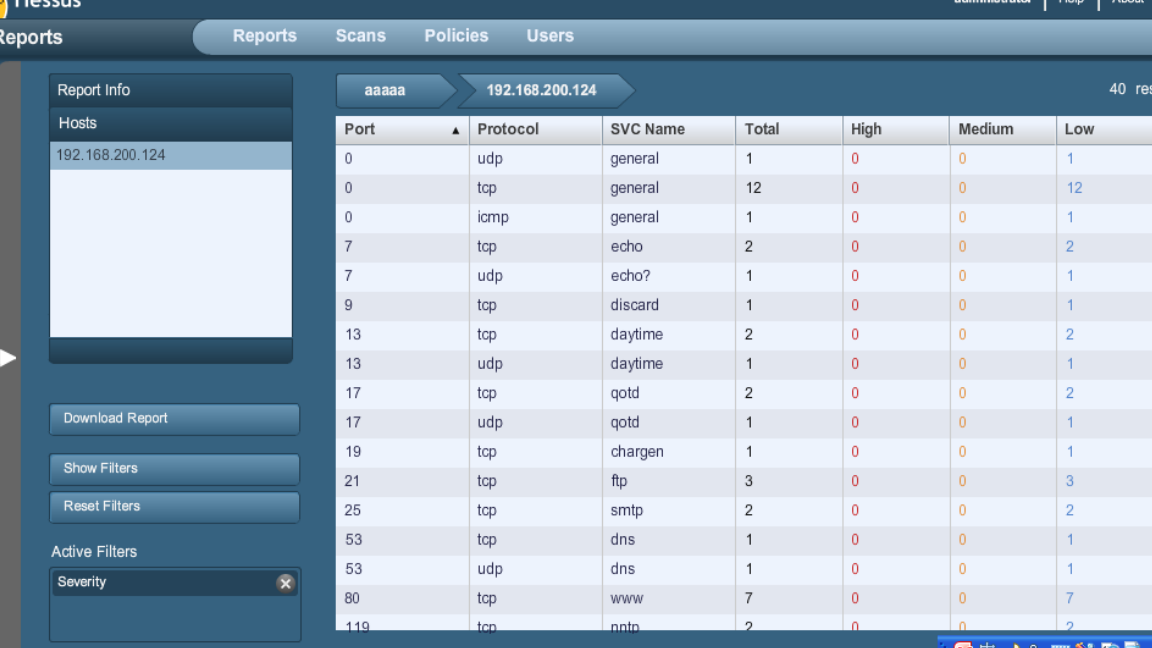

- 当显示扫描结束时可以得到扫描报告

问题

- WinXPAttacker虚拟机中自带Nessuss打不开

首次点击时会提示不安全,点击下面的添加例外。【用户名administrator 密码 mima1234】与开机时所填相同。

- Nessus的扫描策略的添加和配置

查看nessus自定义扫描策略,有了了解,并成功添加并应用。

学习感悟

在这次学习中,了解了各种的扫描方法和扫描工具,并深刻认识到保护好自己的隐私的重要性。对于nmap和nessus的使用还需要进一步熟练。

posted on

posted on