yzf

20199130 2019-2020-2 《网络攻防实践》第二周作业

| 本次作业属于那个课程 | [《网络攻防实践》] |

|---|---|

| 这个作业要求在哪里 | 第二次作业-实践-网络攻防环境的搭建 |

| 我在这个课程的目标是 | 搭建相关网络攻防实践环境 |

1. 知识点梳理与总结

攻防环境安装所需镜像资料:老师百度云提供

其中,靶机:windows靶机-win2kSwever、Metasploitable2-Linux的靶机

攻击机:linux攻击机-kali、windows攻击机-windowsAttacker

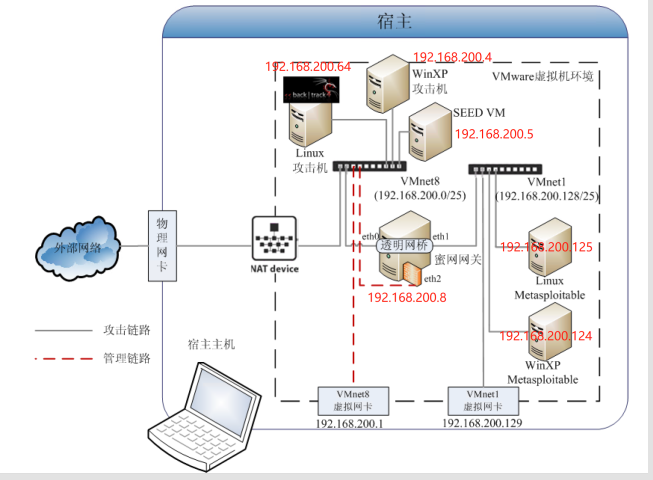

2. VM整体网络架构

3. 网络设置

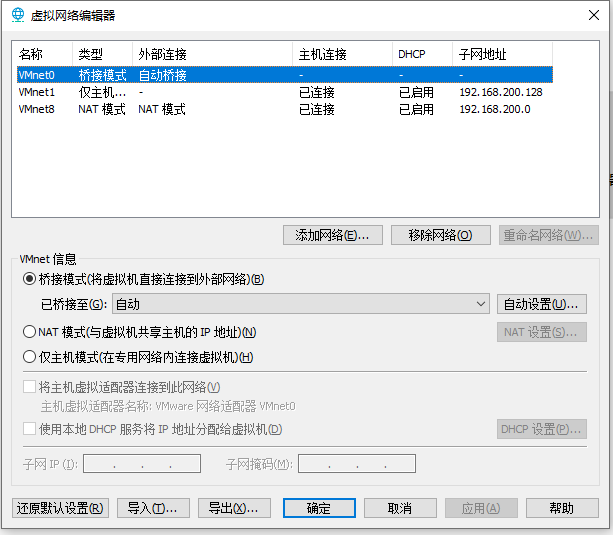

3.1 VM网络设置

首先是对VMnet0、VMnet1和VMnet8的设置,如下:

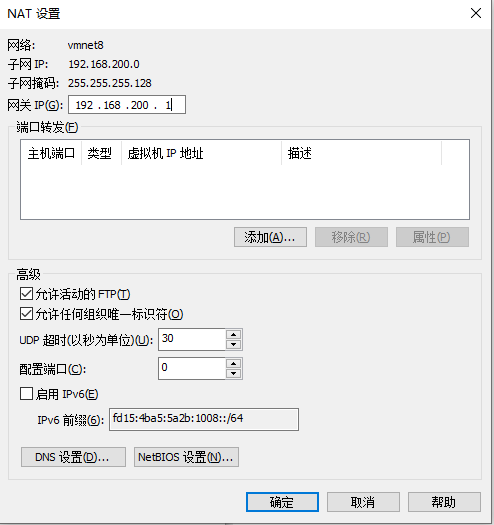

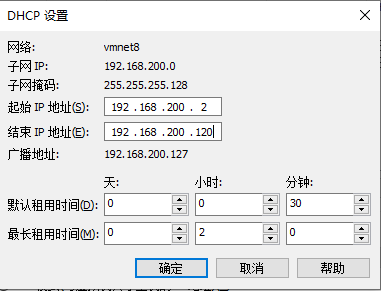

其中,NAT和DHCP设置如下:

网络适配器配置完毕

3.2 Linux攻击机-kali安装

kali通过VM虚拟机wmx文件给定,通过扫描虚拟机可以直接导入。

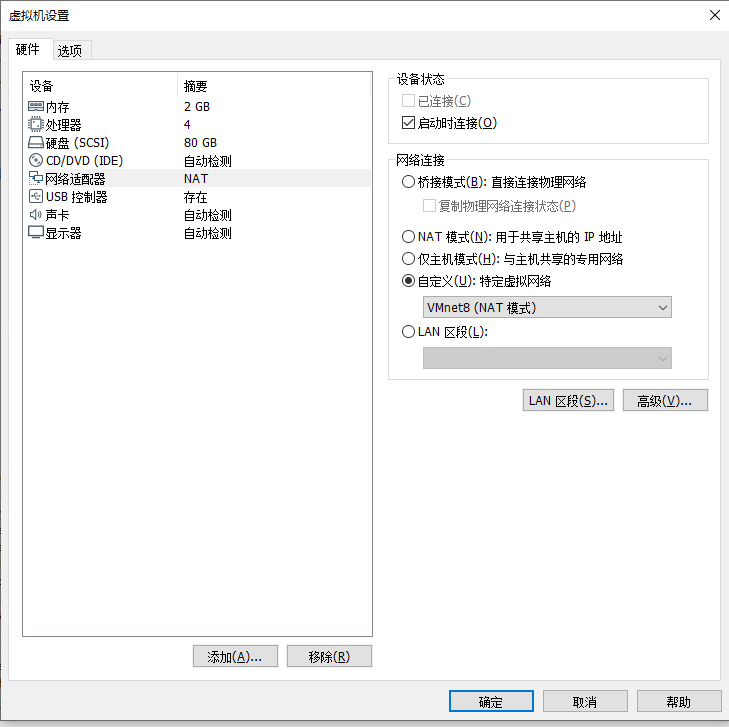

其网卡设置如下(选择VMnet8模式):

用户名、密码均设为kali,root密码为kali,登录->提权->安装net-tools->查看信息

kali配置完毕,得IP地址为192.168.200.3

3.3 Windows靶机-win2kServer安装

win2kServer通过虚拟机镜像给定,导入方式与kali导入方式同

通过ALT+CTRL+DEL快捷键进入系统,账号密码为mima1234

其网卡设置如下:

网络设置参数:

win2kServer配置完毕,得IP地址为192.168.200.124

3.4 window攻击机-WindowsAttacker安装

WindowsAttacker通过VM虚拟机镜像给定,导入方式与上同

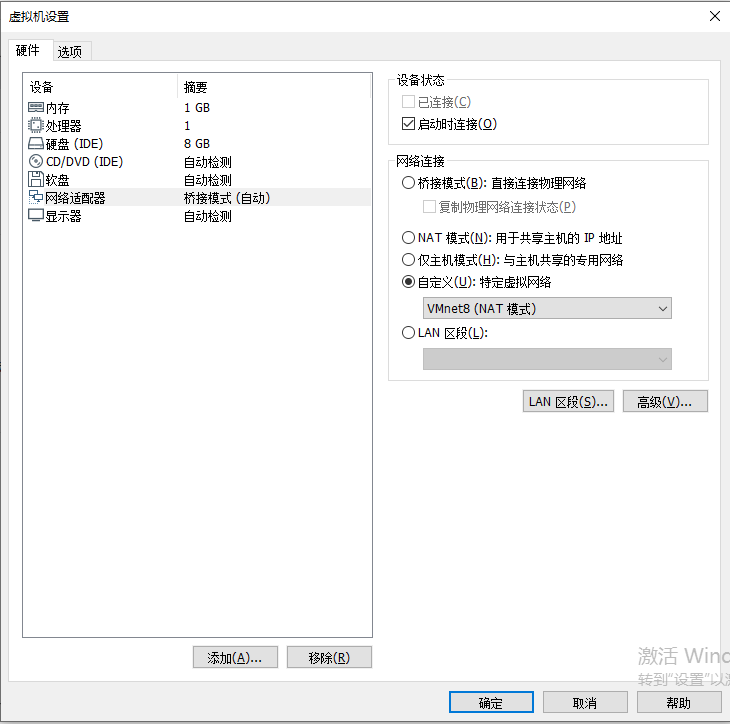

其网卡设置如下:

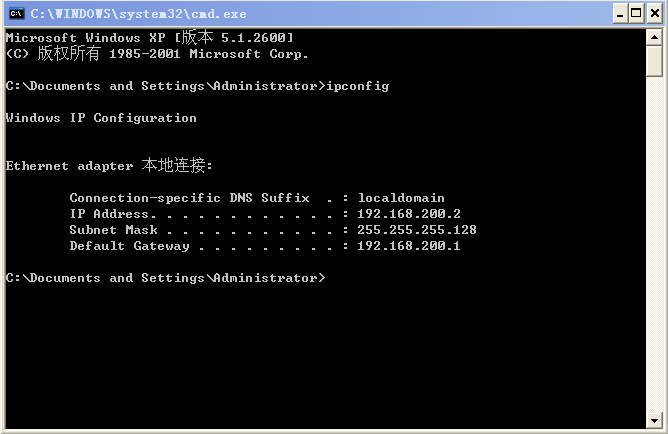

通过ipconfig命令获得其ip地址:

WindowsAttacker配置完毕,得IP地址为192.168.200.2

3.5 Metasploitable2-linux安装

Metasploitable2-linux通过VM虚拟机镜像给定,导入方式与上同

进入系统,账号密码均为msfadmin,通过sudo su(密码为msfadmin)

执行 vim /etc/ro.local命令,i键进入编辑模式,在文件倒数第二行添加

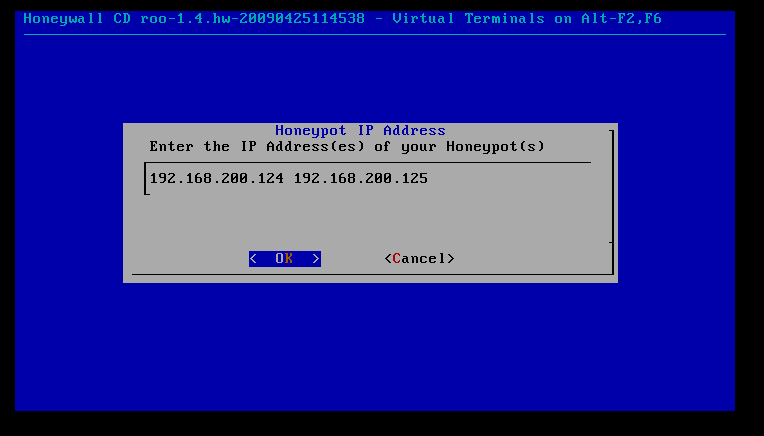

ifconfig eth0 192.168.200.125 netmask 255.255.255.125

route add default gw 192.168.200.1

ESC、 :wq 、回车,最后'reboot'重启

执行ifconfig命令查看相关信息:

Metasploitable2-linux配置完毕,得IP地址为192.168.200.125

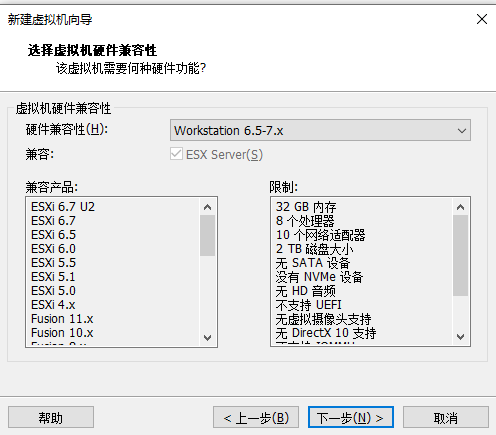

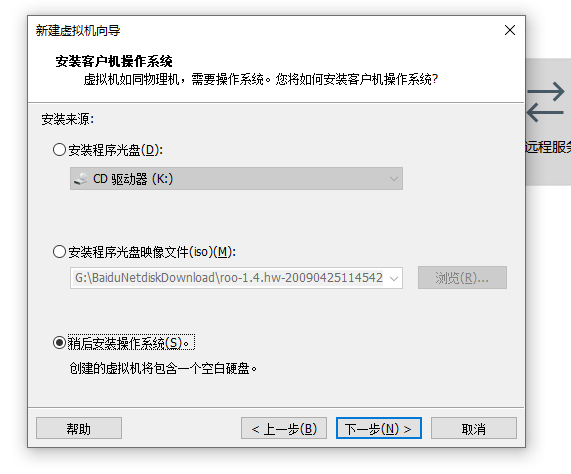

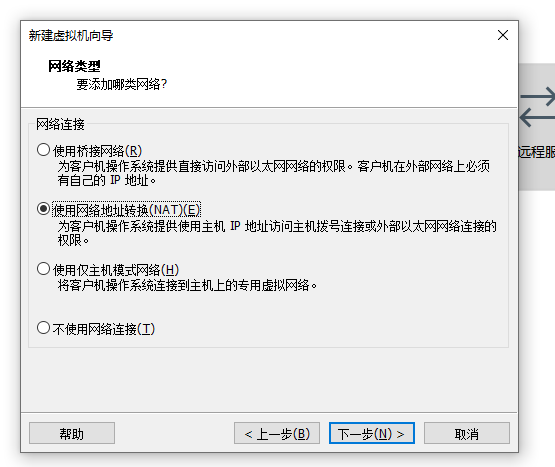

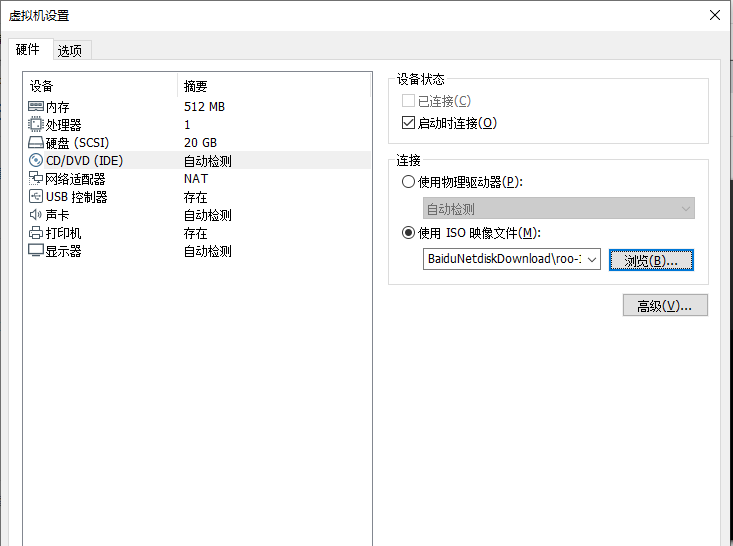

3.6 SEEDUbuntu安装配置

SEEDUbuntu通过VM虚拟机cmdk磁盘镜像给定,选择新建虚拟机自定义安装、稍后安装系统(否则会要求你直接输入用户名和密码)、使用现有虚拟磁盘

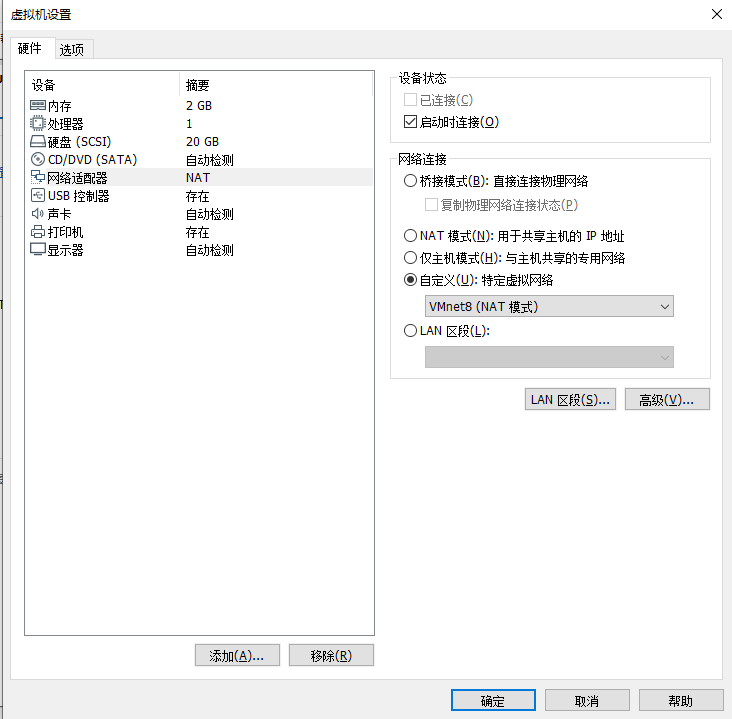

其网卡设置如下:

进入系统,账户为seed,密码为dees,通过su命令,密码为seedubuntu

执行ifconfig命令:

SEEDUbuntu配置完毕,得IP地址为192.168.200.4

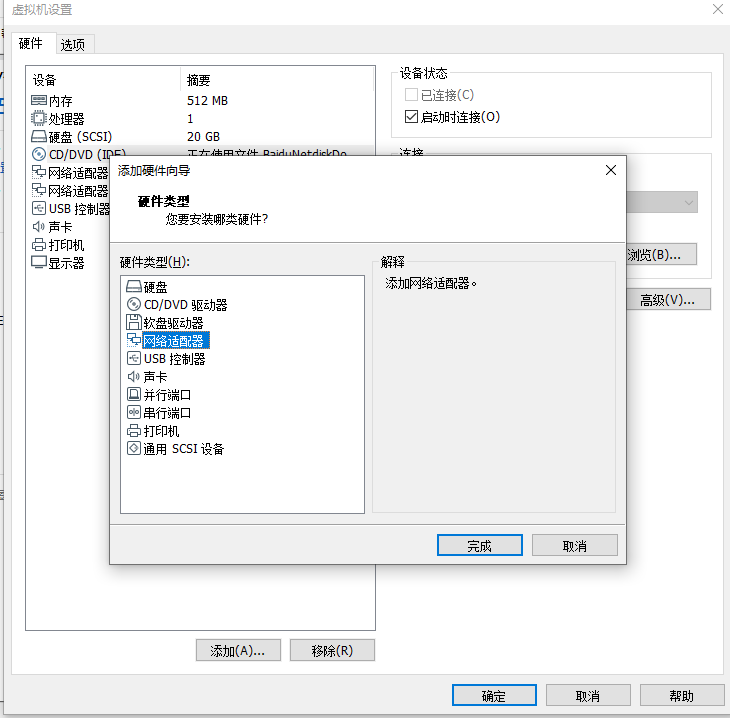

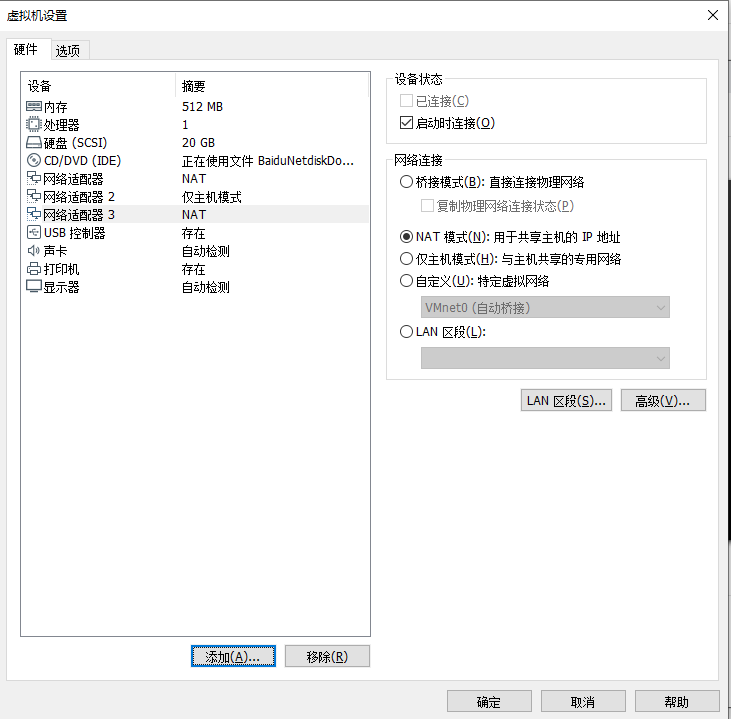

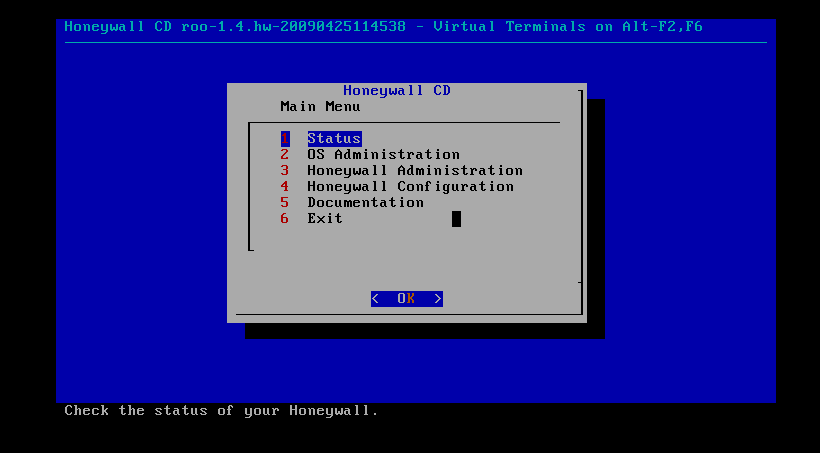

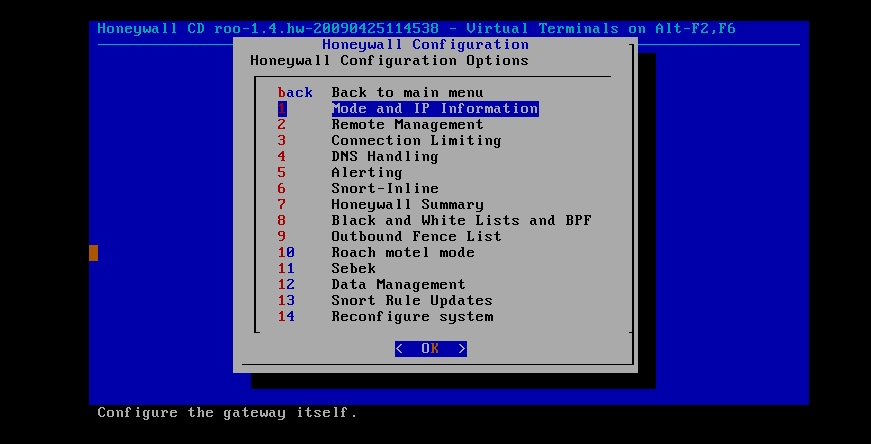

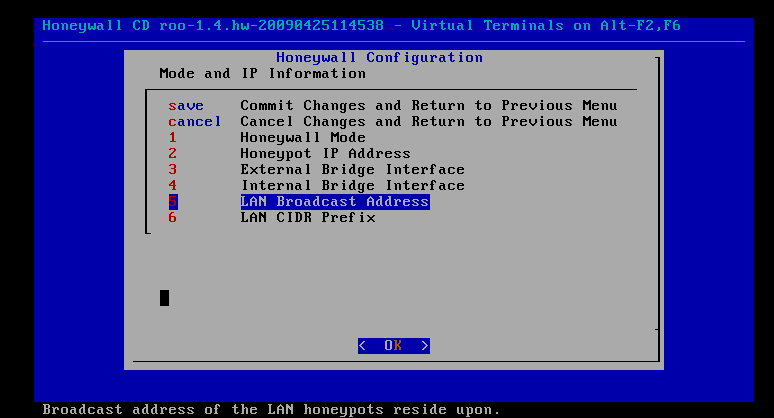

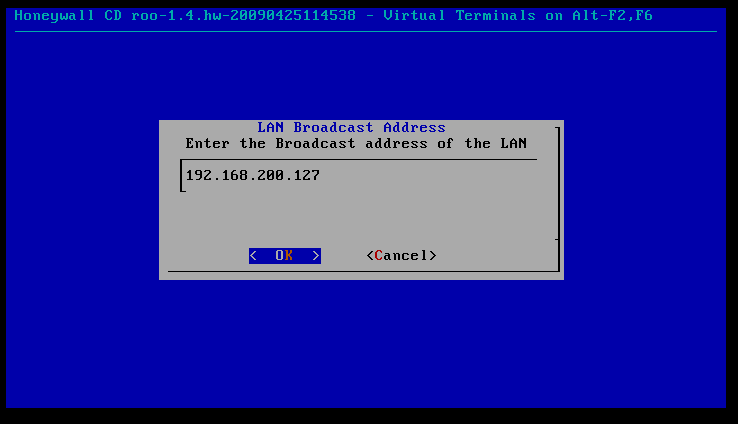

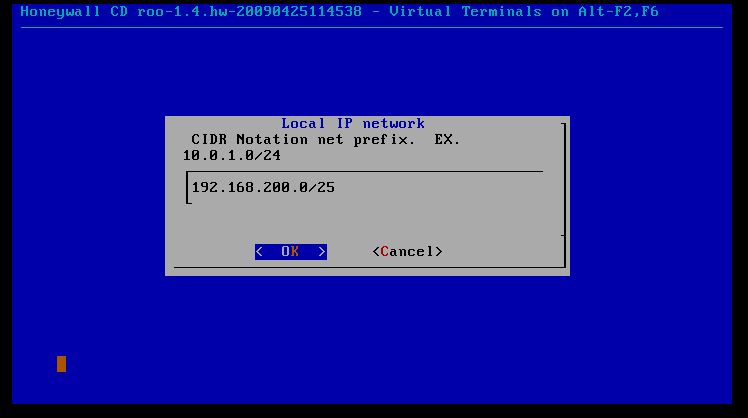

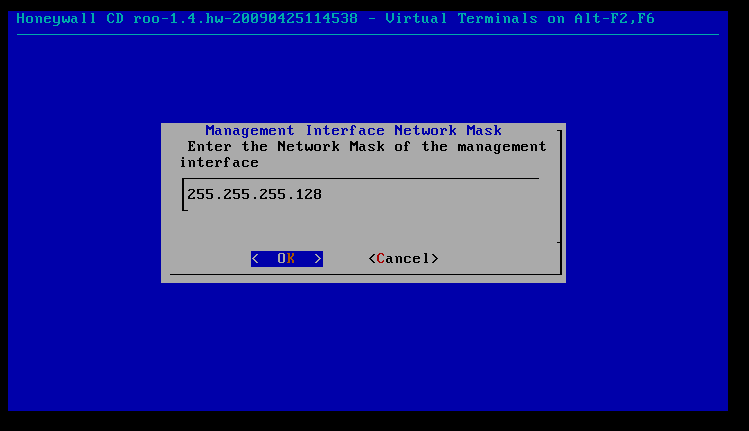

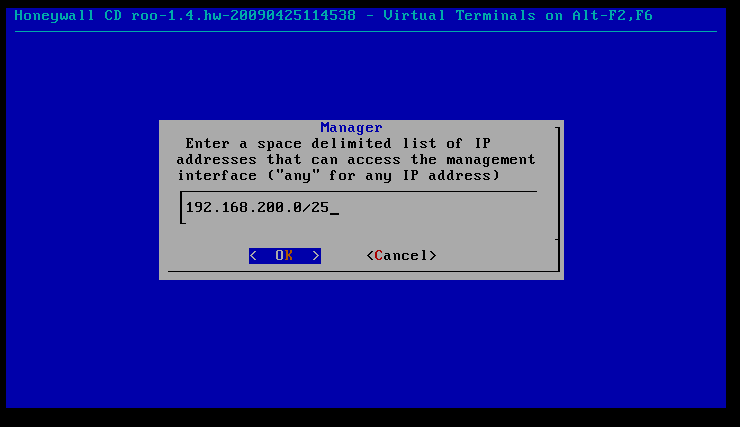

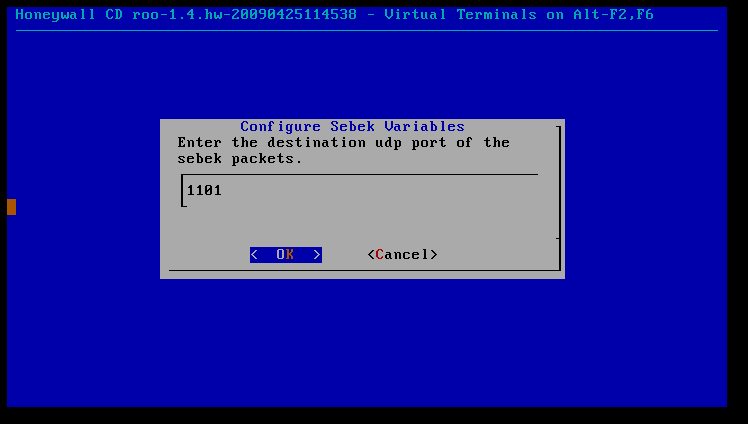

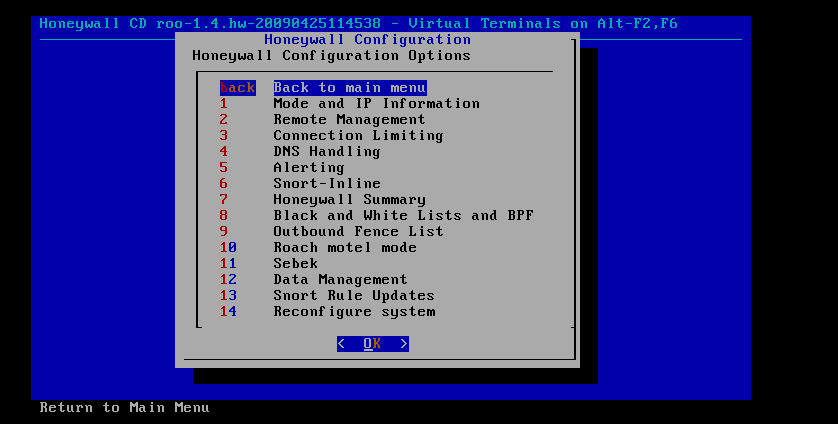

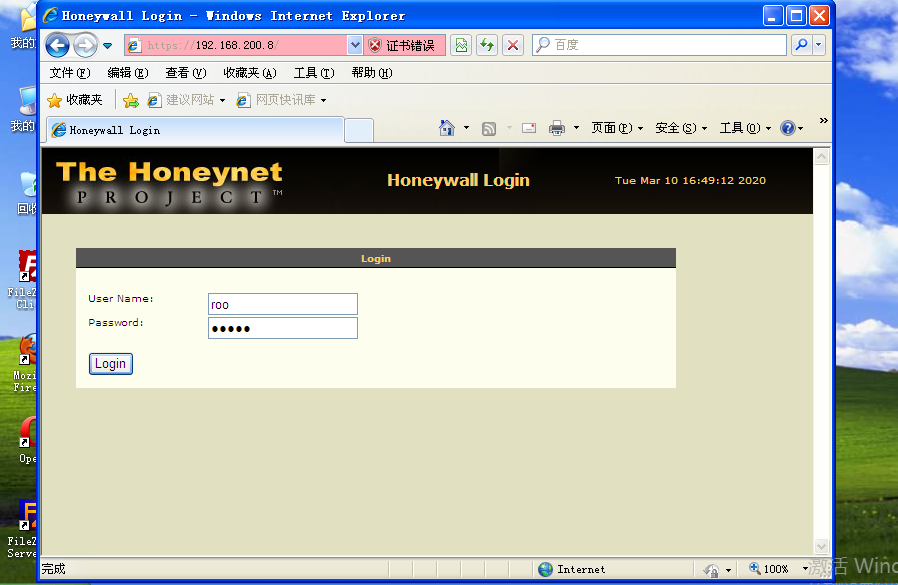

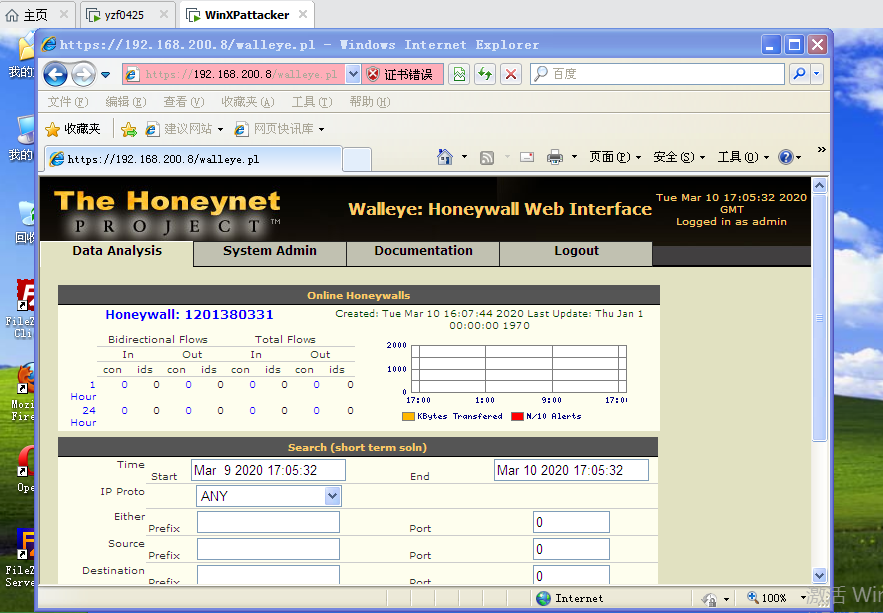

3.7 蜜罐网管安装

回到windowsAttacker中,初始账号为roo,初始密码为honey

重置密码进入系统,浏览器打开https://192.168.200.8

4. 测试

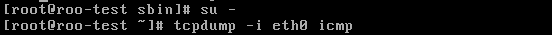

切换到roo,通过su -,执行命令tcpdump -i eth0 icmp

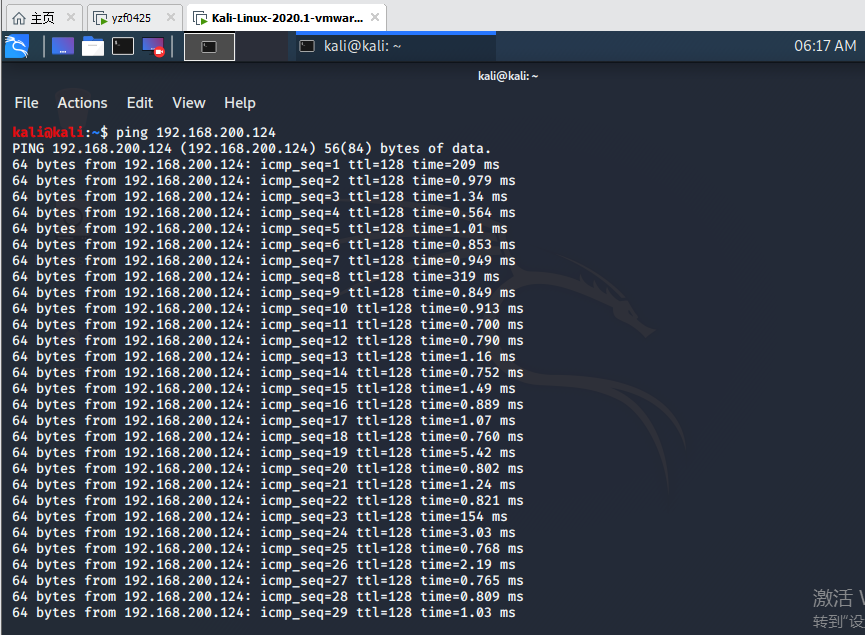

kali ping win2kServer:

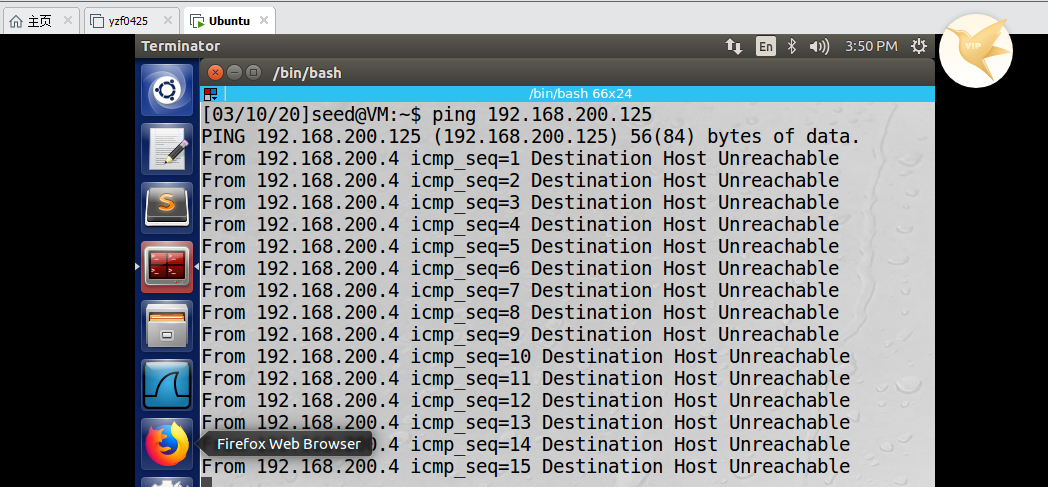

SEEDUbuntu ping Metasploitable2-Linux:

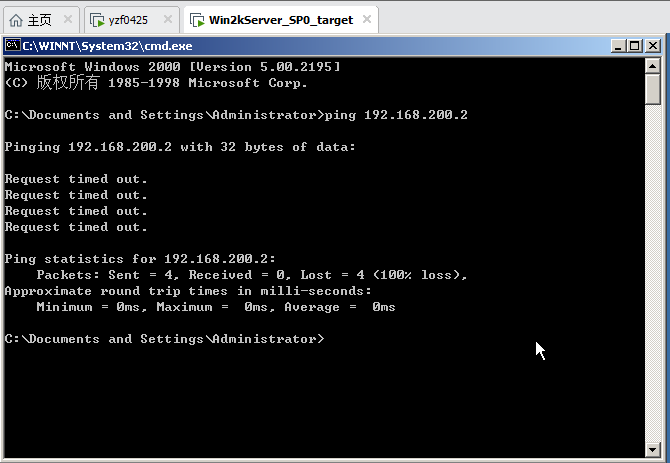

win2kServer ping windowsattacker:

由roo中tcpdump的信息,我们就可以得知网桥的功能正常:

5. 遇到的问题及解决

在打开虚拟机的过程中,出现打不开的情况:通过度娘,发现可以退出系统,以管理员的方式打开就可以扫描虚拟机

6. 心得体会

通过此次搭建网络攻防环境,发现自己对相关知识有很多欠缺的地方,需要继续努力。另外,真的感觉网络攻防很难啊,而且这期间电脑卡得要死,心里有点崩。

但也学到了很多知识,这里郑重感谢孙启龙同学、以及我的舍友(对我遇到的问题倾情解答)!