刷题记录:[网鼎杯 2020 玄武组]SSRFMe

题目复现链接:https://buuoj.cn/challenges

参考链接:[网鼎杯 2020 玄武组]SSRFMe

网鼎杯玄武组部分web题解

初探Redis-wdb玄武组ssrfme&pwnhub公开赛

ssrf

function check_inner_ip($url)

{

$match_result=preg_match('/^(http|https|gopher|dict)?:\/\/.*(\/)?.*$/',$url);

if (!$match_result)

{

die('url fomat error');

}

try

{

$url_parse=parse_url($url);

}

catch(Exception $e)

{

die('url fomat error');

return false;

}

$hostname=$url_parse['host'];

$ip=gethostbyname($hostname);

$int_ip=ip2long($ip);

return ip2long('127.0.0.0')>>24 == $int_ip>>24 || ip2long('10.0.0.0')>>24 == $int_ip>>24 || ip2long('172.16.0.0')>>20 == $int_ip>>20 || ip2long('192.168.0.0')>>16 == $int_ip>>16;

}

function safe_request_url($url)

{

if (check_inner_ip($url))

{

echo $url.' is inner ip';

}

else

{

$ch = curl_init();

curl_setopt($ch, CURLOPT_URL, $url);

curl_setopt($ch, CURLOPT_RETURNTRANSFER, 1);

curl_setopt($ch, CURLOPT_HEADER, 0);

$output = curl_exec($ch);

$result_info = curl_getinfo($ch);

if ($result_info['redirect_url'])

{

safe_request_url($result_info['redirect_url']);

}

curl_close($ch);

var_dump($output);

}

}

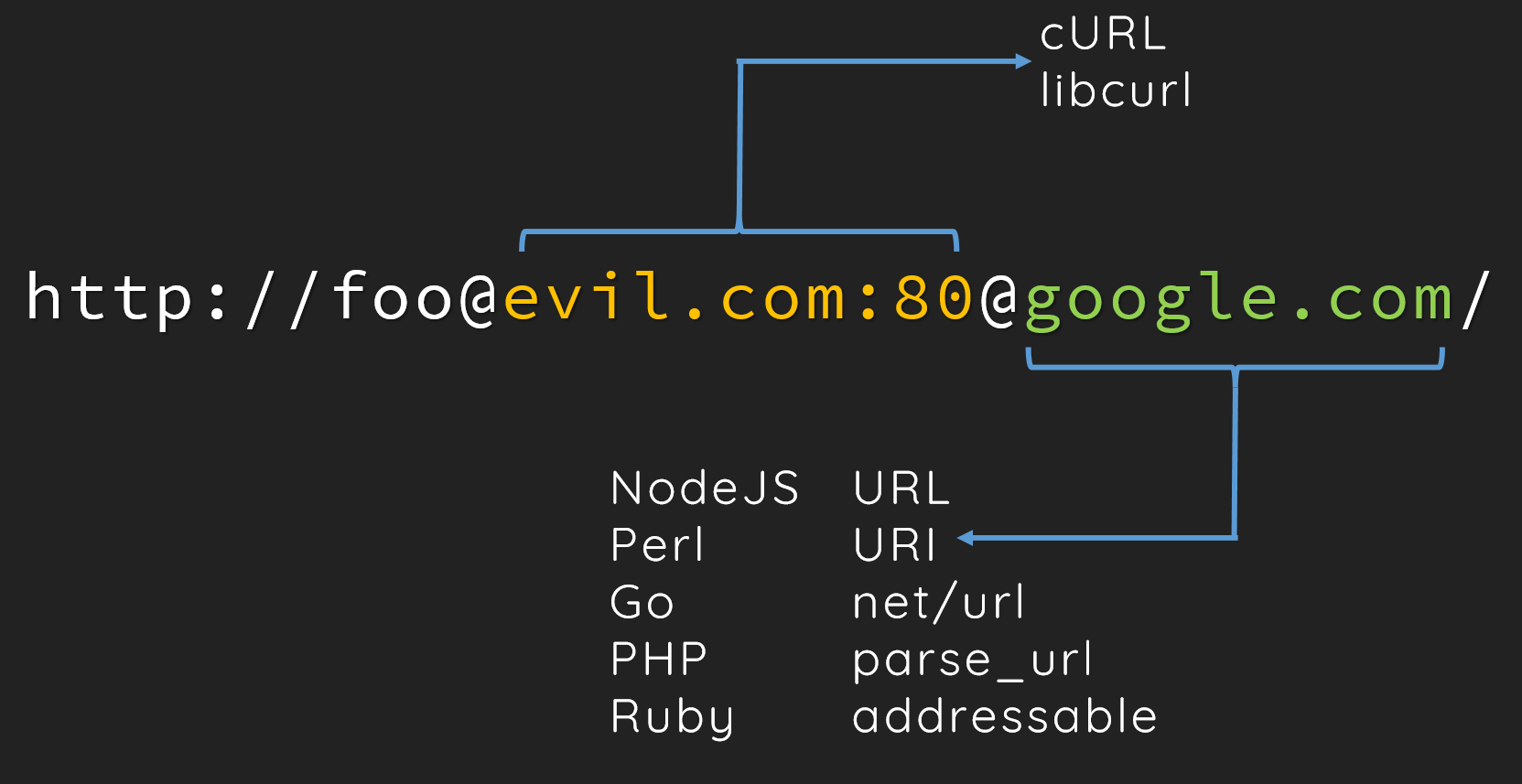

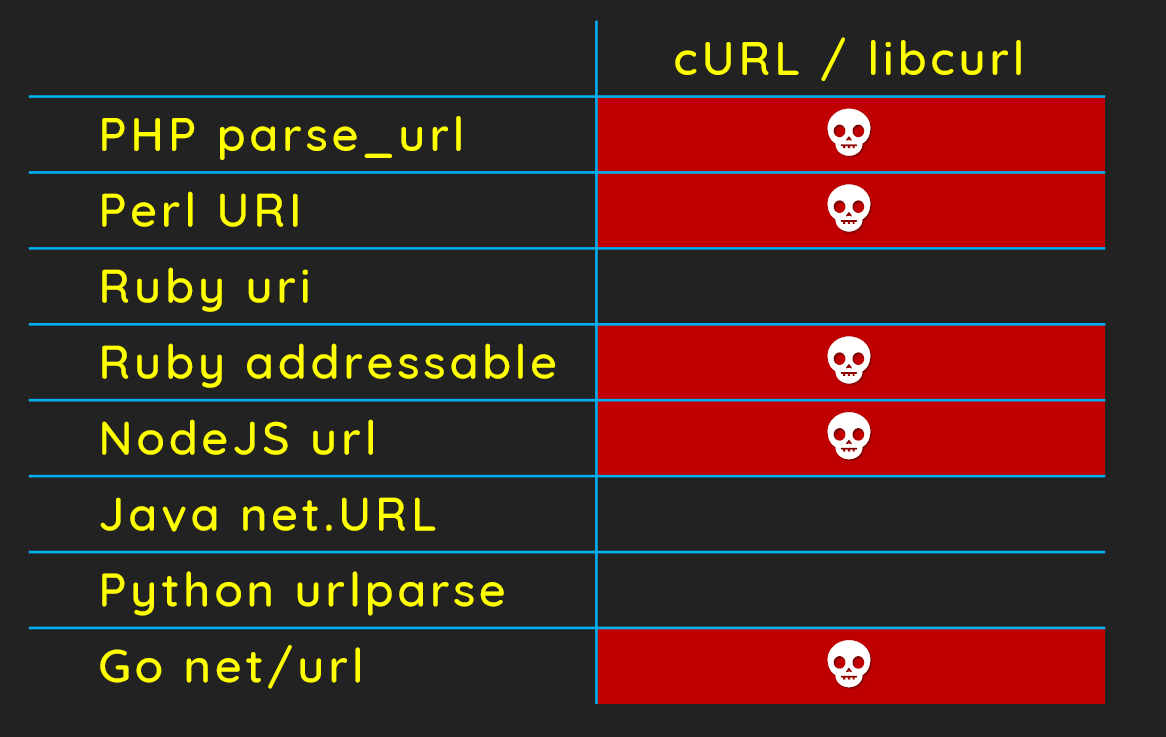

cURL/parse_url 解析差异

详见blackhat

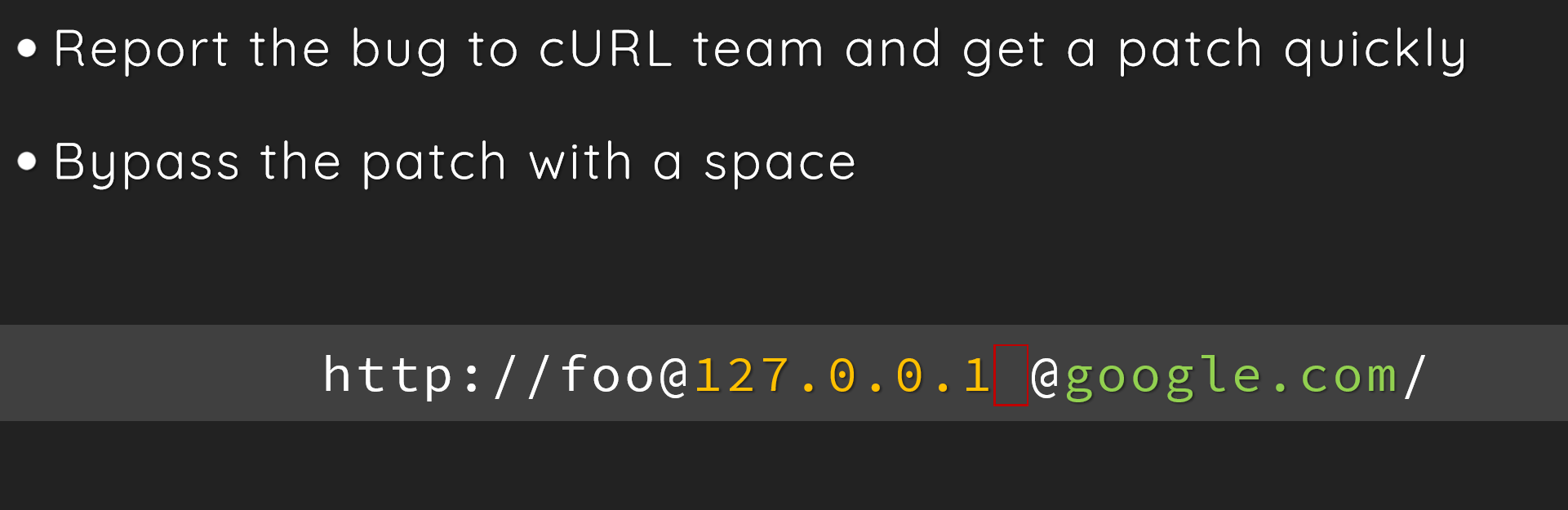

一些关键截图

http://u:p@127.0.0.1:80@baidu.com/hint.php或者加个空格http://u:p@127.0.0.1:80 @baidu.com/hint.php

DNS重绑定

浅谈DNS重绑定漏洞

简单来说,可以让一个域名被解析成不同的ip

工具网站

需要多试几次

0.0.0.0

0.0.0.0代表本机ipv4的所有地址,所以直接http://0.0.0.0/hint.php也可以

ssrf攻击redis

我的总结,老裁缝怪了ssrf与redis安全