2019-2020-2 20174317祝源《网络对抗技术》 Exp5 信息搜集与漏洞扫描

1. 实验目标

掌握信息搜集的最基础技能与常用工具的使用方法。

2. 实验内容

- 各种搜索技巧的应用。

- DNS IP注册信息的查询。

- 基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点(以自己主机为目标)。

- 漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞(以自己主机为目标)。

3. 基础知识

DNS

域名系统(服务)协议(DNS)是一种分布式网络目录服务,主要用于域名与 IP 地址的相互转换,以及控制因特网的电子邮件的发送。

信息收集

为什么要信息收集?

从攻击的角度,信息收集可以帮助发现目标、、评估攻击的难度、筹备攻击的方式等。从防守的角度,信息收集可以帮助发现漏洞、发现攻击行为、增强网络安全。

信息收集的方法

- 间接收集

- 使用Web搜索引擎

使用Web搜索引擎获取目标公开的信息。 - DNS和IP查询

获取目标域名的IP、Whois、备案等信息。 - 网络拓扑侦查

可以使用tracert等工具获取网络拓扑结构。

- 使用Web搜索引擎

- 直接搜索

- 主机扫描

找出网段中活动的主机。 - 端口扫描

扫描指定网段或主机的端口,得知主机开放了哪些端口、提供了哪些服务,可以协助确定攻击手段。 - 系统类型探测

获取主机的操作系统类型。 - 漏洞扫描

使用工具对主机的安全脆弱性进行检测,尝试发现可利用漏洞。

- 主机扫描

- 社会工程学

人是信息安全中最薄弱的环节,通过社交等行为,尝试收集信息。

4. 实验任务

4.1. 各种搜索技巧的应用

Google Hacking

在Google Hacking这里面可以看到很多的搜索方法,随便用一个来试试看。但因为国内并不能使用谷歌搜索,改用百度。参考了这篇文章。

使用到的关键词如下:

| 关键词 | 作用 |

|---|---|

| intitle | 指定网页标题中需含有的内容 |

| site | 指定要搜索的网站 |

| inurl | 指定网页url中需含有的内容 |

| filetype | 指定文件类型 |

| ` | ` |

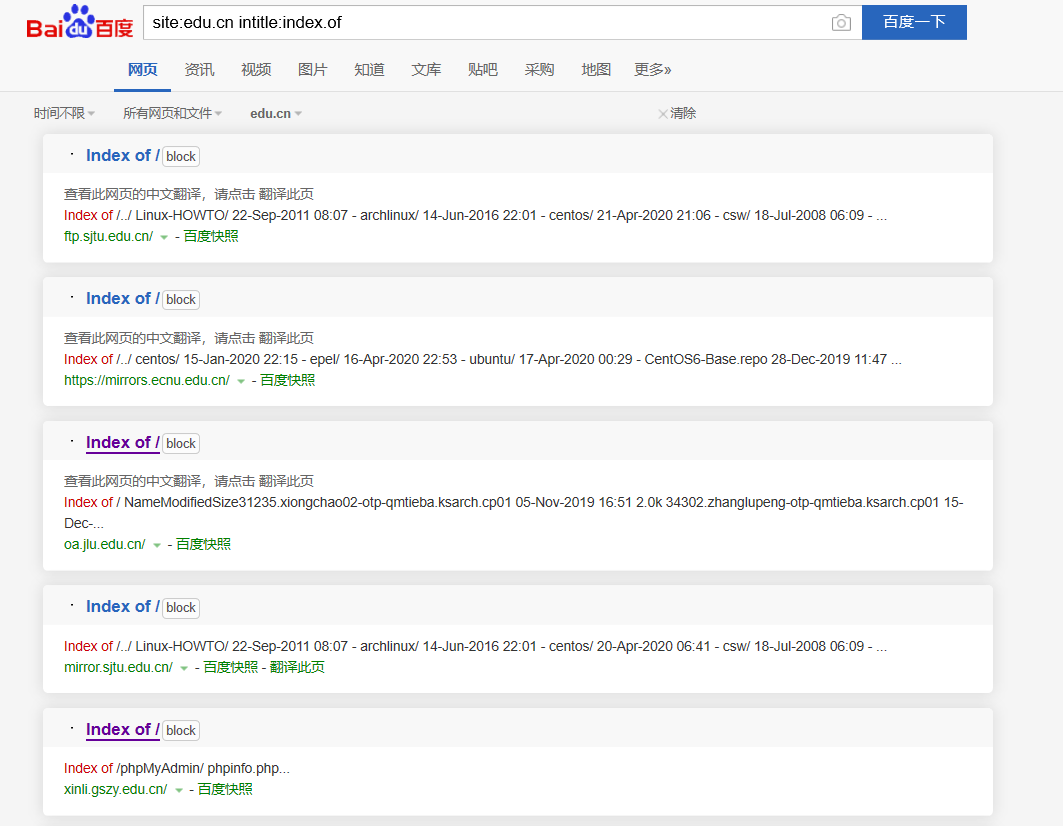

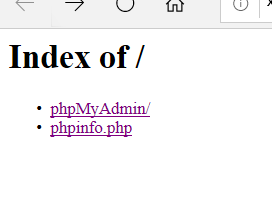

site:edu.cn intitle:index.of,搜索edu.cn域名中,网页标题里有index of的网页,其中一个网站打开后结果如第二张图:

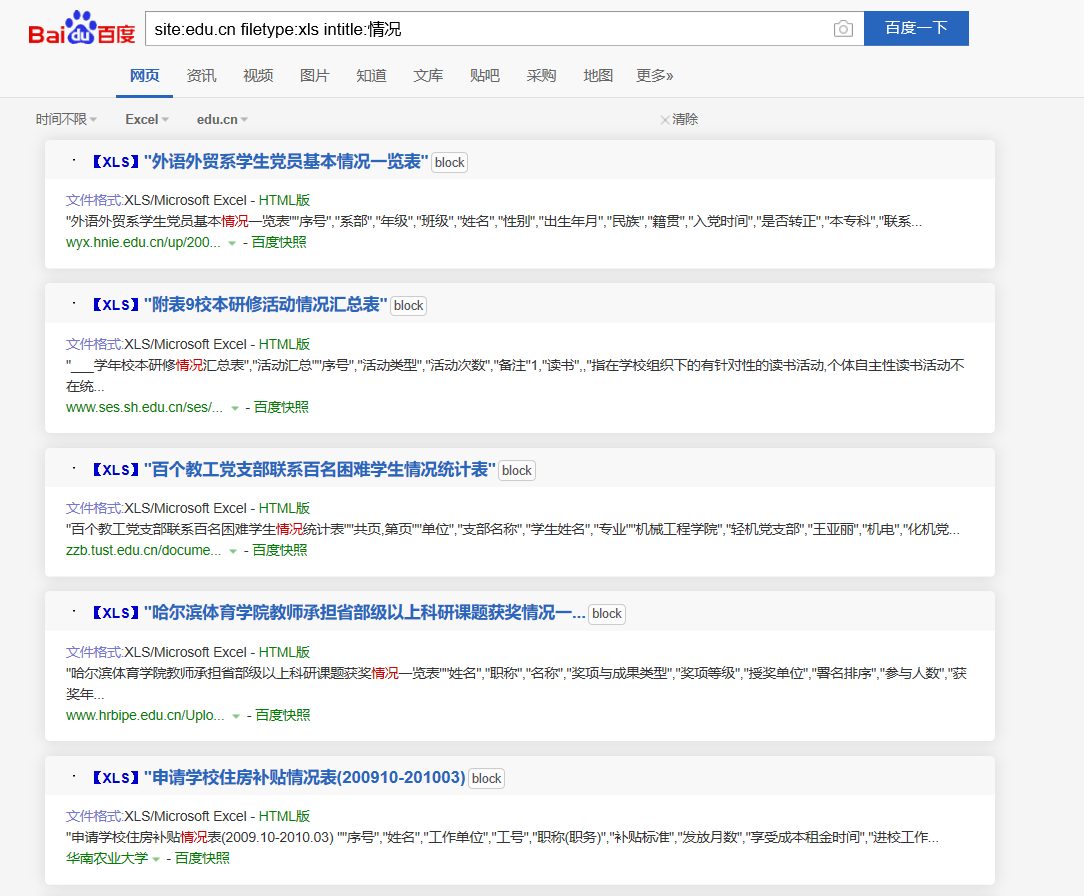

site:edu.cn filetype:xls intitle:情况,搜索edu.cn域名中,文件类型为xls,网页标题里有情况的网页:

site:(edu.cn) inurl: ((log|bak)),搜索edu.cn域名中,url里有log或bak的网页:

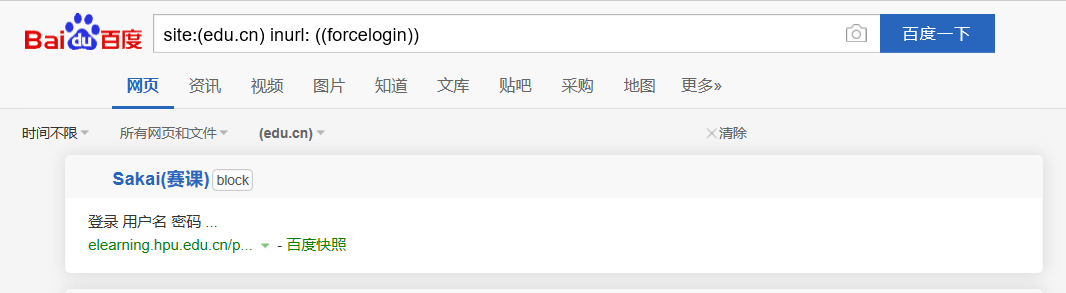

site:(edu.cn) inurl: ((forcelogin)),搜索edu.cn域名中,url里有forcelogin的网页:

4.2. DNS IP注册信息的查询

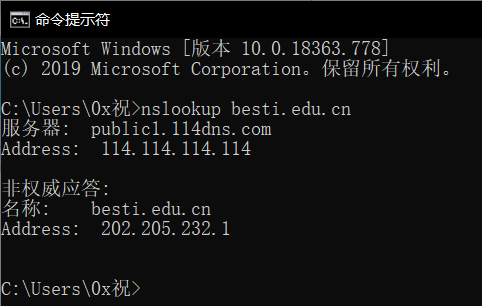

使用nslookup可以查询域名对应的IP缓存:

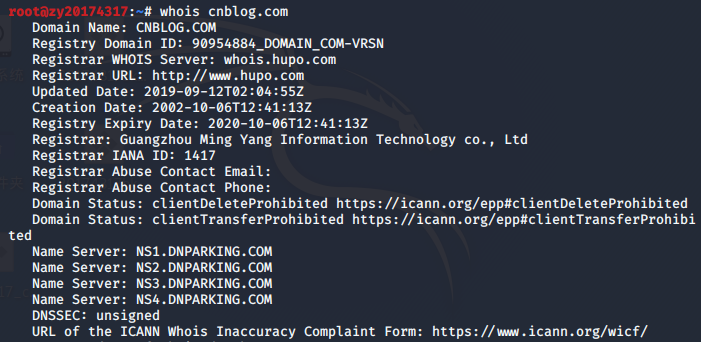

whois查询

在shell中输入whois cnblog.com可以查询到cnblog的3R信息:

在这个网站上可以查到域名的地理位置和whois信息。

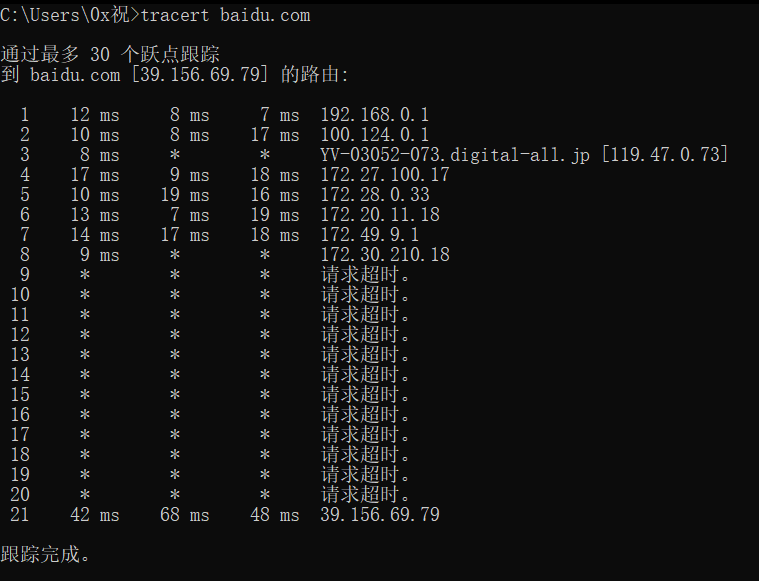

tracert

tracert可以用于确定IP数据包访问目标所采取的路径,通过向目标发送不同TTL值的“Internet控制消息协议(ICMP)”回应数据包,Tracert诊断程序确定到目标所采取的路由。

4.3. 基本扫描技术

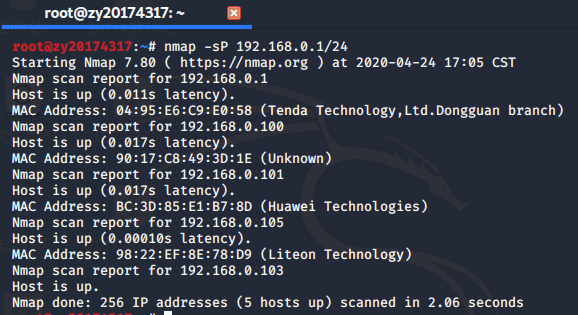

1.使用nmap

输入nmap -sP 192.168.0.1/24扫描局域网内存活的主机:

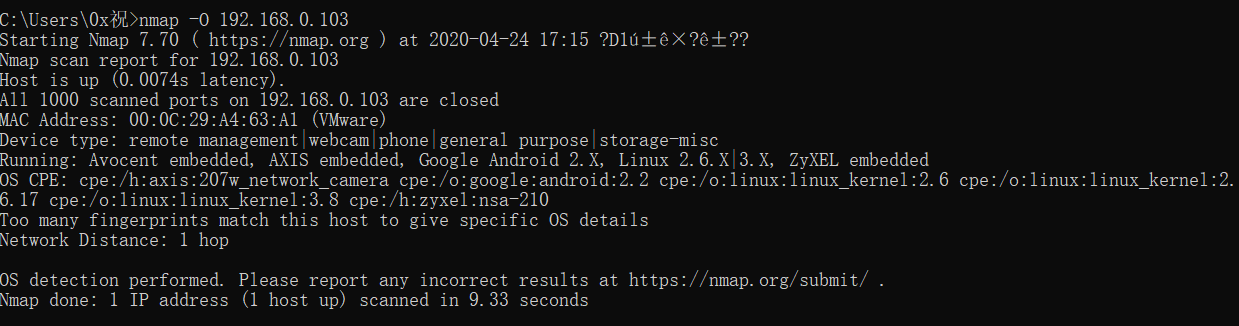

输入namp -O <IP地址>来扫描指定IP的主机的操作系统。但这里它没有判断出我的主机的操作系统(囧)。我试着用nmap来扫描kali,提示有太多的设备符合主机指纹,也没扫描出来。

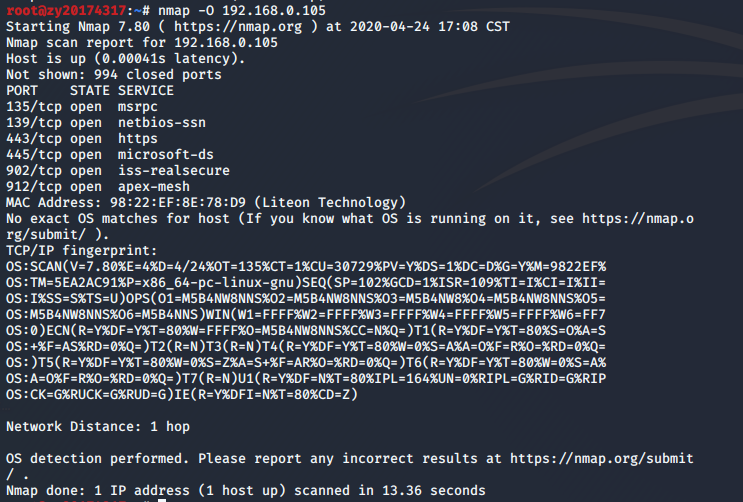

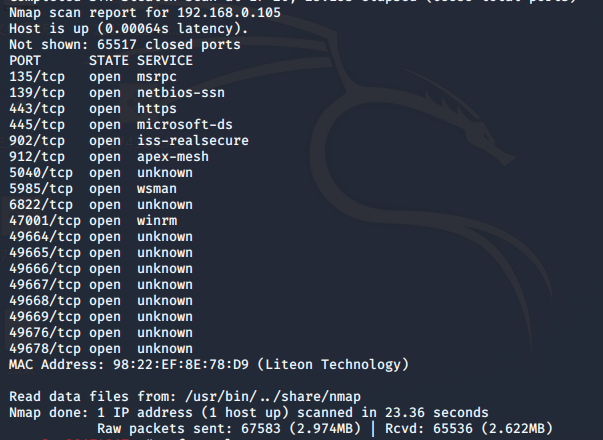

输入nmap -sS -p 1-65535 -v 192.168.0.105扫描windows主机开放的端口。

| 参数 | 作用 |

|---|---|

| -sS | TCP SYN扫描,相对于TCP扫描更隐蔽 |

| -P | 指定端口扫描 |

| -V | 详细信息 |

我电脑上一共打开了18个端口,有些端口的运行的服务没有判断出来。

2.使用msf

主机扫描:

metasploit中的modules/auxiliary/scanner/discovery下的模块可以用于主机探测,其中包括模块arp_sweep和udp_sweep。

arp_sweep使用ARP请求枚举本地局域网络中的所有活跃主机;udp_sweep通过发送UDP数据包探查制定主机是否活跃,并发现主机上的UDP服务

使用udp_sweep扫描结果如下,好像只发现了我自己的主机,结果不如nmap准确:

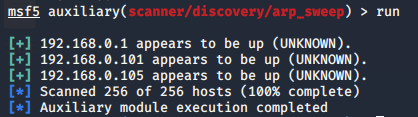

使用arp扫描结果如下:

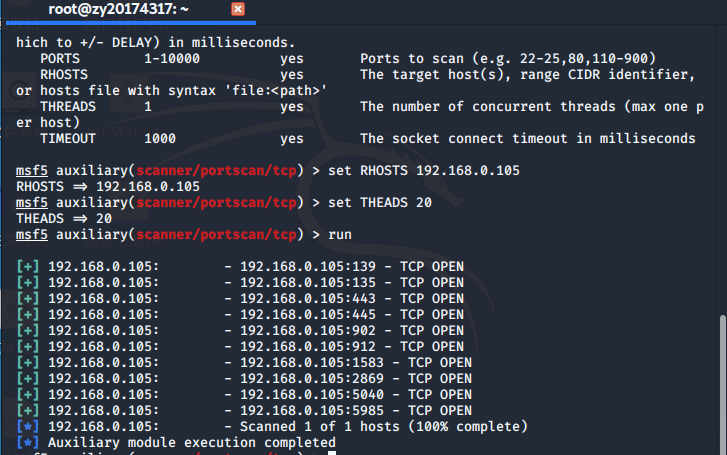

端口扫描:

modules/auxiliary/scanner/portscan下的syn模块可以用于TCP-SYN端口探测。

设置模块 use auxiliary/scanner/portscan/tcp

设置扫描地址 set RHOSTS 192.168.0.105

设置扫描端口范围 set PORTS 1-65535

进行扫描 exploit

结果如下:

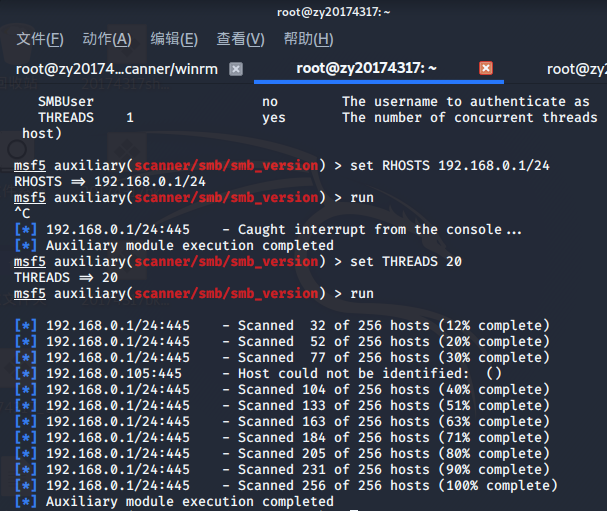

具体服务查点:

1.SMB扫描

使用auxiliary/scanner/smb/smb_version模块检测内网内的主机有没有SMB漏洞,只需设置RHOSTS,结果如下(看来是没有):

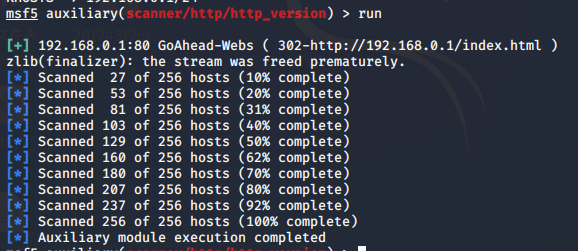

2.http扫描

使用scanner/http/http_version扫描http服务,结果如下,可以发现ip为192.168.0.1的机器开启了http服务,是我家的路由器。

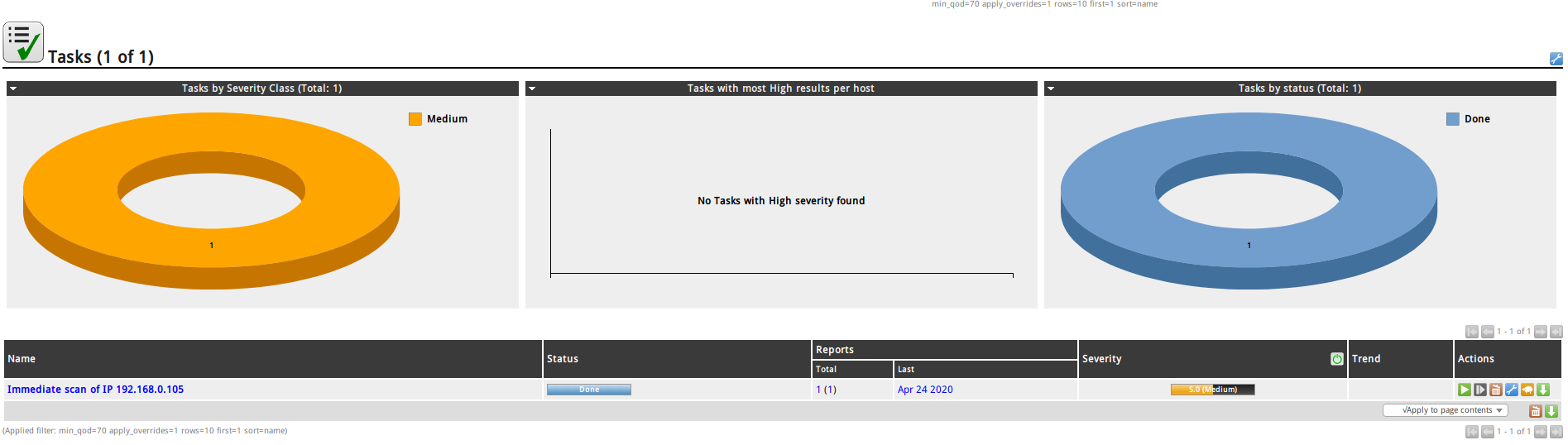

4.4. 漏洞扫描

我在实验做完之后发现这篇博客:OpenVAS开源风险评估系统部署方案详细介绍了OPENVAS的安装。

输入openvas-start启动服务,根据提示,在浏览器中打开https://127.0.0.1:9392(也会自动打开,但是打开的时候提示证书错误,需要自行确认)。

登录时使用的用户名和密码是在setup时自动生成的。

参考同学的博客,新建扫描任务,结果如下:

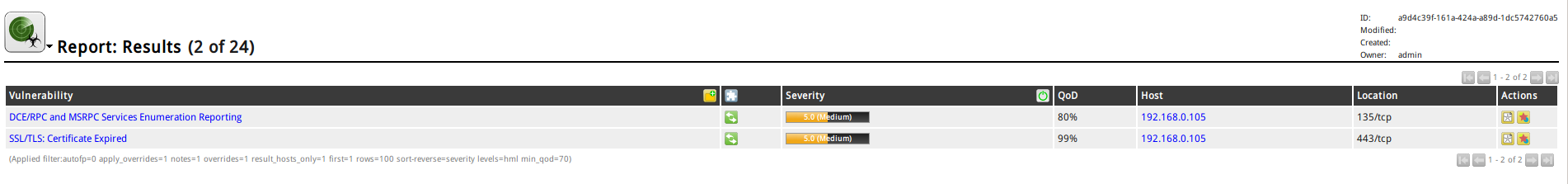

我的电脑的Severity是5.0,中。我之前还以为自己的电脑很安全。详细报告如下,有两个漏洞:

第一个漏洞为DCE/RPC and MSRPC Services Enumeration Reporting,详细报告如下,太长了,就不截图了:

Summary:Distributed Computing Environment / Remote Procedure Calls (DCE/RPC) or MSRPC services running on the remote host can be enumerated by connecting on port 135 and doing the appropriate queries.

Impact:An attacker may use this fact to gain more knowledge about the remote host.

Solution:Filter incoming traffic to this ports.

第二个漏洞为SSL/TLS: Certificate Expired:

Summary:The remote server's SSL/TLS certificate has already expired.

Solution:Replace the SSL/TLS certificate by a new one.

Vulnerability Insight:This script checks expiry dates of certificates associated with SSL/TLS-enabled services on the target and reports whether any have already expired.

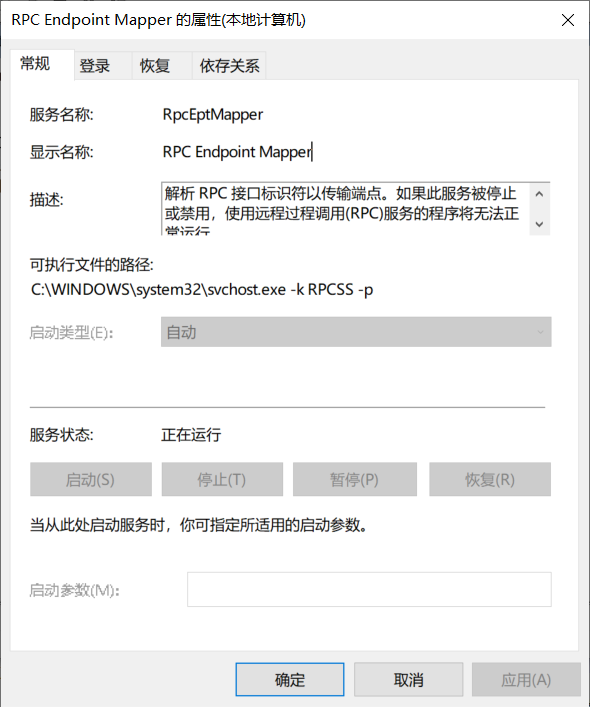

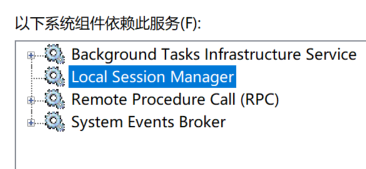

使用杀毒软件查看开放135端口和443端口的程序,分别为svchost.exe和vmware-host.exe。并找到了RPC对应的服务,并发现很多个依赖于这个服务的系统组件:

根据Solution提示,修复第一个漏洞需要在防火墙中添加阻止连接135端口的规则,但我发现已经有这个规则了。修复第二个漏洞时需要更换证书,能在ProgramData文件夹内找到证书但不知道如何更换,没有找到第二个漏洞的修复方法。再次扫描这两个漏洞仍然存在。

5. 问题回答

5.1. 哪些组织负责DNS,IP的管理

全世界域名和IP的最高管理机构是ICANN,总部位于美国加州,其下属有三个机构:

- 地址支持组织(ASO)负责IP地址系统的管理。

- 域名支持组织(DNSO)负责互联网上的域名系统(DNS)的管理。

- 协议支持组织(PSO)负责涉及Internet协议的唯一参数的分配。

1.IP

全球一共有5个地区性注册机构:

- ARIN主要负责北美地区业务

- RIPE主要负责欧洲地区业务

- APNIC主要负责亚太地区业务

- LACNIC主要负责拉丁美洲美洲业务

- AfriNIC负责非洲地区业务

2.DNS

ICANN的主要工作之一是规定顶级域名(TLD)。ICANN会为每一个顶级域名找一个托管商,该域名的所有事项都由托管商负责。ICANN 只与托管商联系。如.cn域名的托管商就是中国互联网络信息中心(CNNIC)。

5.2. 什么是3R信息

3R信息就是:注册人(Registrant),注册商(Registrar),官方注册局(Registry)。

5.3. 评价下扫描结果的准确性

不是特别准确,比如操作系统探测的时候。

6. 实验总结与体会

这次实验没有前几次实验困难,主要是学习各种工具的使用,掌握使用各种软件来收集和分析信息。就是在安装OPENVAS的时候比较麻烦。这次让我印象比较深刻的是使用搜索引擎的site等关键词来搜索的那部分,还有就是在查资料的时候发现的一些描述社工攻击过程的文章,没有想到搜索引擎收集了这么多数据。也提醒了自己不要什么都发到网上。