20155204《网络对抗》Exp7 网络欺诈防范

20155204《网络对抗》Exp7 网络欺诈防范

一、基础问题回答

1.通常在什么场景下容易受到DNS spoof攻击

- 在不安全的网络环境下访问网站。

2.在日常生活工作中如何防范以上两攻击方法

- 要警惕上网环境是否安全,不能随便链接不知名WiFi

- 陌生人发来的链接不要轻易相信、点击,更不能随意填写自己的登录信息个人信息

二、实践总结与体会

通过这次实验,我深切的体会到了链接不安全WiFi的下场,实验中我们测试的只是微博,现实中就有可能是银行账户等等,想想就十分可怕。

三、实践过程记录

1.应用SET工具建立冒名网站

-

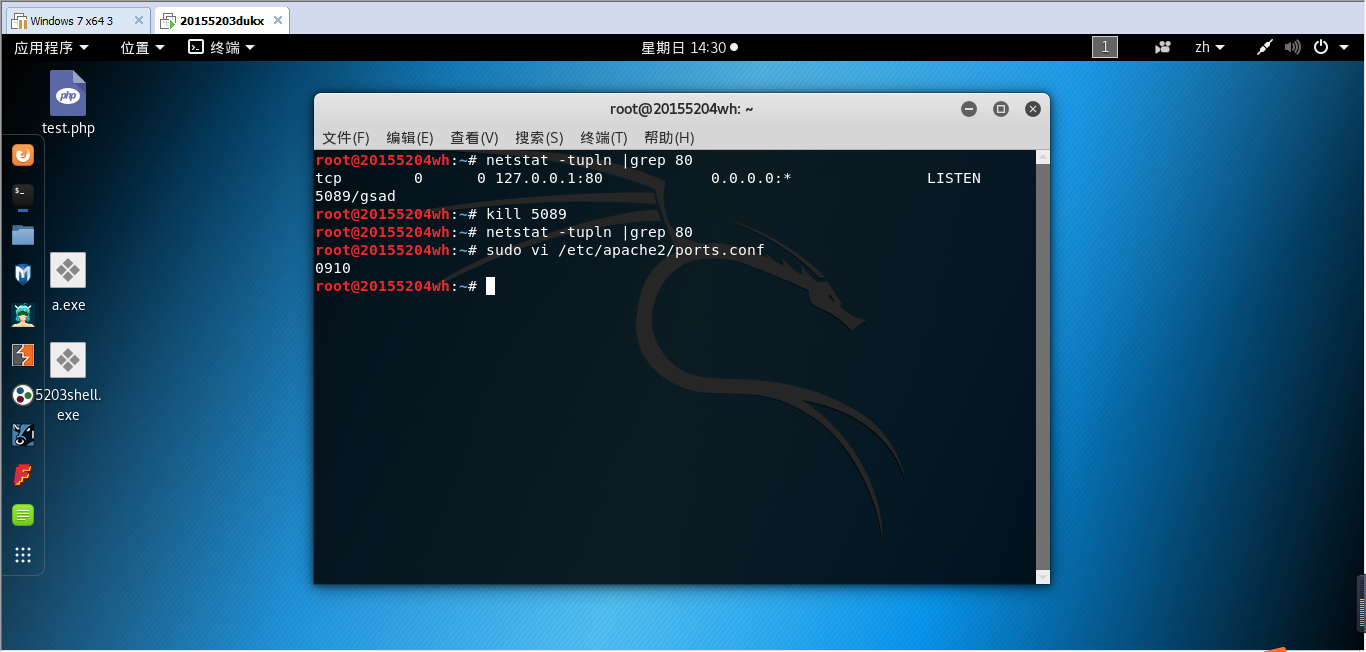

由于之后要用到80端口,我们先用

netstat -tupln |grep 80查询80端口的进程,并用kill命令杀死它。

-

sudo vi /etc/apache2/ports.conf用这个指令修改Apache配置,修改端口号为80. -

apachectl start,打开Apache。 -

setoolkit,打开set工具 -

然后开始按照步骤选择。这里选择1(社会工程学攻击),接下来选择2网页攻击,然后选择3钓鱼网站攻击,然后选择1网页模板

-

输入kali的IP

-

我选择Google

-

用

http://short.php5developer.com/得到伪装网址。(地址要输入kali的IP) -

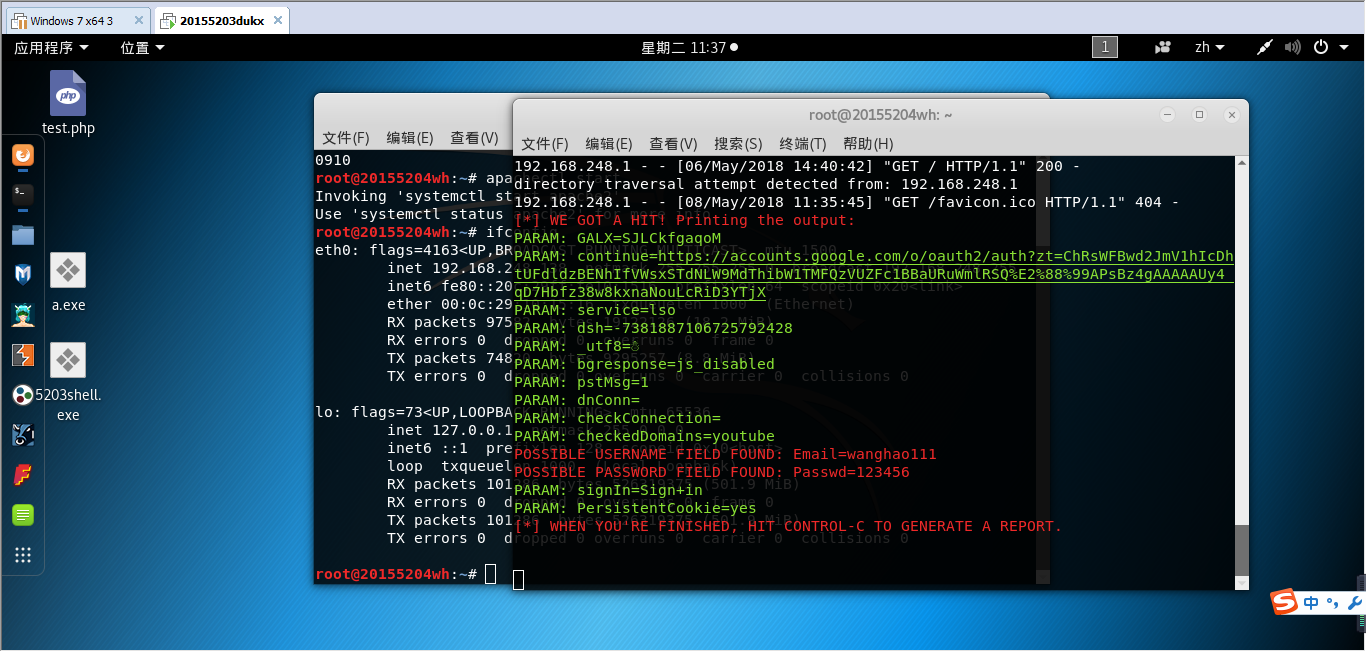

靶机中打开伪装地址,输入用户名密码,kali就得到了靶机输入的信息。

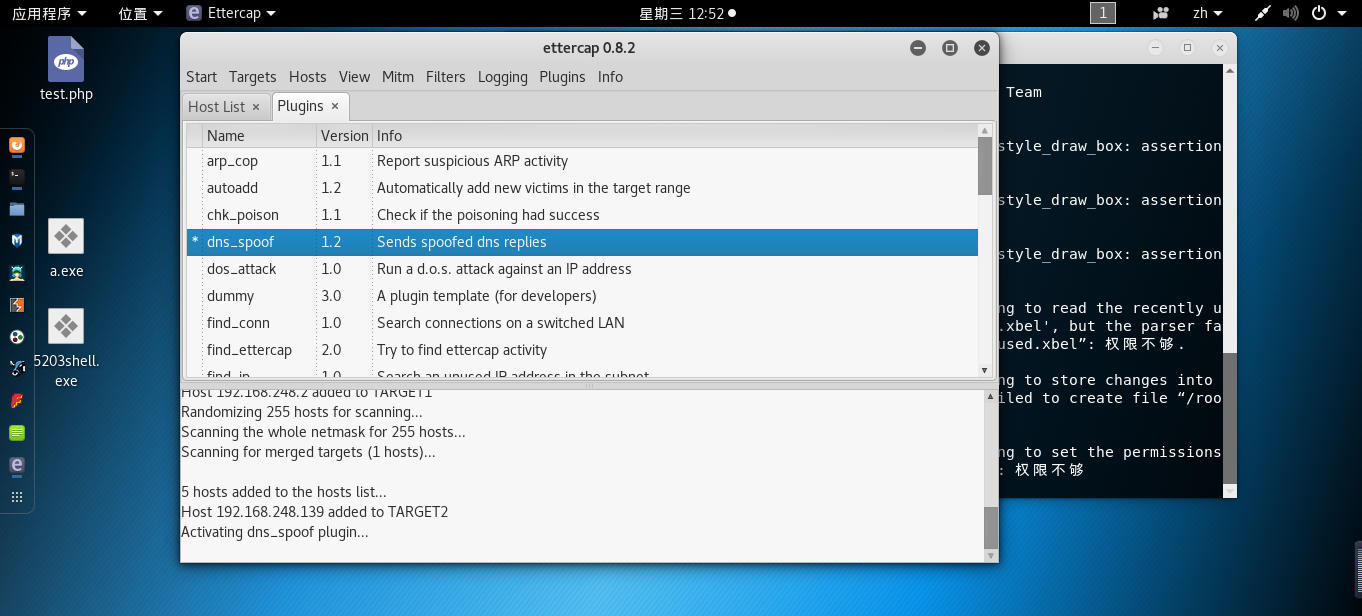

2.ettercap DNS spoof

-

ifconfig eth0 promisc,改kali网卡为混杂模式。 -

打开

/etc/ettercap/etter.dns文件将www.weibo.com导向kali的ip。 -

在kali中输入

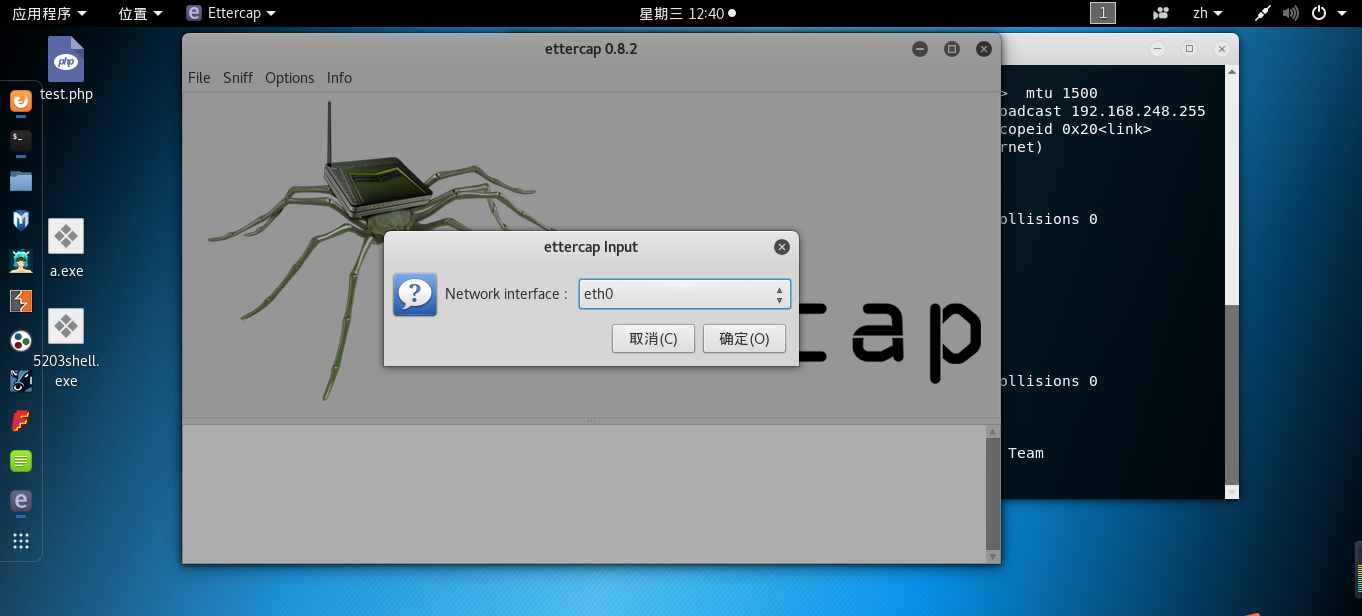

ettercap -G打开ettercap,点击工具栏中Sniff——>unified sniffin,选eth0——>ok

-

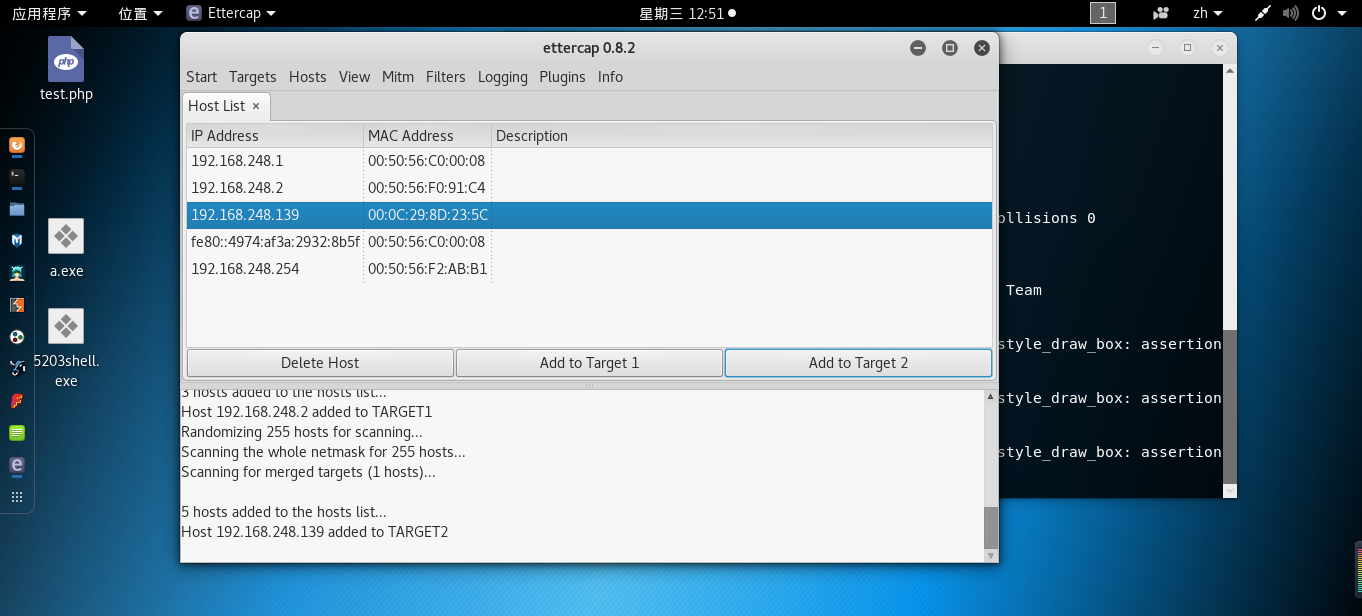

在工具栏中的host下点击扫描子网,并查看存活主机,将kali网观的ip加入Target 1,将靶机ip添加到Target 2;选择添加一个dns欺骗的插件。双击就可以使用。

-

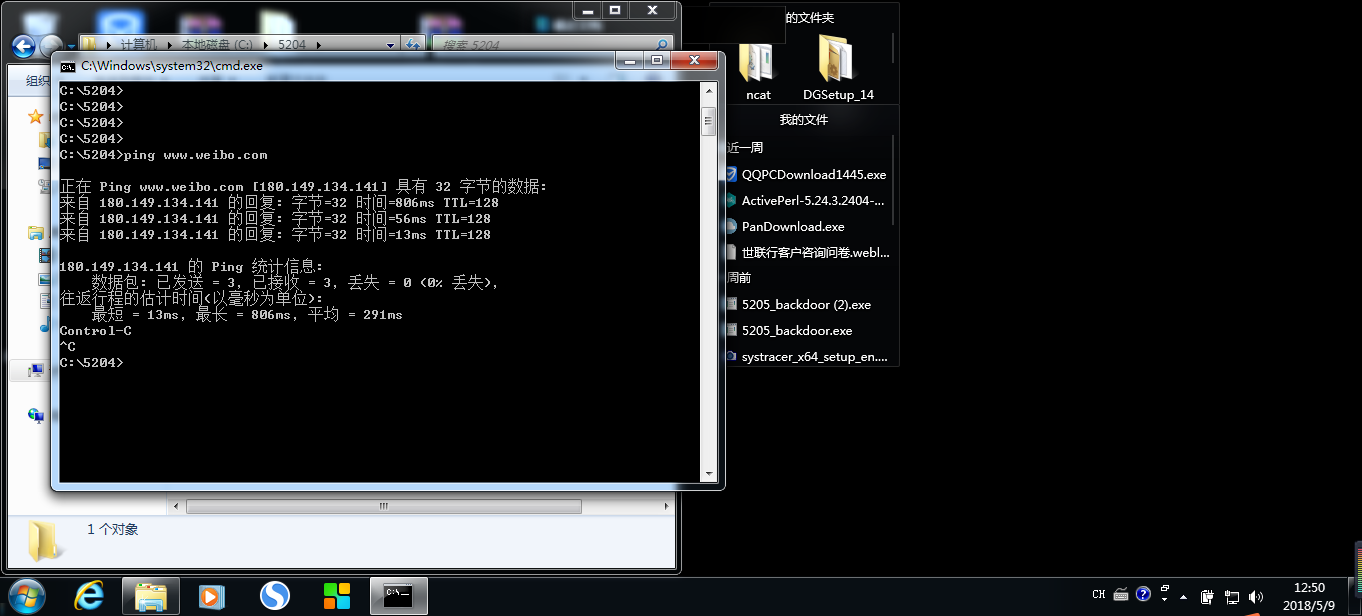

嗅探前

-

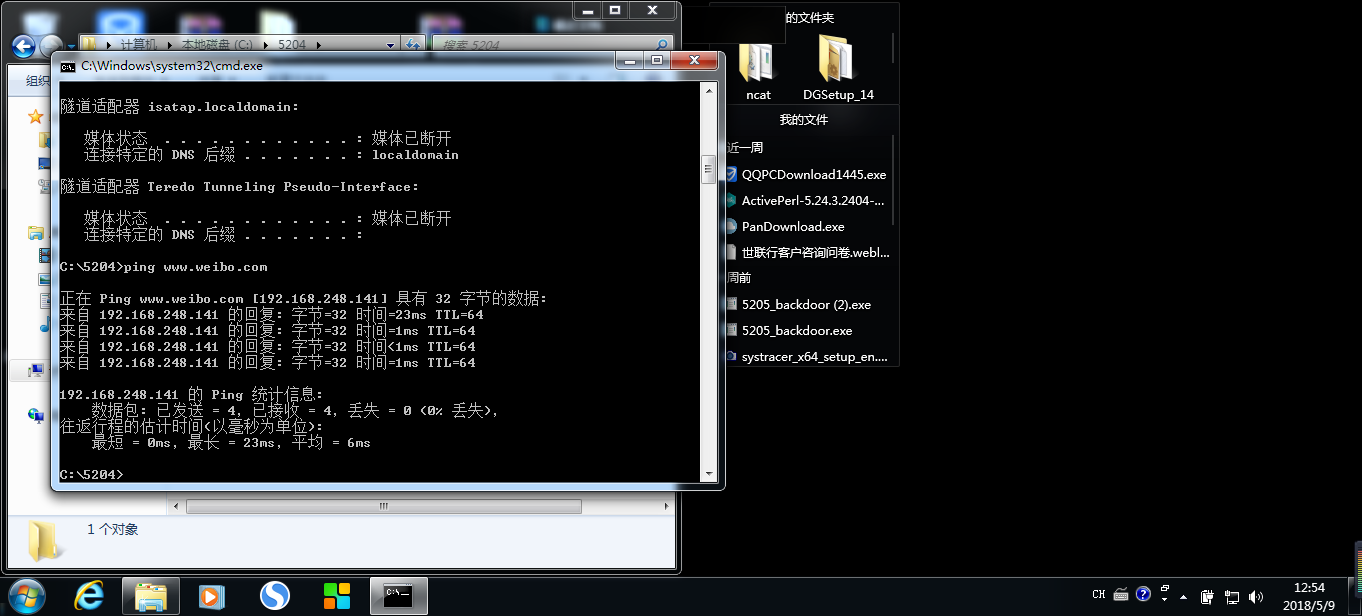

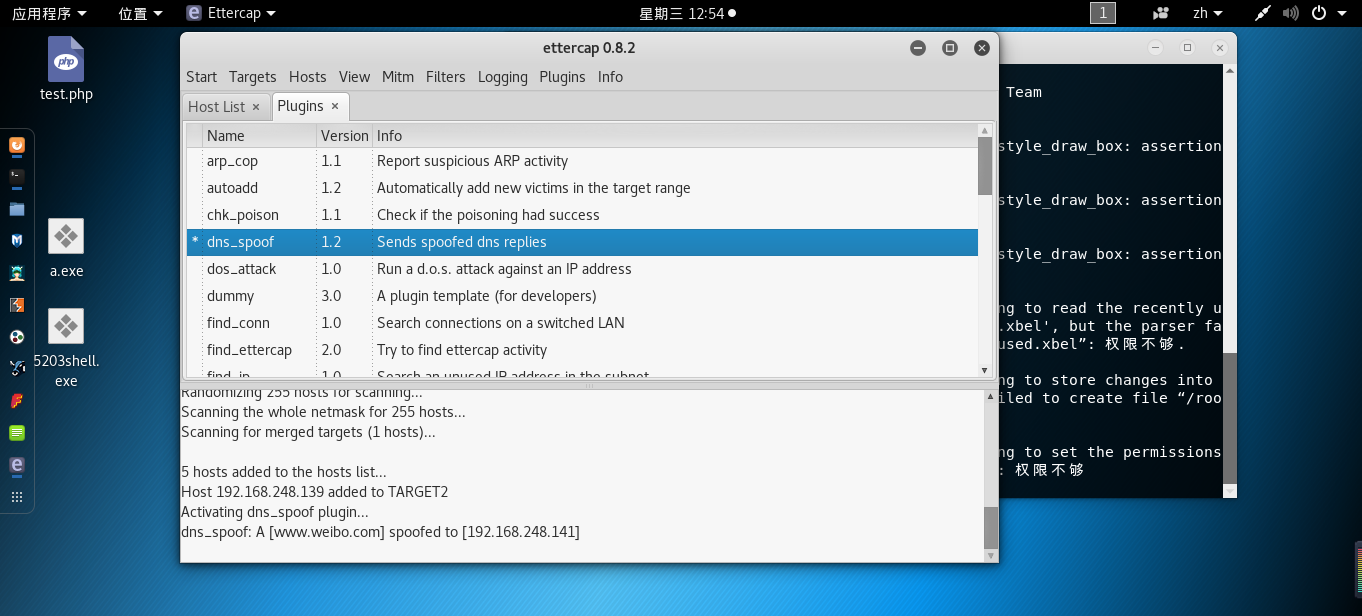

嗅探后

-

ping记录

3.用DNSspoof引导特定访问到冒名网站

- 综合运用前两个技术,靶机输入www.weibo.com后,登录了kali的假网站,然后输入用户名密码,kali就得到了。