20145327《网络对抗技术》 恶意代码分析

20145327《网络对抗技术》 恶意代码分析

实验问题回答

- 1.总结一下监控一个系统通常需要监控什么?用什么来监控?

注册表信息的增删添改;系统上各类程序和文件的行为记录以及权限

我们可以使用以下软件工具来监控:wireshark抓包分析;TCPview查看系统的TCP连接信息;sysmon用来监视和记录系统活动,并记录

- 2.如果在工作中怀疑一台主机上有恶意代码,请设计下你准备如何找到对应进程、恶意代码相关文件。

使用tcpview工具检测有哪些程序在进行网络连接,是否有进程是我们未预设会连接网络的;

查看该程序是否恶意修改了我们的注册表信息

实验总结与体会

哇,实验真的是让人欢喜让人忧。做完网络对抗实验感觉整个人都轻了200斤。

我们可以动态或者静态的分析可疑的软件,不过静态分析并没有多大用处,还是动态的好。

实践过程记录

- 恶意代码静态分析

先用VirScan扫描一下上次实验用到的后门程序testcc.exe

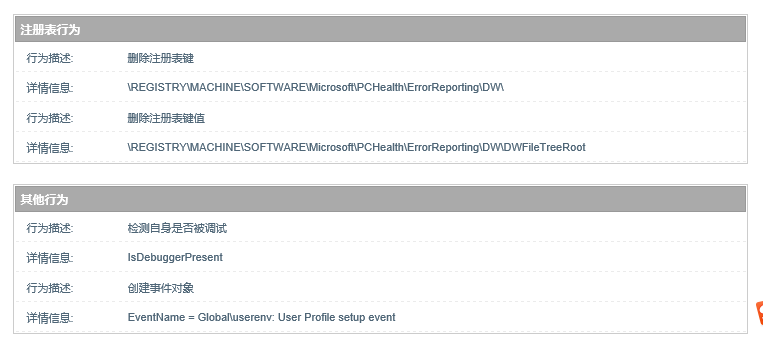

大多数杀软检测其为病毒,点击文件行为分析查看一下这个程序到底做了什么:

由上图我们发现testcc.exe这个程序是由UPolyX v0.5加的壳;它的网络行为为建立到一个指定的套接字连接;与此同时他会检测自身是否被调试,还会创建事件对象;还能自行删除了注册表键和注册表键值;

- 恶意代码动态分析

1.sysinternals工具集

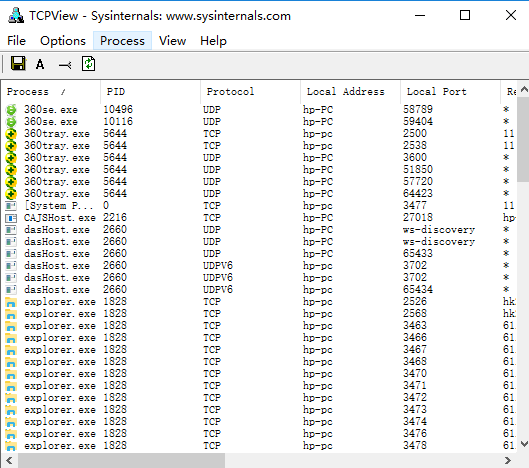

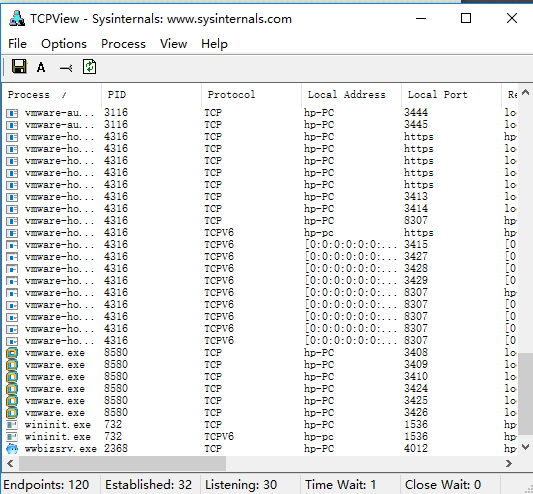

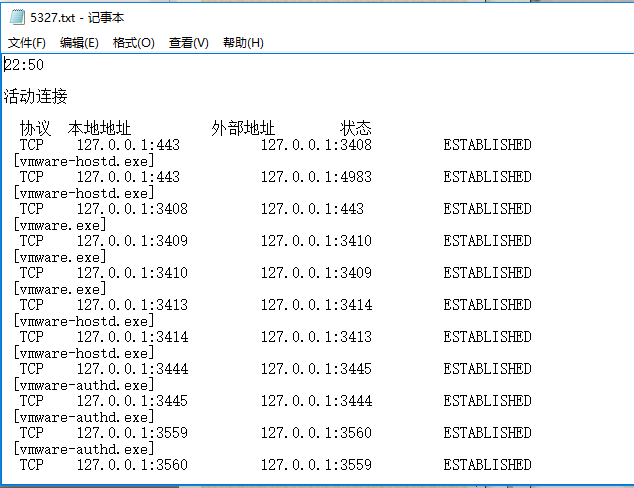

(1)Tcpview

查看进行tcp连接的进程信息:

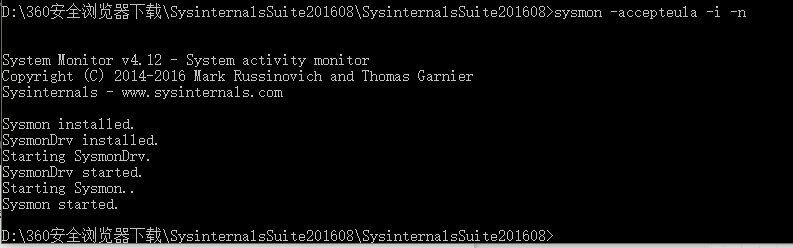

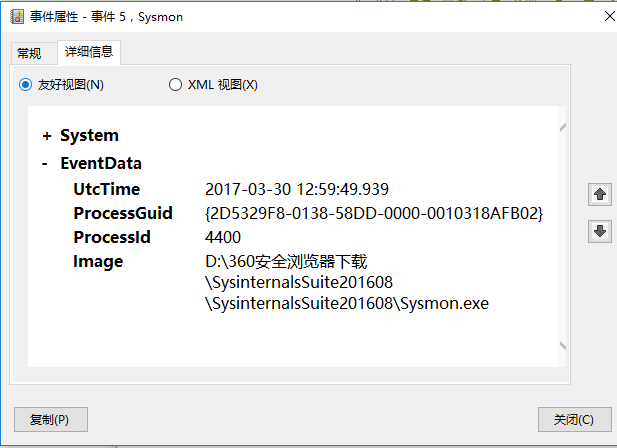

(2)sysmon工具

快速安装(在管理员模式下)

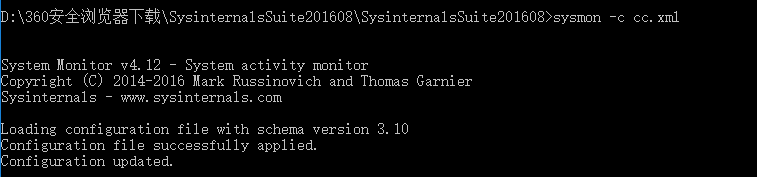

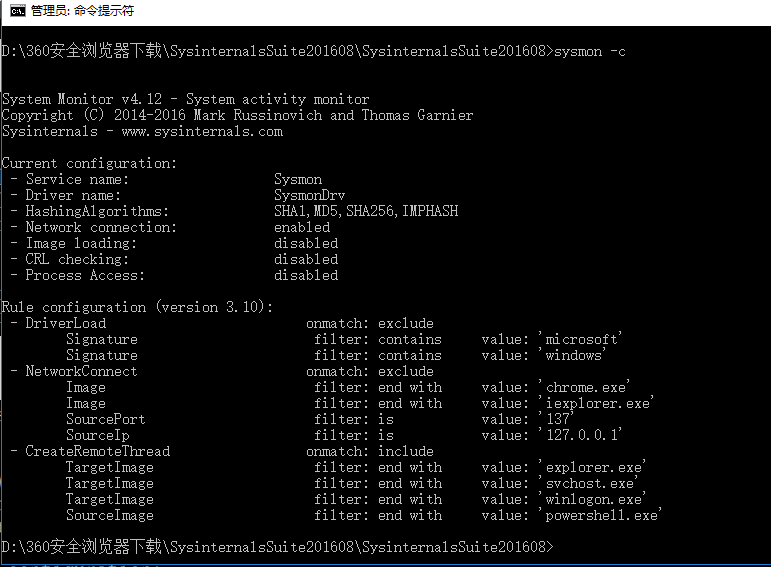

配置xml文件sysmon -c cc.xml,并使用sysmon -c查看配置;

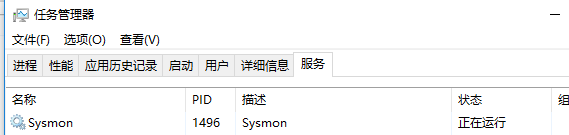

确实启动了

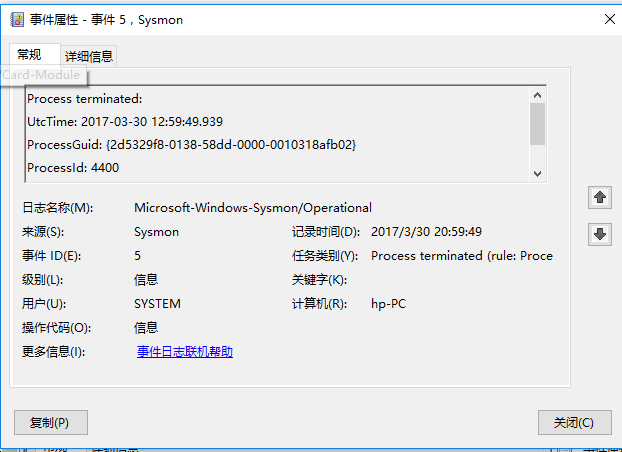

在计算机管理工具-事件查看器下可以查看日志信息

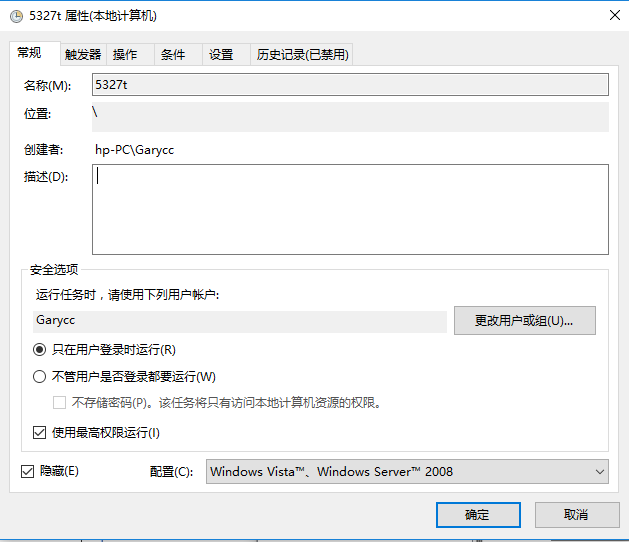

- 任务计划

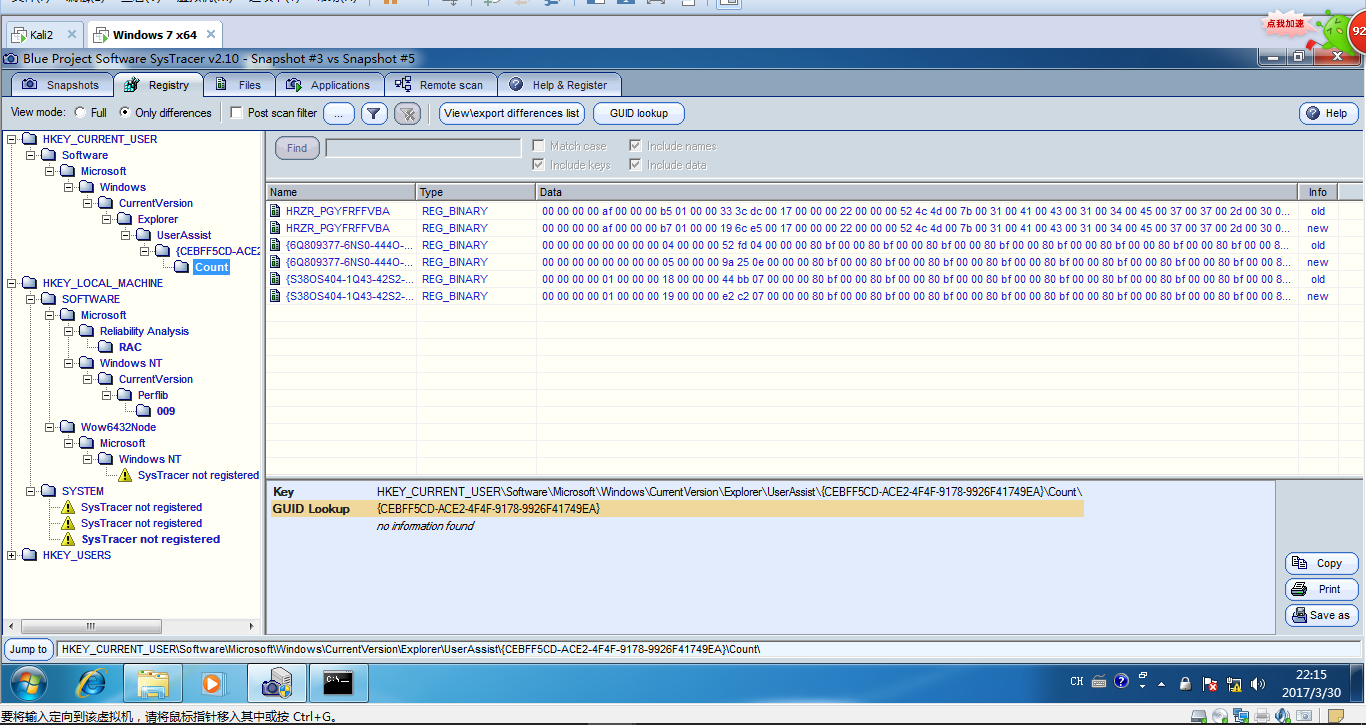

2.SysTracer工具

在附件中下载SysTracer这个工具的安装包,默认安装即可

我们会使用这个工具中快照工具,这样方便我们比对恶意代码攻击成功后系统的改变,因为每次快照都要扫描注册表以及硬盘的信息,所以我们选择win 7虚拟机作为靶机

Kali的IP:192.168.43.54(NAT方式)

win7虚拟机的IP:192.168.43.55(NAT方式)

Take snapshot键就是我们快照,点击进入后我们可以选择想扫描快照的部分,包括注册表和硬盘分区等,选择完毕后我们点击start等待快照完成即可。

1.在正常情况下,我们在win7虚拟机下快照保存为Snapshot #1;

2.Kali生成相应的后门,将文件通过ncat传到win7虚拟机下后快照保存为Snapshot #2;

3.Kali开启msf监听,在win7下运行后门程序后快照保存为Snapshot #3;

4.Kali对win7虚拟机进行截图后,在win7下快照保存为Snapshot #4;

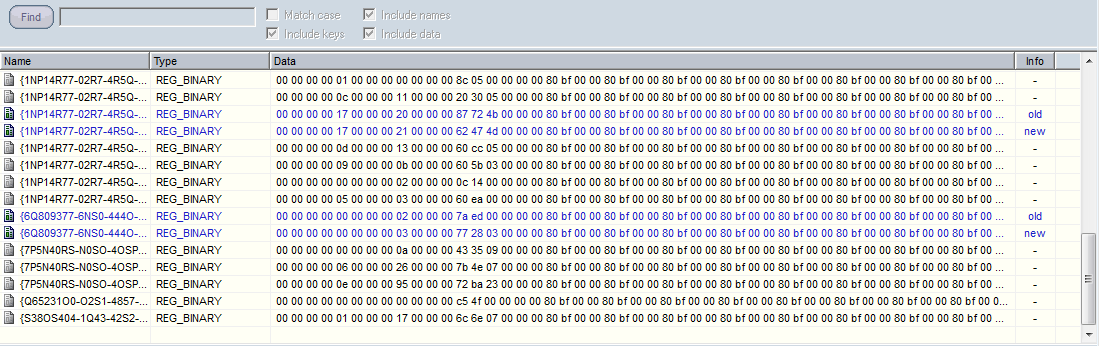

可以选择两个快照进行campare,分析每次操作对系统的影响:

-

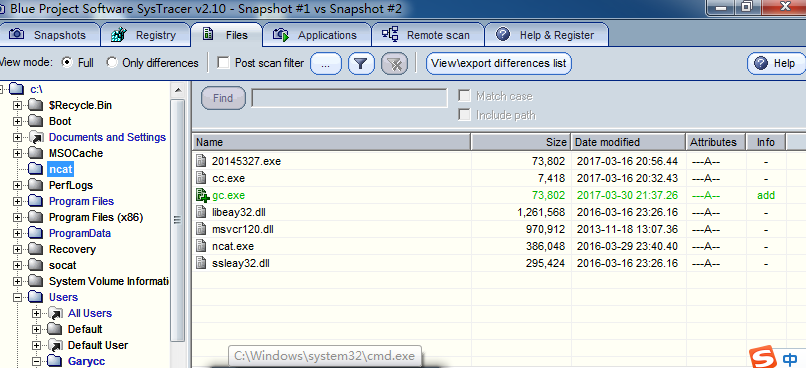

1 2

通过对比发现发现多了传输的文件

-

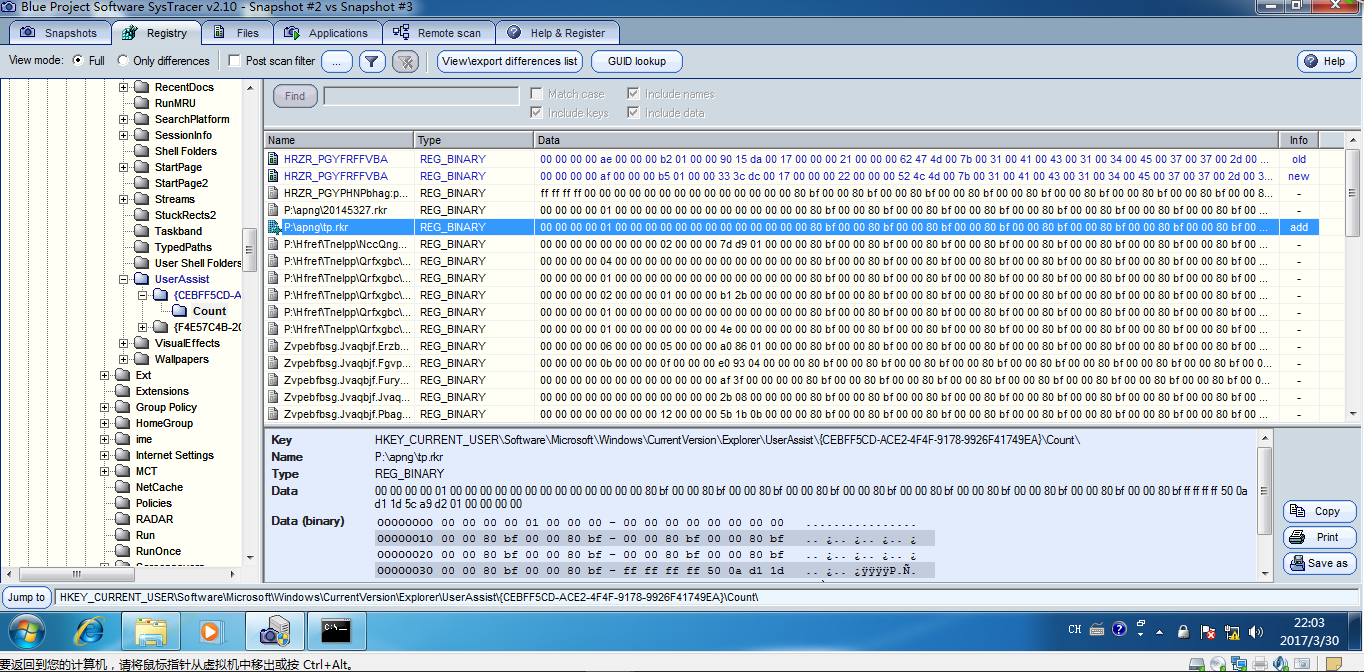

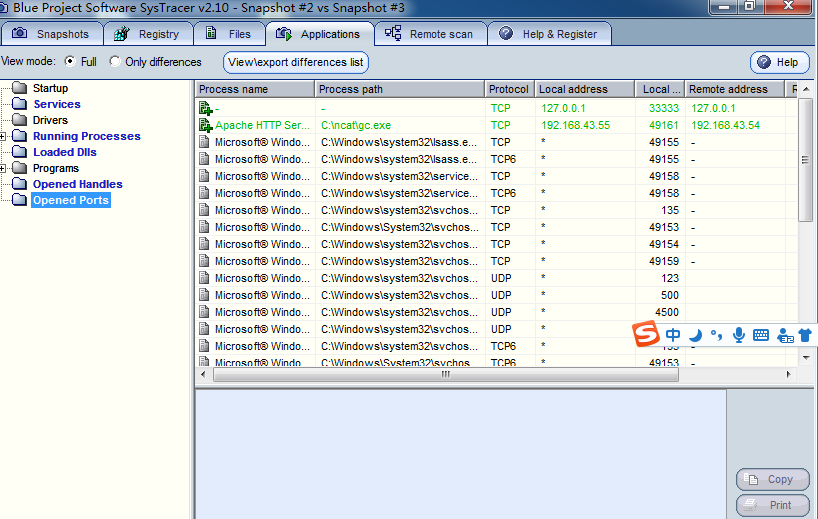

2 3

可以发现注册表有了增减,开放端口也有了变动。

-

3 4(5)由于不知道截屏后的快照抽了什么疯没发现不同,所以再次快照了命名为5

注册表信息又发生变化

-

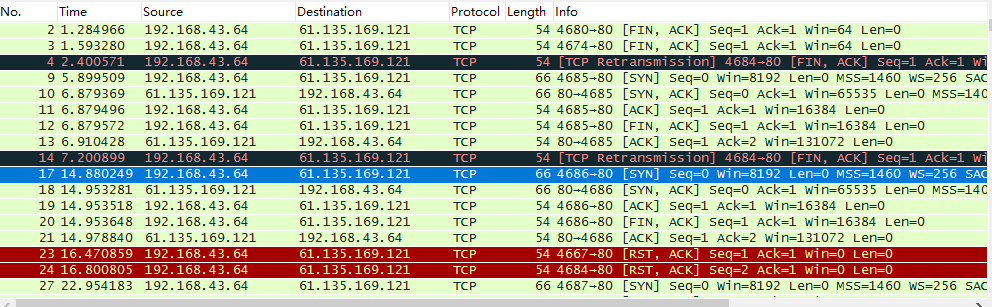

使用WireShark抓包分析

三次握手