20145223 杨梦云 信息搜集与漏洞扫描

1.实验后回答问题

(1)哪些组织负责DNS,IP的管理。

IANA (Internet Assigned Numbers Authority) ,Internet号分配机构。负责对IP地址分配规划以及对TCP/UDP公共服务的端口定义。国际互联网代理成员管理局(IANA)是在国际互联网中使用的

IP 地址、域名和许多其它参数的管理机构。

IP地址由国际组织统一分配,逐级管理。顶级的管理者是Internet Corporation for Assigned Names and Numbers (ICANN)。

现在,ICANN行使IANA(Internet Assigned Numbers Authority,IANA)的职能。

三大区域性IP地址分配机构:

一、ARIN(American Registry for Internet Numbers) 负责北美、南美、加勒比以及非洲撒哈啦部分的IP地址分配。同时还要给全球NSP(Network Service Providers)分配地址。

二、RIPE(Reseaux IP Europeens) 负责欧洲、中东、北非、西亚部分地区(前苏联)

三、APNIC(Asia Pacific Network Information Center) 负责亚洲、太平洋地区

(2)什么是3R信息

(1)注册人(Registrant)

(2)注册商(Registrar)

(3)官方注册局(Registry)

2.实验总结与体会

在用openvas的时候想起了自己很喜欢的另外一个软件叫opencanvas,两者名字就差一点但是功能却完全不一样。实验过程中对主机的安全漏洞检测,一方面可以提高我们的安全意识,比如有哪些端口是开启的,检测出来之后可以关闭端口防止信息泄露(看不懂英文可以百度翻译=。=),同时也可能会被其他人所利用。最后就是觉得我们的信息处于一个不被保护的状态,只要知道主机的ip地址,就可以知道主机所在的具体位置。

3.实践过程记录

openvas漏洞扫描

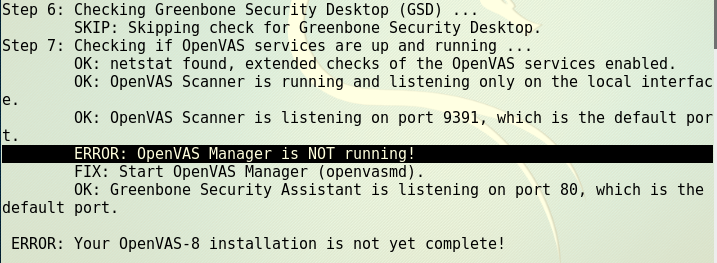

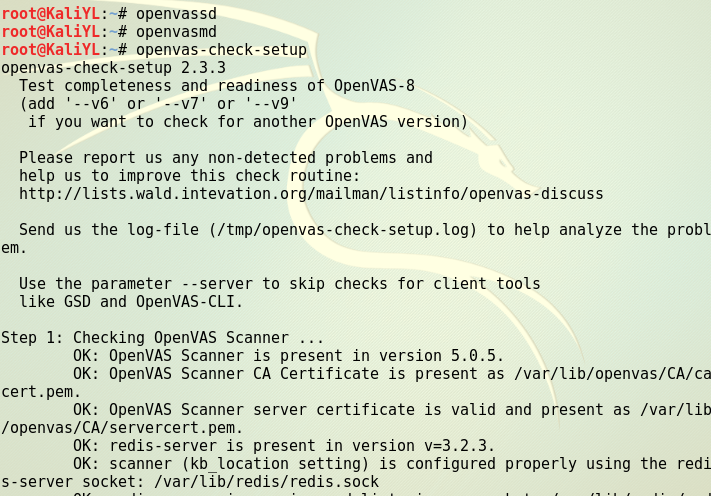

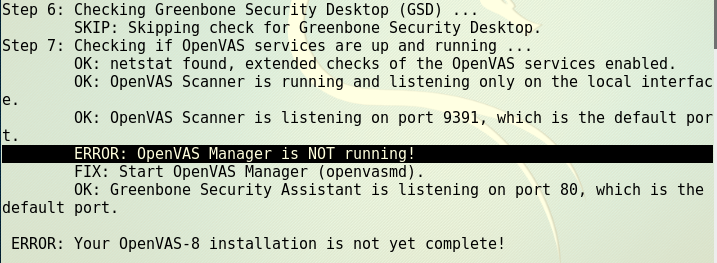

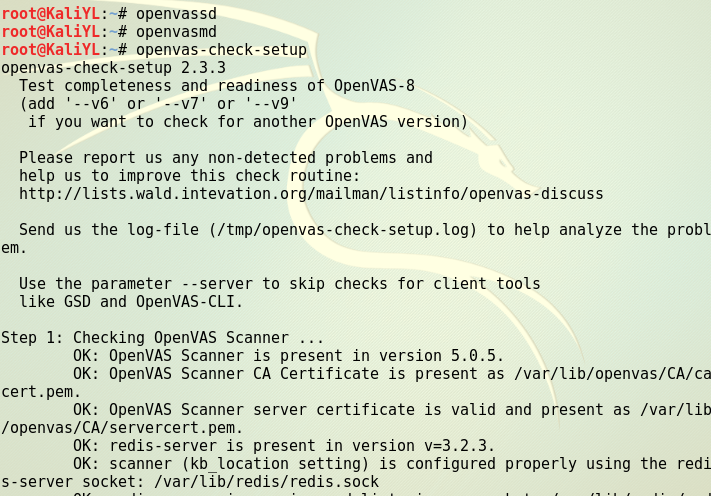

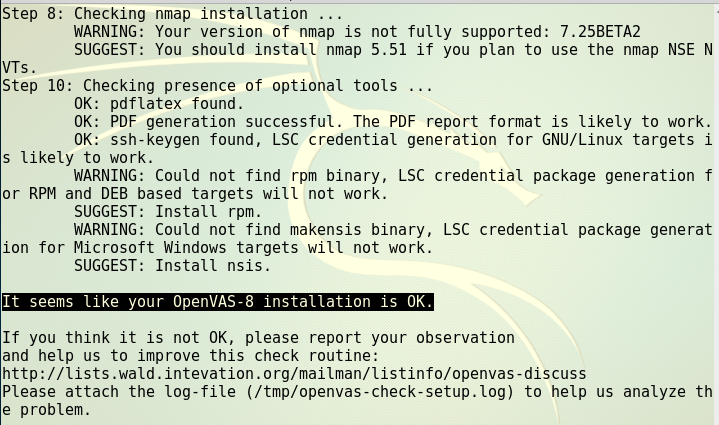

1、openvas-check-setup检查openvas安装状态

2、输入命令openvassd和openvasmd进行错误修改

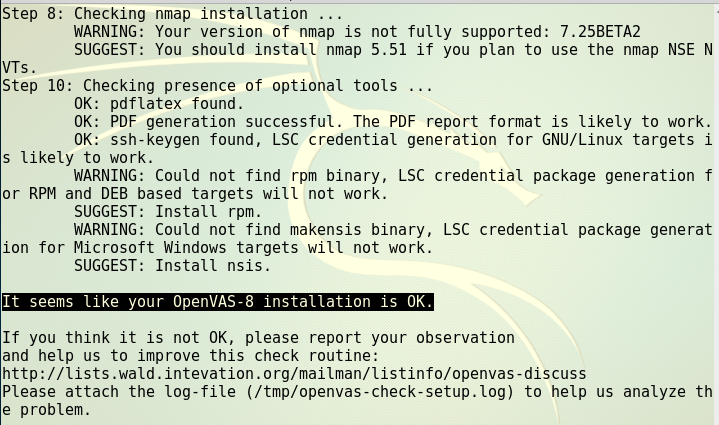

3、提示软件安装成功

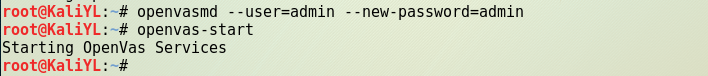

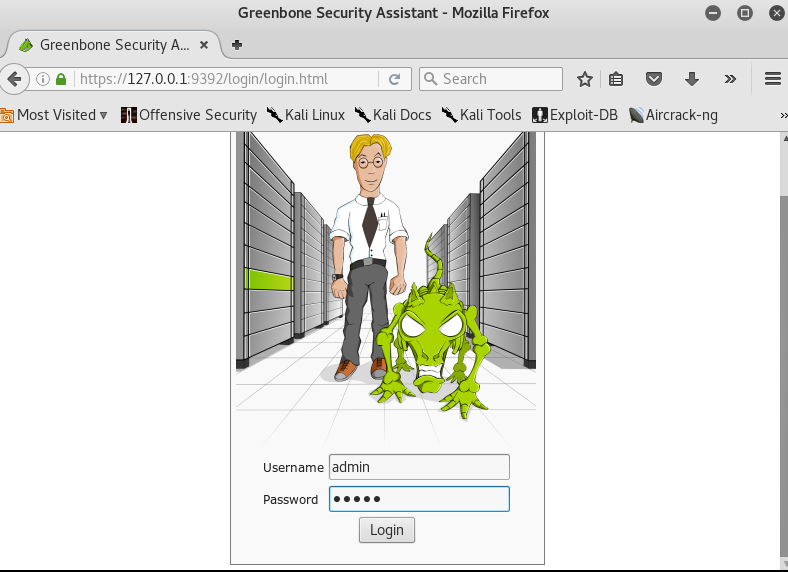

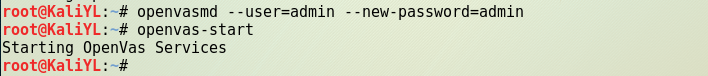

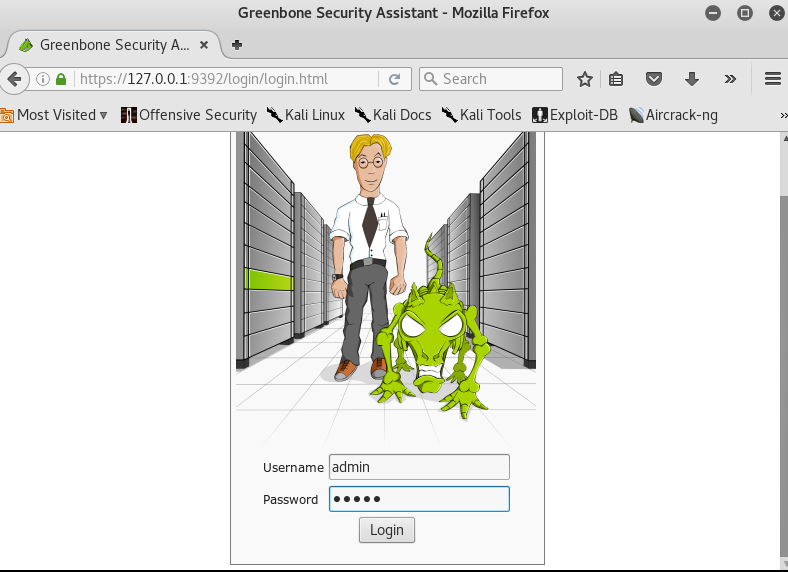

4、添加admin账号并开启openvas服务

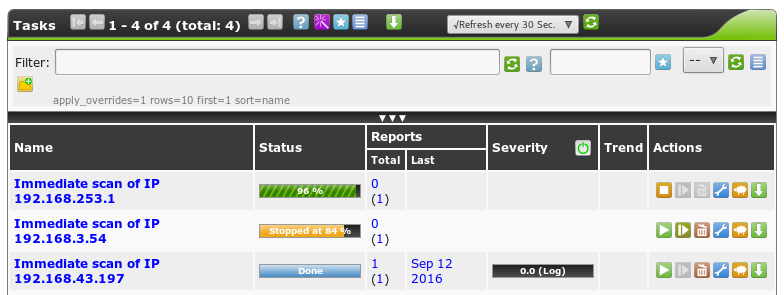

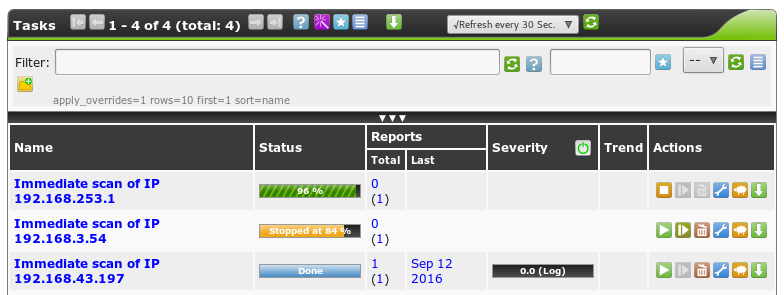

6、新建一个目标对win8主机进行扫描(过程艰难,等了辣么久_(:з」∠)_)

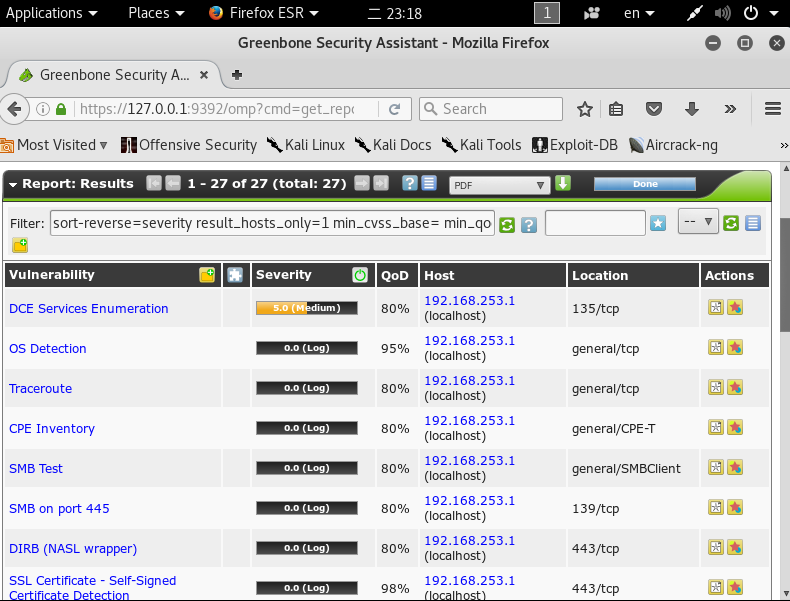

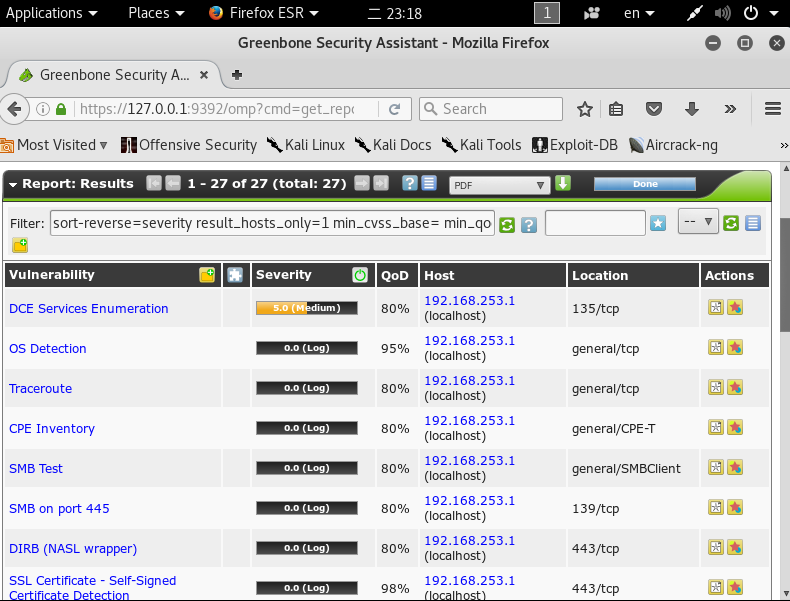

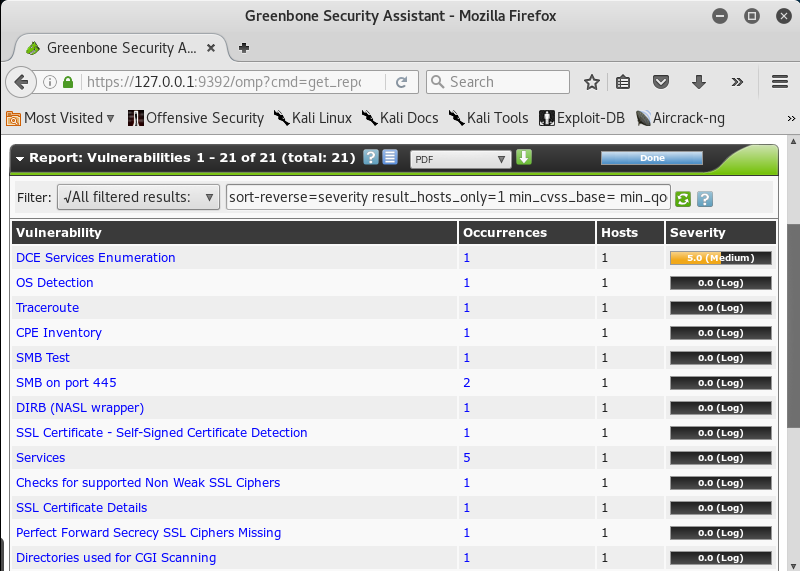

7、win8主机扫描结果

可以看到只扫描到了一个中等级别的安全漏洞

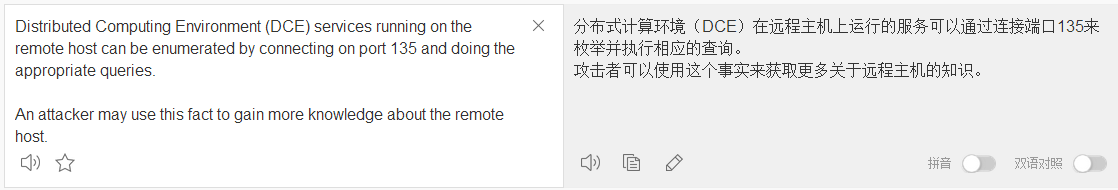

8、漏洞分析

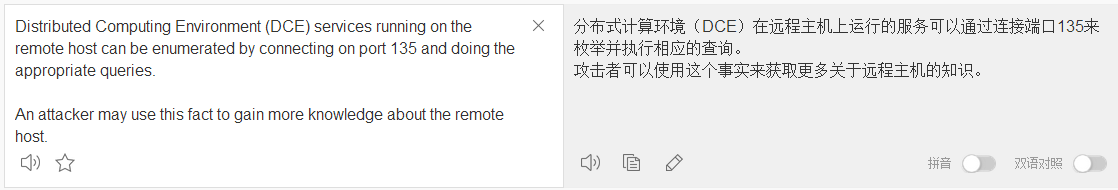

百度翻译结果如下:

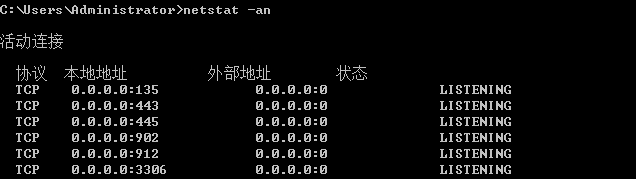

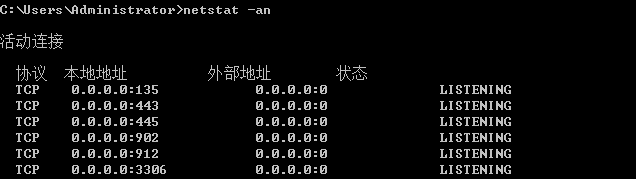

cmd输入netstat -an查看主机主机端口135:

主机上这个135端口是开放的,远程其他机器可以通过这个开放的端口对主机进行信息搜集等操作,解决方法

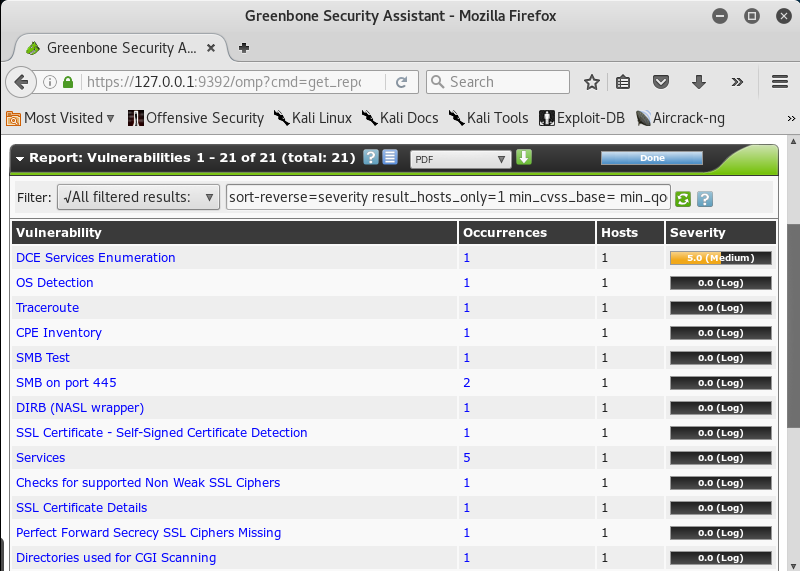

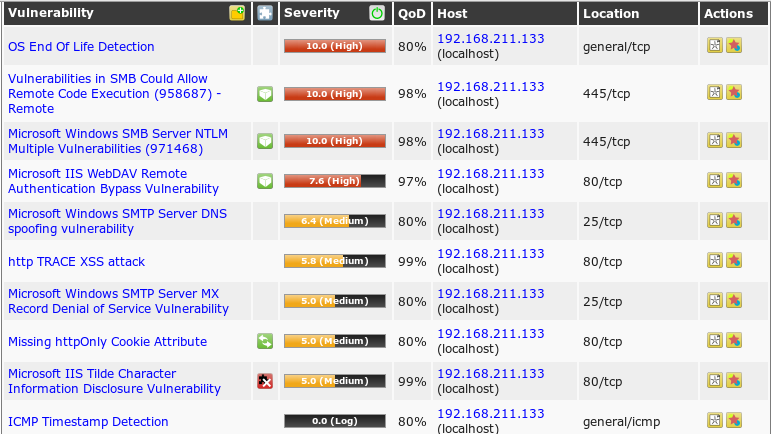

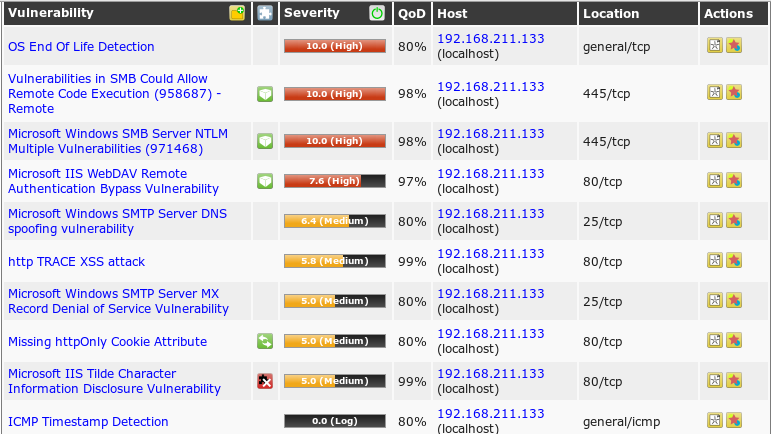

9、换成winxp sp3靶机进行漏洞扫描

10、一大堆系统漏洞,红的黄的什么的。。。

11、点进去第一个漏洞查看分析

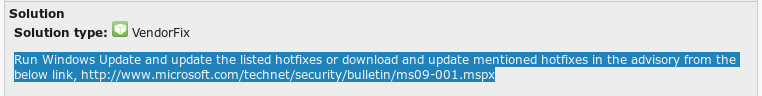

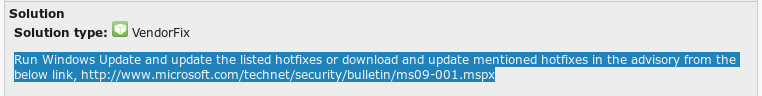

结果说该主机中漏掉了一个关键的安全更新,解决方法是Windows Update更新上市的修补程序或下载并更新补丁,并给出了相应的微软网址:

信息搜集

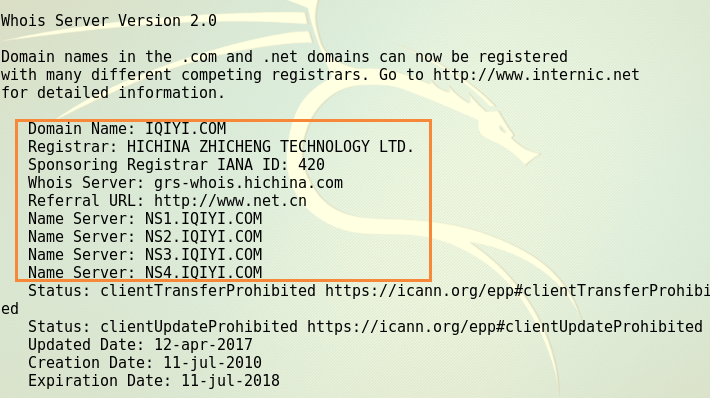

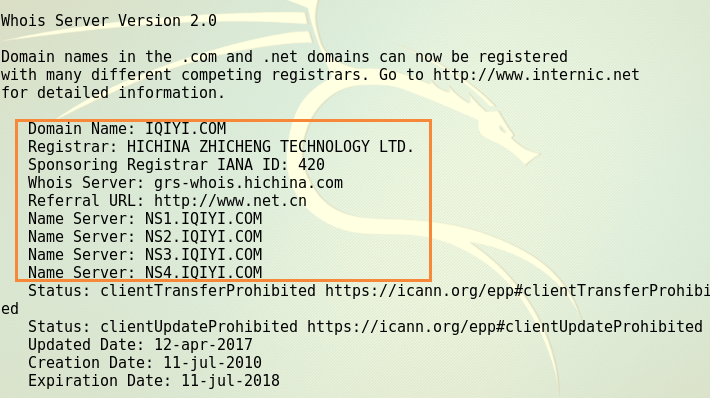

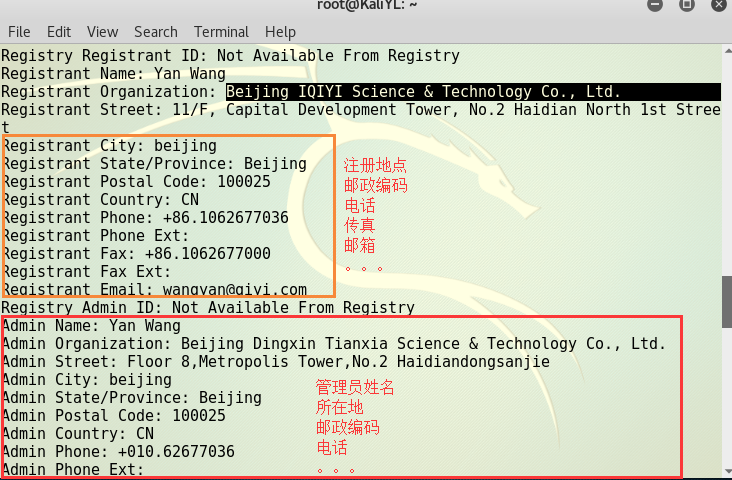

1、用whois指令查询爱奇艺网站

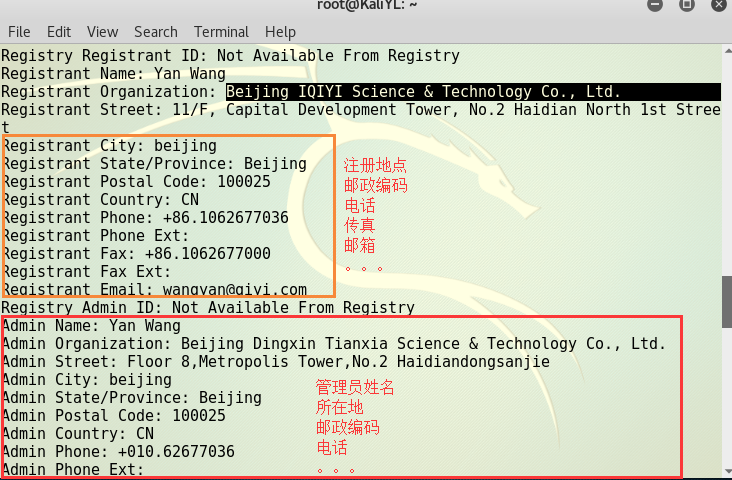

2、能查到爱奇艺公司的注册地点、电话、传真以及公司管理员的相关信息

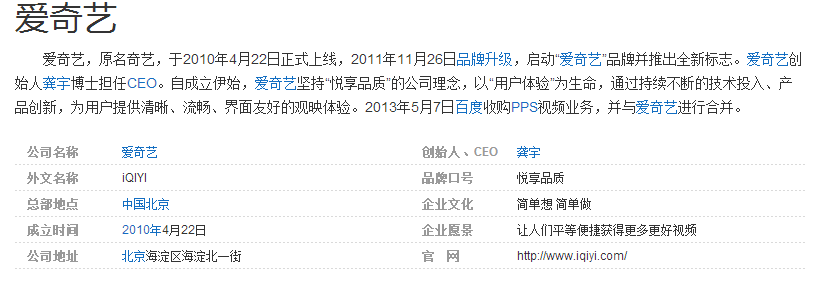

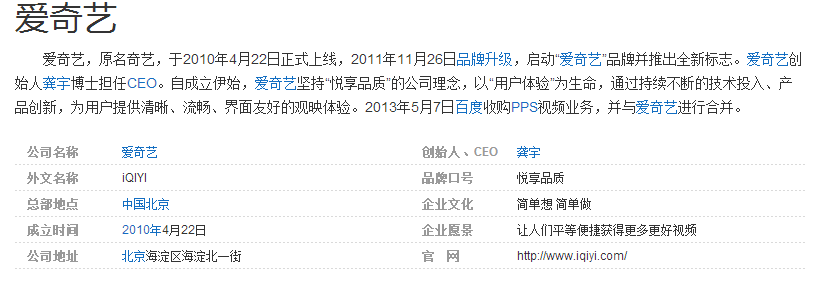

百度爱奇艺,可以核实相关信息,比如地理位置(北京海淀区海淀北一街)

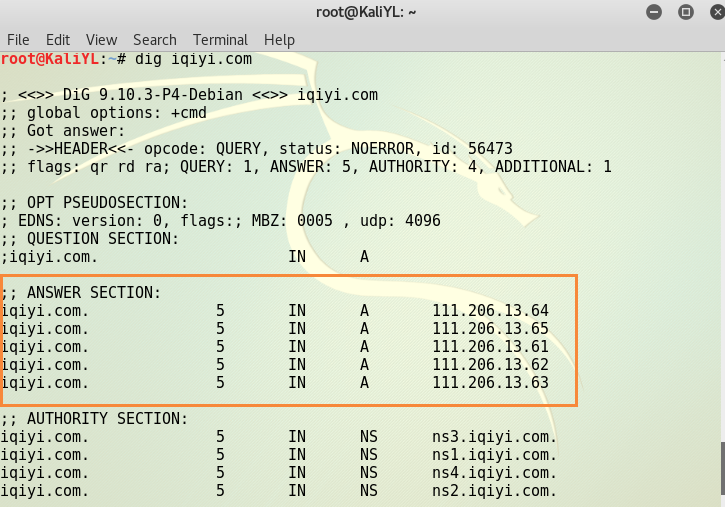

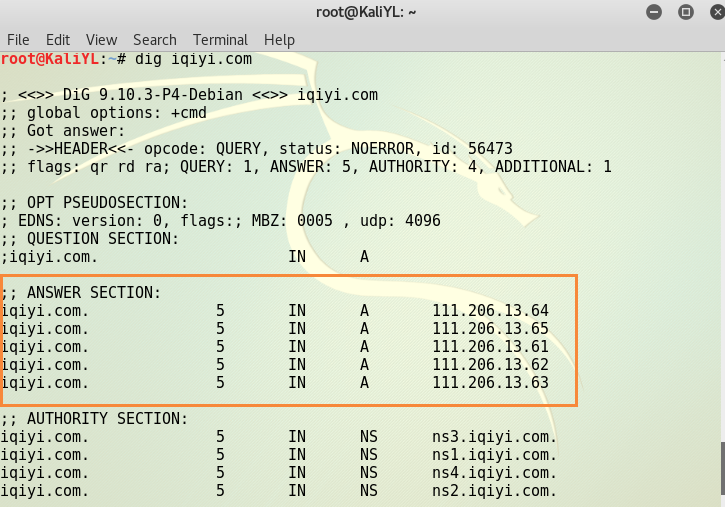

3、dig可以查看爱奇艺四个服务器的ip地址:

4、nslookup命令结果同上

5、由ip地址可以推断出具体的地理位置,同时在查询的时候也能看见自己主机所在的具体地理位置

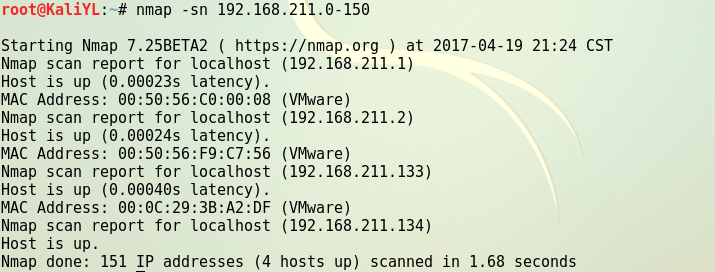

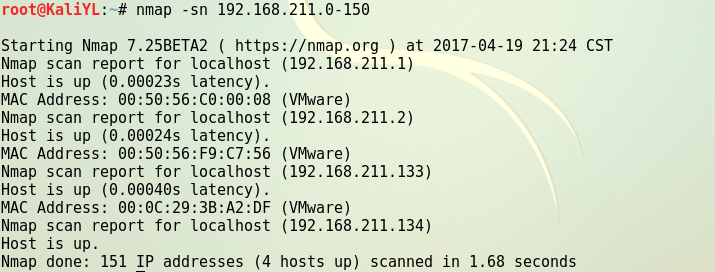

6、主机的发现,输入命令nmap扫描ip地址在192.168.211.0~192.168.211.150之间的主机(和上学期信息安全概论所做的实验步骤一致,相关指令在指导书上有)

可以看到ip地址在扫描范围内的有四台主机:(除靶机和kali外还有两台,为了便于信息核实校对只选择了自己开的虚拟机)

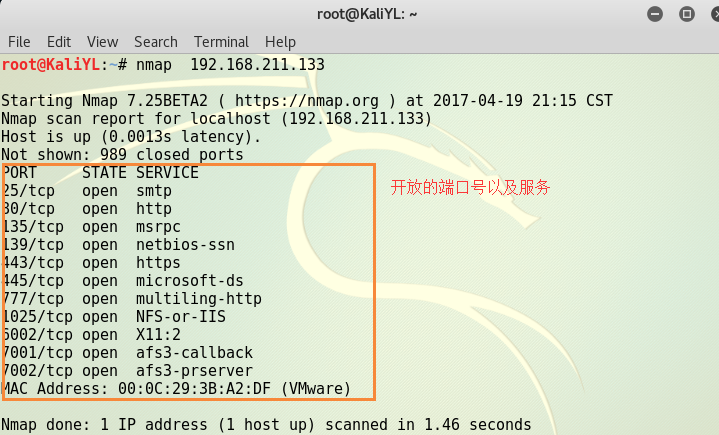

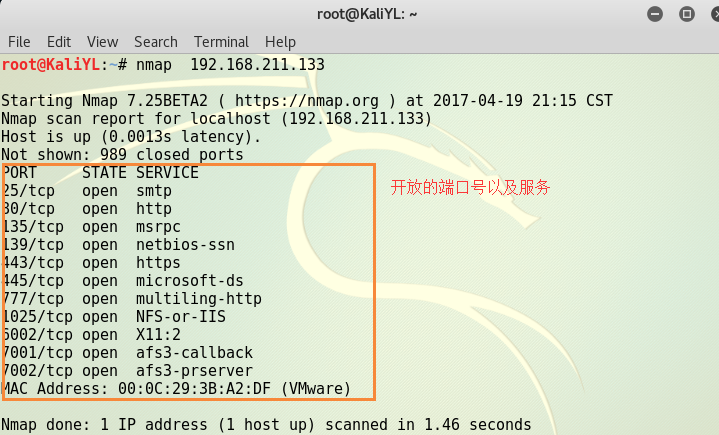

7、事先查看xp虚拟机的IP地址为192.168.211.133,这里直接输入ip进行扫描

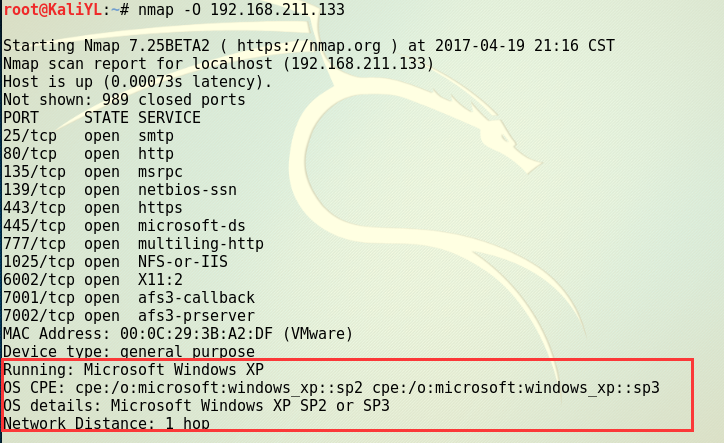

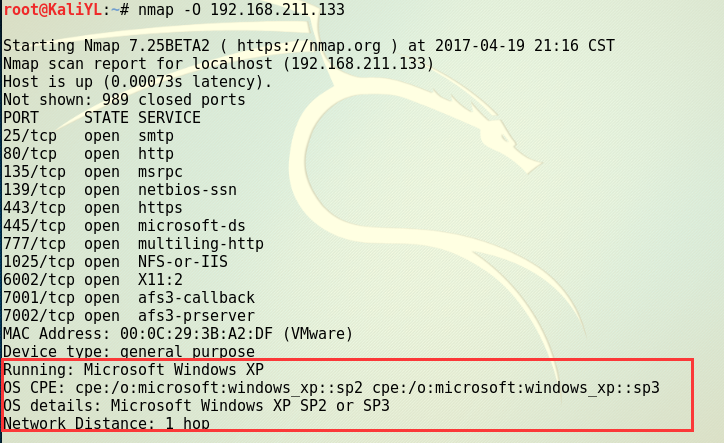

8、还能查看到主机的操作系统,扫描结果为windows xp sp2或sp3,实际为sp3

9、查看windows各个开放的端口下的所运行服务的版本