DVWA-暴力破解

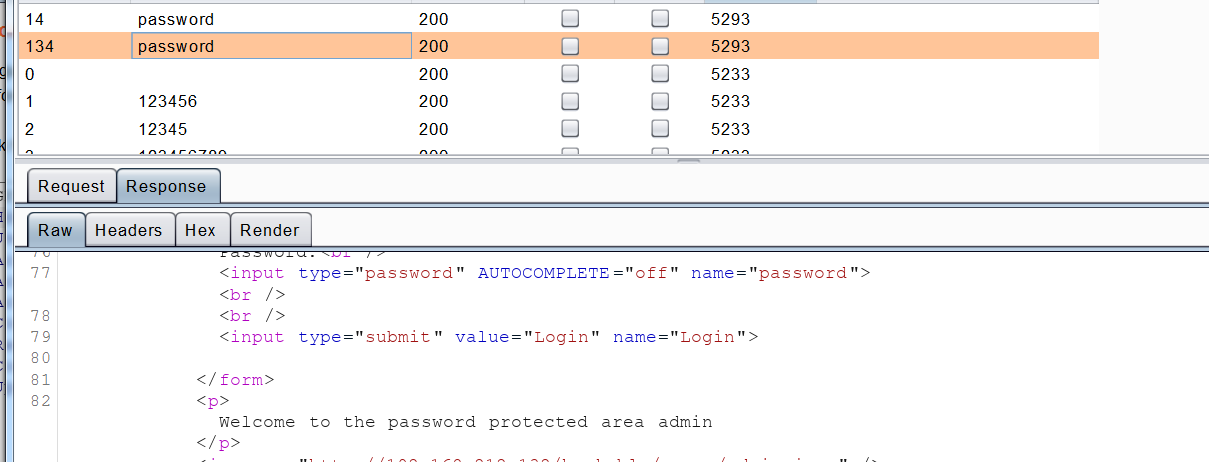

难度1-low

直接使用bp的Intruder模块进行密码爆破即可得出密码。

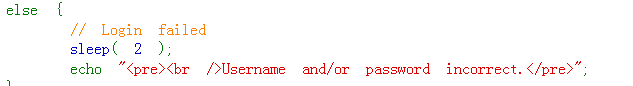

难度2-Medium

比难度1多了一个登录失败睡两秒钟的代码,所以要慢一点

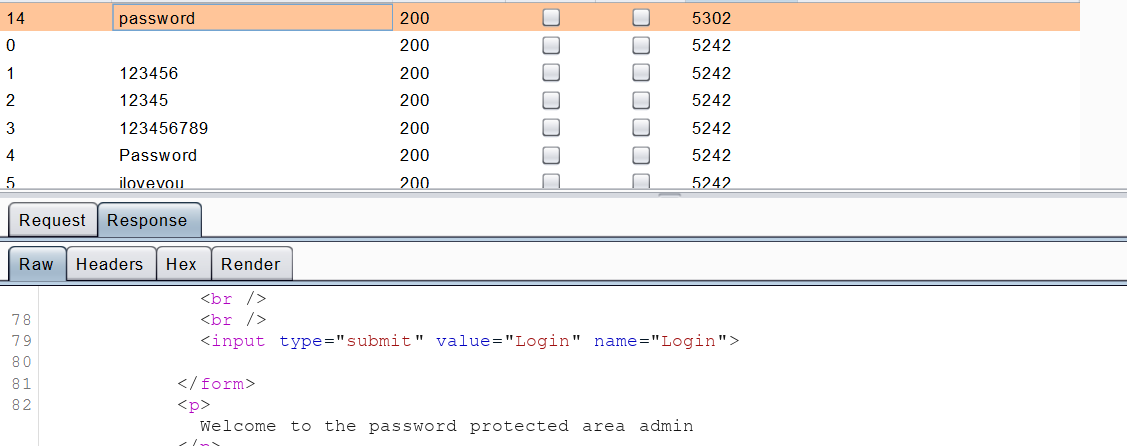

难度3-High

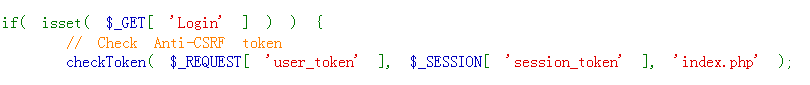

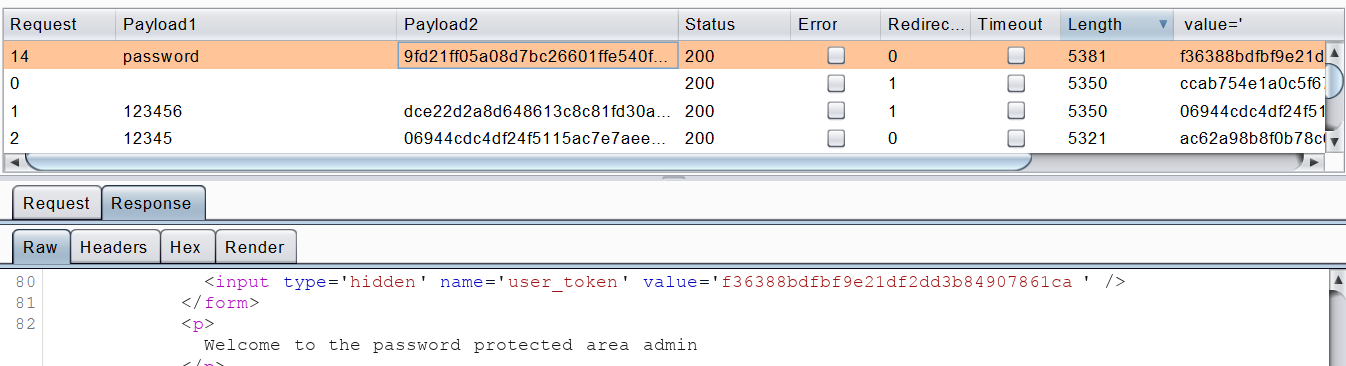

用generateSessionToken()函数生成随机Token

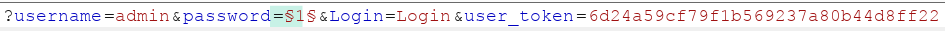

在GET传参中如果存在Login变量就先对传入的user_token进行检查,所以需要在bp中对服务器传回的user_token进行抓取才能执行下一次的爆破

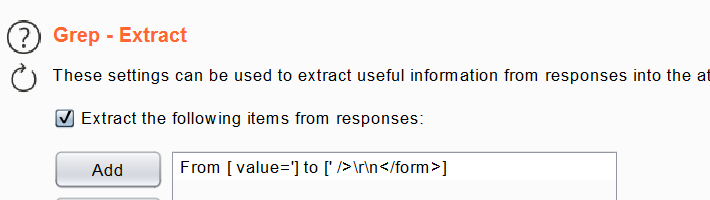

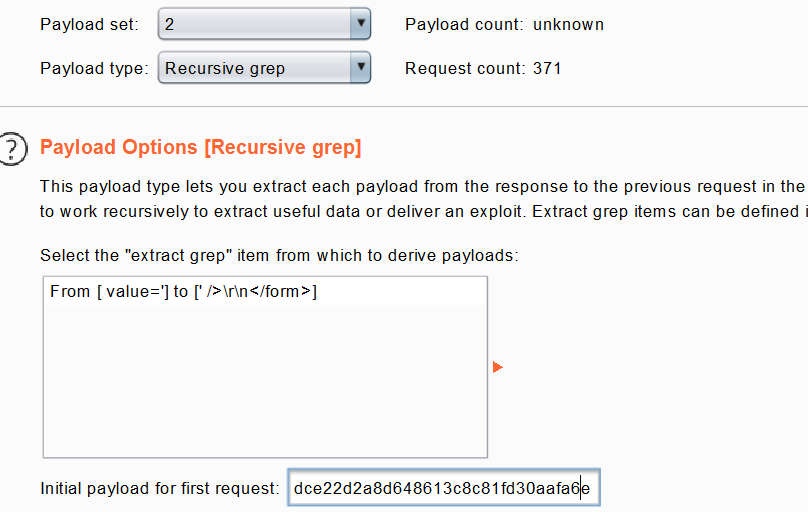

首先用Grep-Extract对服务器传回user_token的值进行抓取(在这个模式中,线程需要调小一点)

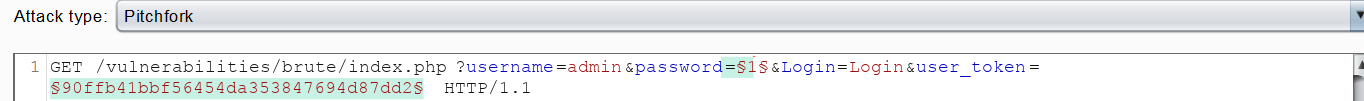

将user_token也加入变量,因为有两个变量并且两者不相干所以要选Pitchfork模式进行爆破

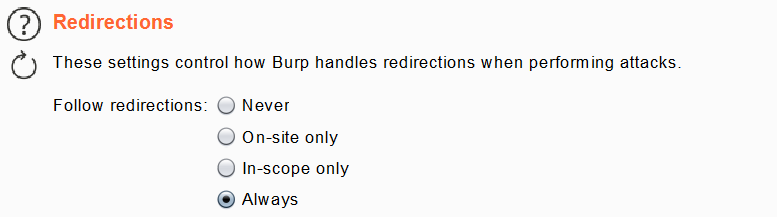

在Redirections重定向模块中选择always

在user_token变量的payload中需要写上之前获取的user_token值

浙公网安备 33010602011771号

浙公网安备 33010602011771号